渗透测试之GoogleHack

GoogleHack

1,介绍:

使用google等搜索引擎对某些特定的网络主机漏洞(一般是服务器上的脚本漏洞)进行搜索,都能达到快速找到1漏洞的目的,然而,google相对百度讲,没有广告,搜索引擎强大,在黑客眼里,也算是秘密武器。

2,部署指南:

a)一台可以正常访问互联网的设备

b)一个常用浏览器

c)掌握强大的搜索关键词

3,实战

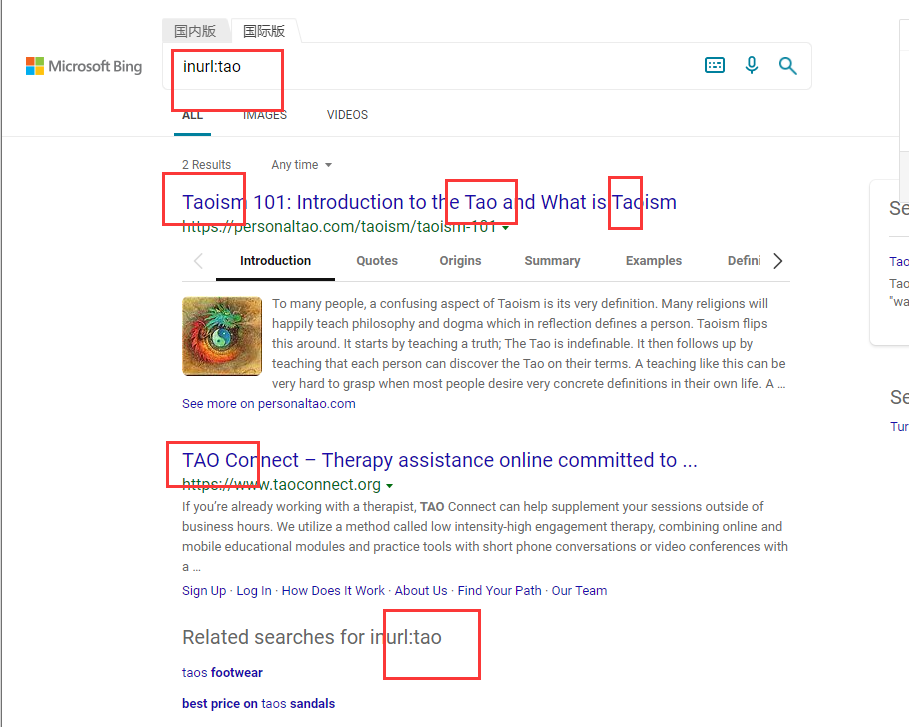

inurl:xxx 他的作用是命令搜索网页中包含xxx的网页 (xxx是随意的任何字)

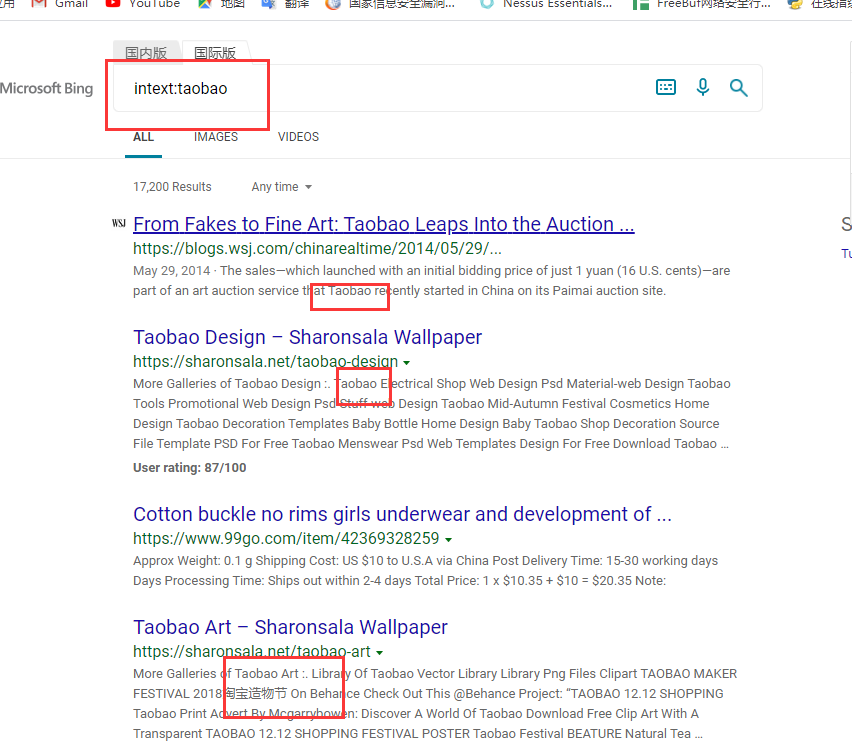

intext: xxx 正文检索,直接在正文中匹配xxx的网页,也就是忽略了标题,url

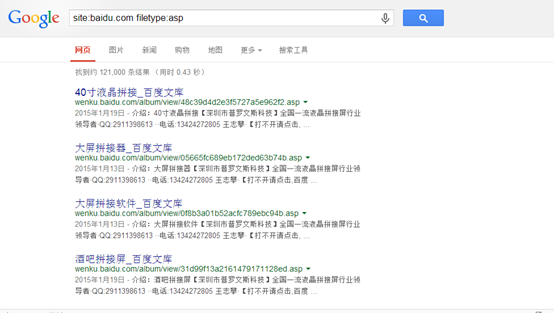

site: xxx 将搜索的范围控制在xxx内,达到高效的搜索

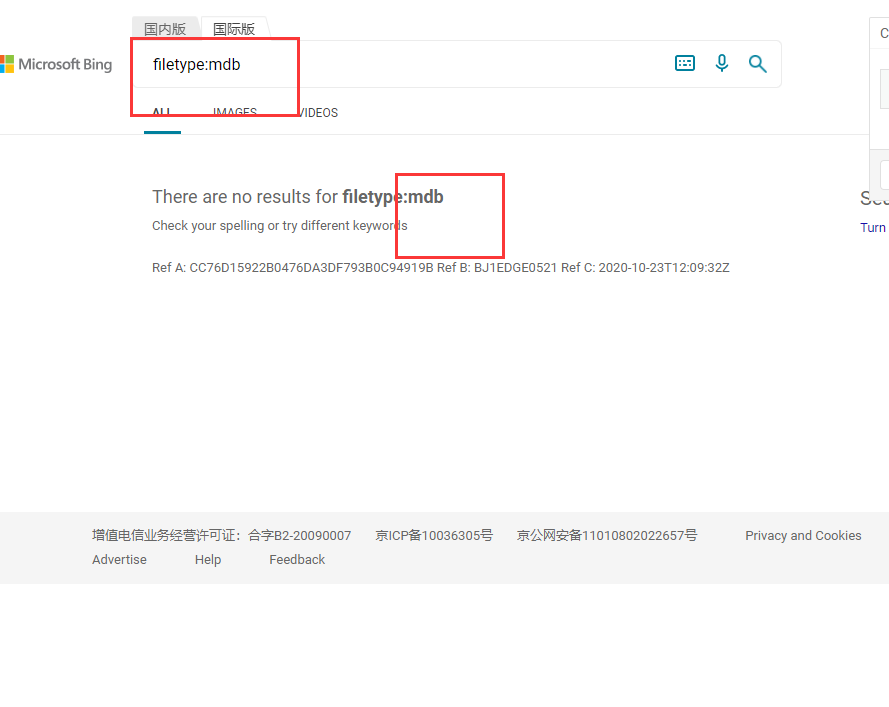

filetype:xxx 指定搜索文件的后缀名或者是扩展名,可以和其他方法联合使用

intitle:xxx 限制搜索的网页标题

allintitle:xxx 搜索由xxx等关键词构成的网页标题

link:xxx 可以得到一个包含了指定的url的网页列表

实例:

1,inurl:tao

2,intext:taobao

5,filetype:mdb

6,intitle:安全

7, site: baidu.com filetype:txt 查找TXT文件 其他的依次类推

8,site:baidu.com intext:管理

9,查看服务器使用的程序

site:baidu.com filetype:asp

10,查看上传漏洞:

site:baidu.com inurl:file

12,查找注射点:

site:tw inurl:asp?id=

渗透测试之GoogleHack的更多相关文章

- kali渗透测试之缓冲区溢出实例-windows,POP3,SLmail

kali渗透测试之缓冲区溢出实例-windows,POP3,SLmail 相关链接:https://www.bbsmax.com/A/xl569l20Jr/ http://4hou.win/wordp ...

- 互联网渗透测试之Wireshark的高级应用

互联网渗透测试之Wireshark的高级应用 1.1说明 在本节将介绍Wireshark的一些高级特性 1.2. "Follow TCP Stream" 如果你处理TCP协议,想要 ...

- 渗透测试之BurpSuite工具的使用介绍(三)

若希望从更早前了解BurpSuite的介绍,请访问第二篇(渗透测试之BurpSuite工具的使用介绍(二)):https://www.cnblogs.com/zhaoyunxiang/p/160002 ...

- web安全测试&渗透测试之sql注入~~

渗透测试概念: 详见百度百科 http://baike.baidu.com/link?url=T3avJhH3_MunEIk9fPzEX5hcSv2IqQlhAfokBzAG4M1CztQrSbwsR ...

- 小白日记51:kali渗透测试之Web渗透-WebShell(中国菜刀、WeBaCoo、Weevely)

webshell 本质:<?php echo shell_exec($_GET['cmd']);?> windows平台 中国菜刀官网:胖客户端程序,国产中比较优秀的webshell,适用 ...

- 小白日记30:kali渗透测试之Web渗透-扫描工具-Skipfish

WEB渗透-skipfish Skipfish是一个命令行模式,以C语言编写的积极的Web应用程序的安全性侦察工具,没有代理模式. 它准备了一个互动为目标的网站的站点地图进行一个递归爬网和基于字典的探 ...

- 小白日记28:kali渗透测试之Web渗透-扫描工具-Nikto

扫描工具-Nikto #WEB渗透 靶机:metasploitable 靶场:DVWA[默认账号/密码:admin/password] #新手先将DVWA的安全性,调到最低,可容易发现漏洞 侦察[减少 ...

- 小白日记24:kali渗透测试之提权(四)--利用漏洞提权

利用漏洞提权实例 前提:已渗透进一个XP或2003系统 一.实验目标漏洞:Ms11-080 补丁:Kb2592799 漏洞信息:https://technet.microsoft.com/librar ...

- 小白日记25:kali渗透测试之提权(五)--利用配置不当提权

利用配置不当提权 与漏洞提权相比,更常见的方法.在大部分企业环境下,会有相应的补丁更新策略,因此难以通过相应漏洞进行入侵.当入侵一台服务器后,无法照当相应的补丁进行提权,可通过寻找是否存在配置不当进行 ...

随机推荐

- Vue render函数 函数时组件 jsx

常规组件使用 定义组件 components/list/list.vue <template> <ul> <li v-for="(item, index) in ...

- 使用binlog2sql恢复数据

binlog2sql 是一款比较常用的数据恢复工具,可以通过它从MySQL binlog解析出你要的SQL,并根据不同选项,可以得到原始SQL.回滚SQL.去除主键的INSERT SQL等.主要用途如 ...

- 并发编程(八)Lock锁

一.引言 线程并发的过程中,肯定会设计到一个变量共享的概念,那么我们在多线程运行过程中,怎么保证每个先拿获取的变量信息都是最新且有序的呢?这一篇我们来专门学习一下Lock锁. 我们先来了解几个概念: ...

- Python爬虫之反爬虫---使用随机User-Agent

在编写爬虫时,大多数情况下,需要设置请求头.而在请求头中,随机更换User-Agent可以避免触发相应的反爬机制. 使用第三方库fake-useragent便可轻松生成随机User-Agent. 使用 ...

- PHP代码审计01之in_array()函数缺陷

前言 从今天起,结合红日安全写的文章,开始学习代码审计,题目均来自PHP SECURITY CALENDAR 2017,讲完这个题目,会再用一道有相同问题的CTF题来进行巩固.下面开始分析. 漏洞分析 ...

- day58:Linux:BashShell&linux文件管理&linux文件下载上传

目录 1.BashShell 2.Linux文件管理 3.Linux文件下载和上传 BashShell 1.什么是BeshShell? 命令的解释,用来翻译用户输入的指令 2.BashShell能做什 ...

- 转载:tensorflow slim模块用法

https://www.cnblogs.com/hellcat/p/8058092.html

- 使用 mysqld_safe 启动 mysqld 服务

目录 mysqld_safe 介绍 启动 停止 mysqld_safe 介绍 mysqld_safe is the recommended way to start a mysqld server o ...

- CentOS7设置内网时间同步

1.yum 安装 NTP服务器 [root@master ~]# yum -y install ntp 2.启动ntpd服务 [root@master ~]# systemctl start ntpd ...

- 在SpringBoot项目中怎样引入.yml文件中的设置

SpringBoot中获取application.yml文件内容 原始方式pro.load()与 pro.getProperty()配合的方式 @Value注解方式 @ConfigurationPro ...