kali linux之主动信息收集(三层发现,四层发现)

三层发现:

比二层发现的优点即可路由,就是速度比二层慢,相对我们来说还是算快的,经常被边界防火墙过滤

ip icmp协议

OSI七层模型

ping命令

常用参数

——————————————————————————————————————————————————————————————————————————————-

四层发现:

可路由而且结果可靠,不太可能被防火墙过滤,甚至可以发现所有端口都被过滤的主机,缺点就是基于状态过滤的防火墙可能被过滤扫描

全端口扫描速度慢。

TCP:

未经请求的ACK--------RST

SYN----------SYN/ACK,RST

UDP:

icmp端口不可达,一去不复返

假设icmp port-unreachable响应代表端口关闭,目标系统不响应icmp port-unreachable时,可能产生误判

完整的udp应用层响应---准确性高,耗时巨大

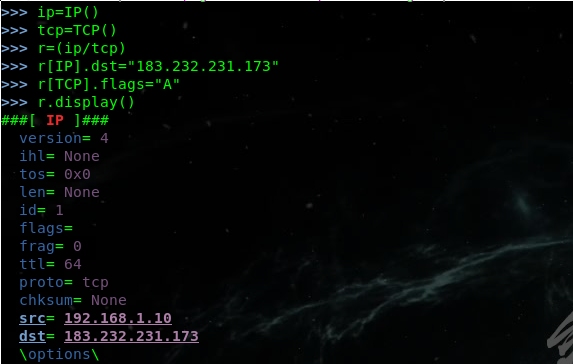

r[IP].dst="183.232.231.173" 设置目标Ip地址

r[TCP].flags="A" 设置TCPflags为ACK

src= 192.168.1.10 本机ip

dst= 183.232.231.173 目标ip

dport= http 默认的tcp的端口是80端口

开始发包

也可以直接写成一句(设置目标为192.168.1.1,以ACK方式扫描)

python实现tcp扫描

udp扫描,直接写成一句话

python实现udp扫描

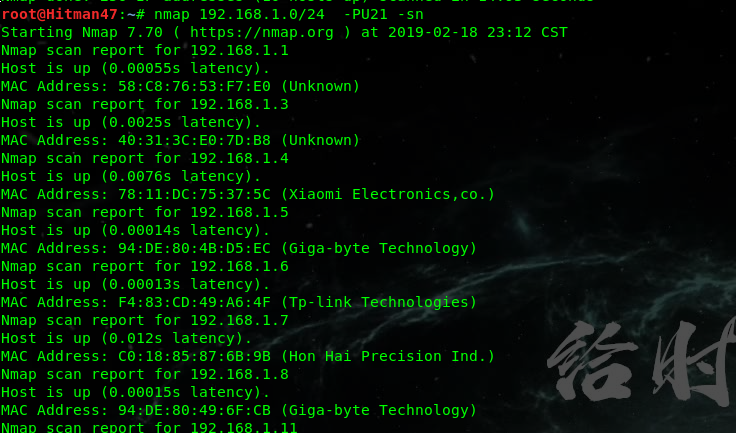

nmap工具

使用-sn参数

-PU参数(pu参数--使用udp扫描)pu后面的端口可以随便填

-PA参数(pa参数--使用ack扫描)pa后面的端口也可以随便填

hping3

--udp 使用udp扫描

不加参数默认使用tcp扫描

友情链接 http://www.cnblogs.com/klionsec

http://www.feiyusafe.cn

kali linux之主动信息收集(三层发现,四层发现)的更多相关文章

- kali linux之主动信息收集(二层发现)

主动信息收集: 直接与目标系统交互信息,无法避免留下访问的痕迹 使用受控的第三方电脑进行探测,如(使用代理或者使用肉鸡,做好被封杀的准备,使用噪声迷惑目标,淹没真实的探测流量) 识别活着的主机,会有潜 ...

- 小白日记7:kali渗透测试之主动信息收集-发现(一)--二层发现:arping/shell脚本,Netdiscover,scapy

主动信息收集 被动信息收集可能不准确,可以用主动信息收集验证 特点:直接与目标系统交互通信,无法避免留下访问痕迹 解决方法:1.使用受控的第三方电脑进行探测,使用代理 (做好被封杀的准备) 2 ...

- 小白日记9:kali渗透测试之主动信息收集(二)四层发现:TCP、UDP、nmap、hping、scapy

四层发现 四层发现的目的是扫描出可能存活的IP地址,四层发现虽然涉及端口扫描,但是并不对端口的状态进行精确判断,其本质是利用四层协议的一些通信来识别主机ip是否存在. 四层发现的优点: 1.可路由且结 ...

- kali linux之被动信息收集(dns信息收集,区域传输,字典爆破)

公开可获取的信息,不与目标系统产生交互,避免留下痕迹 下图来自美军方 pdf链接:http://www.fas.org/irp/doddir/army/atp2-22-9.pdf 信息收集内容(可利用 ...

- 小白日记8:kali渗透测试之主动信息收集(二)三层发现:ping、traceroute、scapy、nmap、fping、Hping

三层发现 三层协议有:IP以及ICMP协议(internet管理协议).icmp的作用是用来实现intenet管理的,进行路径的发现,网路通信情况,或者目标主机的状态:在三层发现中主要使用icmp协议 ...

- kali linux之被动信息收集recon-ng

开源的全特性的web侦查框架,基于python开发 命令格式与msf一致 使用方法:模块,数据库,报告 -h 帮助信息 -v 版本信息 -w 进入工作区,如果没有此工作区,则创建该工作区 -r 批量的 ...

- kali linux 之 DNS信息收集

[dig]命令的使用: dig是linux中的域名解析工具,功能比nslookup强很多,使用也很方便. windows系统下使用dig须下载安装一下. 使用方法: root@kali:~# dig ...

- kali linux之msf信息收集

nmap扫描 Auxiliary 扫描模块 目前有557个扫描方式

- 小白日记6:kali渗透测试之被动信息收集(五)-Recon-ng

Recon-ng Recon-NG是由python编写的一个开源的Web侦查(信息收集)框架.Recon-ng框架是一个全特性的工具,使用它可以自动的收集信息和网络侦查.其命令格式与Metasploi ...

随机推荐

- Sql Server优化之路

本文只限coder级别层次上对Sql Server的优化处理简结,为防止专业DB人士有恶心.反胃等现象,请提前关闭此页面. 首先得有一个测试库,使用数据生成计划生成测试数据库(参考:http://de ...

- C#编程技巧

拷贝/克隆(深度/浅拷贝).序列化.反射 Json/Xml 窗体的单例模式 https://www.cnblogs.com/imstrive/p/5426503.html 使用XmlSerialize ...

- SQL提取数据库表名,字段名等信息

-------提取数据库所有表的表名.字段名 -------在SQLserver 2000中测试 --查询所有用户表所有字段的特征 SELECT D.Name as TableName, A.colo ...

- @Value关于static字段的注入

@Component public class BaseCode { //应用key public static String APP_KEY; //应用密钥 public static String ...

- fgets、gets和scanf的区别

gets()从stdin流中读取字符串,直至接受到换行符或EOF时停止,并将读取的结果存放在buffer指针所指向的字符数组中.换行符不作为读取串的内容,读取的换行符被转换为null值,并由此来结束字 ...

- Python嵌套、递归、高阶函数

一.嵌套函数 1.嵌套函数简单的理解可以看作是在函数的内部再定义函数,实现函数的“私有”. 2.特点: <1> 函数内部可以再次定义函数. <2> 只有被调用时才会执行(外部函 ...

- Java 计算两个日期相差的天数

import java.text.ParseException; import java.text.SimpleDateFormat; import java.util.Calendar; impor ...

- Tensorflow学习(练习)—使用inception做图像识别

import osimport tensorflow as tfimport numpy as npimport re from PIL import Imageimport matplotlib.p ...

- mybatis 框架 的应用之四(一对一 与 一对多)

lf-driver=com.mysql.jdbc.Driver lf-url=jdbc:mysql://localhost:3306/test?allowMultiQueries=true&u ...

- ROS indigo Ubuntu14.04 安装问题

错误信息:Unpacking ros-indigo-desktop-full (1.1.6-0trusty-20181006-135515-0800) ... Errors were encounte ...