OpenStack组件——Keystone身份认证

1.keystone介绍

keystone 是OpenStack的组件之一,用于为OpenStack家族中的其它组件成员提供统一的认证服务,包括身份验证、令牌的发放和校验、服务列表、用户权限的定义等等。云环境中所有的服务之间的授权和认证都需要经过 keystone. 因此 keystone 是云平台中第一个即需要安装的服务。

作为 OpenStack 的基础支持服务,Keystone 做下面这几件事情:

(1)管理用户及其权限

(2)维护 OpenStack Services 的 Endpoint

(3)Authentication(认证)和 Authorization(鉴权)

2.keystone中的几个概念

1)User

User指任何可以使用OpenStack的实体,可以是真正的用户,可以是其他系统或服务。

User访问OpenStack时,keystone会对其进行验证。

admin:openstack平台的超级管理员,负责openstack服务的管理和访问权限

demo: 常规(非管理)任务应该使用无特权的项目和用户,所有要创建 demo 项目和 demo 用户。

除了admin和demo,OpenStack也为nova、cinder、glance、neutron服务创建了相应的User。

2)Credentials

Credentials是User用来证明自己身份的信息,可以是:

(1)用户名/密码

(2)Token

(3)API Key

(4)其他高级方式

3)Authentication

Authentication 是 Keystone 验证 User 身份的过程。User 访问 OpenStack 时向 Keystone 提交用户名和密码形式的 Credentials,Keystone 验证通过后会给 User 签发一个 Token 作为后续访问的 Credential。

4)Token

Token 是由数字和字母组成的字符串,User 成功 Authentication 后 Keystone 生成 Token 并分配给 User。

(1)Token 用做访问 Service 的 Credential

(2)Service 会通过 Keystone 验证 Token 的有效性

(3)Token 的有效期默认是 24 小时

5)Project

Project 用于将 OpenStack 的资源(计算、存储和网络)进行分组和隔离。根据 OpenStack 服务的对象不同,Project 可以是一个客户(公有云,也叫租户)、部门或者项目组(私有云)。

注意:

(1)资源的所有权是属于 Project 的,而不是 User。

(2)在 OpenStack 的界面和文档中,Tenant / Project / Account 这几个术语是通用的,但长期看会倾向使用 Project

(3)每个 User(包括 admin)必须挂在 Project 里才能访问该 Project 的资源。 一个User可以属于多个 Project。

(4)admin 相当于 root 用户,具有最高权限

6)Service

OpenStack 的 Service 包括 Compute (Nova)、Block Storage (Cinder)、Object Storage (Swift)、Image Service (Glance) 、Networking Service (Neutron) 等。每个 Service 都会提供若干个 Endpoint,User 通过 Endpoint 访问资源和执行操作。

7)Endpoint

Endpoint 是一个网络上可访问的地址,通常是一个 URL。Service 通过 Endpoint 暴露自己的 API。 Keystone 负责管理和维护每个 Service 的 Endpoint。

可以使用如下命令查看Endpoint:

openstack catalog list

[root@node1 ~]# openstack catalog list

+----------+----------+-----------------------------------+

| Name | Type | Endpoints |

+----------+----------+-----------------------------------+

| keystone | identity | RegionOne |

| | | admin: http://node1:35357/v3/ |

| | | RegionOne |

| | | public: http://node1:5000/v3/ |

| | | RegionOne |

| | | internal: http://node1:5000/v3/ |

| | | |

+----------+----------+-----------------------------------+

8)Role

安全包含两部分:Authentication(认证)和 Authorization(鉴权)

Authentication 解决的是“你是谁?”的问题

Authorization 解决的是“你能干什么?”的问题

Keystone 借助 Role 实现 Authorization:

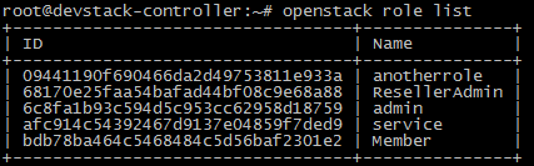

Keystone定义Role

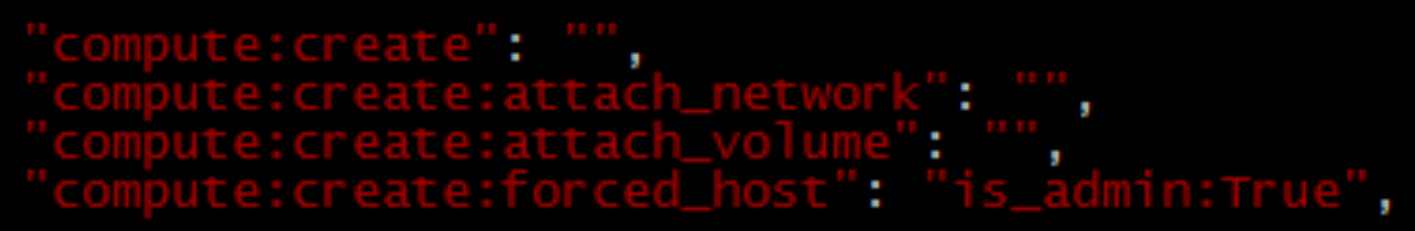

可以为 User 分配一个或多个 Role,Service 决定每个 Role 能做什么事情 Service 通过各自的 policy.json 文件对 Role 进行访问控制。 下面是 Nova 服务 /etc/nova/policy.json 中的示例:

上面配置的含义是:对于 create、attach_network 和 attach_volume 操作,任何Role的 User 都可以执行; 但只有 admin 这个 Role 的 User 才能执行 forced_host 操作。

OpenStack 默认配置只区分 admin 和非 admin Role。 如果需要对特定的 Role 进行授权,可以修改 policy.json。

Openstack对User的验证除了身份验证,还需要鉴别 User 对某个Service是否有访问权限。Policy用来定义什么角色对应什么权限。对Keystone来说,Policy其实是一个JSON文件,默认是 /etc/keystone/policy.json 。通过Policy,Keystone实现了对User的权限管理。

3.准备OpenStack环境

1)安装openstack环境

yum install python-openstackclient

yum install openstack-selinux

2)准备数据库

yum install mariadb mariadb-server python2-PyMySQL

vim /etc/my.cnf.d/openstack.cnf

[mysqld]

bind-address = 192.168.52.101

default-storage-engine = innodb

innodb_file_per_table = on

max_connections = 4096

collation-server = utf8_general_ci

character-set-server = utf8 systemctl enable mariadb.service

systemctl start mariadb.service mysql_secure_installation #进行数据库初始化

3)搭建消息队列服务

yum install rabbitmq-server

systemctl restart rabbitmq-server.service

systemctl enable rabbitmq-server.service

创建openstack用户

rabbitmqctl add_user openstack openstack

rabbitmqctl set_permissions openstack ".*" ".*" ".*"

4)创建缓存服务

yum install memcached python-memcached

vim /etc/sysconfig/memcached

OPTIONS="-l 127.0.0.1,::1,controller,node1"

systemctl restart memcached.service

systemctl enable memcached.service

4.部署Keystone服务

1)安装和配置

(1)登录数据库

mysql -uroot -p

MariaDB [(none)]> create database keystone; #创建keystone数据库

MariaDB [(none)]> grant all privileges on keystone.* to 'keystone'@'localhost' identified by 'KEYSTONE_DBPASS'; #授予用户权限并设置密码,允许在本机登录

grant all privileges on keystone.* to 'keystone'@'%' identified by 'KEYSTONE_DBPASS'; #授予用户权限并设置密码,允许在任意主机登录

(2)安装keystone包并进行配置

yum install openstack-keystone httpd mod_wsgi

vim /etc/keystone/keystone.conf

[database]

connection = mysql+pymysql://keystone:KEYSTONE_DBPASS@node1/keystone

[token]

provider = fernet

或者按照下列方法进行设置

cp /etc/keystone/keystone.conf /etc/keystone/keystone.conf.bak -a #备份配置文件

vim /etc/keystone/keystone.conf #将配置文件中的内容全部删除并添加以下内容

[DEFAULT]

[assignment]

[auth]

[cache]

[catalog]

[cors]

[cors.subdomain]

[credential]

[database]

connection = mysql+pymysql://keystone:KEYSTONE_DBPASS@controller/keystone

[domain_config]

[endpoint_filter]

[endpoint_policy]

[eventlet_server]

[federation]

[fernet_tokens]

[healthcheck]

[identity]

[identity_mapping]

[kvs]

[ldap]

[matchmaker_redis]

[memcache]

[oauth1]

[oslo_messaging_amqp]

[oslo_messaging_kafka]

[oslo_messaging_notifications]

[oslo_messaging_rabbit]

[oslo_messaging_zmq]

[oslo_middleware]

[oslo_policy]

[paste_deploy]

[policy]

[profiler]

[resource]

[revoke]

[role]

[saml]

[security_compliance]

[shadow_users]

[signing]

[token]

provider = fernet

[tokenless_auth]

[trust]

(3)加载数据到数据库

su -s /bin/sh -c "keystone-manage db_sync" keystone

(4)初始化fernet秘钥存储库

keystone-manage fernet_setup --keystone-user keystone --keystone-group keystone

keystone-manage credential_setup --keystone-user keystone --keystone-group keystone

(5)引导认证服务

keystone-manage bootstrap --bootstrap-password admin \

> --bootstrap-admin-url http://node1:35357/v3/ \

> --bootstrap-internal-url http://node1:5000/v3/ \

> --bootstrap-public-url http://node1:5000/v3/ \

> --bootstrap-region-id RegionOne

(6)配置httpd服务

vim /etc/httpd/conf/httpd.conf

ServerName node1 #只修改此处 ln -s /usr/share/keystone/wsgi-keystone.conf /etc/httpd/conf.d/ #创建软链接 [root@node1 ~]# cd /etc/httpd/conf.d

[root@node1 conf.d]# ls -l

总用量 16

-rw-r--r-- 1 root root 2926 11月 5 2018 autoindex.conf

-rw-r--r-- 1 root root 366 11月 5 2018 README

-rw-r--r-- 1 root root 1252 10月 30 2018 userdir.conf

-rw-r--r-- 1 root root 824 10月 30 2018 welcome.conf

lrwxrwxrwx 1 root root 38 7月 29 14:47 wsgi-keystone.conf -> /usr/share/keystone/wsgi-keystone.conf systemctl restart httpd.service

systemctl enable httpd.service

(7)设置登录信息

vim openrc

export OS_USERNAME=admin

export OS_PASSWORD=admin

export OS_PROJECT_NAME=admin

export OS_USER_DOMAIN_NAME=Default

export OS_PROJECT_DOMAIN_NAME=Default

export OS_AUTH_URL=http://node1:35357/v3

export OS_IDENTITY_API_VERSION=3 source openrc在命令行模式下登入openstack

2)创建域、项目、用户、角色

创建service项目

openstack project create --domain default --description "Service Project" service

+-------------+----------------------------------+

| Field | Value |

+-------------+----------------------------------+

| description | Service Project |

| domain_id | default |

| enabled | True |

| id | a1710fdff32a4605a8ab549f8680dd45 |

| is_domain | False |

| name | service |

| parent_id | default |

+-------------+----------------------------------+ 创建demo项目

openstack project create --domain default --description "Demo Project" demo

+-------------+----------------------------------+

| Field | Value |

+-------------+----------------------------------+

| description | Demo Project |

| domain_id | default |

| enabled | True |

| id | 9f4f23f099bb4da3bc41c99f7a8a4f20 |

| is_domain | False |

| name | demo |

| parent_id | default |

+-------------+----------------------------------+ 查看项目

openstack project list

+----------------------------------+---------+

| ID | Name |

+----------------------------------+---------+

| 7d3f0cd56a104c60a36196675f62428e | admin |

| 9f4f23f099bb4da3bc41c99f7a8a4f20 | demo |

| a1710fdff32a4605a8ab549f8680dd45 | service |

+----------------------------------+---------+

(2)创建用户demo并设置密码

openstack user create --domain default --password-prompt demo手动输入密码

或:

openstack user create --domain default --password=demo demo

+---------------------+----------------------------------+

| Field | Value |

+---------------------+----------------------------------+

| domain_id | default |

| enabled | True |

| id | e880cc125bb541128c9bc47233d91732 |

| name | demo |

| options | {} |

| password_expires_at | None |

+---------------------+----------------------------------+ 查看用户

openstack user list

+----------------------------------+-------+

| ID | Name |

+----------------------------------+-------+

| cd9ce1eb589b445e9b98c53a36bdc8d8 | admin |

| e880cc125bb541128c9bc47233d91732 | demo |

+----------------------------------+-------+

(3)创建角色user

openstack role create user

+-----------+----------------------------------+

| Field | Value |

+-----------+----------------------------------+

| domain_id | None |

| id | 348324e7aee745229551eb412fd96a18 |

| name | user |

+-----------+----------------------------------+ 查看角色

openstack role list

+----------------------------------+----------+

| ID | Name |

+----------------------------------+----------+

| 348324e7aee745229551eb412fd96a18 | user |

| 9fe2ff9ee4384b1894a90878d3e92bab | _member_ |

| c6b4ab1a75d041e298f59570bd7dd46e | admin |

+----------------------------------+----------+

(4)将demo项目下的demo用户设置为user角色

openstack role add --project demo --user demo user

3)验证登录信息

(1)取消环境变量值

unset OS_AUTH_URL OS_PASSWORD

(2)输入admin用户登录信息登录

openstack --os-auth-url http://node1:35357/v3 \

> --os-project-domain-name default \

> --os-user-domain-name default \

> --os-project-name admin \

> --os-username admin token issue

Password:

+------------+-------------------------------------------------------------------------------------------+

| Field | Value |

+------------+-------------------------------------------------------------------------------------------+

| expires | 2019-07-29T09:44:06+0000 |

| id | gAAAAABdPrHWXAwrKHKnU3CMr5odqMjYwK90C5bD6rdPEfoJzTuAh-G3YZcb0SHzr8ek8qaS5zgN4haULRxpgcrli |

| | XJ32hhKvmN8UZTSRgW58l_Nu1e1l4gjDjxXyUS25a4krWJ46brr4qpq3AvUu40_B9ccw9Z_7vjiDA_- |

| | FTKpmqFnRNrAH-k |

| project_id | 7d3f0cd56a104c60a36196675f62428e |

| user_id | cd9ce1eb589b445e9b98c53a36bdc8d8 |

+------------+-------------------------------------------------------------------------------------------+

5.Troubleshoot

OpenStack排查问题的方法主要靠日志,每个service都有自己的日志文件。

Keystone主要有两个日志:keystone.log 和 keystone_access.log,保存在 /var/log/keystone 与 /var/log/httpd/ 目录中。

vim /var/log/keystone/keystone.log

2019-07-29 14:36:47.607 43150 INFO migrate.versioning.api [-] 66 -> 67...

2019-07-29 14:36:48.060 43150 INFO migrate.versioning.api [-] done

2019-07-29 14:36:48.060 43150 INFO migrate.versioning.api [-] 67 -> 68...

2019-07-29 14:36:48.065 43150 INFO migrate.versioning.api [-] done

2019-07-29 14:36:48.065 43150 INFO migrate.versioning.api [-] 68 -> 69...

2019-07-29 14:36:48.069 43150 INFO migrate.versioning.api [-] done

2019-07-29 14:36:48.069 43150 INFO migrate.versioning.api [-] 69 -> 70...

2019-07-29 14:36:48.073 43150 INFO migrate.versioning.api [-] done

vim /var/log/httpd/keystone_access.log

192.168.52.101 - - [29/Jul/2019:15:01:40 +0800] "GET /v3 HTTP/1.1" 200 245 "-" "osc-lib/1.3.1 keystoneauth1/2.18.0 python-requests/2.11.1 CPython/2.7.5"

192.168.52.101 - - [29/Jul/2019:15:01:42 +0800] "POST /v3/auth/tokens HTTP/1.1" 201 1082 "-" "osc-lib/1.3.1 keystoneauth1/2.18.0 python-requests/2.11.1 CPython/2.7.5"

192.168.52.101 - - [29/Jul/2019:15:02:21 +0800] "GET /v3 HTTP/1.1" 200 245 "-" "osc-lib/1.3.1 keystoneauth1/2.18.0 python-requests/2.11.1 CPython/2.7.5"

192.168.52.101 - - [29/Jul/2019:15:02:23 +0800] "POST /v3/auth/tokens HTTP/1.1" 201 1082 "-" "osc-lib/1.3.1 keystoneauth1/2.18.0 python-requests/2.11.1 CPython/2.7.5"

如果需要得到详细的日志信息可以将配置文件中的debug选项打开

vim /etc/keystone/keystone.conf

[DEFAULT]

debug=True

OpenStack组件——Keystone身份认证的更多相关文章

- openstack核心组件——keystone身份认证部署服务(5)

node1主机执行 1.mysql -u root -p 2.create database keystone; 创建数据库 MariaDB [(none)]> show databases; ...

- openstack核心组件——keystone身份认证服务(5)

云计算openstack核心组件——keystone身份认证服务(5) 部署公共环境 ntp openstack mariadb-server rabbitmq-server memcache 1.w ...

- 云计算openstack核心组件——keystone身份认证服务

一.Keystone介绍: keystone 是OpenStack的组件之一,用于为OpenStack家族中的其它组件成员提供统一的认证服务,包括身份验证.令牌的发放和校验.服务列表.用户 ...

- 云计算OpenStack核心组件---keystone身份认证服务(5)

一.Keystone介绍: keystone 是OpenStack的组件之一,用于为OpenStack家族中的其它组件成员提供统一的认证服务,包括身份验证.令牌的发放和校验.服务列表.用户权限的定义等 ...

- 003-官网安装openstack之-keystone身份认证服务

以下操作均在控制节点进行 1.控制节点安装keystone服务 概念理解: Keystone是OpenStack框架中,负责身份验证.服务规则和服务令牌的功能, 它实现了OpenStack的Ident ...

- Openstack (keystone 身份认证)

keystone简介 keystone 是OpenStack的组件之一,用于为OpenStack家族中的其它组件成员提供统一的认证服务,包括身份验证.令牌的发放和校验.服务列表.用户权限的定义等等.云 ...

- 云计算openstack核心组件——keystone身份认证服务(5)

一.Keystone介绍: keystone 是OpenStack的组件之一,用于为OpenStack家族中的其它组件成员提供统一的认证服务,包括身份验证.令牌的发放和校验.服务列表.用户 ...

- Openstack组件实现原理 — Keystone认证功能

目录 目录 前言 Keystone安装列表 Keystone架构 Keystone的管理对象 一个理解Keystone管理对象功能的例子 Keystone管理对象之间的关系 Keystone V3的新 ...

- Openstack组件部署 — Keystone功能介绍与认证实现流程

目录 目录 前文列表 Keystone认证服务 Keystone认证服务中的概念 Keystone的验证过程 简单来说 前文列表 Openstack组件部署 - Overview和前期环境准备 Ope ...

随机推荐

- js高阶函数汇总

map() 方法返回一个新数组,数组中的元素为原始数组元素调用函数处理后的值,函数按照原始数组元素顺序依次处理元素. 注意: map() 不会对空数组进行检测. 注意: map() 不会改变原始数组. ...

- vue 创建项目 create和init

vue init是vue-cli2.x的初始化方式,可以使用github上面的一些模板来初始化项目,webpack是官方推荐的标准模板名. 示例:vue init webpack myproject ...

- BZOJ 2243: [SDOI2011]染色 (树剖+线段树)

树链剖分后两个区间合并的时候就判一下相交颜色是否相同来算颜色段数就行了. CODE #include <vector> #include <queue> #include &l ...

- WTL自定义控件:edit输入响应

自定义的edit控件,获取edit输入响应的消息: 头文件部分: BEGIN_MSG_MAP(CCheckEditEx) MESSAGE_HANDLER(WM_CHAR, OnChar) END_MS ...

- pro git 读书笔记 2

Git 2 - Git Basics 1 add github 上建立新的 repository,命名 demo git clone 到本地 github 目录 将自己之前的项目 copy 到该 de ...

- vue实例之组件开发:图片轮播组件

一.普通方式: 其中,index是关键. <!DOCTYPE html> <html lang="en"> <head> <meta ch ...

- codevs3269 混合背包 x

3269 混合背包 时间限制: 1 s 空间限制: 256000 KB 题目等级 : 钻石 Diamond 题目描述 Description 背包体积为V ,给出N个物品,每个物品占用体积为 ...

- Java集合框架系列大纲

###Java集合框架之简述 Java集合框架之Collection Java集合框架之Iterator Java集合框架之HashSet Java集合框架之TreeSet Java集合框架之Link ...

- Python中很少见的用法

print(*range(10)) # 自动解开可迭代的对象

- word 之 插入删除空行

好久没有写程序了.有些手生: 在用C#对word进行直接开发操作过程中,为了文档的美观,我们会插入或删除空行. 1.插入空行的代码很简单. Selection 类型的TypeParagraph()函数 ...