Linux系统处理木马病毒的思路

一、清除木马程序步骤

1.1 执行命令,每1秒刷新一次,显示整个命令路径,而不是命令的名称。

[root@linux-node1 ~]# top -d -c

1.2 查找可疑进程(比较奇怪的进程名称)如:sshz、crond.conf、.sshd等

1.3 发现可疑进程后,记录PID,然后执行如下命令

[root@linux-node1 ~]# kill -STOP PID #停止进程,先不要杀掉进程(有可能杀掉之后,木马守护程序会重新打开一个新的木马进程)

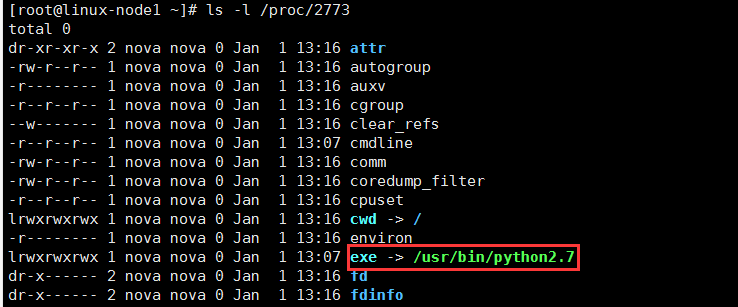

[root@linux-node1 ~]# ls -l /proc/PID #查看exe对应的脚本路径

例如:

[root@linux-node1 ~]# ls -l /proc/ #可以看到病毒程序在/usr/bin/python2.7(图片保是举例)

1.4 删除/usr/bin/python2.7此文件。

若某些文件无法直接删除时,使用chattr命令

[root@linux-node1 ~]# lsattr filename

[root@linux-node1 ~]# chattr -aij filename

1.5 查看crontab有无定时任务

[root@linux-node1 ~]# crontab -l

[root@linux-node1 ~]# crontab -e

[root@linux-node1 ~]# vim /etc/crontab

1.6 查看/tmp特殊目录下有没有可执行程序

[root@linux-node1 ~]# ls -l /tmp/

1.7 检测ps、netstat、ss、lsof命令是否替换。正常的文件大小不会超过1MB,如下按时间排序,重新关注前几行。

[root@linux-node1 ~]# ls -lht /etc/init.d/

[root@linux-node1 ~]# ls -lht /bin/

[root@linux-node1 ~]# ls -lht /sbin/

[root@linux-node1 ~]# ls -lht /usr/bin

[root@linux-node1 ~]# ls -lht /usr/sbin

1.8 执行lsof看看有无可疑的进程名

[root@linux-node1 ~]# lsof

二、原因分析

2.1 弱口令登录

#过滤出成功登录系统的用户名和IP地址,分析IP是否可疑,如有国外IP登录,或者IP不是常驻地,比较可疑。

[root@linux-node1 ~]# cat /var/log/secure* | grep sshd | grep Acc | awk '{print $9,$11}' #过滤可疑IP地址的登录时间

[root@linux-node1 ~]# cat /var/log/secure* | grep sshd | grep 1.1.1.1

三、安全加固方法

3.1 使用较为复杂的密码

使用随机密码生成器生成密码至少12位,然后自己再修改三位密码。

3.2 端口控制:

禁止不必要端口暴露在公网上,一般只保留80和443端口,修改ssh默认端口,配置防火墙策略,增加IP白名单等

3.3 权限控制:

严格控制各服务的系统权限,各服务不要以root权限运行,各应用和数据库交互的帐号不要使用root权限的帐户

3.4 查看应用:

检查WEB应用及相关配置是否存在安全风险(检查SQL注入、XSS等漏洞)

3.5 重装系统:

若系统被植入大量的木马则会对系统稳定性造成影响,建议备份数据后重装系统,并在上线前进行安全检查。

Linux系统处理木马病毒的思路的更多相关文章

- Linux系统下为何病毒少?原因竟是这个?

Linux系统下为何病毒少?原因竟是这个? 可能不少人持这样一种观点,认为 Linux 病毒少是因为Linux不像Windows那么普及,其实这种观点很早已经被人批驳过了,一个最有力的论据是:如果写病 ...

- Linux的挖矿木马病毒清除(kswapd0进程)

1.top查看资源使用情况 看到这些进程一直在变化,但是,主要是由于kswapd0进程在作怪,占据了99%以上的CUP,查找资料后,发现它就是挖矿进程 2.排查kswapd0进程 执行命令netsta ...

- 基于Linux系统的病毒

虽然在Linux里传播的病毒不多,但也是存在一些,我从一些安全网站搜集了一些资料. 1.病毒名称: Linux.Slapper.Worm 类别: 蠕虫 病毒资料: 感染系统:Linux 不受影响系统: ...

- 安全威胁无孔不入:基于Linux系统的病毒(转)

虽然在Linux里传播的病毒不多,但也是存在一些.我从一些安全网站搜集了一些资料. 1.病毒名称: Linux.Slapper.Worm 类别: 蠕虫 病毒资料: 感染系统:Linux 不受影响系统: ...

- 瑞星发布Linux系统安全报告:Linux病毒或将大面积爆发

近半年来,由于中央推荐使用国产Linux操作系统,国产Linux操作系统开始受到政府机关及大型企事业机关单位的高度重视.很多人都认为,以Linux系统为基础的国产操作系统最符合国家.政府和企业信息安全 ...

- LInux系统木马植入排查分析 及 应用漏洞修复配置(隐藏bannner版本等)

在日常繁琐的运维工作中,对linux服务器进行安全检查是一个非常重要的环节.今天,分享一下如何检查linux系统是否遭受了入侵? 一.是否入侵检查 1)检查系统日志 检查系统错误登陆日志,统计IP重试 ...

- Linux系统是否被植入木马的排查流程梳理

在日常繁琐的运维工作中,对linux服务器进行安全检查是一个非常重要的环节.今天,分享一下如何检查linux系统是否遭受了入侵? 一.是否入侵检查 1)检查系统日志 1 2 检查系统错误登陆日志,统计 ...

- Linux系统病毒防治

Linux系统病毒防治 一.Linux病毒的历史 1996年出现的Staog是Linux系统下的第一个病毒,它出自澳大利亚一个叫VLAD的组织.Staog病毒是用汇编语言编写,专门感染二进制文件,并通 ...

- Linux系统之运行状态分析及问题排查思路

〇.一件事儿 以下分析是站在Java工程师的角度来分析的. 一.CPU分析 分析CPU的繁忙程度,两个指标:系统负载和CPU利用率 1.系统负载分析 系统负载:在Linux系统中表示,一段时间内正在执 ...

随机推荐

- 2018.09.15模拟总结(T1,T3)

过了一周,终于迎来了第二次模拟(这不是期待的语气),看第一周毒瘤程度,我就觉得接下来的模拟只能更毒瘤. 花了10多分钟读完了三道题,觉得暴力还是挺好写的,然后在每一道题都思索那么几分钟后,觉得还是写暴 ...

- 【jQuery】Deferred(延迟)对象

本文针对jQuery-todolist项目中使用到的Deferred(延迟)对象进行具体分析 $.Deferred() 是一个构造函数,用来返回一个链式实用对象方法来注册多个回调,并且调用回调队列,传 ...

- hbase性能调优(1)

hbase性能调优 标签: hbase 性能调优 | 发表时间:2014-05-17 15:10 | 作者:无尘道长 分享到: 出处:http://www.iteye.com 一.服务端调优 1.参数 ...

- jmeter接口测试2-断言

接上篇 要想更好的查看接口测试结果,可以添加断言 举一个最简单的响应断言的例子 前提环境:根据接口文档可知,待测试接口返回值1,-1,-2,-3 (1)添加断言 (2)设置断言内容,看响应的内容是否含 ...

- 利用maven开发springMVC项目——开发环境搭建(版本错误解决)

申明:部分内容参见别人的博客,没有任何的商业用途,只是作为自己学习使用.(大佬博客) 一.相关环境 - eclipse :eclipse-jee-oxygen-3-win32-x86_64(下载地址) ...

- 【luogu P3953 逛公园】 题解

题目链接:https://www.luogu.org/problemnew/show/P3953 题外话:感觉2017年神题好多..这还不是最神的一道,真在考场上我也就写个最短路计数暴力了.现在在大佬 ...

- CSU - 1581 Clock Pictures (KMP的变形题,难想到)

题目链接: http://acm.csu.edu.cn/csuoj/problemset/problem?pid=1581 题目意思:告诉你现在有两个钟,现在两个钟上面都有n个指针,告诉你指针的位置, ...

- FreeRTOS+ WolfSSL + Lwip Demo

FreeRTOS+ WolfSSL Demo下载 LWIP 源码下载 2018年2月5日09:39:08 WolfSSL is about 10 times smaller than yaSSL, ...

- 创建 个人 pod

创建一个自己的 pod 大致需要以下步骤 创建git repository 编辑.podspec 创建LICENSE(许可证/授权)文件 标记 tag 验证 注册CocoaPods 发布 搜索验证 1 ...

- 使用Mybatis连接到Mysql报错,WARN: Establishing SSL connection without server's identity verification is not recommended. According to MySQL 5.5.45+, 5.6.26+ and 5.7.6+ requirements SSL connection must be esta

在Eclipse中使用springboot整合Mybatis,连接到5.7版本Mysql报错WARN: Establishing SSL connection without server's ide ...