Metasploit 使用后门和Rootkit维持访问

1、内存攻击指的是攻击者利用软件的漏洞,构造恶意的输入导致软件在处理输入数据时出现非预期的错误,将输入数据写入内存中的某些敏感位置,从而劫持软件控制流,转而执行外部的指令代码,造成目标系统获取远程控制或被拒绝服务,内存攻击表面原因时软件编写错误,过滤输入条件限制缺陷,变量类型的转换错误,逻辑判断错误,指针引用错误,但究其根本原因,时现代计算机在实现图灵级模式的时候,没有在内存中严格区分数据和指令。

2、后门就是一个驻留在目标计算机上的软件,允许攻击者随时的连接到目标计算机上,大多数情况写后门是一个运行在目标计算机上的隐藏进程。允许未授权的的用户控制计算机。

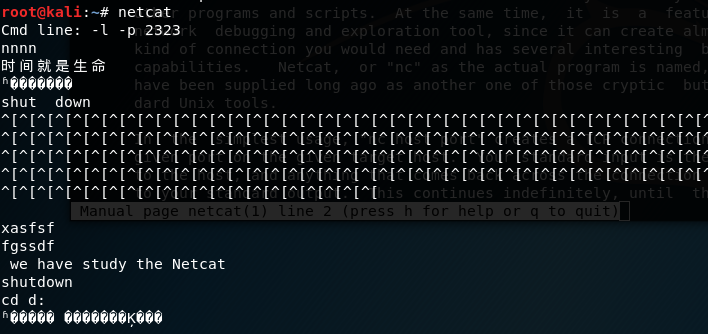

使用后门工具netcat (netcat 并不支持中文输入法,采用的编码不能解析汉子),所用的流量和信息传输都不会进行加密处理。使用加密处理的是另一款工具, cryptcat 数据传输会全部加密(缺点就是不能并行传输流量消息,只能一方向另一方传输)。 使用的命令语法是一样的。 `

3、使用rootkit必须是你已经获得了目标主机的上传权限,(所有的需要上传的脚本都是一样,安装Rootkit必须使用管理员权限安装),类似的一款工具是HackerDefwnder

详细的可以百度,上面的手册说名的很是清楚。(任何软件推荐对手册的阅读)

4、

Metasploit 使用后门和Rootkit维持访问的更多相关文章

- 【Android编程】Java利用apktool编写Metasploit恶意后门注入工具

/声明:本文作者Kali_MG1937 csdn博客id:ALDYS4 QQ:3496925334 未经许可禁止转载!/ 注意,本文为作者从CSDN搬迁至此的文章 注意!此文章虽然 未被 作者标记到 ...

- 基于Web的漏洞利用

1.Nikto 基于Web的漏洞信息扫描 nikto 自动扫描web服务器上没有打补丁的软件,同时同时也检测驻留在服务器上的危险文件,nikto能够识别出特定的问题,检测服务器的配置问题, 检测某台主 ...

- Rootkit与后门隐藏技术

目录 简介 linux虚拟文件系统VFS rootkit的功能 隐藏文件 基本方法 高级方法 系统调用流程 hook sys_getdents sys_getdents的调用树 最底层的方法 隐藏进程 ...

- Windows平台内核级文件访问

1.背景 在windows平台下,应用程序通常使用API函数来进行文件访问,创建,打开,读写文件.从kernel32的CreateFile/ReadFile/WriteFile函数,到本地系统 ...

- [80Sec]深掘XSS漏洞场景之XSS Rootkit

顶80SEC的牛. 深掘XSS漏洞场景之XSS Rootkit[完整修订版] EMail: rayh4c#80sec.com Site: http://www.80sec.com Date: 2011 ...

- Metasploit用法详解

Metasploit简介 1. Auxiliaries(辅助模块) 该模块不会直接在测试者和目标主机之间建立访问,它们只负责执行扫描.嗅探.指纹识别等相关功能以辅助渗透测试. 2. Exploit(漏 ...

- Xshell存在后门

Xshell 它是一款终端模拟软件,由NetSarang公司出品,支持SSH1.SSH2和Windows系统中Telnet协议. 简介 卡巴斯基实验室在8月7日发现Xshell软件中的nssock2. ...

- phpstudy后门漏洞复现php5.2

前段时间phpstudy被人发现某些版本存在后门,许多人就这样被当作肉鸡长达两年之久 后门隐藏在程序自带的php的php_xmlrpc.dll模块 影响的版本:phpstudy2016和2018 在H ...

- 【逆向&编程实战】Metasploit安卓载荷运行流程分析_复现meterpreter模块接管shell

/QQ:3496925334 作者:MG193.7 CNBLOG博客号:ALDYS4 未经许可,禁止转载/ 关于metasploit的安卓模块,前几次的博客我已经写了相应的分析和工具 [Android ...

随机推荐

- css哪些属性可以继承

不可继承的:display.margin.border.padding.background.height.min-height.max- height.width.min-width.max-wid ...

- Python问题:UnboundLocalError: local variable 'xxx' referenced before assignment

参考链接: http://blog.csdn.net/onlyanyz/article/details/45009697 https://www.cnblogs.com/fendou-999/p/38 ...

- linux 启动管理

- 小程序学习(冒泡,快速创建文件,以及tarbar)

1.关于小程序的事件冒泡机制 例如: <view catchtap="opp"> <text>当前内容</text> </view> ...

- javascript/ajax和php 进阶 之 项目实战

1,使用异步思想做一个下拉列表,能够选择和展示数据库中对应的信息. 1,事件知识:所有的事件可参照:https://www.jb51.net/html5/459444.html 2,js中this补充 ...

- 遗传算法selection总结-[Fitness, Tournament, Rank Selection]

假设个体(individual)用\(h_i\)表示,该个体的适应度(fitness)为\(Fitness(h_i)\),被选择的概率为\(P(h_i)\). 另外假设种群(population)的个 ...

- android 多模块项目构建一

项目构建之项目文件搭建: 1.在android studio中new project,如:mydemo,如在D盘下. 2.创建几个module,选择为Library. 3.项目中用到多模块,最好使用动 ...

- Ettercap内网渗透

最近网速很卡,于是想到有人在蹭网,怎么捉弄一下呢? 1.开启ettercap ettercap -G 2. Hosts->Scan,List 发现有几个新的地址192.168.1.71,192. ...

- python判断字符串是字母 数字 大小写

字符串.isalnum() 所有字符都是数字或者字母,为真返回 Ture,否则返回 False. 字符串.isalpha() 所有字符都是字母,为真返回 Ture,否则返回 False. 字符串.is ...

- Latex自定义文档纸张大小

\usepackage{geometry} \special{papersize=8.5in,11in}%纸张大小为8.5inch×11inch