kali linux之漏洞扫描

发现弱点:基于端口服务扫描结果版本信息,搜索已公开的漏洞数据库

使用弱点扫描器实现漏洞管理

弱点扫描类型(扫描结果不能确定是不是准确的,应该综合对待威胁)

主动扫描:有身份验证,无身份验证

被动扫描:镜像端口抓包,其他来源

漏洞基本概念:

CVSS(Common Vulerability Scoring System)

通用漏洞评分系统------工业标准

描述安全漏洞严重程度的统一-----评分方案

Base Metric:代表着漏洞的原始属性,不受时间与环境的影响,又由Exploitability可执行性与影响程度Impact 度量。

Temporal Metric:反应漏洞随着时间推移的影响而不受环境影响,举个简单的例子,随着一个漏洞软件的补丁不断增加,该漏洞的CVSS分数会随之减少。

Environmental Metric:代表特定环境下执行漏洞的分数,允许根据相应业务需求提高或者降低该分值。

漏洞利用代码查询网站

https://www.exploit-db.com/

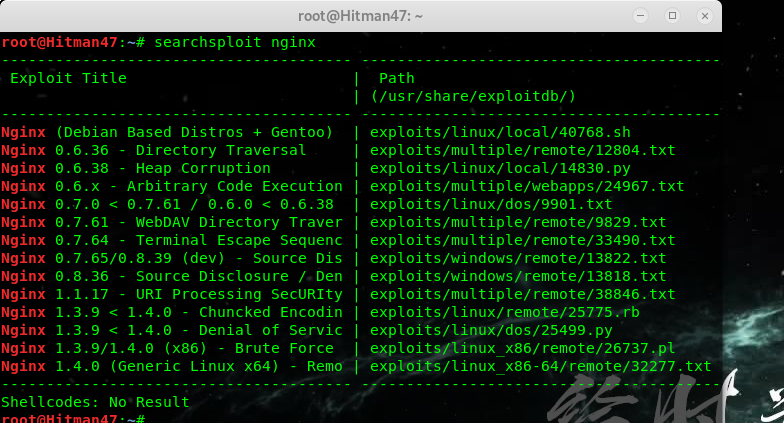

kali自带的查询功能--searchsploit

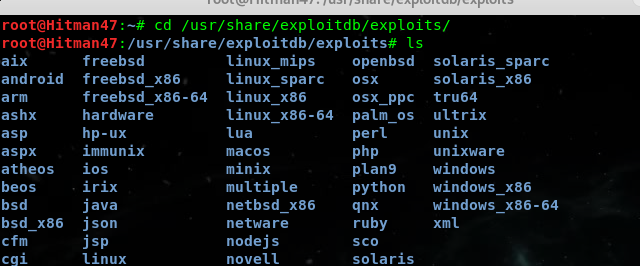

绝对路径

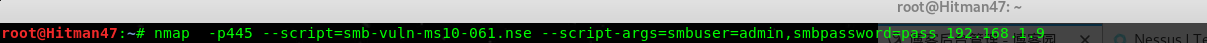

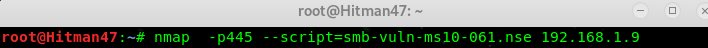

nmap脚本扫描(如扫描ms10-061---stuxnet蠕虫利用的四个漏洞之一,Print Spooler权限不当,打印机请求可在系统目录创建文件,执行恶意代码)

lanman apl枚举共享打印机

远程共享打印机名称

smb-enum-shares枚举共享 身份认证参数----smbuser,smbpassword(如果不知道可以不选)

openvas

nessus的分支,管理系统目标漏洞,免费开源,kali2.0后没有安装,需要手动安装(apt-get install openvas)

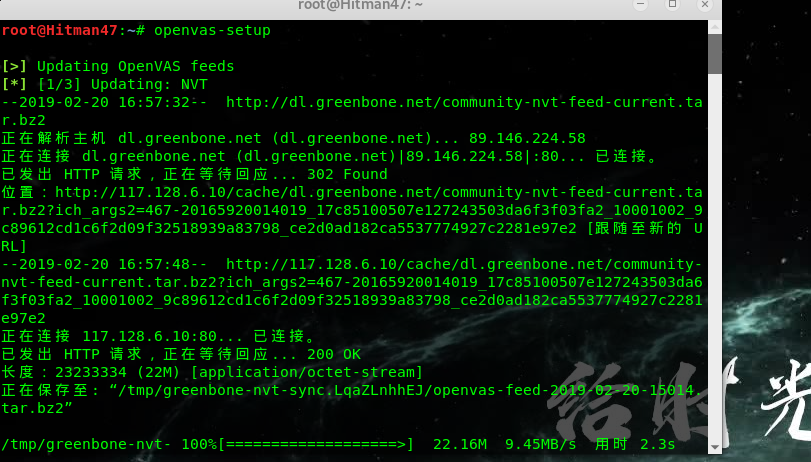

安装好后,它会自动配置,不用再手动安装数据库,同步数据库,获取证书等

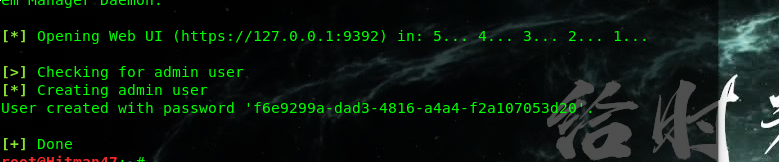

安装 openvas-setup

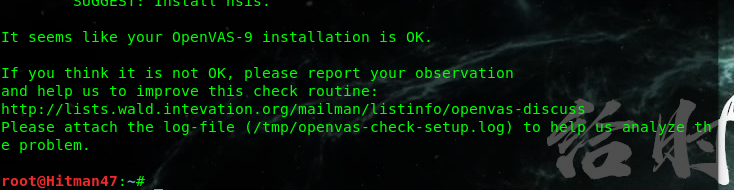

openvas-check-setup 检查安装结果

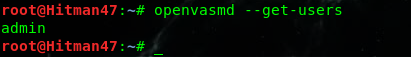

openvasmd --get-users 查看当前帐号

openvasmd --user=admin --new-password=A123456 修改密码

openvas-feed-update 升级(刚安装完成是最新的版本,这里就不更新了)

启动/停止

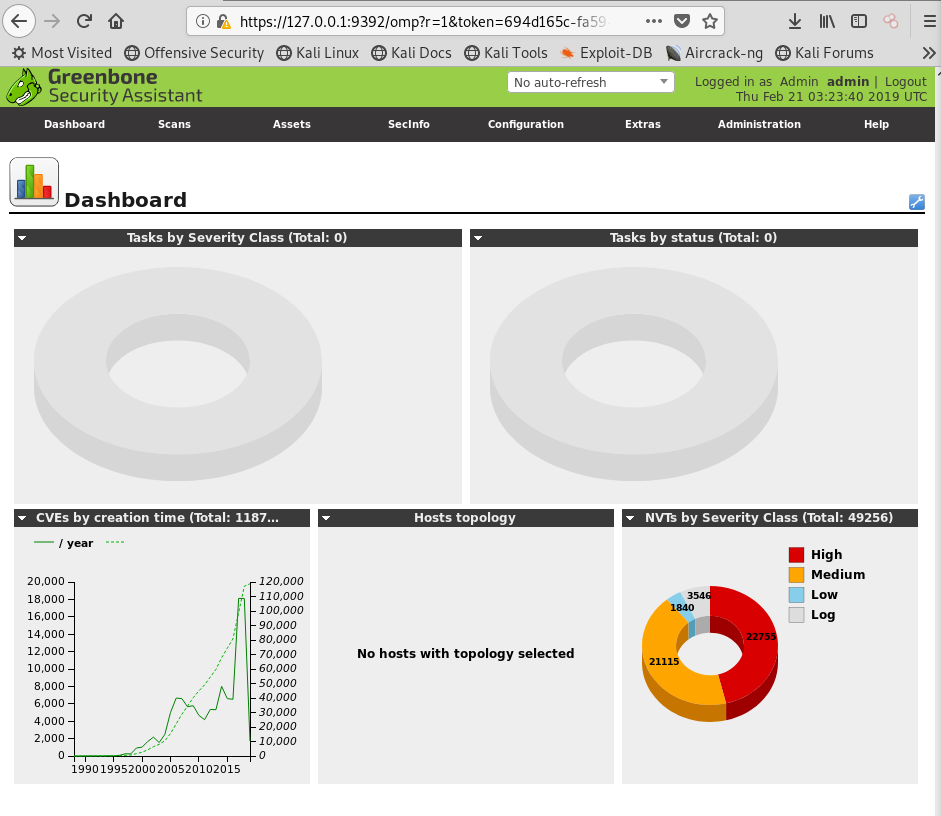

登录界面

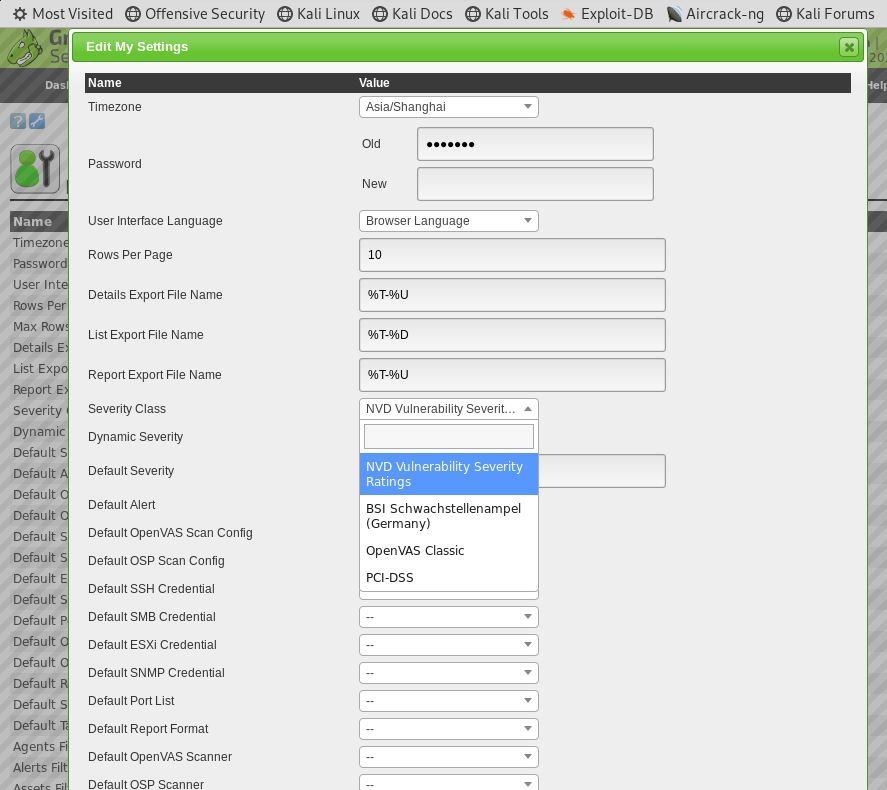

Severity Class 使用哪个漏洞库,默认是美国的漏洞库

扫描配置选项是在这个选项里面

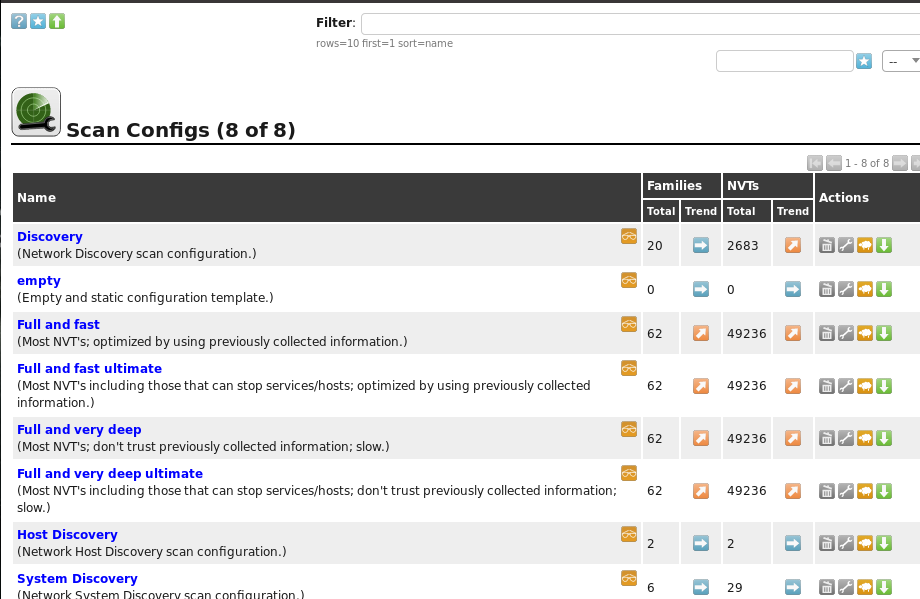

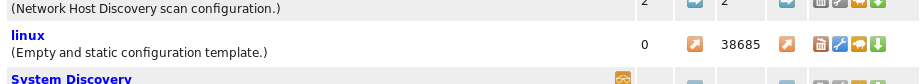

scan configs里面,五角星是创建自定义漏扫选项,也有默认配置好的扫描选项

自定义一个专门扫描linux的漏洞选项

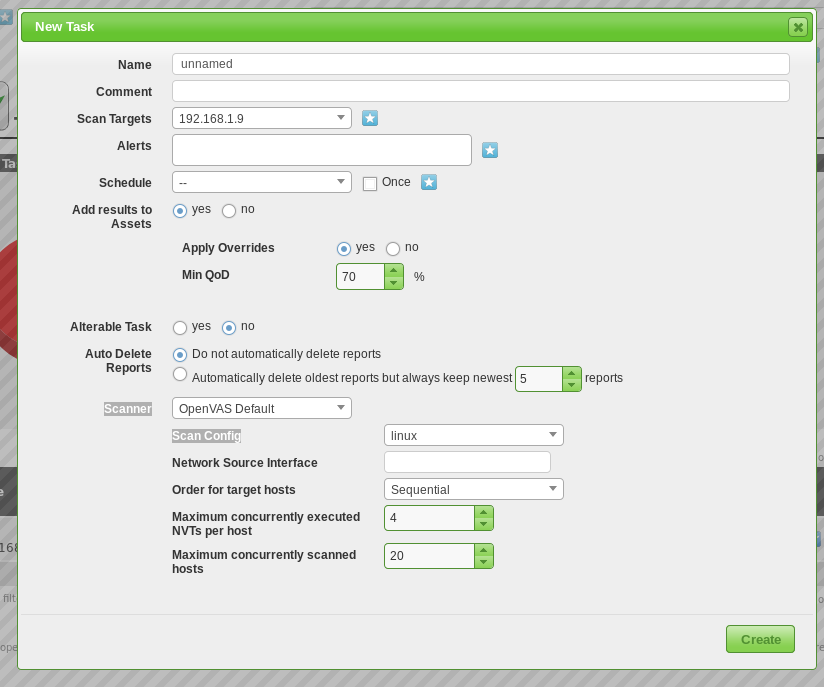

扫描目标在scans选项里面的tasks

进入到里面继续选择五角星,new一个扫描目标

填写上目标主机

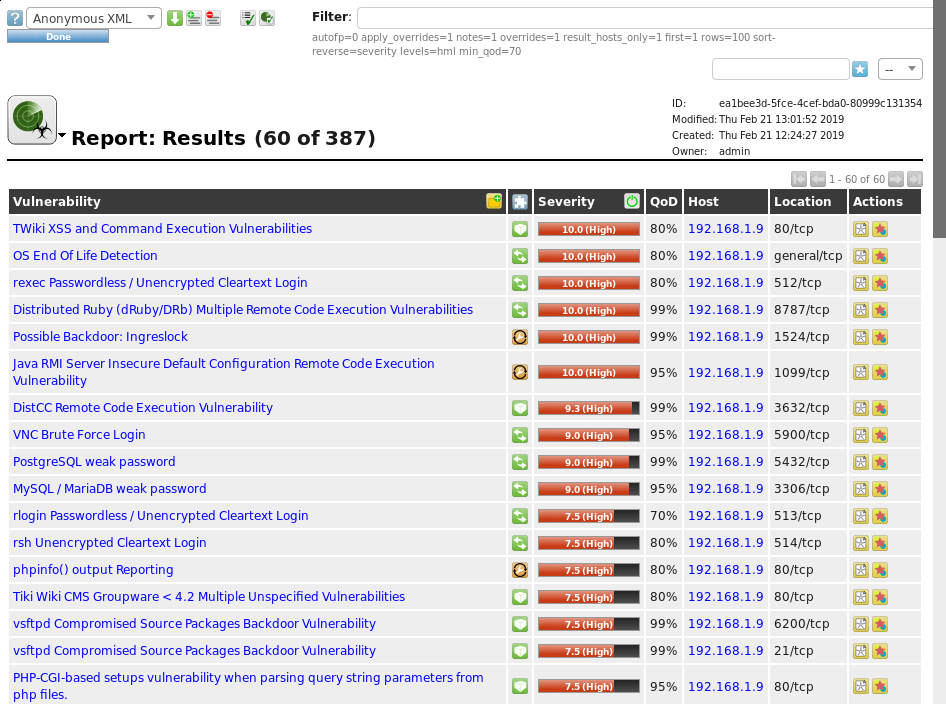

扫描结果

类似的还有nessus和nexpose,这里就不做演示了

友情链接 http://www.cnblogs.com/klionsec

http://www.cnblogs.com/l0cm

http://www.cnblogs.com/Anonyaptxxx

http://www.feiyusafe.cn

kali linux之漏洞扫描的更多相关文章

- Kali linux安装漏洞扫描工具Nessus指南

引子:Nessus是著名信息安全服务公司tenable推出的一款漏洞扫描与分析软件,号称是"世界上最流行的漏洞扫描程序,全世界超过75,000个组织在使用它".虽然这个扫描程序能够 ...

- kali 系列学习04 - 漏洞扫描

一.比较三类漏洞扫描工具 1.Rapid7 Nexpose 适合较大网络 2.Nessus 更经济,可以申请个人版,搞之后硬盘占用达到20G 以上2个是商业软件,使用容易上手,输入IP地址就能完成所有 ...

- linux系统漏洞扫描工具lynis

lynis 是一款运行在 Unix/Linux 平台上的基于主机的.开源的安全审计软件.Lynis是针对Unix/Linux的安全检查工具,可以发现潜在的安全威胁.这个工具覆盖可疑文件监测.漏洞.恶意 ...

- kali linux之端口扫描

端口对应网络服务及应用端程序,服务端程序的漏洞通过端口攻入 发现开放的端口,有更具体的攻击面 nmap hping3 scapy都可以 nmap隐蔽扫描 扫描抓包 nmap僵尸扫描 先发现僵尸机,僵尸 ...

- linux web漏洞扫描arachni

1. 下载arachni https://www.arachni-scanner.com/download/下载Linux x86 64bit 2. 上次解压直接使用 tar xzf arachni- ...

- kali linux之服务扫描

识别开放端口上运行的应用.识别目标操作系统,提高攻击效率 banner捕获(软件开发商,软件名称,服务类型,版本号-----直接发现已知的漏洞和弱点) 服务识别 操作系统识别 snmp分析(简单网络管 ...

- ApacheCN Kali Linux 译文集 20211020 更新

Kali Linux 秘籍 中文版 第一章 安装和启动Kali 第二章 定制 Kali Linux 第三章 高级测试环境 第四章 信息收集 第五章 漏洞评估 第六章 漏洞利用 第七章 权限提升 第八章 ...

- Kali Linux渗透基础知识整理(二)漏洞扫描

Kali Linux渗透基础知识整理系列文章回顾 漏洞扫描 网络流量 Nmap Hping3 Nessus whatweb DirBuster joomscan WPScan 网络流量 网络流量就是网 ...

- Kali Linux渗透基础知识整理(三):漏洞利用

漏洞利用阶段利用已获得的信息和各种攻击手段实施渗透.网络应用程序漏洞诊断项目的加密通信漏洞诊断是必须执行的.顾名思义,利用漏洞,达到攻击的目的. Metasploit Framework rdeskt ...

随机推荐

- C#获取视频文件播放长度

下面两种方法只支持部分视频格式,一般格式mp3,wma等等支持 1.使用Shell32 添加引用,选择COM中的Microsoft Shell Controls And Automation引用 // ...

- Flask之测试与部署

5.1 蓝图Blueprint 为什么学习蓝图? 我们学习Flask框架,是从写单个文件,执行hello world开始的.我们在这单个文件中可以定义路由.视图函数.定义模型等等.但这显然存在一个问题 ...

- Spring AOP 中pointcut expression表达式解析及配置

Pointcut是指那些方法需要被执行”AOP”,是由”Pointcut Expression”来描述的. Pointcut可以有下列方式来定义或者通过&& || 和!的方式进行组合. ...

- openGL 纹理05

纹理(Texture) 为了能够把纹理映射(Map)到三角形上,我们需要指定三角形的每个顶点各自对应纹理的哪个部分. 这样每个顶点就会关联着一个纹理坐标(Texture Coordinate) 用来标 ...

- python:if 语句的使用方法

if-else类型: #if-else num = int(input("输入成绩!")) if num > 60: print ("及格") else: ...

- 【原】Coursera—Andrew Ng机器学习—编程作业 Programming Exercise 1 线性回归

作业说明 Exercise 1,Week 2,使用Octave实现线性回归模型.数据集 ex1data1.txt ,ex1data2.txt 单变量线性回归必须实现,实现代价函数计算Computin ...

- Vmware中的centos虚拟机克隆之后没有eth0

克隆虚拟机之后,CentOS没有eth0的解决办法 我们常常需要从一台已经安装完成的虚拟机系统克隆出来一个新系统(克隆时候必须要改变网卡物理地址,这一点无需多说),但是新系统启动之后,会发现系统网络工 ...

- Centos手动编译安装vim8

系统:CentOs6.9 gcc版本:5.1.0 github上拉取vim工程之后,cd src,执行一下命令: $ ./configure $ sudo make gcc -c -I. -Iprot ...

- Unity3D Physics Keynote

[Unity3D Physics Keynote] 1.在哪设置Layer Collision Matrix? "Edit"->"Project Settings& ...

- ORA-01145: 除非启用了介质恢复 否则不允许立即脱机

Microsoft Windows [版本 6.1.7601]版权所有 (c) 2009 Microsoft Corporation.保留所有权利. C:\Users\Administrator> ...