解决wireshark抓包校验和和分片显示异常

问题描述:

在使用wireshark抓取报文时,发现从10.81.2.92发过来的报文绝大部分标记为异常报文(开启IPv4和TCP checksum)

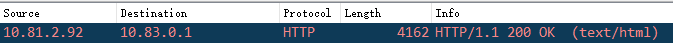

分析如下报文,发现http报文(即tcp payload)的长度远远大于实际的mss大小,如下图为4126

- 查看该报文的ip长度,为4148,远大于Ethernet的mtu

- 且tcp的校验和有来自wireshark的如下提示,那什么是“TCP checksum offload”呢?

问题解决:

- 在分析问题前,先给出上述问题答案,在10.81.2.92中关闭抓包的网卡的tso和tx功能.

ethtool -K eth0 tso off

ethtool -K eth0 tx off

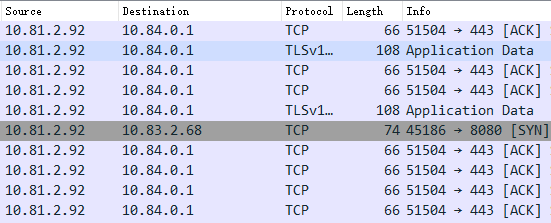

- 重新抓包,发现wireshark显示的报文长度和校验都已经正确

问题分析:

目前很多网卡已经支持IP片以及IP/TCP/UDP等协议的校验和计算,用来减少内核层面的运算(减少CPU负载),当协议层发现网卡支持相应的特性时,会将相应的处理交给网卡操作。如上面提到的校验和,正常情况下,校验和由对应的协议层处理,但在网卡使能情况下会将其推迟到网卡层面处理,网卡处理结束后直接发送,这就是为什么wireshark抓到的报文里面的校验和会提示不正确的原因,同样地,TCP会选择不大于滑动窗口的报文(该报文可能大于MSS),交由网卡去分片处理。使用ethtool -k 命令可以查看网卡支持的特性。

- rx-checksumming/tx-checksumming:支持接收/发送方向的IP校验和计算;

- scatter-gather:用于将一个buffer分割为多个小的部分,是实现tcp-segmentation-offload(TSO)的基础;

- tcp-segmentation-offload(TSO):也被称为large send offload (LSO),用于将TCP按照实际的mss进行分段发送。接收方向的参数为large-receive-offload(LRO),仅支持TCP;

- udp-fragmentation-offload(UFO):工作方式与tcp-fragmentation-offload类似;

- generic-segmentation-offload(GSO):工作方式与TSO,UFO类似,但支持所有的网络协议。接受方向的参数为generic-receive-offload(GRO);GSO/GRO和的TSO/LRO的使用参见这篇文档

- rx-vlan-offload:移除接收到的vlan tag;

- tx-vlan-offload:对出去的报文加上vlan tag;

TIPS:

- 类似地,如果抓UDP报文显示校验和等异常时,可以通过ethtool临时关闭UDP offload功能

- TSO,UFO,GSO等功能可以提高报文交互能力,关闭会影响报文收发效率

- 开启网卡的offload功能可能会规避防火墙对如分片攻击的检查

参考:

https://www.kernel.org/doc/Documentation/networking/checksum-offloads.txt

https://access.redhat.com/solutions/288433

解决wireshark抓包校验和和分片显示异常的更多相关文章

- Wireshark抓包工具使用教程以及常用抓包规则

转载:http://fangxin.blog.51cto.com/1125131/735178 Wireshark是一个非常好用的抓包工具,当我们遇到一些和网络相关的问题时,可以通过这个工具进行分析, ...

- TCP\IP协议实践:wireshark抓包分析之链路层与网络层

目录 TCP\IP协议实践:wireshark抓包分析之链路层与网络层 从ping开始 链路层之以太网封装 ip首部 开启ping程序,开始抓包 由一个ping的结果引出来的两个协议ARP ICMP ...

- Wireshark抓包分析TCP建立/释放链接的过程以及状态变迁分析

Wireshark抓包分析TCP建立/释放链接的过程以及状态变迁分析 一.介绍计算机网络体系结构 1.计算机的网络体系结构 在抓包分析TCP建立链接之前首先了解下计算机的网络通信的模型,我相信学习过计 ...

- wireshark抓包结果很多[TCP Retransmission]怎么办?

有一同事问用wireshark抓包时发现很多[TCP Retransmission],这些包极大影响了自己真正想看的http数据包,如下图. 我拿到pcapng后首先看到这些包的来源ip都是固定的两个 ...

- TCP协议基础知识及wireshark抓包分析实战

TCP相关知识 应swoole长连接开发调研相关TCP知识并记录. 数据封包流程 如图,如果我需要发送一条数据给用户,实际的大小肯定是大于你发送的大小,在各个数据层都进行了数据的封包,以便你的数据能完 ...

- wireshark抓包分析——TCP/IP协议

本文来自网易云社区 当我们需要跟踪网络有关的信息时,经常会说"抓包".这里抓包究竟是什么?抓到的包又能分析出什么?在本文中以TCP/IP协议为例,简单介绍TCP/IP协议以及如何通 ...

- 【计算机网络】wireshark抓包分析1

学习计算机网络很久了,但总是局限于书本知识,感觉get不到重点.经师兄建议用wireshark抓包分析看看. 我自己以前并没有做过抓包分析,所以这篇博文可能会有很多错误,只是我自己的一个记录,路过的亲 ...

- Wireshark抓包分析TCP协议

版权声明:本文为作者原创文章,可以随意转载,但必须在明确位置表明出处!!! 之前有一篇文章介绍了http协议「初识http协议」, http协议协议是基于tcp协议的,所以作者觉得有必要针对tcp ...

- SecureCRT远程ssh linux服务器,利用X11本地图形化wireshark抓包,

平时学习抓包,使用wireshark很方便,直接图形化界面抓包,近期项目中遇到了需要通过SecureCRT ssh到linux服务器上面,还要在抓包, 1.简单使用网络数据包截获分析工具tcpdump ...

随机推荐

- ASP.NET CORE 2.2 因外键设置的双向导航对象序列化报 循环错误问题的解决

报错如下: 设置的示例: 解决方案: 在Startup.cs文件中,增加如下代码: services.AddMvc().SetCompatibilityVersion(CompatibilityVer ...

- python类的实例化

class Person(object): # 创建类 def __init__(self, name): # 构造函数 self.name = name def getName(self): # 类 ...

- HeadFirst设计模式(一)策略者模式

最近在看HeadFirst设计模式一书,作为一个半路出家的程序员,感觉很多东西需要学习,学习的路程中有些东西学了当时觉得理解了,但日常工作中没有使用到渐渐的自己就忘记了.--------------- ...

- Vue 动态控制页面中按钮是否显示和样式

<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8&quo ...

- ADO.NET 根据实体类自动生成添加修改语句仅限Oracle使用

话不多说直接上代码,新手上路,高手路过勿喷,请多多指教. /// <summary> /// 等于号 /// </summary> ) + Convert.ToChar() + ...

- C# Net 去除图片白边

代码根据别人的进行改写,效果更好 直接拷贝使用 名称空间: using System.Drawing; 代码: /// <summary> /// 裁剪图片(去掉百边) /// </ ...

- Linux的DNS正向解析部署

前面介绍了DNS的作用及其相关的结果.Linux服务之DNS介绍 下面开始有关DNS的服务部署.<DNS正向解析示例> 工具:虚拟机 centos7 配置:Linux IP 192.1 ...

- Ubuntu16.04下Python2:pip安装opendr库

在Ubuntu16.04/Python2环境安装opendr遇到了问题,并且报错不清楚. 使用dis_to_free的方法很好地解决问题. sudo apt install libosmesa6-de ...

- 201671030113 李星宇 实验十四 团队项目评审&课程学习总结

项目 内容 所属课程 [所属课程(https://www.cnblogs.com/nwnu-daizh/) 作业要求 作业要求 课程学习目标 (1)掌握软件项目评审会流程:(2)反思总结课程学习内容 ...

- python3字符串的方法及注释/ 字符串格式化符号含义及格式化符号含义

capitalize() 把字符串的第一个字符改为大写 casefold() 把整个字符串的所有字符改为小写 center(width) 将字符串居中,并使用空格填充至长度wid ...