2017-2018-2 20155224『网络对抗技术』Exp7:网络欺诈防范

基础问题回答

- 问:通常在什么场景下容易受到DNS spoof攻击?

- 同一局域网下,以及各种公共网络。

- 问:在日常生活工作中如何防范以上两攻击方法?

- 答:DNS欺骗攻击是很难防御的,因为这种攻击大多数本质都是被动的。通常情况下,除非发生欺骗攻击,否则你不可能知道你的DNS已经被欺骗,只是你打开的网页与你想要看到的网页有所不同。

- 使用最新版本的DNS服务器软件,并及时安装补丁;

- 关闭DNS服务器的递归功能。DNS服务器利用缓存中的记录信息回答查询请求或是DNS服务器通过查询其他服务获得查询信息并将它发送给客户机,这两种查询成为递归查询,这种查询方式容易导致DNS欺骗。

- 不要依赖DNS:不要在高度敏感和保密要求高的系统上浏览网页,最好不要使用DNS。如果有软件依赖于主机名来运行,那么可以在设备主机文件里手动指定。

- 使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击。

实践目标

本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

实践内容概述

- 简单应用SET工具建立冒名网站 (1分)

- ettercap DNS spoof (1分)

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站(1.5分)

实践过程:

1. 简单应用SET工具建立冒名网站

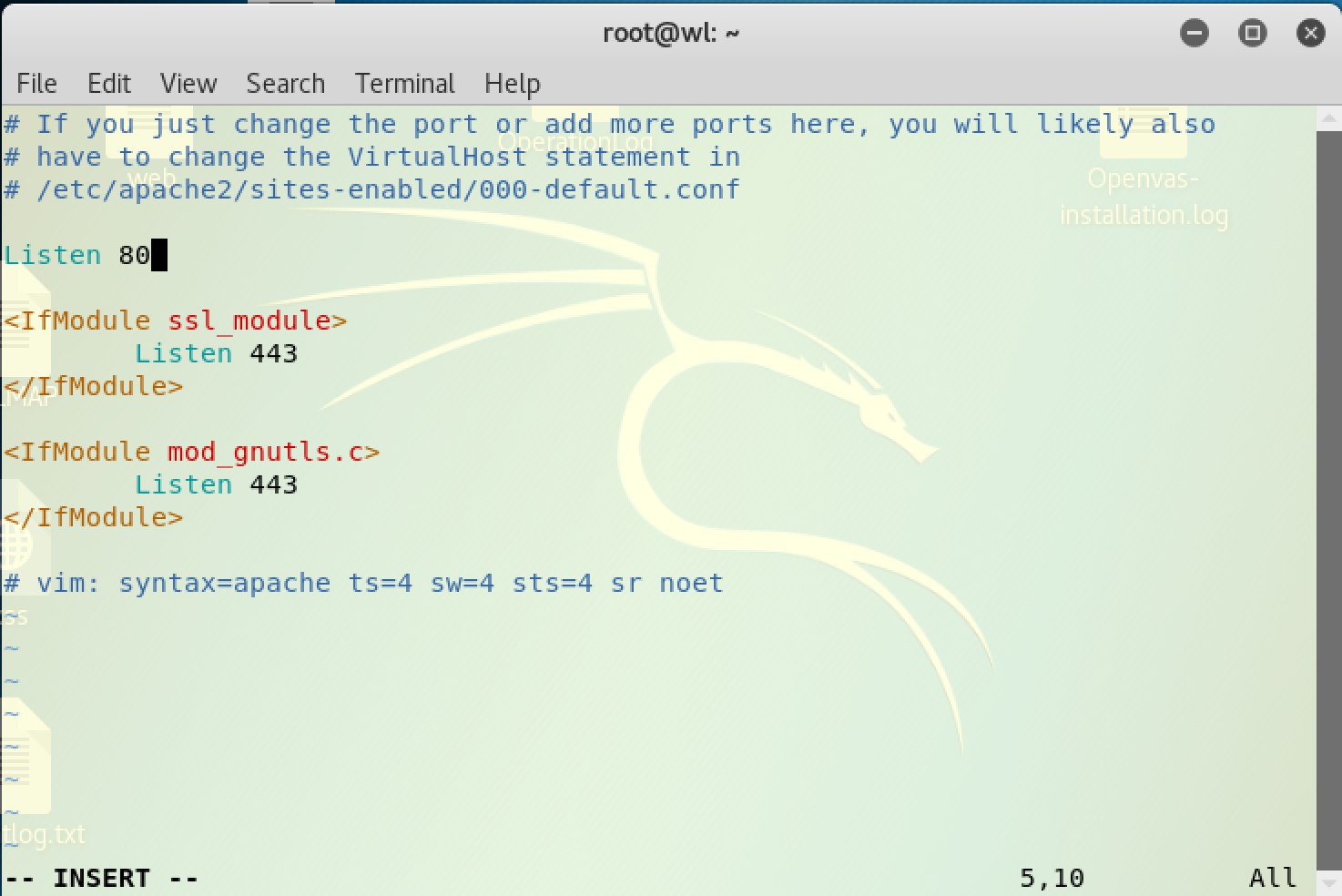

将SET工具的访问端口改为默认的80端口。

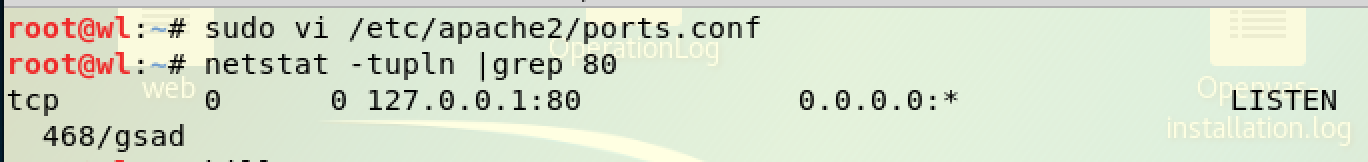

使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80。

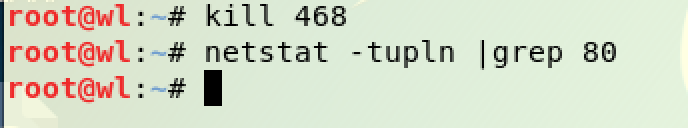

使用netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。

使用apachectl start开启Apache服务;输入setoolkit打开SET工具:

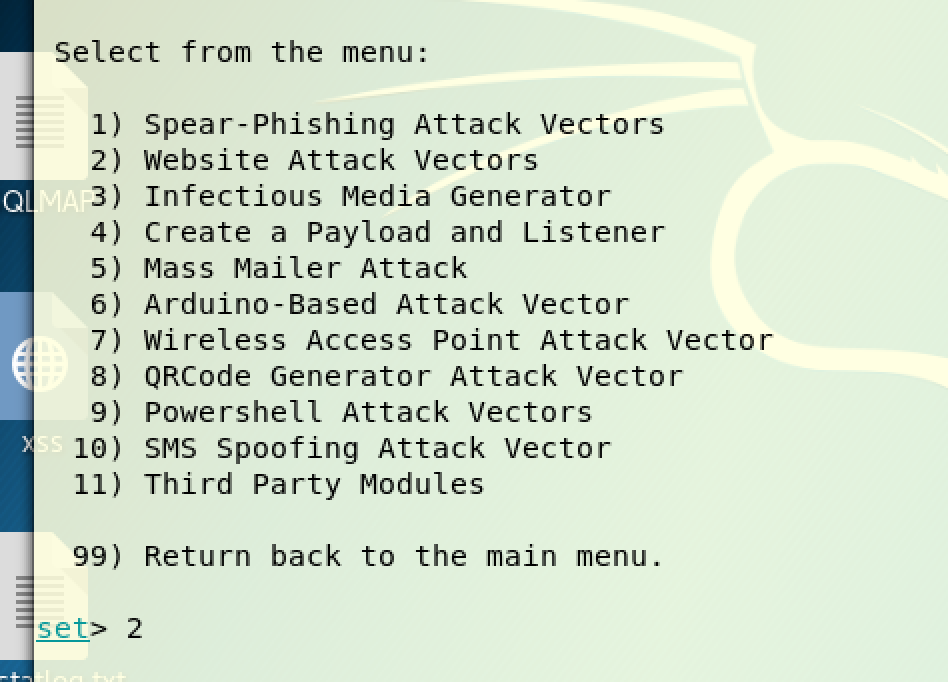

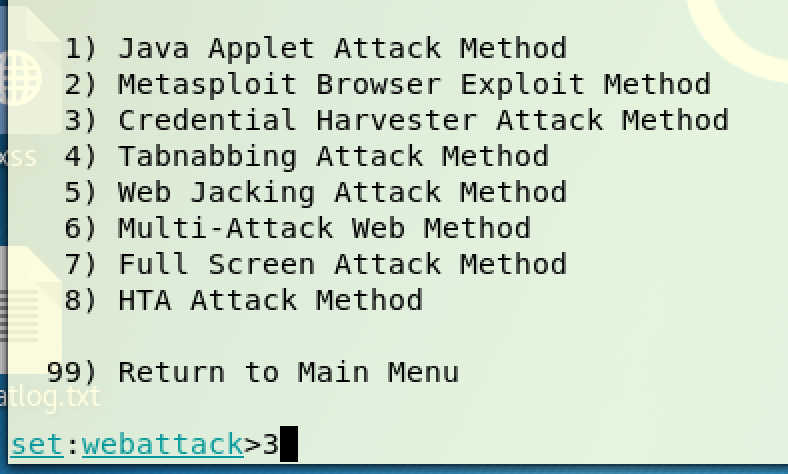

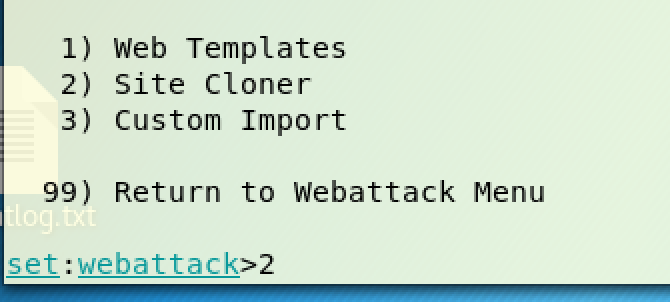

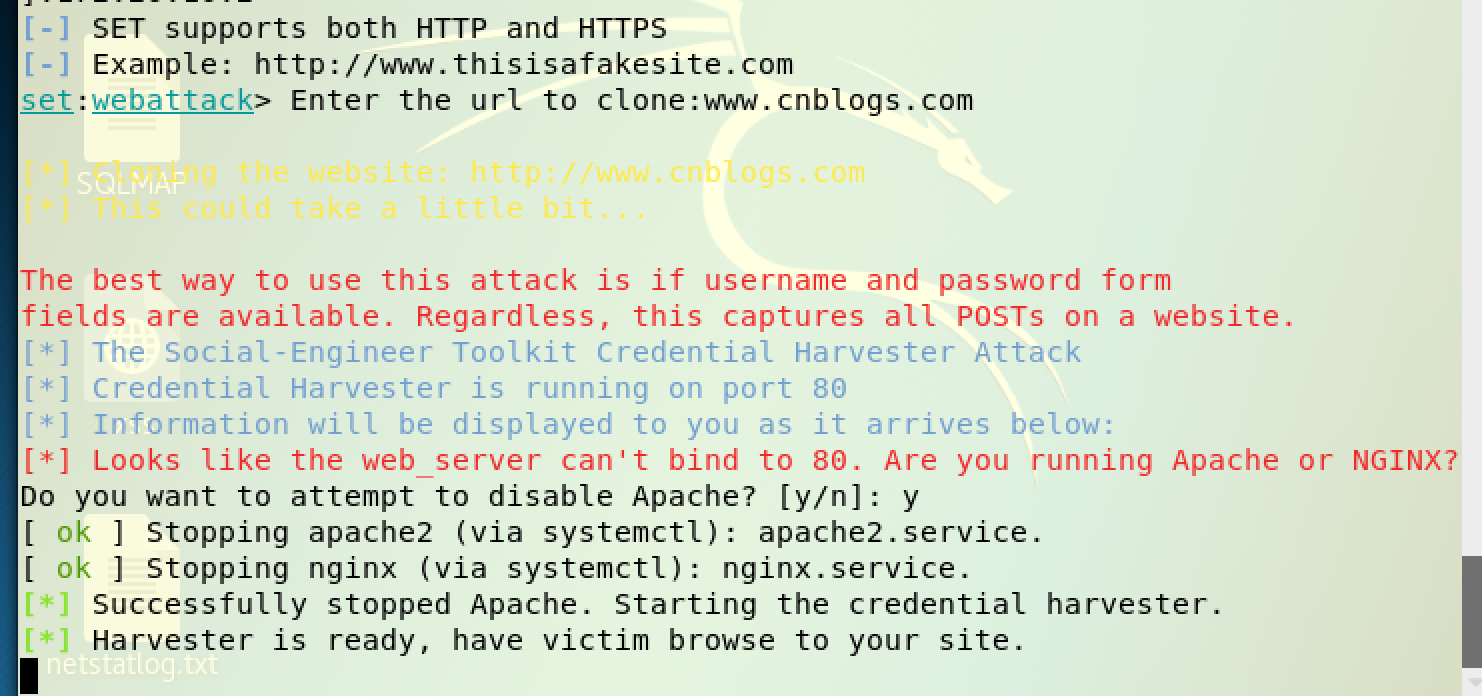

依次选择【1(社会工程学攻击)、2(钓鱼网站攻击向量)、3(登陆密码截取攻击)、2(克隆网站)】

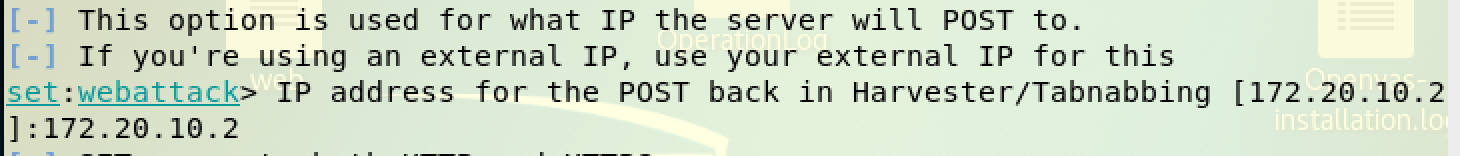

接着输入攻击机的IP地址,也就是kali的IP地址:

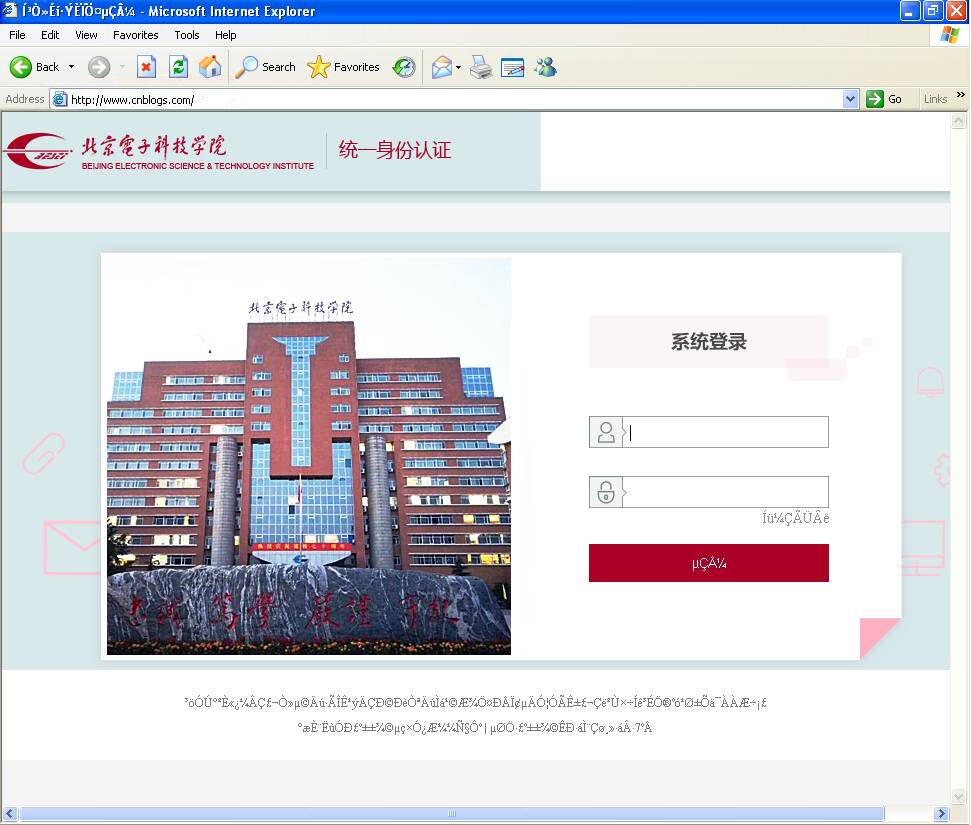

输入被克隆的url,这里使用博客园地址www.cnblogs.com:

在Kali的浏览器上输入本机ip地址测试,访问到页面

但是没有捕捉到输入的账号密码信息【。

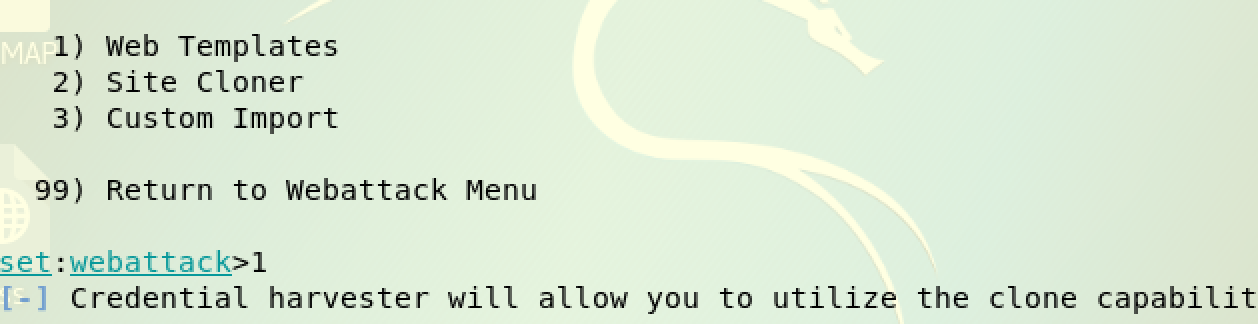

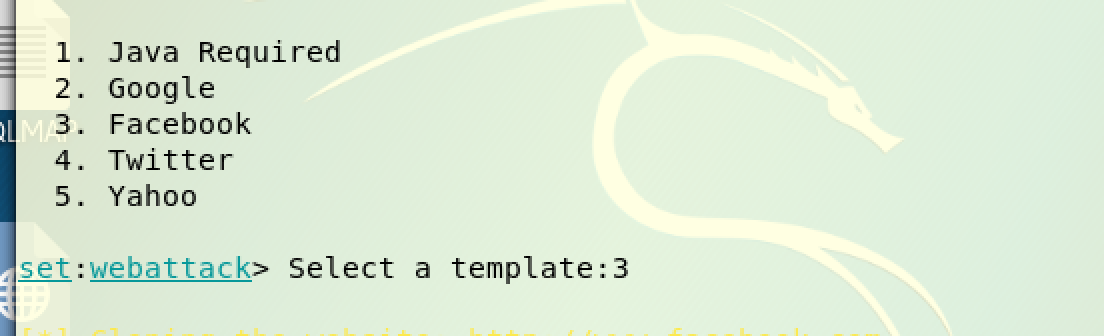

尝试点别的东西,在Set工具中依次选择【1、2、3、1(网站模版)、3(Facebook)】

访问到Facebook页面,但是是浏览器版本太低吗……

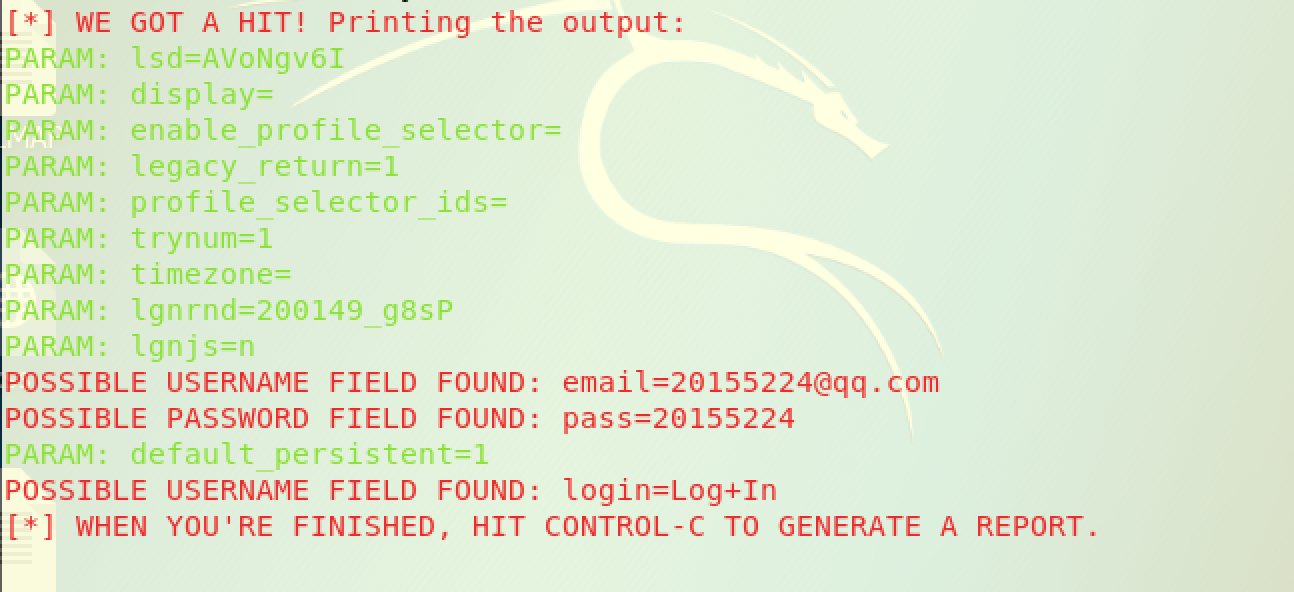

输入学号当作账号密码,Kali捕获到相关信息

2. ettercap DNS spoof

使用指令ifconfig eth0 promisc将kali网卡改为混杂模式;

(每当电脑提醒我要输入密码的这种信息就感到害怕……)

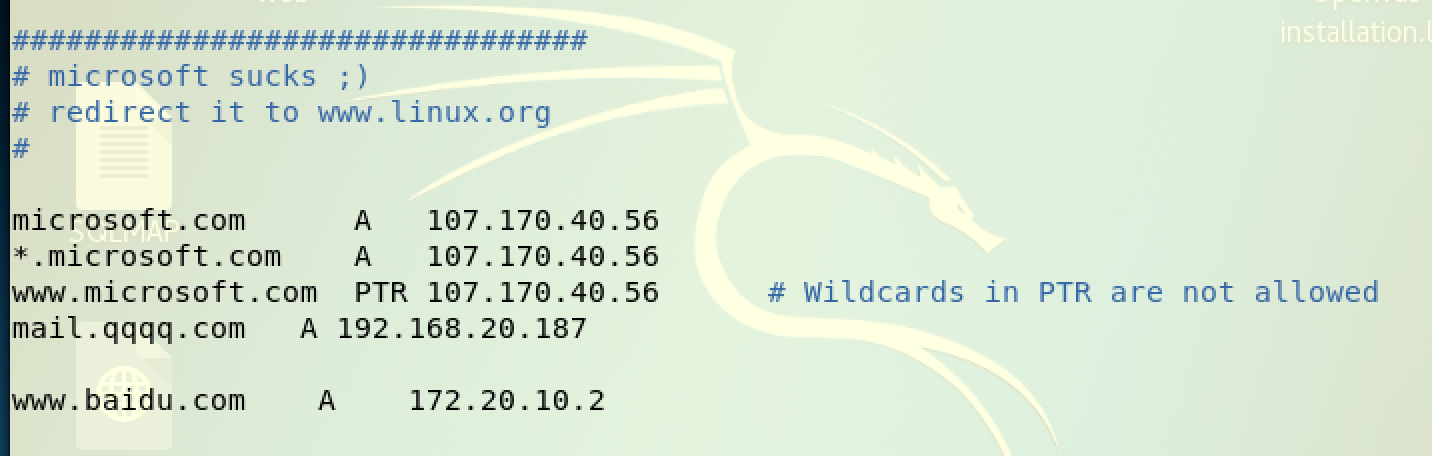

输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改

可以添加几条对网站和IP的DNS记录,这里添加一条百度地址吧

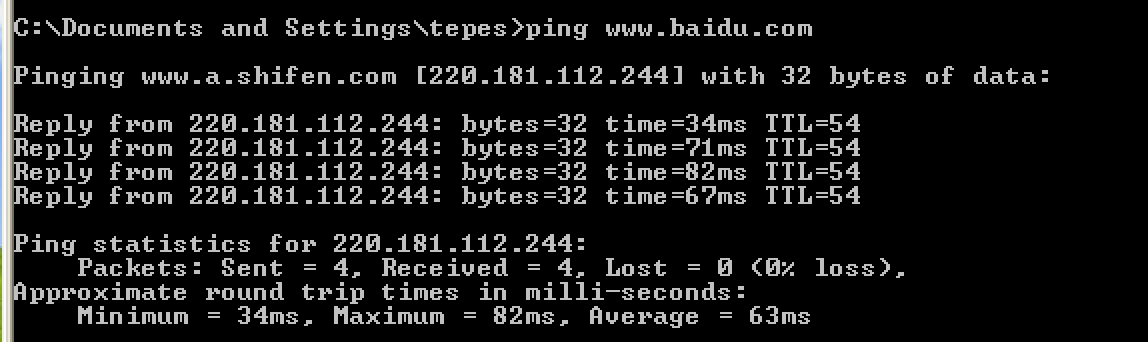

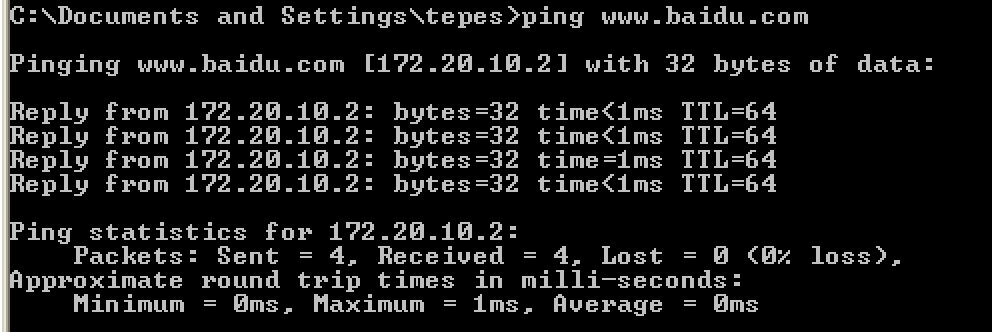

先ping一下百度

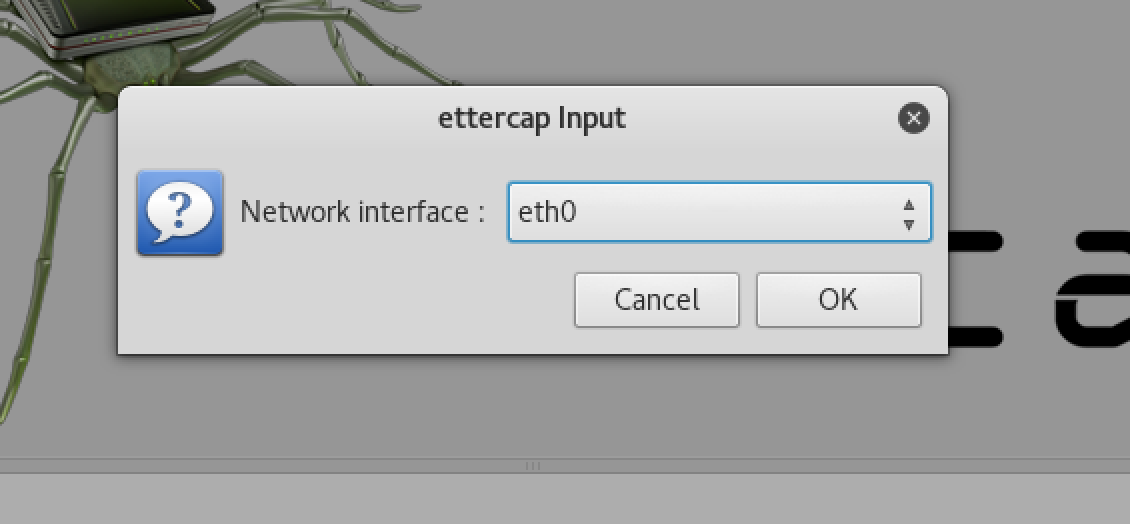

输入ettercap -G指令,开启ettercap,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡:

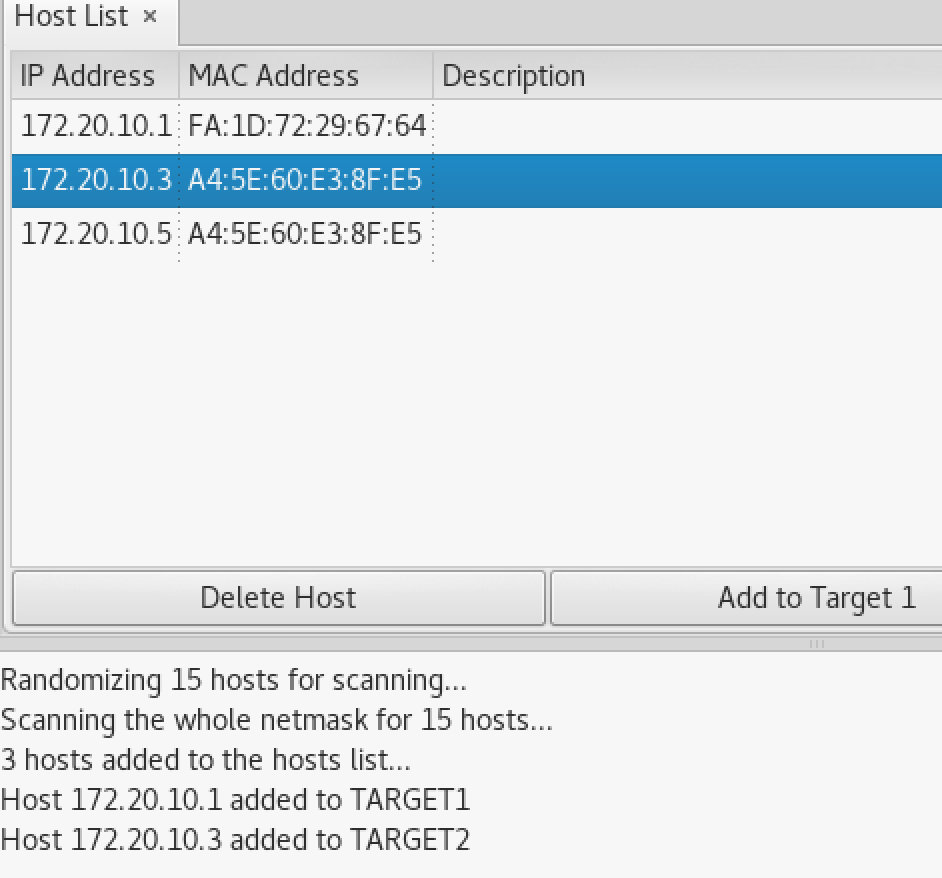

在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP(172.20.10.1)添加到target1,靶机IP(172.20.10.3)添加到target2:

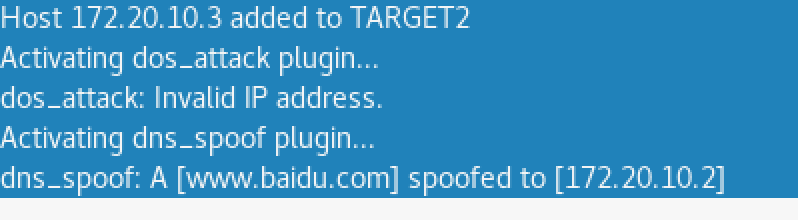

选择Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件

点击左上角的start选项开始嗅探,此时在靶机中用命令行ping www.baidu.com会发现解析的地址是攻击机的IP地址:

此时在ettercap上也成功捕获一条访问记录:

3. 结合应用两种技术,用DNS spoof引导特定访问到冒名网站

前置准备大概如任务一、任务二

2017-2018-2 20155224『网络对抗技术』Exp7:网络欺诈防范的更多相关文章

- 2017-2018-2 20155303『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 『网络对抗技术』Exp7:网络欺诈防范 --------CONTENTS-------- 一.原理与实践说明 1.实践目标 2.实践内容概述 3.基础问题回答 二.实践过程记录 ...

- 20155308『网络对抗技术』Exp7:网络欺诈防范

20155308『网络对抗技术』Exp7:网络欺诈防范 原理与实践说明 1.实践目标 本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应用SET ...

- # 2017-2018-2 20155319『网络对抗技术』Exp7:网络欺诈防范

2017-2018-2 20155319『网络对抗技术』Exp7:网络欺诈防范 一.原理与实践说明 1.实践目标 本实践的目标是:理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2. ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范

目录 20165101刘天野 2018-2019-2<网络对抗技术>Exp7 网络欺诈防范 1.实验内容 1.1 简单应用SET工具建立冒名网站 1.2 ettercap DNS spoo ...

- 2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范 原理与实践说明 实践目标 实践内容概述 基础问题回答 实践过程记录 简单应用SET工具建立冒名网站 ettercap D ...

- 20165214 2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10

<网络对抗技术>Exp7 网络欺诈防范 Week10 一.实验目标与内容 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法 2.实践内容 (1)简单应用SET工 ...

- 2018-2019-2 20165315《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165315<网络对抗技术>Exp7 网络欺诈防范 一.实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 简单应 ...

- 2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范 目录 实验原理 实验内容与步骤 简单应用SET工具建立冒名网站 ettercap DNS spoof 结合应用两种技术, ...

- 2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

随机推荐

- C#加解密算法

先附上源码 加密解密算法目前已经应用到我们生活中的各个方面 加密用于达到以下目的: 保密性:帮助保护用户的标识或数据不被读取. 数据完整性:帮助保护数据不被更改. 身份验证:确保数据发自特定的一方. ...

- R中的空间数据分析

> library(sp) > library(maptools) > library(raster) > library(rgeos) > maxd3 = readAs ...

- CVE-2018-18820 icecast 栈缓冲区越界写漏洞分析

前言 icecast 是一款开源的流媒体服务器 , 当服务器配置了 url 认证时,服务器在处理 HTTP 头部字段时错误的使用了 snprintf 导致栈缓冲区的越界写漏洞( CVE-2018-18 ...

- [iOS] UICollectionView初始化滚动到中间的bug

转载请保留地址wossoneri.com 问题 首先看一下我之前写的demo:link demo是封装了一个控件,直接在MainViewController的viewWillAppear里初始化,并且 ...

- Linux —— Vi 命令介绍

简介 vi编辑器是所有Unix及Linux系统下标准的编辑器,它的强大不逊色于任何最新的文本编辑器. 这里只是简单地介绍一下它的用法和一小部分指令. 由于对Unix及Linux系统的任何版本,vi编辑 ...

- ionic默认样式android和ios差异

ionicframework中android和ios在默认样式上有一些不同的地方,官方文档中都有说明,但是经常会想不起. 一.差异: 1.tab位置,$ionicConfigProvider, tab ...

- Linux 同步时间 设置时区

简化版 同步时间 #直接用域名同步中国上海时间 ntpdate -u ntp.api.bz # hwclock --hctosys 或者 # clock --hctosys hc代表硬件时间,sys代 ...

- IOS系统中,Web应用程序的cookie读写

在测试项目兼容性时,发现在iphone的浏览器中,cookie的读写异常,数据一致是错误的 最后发现cookie中的value需要进行encode = =!...... 写入cookie时,使用Ht ...

- Python3部分Print输出格式

print("Hello World!") #直接打印字符串 print('Hello World!') #对于python,单引号也可以表示字符串 name = 'Tom' #自 ...

- 怎样使用 virt-viewer 远程访问 qemu 虚拟机 - 转载

How to connect to a VM hosted on QEMU remotely using virt-viewer I couldn’t find comprehensive artic ...