SMB远程代码执行漏洞(CVE-2020-0796)分析、验证及加固

二、漏洞危害等级

三、影响版本

Windows 10 Version 1903 for x64-based Systems

Windows 10 Version 1903 for ARM64-based Systems

Windows Server, Version 1903 (Server Core installation)

Windows 10 Version 1909 for 32-bit Systems

Windows 10 Version 1909 for x64-based Systems

Windows 10 Version 1909 for ARM64-based Systems

Windows Server, Version 1909 (Server Core installation)

四、漏洞原理

SMB v3中支持数据压缩,如果SMB Header中的ProtocolId为0x424D53FC也就是0xFC, 'S', 'M', 'B'.那么就说明数据是压缩的,这时smb会调用压缩解压处理的函数.

首先SMB会调用srv2!Srv2ReceiveHandler函数接收smb数据包,并根据ProtocoIId设置对应的处理函数。

__int64 __fastcall Srv2ReceiveHandler(__int64 a1, void *Src, __int64 a3, unsigned int a4, unsigned int *a5, char *Srca, struct _SLIST_ENTRY *a7, _QWORD *a8)

{

...

//

// 这里判断头部ProtocolId

//

if ( **((_DWORD **)&v20[15].Next[1].Next + 1) == 'BMS\xFC' )

{

if ( KeGetCurrentIrql() > 1u )

{

v20[14].Next = (_SLIST_ENTRY *)v11;

v20[2].Next = (_SLIST_ENTRY *)Srv2DecompressMessageAsync;

v43 = HIDWORD(v20->Next) == 5;

*((_DWORD *)&v20[3].Next + 2) = 0;

if ( v43 )

{

LOBYTE(v71) = 1;

LOBYTE(v35) = 1;

SRV2_PERF_ENTER_EX(&v20[32].Next + 1, v35, 307i64, "Srv2PostToThreadPool", (_DWORD)v71);

}

v44 = *((_QWORD *)&v20[3].Next[8].Next + 1);

v45 = *(_QWORD *)(v44 + 8i64 * KeGetCurrentNodeNumber() + 8);

if ( !ExpInterlockedPushEntrySList((PSLIST_HEADER)(v45 + 16), v20 + 1) && *(_WORD *)(v45 + 66) )

RfspThreadPoolNodeWakeIdleWorker(v45);

goto LABEL_168;

}

}

}

__int64 __fastcall Srv2DecompressData(__int64 pData)

{

__int64 v2; // rax

COMPRESSION_TRANSFORM_HEADER Header; // xmm0 MAPDST

__m128i v4; // xmm0

unsigned int CompressionAlgorithm; // ebp

__int64 UnComparessBuffer; // rax MAPDST

int v9; // eax

int v11; // [rsp+60h] [rbp+8h]

v11 = 0;

v2 = *(_QWORD *)(pData + 0xF0);

if ( *(_DWORD *)(v2 + 0x24) < 0x10u ) // 这里判断数据包长度的最小值

return 0xC000090Bi64;

Header = *(COMPRESSION_TRANSFORM_HEADER *)*(_QWORD *)(v2 + 0x18);// [v2+0x18]中为客户端传进来的Buffer

// [v2+0x24]为数据包长度

v4 = _mm_srli_si128((__m128i)Header, 8);

CompressionAlgorithm = *(_DWORD *)(*(_QWORD *)(*(_QWORD *)(pData + 0x50) + 0x1F0i64) + 0x8Ci64);

if ( CompressionAlgorithm != v4.m128i_u16[0] )

return 0xC00000BBi64;

UnCompressBuffer = SrvNetAllocateBuffer((unsigned int)(Header.OriginalCompressedSegmentSize + v4.m128i_i32[1]), 0i64);// OriginalCompressedSegmentSize + CompressedSegmentSize,这里没有检查相加的值,导致整数溢出,分配一个较小的UnCompressBuffer

if ( !UnComparessBuffer )

return 0xC000009Ai64;

if ( (int)SmbCompressionDecompress(

CompressionAlgorithm, // CompressionAlgorithm

*(_QWORD *)(*(_QWORD *)(pData + 0xF0) + 0x18i64) + (unsigned int)Header.Length + 0x10i64,// CompressedBuffer

(unsigned int)(*(_DWORD *)(*(_QWORD *)(pData + 0xF0) + 0x24i64) - Header.Length - 0x10),// CompressedBufferSize

(unsigned int)Header.Length + *(_QWORD *)(UnComparessBuffer + 0x18),// UncompressedBuffer,会传入SmbCompressionDecompress函数进行Decompress处理。

Header.OriginalCompressedSegmentSize,

&v11) < 0

|| (v9 = v11, v11 != Header.OriginalCompressedSegmentSize) )

{

SrvNetFreeBuffer(UnComparessBuffer);

return 0xC000090Bi64;

}

if ( Header.Length )

{

memmove(

*(void **)(UnComparessBuffer + 24),

(const void *)(*(_QWORD *)(*(_QWORD *)(pData + 240) + 24i64) + 16i64),

(unsigned int)Header.Length);

v9 = v11;

}

*(_DWORD *)(UnComparessBuffer + 36) = Header.Length + v9;

Srv2ReplaceReceiveBuffer(pData, UnComparessBuffer);

return 0i64;

}

五、漏洞检测

import socket

import struct

import sys

from netaddr import IPNetwork pkt = b'\x00\x00\x00\xc0\xfeSMB@\x00\x00\x00\x00\x00\x00\x00\x00\x00\x1f\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00$\x00\x08\x00\x01\x00\x00\x00\x7f\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00x\x00\x00\x00\x02\x00\x00\x00\x02\x02\x10\x02"\x02$\x02\x00\x03\x02\x03\x10\x03\x11\x03\x00\x00\x00\x00\x01\x00&\x00\x00\x00\x00\x00\x01\x00 \x00\x01\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x03\x00\n\x00\x00\x00\x00\x00\x01\x00\x00\x00\x01\x00\x00\x00\x01\x00\x00\x00\x00\x00\x00\x00' subnet = sys.argv[1] for ip in IPNetwork(subnet): sock = socket.socket(socket.AF_INET)

sock.settimeout(3) try:

sock.connect(( str(ip), 445 ))

except:

sock.close()

continue sock.send(pkt) nb, = struct.unpack(">I", sock.recv(4))

res = sock.recv(nb)

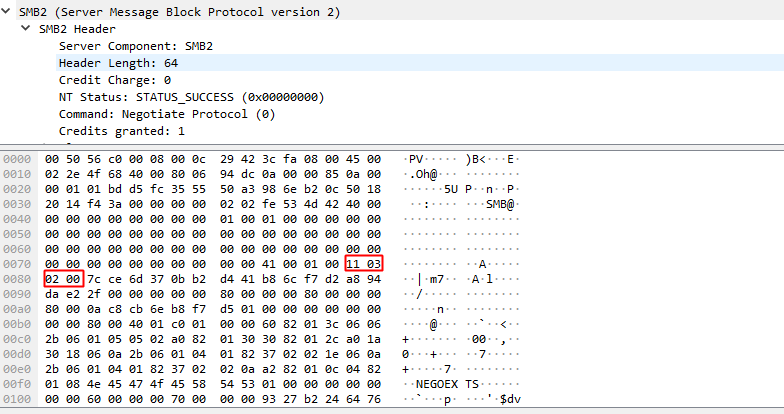

if res[68:70] != b"\x11\x03" or res[70:72] != b"\x02\x00":

print(f"{ip} Not vulnerable.")

else:

print(f"{ip} Vulnerable")

local smb = require "smb"

local stdnse = require "stdnse"

local nmap = require "nmap" description = [[

smb-protocols script modified to apply check for CVE-2020-0796 by psc4re.

Attempts to list the supported protocols and dialects of a SMB server.

Packet check based on https://github.com/ollypwn/SMBGhost/

The script attempts to initiate a connection using the dialects:

* NT LM 0.12 (SMBv1)

* 2.02 (SMBv2)

* 2.10 (SMBv2)

* 3.00 (SMBv3)

* 3.02 (SMBv3)

* 3.11 (SMBv3)

Additionally if SMBv1 is found enabled, it will mark it as insecure. This

script is the successor to the (removed) smbv2-enabled script.

]] ---

-- @usage nmap -p445 --script smb-protocols <target>

-- @usage nmap -p139 --script smb-protocols <target>

--

-- @output

-- | smb-protocols:

-- | dialects:

-- | NT LM 0.12 (SMBv1) [dangerous, but default]

-- | 2.02

-- | 2.10

-- | 3.00

-- | 3.02

-- |_ 3.11 (SMBv3.11) compression algorithm - Vulnerable to CVE-2020-0796 SMBGhost

--

-- @xmloutput

-- <table key="dialects">

-- <elem>NT LM 0.12 (SMBv1) [dangerous, but default]</elem>

-- <elem>2.02</elem>

-- <elem>2.10</elem>

-- <elem>3.00</elem>

-- <elem>3.02</elem>

-- <elem>3.11 (SMBv3.11) [Potentially Vulnerable to CVE-2020-0796 Coronablue]</elem>

-- </table>

--- author = "Paulino Calderon (Modified by Psc4re)"

license = "Same as Nmap--See https://nmap.org/book/man-legal.html"

categories = {"safe", "discovery"} hostrule = function(host)

return smb.get_port(host) ~= nil

end action = function(host,port)

local status, supported_dialects, overrides

local output = stdnse.output_table()

overrides = {}

status, supported_dialects = smb.list_dialects(host, overrides)

if status then

for i, v in pairs(supported_dialects) do -- Mark SMBv1 as insecure

if v == "NT LM 0.12" then

supported_dialects[i] = v .. " (SMBv1) [dangerous, but default]"

end

if v == "3.11" then

local msg

local response

local compresionalg

local comp

msg = '\x00\x00\x00\xc0\xfeSMB@\x00\x00\x00\x00\x00\x00\x00\x00\x00\x1f\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00$\x00\x08\x00\x01\x00\x00\x00\x7f\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00x\x00\x00\x00\x02\x00\x00\x00\x02\x02\x10\x02"\x02$\x02\x00\x03\x02\x03\x10\x03\x11\x03\x00\x00\x00\x00\x01\x00&\x00\x00\x00\x00\x00\x01\x00 \x00\x01\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x03\x00\n\x00\x00\x00\x00\x00\x01\x00\x00\x00\x01\x00\x00\x00\x01\x00\x00\x00\x00\x00\x00\x00'

local socket = nmap.new_socket()

socket:set_timeout(3000)

socket:connect(host.ip,445)

socket:send(msg)

response,data = socket:receive()

compressionalg= string.sub(data,-2)

if compressionalg == "\x01\x00" then

comp = "LZNT1 compression algorithm - Vulnerable to CVE-2020-0796 SMBGhost"

elseif compressionalg == "\x02\x00" then

comp ="LZ77 compression algorithm - Vulnerable to CVE-2020-0796 SMBGhost"

elseif compressionalg == "\x00\x00" then

comp ="No Compression Not Vulnerable"

elseif compressionalg == "\x03\x00" then

comp="LZ77+Huffman compression algorithm - Vulnerable to CVE-2020-0796 SMBGhost"

end

supported_dialects[i] = v .." " .. comp

end

end

output.dialects = supported_dialects

end if #output.dialects>0 then

return output

else

stdnse.debug1("No dialects were accepted")

if nmap.verbosity()>1 then

return "No dialects accepted. Something may be blocking the responses"

end

end

end

六、漏洞加固

1. 更新,完成补丁的安装。

操作步骤:设置->更新和安全->Windows更新,点击“检查更新”。

2.微软给出了临时的应对办法:

运行regedit.exe,打开注册表编辑器,在HKLM\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters建立一个名为DisableCompression的DWORD,值为1,禁止SMB的压缩功能。

3.对SMB通信445端口进行封禁。

<wiz_tmp_tag id="wiz-table-range-border" contenteditable="false" style="display: none;">

SMB远程代码执行漏洞(CVE-2020-0796)分析、验证及加固的更多相关文章

- Apache Log4j 远程代码执行漏洞源码级分析

漏洞的前因后果 漏洞描述 漏洞评级 影响版本 安全建议 本地复现漏洞 本地打印 JVM 基础信息 本地获取服务器的打印信息 log4j 漏洞源码分析 扩展:JNDI 危害是什么? GitHub 项目 ...

- CVE-2020-5902 F5 BIG-IP 远程代码执行漏洞

CVE-2020-5902 F5 BIG-IP 远程代码执行漏洞复现 漏洞介绍 F5 BIG-IP 是美国 F5 公司的一款集成了网络流量管理.应用程序安全管理.负载均衡等功能的应用交付平台. 近日, ...

- Apache Struts 远程代码执行漏洞(CVE-2013-4316)

漏洞版本: Apache Group Struts < 2.3.15.2 漏洞描述: BUGTRAQ ID: 62587 CVE(CAN) ID: CVE-2013-4316 Struts2 是 ...

- MongoDB ‘conn’Mongo 对象远程代码执行漏洞

漏洞名称: MongoDB ‘conn’Mongo 对象远程代码执行漏洞 CNNVD编号: CNNVD-201307-497 发布时间: 2013-07-25 更新时间: 2013-07-25 危害等 ...

- Struts2再爆远程代码执行漏洞

Struts又爆远程代码执行漏洞!在这次的漏洞中,攻击者可以通过操纵参数远程执行恶意代码.Struts 2.3.15.1之前的版本,参数action的值redirect以及redirectAction ...

- 【漏洞公告】CVE-2017-12615/CVE-2017-12616:Tomcat信息泄漏和远程代码执行漏洞

2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017-12615和CVE-2017-12616,该漏洞受影响版本为7.0-7.80之间,在一定 ...

- phpcms2008远程代码执行漏洞

phpcms2008远程代码执行漏洞 描述: 近日,互联网爆出PHPCMS2008代码注入漏洞(CVE-2018-19127).攻击者利用该漏洞,可在未授权的情况下实现对网站文件的写入.该漏洞危害程度 ...

- 【漏洞复现】Tomcat CVE-2017-12615 远程代码执行漏洞

漏洞描述 [漏洞预警]Tomcat CVE-2017-12615远程代码执行漏洞/CVE-2017-12616信息泄漏 https://www.secfree.com/article-395.html ...

- Samba远程代码执行漏洞(CVE-2017-7494)复现

简要记录一下Samba远程代码执行漏洞(CVE-2017-7494)环境搭建和利用的过程,献给那些想自己动手搭建环境的朋友.(虽然已过多时) 快捷通道:Docker ~ Samba远程代码执行漏洞(C ...

随机推荐

- java抓取东方财富股票数据(附源码)

背景 前段时间给朋友写了一个自动抓取同花顺股票数据的程序,不少人觉得不错. 这几天后台有粉丝给我留言让我也抓一下东方财富的数据,说东方财富的数据特别难抓,我还真不一定能搞得定. 本来我是一个德艺双磬且 ...

- Afinal简介和使用方法

Afinal简介 Afinal 是一个android的sqlite orm 和 ioc 框架.同时封装了android中的http框架,使其更加简单易用: 使用finalBitmap,无需考虑bitm ...

- elasticsearch启动报错

1,max file descriptors [4096] for elasticsearch process is too low, increase to at least [65536] 查看 ...

- 联赛模拟测试24 D. 你相信引力吗 单调栈

题目描述 分析 因为跨过最大值的区间一定是合法的,所以我们人为地把最大值放在最左边 我们要统计的就是在最大值右边单调不降的序列,可以用单调栈维护 需要特殊处理相同的情况 代码 #include< ...

- JavaScript核心 Dom Bom

<div id="time">2020-9-27</div> <script> //文档页面从上往下加载,先有标签才能获取元素对象,script ...

- angular页面

<!DOCTYPE html><!--[if lt IE 9]> <html lang="zh" xmlns:ng="http://angu ...

- HelloGitHub 开源月刊(第 55 期):终端“百战天虫”,来战?

兴趣是最好的老师,HelloGitHub 就是帮你找到兴趣! 简介 分享 GitHub 上有趣.入门级的开源项目. 这是一个面向编程新手.热爱编程.对开源社区感兴趣 人群的月刊,月刊的内容包括:各种编 ...

- MVC框架的代码审计小教程

介绍 YxtCMF在线学习系统是一个以thinkphp+bootstrap为框架进行开发的网络学习平台系统. 在线学习系统,为现代学习型组织提供了卓有成效的学习与培训方案, 能够通过在线学习和在线评估 ...

- Spring MVC json配置

接口类的Controller,一般返回的是json数据,而Spring MVC中默认返回的string,而jsp页面的话,会按配置中自己行匹配转义字符串为对应的jsp文件. @Controller @ ...

- LuoguP1286 两数之和

题面概括 将n个数两两相加得到n*(n-1)/2个和,给出这些和,求所有原数方案 n<=500 LuoguP1286 题解 此题原题是 n<10, 没啥可做的 先将 \(n*(n-1)/2 ...