springBoot整合spring security实现权限管理(单体应用版)--筑基初期

写在前面

在前面的学习当中,我们对spring security有了一个小小的认识,接下来我们整合目前的主流框架springBoot,实现权限的管理。

在这之前,假定你已经了解了基于资源的权限管理模型。数据库设计的表有 user 、role、user_role、permission、role_permission。

步骤:

默认大家都已经数据库已经好,已经有了上面提到的表。

第一步:在pom.xml文件中引入相关jar包

<?xml version="1.0" encoding="UTF-8"?>

<project xmlns="http://maven.apache.org/POM/4.0.0" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 https://maven.apache.org/xsd/maven-4.0.0.xsd">

<modelVersion>4.0.0</modelVersion>

<parent>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-parent</artifactId>

<version>2.3.3.RELEASE</version>

<relativePath/> <!-- lookup parent from repository -->

</parent>

<groupId>pers.lbf</groupId>

<artifactId>springboot-spring-securioty-demo1</artifactId>

<version>0.0.1-SNAPSHOT</version>

<name>springboot-spring-security-demo1</name>

<description>Demo project for Spring Boot</description>

<properties>

<java.version>1.8</java.version>

</properties>

<dependencies>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>org.mybatis.spring.boot</groupId>

<artifactId>mybatis-spring-boot-starter</artifactId>

<version>2.1.3</version>

</dependency>

<dependency>

<groupId>mysql</groupId>

<artifactId>mysql-connector-java</artifactId>

<scope>runtime</scope>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-test</artifactId>

<scope>test</scope>

<exclusions>

<exclusion>

<groupId>org.junit.vintage</groupId>

<artifactId>junit-vintage-engine</artifactId>

</exclusion>

</exclusions>

</dependency>

<dependency>

<groupId>org.springframework.security</groupId>

<artifactId>spring-security-test</artifactId>

<scope>test</scope>

</dependency>

</dependencies>

<build>

<plugins>

<plugin>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-maven-plugin</artifactId>

</plugin>

</plugins>

</build>

</project>

第二步:修改application.yml文件,添加数据库相关配置

server:

port: 8081

spring:

datasource:

url: jdbc:mysql://127.0.0.1:3306/secutiry_authority?useSSL=false&serverTimezone=GMT

username: root

password: root1997

driver-class-name: com.mysql.cj.jdbc.Driver

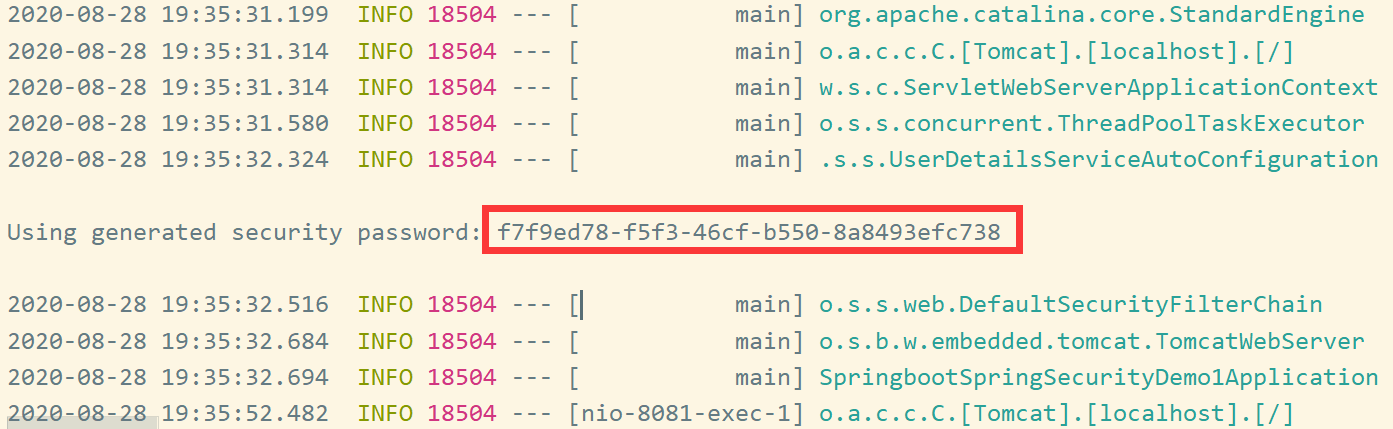

第三步:启动项目

springboot已经给我们提供好了一个默认的username为“user”,其密码可以在控制台输出中得到。并且在springBoot的默认配置中,所有资源必须要通过认证后才能访问

打开<http://127.0.0.1:8081/login 即可看到默认的登录页面。

第四步:添加配置类,覆盖springBoot对spring security的默认配置

/**

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/8/28 20:22

*/

@Configuration

@EnableWebSecurity

@EnableGlobalMethodSecurity(prePostEnabled = true)

public class SecurityConfig extends WebSecurityConfigurerAdapter {

@Autowired

private UserDetailsService userService;

@Autowired

private BCryptPasswordEncoder passwordEncoder;

@Override

protected void configure(AuthenticationManagerBuilder auth) throws Exception {

auth.userDetailsService(userService).passwordEncoder(passwordEncoder);

}

@Override

protected void configure(HttpSecurity http) throws Exception {

//禁用跨域保护

http.csrf().disable();

//配置自定义登录页

http.formLogin()

.loginPage("/login.html")

.loginProcessingUrl("/login")

.defaultSuccessUrl("/")

.usernameParameter("username")

.passwordParameter("password");

//配置登出

http.logout()

.logoutUrl("/logout")

.logoutSuccessUrl("/login.html");

}

@Override

public void configure(WebSecurity webSecurity) throws Exception{

//忽略静态资源

webSecurity.ignoring().antMatchers("/assents/**","/login.html");

}

}

第五步:编写代码,实现对User、role、permission的CRUD

5.1 编写自己的user对象,实现spring security的UserDetails接口,并实现对User的查找操作

关于为什么要实现这个接口,大家可以参考我上一篇文章《Spring Security认证流程分析--练气后期》。

/**

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/8/28 22:14

*/

public class UserDO implements UserDetails {

private Integer id;

private String username;

private String password;

private Integer status;

private List<SimpleGrantedAuthority> authorityList;

@Override

public String toString() {

return "UserDO{" +

"id=" + id +

", username='" + username + '\'' +

", password='" + password + '\'' +

", status=" + status +

", authorityList=" + authorityList +

'}';

}

public List<SimpleGrantedAuthority> getAuthorityList() {

return authorityList;

}

public void setAuthorityList(List<SimpleGrantedAuthority> authorityList) {

this.authorityList = authorityList;

}

public void setUsername(String username) {

this.username = username;

}

public void setPassword(String password) {

this.password = password;

}

public int getStatus() {

return status;

}

public void setStatus(int status) {

this.status = status;

}

public Integer getId() {

return id;

}

public void setId(Integer id) {

this.id = id;

}

public void setStatus(Integer status) {

this.status = status;

}

/**

* Returns the authorities granted to the user. Cannot return <code>null</code>.

*

* @return the authorities, sorted by natural key (never <code>null</code>)

*/

@Override

public Collection<? extends GrantedAuthority> getAuthorities() {

return this.authorityList;

}

/**

* Returns the password used to authenticate the user.

*

* @return the password

*/

@Override

public String getPassword() {

return this.password;

}

/**

* Returns the username used to authenticate the user. Cannot return <code>null</code>.

*

* @return the username (never <code>null</code>)

*/

@Override

public String getUsername() {

return this.username;

}

/**

* Indicates whether the user's account has expired. An expired account cannot be

* authenticated.

*

* @return <code>true</code> if the user's account is valid (ie non-expired),

* <code>false</code> if no longer valid (ie expired)

*/

@Override

public boolean isAccountNonExpired() {

return this.status==1;

}

/**

* Indicates whether the user is locked or unlocked. A locked user cannot be

* authenticated.

*

* @return <code>true</code> if the user is not locked, <code>false</code> otherwise

*/

@Override

public boolean isAccountNonLocked() {

return this.status == 1;

}

/**

* Indicates whether the user's credentials (password) has expired. Expired

* credentials prevent authentication.

*

* @return <code>true</code> if the user's credentials are valid (ie non-expired),

* <code>false</code> if no longer valid (ie expired)

*/

@Override

public boolean isCredentialsNonExpired() {

return true;

}

/**

* Indicates whether the user is enabled or disabled. A disabled user cannot be

* authenticated.

*

* @return <code>true</code> if the user is enabled, <code>false</code> otherwise

*/

@Override

public boolean isEnabled() {

return this.status==1;

}

}

关于用户凭证是否过期、账户是否被锁定大家可以自己实现一下

**

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/8/28 22:17

*/

public interface IUserDao {

@Select("select * from sys_user u where u.username=#{name}")

UserDO findByName(String name);

}

5.2 编写Role和Permission两个实体类,并实现对其查找的Dao

RoleDO

/**

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/9/1 20:51

*/

public class RoleDO implements Serializable {

private Integer id;

private String roleName;

private String roleDesc;

}

PermissionDO

/**

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/9/1 21:27

*/

public class PermissionDO implements Serializable {

private Integer id;

private String permissionName;

private String permissionUrl;

private Integer parentId;

}

IRoleDao

/**

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/9/1 20:53

*/

public interface IRoleDao {

@Select("select * from sys_role sr where sr.id in (select rid from sys_user_role where uid=#{userId})")

List<RoleDO> findByUserId(Integer userId);

}

IPermissionDao

/**

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/9/1 21:30

*/

public interface IPermissonDao {

@Select("select * from sys_permission sp where sp.id in (select pid from sys_role_permission where rid=#{roleId})")

List<PermissionDO> findByRoleId(Integer roleId);

}

5.3 编写UserService 实现UserDetailsService接口并实现loadUserByUsername方法

**

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/8/28 22:16

*/

@Service("userService")

public class UserServiceImpl implements UserDetailsService {

@Autowired

private IUserDao userDao;

@Autowired

private IRoleDao roleDao;

@Autowired

private IPermissonDao permissonDao;

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

if (username == null){

return null;

}

UserDO user = userDao.findByName(username);

//加载权限

List<RoleDO> roleList = roleDao.findByUserId(user.getId());

List<SimpleGrantedAuthority> list = new ArrayList<> ();

for (RoleDO roleDO : roleList) {

List<PermissionDO> permissionListItems = permissonDao.findByRoleId(roleDO.getId());

for (PermissionDO permissionDO : permissionListItems) {

list.add(new SimpleGrantedAuthority(permissionDO.getPermissionUrl()));

}

}

user.setAuthorityList(list);

return user;

}

}

第六步:编写一个测试接口

/**

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/8/27 20:02

*/

@RestController

@RequestMapping("/product")

public class TestController {

@GetMapping("/")

@PreAuthorize("hasAuthority('product:get')")

public String get() {

return "调用成功";

}

}

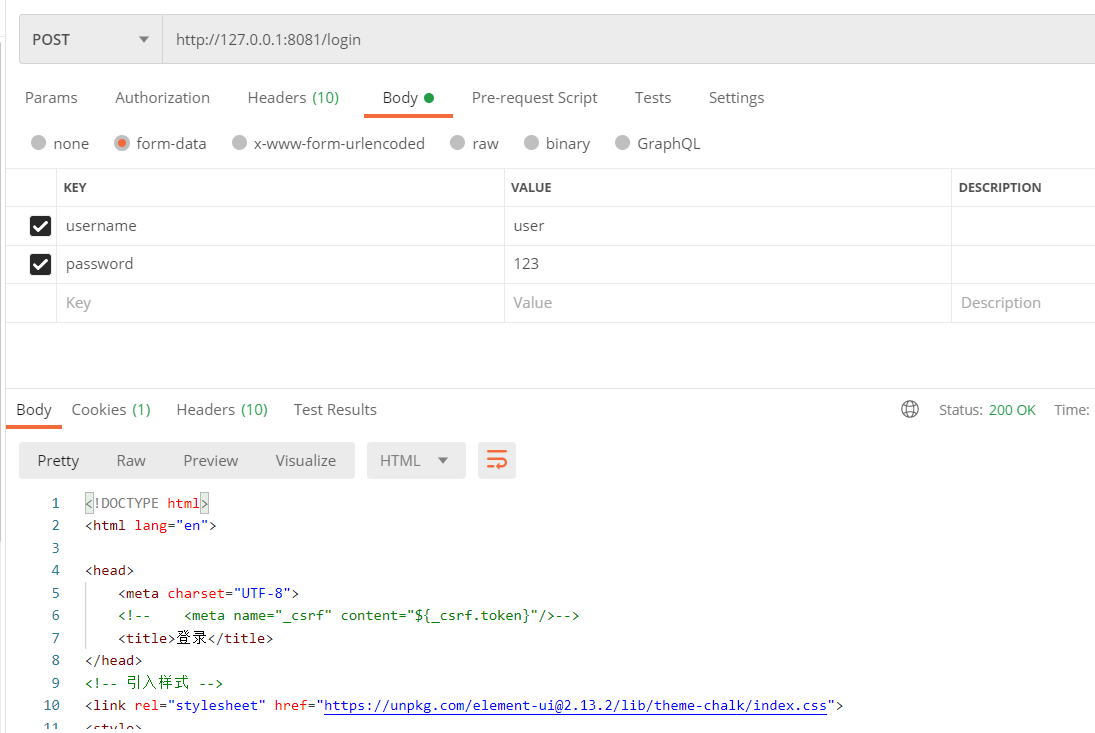

第七步 :使用postman进行测试

7.1登录操作

登录成果返回主页

登录失败返回登录页面

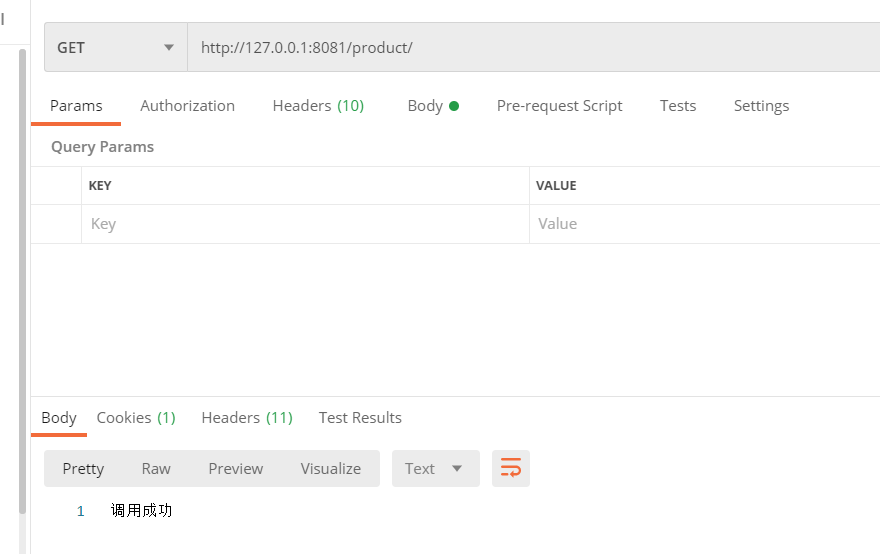

7.2调用受保护的接口

有权限则调用成功

无权限返回403

大家可以实现一下对异常的拦截,给用户返回一个友好的提示。

写在最后

这是springBoot整合spring security单体应用的一个小demo。关于分布式的、使用JWT代替spring security 的csrf,并自定义认证器的例子将在我的下一篇文章中介绍。

代码及sql脚本下载:https://github.com/code81192/art-demo/tree/master/springboot-spring-securioty-demo1

springBoot整合spring security实现权限管理(单体应用版)--筑基初期的更多相关文章

- springBoot整合spring security+JWT实现单点登录与权限管理--筑基中期

写在前面 在前一篇文章当中,我们介绍了springBoot整合spring security单体应用版,在这篇文章当中,我将介绍springBoot整合spring secury+JWT实现单点登录与 ...

- SpringBoot整合Spring Security

好好学习,天天向上 本文已收录至我的Github仓库DayDayUP:github.com/RobodLee/DayDayUP,欢迎Star,更多文章请前往:目录导航 前言 Spring Securi ...

- 使用Spring Security实现权限管理

使用Spring Security实现权限管理 1.技术目标 了解并创建Security框架所需数据表 为项目添加Spring Security框架 掌握Security框架配置 应用Security ...

- SpringBoot 整合Spring Security框架

引入maven依赖 <!-- 放入spring security依赖 --> <dependency> <groupId>org.springframework.b ...

- SpringBoot整合Spring Security使用Demo

https://start.spring.io/ 生成SpringBoot项目 pom文件应该是我这样的: <?xml version="1.0" encoding=&quo ...

- SpringBoot 整合 spring security oauth2 jwt完整示例 附源码

废话不说直接进入主题(假设您已对spring security.oauth2.jwt技术的了解,不懂的自行搜索了解) 依赖版本 springboot 2.1.5.RELEASE spring-secu ...

- springboot配置spring security 静态资源不能访问

在springboot整合spring security 过程中曾遇到下面问题:(spring boot 2.0以上版本 spring security 5.x (spring secur ...

- SpringBoot安全篇Ⅵ --- 整合Spring Security

知识储备: 关于SpringSecurity的详细学习可以查看SpringSecurity的官方文档. Spring Security概览 应用程序的两个主要区域是"认证"和&qu ...

- springboot+maven整合spring security

springboot+maven整合spring security已经做了两次了,然而还是不太熟悉,这里针对后台简单记录一下需要做哪些事情,具体的步骤怎么操作网上都有,不再赘述.1.pom.xml中添 ...

随机推荐

- SpringBoot集成Elasticsearch7.6

前言: 本文不赘述Elasticsearch的相关基础知识点和部署,只介绍如何在SpringBoot如何集成Elasticsearch并进行数据操作 Spring Data项目中提供了操作es的框架S ...

- jersey简单总结与demo

参考链接:https://www.iteye.com/blog/dyygusi-2148029?from=singlemessage&isappinstalled=0 测试代码: https: ...

- Linux中文解决

中文编码问题 安装中文语言包 locale -a | grep zh 查看是否有中文语言包 local 查看是否 LC_TYPE 为空 在 /etc/profile.d/ 下创建 lc_type.sh ...

- 图数据库HugeGraph源码解读 (1) —— 入门介绍

HugeGraph介绍 以下引自官方文档: HugeGraph是一款易用.高效.通用的开源图数据库系统(Graph Database,GitHub项目地址), 实现了Apache TinkerPop3 ...

- 主成分分析PCA数据降维原理及python应用(葡萄酒案例分析)

目录 主成分分析(PCA)——以葡萄酒数据集分类为例 1.认识PCA (1)简介 (2)方法步骤 2.提取主成分 3.主成分方差可视化 4.特征变换 5.数据分类结果 6.完整代码 总结: 1.认识P ...

- Linux内核之 内核同步

上文我们介绍过进程调度,Linux内核从2.6版本开始支持内核抢占,所以内核很多代码也需要同步保护. 一.同步介绍 1.临界区与竞争条件 所谓临界区(critical regions)就是访问和操作共 ...

- Azure Application Gateway(二)对后端 VM 进行负载均衡

一,引言 上一节有讲到使用 Azure Application Gateway 为我们后端类型为 Web App 的 Demo 项目提供负载均衡,Azure Application Gateway 的 ...

- GaussDB基本操作

列出所有数据库 \l 切换数据库 \c ${databaseName} 列出当前数据库下的表 \d 列出表的所有字段 \d ${tableName} 查看指定表的基本情况 \d+ ${tableNam ...

- action中return returnSuccess()

1.action中return returnSuccess() 作用是什么?

- Python 函数为什么会默认返回 None?

Python 有一项默认的做法,很多编程语言都没有--它的所有函数都会有一个返回值,不管你有没有写 return 语句. 本文出自"Python为什么"系列,在正式开始之前,我们就 ...