Asp.net Core Jwt简单使用

.net 默认新建Api项目不需要额外从Nuget添加Microsoft.AspNetCore.Authentication.JwtBearer

appsettings.json

{

"Logging": {

"LogLevel": {

"Default": "Information",

"Microsoft": "Warning",

"Microsoft.Hosting.Lifetime": "Information"

}

},

"AllowedHosts": "*",

"Authentication": {

//私钥必须16位

"SecretKey": "YpdCP1VHoWkNawmb",

//谁签发的(发布者)

"issuer": "issuer",

//签发给谁(持有者)

"audience": "audience"

}

}

AuthController,具体登录实现可参考我以前文章Identity用户管理入门五(登录、注销)

using Microsoft.AspNetCore.Authorization;

using Microsoft.AspNetCore.Mvc;

using Microsoft.Extensions.Configuration;

using Microsoft.IdentityModel.Tokens;

using System;

using System.IdentityModel.Tokens.Jwt;

using System.Security.Claims;

using System.Text; namespace Shop.WebHost.Controllers

{

[Route("auth")]

[ApiController]

public class AuthController : ControllerBase

{

private readonly IConfiguration _configuration; public AuthController(IConfiguration configuration)

{

_configuration = configuration;

}

// GET: api/<AuthController>

[AllowAnonymous]

[HttpPost("Login")]

public ActionResult Login([FromForm] UserDto loginUser)

{

//模拟登陆用户提交数据

//以下假设登陆验证通过 // JWT主要由三部分组成:HEADER.PAYLOAD.SIGNATURE // HEADER,加密算法和签名的类型,加密算法是HmacSha256

const string signingAlgorithm = SecurityAlgorithms.HmacSha256; //Payload,如用户名,角色等信息,过期日期等,因为是未加密的,所以不建议存放敏感信息。

var claims = new[]

{

new Claim(JwtRegisteredClaimNames.Sub, "user_id"), //红色字体为登录后获取的实际用户ID

//用户角色

new Claim(ClaimTypes.Role,"Admin"), //红色字体为用户登录后获取的实际用户角色

};

//Signiture从配置文件获取私钥

var secretByte = Encoding.UTF8.GetBytes(_configuration["Authentication:SecretKey"]);

//使用非对称算法对私钥进行加密

var signingKey = new SymmetricSecurityKey(secretByte);

//使用HmacSha256验证非对称加密后的私钥

var signingCredentials = new SigningCredentials(signingKey, signingAlgorithm); //创建Jwt Token

var token = new JwtSecurityToken(

//谁发布的token

issuer: _configuration["Authentication:issuer"],

//发布给谁

audience: _configuration["Authentication:audience"],

//Payload

claims,

//发布时间

notBefore: DateTime.UtcNow,

//有效期s

expires: DateTime.UtcNow.AddDays(1),

//数字签名

signingCredentials

);

return Ok(new JwtSecurityTokenHandler().WriteToken(token));

}

} public class UserDto

{

public string UserName { get; set; }

public string Password { get; set; }

}

}

Startup.cs

using Microsoft.AspNetCore.Authentication.JwtBearer;

using Microsoft.AspNetCore.Builder;

using Microsoft.AspNetCore.Hosting;

using Microsoft.Extensions.Configuration;

using Microsoft.Extensions.DependencyInjection;

using Microsoft.Extensions.Hosting;

using Microsoft.IdentityModel.Tokens;

using Microsoft.OpenApi.Models;

using System.Text; namespace Shop.WebHost

{

public class Startup

{

public Startup(IConfiguration configuration)

{

Configuration = configuration;

} public IConfiguration Configuration { get; }

public void ConfigureServices(IServiceCollection services)

{

//Jwt认证服务

//AddAuthentication注册认证服务

//JwtBearerDefaults.AuthenticationScheme身份认证类型

services.AddAuthentication(JwtBearerDefaults.AuthenticationScheme)

//Jwt身份认证

.AddJwtBearer(option =>

{

//从配置文件读取私钥

var secretByte= Encoding.UTF8.GetBytes(Configuration["Authentication:SecretKey"]);

//身份认证参数

option.TokenValidationParameters = new TokenValidationParameters()

{

//验证发布者

ValidateIssuer = true,

ValidIssuer = Configuration["Authentication:issuer"], //验证持有者

ValidateAudience = true,

ValidAudience = Configuration["Authentication:audience"], //验证是否过期

ValidateLifetime = true, //加密私钥

IssuerSigningKey = new SymmetricSecurityKey(secretByte)

};

});

services.AddControllers();

services.AddSwaggerGen(c =>

{

c.SwaggerDoc("v1", new OpenApiInfo { Title = "Shop.WebHost", Version = "v1" });

});

} public void Configure(IApplicationBuilder app, IWebHostEnvironment env)

{

if (env.IsDevelopment())

{

app.UseDeveloperExceptionPage();

app.UseSwagger();

app.UseSwaggerUI(c => c.SwaggerEndpoint("/swagger/v1/swagger.json", "Shop.WebHost v1"));

} app.UseHttpsRedirection(); //你在哪

app.UseRouting();

//你是谁

app.UseAuthentication();

//你可以干什么

app.UseAuthorization(); app.UseEndpoints(endpoints =>

{

endpoints.MapControllers();

});

}

}

}

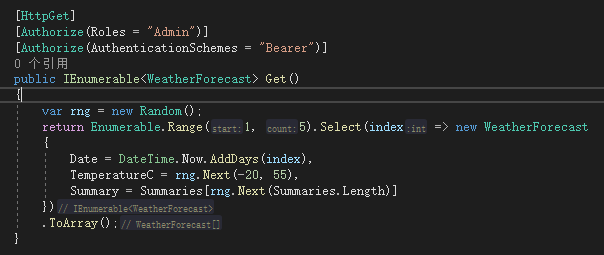

在控制器方法中增加【Authorize】即可未登录用户不能访问

控制用户组访问[Authorize(Roles = "Admin")]

// 由于我们没有将身份验证中间件配置为自动运行并创建身份,

// 因此在授权时必须选择要使用的中间件。

// 选择要授权的中间件的最简单方法是使用ActiveAuthenticationSchemes属性

[Authorize(AuthenticationSchemes = "Bearer")]

访问方式在header中增加(具体格式是Authorization:Bearer+空格+具体Token)

Authorization:Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJ1c2VyX2lkIiwibmJmIjoxNjA3MzI1NzkxLCJleHAiOjE2MDc0MTIxOTEsImlzcyI6Imlzc3VlciIsImF1ZCI6ImF1ZGllbmNlIn0.ZEN3m7XP8u-u9CNkVf1tfeznqh1SuK7Y0wD1bq9rSfQ

获取当前登录用户ID

startup.cs增加HttpContextAccessor服务并注入HttpContext的访问器对象IHttpContextAccessor来获取当前的HttpContext

services.AddHttpContextAccessor();

private readonly IHttpContextAccessor _httpContextAccessor; public AuthController(IHttpContextAccessor httpContextAccessor)

{

_httpContextAccessor = httpContextAccessor;

}

增加获取当前用户ID方法

[HttpGet(nameof(GetCurrUserIdAsync))]

public async Task<string> GetCurrUserIdAsync()

{

var auth = await _httpContextAccessor.HttpContext!.AuthenticateAsync();//获取登录用户的AuthenticateResult

if (!auth.Succeeded) return null;

var userCli = auth.Principal?.Claims.FirstOrDefault(c => c.Type == ClaimTypes.NameIdentifier); //在声明集合中获取ClaimTypes.NameIdentifier 的值就是用户ID

if (userCli == null || string.IsNullOrEmpty(userCli.Value))

{

return null;

}

return userCli.Value;

}

或者使用

return _httpContextAccessor.HttpContext.User.FindFirst(ClaimTypes.NameIdentifier).Value;

查询出当前用户ID就可以根据Identity用户管理入门二(显示用户列表)显示用户详情

Asp.net Core Jwt简单使用的更多相关文章

- ASP.NET Core CORS 简单使用

CORS 全称"跨域资源共享"(Cross-origin resource sharing). 跨域就是不同域之间进行数据访问,比如 a.sample.com 访问 b.sampl ...

- ASP.NET Core 项目简单实现身份验证及鉴权

ASP.NET Core 身份验证及鉴权 目录 项目准备 身份验证 定义基本类型和接口 编写验证处理器 实现用户身份验证 权限鉴定 思路 编写过滤器类及相关接口 实现属性注入 实现用户权限鉴定 测试 ...

- CZGL.Auth: ASP.NET Core Jwt角色授权快速配置库

CZGL.Auth CZGL.Auth 是一个基于 Jwt 实现的快速角色授权库,ASP.Net Core 的 Identity 默认的授权是 Cookie.而 Jwt 授权只提供了基础实现和接口,需 ...

- ASP.NET Core - JWT认证实现

一.JWT结构 JWT介绍就太多了,这里主要关注下Jwt的结构. Jwt中包含三个部分:Header(头部).Payload(负载).Signature(签名) Header:描述 JWT 的元数据的 ...

- 使用SignalR ASP.NET Core来简单实现一个后台实时推送数据给Echarts展示图表的功能

什么是 SignalR ASP.NET Core ASP.NET Core SignalR 是一种开放源代码库,可简化将实时 web 功能添加到应用程序的功能. 实时 web 功能使服务器端代码可以立 ...

- Asp.Net Core中简单使用日志组件log4net

本文将简单介绍在.NET 6中使用log4net的方法,具体见下文范例. 1.首先新建一个ASP.NET Core空项目 2.通过Nuget包管理器安装下面两个包 log4net Microsoft. ...

- C# ASP.NET MVC/WebApi 或者 ASP.NET CORE 最简单高效的跨域设置

概述 前面写了一篇:<C# ASP.NET WebApi 跨域设置>的文章,主要针对 ASP.NET WebApi 项目. 今天遇到 ASP.NET MVC 项目也需要设置跨域,否则浏览器 ...

- 基于Asp.Net Core的简单社区项目源代码开源

2019年3月27号 更新版本 本项目基于 ASP.NET CORE 3.0+EF CORE 3.0开发 使用vs2019 +sqlserver 2017(数据库脚本最低支持sql server 20 ...

- 部署ASP.NET Core最简单的办法,使用IIS部署ASP.NET Core应用

本文迁移自Panda666原博客,原发布时间:2021年3月28日.写原文的时候.NET的最新版本是5.0,现在7的preview出来了,时间真快啊.抽空再写个在Windows Server Core ...

随机推荐

- 自学linux——6.安全外壳协议(ssh服务)

ssh服务 ssh(secure shell)安全外壳协议:远程连接协议,远程文件传输协议 1.协议使用端口号默认:22 若要修改,则修改ssh服务的配置文件/etc/ssh/ssh_config a ...

- Mybatis学习笔记-复杂查询

多个学生,对应一个老师 对于学生而言,关联:多个学生关联一个老师[多对一] 对于老师而言,集合:一个老师,有多个学生[一对多] 复杂查询环境搭建 数据库搭建 CREATE TABLE `teacher ...

- Sci Adv | 上科大水雯箐/胡霁/钟桂生脑蛋白质组学研究揭示抑郁行为的新调控因子

大脑是生物体内结构和功能最复杂的组织.近年来蓬勃发展的脑蛋白组学研究是绘制大脑功能分子图谱.全面理解大脑生理病理机制的必经途径.跨膜蛋白家族在突触信号传递和神经可塑性调节中扮演重要角色,许多跨膜蛋白与 ...

- Docker入门第一章

Docker为什么出现? 一款产品:开发到上线 两套环境!应用环境,应用配置! 可能在开发环境你的产品是正常的,但是到了线上环境你的产品可能就会出现各种原因,或许是因为环境的不同,也可能是因为配置的不 ...

- 痞子衡嵌入式:恩智浦i.MX RT1xxx系列MCU启动那些事(11.B)- FlexSPI NOR连接方式大全(RT1160/1170)

大家好,我是痞子衡,是正经搞技术的痞子.今天痞子衡给大家介绍的是恩智浦i.MXRT1160/1170两款MCU的FlexSPI NOR启动的连接方式. 这个 i.MXRT FlexSPI NOR 启动 ...

- 004 PCI Express体系结构(四)

一.PCI总线的中断机制 PCI总线使用INTA#.INTB#.INTC#和INTD#信号向处理器发出中断请求.这些中断请求信号为低电平有效,并与处理器的中断控制器连接.在PCI体系结构中,这些中断信 ...

- Android WorkManager工作约束,延迟与查询工作

WorkManager工作约束,延迟与查询工作 本文可能会混用"工作"与"任务"这两个词. 本文例子使用Kotlin 准备一个工作类(任务)UploadWork ...

- 内存吞金兽(Elasticsearch)的那些事儿 -- 常见问题痛点及解决方案

1.大数据量的查询效率如何保证: 查询的流程:往 ES 里写的数据,实际上都写到磁盘文件里去了,查询的时候,操作系统会将磁盘文件里的数据自动缓存到 Filesystem Cache 里面去 最佳的情况 ...

- noip32

T1 暴力很好打,然而我是最后打的,所以只有40pts,其他人都有80pts的说 其实也应该想到的吧 80pts用的 \(set\) ,有个log,所以A不了. 正解: 把 \(set\) 换成 \( ...

- 题解 P3451 [POI2007]ATR-Tourist Attractions

题解 这里的做法是卡空间的做法,相比于滚动数组,这种做法因为没有三维数组寻址的大常数,所以较快. 在普通的做法中,\(dp[state][i]\) 表示以 \(i\) 结尾,那么 \(state\) ...