Ettercap进行arp毒化

攻击者IP:192.168.220.152

受害者IP:192.168.220.151

网关:192.168.220.2

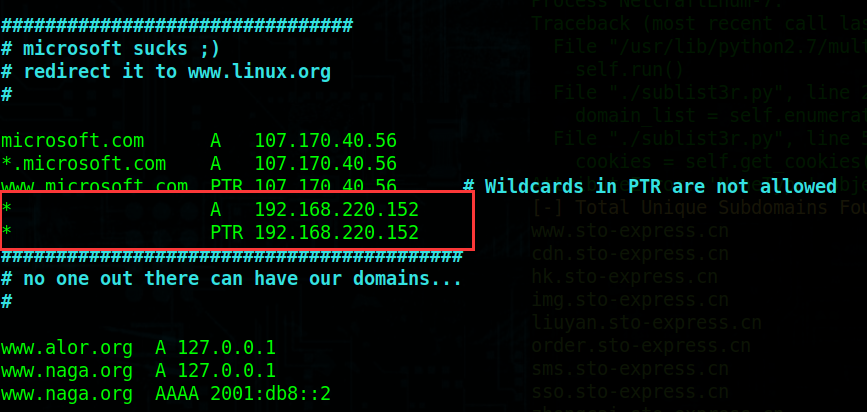

修改DNS文件

┌─[root@sch01ar]─[~] └──╼ #vim /etc/ettercap/etter.dns

在此处添加两条记录

“*”为所有域名,后面的IP地址为攻击者的IP地址

这样受害者所打开的网页都会变成打开攻击者的这个IP地址

开启apache服务

┌─[root@sch01ar]─[~] └──╼ #service apache2 start

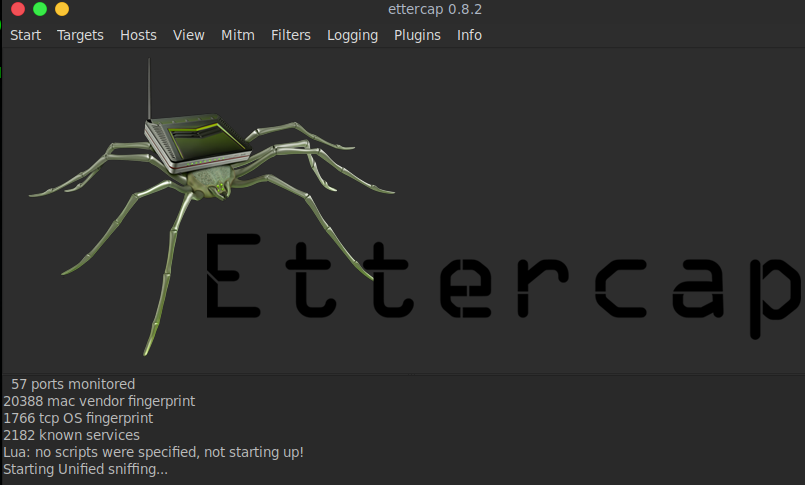

开启Ettercap的图形界面

┌─[root@sch01ar]─[~] └──╼ #ettercap -G

开启图形界面方便操作

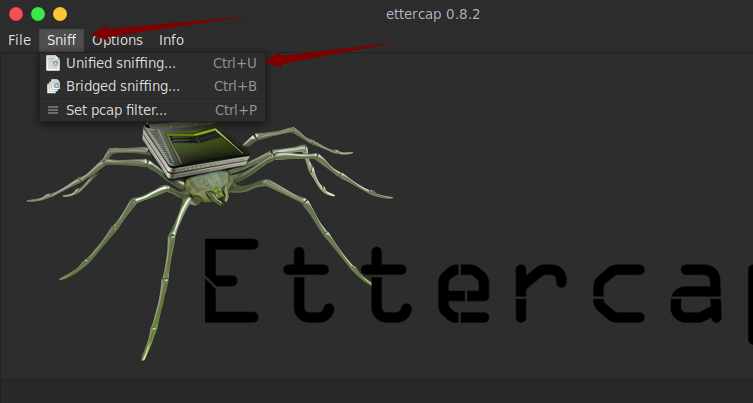

然后点击Sniff,再点击Unified sniffing

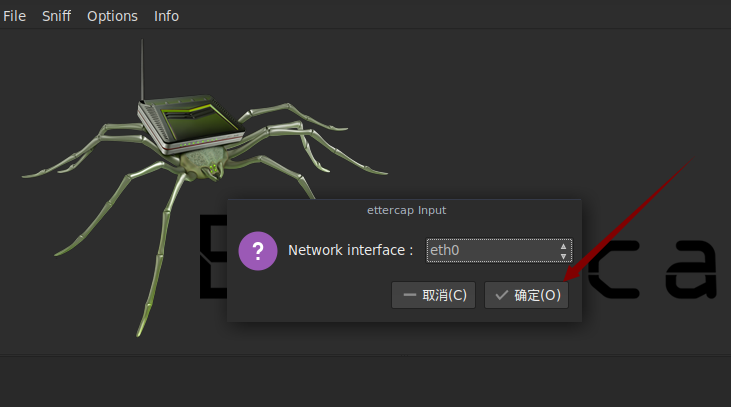

然后选择网卡,点击确定

来到了主界面

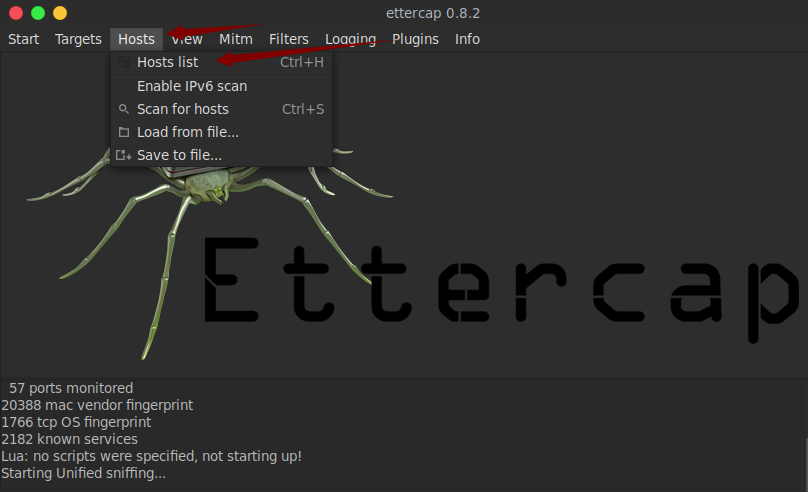

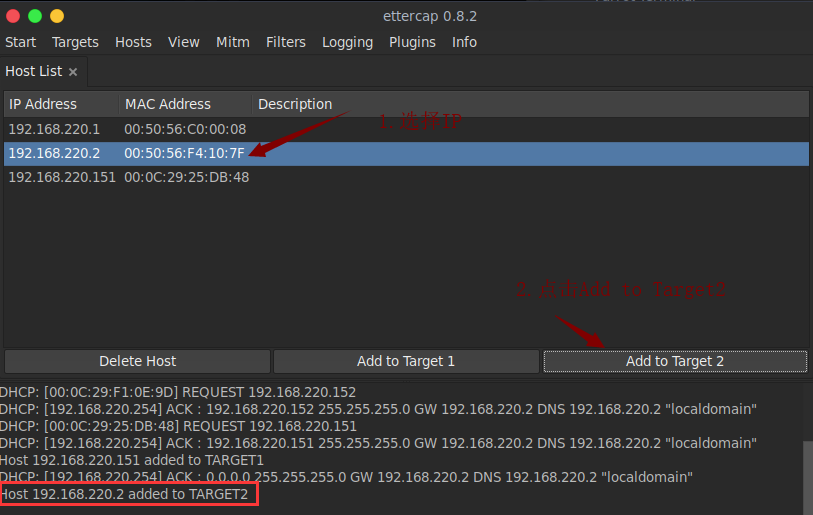

选择Hosts,再选择Hosts list

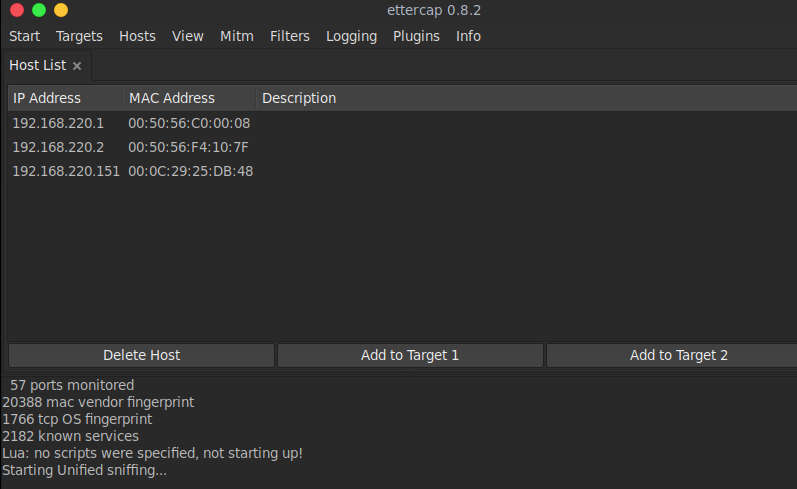

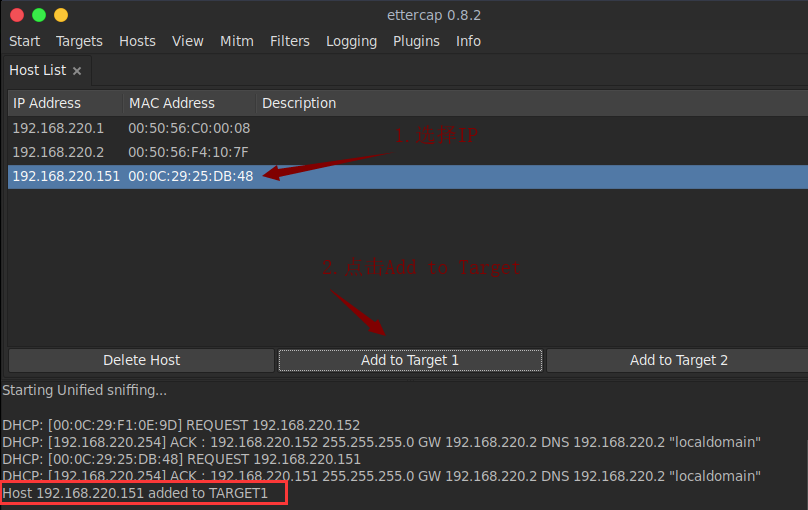

Hosts list里有受害者IP和网关IP

把受害者IP(192.168.220.151)添加到Target1,把网关IP添加到Target2

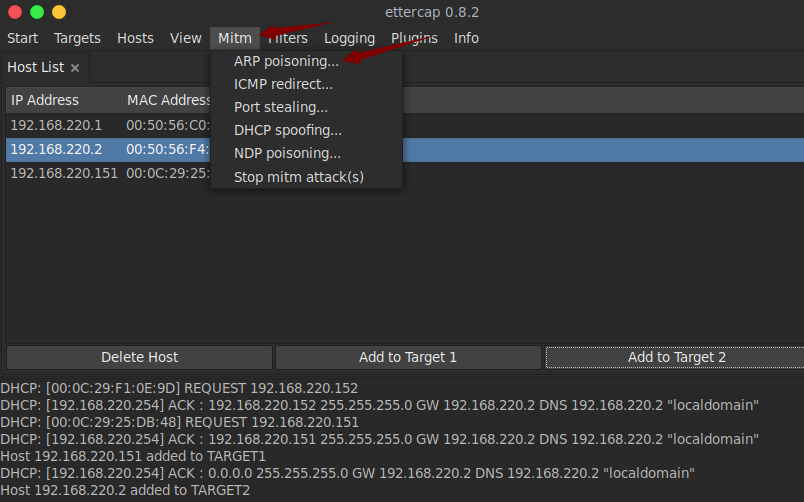

然后点击Mitm 选择ARP poisoning

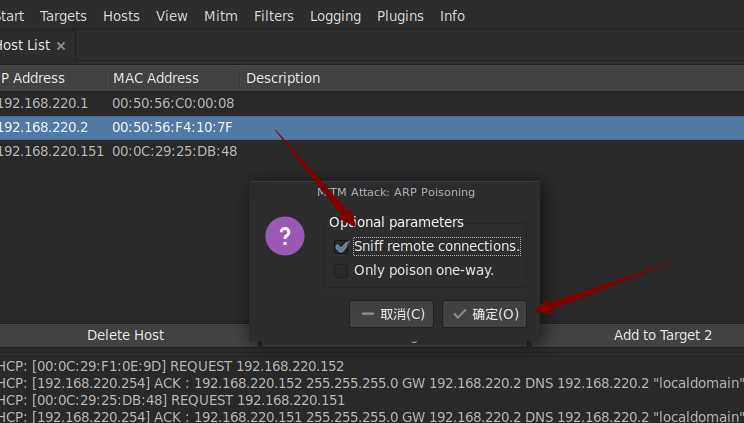

选择Sniff remote connections,然后点确定

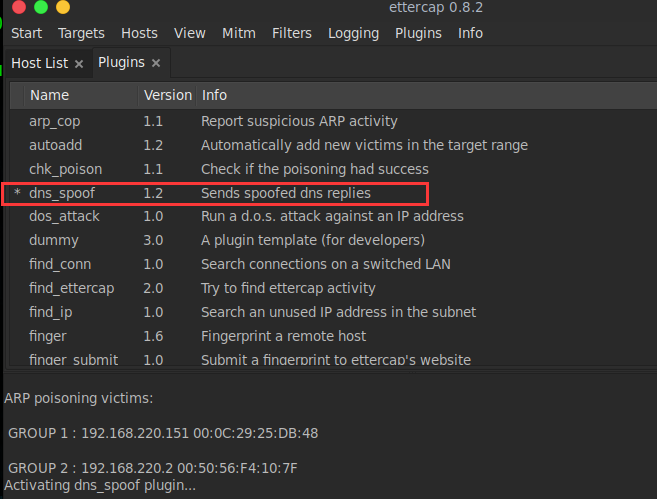

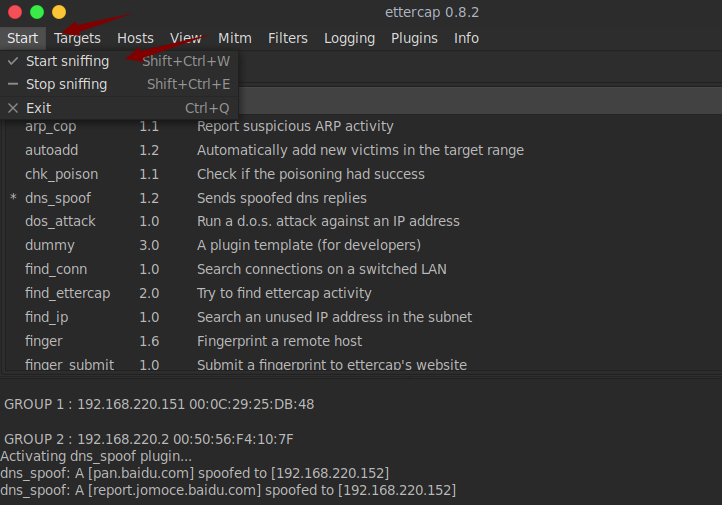

点击Plugins选择插件,选择dns_spoof,双击确定

最后点击start,选择Start sniffing开启嗅探

用受害者的浏览器随便打开一个网站

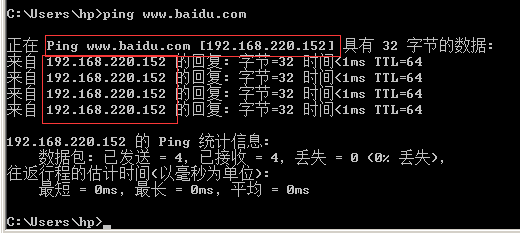

Ping一下百度

可以看到百度的IP地址变成了攻击者的IP地址

Ettercap进行arp毒化的更多相关文章

- 密码分析:使用 Ettercap 和 它的 ARP 毒化功能来嗅探流量

vim /etc/etterconf 将 ec_uid 和 ec_gid 改为 0 需要取消下面的 IPTABLES 行的注释.它在靠近文件末尾的 LINUX 一节 ettercap -G Shift ...

- 中间人攻击-ARP毒化

感谢Heee投递 中间人攻击虽然古老,但仍处于受到黑客攻击的危险中,可能会严重导致危害服务器和用户.仍然有很多变种的中间人攻击是有效的,它们能够很容易的欺骗外行并且入侵他们.正如字面意思一样,中间人攻 ...

- Ettercap之ARP+DNS欺骗

1.网络攻击拓扑环境 网关:192.168.133.2 攻击者:192.168.133.128 受害者:192.168.133.137 2.原理讲解 ARP欺骗 简介:ARP(Address Reso ...

- 使用ettercap构建arp欺骗构建

0.准备: 安装:ettercap apt-get install cmake libncurses5-dev libssl-dev libpcap-dev libnet1-dev git clone ...

- 12.持久性后门----Ettercap之ARP中毒----RAR/ZIP & linux密码破解----kali上检测rootkits

持久性后门 生成PHP shell weevely generate 密码 /root/Desktop/404.php 靶机IP/404.php weevely http://192.168.1.10 ...

- 渗透实战(周三):Ettercap·ARP毒化&MITM中间人攻击

今天,我们来讲解如何对小型Wi-Fi局域网发动网络攻击

- ettercap插件介绍

利用sslstrip和ettercap突破ssl嗅探密码 ettercap之DNS欺骗--结合metasploit使用 ettercap支持在运行时加载模块.它们会自动地编译你的系统是否支持他们或者直 ...

- kali Linux 渗透测试 | ettercap图形界面(ARP 欺骗 + DNS欺骗)

上次我们使用 arpspoof 工具在命令行中完成了 arp 欺骗实验,今天我们用另一种工具 ettercap 工具来实现.ettercap支持图形化操作,对新手非常友好,并且操作非常简单, ette ...

- 记录利用ettercap进行简单的arp欺骗和mitm攻击过程

方法均来自网络,本人只是记录一下自己操作的过程,大神请无视之- 攻击主机平台:kali-linux 被攻击主机:安卓手机192.168.1.107 (在同一局域网内) 1.利用et ...

随机推荐

- Phoenix on HBase

(一)概要 Apache Phoenix是基于BSD许可开源的一个Java中间层,可以让开发者在Apache HBase上执行SQL查询.Apache Phoenix主要特性: 嵌入式的JDBC驱动, ...

- 云服务器pip下载老失败怎么办?

pip install -i https://pypi.douban.com/simple django==1.9

- Spring Boot入门——json数据处理

1.引入fastJson插件 <!-- 引入fastjson插件 --> <dependency> <groupId>com.alibaba</groupId ...

- jspxcms笔记三

首页 index.html site :站点对象栏目 cover.html list.html node :栏目对象, text :正文详细 info.html node :栏目对象, info :文 ...

- ActiveMQ 的客户端选项

本章重点 怎么使用独占式消费者 消息分组的威力 理解流和二进制大对象 容错传输 计划消息分发 简介 上一章我们介绍了 ActiveMQ 的代理特性,本章我们将学习 ActiveMQ 客户端的一些高级特 ...

- Advanced SQL: Relational division in jOOQ

i Rate This Relational algebra has its treats. One of the most academic features is the ...

- Left Join ,On Where

SQL语句如下: SELECT * FROM 表1 LEFT JOIN 表2 ON 表1.id = 表2.id AND 表2.Name != 'ff' WHERE 表1.NAME != 'aa' 步骤 ...

- OSX 10.11.1 预览照片绿屏的问题

最新版本的El Capitan仍然会出现Finder预览多张照片时,会几率性出现绿屏或者部分绿色的照片: 这是新版“预览.app”的bug,解决方法有两个,一个是等待升级补丁,暂时一个一个文件预览,就 ...

- MySQL 分区知识点(三)

前言: MySQL 分区后每个分区成了独立的文件,虽然从逻辑上还是一张表其实已经分成了多张独立的表, 从 information_schema.INNODB_SYS_TABLES 系统表可以看到每个分 ...

- uva11134 - Fabled Rooks(问题分解,贪心法)

这道题非常好,不仅用到了把复杂问题分解为若干个熟悉的简单问题的方法,更是考察了对贪心法的理解和运用是否到位. 首先,如果直接在二维的棋盘上考虑怎么放不好弄,那么注意到x和y无关(因为两个车完全可以在同 ...