Exp4 恶意代码分析 20164321 王君陶

Exp4 恶意代码分析

20164321 王君陶

1.实践目标

1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行。

1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件。

1.3假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

2.实践内容

2.1系统运行监控

2.1.1Windows计划任务schtasks

1.为显示日期与实践,创建 netstatlog.bat文件,可以通过修改txt文件后缀名实现,文件中内容如下:

date /t >> c:\Users\DELL\netstatlog.txt

time /t >> c:\Users\DELL\netstatlog.txt

netstat -bn >> c:\Users\DELL\netstatlog.txt

2.1.2在命令行中输入: schtasks /create /TN netstat /sc MINUTE /MO 5 /TR "c:\Users\admin\netstatlog.bat" 创建windows计划,每五分钟就会监测哪些程序重在联网并记录下来。

2.1.3以管理员身份运行netstatlog.bat文件,生成记录了监控信息的netstatlog.txt文件。

但由于没有权限所以无法自动监测,故到 “任务计划程序”中找到“netstat”进程中勾选“使用最高权限运行”。

打开“netstatlog.txt”文件可以看到计算机中联网情况。

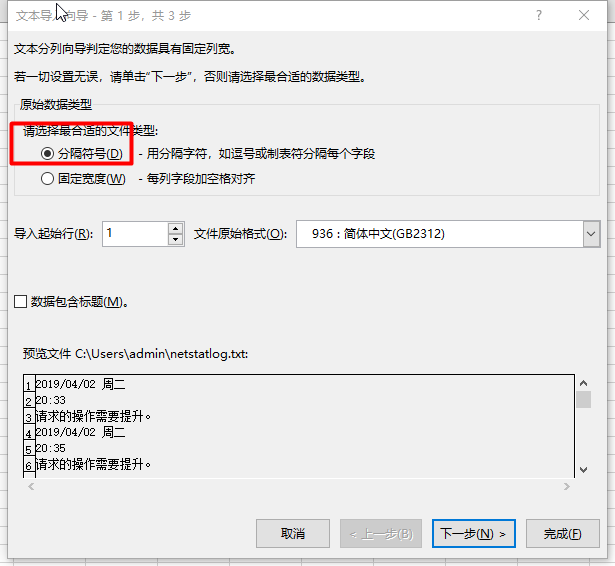

2.1.4导入数据到excel中进行分析

自文本中选择记录

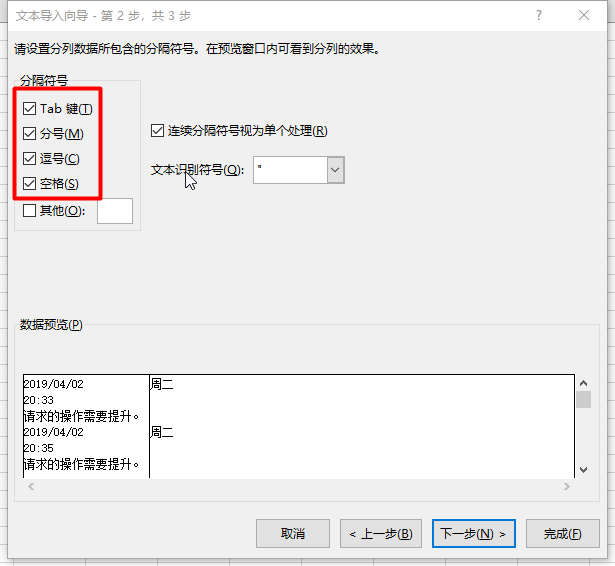

选择数据透视表

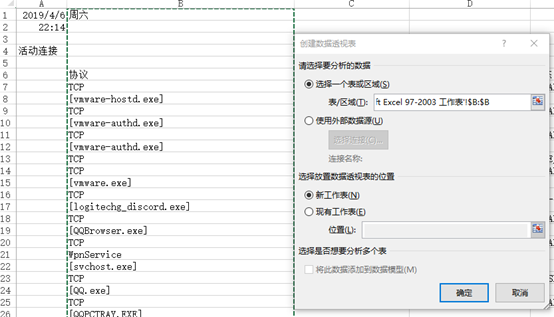

在数据透视表中添加到行和值

最终经过排序和筛选就得出统计表

发现QQ,网易云音乐,QQ电脑管家,虚拟机,QQ浏览器等在后台运行进行流量交换,和我进行试验时的环境相符

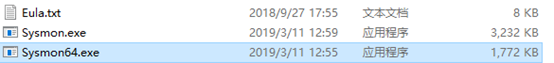

2.2使用sysmon工具

2.2.1首先进入微软官网下载sysmon

2.2.2在安装的目录下创建“20164321.xml”文件,内容如下:

<Sysmon schemaversion="4.20">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<NetworkConnect onmatch="exclude">

<Image condition="end with">QQBrowser.exe</Image>

<Image condition="end with">iexplorer.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">NVIDIA Share.exe</TargetImage>

<TargetImage condition="end with">pcdrwi.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

2.2.3输入“sysmon64.exe -i ”安装sysmon

若提示“You need to launch as an Administrator”,以管理员身份打开命令行就可以了。

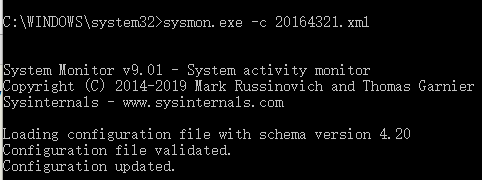

2.2.4输入“sysmon64.exe -c 20164321.xml”配置sysmon

2.2.5win10下,左下角开始菜单右击->事件查看器->应用程序和服务日志->Microsoft->Windows->Sysmon->Operational。在这里,我们可以看到按照配置文件的要求记录的新事件,以及事件ID、任务类别、详细信息等等。

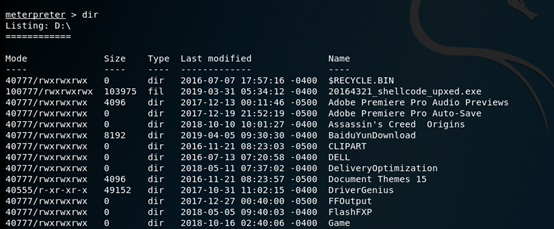

2.2.6打开kali,运行木马文件,使其回连kali攻击机。查看日志,通过搜索关键字可以找到相关的后门文件:

打开详细信息,可以看到这个后门映像文件的具体位置、源IP和端口、目的IP和端口等。

2.3恶意软件分析

Systracer

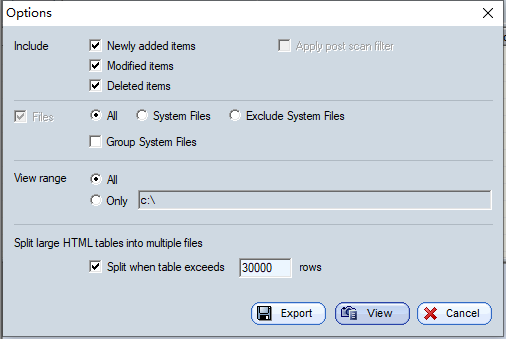

抓以下四种状态的包:

snapshot#1.不做任何操作,系统自然状态

snapshot#2.启动后门回连

snapshot#3.安装后门到目标主机

snapshot#4.kali提权

关注以下三个问题:

1.读取、添加、删除了哪些注册表项?

2.读取、添加、删除了哪些文件?

3.连接了哪些外部IP,传输了什么数据?

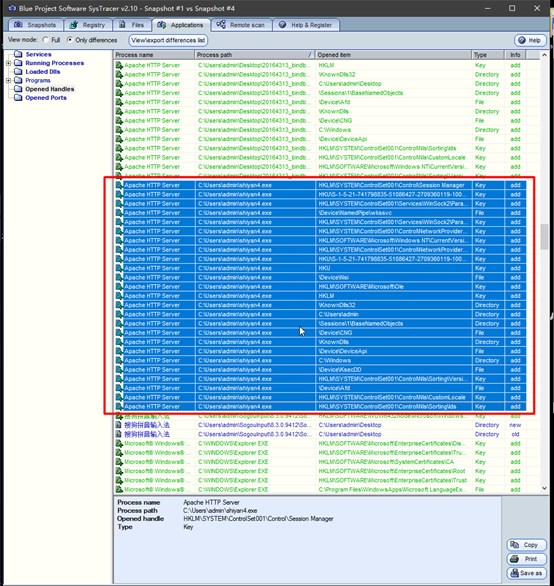

点击比较snapshot#1和snapshot#2

选择注册表项,选择仅差异,就可以看到变化的注册表项:

选择文件,浏览变化文件:

选择应用,打开端口,就可以看到ip连接情况

因为快照的时候打开其他软件,所以会有很多干扰项,需要自己仔细分析。

同上比较snapshot#1和snapshot#3

文件中可以看到后门程序被传至靶机中

可以看到shellcode使用4321端口

同上比较snapshot#1和snapshot#4

注册表中可以看到系统的shell被修改了

文件中,shiyan4.exe再此被修改。

应用程序选项中,可以看到后门程序的操作

端口选项中可以看到后门程序通过4321端口与靶机通信

3.报告内容

3.1实验后回答问题

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

答:利用sysmon工具,配置好想要监控的端口、注册表信息、网络连接等信息,通过其生成的日志文件进行查看。

利用wireshark查看数据包。

利用sysmon进行快照,对比注册表、文件等信息。

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

答:wireshark、systracer、process explorer等。

3.2实验总结与体会

这次实验让我认识到,使用systracer也是一种寻找木马的重要方法,比如可以在开机时使用一次快照,然后关机前使用一次,可以查看这一天的设备联网情况,通过对比两次快照的端口,文件修改,注册表修改寻找木马的痕迹,我觉得这种技术杀毒软件应该也在运用,通过对比发现异常,删除相应木马。

Exp4 恶意代码分析 20164321 王君陶的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析 1.实践目标 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析Exp2或Exp3中生成后门 ...

- 2018-2019 20165237网络对抗 Exp4 恶意代码分析

2018-2019 20165237网络对抗 Exp4 恶意代码分析 实验目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后 ...

- 2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析

2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析 实验内容(概要) 一.系统(联网)运行监控 1. 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,逐步排查并且 ...

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析 - 实验任务 1系统运行监控(2分) (1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP ...

- 2018-2019-2 20165239《网络对抗技术》Exp4 恶意代码分析

Exp4 恶意代码分析 实验内容 一.基础问题 1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. •使用w ...

- 2018-2019 20165235 网络对抗 Exp4 恶意代码分析

2018-2019 20165235 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间并分析该文件 ...

- 2018-2019-2 网络对抗技术 20162329 Exp4 恶意代码分析

目录 Exp4 恶意代码分析 一.基础问题 问题1: 问题2: 二.系统监控 1. 系统命令监控 2. 使用Windows系统工具集sysmon监控系统状态 三.恶意软件分析 1. virustota ...

- 20155312 张竞予 Exp4 恶意代码分析

Exp4 恶意代码分析 目录 基础问题回答 (1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. (2)如果 ...

- 2018-2019-2 《网络对抗技术》Exp4 恶意代码分析 Week6 20165311

2018-2019 20165311 网络对抗 Exp4 恶意代码分析 2018-2019 20165311 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控(2分) 恶意软件分析(1.5分) ...

随机推荐

- win下安装composer

1.在官网上下载composer的安装程序. https://getcomposer.org/ 2.双击运行Composer-Setup.exe程序,选择你自已的php安装目录打到php.exe. ...

- Bootstrap模态框使用WebUploader点击失效问题解决

解决 方法一 在上传按钮上监听一个点击事件,如create(),在该函数中重新生成上传按钮 function create(){ uploader.addButton({ id: '#filePick ...

- 什么是springMvc的参数绑定?

参数绑定通俗来讲就是从页面传过来的数据通过SpringMvc进行接收.接收的数据类型可以有: (1)SpringMvc默认支持的类型:request.session.application等. (2) ...

- SSH框架整合jar包时的注意事项

SSH框架整合jar包时的注意事项: 在将三个框架所需的jar整合到一起后,要看一下有没有相同类型但是版本不同的jar包,如果有的话,需要把低版本的jar包删除掉,否则会报错.我这里整合的时候java ...

- Windows“储存并显示最近在开始菜单和任务栏中打开的项目”显示灰色问题解决

问题截图如下: 解决方法 打开"组策略",依次选择"用户配置"--"管理模板"--"开始菜单和任务栏"--"不 ...

- S4 exercise -- 模块

写一个用户登录验证程序,文件如下1234.json {"expire_date": "2021-01-01", "id": 1234, &q ...

- IDEA SpringBoot Deprecated configuration property ‘server.servlet-path’

错误样式如图所示.说我这个版本中的这个标签是过时的. 解决: 出现这个问题后,这个标签被IDEA化成了黄线,同时,想使用server.servlet-path=*.html,配置servlet路径跳转 ...

- HDU 5956 The Elder (树上斜率DP)

题意:给定上一棵树,然后每条边有一个权值,然后每个点到 1 的距离有两种,第一种是直接回到1,花费是 dist(1, i)^2,还有另一种是先到另一个点 j,然后两从 j 向1走,当然 j 也可以再向 ...

- Windows10和CentOS7双系统安装的一些小技巧

我个人是先安装好了win10系统,且win10是单独在一个120g的盘里:而centOS7则是安装在另一个500g的磁盘的其中的380g里: 这里要着重注意的是,500g里分成380g的盘不要在win ...

- (并查集 建立关系)Parity game -- POJ -1733

链接: http://poj.org/problem?id=1733 http://acm.hust.edu.cn/vjudge/contest/view.action?cid=82830#probl ...