20145331魏澍琛《网络对抗》Exp4 恶意代码分析

20145331魏澍琛《网络对抗》Exp4 恶意代码分析

基础问题回答

1、如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

这次实验中用到了很多的监控软件如

sysmon工具可以监视系统活动,并记录到windows事件日志,得到有关进程创建,网络链接和文件创建时间更改的详细信息

Process Explorer工具可以监视进程执行情况

用wireshark进行抓包分析,查看系统到底进行了哪些网络连接2、如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

使用systracer来分析某个程序执行前后,计算机注册表、文件、的一些变化情况

使用PEiD查看这个程序是否加壳。

使用Process Monitor查看实时文件系统、注册表和进程/线程活动实践总结和体会

实验本身不难,但是相对于之前的操作较为复杂一些,电脑开不了两个虚拟机是硬伤,用自己的主机做快照时间真的是太长了(程序太多),不扫磁盘一个快照照了我四十分钟,最后只能另外想办法;再说说实验本身,通过对恶意代码的分析,最大的感触就是恶意代码有着很强的隐蔽性,我们用的杀毒软件并不是万能的,因此我们要学会利用一些工具来对系统中的软件进行监控并分析。

实验过程

一、使用schtasks指令监控系统运行

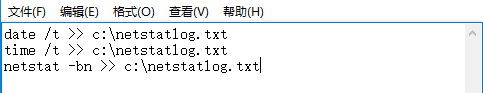

这个实践我先用任务计划程序设定了半天也没有实现,txt文档显示的始终是bat文件的那三行代码,后来发现bat文件要在cmd命令行中去运行:

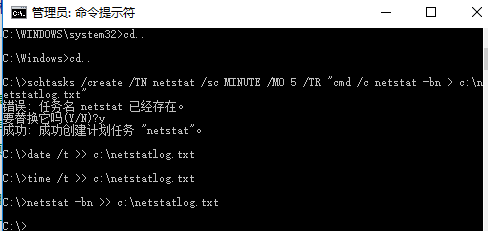

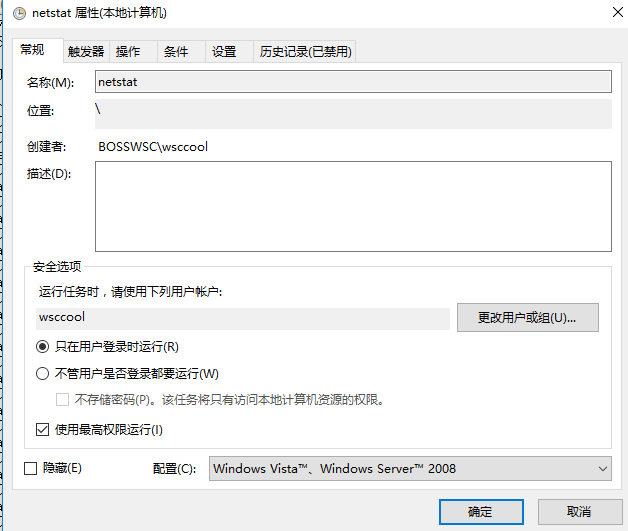

1、第一部使用命令C:\schtasks /create /TN netstat /sc MINUTE /MO 5 /TR "cmd /c netstat -bn > c:\netstatlog.txt"在c盘创建文件netstatlog.txt

2、创建好后在命令行输入相应代码

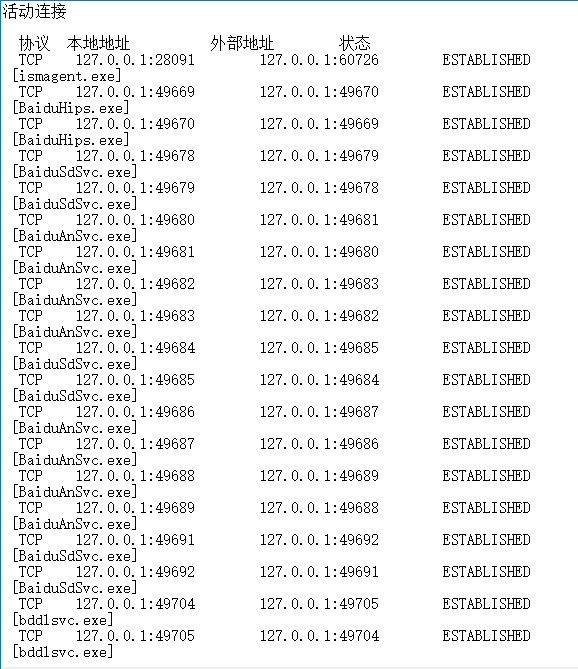

3、随后我们在.txt文件中看到相应输出,记录的都是正常互联网的应用,没有什么不明互联网

4、改一下权限,自动刷新新的数据

二、sysmon工具监控

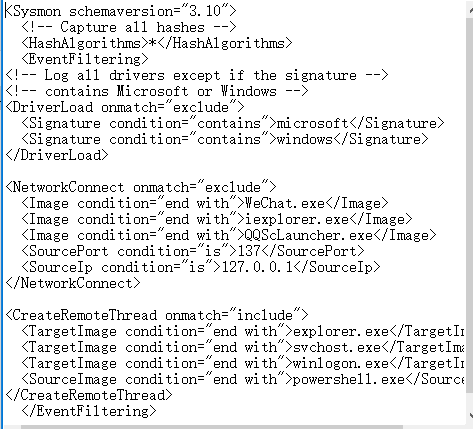

1、使用老师提供的配置文件,并做简单修改

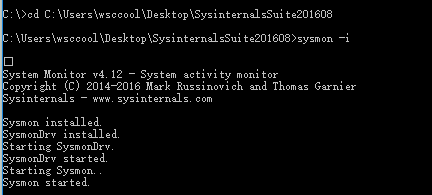

2、在管理员权限下安装软件

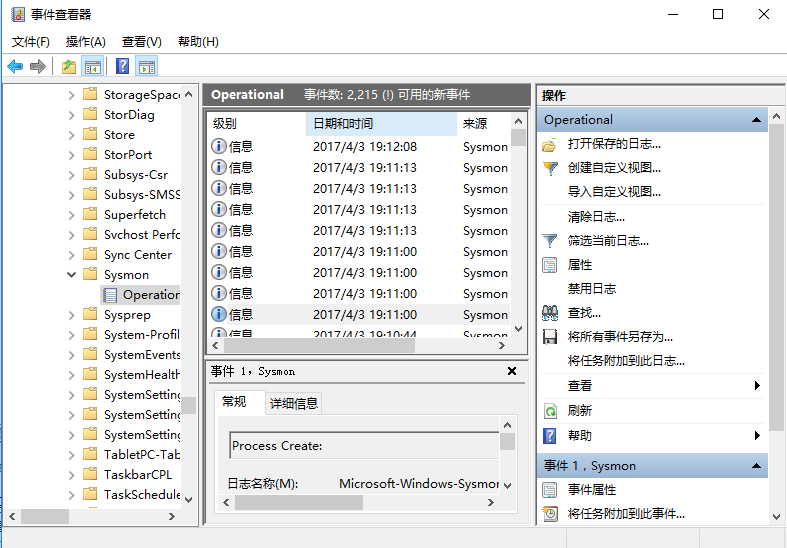

3、启动软件之后,便可以到事件查看器里查看相应的日志

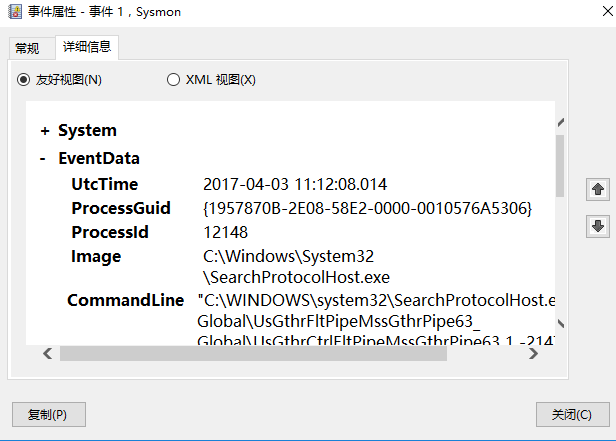

4、查看一下事件详细的信息,里面包括程序名、使用时间、目的ip、端口、通信协议等信息

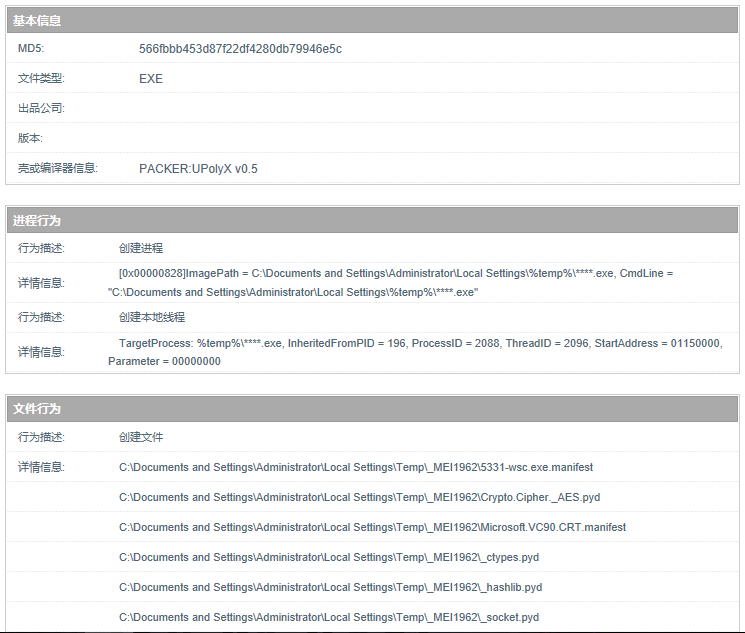

三、使用virscan分析恶意软件

1、在virscan网站上查看上次实验所做的后门软件的文件行为分析

2、可以看到其进程行为和文件行为

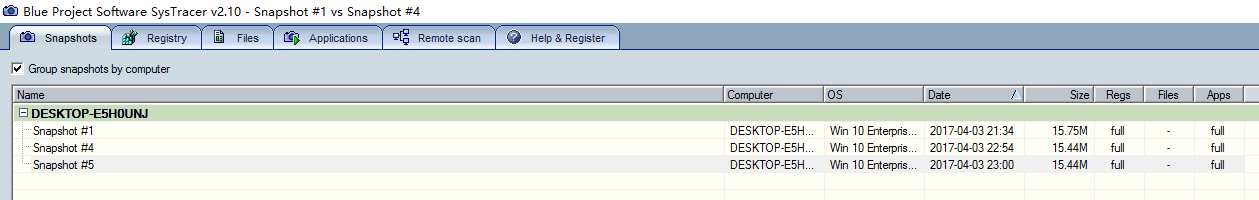

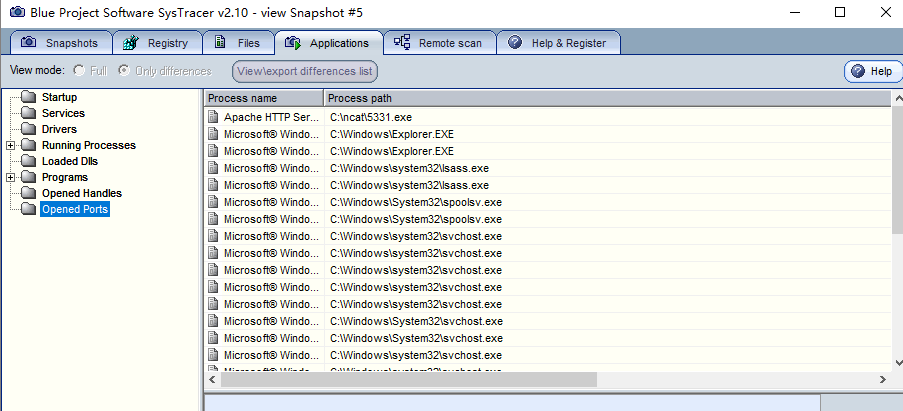

四、使用systracer工具分析恶意软件

这个实验没有完全完成,因为我的电脑不知道怎么回事创建三个快照之后就黑了。。。我还在调试中。

1、建立了三个快照,无后门、植入后门、回连这三个,输入dir命令时电脑gg了

2、但其实也能看出来些东西,对比一下,多了后门程序

3、再看一下,后门程序建立了主机到Kali的tcp连接,进行了回连;后门程序对注册表项进行了修改。

剩下的我还在调试中

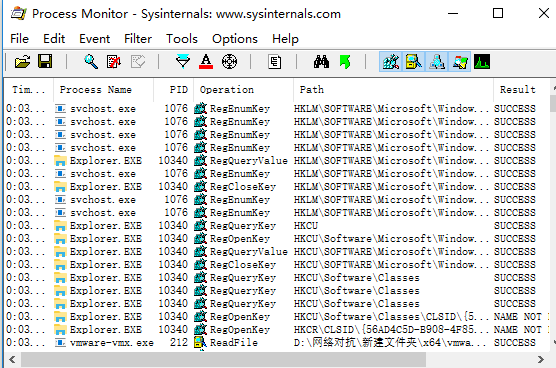

五、使用Process Monitor分析恶意软件

打开Process Monitor就可以就看到按时间排序的winxp执行的程序的变化,可以看到很多Explorer.exe进程。

六、利用PE Explorer分析

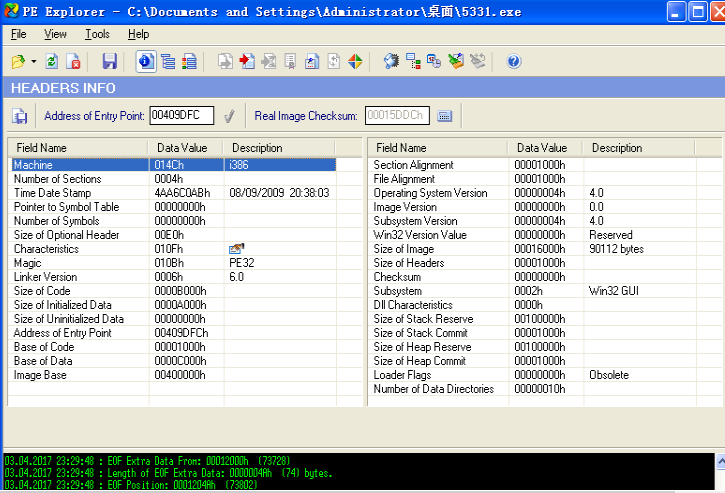

1、用PE Explorer打开后门程序可以看头文件的信息

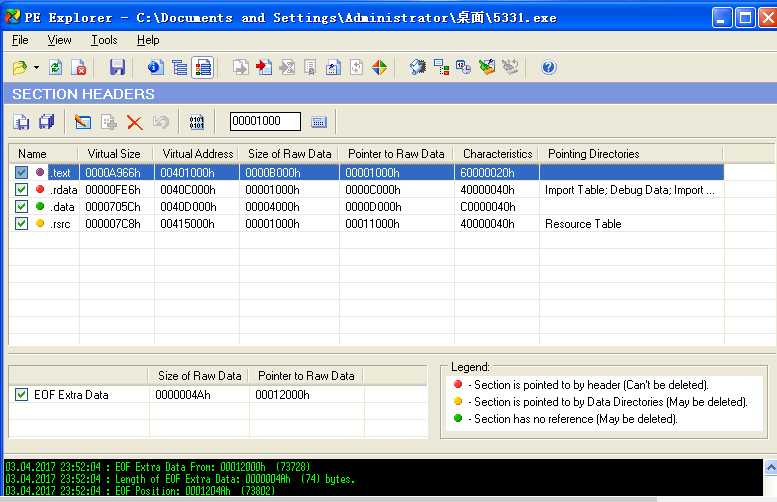

2、可以看出头文件的指向操作信息

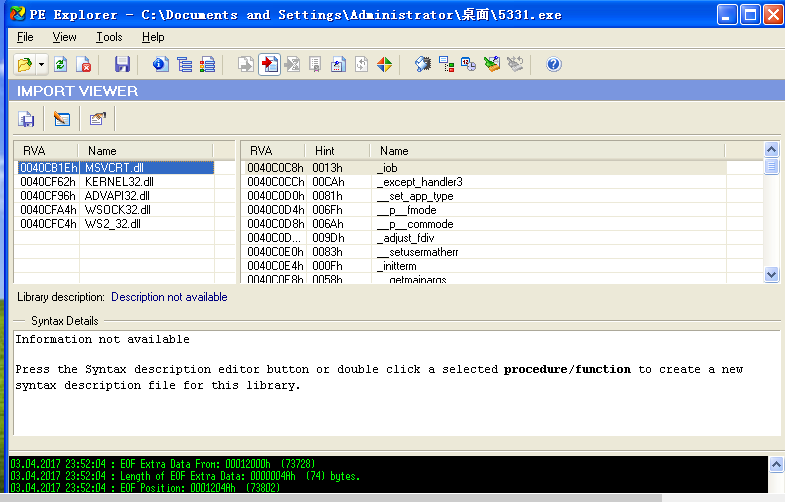

3、可以判断程序引入了哪些dll文件

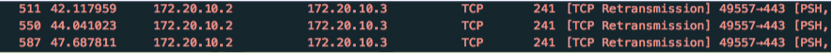

七、使用wireshark分析恶意软件回连情况

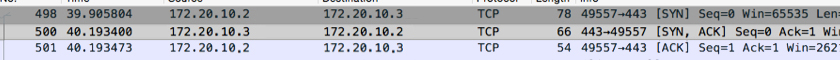

使用wireshark进行抓包后可以看到,其先进行了TCP的三次握手,之后再进行数据的传输

kali IP =172.20.10.3 主机IP =172.20.10.2

八、利用Dependency Walker

可以查看 PE 模块的导入模块、查看PE模块的导入和导出函数

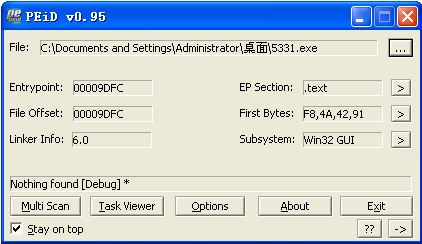

九、利用PEID分析

PEiD是一个常用的的查壳工具,可以分析后门程序5331.exe是否加了壳。

不过查壳的结果是没有找到。。。。

20145331魏澍琛《网络对抗》Exp4 恶意代码分析的更多相关文章

- 2018-2019 20165237网络对抗 Exp4 恶意代码分析

2018-2019 20165237网络对抗 Exp4 恶意代码分析 实验目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后 ...

- 2018-2019 20165235 网络对抗 Exp4 恶意代码分析

2018-2019 20165235 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间并分析该文件 ...

- 2018-2019 20165319 网络对抗 Exp4 恶意代码分析

基础问题回答 1. 如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控 答:1.使用Windows自带的schta ...

- 2018-2019-2 《网络对抗技术》Exp4 恶意代码分析 Week6 20165311

2018-2019 20165311 网络对抗 Exp4 恶意代码分析 2018-2019 20165311 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控(2分) 恶意软件分析(1.5分) ...

- 20155207 《网络对抗》exp4 恶意代码分析 学习总结

20155207 <网络对抗> 恶意代码分析 学习总结 实践目标 1.是监控你自己系统的运行状态,看有没有可疑的程序在运行. 2.是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件 ...

- 20155207王雪纯《网络对抗》Exp4 恶意代码分析

20155207 <网络对抗> 恶意代码分析 学习总结 实践目标 1.是监控你自己系统的运行状态,看有没有可疑的程序在运行. 2.是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件 ...

- 20155338《网络对抗》 Exp4 恶意代码分析

20155338<网络对抗>恶意代码分析 实验过程 1.计划任务监控 在C盘根目录下建立一个netstatlog.bat文件(先把后缀设为txt,保存好内容后记得把后缀改为bat),内容如 ...

- 20145331魏澍琛《网络对抗》Exp8 Web基础

20145331魏澍琛<网络对抗>Exp8 Web基础 实践内容: 1.简单的web前端页面(HTML.CSS等) 2.简单的web后台数据处理(PHP) 3.Mysql数据库 4.一个简 ...

- 20145331魏澍琛《网络对抗》Exp6 信息搜集与漏洞扫描

20145331魏澍琛<网络对抗>Exp6 信息搜集与漏洞扫描 问题回答 1.哪些组织负责DNS,IP的管理? DNS域名服务器:绝大多数在欧洲和北美洲,中国仅拥有镜像服务器. 全球一共有 ...

随机推荐

- POJ 1269 - Intersecting Lines - [平面几何模板题]

题目链接:http://poj.org/problem?id=1269 Time Limit: 1000MS Memory Limit: 10000K Description We all know ...

- Oracle管理监控之rlwrap-0.37.tar.gz实现sqlplus上下翻页

1.上传rlwrap-0.37.tar.gz到linux 2.解压rlwrap-0.37.tar.gz [root@node1 mnt]# tar zxvf rlwrap-0.37.tar.gz [r ...

- 2018/03/22 每日一个Linux命令 之 grep

Linux grep命令用于查找文件里符合条件的字符串. -- 最长用 搜索 指令,也常常用于 管道 搜索输出等,应用广泛. 这个命令的参数比较多,这里只介绍一部分比较常用的参数,具体的可以到 htt ...

- 请用漂亮欢呼-------Day38

版权声明:本文为博主原创文章,未经博主同意不得转载. https://blog.csdn.net/marSmile_tbo/article/details/31108557 周末,双休,疯了两天.敲了 ...

- for练习相关

for嵌套: 大圈套小圈思想:有一种重复的情况而这种情况每一次对应另外情况多次. ------------------------------------------------------- 例如: ...

- oj2894(贝尔曼福特模板)

http://acm.sdut.edu.cn/sdutoj/problem.php?action=showproblem&problemid=2894 就因为粗心,一中午没A,题目说是2000 ...

- pycharm进行调试[转载]

转自:https://blog.csdn.net/william_hehe/article/details/80898031 1.首先设置断点. 2.Step into(F7):进入 若函数A内存在子 ...

- soapUI-DataGen

1.1.1 DataGen 1.1.1.1 概述 – DataGen DataGen TestStep可用于生成要用作TestCases中的输入的数据,例如数字或日期序列,随机选择等.生成的数据可作 ...

- [LeetCode] 258. Add Digits_Easy tag: Math

Given a non-negative integer num, repeatedly add all its digits until the result has only one digit. ...

- [LeetCode] 193. Valid Phone Numbers_Easy tag: Bash

Given a text file file.txt that contains list of phone numbers (one per line), write a one liner bas ...