XSS-HTML&javaSkcript&CSS&jQuery&ajax

1、设置不同的样式列表

<style> ul.a{list-style-tyrp:circle;} ul.b{list-style-type:square;} ul.c{list-style-type:upper-roman;} ul.d{list-style-type:lower-alpha;}

</style>

<body> <ul class="a"> <li>Coffe</li> <li>Tea</li></ul> <ul class="b" ><li>Cofee</li><li>Tea</li></ul> </body>

2、脚本引擎处理

简单的JavaScript 或者 VBScript <scritp>alert("XSS")</script>嵌入到正常的网页当中,XSS攻击就是将非法的JavaScript和VBScript等脚本注入到用户的浏览的网页上执行,但是web浏览器的本身设置是不安全的的,只是负责处理解释执行JavaScript等脚本语言,不会判断代码本身对用户的危害。

提交的表单信息进行输出处理 <form action="XSS.php" method="POST">

请输入账户: <br>

<input type="text" name=name" value="" ></input>

<input tyoe="submit" value="提交" ></input><!---and so on > 然后后面的 处理页面就是这样写的

<body> <? php echo $_REQUEST[name];?></body> 直接会将账户名字输出到页面中

或者利用get触发提交到URL网页 <script>alert("XSS")</script>

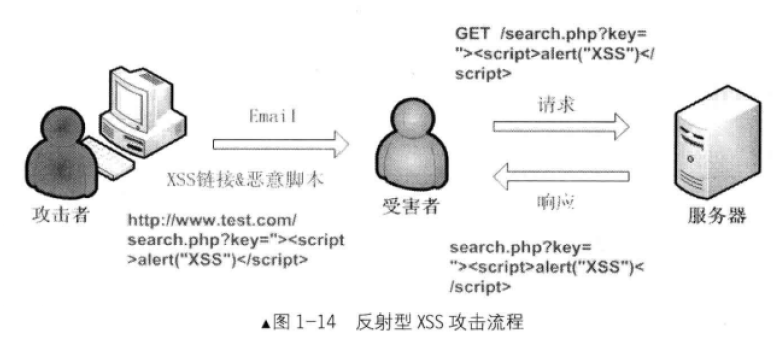

3、反射性XSS

反射性XSS跨站脚本 Refelcted Cross -site Scriptting 非持久性 参数型跨站脚本,主要讲恶意的脚本附加到URL地址参数中

但是反射性的XSS,一般黑客发动跨站脚本攻击之前会精心的布置一切,恶意的URl暴露问题,可以通过各种编码转换解决。或者使用十进制,十六进制, ESCAPE等编码形式转换迷惑客户。

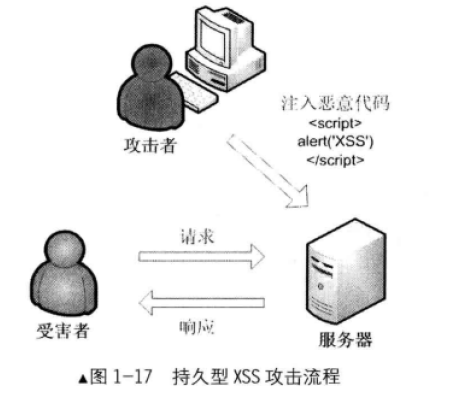

4、持久性的XSS Persistent Cross-site Scripting 即存储型跨站脚本 Stored Cross -site Scripting 此类CSS不需要用户单击 特定的URL就能执行跨站脚本,攻击者事先将JavaScript代码上传或者存储到服务器中,受害这浏览就会启动。

XSS-HTML&javaSkcript&CSS&jQuery&ajax的更多相关文章

- java-HTML&javaSkcript&CSS&jQuery&ajax

CSS 伪装 1.<style>a;link{color:#000000} a:visited{color:#000000; a.:hover{color:#FF00FF} a:acti ...

- HTML&javaSkcript&CSS&jQuery&ajax(十)

HTML 1.SVG直接嵌入HTML网页 ,SVG 是使用XML描述2D图像的语言,Canvas通过JavaScript来绘制2D <svg xmlns="http://www.w3. ...

- HTML&javaSkcript&CSS&jQuery&ajax(八)

一. <!DOCTYPE html><html><head><meta charset="utf-8"><tiitle> ...

- HTML&javaSkcript&CSS&jQuery&ajax(七)

’一.HTML5 实例 <video width="430" controls> <source src="mov_nnn.mp4" t ...

- HTML&javaSkcript&CSS&jQuery&ajax(五)

一.Framset标签定义了每个框架中的HTML文档, 1. <framset cols="25%,75%"> <frame src="frame_a. ...

- HTML&javaSkcript&CSS&jQuery&ajax(四)

一.HTML创建响应设计 Responsive Web Design 可以改变尺寸传递网页,对于平板和移动设备是必须的 1.<!DOCTYPE html><html lang=&qu ...

- HTML&javaSkcript&CSS&jQuery&ajax(三)

一.HTML块元素 1.块级元素 Block level element ,内联元素 inline element , HTML<div>元素属于块级元素,他是组合其他HTML元素的容器, ...

- HTML&javaSkcript&CSS&jQuery&ajax(二)

一.HTML 1.标签<a href="http:www.baidu.com">This is a link </a> <img sr ...

- java-HTML&javaSkcript&CSS&jQuery&ajax( 八)

一.JavaScript教程笔记 1.在web页面中一般使用JavaScript脚本语言,支持跨平台,跨浏览器,驱动网页,与用户交互.另外Node.js把JavaScript引入到了服务器端. Jav ...

随机推荐

- day 5 - 2 字典(dict)练习

1. 有如下变量(tu 是个元祖),请实现要求的功能 tu = ("alex",[11,22,{"k1":'v1',"k2":[" ...

- 【mmall】Guava框架

Guava 简介:http://www.yiibai.com/guava 本项目主要用到了Guava缓存

- 黑马程序员_超全面的JavaWeb视频教程vedio--.ppt,.pptx,.doc,.txt,.docx列表

\JavaWeb视频教程_day1-资料源码\day01-html目录.txt;\JavaWeb视频教程_day1-资料源码\PPT\HTML.ppt;\JavaWeb视频教程_day1-资料源码\资 ...

- DeepLearning.ai-Week4-Face Recognition for the Happy House

1 - Task Implement the triplet loss function Use a pretrained model to map face images into 128-dime ...

- Django中间件基础笔记

django 中的中间件(middleware),在django中,中间件其实就是一个类,在请求到来和结束后,django会根据自己的规则在合适的时机执行中间件中相应的方法. 在django项目的se ...

- WinRAR代码执行漏洞CVE-2018-20250

0x01 分析思路 利用https://github.com/googleprojectzero/winafl 漏洞分析框架模糊测试WinRAR. 几个存档格式的崩溃,例如RAR,LZH和ACE,这些 ...

- dubbo源码分析8——服务暴露概述

从上文中可知,com.alibaba.dubbo.config.spring.ServiceBean类是负责解析<dubbo:service/>的配置的,下面是它的类图 从类图上可知它继承 ...

- 如何在Delphi 中使用 DevExpressVCL的 CxGrid与CxTreeList,编辑某列后计算另一列的值

如何在Delphi 中使用 DevExpressVCL的 CxGrid与CxTreeList,编辑某列后计算另一列的值:比如 输入 单价,数量,计算金额. 参考: 1. 输入 单价,数量,计算金额 ...

- Keepalived两节点出现双VIP情况及解决方法【原创】

1.故障现象 俩台服务器keepalived的vip在俩台服务器同时出现 A:10.70.12.72 B:10.70.12.73 2.问题分析 1).先分析那台服务器在提供服务 A:10.70.12. ...

- Linux更改目录及其子目录、文件的访问权限

修改某个目录及其下所有文件的权限,要使用-R参数,表示启动递归处理. 例如: #仅将/home/user/test目录的权限设置为rwxr-xr-x /home/user/test #表示将整个/ho ...