DVWA靶场实战(一)——Brute Force

DVWA靶场实战(一)

一、Brute Force:

1.漏洞原理:

Brute Force是暴力破解的意思,大致原理就是利用穷举法,穷举出所有可能的密码。

2.攻击方法:

Burpsuite中的Intruder功能常被用于密码爆破功能。

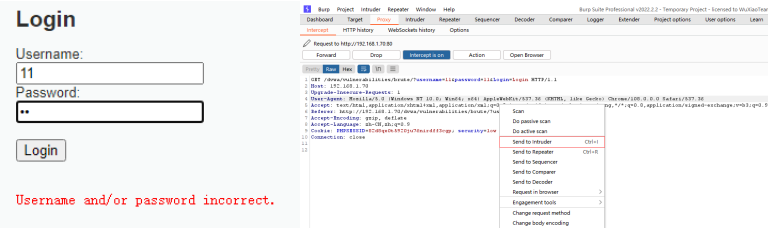

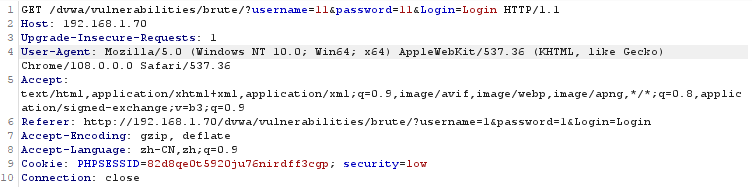

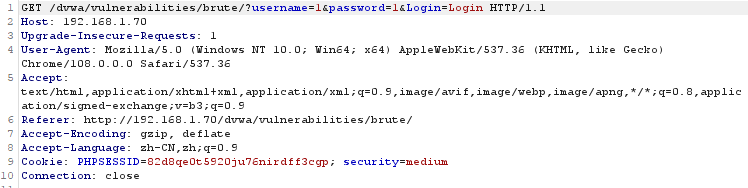

打开Burpsuite找到Proxy在Options中配置好端口,再点击“Intercept is on”开始拦截数据包,点击Login获取如下数据包,并右键点击“Send to Intruder”或者直接“Ctrl+I”,然后在高亮的“Intruder”中,找到刚才发送的数据包。

先选择“Cluster bomb”,然后点击“Clear $”,并且给刚才输入测试登录的数字选中点击“Add $”。

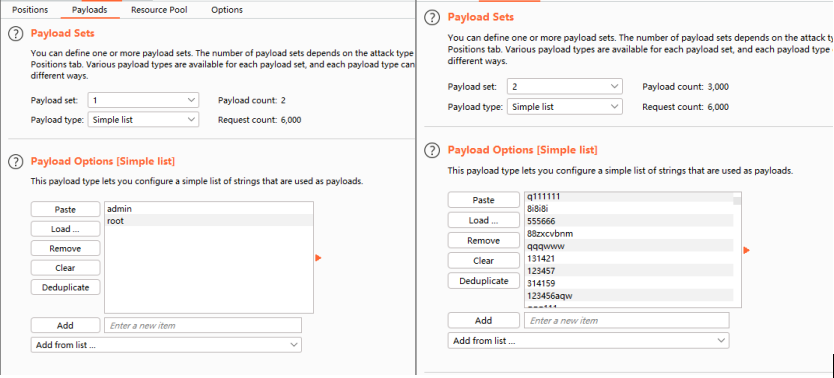

在对于目标添加完成后,点击“Payload”将1和2中的“Payload Options [Simple list]”部分进行加载,加载完成后点击“Start attack”进行字典爆破。

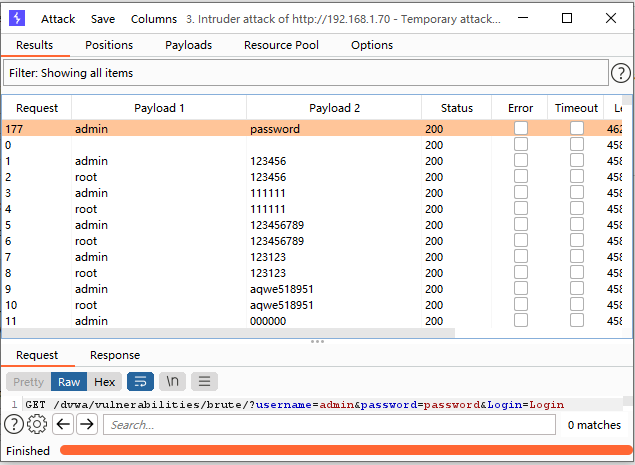

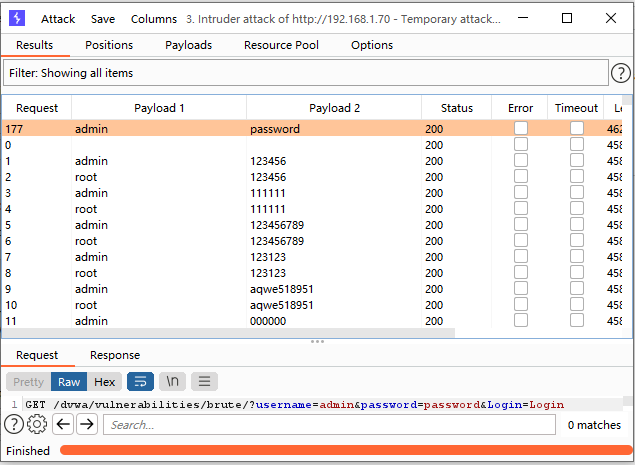

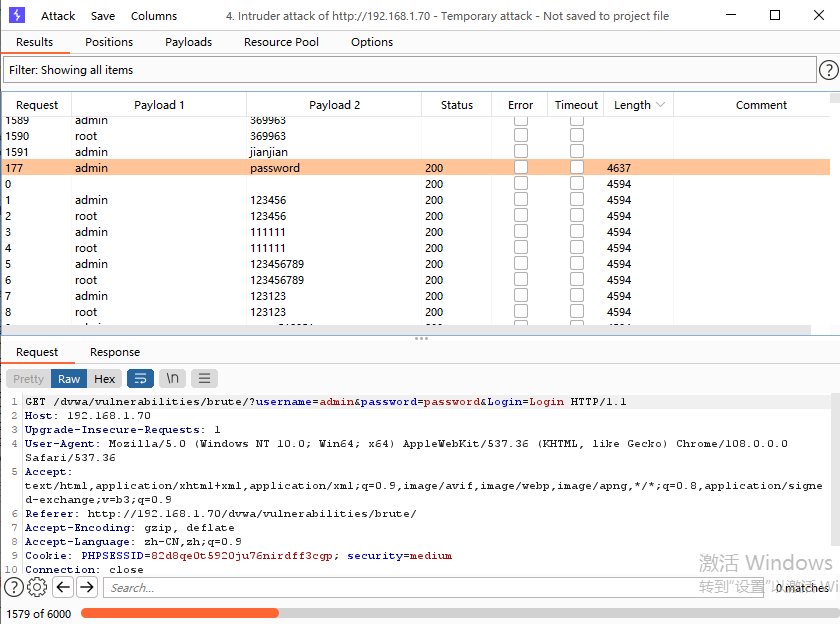

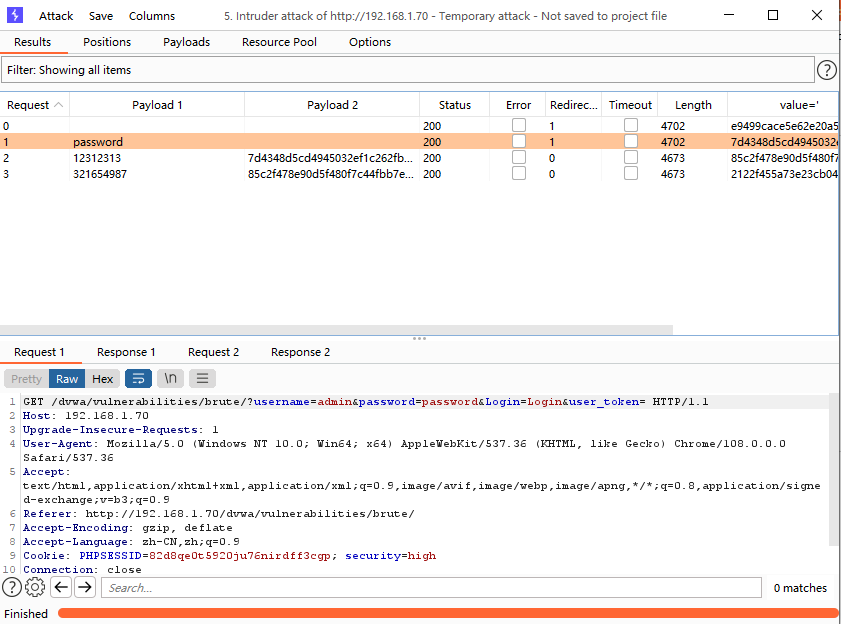

得到如下界面就是开始爆破了,爆破完后点击length,因为此时其他状态都是相同的,所以我们选择用“Length”来进行筛选,筛选出不同的那几条,就是爆破的结果。这里可以看见举例用的“Low”难度爆破出的用户名和密码是admin和password,以上就是Brute Force的爆破手段。

3.实战:

(1)Low:

手段就是举例攻击手段钟的手段,这里不在赘述,得到爆破结果admin|password。

(2)Medium:

Medium的同Low的相仿,只是多了一项每一次登录失败后会延时2s,得到爆破结果admin|password。相比于Low的username和password的GET传参后利用函数做了数据过滤,对数据库中特殊符号进行转义,能够抵御基本的SQL注入。

(3)High:

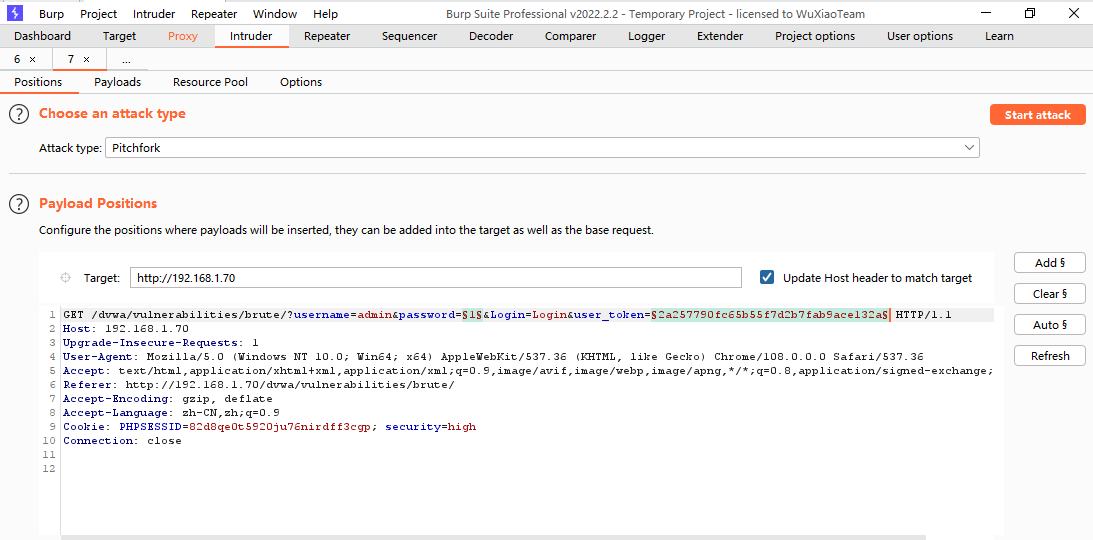

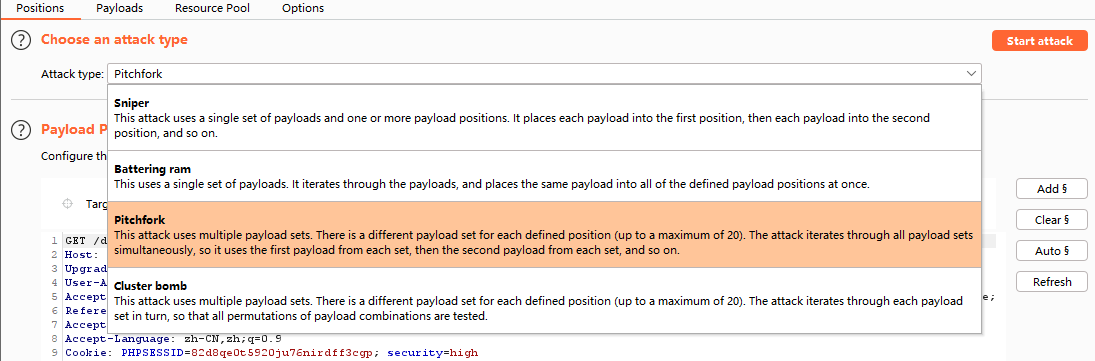

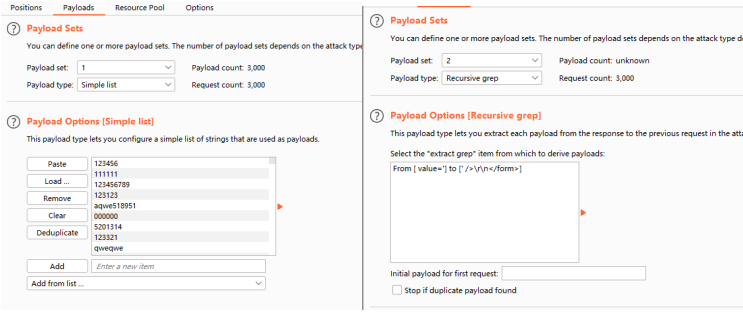

不同于Low和Medium,High带有Token,所以这个时候我们我们先将如下数据包抓到,然后发送到“Intruder”中去。然后清除所有的标记,转而将password和token标记上。在标记完成后选择“Pitchfork”模式

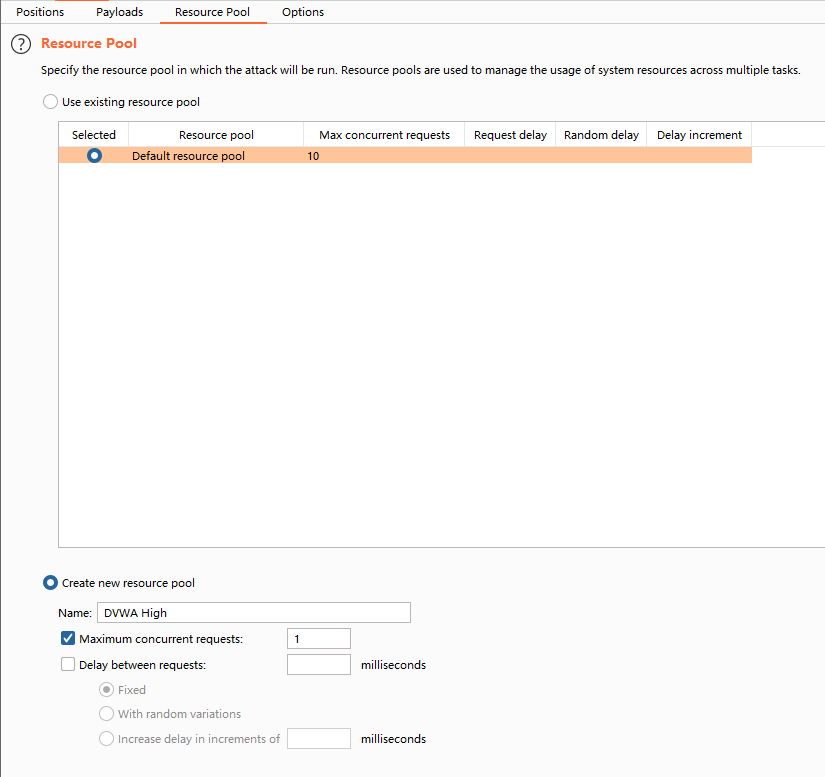

在选择完成模式后我们找到“Resource Pool”,选择“Create new resource pool”,选择“Maximum concurrent requests”在后面加上我们的线程数1。

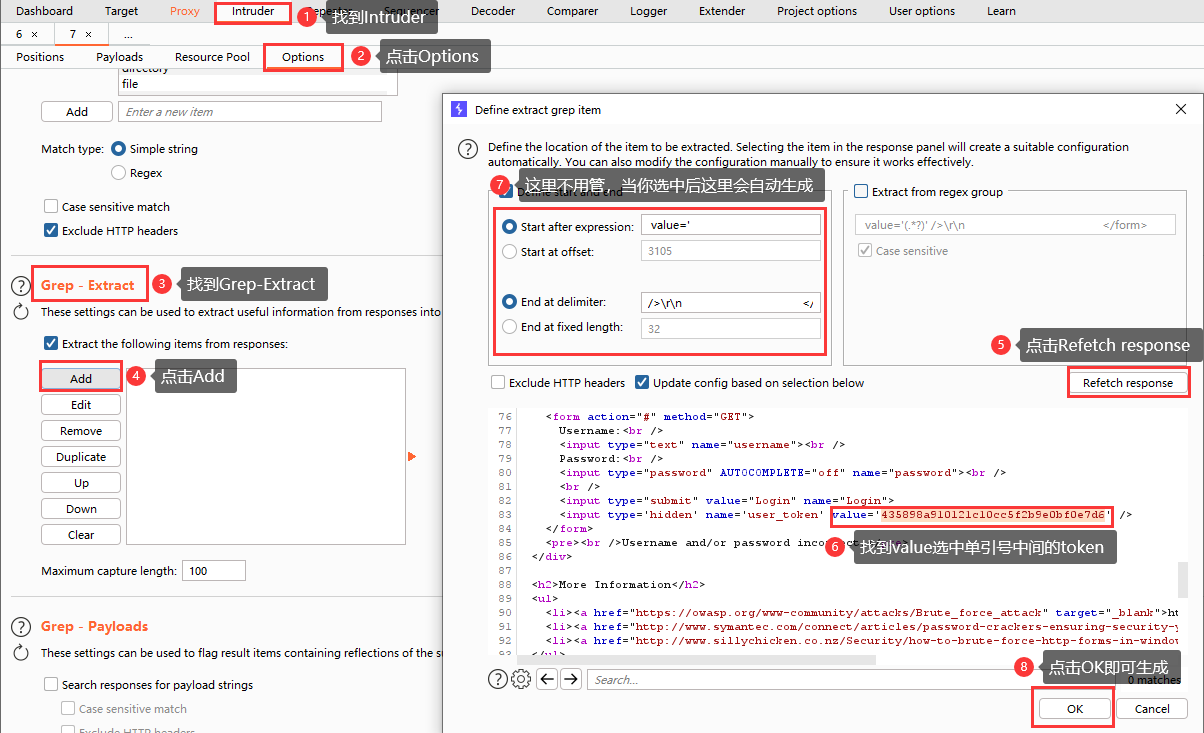

接下来在“Intruder”中找到“Options”,在“Options”中找到“Drep-Extract”,点击“Add”弹出“Define extract grep item”窗口,点击“Refetch response”,在弹出的代码中找到“user_token”将后面的“value”中单引号的内容选中,点击OK添加成功。

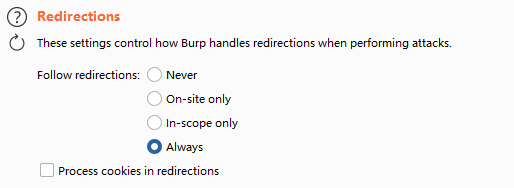

找到“Redirections”找到并选择“Always”。

将1选择加载入字典,2中“Payload type”换成“Recursive grep”。

最后得到结果admin|password就是结果。

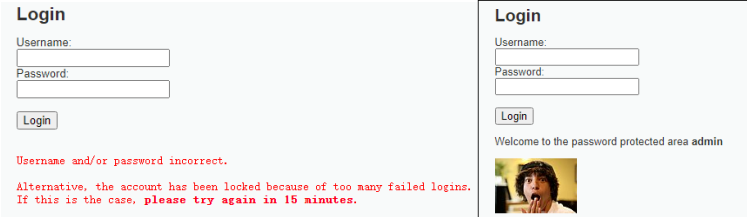

(4)Impossible:

这个难度是最高的难度,其中的改变都有GET提交方式改为POST提交方式,同样加了token校验机制,还有就是他限制的登录的次数,如果登录失败3次,账户就会被锁定,需要等待15,然后才能重新尝试。方法基本上同High就不再赘述。

DVWA靶场实战(一)——Brute Force的更多相关文章

- DVWA靶场实战(五)——File Upload

DVWA靶场实战(五) 五.File Upload: 1.漏洞原理: File Upload中文名叫做文件上传,文件上传漏洞是指用户上传了一个可执行脚本文件(php.jsp.xml.cer等文件),而 ...

- DVWA靶场实战(四)——File Inclusion

DVWA靶场实战(四) 四.File Inclusion: 1.漏洞原理: 随着网站的业务的需求,程序开发人员一般希望代码更加灵活,所以将被包含的文件设置为变量,用来进行动态调用,但是正是这种灵活性通 ...

- DVWA靶场实战(三)——CSRF

DVWA靶场实战(三) 三.CSRF: 1.漏洞原理: CSRF(Cross-site request forgery),中文名叫做"跨站请求伪造",也被称作"one c ...

- DVWA靶场实战(二)——Command Injection

DVWA靶场实战(二) 二.Command Injection: 1.漏洞介绍: Command Injection,中文叫做命令注入,是指通过提交恶意构造的参数破坏命令语句结构,从而达到执行恶意命令 ...

- DVWA靶场实战(六)——Insecure CAPTCHA

DVWA靶场实战(六) 六.Insecure CAPTCHA: 1.漏洞原理: Insecure CAPTCHA(不安全的验证码),CAPTCHA全程为Completely Automated Pub ...

- DVWA靶场实战(七)——SQL Injection

DVWA靶场实战(七) 七.SQL Injection: 1.漏洞原理: SQL Inject中文叫做SQL注入,是发生在web端的安全漏洞,主要是实现非法操作,例如欺骗服务器执行非法查询,他的危害在 ...

- DVWA靶场实战(九)——Weak Session IDS

DVWA靶场实战(九) 九.Weak Session IDS: 1.漏洞原理: Weak Session IDS也叫做弱会话,当用户登录后,在服务器就会创造一个会话(session),叫做会话控制,接 ...

- DVWA靶场实战(十)——XSS(DOM)

DVWA靶场实战(十) 五.XSS(DOM): 1.漏洞原理: XSS全称为Cross Site Scripting,由于和层叠样式表(Cascading Style Sheets,CSS)重名,所以 ...

- DVWA靶场实战(十一)——XSS(Reflected)

DVWA靶场实战(十一) 十一.XSS(Reflected): 1.漏洞原理: XSS被称为跨站脚本攻击(Cross Site Script),而Reflected被称作反射型XSS.不同于DOM和S ...

随机推荐

- 作用域通信对象:session用户在登录时通过`void setAttribute(String name,Object value)`方法设置用户名和密码。点击登录按钮后,跳转到另外一个页面显示用户

作用域通信对象:session session对象基于会话,不同用户拥有不同的会话.同一个用户共享session对象的所有属性.作用域开始客户连接到应用程序的某个页面,结束与服务器断开连接.sessi ...

- 最近无聊搭建一个齐博X1的下载页面

https://layui.wanxiangsucai.com/ 用layui官方镜像站的模版 改了个齐博X1的下载页面 https://x1.wanxiangsucai.com/ 哈哈哈!!! 还有 ...

- 知识图谱顶会论文(SIGIR-2022) MorsE:归纳知识图嵌入的元知识迁移

MorsE:归纳知识图嵌入的元知识迁移 论文题目: Meta-Knowledge Transfer for Inductive Knowledge Graph Embedding 论文地址: http ...

- windows查看端口和杀掉端口

//执行下面命令 netstat --help 获取netstat的所有命令参数 //例如查看8080端口占用 netstat -ano | findstr 8080 //查看该端口是什么 taskl ...

- mysql如何备份

mysqldump -h主机 -u用户名 -p密码 库名 表名 >xxx.sql

- 23、有一个字符串,包含n个字符,编写一函数,将此字符串中从第m个字符开始的全部字符串复制成另一个字符串

/* 有一个字符串,包含n个字符,编写一函数,将此字符串中从第m个字符开始的全部字符串复制成另一个字符串 */ #include <stdio.h> #include <stdlib ...

- windows10 ftp文件夹错误

遇到问题: 解决办法: 1. cmd直接访问 ftp ip 2. 启用tftp client 从文件夹访问 注直接访问会弹出如之前报错一样的失败:ftp://ip ftp://用户:密码@ip 使用如 ...

- 【Java并发001】使用级别:线程相关知识

一.前言 本文介绍Java线程相关知识(不包括线程同步+线程通信,这个内容在笔者的另一篇博客中介绍过了),包括:线程生命周期.线程优先级.线程礼让.后台线程.联合线程. 二.线程生命周期 2.1 引子 ...

- (GCC) gcc编译选项 -Wl, -start-group,whole-archive,-Wl, Bstatic

1. start-group 编译选项 假设程序x依赖三个静态库:libX1.a.libX2.a和libX3.a,而libX2.a又依赖libX1.a,libX3.a依赖libX2.a和libX1.a ...

- 关于mysql远程连接失败的问题解决

解决办法 mysql 数据库user表配置密码 mysql 数据库user表配置plugin字段为mysql_native_password mysql 数据库user表host字段更改为% mysq ...