2019-2020-1 20199325《Linux内核原理与分析》第十二周作业

什么是ShellShock?

Shellshock,又称Bashdoor,是在Unix中广泛使用的Bash shell中的一个安全漏洞,首次于2014年9月24日公开。许多互联网守护进程,如网页服务器,使用bash来处理某些命令,从而允许攻击者在易受攻击的Bash版本上执行任意代码。这可使攻击者在未授权的情况下访问计算机系统。——摘自维基百科

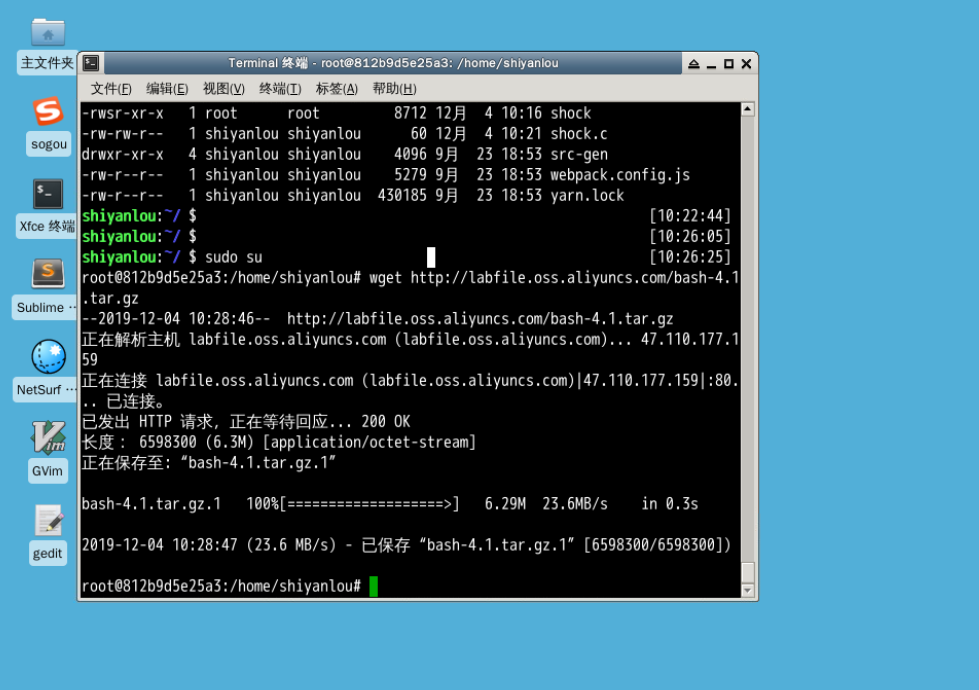

1.环境搭建

$ sudo su

$ wget http://labfile.oss.aliyuncs.com/bash-4.1.tar.gz

#提供下载源

$ tar xf bash-4.1.tar.gz

$ cd bash-4.1

$ ./configure

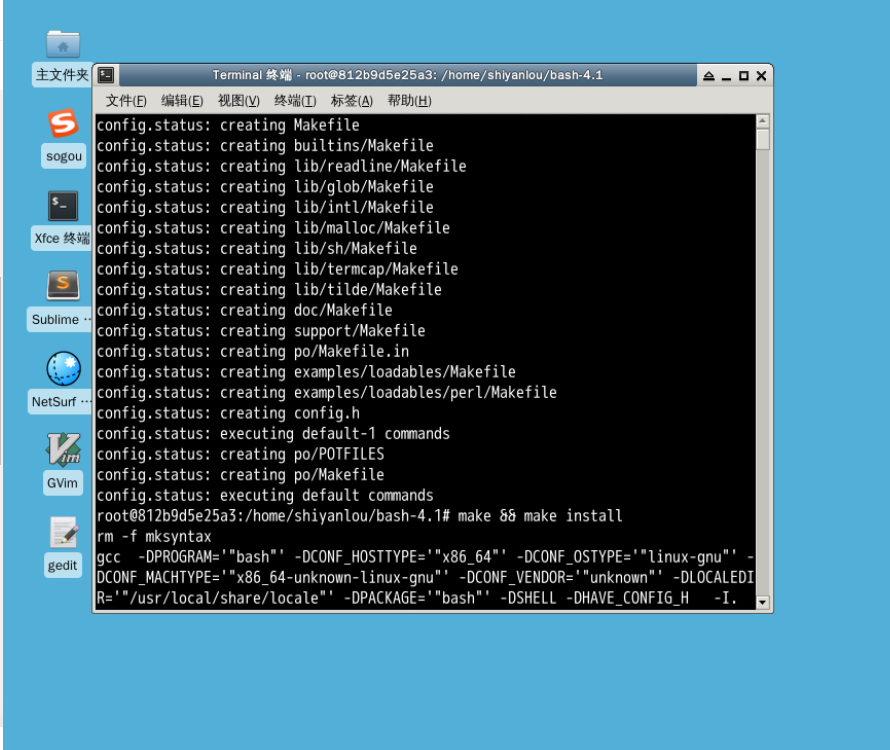

$ make && make install

接下来进行使用ln进行软连接,做完这一步,安装就完成了

$ rm /bin/bash

$ ln -s /usr/local/bin/bash /bin/bash

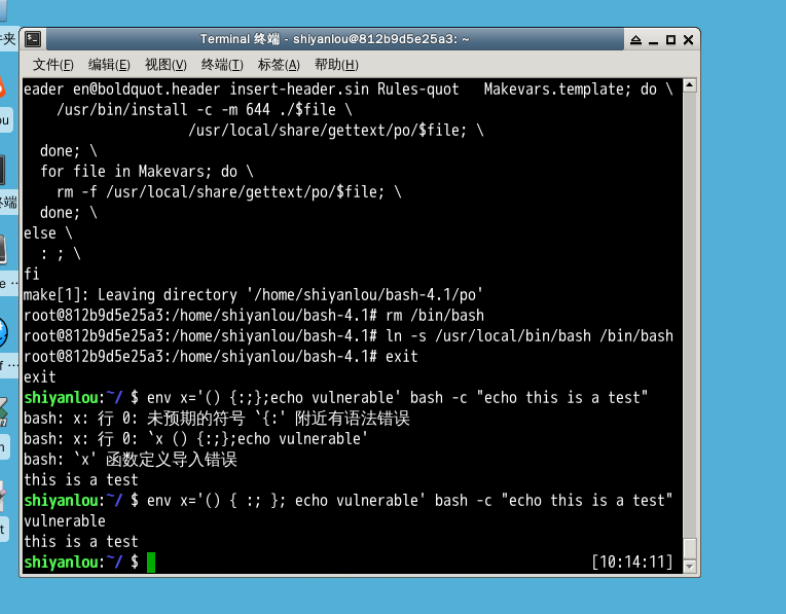

接下来检测是否存在shellshock漏洞

$ exit

$ env x='() { :; }; echo vulnerable' bash -c "echo this is a test"

如果出现vulnerable说明shellshock漏洞存在,让/bin/sh 指向/bin/bash.

我们通过攻击Set-UID程序来获得root权限。system()函数将调用"/bin/sh -c" 来运行指定的命令, 这意味着/bin/bash 会被调用,我们让/bin/sh 指向/bin/bash.在 /home/shiyanlou 目录下新建一个 shock.c 文件输入代码,我们注意到这里使用了setuid(geteuid()) 来使real uid = effective uid,这在Set-UID程序中不是普遍现象,但它确实有时会发生。以下是hack过程:

我们将setuid(geteuid()) 语句被去掉了,再试试看攻击,发现失败了!这就说明如果 real uid 和 effective uid 相同的话,定义在环境变量中的内容在该程序内有效,那样shellshock漏洞就能够被利用了。但是如果两个 uid 不同的话,环境变量失效,就无法发动攻击了,这可以从 bash的源代码中得到印证

以下是variables.c的源码

/* Initialize the shell variables from the current environment.

If PRIVMODE is nonzero, don't import functions from ENV or

parse $SHELLOPTS. */

void

initialize_shell_variables (env, privmode)

char **env;

int privmode;

{

char *name, *string, *temp_string;

int c, char_index, string_index, string_length;

SHELL_VAR *temp_var;

create_variable_tables ();

for (string_index = 0; string = env[string_index++]; )

{

char_index = 0;

name = string;

while ((c = *string++) && c != '=')

;

if (string[-1] == '=')

char_index = string - name - 1;

/* If there are weird things in the environment, like `=xxx' or a

string without an `=', just skip them. */

if (char_index == 0)

continue;

/* ASSERT(name[char_index] == '=') */

name[char_index] = '\0';

/* Now, name = env variable name, string = env variable value, and

char_index == strlen (name) */

temp_var = (SHELL_VAR *)NULL;

/* If exported function, define it now. Don't import functions from

the environment in privileged mode. */

if (privmode == 0 && read_but_dont_execute == 0 && STREQN ("() {", string, 4))

{

string_length = strlen (string);

temp_string = (char *)xmalloc (3 + string_length + char_index);

strcpy (temp_string, name);

temp_string[char_index] = ' ';

strcpy (temp_string + char_index + 1, string);

parse_and_execute (temp_string, name, SEVAL_NONINT|SEVAL_NOHIST);

/* Ancient backwards compatibility. Old versions of bash exported

functions like name()=() {...} */

if (name[char_index - 1] == ')' && name[char_index - 2] == '(')

name[char_index - 2] = '\0';

if (temp_var = find_function (name))

{

VSETATTR (temp_var, (att_exported|att_imported));

array_needs_making = 1;

}

else

report_error (_("error importing function definition for `%s'"), name);

/* ( */

if (name[char_index - 1] == ')' && name[char_index - 2] == '\0')

name[char_index - 2] = '('; /* ) */

}

总结:这说明在shell存在漏洞的版本当中,真实id和有效id一定是分开的,如果不分开,就很有可能存在被利用的漏洞。我们需要注意这些。

2019-2020-1 20199325《Linux内核原理与分析》第十二周作业的更多相关文章

- 2019-2020-1 20199329《Linux内核原理与分析》第十三周作业

<Linux内核原理与分析>第十三周作业 一.本周内容概述 通过重现缓冲区溢出攻击来理解漏洞 二.本周学习内容 1.实验简介 注意:实验中命令在 xfce 终端中输入,前面有 $ 的内容为 ...

- 2019-2020-1 20199329《Linux内核原理与分析》第十一周作业

<Linux内核原理与分析>第十一周作业 一.本周内容概述: 学习linux安全防护方面的知识 完成实验楼上的<ShellShock 攻击实验> 二.本周学习内容: 1.学习& ...

- 2019-2020-1 20199329《Linux内核原理与分析》第八周作业

<Linux内核原理与分析>第八周作业 一.本周内容概述: 理解编译链接的过程和ELF可执行文件格式 编程练习动态链接库的两种使用方式 使用gdb跟踪分析一个execve系统调用内核处理函 ...

- 2019-2020-1 20199329《Linux内核原理与分析》第七周作业

<Linux内核原理与分析>第七周作业 一.本周内容概述: 对Linux系统如何创建一个新进程进行追踪 分析Linux内核创建一个新进程的过程 二.本周学习内容: 1.学习进程的描述 操作 ...

- 2019-2020-1 20199329《Linux内核原理与分析》第六周作业

<Linux内核原理与分析>第六周作业 一.本周内容概述: 学习系统调用的相关理论知识,并使用库函数API和C代码中嵌入汇编代码两种方式使用getpid()系统调用 学习系统调用syste ...

- 2019-2020-1 20199329《Linux内核原理与分析》第五周作业

<Linux内核原理与分析>第五周作业 一.上周问题总结: 虚拟机将c文件汇编成汇编文件时忘记添加include<stdio.h> gdb跟踪汇编过程不熟练 二.本周学习内容: ...

- 2019-2020-1 20199329《Linux内核原理与分析》第三周作业

<Linux内核原理与分析>第三周作业 一.上周问题总结: 第二周头脑风暴完成较慢 虚拟机libc配置错误 书本知识使用不够熟练 二.本周学习内容: 1.实验楼环境虚拟一个x86的CPU硬 ...

- 2018-2019-1 20189221 《Linux内核原理与分析》第八周作业

2018-2019-1 20189221 <Linux内核原理与分析>第八周作业 实验七 编译链接过程 gcc –e –o hello.cpp hello.c / gcc -x cpp-o ...

- 2018-2019-1 20189221 《Linux内核原理与分析》第七周作业

2018-2019-1 20189221 <Linux内核原理与分析>第七周作业 实验六 分析Linux内核创建一个新进程的过程 代码分析 task_struct: struct task ...

- 2018-2019-1 20189221 《Linux内核原理与分析》第六周作业

2018-2019-1 20189221 <Linux内核原理与分析>第六周作业 实验五 实验过程 将Fork函数移植到Linux的MenuOS fork()函数通过系统调用创建一个与原来 ...

随机推荐

- Spring的IOC容器学习笔记

(一)Spring的IOC学习 在applicationContext.xml来配置bean,通过该接口,在主程序中,可以指定初始化的对象,不需要在进行赋值操作,直接在xml里配置好. 接下来分享的是 ...

- JAVA研发面试题

转自:http://www.jianshu.com/p/1f1d3193d9e3 Java基础的知识点推荐<Java编程思想>,JVM的推荐<深入理解Java虚拟机>,Spri ...

- SpringMVC里 form提交到controller404 解决方法

把 <form action="/logon"> 改为 <form action="${pageContext.request.contextPath} ...

- 玩转控件:封装Dev的SearchLookupEdit

鸣谢 随着前面几个章节对控件封装与扩展的分享,不少小伙伴儿们在作者公众号上反馈,并联系作者,表示通过这些系列和源码能学到不少细节上的东西,并运用到了自己的实际项目当中,也有不少伙伴儿反馈更好更优的处理 ...

- 编译安装inotify-tools和监控inotifywait事件

编译安装inotify-tools软件包 1)解包inotify-tools-3.13.tar.gz文件 [root@svr7~]#ls inotify-tools- ...

- GitHub 热点速览 Vol.15:Background-Matting 让你秒变专业抠图师

作者:HelloGitHub-小鱼干 摘要:如果要选一个词来概述上周的热点,春风拂过,应该是一个不错的词.新项目像春天冒出的枝芽,朝气蓬勃,虽然获得的 star 不如之前三维 Vim 抢眼,但胜在多姿 ...

- python基本知识点if、while、等等

给予Python的相关知识点: 主要是对于基本语句的相关使用if else while for等先关的应用,以及步骤如下: 尝试编程如下:还有就是对于 import math import rando ...

- Fastdfs文件系统扩容

1.简介 FastDFS文件服务器在设计时,为了支持大容量,存储节点(服务器)采用了分卷(或分组)的组织方式.存储系统由一个或多个卷组成,卷与卷之间的文件是相互独立的,所有卷的文件容量累加就是 ...

- NonRegisteringDriver造成的内存频繁FullGc

某天上服务器看了下gc情况,发现状况不对,启动了才2天的服务器发生了360次fullgc,这个频率肯定高了 说明 S0C.S1C.S0U.S1U:Survivor 0/1区容量(Capacity)和使 ...

- SwiftUI - 一步一步教你使用UIViewRepresentable封装网络加载视图(UIActivityIndicatorView)

概述 网络加载视图,在一个联网的APP上可以讲得上是必须要的组件,在SwiftUI中它并没有提供如 UIKit 中的UIActivityIndicatorView直接提供给我们调用,但是我们可以通过 ...