基于BP的B/S架构破解

思路历程:

1、获取用户名

2、获取密码字典

3、使用BP爆破

案例:

管理人员在平时的网络生活中没有良好的个人信息保护,让不法份子有机可乘。例如WordPress等的类似网站使用PHP开发,虽然功能强大,但是后台登陆时却没有验证码,这让攻击者有机可乘。后台登录管理人员密码使用弱口令(什么是弱口令?简单点说就是对账户的密码设置太过简单,如:123,abcde等等)。

一、如何获取用户名?

要想成功破解一个网站的后台,有户名是关键的一点,而WordPress恰好比较容易获取到用户名,因为当管理员在WordPress中发表文章时,在前台会显示是谁(昵称)发布了文章,也就是文章的作者。这里的昵称极有可能是管理员的账户信息。

还有一种就是在管理员比较随意,没有安全意识的情况下,用户名使用admin等系统默认的用户名。

当然,获取他人的信息,怎么能少的了社会工程学(简单点来说就是通过与对象的交谈等通信手段或对象的QQ,微博等公开平台上获取我们想要的信息)的使用。我们还可以通过查看管理者通常使用的用户名来进行猜解。

二、如何获取密码?

光知道用户名还不行,没有密码照样白搭,那么,攻击者如何获取密码呢?

1、使用弱口令进行爆破。但是出现管理员使用弱口令的情况的是少之又少。

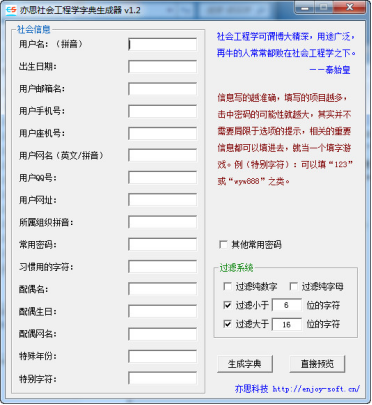

2、利用社会工程学获取姓名、年龄、出生年月、手机号等人们容易记住,并且经常习惯性的作为密码使用的特殊信息,之后使用亦思社会工程学字典生成器来生成密码字典。

这里我们用到的一个是亦思社会工程学字典生成器

动过搜集以上信息来生成字典

三、用BP爆破

拿到了用户名和密码字典之后使用神器BP进行爆破。攻击者在破解表单之前,一般会先寻找一个标志位,也就是登陆成功与失败的区别点,比如在登录页面,如果登录失败的话,就会有类似于“错误:XX密码不正确”这样的提示信息。

如果登陆成功,则不会有“密码不正确”字样出现。攻击者可以将此设置为标志位,如果找不到这样的字眼,则代表登陆成功。假设攻击者将“rememborme”设为关键字,接下来经过以下几个步骤即可破解出管理员的登录密码。

第一步:获取设置循环变量

第二步:设置PayLoad

第三步:设置标识位

第四步:寻找破解后的密码

第五步:利用漏洞破解留言板

详细案例请看同博客“铁三权限题目Writeup”——>http://www.cnblogs.com/Yuuki-/p/8538454.html

基于BP的B/S架构破解的更多相关文章

- 分享我们项目中基于EF事务机制的架构

写在前面: 1. 本文中单元测试用到的数据库,在执行测试之前,会被清空,即使用空数据库. 2. 本文中的单元测试都是正确通过的. 要理解EF的事务机制,首先要理解这2个类:TransactionSco ...

- 基于netty的微服务架构

基于netty的微服务架构 微服务一篇好文章 http://san-yun.iteye.com/blog/1693759 教程 http://udn.yyuap.com/doc/essential-n ...

- 新项目架构从零开始(三)------基于简单ESB的服务架构

这几个月一直在修改架构,所以迟迟没有更新博客. 新的架构是一个基于简单esb的服务架构,主要构成是esb服务注册,wcf服务,MVC项目构成. 首先,我门来看一看解决方案, 1.Common 在Com ...

- 分享我们项目中基于EF事务机制的架构 【转载】

http://www.cnblogs.com/leotsai/p/how-to-use-entity-framework-transaction-scope.html 写在前面: 1. 本文中单元测试 ...

- 基于 Docker 的微服务架构实践

本文来自作者 未闻 在 GitChat 分享的{基于 Docker 的微服务架构实践} 前言 基于 Docker 的容器技术是在2015年的时候开始接触的,两年多的时间,作为一名 Docker 的 D ...

- 配置percona mysql server 5.7基于gtid主主复制架构

配置mysql基于gtid主主复制架构 环境: 操作系统 centos7. x86_64 mysql版本:Percona-Server-- 测试环境: node1 10.11.0.210 node2 ...

- 前端调用后端的方法(基于restful接口的mvc架构)

1.前端调用后台: 建议用你熟悉的一门服务端程序,例如ASP,PHP,JSP,C#这些都可以,然后把需要的数据从数据库中获得,回传给客户端浏览器(其实一般就是写到HTML中,或者生成XML文件)然后在 ...

- 基于NMAP日志文件的暴力破解工具BruteSpray

基于NMAP日志文件的暴力破解工具BruteSpray 使用NMAP的-sV选项进行扫描,可以识别目标主机的端口对应的服务.用户可以针对这些服务进行认证爆破.为了方便渗透测试人员使用,Kali L ...

- 基于BP神经网络的字符识别研究

基于BP神经网络的字符识别研究 原文作者:Andrew Kirillov. http://www.codeproject.com/KB/cs/neural_network_ocr.aspx 摘要:本文 ...

随机推荐

- laravel中当使用Elquent ORM中的模型作为参数进行传递时的方法:

Controller中的函数: /* $modelArg:是调用模型的路径,以字符串的形式传递过来. $id:要查询当前模型的id号. $args:具体查询的字段 */ public function ...

- python 自然语言处理(六)____N-gram标注

1.一元标注器(Unigram Tagging) 一元标注器利用一种简单的统计算法,对每个标注符分配最有可能的标记.例如:它将分配标记JJ给词frequent,因为frequent用作形容词更常见.一 ...

- centos 安装 composer

1 安装 composer curl -sS https://getcomposer.org/installer | php 2 添加到环境变量 mv co ...

- Spring Boot 如何极简入门?

Spring Boot已成为当今最流行的微服务开发框架,本文是如何使用Spring Boot快速开始Web微服务开发的指南,我们将创建一个可运行的包含内嵌Web容器(默认使用的是Tomcat)的可运行 ...

- java中JDBC连接数据库操作的基本步骤

JDBC基本步骤 创建一个以JDBC连接数据库的程序,包含7个步骤: 1.加载JDBC驱动程序: 在连接数据库之前,首先要加载想要连接的数据库的驱动到JVM(Java虚拟机), 这通过java.lan ...

- Java获取后台数据,动态生成多行多列复选框

本例目标: 获取后台数据集合,将集合的某个字段,比如:姓名,以复选框形式显示在HTML页面 应用场景: 获取数据库的人员姓名,将其显示在页面,供多项选择 效果如下: 一.后台 查询数据库,返回List ...

- iOS 10跳转到其他app

- (BOOL)jumpsToThirdAPP:(NSString *)urlStr{ if ([urlStr hasPrefix:@"mqq"] || [urlStr hasPr ...

- CAN总线(1)--初探(更新中)

前言: CAN总线可以控制可以使用Xilinx中IP核来直接实现,也可以使用专用的CAN芯片(例如:SJA1000)通过单片机和FPGA驱动控制来实现: 目前是使用控制器SJA1000来进行实现: C ...

- 使用DevExpress Reports和PDF Viewer创建AcroForm Designer

众所周知,交互式表单(AcroForms)是PDF标准的重要组成部分,AcroForms允许开发者和开发者的用户创建可填写的PDF文档.尽管WinForms和WPF PDF Viewers不支持交互式 ...

- php ,session 详解.

session是根据php.ini中的配置, 存储在 服务器端 ; 生成的sessionId ,也是根据 php.ini 的配置 存储在 客户端cookie中. session的设置: 存储方式:se ...