SpringBoot--使用redis实现分布式限流

1、引入依赖

<!-- 默认就内嵌了Tomcat 容器,如需要更换容器也极其简单-->

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-aop</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-data-redis</artifactId>

</dependency>

<dependency>

<groupId>com.google.guava</groupId>

<artifactId>guava</artifactId>

<version>21.0</version>

</dependency>

<dependency>

<groupId>org.apache.commons</groupId>

<artifactId>commons-lang3</artifactId>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-test</artifactId>

</dependency>

2、在application配置文件中添加redis配置

spring:

redis:

host: *****

password:****

port: 6379

# 连接超时时间(毫秒)

timeout: 1000

# Redis默认情况下有16个分片,这里配置具体使用的分片,默认是0

database: 0

# 连接池配置

lettuce:

pool:

# 连接池最大连接数(使用负值表示没有限制) 默认 8

max-active: 8

# 连接池最大阻塞等待时间(使用负值表示没有限制) 默认 -1

max-wait: -1

# 连接池中的最大空闲连接 默认 8

max-idle: 8

# 连接池中的最小空闲连接 默认 0

min-idle: 0

3、自定义redisTemplate

由于后续要使用lua脚本来做权限控制,所以必须自定义一个redisTemplate,此处如果不自定义redisTemplate,则执行lua脚本时会报错。

package com.example.demo.utils; import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.data.redis.connection.lettuce.LettuceConnectionFactory;

import org.springframework.data.redis.core.RedisTemplate;

import org.springframework.data.redis.serializer.GenericJackson2JsonRedisSerializer;

import org.springframework.data.redis.serializer.StringRedisSerializer; import java.io.Serializable; @Configuration

public class RedisLimiterHelper {

@Bean

public RedisTemplate<String, Serializable> limitRedisTemplate(LettuceConnectionFactory redisConnectionFactory) {

RedisTemplate<String, Serializable> template = new RedisTemplate<>();

template.setKeySerializer(new StringRedisSerializer());

template.setValueSerializer(new GenericJackson2JsonRedisSerializer());

template.setConnectionFactory(redisConnectionFactory);

return template;

}

}

4、增加限定类型枚举类

自定义一个限定类型枚举类,后续根据类型判断,是根据ip、或是根据类型、或是根据方法名进行限流

package com.example.demo.entity;

public enum LimitType {

//自定义key

CUSTOMER,

//根据请求者IP

IP;

}

5、添加Limit注解

package com.example.demo.utils; import com.example.demo.entity.LimitType; import java.lang.annotation.*;

import java.util.concurrent.TimeUnit; @Target({ElementType.METHOD,ElementType.TYPE})

@Retention(RetentionPolicy.RUNTIME)

@Inherited

@Documented

public @interface Limit { //资源名称

String name() default "";

//资源key

String key() default "";

//前缀

String prefix() default "";

//时间

int period();//最多访问次数

int count();

//类型

LimitType limintType() default LimitType.CUSTOMER;

}

6、增加Limit注解AOP实现类

增加Limit注解的AOP切面,根据注解中的类型,使用lua脚本去redis获取访问次数

package com.example.demo.utils; import com.example.demo.entity.LimitType;

import com.google.common.collect.ImmutableList;

import org.apache.commons.lang3.StringUtils;

import org.aspectj.lang.ProceedingJoinPoint;

import org.aspectj.lang.annotation.Around;

import org.aspectj.lang.annotation.Aspect;

import org.aspectj.lang.reflect.MethodSignature;

import org.slf4j.Logger;

import org.slf4j.LoggerFactory;

import org.springframework.context.annotation.Configuration;

import org.springframework.data.redis.core.RedisTemplate;

import org.springframework.data.redis.core.script.DefaultRedisScript;

import org.springframework.data.redis.core.script.RedisScript;

import org.springframework.web.context.request.RequestContextHolder;

import org.springframework.web.context.request.ServletRequestAttributes; import javax.servlet.http.HttpServletRequest;

import java.io.Serializable;

import java.lang.reflect.Method; @Aspect

@Configuration

public class LimitInterceptor {

private static final Logger logger = LoggerFactory.getLogger(LimitInterceptor.class); private final RedisTemplate<String, Serializable> limitRedisTemplate; public LimitInterceptor(RedisTemplate redisTemplate, RedisTemplate<String, Serializable> limitRedisTemplate) {

this.limitRedisTemplate = limitRedisTemplate;

} @Around("execution(public * *(..)) && @annotation(com.example.demo.utils.Limit)")

public Object interceptor(ProceedingJoinPoint joinPoint){

//获取连接点的方法签名对象

MethodSignature methodSignature = (MethodSignature) joinPoint.getSignature();

//获取方法实例

Method method = methodSignature.getMethod();

//获取注解实例

Limit limitAnnotation = method.getAnnotation(Limit.class);

//注解中的类型

LimitType limitType = limitAnnotation.limintType();

//获取key名称

String name = limitAnnotation.name();

String key;

//获取限制时间范围

int limitPeriod = limitAnnotation.period();

//获取限制访问次数

int limitCount = limitAnnotation.count();

switch (limitType){

//如果类型是IP,则根据IP限制访问次数,key取IP地址

case IP:

key = getIPAdress();

break;

//如果类型是customer,则根据key限制访问次数

case CUSTOMER:

key = limitAnnotation.key();

break;

//否则按照方法名称限制访问次数

default:

key = StringUtils.upperCase(method.getName());

}

ImmutableList<String> keys = ImmutableList.of(StringUtils.join(limitAnnotation.prefix(),key));

try{

String luaScript = buildLuaScript();

RedisScript<Number> redisScript = new DefaultRedisScript<>(luaScript, Number.class);

Number count = limitRedisTemplate.execute(redisScript, keys, limitCount, limitPeriod);

logger.info("Access try count is {} for name={} and key = {}", count, name, key);

if(count !=null && count.intValue() <= limitCount){

return joinPoint.proceed();

}else{

throw new RuntimeException("访问超限");

}

}catch(Throwable e){

if(e instanceof RuntimeException){

throw new RuntimeException(e.getLocalizedMessage());

}

throw new RuntimeException("服务异常");

}

} /**

* lua限流脚本

* @return

*/

public String buildLuaScript(){

StringBuilder sb = new StringBuilder();

//定义c

sb.append("local c");

//获取redis中的值

sb.append("\nc = redis.call('get',KEYS[1])");

//如果调用不超过最大值

sb.append("\nif c and tonumber(c) > tonumber(ARGV[1]) then");

//直接返回

sb.append("\n return c;");

//结束

sb.append("\nend");

//访问次数加一

sb.append("\nc = redis.call('incr',KEYS[1])");

//如果是第一次调用

sb.append("\nif tonumber(c) == 1 then");

//设置对应值的过期设置

sb.append("\nredis.call('expire',KEYS[1],ARGV[2])");

//结束

sb.append("\nend");

//返回

sb.append("\nreturn c;"); return sb.toString();

} private static final String UNKONW = "unknown"; /**

* 获取访问IP

* @return

*/

public String getIPAdress(){

HttpServletRequest request = ((ServletRequestAttributes) RequestContextHolder.getRequestAttributes()).getRequest();

String ip = request.getHeader("x-forword-for");

if(ip == null || ip.length() ==0 || UNKONW.equalsIgnoreCase(ip)){

ip = request.getHeader("Proxy-Clent-IP");

}

if(ip == null || ip.length() ==0 || UNKONW.equalsIgnoreCase(ip)){

ip = request.getHeader("WL-Clent-IP");

}

if(ip == null || ip.length() ==0 || UNKONW.equalsIgnoreCase(ip)){

ip = request.getRemoteAddr();

}

return ip;

}

}

6、增加访问控制类

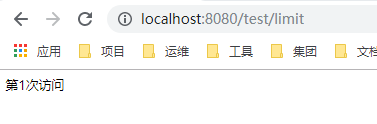

在控制层添加Limit注解,返回访问次数。

@ResponseBody

@GetMapping(value = "limit")

@Limit(key = "test",period = 100, count = 5)

public String testLimit(){

return "第"+ATOMIC_INTEGER.incrementAndGet()+"次访问";

}

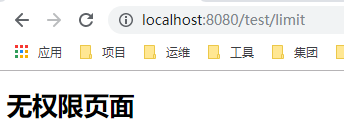

7、测试

当访问超过次数后,抛出异常信息(此处无权限是由于添加了shiro集成的原因)

SpringBoot--使用redis实现分布式限流的更多相关文章

- 限流(三)Redis + lua分布式限流

一.简介 1)分布式限流 如果是单实例项目,我们使用Guava这样的轻便又高性能的堆缓存来处理限流.但是当项目发展为多实例了以后呢?这时候我们就需要采用分布式限流的方式,分布式限流可以以redis + ...

- 【分布式架构】--- 基于Redis组件的特性,实现一个分布式限流

分布式---基于Redis进行接口IP限流 场景 为了防止我们的接口被人恶意访问,比如有人通过JMeter工具频繁访问我们的接口,导致接口响应变慢甚至崩溃,所以我们需要对一些特定的接口进行IP限流,即 ...

- 分布式限流组件-基于Redis的注解支持的Ratelimiter

原文:https://juejin.im/entry/5bd491c85188255ac2629bef?utm_source=coffeephp.com 在分布式领域,我们难免会遇到并发量突增,对后端 ...

- springboot + aop + Lua分布式限流的最佳实践

整理了一些Java方面的架构.面试资料(微服务.集群.分布式.中间件等),有需要的小伙伴可以关注公众号[程序员内点事],无套路自行领取 一.什么是限流?为什么要限流? 不知道大家有没有做过帝都的地铁, ...

- Redis实现的分布式锁和分布式限流

随着现在分布式越来越普遍,分布式锁也十分常用,我的上一篇文章解释了使用zookeeper实现分布式锁(传送门),本次咱们说一下如何用Redis实现分布式锁和分布限流. Redis有个事务锁,就是如下的 ...

- 从SpringBoot构建十万博文聊聊限流特技

前言 在开发十万博客系统的的过程中,前面主要分享了爬虫.缓存穿透以及文章阅读量计数等等.爬虫的目的就是解决十万+问题:缓存穿透是为了保护后端数据库查询服务:计数服务解决了接近真实阅读数以及数据库服务的 ...

- Sentinel整合Dubbo限流实战(分布式限流)

之前我们了解了 Sentinel 集成 SpringBoot实现限流,也探讨了Sentinel的限流基本原理,那么接下去我们来学习一下Sentinel整合Dubbo及 Nacos 实现动态数据源的限流 ...

- 基于kubernetes的分布式限流

做为一个数据上报系统,随着接入量越来越大,由于 API 接口无法控制调用方的行为,因此当遇到瞬时请求量激增时,会导致接口占用过多服务器资源,使得其他请求响应速度降低或是超时,更有甚者可能导致服务器宕机 ...

- Redis除了做缓存--Redis做消息队列/Redis做分布式锁/Redis做接口限流

1.用Redis实现消息队列 用命令lpush入队,rpop出队 Long size = jedis.lpush("QueueName", message);//返回存放的数据条数 ...

随机推荐

- 「MoreThanJava」一文了解二进制和CPU工作原理

「MoreThanJava」 宣扬的是 「学习,不止 CODE」,本系列 Java 基础教程是自己在结合各方面的知识之后,对 Java 基础的一个总回顾,旨在 「帮助新朋友快速高质量的学习」. 当然 ...

- oracle11g数据库导入、导出操作

一.在linux系统中导入数据库. 1.linux中先输入 su - oracle下切换到oracle用户.然后以sysdba打开sqlplus:sqlplus / as sysdba 然后创建表空间 ...

- 我终于搞清了啥是 HTTPS 了

引言 最近上海连续下了一周雨,温度一夜之间回到解放前,穿夏装的我被冻得瑟瑟发抖,躲在家里哪也不想去. 在家百无聊赖的刷着网页,看到公众号后台的留言,有同学问我 HTTP 和 HTTPS 有啥区别? 这 ...

- Java实现 LeetCode 260 只出现一次的数字 III(三)

260. 只出现一次的数字 III 给定一个整数数组 nums,其中恰好有两个元素只出现一次,其余所有元素均出现两次. 找出只出现一次的那两个元素. 示例 : 输入: [1,2,1,3,2,5] 输出 ...

- java实现第七届蓝桥杯机器人塔

机器人塔 X星球的机器人表演拉拉队有两种服装,A和B. 他们这次表演的是搭机器人塔. 类似: A B B A B A A A B B B B B A B A B A B B A 队内的组塔规则是: A ...

- java正则匹配 指定内容以外的 内容

今天,遇到一个需要 匹配出 指定内容以外的 内容的需求. 乍一看,需求貌视很简单啊,直接上 非贪婪模式的 双向零宽断言(有的资料上也叫 预搜索.预查.环视lookaround): 比如,我要匹配 串内 ...

- JNI_day01

C语言简介 system()是提供C语言调用系统命令的函数 C语言基本数据类型 C语言中的整数类型:char/short/int/long C中使用ASCII保存字符,所以char所占用的字节数为1 ...

- 用Java模拟游戏重力的实现(弹跳)

年末开了Java实训大作业 想了好几天决定选择马里奥小游戏 发现即使做出来但是跳跃功能是很“笨拙”的,和我们玩的游戏不一样,没有跳跃速度的快慢什么的,后来才知道这个叫做游戏里面重力的模拟. 组队做系统 ...

- ubuntu18.04安装部署typecho个人博客

LNMP一键安装包安装 wget http://soft.vpser.net/lnmp/lnmp1.5.tar.gz -cO lnmp1.5.tar.gz && tar zxf lnm ...

- 【Spring注解驱动开发】在@Import注解中使用ImportSelector接口导入bean

写在前面 在上一篇关于Spring的@Import注解的文章<[Spring注解驱动开发]使用@Import注解给容器中快速导入一个组件>中,我们简单介绍了如何使用@Import注解给容器 ...