SYC极客大挑战部分题目writeup

Welcome

复制黏贴flag即可

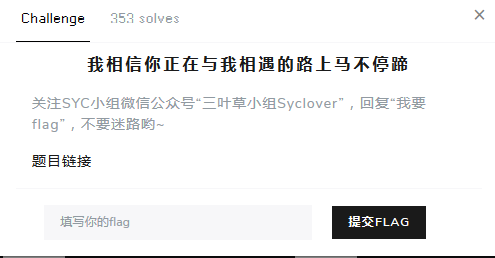

我相信你正在与我相遇的路上马不停蹄

关注微信工作号回复"我要flag"即可获得flag

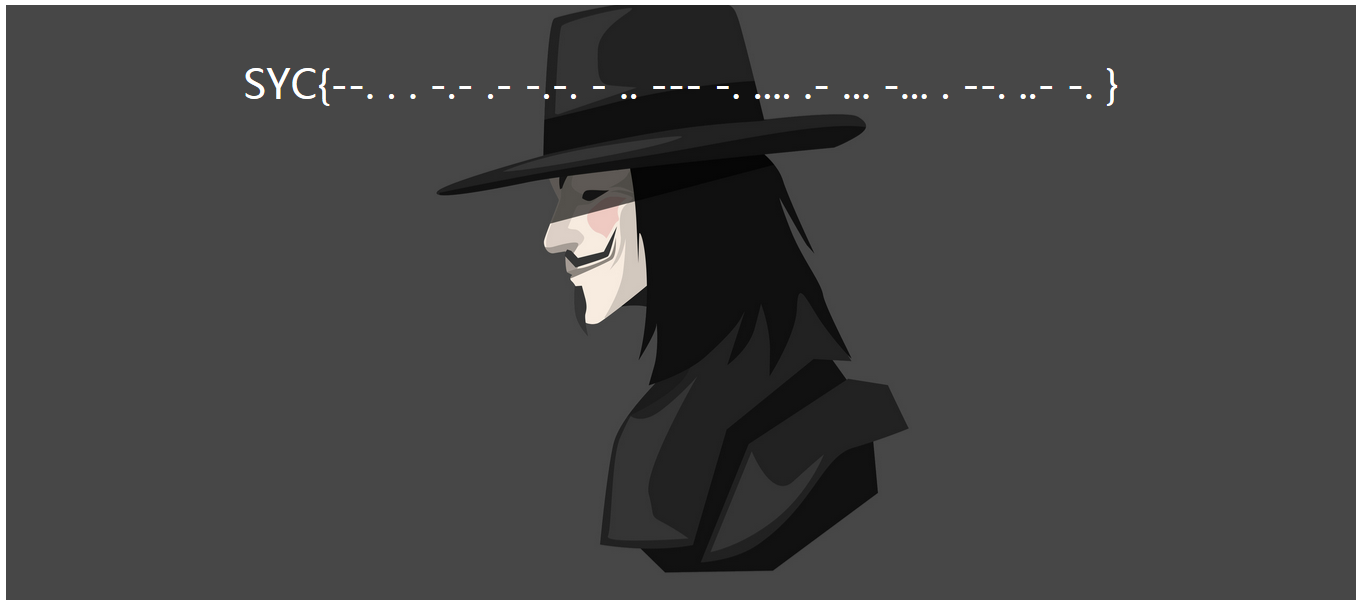

代号为geek的行动第一幕:毒雾初现

发现flag为摩尔斯密码SYC{--. . . -.- .- -.-. - .. --- -. .... .- ... -... . --. ..- -. }

翻译网站百度找

翻译结果为:GEEKACTIONHASBEGUN

对应的flag:SYC{GEEKACTIONHASBEGUN}

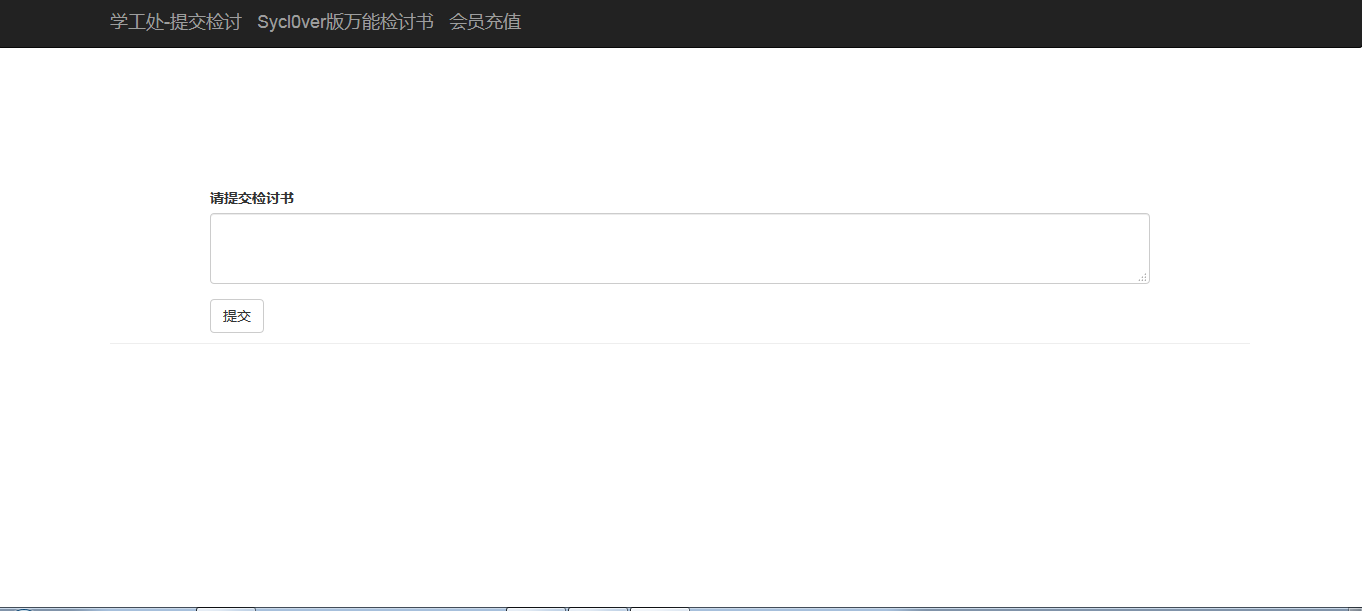

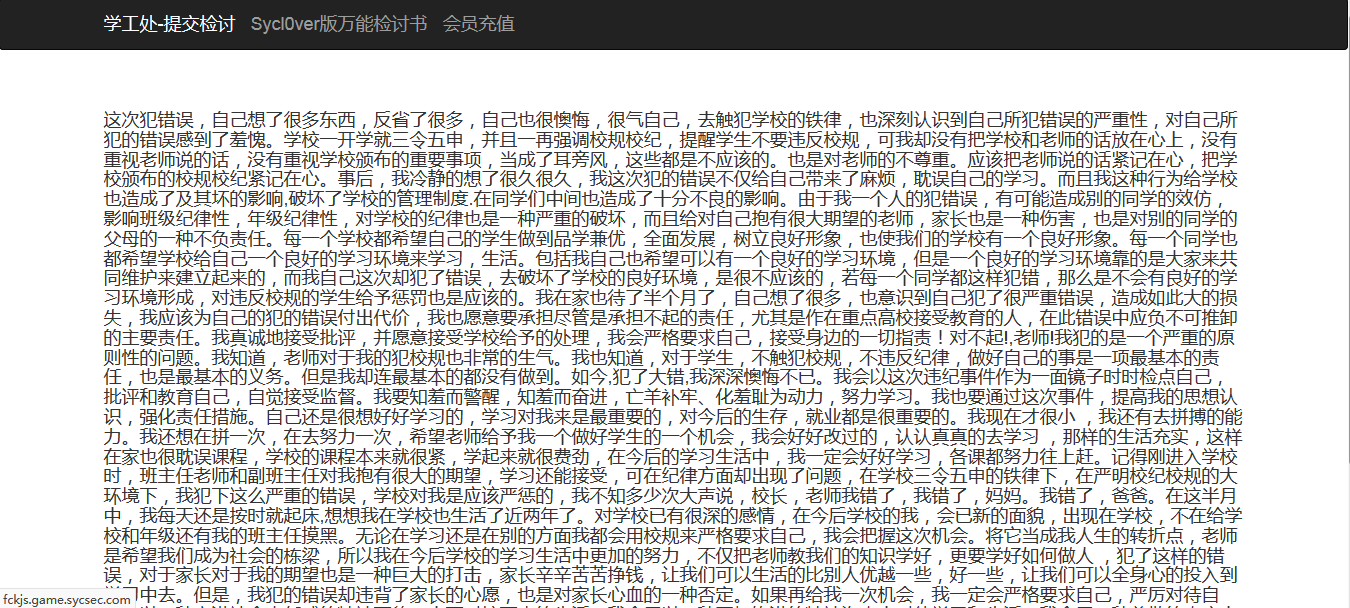

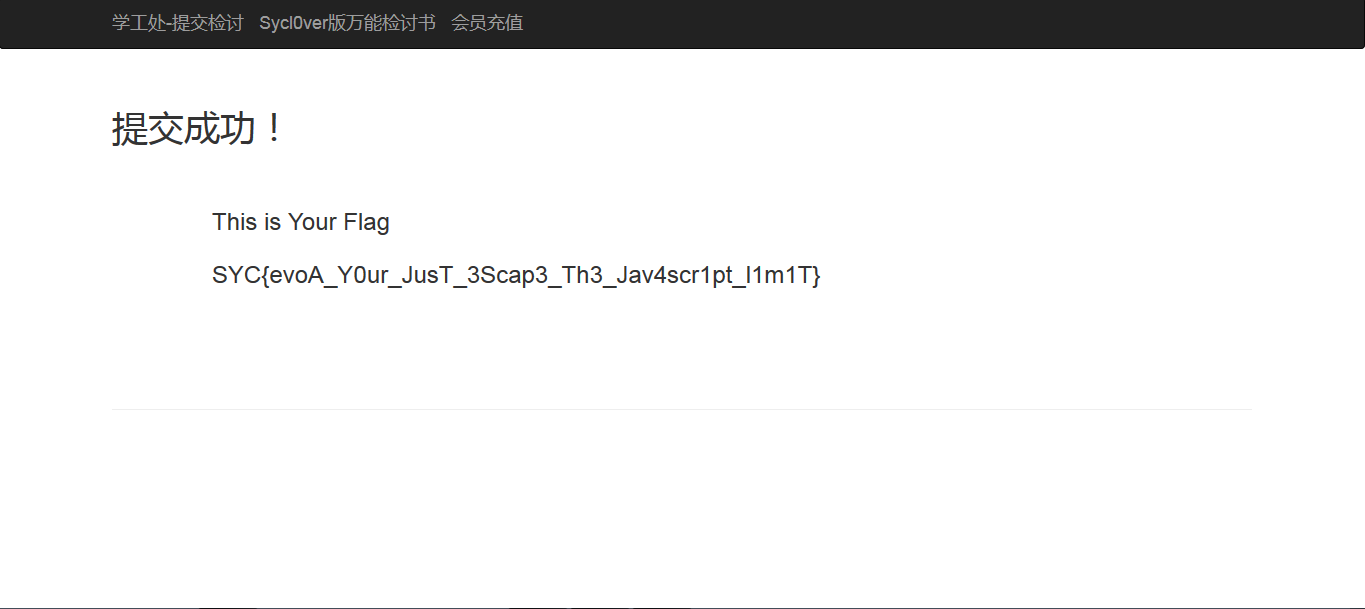

2000字的检讨

看到是一个提交界面,打开万能检讨书准备复制黏贴提交。

发现内容复制不了,F12审查元素复制下来。

粘贴到提交框中,成功获取flag!

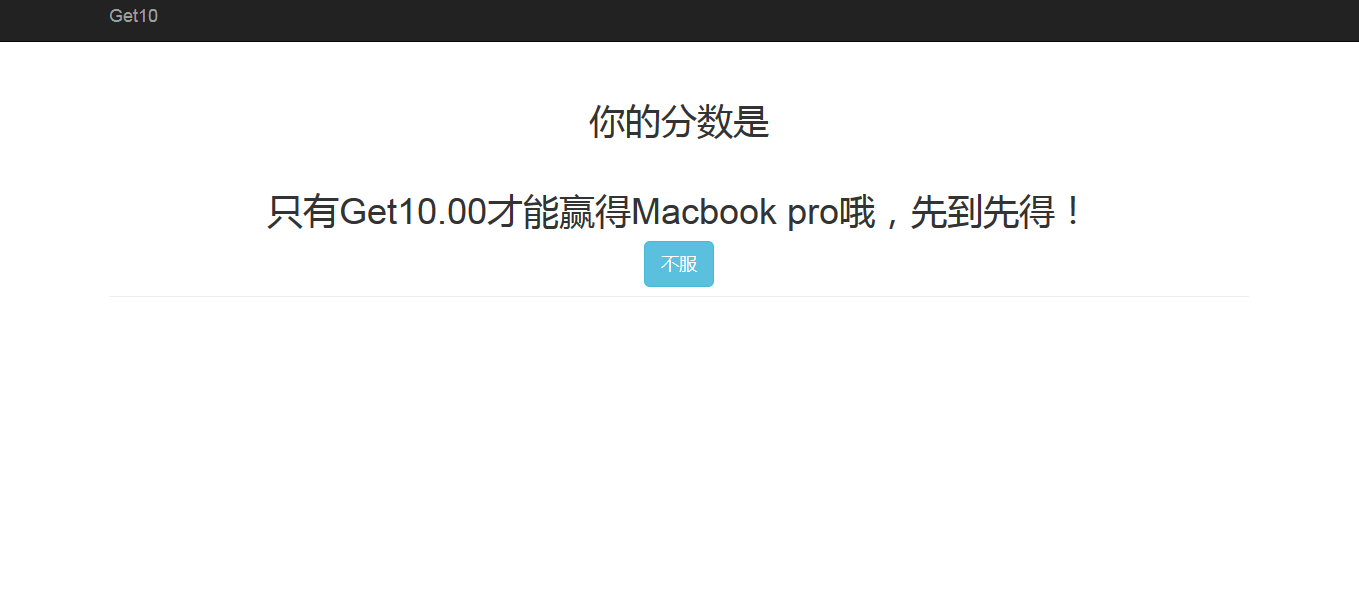

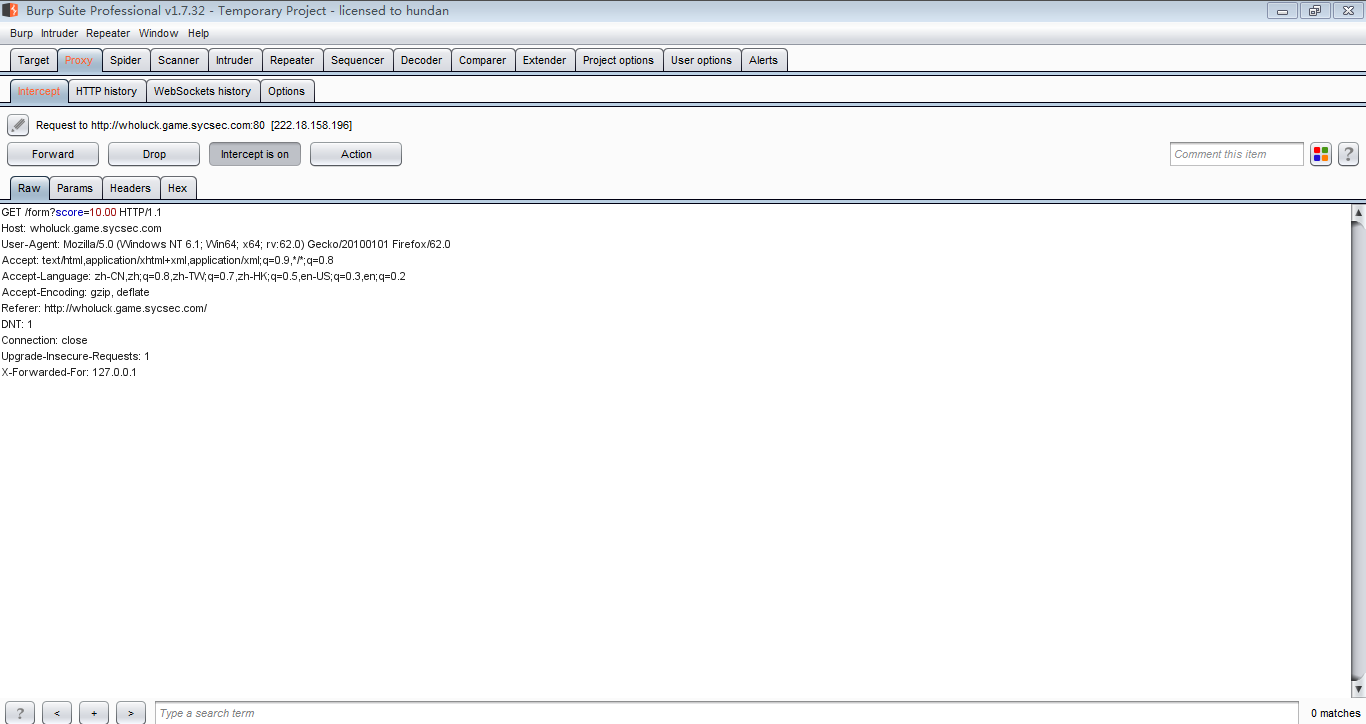

幸运大挑战

看到题目先点击提交看看结果。根据题意得知应该是只有Get10.00才能拿到Macbook pro(也就是flag)

用burp修改值然后传入

成功获得安慰奖flag一枚hhh

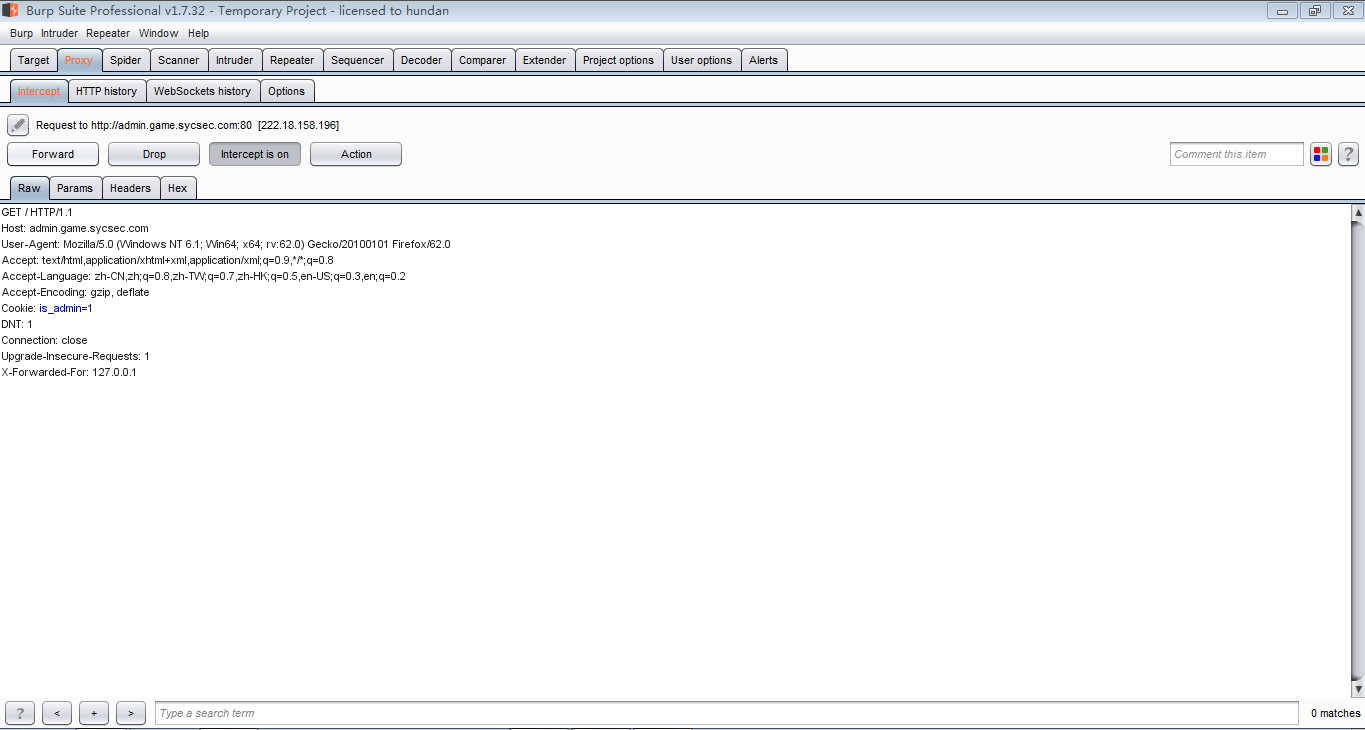

代号为geek的行动第三幕:暗网追击

看到图片显示不是管理员,可能存在某种判断,burp抓包看一下信息

发现cookie中is_admin的属性值为0,改成1看看

Cool Get Flag!

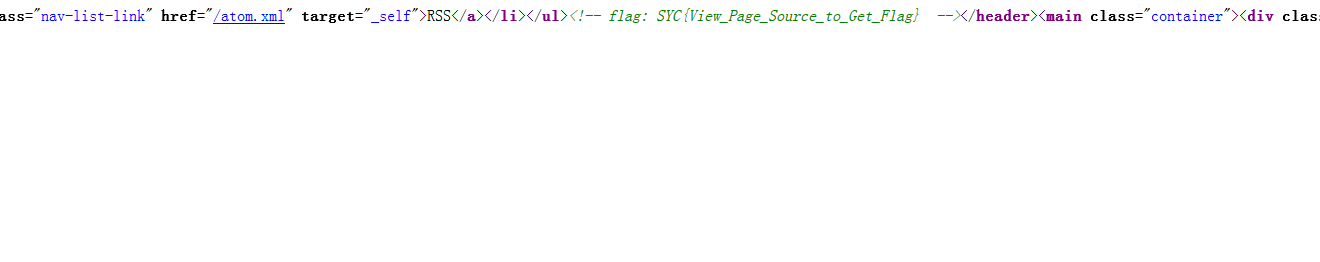

初来乍到

根据题意来找源码,打开页面源代码,ctrl+f搜索到flag

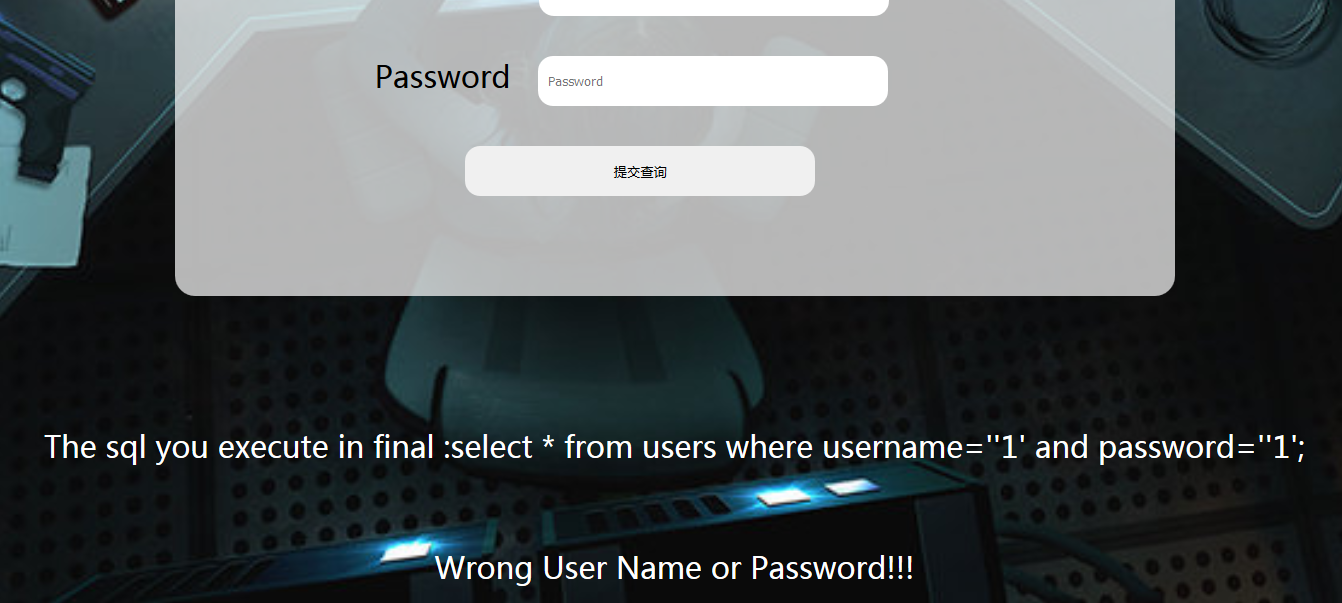

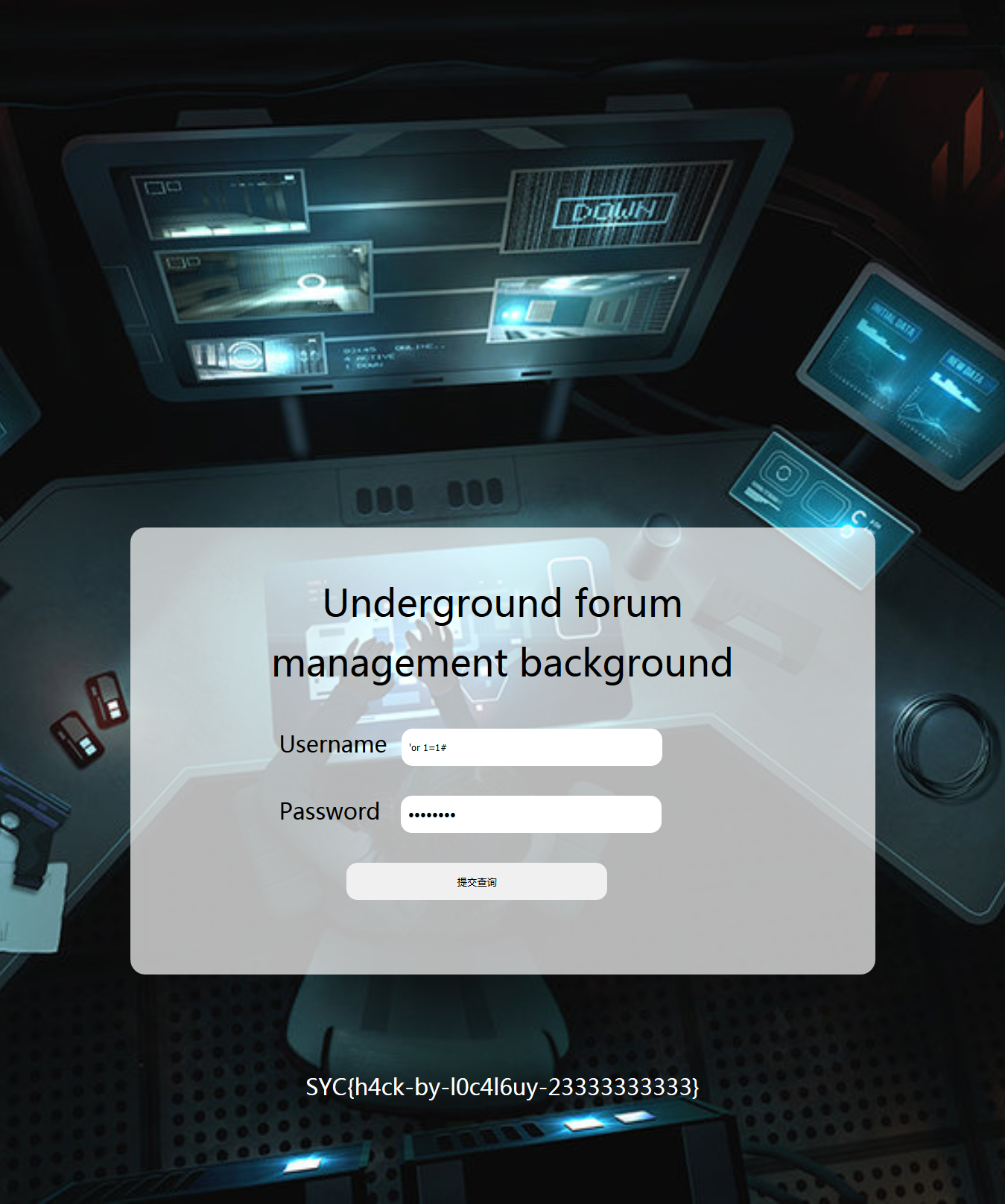

代号为geek的行动第二幕:废弃的地下黑客论坛

代号为geek的行动第二幕:废弃的地下黑客论坛

来到一个后台,先随便乱输一通看看返回的结果

返回了一个sql的语句,是后台登录的逻辑判断,得知这题应该是逻辑绕过

通过对语句的分析构造出判断结果恒为真的语句

先要想办法将 ' ' 内的语句逃逸出来,需要在payload前加 ' 单引号闭合引号,中间加入or的判断为真的语句,然后在最后添加#号或--注释掉后面的多余内容

构造出的payload如下:

username: 'or 1=1# 或 'or 1=1--

用了上述语句后password随便填

成功绕过,拿到flag~

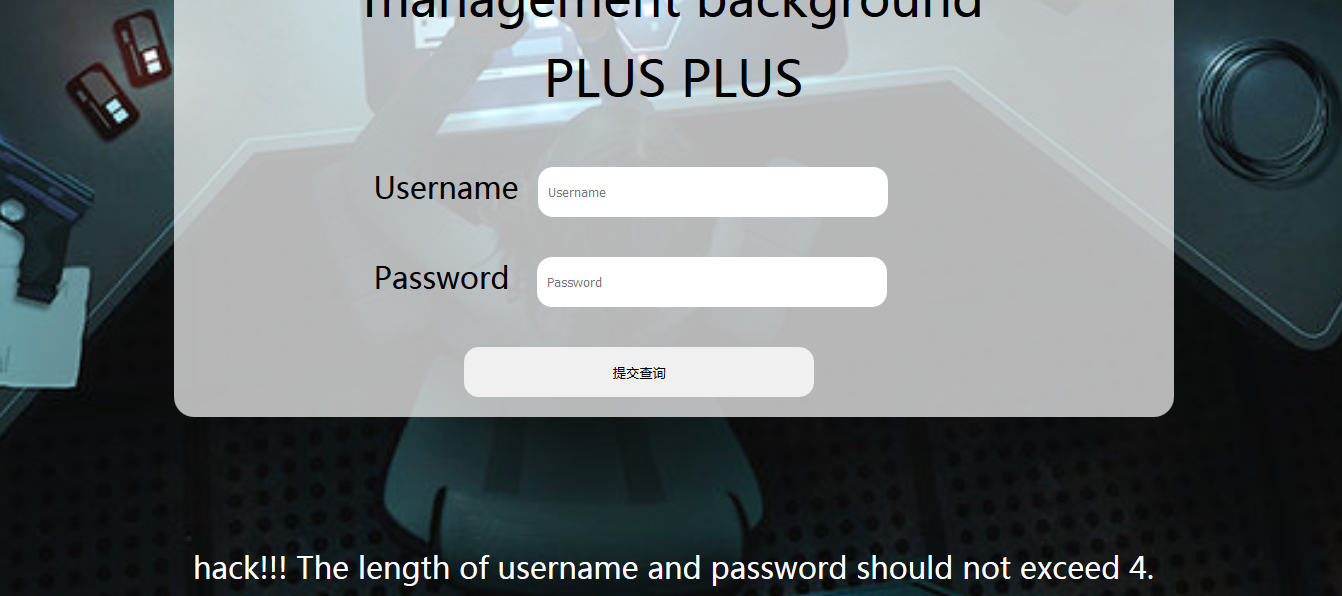

geek番外篇之废弃的地下黑客论坛

刚才那题的升级版,简单测试一下,发现限制了字符的长度:

于是我们构造出更短的payload:

username输入 \

password输入 ||1#

Get flag

一起来和php撸猫啊( 该题wp由 羁浪提供 )

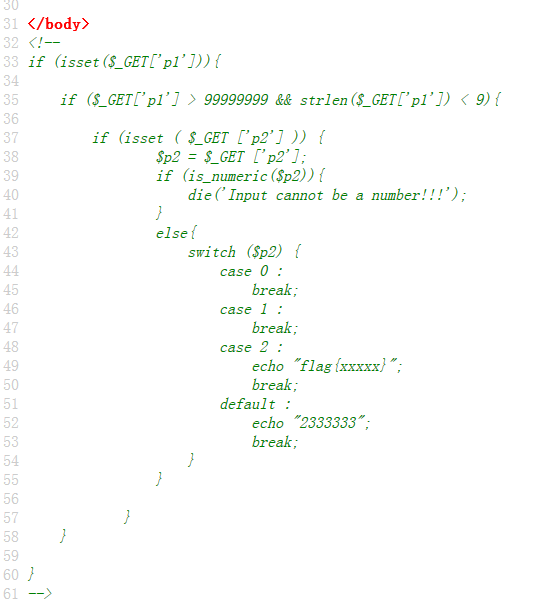

首先先来分析源码中的php代码

通过审计得知整个判断获取flag的过程

先是判断p1变量存在,值大于99999999等等条件,如果成立则继续判断p2是否存在并且不为数字

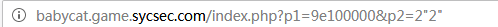

上述传参皆用GET请求完成,构造出的payload如下图:

传入,然后get flag

代号为geek的行动第四幕:绝密情报(该题wp由 羁浪提供)

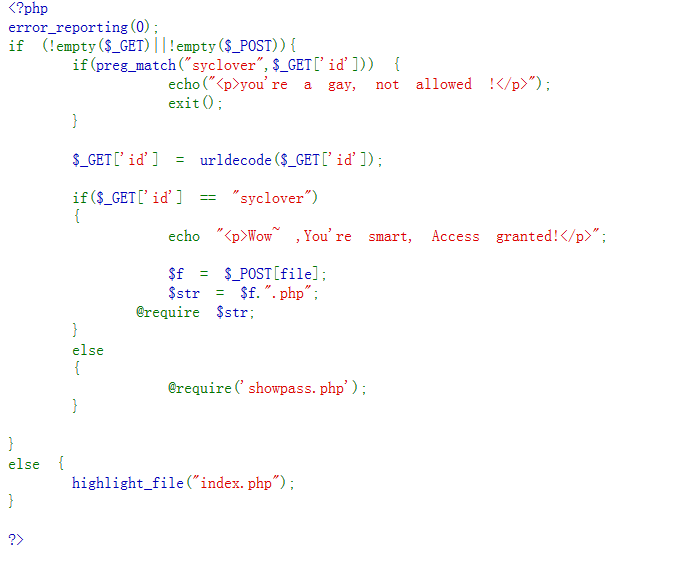

首先分析php源码:

<?php

error_reporting(0); //关闭错误报告

if (!empty($_GET)||!empty($_POST)){ if(preg_match("syclover",$_GET['id'])) {

echo("<p>you're a gay, not allowed !</p>");

exit();

}

$_GET['id'] = urldecode($_GET['id']); //对获取的值进行url解码

if($_GET['id'] == "syclover") //判断值是否等于 “syclover”等于就往下执行

{

echo "<p>Wow~ ,You're smart, Access granted!</";

$f = $_POST[file]; //接收post数据接变量的参数是file

$str = $f.".php"; //字符拼接这里是拼接个后缀名

@require $str; //文件包含

}

else

{

@require('showpass.php'); //文件包含

}

}

else {

highlight_file("index.php");

}

?>

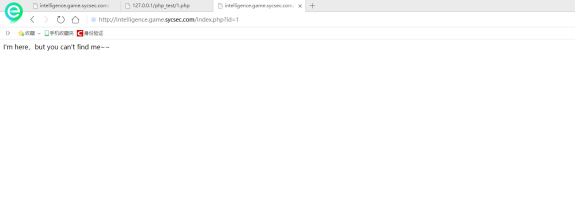

看完代码就看看文件包含的是什么妖魔鬼怪访问链接:

http://intelligence.game.sycsec.com/showpass.php

用火狐会有乱码推荐用360打开选择gbk编码

翻译说:它就在这里但是我看不到 我们就利用下面的代码来看看到底写了什么 利用如下代码

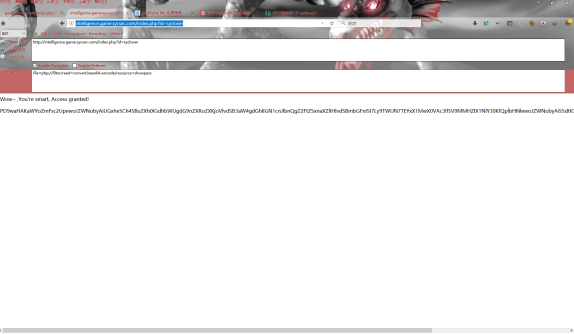

$f = $_POST[file]; //接收post数据接变量的参数是file

$str = $f.".php"; //字符拼接这里是拼接个后缀名

@require $str; //文件包含

Payloads :file=php://filter/read=convert.base64-encode/resource=showpass

出来是一段base64,去转一下码即可拿到flag

江江师傅的秘密

首先先审题,题意是让我们找到这个c盘下的study.txt,可能就是flag

打开后并没发现有什么不对的地方

然后想到file协议读取本地文件看看

flag到手~

萌萌的血小板(该题wp 由羁浪提供)

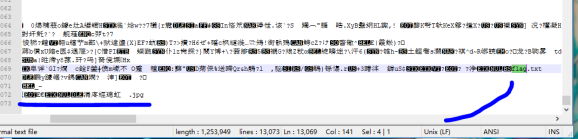

咋一看,是一张图片,其实它可以是一个图片也可以是一个压缩包。怎么判断它是压缩包呢 我们用notepad++打开图片

咋一看没撒子问题 我们Ctrl+f 快捷搜索下有没有flag 这些关键字 因为里面存放这我们需要的东西

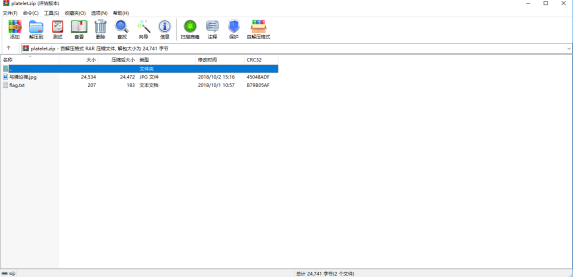

Flag.txt + xxx.jpg 觉得是压缩包 那么把后缀名改成.zip探究竟夭寿了!!!居然可行

看到flag.txt那就直接打开咯

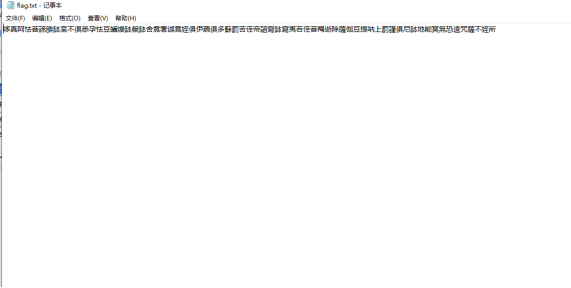

我尼玛 这啥玩意....

稍加思索 看准图片 与佛论禅 百度一波

呦吼这个居然是个加密方法 在线解密地址:

http://www.keyfc.net/bbs/tools/tudoucode.aspx

这玩意拿来也不会用呀 于是我就乱点 终于普渡众生哪里有了使用教程

然后我们就把

佛曰:哆真阿怯菩諦勝缽室不俱悉孕怯豆皤爍缽槃缽舍竟奢迦竟姪俱伊藐俱多蘇罰苦侄帝諳寫缽寫夷若侄菩羯逝除薩伽豆提呐上罰謹俱尼缽地能冥無恐遠咒薩不姪所

这一段放到 佛家秒语那一栏 点击参悟佛所言的真谛就可以得到flag了

小帅圆圆的发际线,你也想要么?( 该题wp 由小金星提供 )

# 发际线

binwalk一下,发现是个rar

更改后缀名,直接解压得到666.jpg,打开发现上面有一串brainfuck语句,

**010**打开,别用**记事本**会出现错误,010打开后在最后面将brainfuck语句copy出来

> ```

> +++++ ++++[ ->+++ +++++ +<]>+ +.+++ +++.< ++++[ ->--- -<]>- ----- .<+++

> ++++[ ->+++ ++++< ]>+++ ++++. <++++ [->-- --<]> ---.. ....- ----- ---.<

> +++++ [->-- ---<] >---- ..... .<+++ +++[- >++++ ++<]> +++++ +++++ ++.<+

> +++[- >---- <]>-. +++++ +++.+ ++++. ----- ---.< +++[- >+++< ]>+++ +++..

> ..<++ ++[-> ----< ]>--. +++++ +++.< +++[- >---< ]>--- .<+++ ++[-> +++++

> <]>+. <++++ ++++[ ->--- ----- <]>-- ----- --.<+ +++++ ++[-> +++++ +++<]

> >++++ +.<++ ++[-> ----< ]>--- ---.. +++++ +++.+ +++++ ++.++ +++.< ++++[

> ->--- -<]>- ----. <+++[ ->+++ <]>+. <+++[ ->+++ <]>++ .<+++ +++++ +[->-

> ----- ---<] >--.< +++++ ++++[ ->+++ +++++ +<]>+ +++++ +++++ .<

> ```

用在线工具解码得到*SYC{hhhhhh_BBBBBBrainfuuuuck_y0u__got_it!}*

代号为geek的行动第五幕:损坏的镜像(该题wp 由小金星提供)

同样binwalk跑一下,发现有很多东西

然后

```

foremost 文件名 //还原镜像中的文件

```

得到的文件中有个flag.txt,flag就在其中

-*- ---------------------Stop----------------------- -*-

Writeup by Rose Ctf Team(RCT):一个由众多ctf小白组成的菜鸟战队,各种天外异型皆在其中

微信公众号:地心报社

Please pay attention to us.

SYC极客大挑战部分题目writeup的更多相关文章

- 三叶草极客大挑战2020 部分题目Writeup

三叶草极客大挑战2020 部分题目Writeup Web Welcome 打开后状态码405,555555,然后看了一下报头存在请求错误,换成POST请求后,查看到源码 <?php error_ ...

- 2016第七季极客大挑战Writeup

第一次接触CTF,只会做杂项和一点点Web题--因为时间比较仓促,写的比较简略.以后再写下工具使用什么的. 纯新手,啥都不会.处于瑟瑟发抖的状态. 一.MISC 1.签到题 直接填入题目所给的SYC{ ...

- 2020极客大挑战Web题

前言 wp是以前写的,整理一下发上来. 不是很全. 2020 极客大挑战 WEB 1.sha1碰撞 题目 图片: 思路 题目说,换一种请求方式.于是换成post.得到一给含有代码的图片 图片: 分析该 ...

- BUUOJ [极客大挑战 2019]Secret File

[极客大挑战 2019]Secret File 0X01考点 php的file伪协议读取文件 ?file=php://filter/convert.base64-encode/resource= 0X ...

- [原题复现][极客大挑战 2019]BuyFlag

简介 原题复现:[极客大挑战 2019]BuyFlag 考察知识点:php函数特性(is_numeric().strcmp函数()) 线上平台:https://buuoj.cn(北京联合大学公开 ...

- 极客大挑战2019 http

极客大挑战 http referer 请求头 xff 1.查看源码,发现secret.php 2.提示要把来源改成Sycsecret.buuoj.cn,抓包,添加Referer Referer:htt ...

- BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf)+[极客大挑战 2019]LoveSQL(联合注入)

BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf) 记一道联合注入的题,这道题存在过滤. 经过手工的测试,网站会检验用户名和密码是否都存在,如果在用户名处插入注入语句,语句后面 ...

- 第九届极客大挑战 部分WP

CODE 和0xpoker分0day 百度 取石子游戏. https://blog.csdn.net/qq_33765907/article/details/51174524 已经说得很详细了,慢慢来 ...

- web刷题记录 极客大挑战2019Knife upload buy a flag

极客2019Knife webshell就是以asp.php.jsp或者cgi等网页文件形式存在的一种代码执行环境,主要用于网站管理.服务器管理.权限管理等操作.使用方法简单,只需上传一个代码文件,通 ...

随机推荐

- PyTorch基础——迁移学习

一.介绍 内容 使机器能够"举一反三"的能力 知识点 使用 PyTorch 的数据集套件从本地加载数据的方法 迁移训练好的大型神经网络模型到自己模型中的方法 迁移学习与普通深度学习 ...

- 关于mysql数据库连接异常处理

tomcat启动错误日志关键信息: 28-Aug-2019 14:22:55.014 SEVERE [localhost-startStop-1] org.apache.catalina.core.C ...

- Spring Boot Session 超时时间

springboot session https://www.jianshu.com/p/523572937db8 springboot2以上版本设置session超时时间 https://blog. ...

- [原]调试实战——使用windbg调试崩溃在ole32!CStdMarshal::DisconnectSrvIPIDs

原调试debugwindbg崩溃crash 前言 最近程序会不定期崩溃,很是头疼!今晚终于忍无可忍,下决心要干掉它!从之前的几个相关的dump可以猜到是有接口未释放导致的问题,但没有确认到底是哪个接口 ...

- oracle时间处理tochar的黑幕坑

建议改成 在用别人黑不隆东,各种商业套路洗脑下的产品时,能简约弱智就被给自己留坑 做技术没踩过h2这类开源数据库的源码设计,即使砸了一堆时间看了<数据库系统基础教程>,<数据库系统实 ...

- GlobalExceptionHandler @ControllerAdvice

package org.linlinjava.litemall.core.config; import org.apache.commons.logging.Log; import org.apach ...

- 二分法C++与Python

来源于Leetcode C++ int binarySearch(vector<int>& nums, int target){ if(nums.size() == 0) retu ...

- hadoop集群搭建(docker)

背景 目前在一家快递公司工作,因项目需要,对大数据平台做个深入的了解.工欲利其器必先利其器,在网上找了许多教程,然后自己搭建一个本地的环境并记录下来,增加一些印象. 环境搭建 1)Ubuntu doc ...

- Tomcat源码解析-启动过程分析之主干流程

Tomcat启动入口就在脚本startup.sh中,具体脚本可以看tomcat的源码,这个启动脚本主要用来判断环境,找到catalina.sh脚本路径,将启动参数传递给catalina.sh执行.ca ...

- mysql表关联问题(第二卷:外键1对多之2)

接着上一卷内容我们继续: 上卷我用的查询语句我们可以看到全部数据,很明显这样的方式查找的数据并不详细: SELECT * FROM usr LEFT JOIN fzu ON usr.fzu = fzu ...